En Document360, estamos comprometidos con la transparencia con nuestros clientes respecto a nuestros productos y a cómo utilizamos la IA para mejorar tu experiencia. Aquí tienes una visión completa de la funcionalidad de Eddy AI, destacando nuestras sólidas medidas de seguridad y prácticas de privacidad.

Cumplimiento

Eddy AI, nuestra herramienta avanzada impulsada por IA, cumple con estrictos estándares de cumplimiento tales como:

RGPD: Cumplimos con el Reglamento General de Protección de Datos, garantizando una protección y privacidad robusta para todas las personas en la Unión Europea.

SOC 2 Tipo 2: Nuestras prácticas se alinean con los requisitos del SOC 2 Tipo 2 y la Ley de IA de la UE, demostrando nuestro compromiso con la seguridad, la disponibilidad y la confidencialidad.

Marco de Gestión de Riesgos de IA del NIST: Nuestras prácticas están alineadas con el Marco de Gestión de Riesgos de IA (IA RMF) DE NIST, un marco voluntario diseñado para mejorar la capacidad de incorporar consideraciones de fiabilidad en el diseño, desarrollo, uso y evaluación de productos, servicios y sistemas de IA.

Subprocesadores

Para ofrecer un servicio de alta calidad, Eddy AI aprovecha una red de subprocesadores de confianza. Entre ellas se encuentran:

MongoDB: Usado como nuestra base de datos vectorial.

OpenAI: Proporciona capacidades de IA, utilizando sus modelos avanzados.

Azure: Nuestro proveedor de nube garantiza una infraestructura escalable y fiable.

Stripe: Facilita el procesamiento seguro de pagos.

Segmento: Utilizado para análisis de producto para mejorar la experiencia del usuario.

Mixpanel: Permite análisis avanzados.

Seguridad y privacidad de los datos

Nos tomamos muy en serio los hechos, la seguridad y la privacidad. Todos los datos asociados a Eddy AI se almacenan y cifran de forma segura. Así es como garantizamos la integridad y confidencialidad de tu información:

Datos en reposo: Toda la información se cifra usando protocolos de cifrado estándar de la industria.

Datos en tránsito: Los datos transmitidos entre tu herramienta y nuestros servidores están cifrados para protegerte de la intercepción y la manipulación.

Eddy AI está diseñada para ofrecer un rendimiento general constante y fiable, incluso bajo una alta utilización. Document360 también ofrece un plan de respuesta a incidentes con IA.

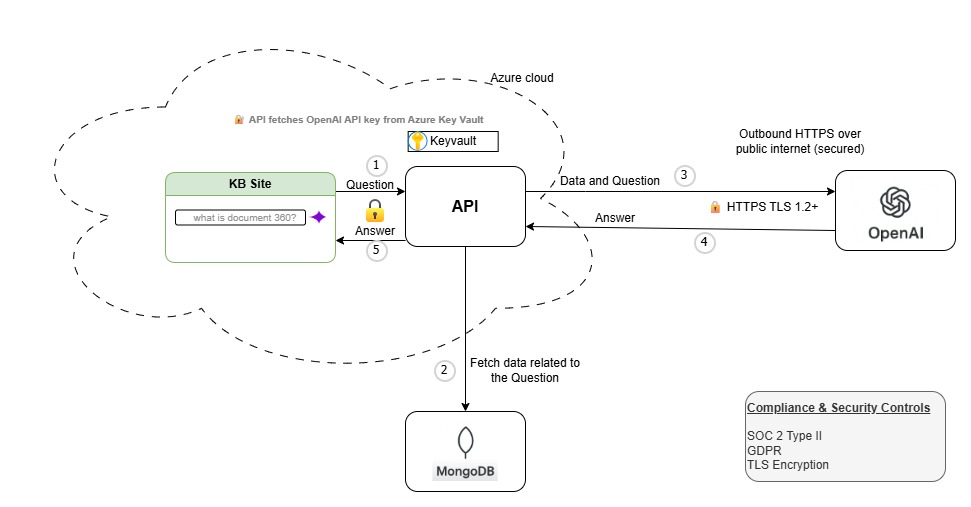

Flujo de datos de Eddy AI y conexión segura a OpenAI

El diagrama siguiente ilustra cómo las consultas de los clientes, el contenido de la base de conocimiento y los metadatos fluyen de forma segura a través de la infraestructura de Document360 antes de llegar a la API de OpenAI. Proporciona transparencia de extremo a extremo sobre cómo se protegen los datos del cliente en cada salto desde el momento en que una consulta sale de la interfaz de Document360, pasando por la recuperación contra el almacén vectorial MongoDB, hasta la llamada servidor a servidor a la API de OpenAI usando credenciales extraídas de Azure Key Vault, y finalmente de vuelta al usuario como una respuesta filtrada y fundamentada.

Recursos

1. Política de criptografía

Objetivo: La política tiene como objetivo garantizar el uso adecuado y eficaz de la criptografía para proteger la confidencialidad, autenticidad e integridad de la información.

Alcance: La política se aplica a todos los sistemas de información desarrollados y/o controlados por Document360 que almacenen o transmitan datos confidenciales.

Propietario de la póliza: El CEO es responsable de la póliza.

Fecha de Vigencia: La póliza entra en vigor el 1 de marzo de 2024.

Evaluación de riesgos: Document360 evalúa los riesgos e implementa controles criptográficos para mitigarlos cuando sea apropiado.

Estándares de cifrado: Debe implementarse y documentarse criptografía sólida con procesos y procedimientos asociados de gestión de claves conforme a los estándares del sector, incluyendo el NIST SP 800-57.

Gestión de claves: El acceso a claves y secretos está estrictamente controlado, y existen recomendaciones específicas para el uso de claves criptográficas, incluyendo tipos de claves, algoritmos y longitudes de clave para diversos dominios como certificados web, cifrados web y almacenamiento de endpoints.

Excepciones: Las solicitudes de excepciones a la política deben presentarse al CEO para su aprobación y deben documentarse.

Infracciones y Aplicación: Las infracciones conocidas deben ser reportadas al CEO y pueden conllevar medidas disciplinarias, incluyendo el despido del empleo.

Datos en reposo: Los datos confidenciales en reposo deben cifrarse mediante cifrado simétrico con bit AES-256 durante un periodo máximo de 1 año.

Contraseñas: Las contraseñas deben ser hasheadas usando funciones hash unidireccionales como Bcrypt, PBKDF2, scrypt o Argon2, con una clave de 256 bits y un estampamiento de 10K, incluyendo un hash criptográfico único.

Cifrado de bases de datos vectoriales: Las incrustaciones de texto almacenadas en MongoDB deben usar cifrado a nivel de campo para vectores que contienen contenido del cliente.

Cifrado por prompt y respuesta:

Todas las indicaciones de usuario deben estar cifradas antes de almacenarse.

Las respuestas de la IA deben cifrarse tanto en tránsito como en reposo.

Datos de terceros en tránsito:

TLS 1.3 es necesario para todas las llamadas a la API de OpenAI.

El fijación de certificados debe aplicarse para los endpoints OpenAI.

La autenticación TLS mutua es necesaria para despliegues de alta sensibilidad.

2. Plan de respuesta a incidentes

Propósito y alcance: El documento pretende proporcionar un plan para gestionar incidentes y eventos de seguridad de la información, cubriendo todos estos sucesos dentro de la empresa.

Definiciones: Aclara la diferencia entre un evento de seguridad (un suceso observable relevante para la seguridad de los datos) y un incidente de seguridad (un evento que resulta en pérdida o daño a la seguridad de los datos).

Informes y documentación: Se instruye a los empleados para que informen de inmediato cualquier incidente sospechoso utilizando canales de comunicación específicos, y todos los incidentes deben ser documentados.

Niveles de gravedad: Los incidentes se clasifican en niveles de gravedad S1 (Crítico), S2 (Alto) y S3/S4 (Medio/Bajo), con directrices claras para la escalada y la respuesta.

Equipo de Respuesta a Incidentes: Los gestores de ingeniería lideran el esfuerzo de respuesta a incidentes, con una "Sala de Guerra" designada para la respuesta centralizada. Se celebran reuniones regulares para actualizar el ticket del incidente, documentar indicadores de compromiso y realizar otras actividades de respuesta.

Análisis de causa raíz: Para incidentes críticos, el Director de Ingeniería realiza un análisis de causa raíz, se documenta y revisa por el Director de Ingeniería, quien decide la necesidad de una reunión post-mortem.

Proceso de respuesta: El proceso de respuesta incluye triaje, investigación, contención, erradicación, recuperación y endurecimiento, con énfasis en las lecciones aprendidas y mejoras a largo plazo.

Seguridad física: El documento aborda la seguridad física de los sistemas afectados, incluyendo procedimientos de aislamiento y respaldo.

Determinación y notificación de incumplimientos: Solo el Product Owner puede determinar si un incidente constituye una infracción. La empresa deberá notificar rápidamente a todas las partes implicadas de acuerdo con las políticas y requisitos regulatorios.

Comunicaciones externas: La empresa coopera con clientes, responsables de tratamiento de datos y autoridades según sea necesario, siendo la responsabilidad legal y ejecutiva de los responsables de la determinación del enfoque.

Roles y responsabilidades: El documento detalla las responsabilidades específicas de los servicios de respuesta a incidentes.

Consideraciones especiales: Incluye gestionar problemas internos, comunicaciones comprometidas y cuentas raíz.

Estado y resumen del incidente: Se proporciona una plantilla detallada para documentar los detalles del incidente, incluyendo fecha, hora, lugar, personal implicado, tipo de información implicada, indicadores de compromiso, causa raíz y acciones tomadas.

Titular de la póliza y fecha de vigencia: El Product Owner es el titular de la póliza, y el plan entra en vigor el 1 de marzo de 2024.

Categorías de incidentes específicas de IA:

S1 - Incidentes críticos de IA

Sesgo sistemático que afecta a grupos protegidos.

Jailbreak exitoso en producción que afectó a más de 100 usuarios.

PII expuesta mediante respuestas generadas por IA.

Tasa sostenida de alucinaciones superior al 5% durante una o más horas.

S2 – Incidentes de IA de alto nivel

Se detectó un bypass de API de moderación.

Ataque de inyección inmediata que afecta a menos de 100 usuarios.

La deriva del modelo provoca una degradación de precisión superior al 10%.

Tasa de fallo de citación superior al 15%.

S3 – Incidentes de IA Medios

Un caso único de una respuesta de IA sin fuentes.

Intento de fuga al estilo DAN que fue bloqueado con éxito.

Latencia de respuesta anómala superior a 10 segundos.

3. Política de roles y responsabilidades en seguridad de la información

Objetivo: Establecer roles y responsabilidades claros para proteger los sistemas electrónicos de información y los equipos relacionados.

Propietario de la póliza y fecha de vigencia: El CEO es el titular de la póliza, y el plan entra en vigor el 1 de marzo de 2024.

Aplicabilidad

Se aplica a toda la infraestructura de Document360, segmentos de red, sistemas, empleados y contratistas implicados en funciones de seguridad y TI.

Público

Todos los empleados y contratistas implicados en el Programa de Seguridad de la Información.

Incluye socios, afiliados, empleados temporales, becarios, invitados y voluntarios.

Roles y responsabilidades

Liderazgo Ejecutivo:

Aprueba gastos de capital para programas de seguridad.

Supervisa la ejecución y comunicación de la seguridad de la información y la gestión de riesgos de privacidad.

Garantiza el cumplimiento de leyes y normas (por ejemplo, GDPR, CCPA, SOC 2, ISO 27001).

Revisa los contratos de servicio de proveedores y supervisa la gestión de riesgos de terceros.

Director de Ingeniería:

Supervisa la seguridad de la información en el desarrollo de software.

Implementa y supervisa los controles de seguridad para procesos de desarrollo y TI.

Realiza evaluaciones de riesgos informáticos y comunica los riesgos a los directivos.

Vicepresidente de Atención al Cliente:

Gestiona herramientas y procesos de seguridad de la información en entornos de clientes.

Garantiza el cumplimiento de las políticas de retención y eliminación de datos.

Propietarios del sistema:

Mantener la confidencialidad, integridad y disponibilidad de los sistemas de información.

Aprobar solicitudes de acceso y cambio para sus sistemas.

Empleados, contratistas, trabajadores temporales:

Actúa con responsabilidad para proteger la salud, la seguridad y los recursos de información.

Identificar áreas para mejorar las prácticas de gestión de riesgos.

Reporta incidentes y cumple con las políticas de la empresa.

Director de Personas

Garantiza que empleados y contratistas estén cualificados y sean competentes.

Supervisa las verificaciones de antecedentes, la presentación de políticas y el cumplimiento del Código de Conducta.

Evalúa el rendimiento de los empleados y ofrece formación en seguridad.

Cumplimiento de políticas

El cumplimiento se mide mediante informes, auditorías y retroalimentación.

Las excepciones deben ser preaprobadas por el CEO.

El incumplimiento puede conllevar acciones disciplinarias, incluido el despido.

Control de Documentos

Versión: 1.0

Fecha: 3 de febrero de 2024

4. Política de desarrollo segura

Propietario de la póliza y fecha de vigencia: El CEO es el titular de la póliza, y el plan entra en vigor el 1 de marzo de 2024.

Propósito: Garantizar que la seguridad de la información se diseñe e implemente dentro del ciclo de desarrollo de aplicaciones y sistemas de información.

Alcance: Se aplica a todas las aplicaciones y sistemas de información de Document360 que sean críticos para el negocio y/o procesen, almacenen o transmitan datos confidenciales.

Principios de seguridad por diseño:

Minimizar la superficie de ataque.

Establece impagos seguros.

Aplica el principio del Privilegio Mínimo.

Implementa defensa en profundidad.

Falla de forma segura.

Evita la seguridad por la oscuridad.

Mantén la seguridad sencilla.

Principios de privacidad desde el diseño:

Enfoque proactivo y preventivo.

La privacidad es la opción predeterminada.

La privacidad integrada en el diseño.

Funcionalidad completa sin comprometer la privacidad.

Seguridad de extremo a extremo.

Protección completa durante el ciclo de vida.

Entorno de desarrollo: Segregación lógica o física de los entornos: Producción, Prueba/Escenificación, Desarrollo.

Pruebas de aceptación del sistema: Establecer programas y criterios de pruebas de aceptación para nuevos sistemas de información, actualizaciones y nuevas versiones. Completa una lista de verificación de liberación antes de desplegar el código.

Protección de los datos de prueba: Los datos de prueba deben seleccionarse cuidadosamente, protegerlos y controlarse. Los datos confidenciales de los clientes deben protegerse y no utilizarse para pruebas sin permiso explícito.

Procedimientos de Control de Cambios: Asegurarse de que el desarrollo, las pruebas y la implementación de cambios no sean realizados por una sola persona sin aprobación y supervisión.

Control de versiones de software: Todo el software está controlado por versión, con acceso restringido según el rol.

Cumplimiento de las políticas: Se mide a través de informes, auditorías y retroalimentación. El incumplimiento puede conllevar sanciones disciplinarias, hasta e incluyendo el despido.

5. Política de Código de Conducta

Propietario de la póliza: El CEO es responsable de la póliza.

Fecha de Vigencia: La póliza entra en vigor el 1 de marzo de 2024.

Objetivo: La política tiene como objetivo establecer y mantener un entorno seguro e inclusivo para todos los miembros del personal.

Alcance: Esta política se aplica a todo el personal en todos los entornos profesionales dentro de la organización.

Cultura: La cultura organizativa promovida por esta política enfatiza el respeto, la colaboración y la consideración entre todos los empleados.

Comportamiento esperado: Se espera que los miembros del personal participen activamente en la creación de un entorno laboral respetuoso y colaborativo.

Conducta inaceptable: Cualquier forma de acoso, violencia, discriminación o conducta inapropiada está estrictamente prohibida.

Política de armas: La política prohíbe la posesión de armas en las instalaciones de la empresa, con consecuencias estrictas en caso de infracciones.

Consecuencias: El incumplimiento de esta política conllevará acciones correctivas inmediatas, incluyendo medidas disciplinarias y la obligación de informar de las infracciones.

Responsabilidad: El CEO tiene la responsabilidad de garantizar que todo el personal cumpla y cumpla con los principios establecidos en esta política.

6. Política de control de acceso

Propietario de la póliza: El CEO es responsable de la póliza.

Fecha de Vigencia: La póliza entra en vigor el 1 de marzo de 2024.

Propósito: El propósito de esta política es restringir el acceso a la información y los sistemas a personas autorizadas de acuerdo con los objetivos empresariales.

Alcance: Esta política se aplica a todos los sistemas operados por Document360 que gestionan datos confidenciales para empleados y partes externas con acceso a la red.

Resumen de control de acceso y gestión de usuarios:

Identificación de usuarios: Los privilegios de acceso se asignan en función de los roles y competencias específicas requeridas para realizar tareas.

Mantenimiento de la autorización: Todas las asignaciones de acceso privilegiado se documentan y mantienen para garantizar la rendición de cuentas.

Aplicación de medidas de seguridad: La autenticación multifactor (MFA) es obligatoria para el acceso privilegiado y así mejorar la seguridad. Se prohíben los identificadores administrativos genéricos para evitar el uso no autorizado.

Adoptar protocolos: Se conceden permisos de acceso con límite de tiempo para limitar la exposición y reducir riesgos de seguridad.

Registro y auditoría: Todos los inicios de sesión y actividades privilegiadas se registran y auditan para monitorizar posibles accesos o abusos no autorizados.

Opiniones sobre el acceso de usuarios: Las revisiones periódicas aseguran que se mantengan identidades distintas y apropiadas para quienes tienen acceso privilegiado.

Política de Control de Acceso: El acceso está restringido solo a partes autorizadas, asegurando que la información permanezca protegida.

Gestión de contraseñas: Se implementan procedimientos seguros de inicio de sesión y políticas de contraseñas para proteger contra accesos no autorizados.

Provisión de acceso de usuario: Los permisos de acceso se conceden en función de los requisitos empresariales documentados y las necesidades validadas.

Infracciones y Aplicación: Las infracciones de esta política se reportan y están sujetas a medidas de cumplimiento para mantener el cumplimiento y la seguridad.

7. Política de gestión de datos

Propietario de la póliza: El CEO es responsable de la póliza.

Fecha de Vigencia: La póliza entra en vigor el 1 de marzo de 2024.

Propósito: Garantizar que la información sea clasificada, protegida, conservada y eliminada de forma segura según su importancia para la organización.

Alcance: Se aplica a todos los sistemas de datos, información e información de Document360.

Clasificación de datos: Confidencial: Datos altamente sensibles que requieren los niveles de protección más altos. Ejemplos incluyen datos de clientes, PII, finanzas de la empresa, planes estratégicos e informes técnicos.

Restringido: Información confidencial que requiere protección exhaustiva. Clasificación predeterminada para toda la información de la empresa, salvo que se indique lo contrario. Ejemplos incluyen políticas internas, documentos legales, contratos y correos electrónicos.

Público: La información destinada al consumo público y puede distribuirse libremente. Ejemplos incluyen materiales de marketing y descripciones de productos.

Gestión de datos:

Datos confidenciales:

Acceso restringido a empleados o departamentos específicos.

Debe estar cifrado en reposo y en tránsito.

No debe almacenarse en dispositivos personales ni en medios extraíbles.

Requiere almacenamiento y eliminación seguros.

Datos restringidos:

Acceso restringido a usuarios con necesidad de saber.

Requiere la aprobación de la dirección para la transferencia externa.

El almacenamiento y la eliminación seguros son obligatorios.

Datos públicos: No se requieren controles especiales de protección ni manejo.

Retención y eliminación de datos:

Los datos se conservan durante todo el tiempo necesario para requisitos empresariales, regulatorios o contractuales.

Datos confidenciales y restringidos eliminados de forma segura cuando ya no se necesitan.

PII eliminada o desidentificada cuando ya no se necesita para fines empresariales.

Revisión anual de datos: La dirección revisa anualmente los requisitos de retención de datos para garantizar el cumplimiento de la política.

Requisitos legales: Los datos asociados a retenciones legales o demandas están exentos de los requisitos estándar de la póliza y se conservan según las estipulaciones del asesor legal.

Cumplimiento de las políticas: El cumplimiento se mide a través de informes y auditorías de herramientas empresariales.

Excepciones: Cualquier excepción a la política requiere la aprobación del CEO.

Infracciones y Aplicación: Las infracciones conocidas de la política deben ser reportadas al CEO y pueden conllevar acciones disciplinarias, incluido el despido del empleo.

8. Política de seguridad de operaciones

Propietario de la póliza: El CEO es responsable de la póliza.

Fecha de Vigencia: La póliza entra en vigor el 1 de marzo de 2024.

Propósito y alcance:

Garantizar el funcionamiento seguro de los sistemas e instalaciones de procesamiento de información.

Se aplica a todos los sistemas de información críticos de Document360 y entidades de terceros con acceso a la red.

Procedimientos operativos documentados:

Los procedimientos técnicos y administrativos deben estar documentados y accesibles para los usuarios relevantes.

Gestión del cambio:

Los cambios significativos deben ser documentados, probados, revisados y aprobados antes de su despliegue.

Los cambios de emergencia requieren revisión y autorización retrospectiva.

Gestión de capacidades:

Supervisar y ajustar los recursos de procesamiento y el almacenamiento del sistema para cumplir con los requisitos de rendimiento.

Incluir la capacidad de recursos humanos en la planificación y las evaluaciones anuales de riesgos.

Prevención de fugas de datos:

Identificar y clasificar la información según la Política de Gestión de Datos.

Formar a los usuarios en el manejo adecuado de información sensible.

Utiliza herramientas de Prevención de Pérdidas de Datos (DLP) basadas en la evaluación de riesgos.

Filtrado web:

Implementa bloqueos de DNS e IP para restringir el acceso a sitios web de riesgo.

Bloquea sitios web con contenido malicioso o servidores de comando y control salvo que sea necesario para el negocio.

Separación de entornos:

Segrega estrictamente los entornos de desarrollo, puesta en escena y producción.

No utilice datos confidenciales de clientes en producción en entornos de desarrollo o pruebas sin aprobación.

Sistemas y configuración de la red:

Seguir los estándares de configuración y endurecimiento para mantener la seguridad del sistema y la red.

Revisa anualmente las reglas de configuración de acceso a red de producción.

Protección contra el malware:

Implementa controles de detección, prevención y recuperación para malware.

Utiliza software antimalware y de detección de amenazas en todos los endpoints y correos electrónicos de la empresa.

Copia de seguridad de la información: Diseñar e implementar procesos de respaldo para sistemas y datos, asegurando la recuperación de datos del cliente según los SLAs.

Registro y monitorización: Implementa registros y monitorización para detectar y responder a incidentes de seguridad.

Control del software operativo: Gestionar la instalación y uso del software operativo según las normas establecidas.

Inteligencia de amenazas: Recopilar y analizar amenazas a la seguridad de la información para producir inteligencia accionable.

Gestión de vulnerabilidades técnicas: Identificar, evaluar y abordar vulnerabilidades técnicas de manera oportuna.

Restricciones en la instalación de software: Establecer normas para la instalación de software que garantice la seguridad y el cumplimiento.

Consideraciones sobre auditoría de sistemas de información: Planifica y acuerda los requisitos de auditoría para minimizar las interrupciones en los procesos empresariales.

Evaluación y requisitos de seguridad de sistemas: Incluir requisitos de seguridad en la adquisición o cambios significativos en los sistemas.

Enmascaramiento de datos: Implementar técnicas de enmascaramiento de datos para proteger la PII y datos sensibles basándose en la evaluación de riesgos.

9. Política de retención de datos

Propietario de la Póliza: El CEO es responsable de la Política de Retención de Datos.

Fecha de Vigencia: La póliza entra en vigor el 1 de marzo de 2024.

Propósito: Esta política detalla cómo se almacenan, analizan y eliminan los datos dentro de Document360, garantizando la transparencia y el control del usuario sobre la información retenida.

Alcance: Esta política se aplica a todos los clientes que usan Document360, incluidos proyectos de base de conocimiento pública y privada.

Recogida de datos:

Para sitios públicos: No se recopilan datos a nivel de usuario.

Para proyectos privados: recopilamos datos a nivel de usuario, incluyendo la identidad del usuario que envió un prompt, marcas de tiempo y otra información disponible en Document360.

Uso de datos: Document360 almacena todas las indicaciones/preguntas introducidas en el chatbot de IA Eddy para realizar los siguientes análisis:

Análisis temático: agrupación de preguntas/prompts usando algoritmos internos y APIs de OpenAI.

Análisis de citas: Identificación de los artículos más citados.

Métricas: Mostrar métricas de profundidad y rastrear preguntas respondidas frente a sin respuesta.

Personalización: Esta política no es personalizable por el cliente, pero los clientes tienen derecho a solicitar la eliminación de sus datos en cualquier momento durante el periodo del contrato.

Retención y eliminación de datos:

Todos los datos recopilados se conservan dentro de tu proyecto Document360.

Los datos se eliminan permanentemente cuando se elimina el proyecto de la base de conocimiento.

Puedes solicitar la eliminación de estos datos en cualquier momento durante tu contrato con Document360.

Responsabilidad: El CEO es responsable de garantizar la implementación y el cumplimiento de esta política en todas las cuentas y proyectos de los clientes.

10. Política de Evaluación y Gestión de Riesgos en IA

Titular de la póliza: Director Senior – Ciencia de Datos.

Fecha de Vigencia: La política entra en vigor el 1 de enero de 2025.

Propósito: Establecer un enfoque sistemático para identificar, evaluar, priorizar y gestionar los riesgos asociados con Eddy AI a lo largo de todo su ciclo de vida.

Componentes clave:

Evaluación inicial de impacto de IA: Debe completarse una evaluación previa al desarrollo antes de cualquier actividad de desarrollo, cubriendo los casos de uso previstos, posibles daños, probabilidad e impacto del riesgo, identificación de las partes interesadas y estrategias de mitigación.

Seguimiento continuo de riesgos: Los riesgos se revisan trimestralmente, realizándose evaluaciones exhaustivas anualmente.

Umbrales de tolerancia al riesgo: Los riesgos se clasifican en cuatro categorías: riesgos inaceptables (prohibido el despliegue), riesgos altos (se requieren controles mejorados), riesgos medios (se aplican controles estándar) y riesgos bajos (solo monitorización).

Registro de riesgos: Una documentación centralizada de todos los riesgos identificados, medidas de mitigación, riesgos residuales y propiedad designada.

11. Política de gestión de la equidad y sesgos de la IA

Titular de la póliza: Director Senior – Ciencia de Datos

Fecha de Vigencia: La política entra en vigor el 1 de enero de 2025.

Propósito: Identificar, medir, mitigar y monitorizar continuamente los sesgos dentro de los sistemas de IA Eddy, garantizando un trato justo y equitativo en todos los grupos de usuarios y tipos de contenido.

Categorías de sesgo:

Sesgo sistémico: El sesgo se origina en grandes modelos de lenguaje (LLMs) de terceros.

Sesgo computacional/estadístico: Sesgo derivado de elecciones algorítmicas de diseño, métodos de muestreo de datos o las propiedades matemáticas de los modelos subyacentes.

Sesgo humano-cognitivo: El sesgo se introduce a través de suposiciones, percepciones y procesos de toma de decisiones humanos.

Requisitos para las pruebas de sesgo:

Pre-despliegue

Análisis de representatividad de contenido: Analiza la base de conocimiento para evaluar el equilibrio de los temas, la profundidad y la diversidad de perspectivas.

Pruebas de estereotipos: Prueba el sistema usando consultas relacionadas con características protegidas y verifica que la IA se niega de forma constante a reforzar los estereotipos.

Equidad lingüística: Para bases de conocimiento multilingües, mide y compara la calidad de respuesta entre todos los idiomas soportados.

Monitorización posterior al despliegue

Mensual: Realizar análisis de preguntas sin respuesta segmentado por tema o grupo de usuarios.

Trimestral: Realiza una auditoría completa de sesgo utilizando un corpus de pruebas actualizado para evaluar.

Anualmente: Contrata a un auditor externo para realizar una revisión independiente de sesgos y publicar un informe de transparencia.

Privacidad de datos

Priorizamos tu privacidad y nos aferramos a información estricta sobre las prácticas:

Cumplimiento de la privacidad de datos: Hemos firmado un Acuerdo de Procesamiento de Datos (DPA) con OpenAI, en el que exponemos nuestro compromiso con la privacidad y la protección de los datos. Para más detalles, consulta DPA con OpenAI.

Utilizamos los modelos ChatGPT-4.1 Mini y GPT-4o de OpenAI para impulsar Eddy AI, ofreciendo un rendimiento y capacidades de vanguardia.

Esta función cumple con las políticas de privacidad de OpenAI mediante una forma de integración con OpenAI.

Enviamos datos a OpenAI a través de sus APIs. Un extracto de la política indica: "OpenAI no utilizará los datos enviados por los clientes a través de nuestra API para entrenar modelos OpenAI ni mejorar la oferta de servicios de OpenAI." Cualquier dato enviado a OpenAI a través de la API se conservará con fines analíticos durante un máximo de 30 días, tras lo cual será eliminado.

NOTA

Lee las políticas completas de uso de datos de la API de OpenAI.

Si tiene alguna consulta sobre la política de datos de Document360, por favor lea nuestra política de privacidad.

OWASP

El Proyecto de Seguridad de Aplicaciones Abiertas a Nivel Mundial (OWASP) es una organización sin ánimo de lucro reconocida a nivel mundial dedicada a mejorar la seguridad del software. OWASP ofrece recursos gratuitos y de código abierto, herramientas y proyectos impulsados por la comunidad que ayudan a las organizaciones a identificar, gestionar y mitigar riesgos de seguridad. Una de sus iniciativas más conocidas es la publicación de listas "Top 10" que ponen de relieve las vulnerabilidades de seguridad más críticas en diversos dominios.

Las 10 principales amenazas de OWASP para aplicaciones de Grandes Modelos de Lenguaje (LLM)

A medida que evolucionan las tecnologías de IA, OWASP ha ampliado su experiencia a aplicaciones de Grandes Modelos de Lenguaje, identificando los 10 principales riesgos de seguridad únicos de estos sistemas:

1. Inyección de prompt: Entradas maliciosas diseñadas para manipular o secuestrar el comportamiento de respuesta del LLM.

2. Manejo inseguro de salidas: Falta de sanitización o validación adecuada de las salidas de los LLM, lo que conduce a vulnerabilidades de seguridad aguas abajo.

3. Envenenamiento de datos de entrenamiento: Corromper conjuntos de datos de entrenamiento para sabotear o controlar encubiertamente el comportamiento del modelo.

4. Denegación de Servicio del Modelo: Intenta agotar los recursos computacionales del LLM, causando inactividad o deterioro del rendimiento.

5. Vulnerabilidades en la cadena de suministro: Riesgo introducido mediante conjuntos de datos de terceros, modelos preentrenados o plugins.

6. Divulgación de información sensible: Filtración no intencionada de datos confidenciales o personales en los resultados del modelo.

7. Diseño inseguro de plugins: Plugins que carecen de validación adecuada o controles de acceso, exponiendo superficies de ataque.

8. Agencia excesiva: Empoderar demasiado a los LLMs, lo que puede llevar a acciones autónomas no intencionadas o dañinas.

9. Exceso de confianza: Confianza ciega en los resultados de los LLM sin validación humana, arriesgando desinformación o malas decisiones.

10. Robo de modelos: Replicación o extracción no autorizada de modelos LLM propietarios.

Abordando las 10 principales amenazas de OWASP para Ask Eddy

Dentro del servicio impulsado por IA de Ask Eddy, varias amenazas de LLM de OWASP están priorizadas y abordadas mediante controles específicos:

LLM01: Inyección rápida

Validamos las entradas antes de pasarlas para su procesamiento posterior. Aislamos el contexto de los prompts. Además, nuestras instrucciones de sistema se fortalecen para abordar ataques de inyección rápida. Eddy AI solo generará respuestas basadas en el contenido de tu base de conocimientos. Usamos la API de moderación para detectar y marcar avisos maliciosos.

LLM04: Envenenamiento de Datos y Modelos (Embeddings)

No tenemos LLM por nuestra cuenta. Dependemos de las APIs de OpenAI para crear incrustaciones de texto. Según la DPA que ejecutamos con OpenAI, OpenAI emplea técnicas robustas contra el envenenamiento de datos y modelos.

LLM05: Manejo incorrecto de la salida

No usamos llamadas de herramientas en nuestra arquitectura. Todos los datos se almacenan de forma segura en el clúster MongoDB conforme a nuestro cumplimiento SOC II y las prácticas GDPR. Utilizamos cifrado de última generación para proteger los datos en reposo y tránsito.

LLM08: Debilidades en vectores y incrustaciones

Utilizamos APIs de OpenAI para incrustaciones y almacenamos de forma segura contra tu contenido. Creamos incrustaciones basadas en el contenido de tu base de conocimientos. Por tanto, las incrustaciones no pueden ser manipuladas ni envenenadas por fuentes externas de contenido. Cuando el contenido se actualiza o modifica, también se actualizan las incrustaciones de texto correspondientes.

LLM09: Desinformación

Tenemos instrucciones estrictas del sistema para evitar demostrar información falsa. Si el LLM decide que no puede ofrecer una respuesta segura, dirá "No lo sé". Usamos el último GPT modelo 4.1 mini que es menos propenso a las alucinaciones.

Procesos y responsabilidad para la monitorización continua

Para gestionar eficazmente estos riesgos, Ask Eddy emplea las siguientes estructuras de gobernanza y supervisión:

Detección automática de amenazas: Sistemas de monitorización en tiempo real que señalan patrones de entrada inusuales o comportamientos sospechosos del modelo.

Registros de auditoría: Registro exhaustivo de las interacciones de entrada y salida para análisis forense y verificación de cumplimiento.

Protocolos de Respuesta a Incidentes: Definió flujos de trabajo para una rápida contención, evaluación y remediación de eventos de seguridad.

Alineación con el cumplimiento: auditorías y actualizaciones regulares alineadas con marcos como SOC 2 y GDPR.

Al integrar estos principios y mejores prácticas de seguridad, Ask Eddy garantiza un servicio de IA resiliente y fiable, alineado con las recomendaciones de OWASP.

Compromiso con la seguridad y las mejores prácticas de OWASP

Document360 prioriza la seguridad como un aspecto fundamental de su plataforma de gestión del conocimiento. Reconociendo a OWASP como la autoridad global en seguridad de software, Document360 alinea sus prácticas y directrices de seguridad con los estándares ampliamente adoptados por OWASP, incluyendo el Top 10 de riesgos de seguridad de aplicaciones de OWASP y el emergente OWASP LLM Top 10 para aplicaciones impulsadas por IA.

Integración de los principios de la OWASP

Document360 incorpora los principios de OWASP mediante:

Incorporando las mejores prácticas de codificación segura y validación de entradas, inspiradas en las directrices de OWASP, en su ciclo de vida de desarrollo.

Garantizar que las vulnerabilidades comunes destacadas por OWASP, como fallos de inyección y referencias directas inseguras a objetos, se mitiguen mediante una arquitectura robusta de plataforma.

Aprovechando los marcos de riesgos específicos de IA y LLM de OWASP para proteger integraciones y funciones impulsadas por IA dentro de Document360.

Proporcionar acceso seguro a la API con tokens autenticados, protegiendo el flujo de datos coherente con los controles recomendados por OWASP.

Alineación con los estándares de seguridad de la industria

Document360 complementa el enfoque de seguridad de OWASP adhiriéndose a marcos y certificaciones adicionales:

Alojando en la plataforma Microsoft Azure Cloud con protecciones avanzadas de seguridad, incluyendo defensa DDoS y almacenamiento de datos cifrados.

Cumplimiento del RGPD, SOC 2 Tipo II y otras normativas y estándares relevantes.

Monitorización continua y detección automatizada de amenazas alineadas con las recomendaciones de Registro y Monitorización de Seguridad de OWASP.

Descubre más sobre OWASP y cómo la estrategia de seguridad de Document360 se alinea con las mejores prácticas:

Sitio oficial de OWASP: https://owasp.org

Proyecto Top 10 de OWASP: https://www.owasptopten.org

Resumen de seguridad de Document360: https://docs.document360.com/docs/security

Pruebas y defensas de seguridad

API de moderación

Qué es: Un filtro de seguridad automatizado que filtra las entradas y modela las salidas para contenido violento, sexual, odioso, autolesionado y otras restriciones por políticas.

Cómo lo utilizamos: Llamamos a la API de Moderación a los prompts de usuario y las respuestas de los candidatos. Si el contenido es marcado, la IA de Eddy bloquea, elimina o dirige a copias de respaldo seguras. Todas las solicitudes de usuario bloqueadas se registran para su revisión.

Impacto en el cliente: Reduce el riesgo de respuestas inseguras y te ayuda a hacer cumplir políticas de uso aceptable en toda tu base de conocimientos.

Controles operativos

Moderación previa y posterior a la respuesta en todas las superficies interactivas.

Etiquetas de severidad en los registros para revisión de cumplimiento.

Ajuste periódico del umbral para equilibrar el recuerdo frente a los falsos positivos.

Pruebas de fuga al estilo "DAN"

Qué es: "DAN" (Do-Anything-Now) es un patrón de jailbreak bien conocido que intenta coaccionar a un LLM para que ignore instrucciones, políticas o permisos. Tratamos "DAN" como una forma abreviada de una clase de ataques de ingeniería de prompts (coerción por roles, solicitudes de anulación de políticas, cargas útiles de instrucciones anidadas).

Cómo lo utilizamos: Mantenemos un corpus de prompts de jailbreak al estilo DAN y relacionados, y los ejecutamos contra entornos de staging como parte de nuestra práctica de red teaming. Reforzamos las indicaciones del sistema, aislamos el contexto recuperado y verificamos que el modelo se niega a actuar fuera del alcance.

Impacto en el cliente: Refuerza la resistencia a la anulación de instrucciones para que las respuestas permanezcan fundamentadas en tu contenido y políticas legales.

Controles operativos

Repetición regular de conjuntos de pruebas de jailbreak (incluyendo variantes DAN) durante las lanzamientos.

Normas de barrera que anulan las cláusulas de "ignorar instrucciones previas" y otras de coacción.

Alertas automáticas en cualquier fuga exitosa en preproducción; Despliega bloqueado hasta que se arregle.

NOTA

No respaldamos ni activamos ningún "modo DAN". Las referencias a DAN aquí se refieren únicamente a pruebas defensivas contra intentos de fuga.

Pruebas adversariales

Qué es: Intentos estructurados de romper o degradar el sistema usando entradas hostiles (relleno de tokens, inyecciones de prompts, contaminación del contexto, trucos unicode/codificación, ataques de logit, prompts de denegación de cartera).

Cómo lo utilizamos: Realizamos pruebas adversariales continuas a lo largo de la tubería RAG (recuperación, clasificación, puesta a tierra y respuesta). Las pruebas incluyen cadenas de inyección en los prompts del usuario y en el contenido de la base de datos para validar el aislamiento y la sanidad de salida.

Impacto en el cliente: Mejora la robustez frente a la manipulación, reduce el riesgo de alucinaciones y protege la latencia/coste bajo abuso.

Controles operativos

Pruebas adversariales programadas por liberación; Ejecuciones adicionales tras actualizaciones de modelos principales o prompts.

Métricas rastreadas: tasa de éxito en jailbreak, tasa de paso por inyección, tasa de respuesta en tierra, precisión de rechazo, alertas de picos de latencia/cómputo.

Los hallazgos retroalimentan políticas de prompt, filtros de recuperadores y desinfectantes de contenido.

Preguntas frecuentes

¿Document360 incluye alguna característica de IA generativa o de modelos de lenguaje grandes (LLM)?

Sí, Eddy AI, una función de Document360, utiliza LLMs de terceros como OpenAI e IA generativa para mejorar la experiencia del usuario. Aprovecha modelos de lenguaje avanzados para proporcionar asistencia inteligente y generación de contenido.

¿Podemos optar por no entrenar IA/LLMs de terceros con nuestros datos?

Sí, los datos de los clientes no se utilizan para entrenar modelos de IA/LLM. Eddy AI utiliza la tecnología de OpenAI, pero según la política de privacidad de OpenAI y nuestro acuerdo con ellos, cualquier dato enviado a través de su sistema no se utiliza para el entrenamiento de IA.

Enviamos datos a OpenAI a través de su API. Como se indica en su política: "OpenAI no utilizará los datos enviados por los clientes a través de nuestra API para entrenar modelos OpenAI ni mejorar la oferta de servicios de OpenAI." Sin embargo, OpenAI puede conservar los datos hasta 30 días para fines de análisis y cumplimiento, tras lo cual se eliminan permanentemente.

¿Está Eddy AI construido sobre la misma infraestructura que Document360?

Sí, Eddy AI funciona con la misma infraestructura segura y fiable que Document360. Esto garantiza un rendimiento constante y el cumplimiento de nuestros estándares.

¿Qué países y regiones alojan estas tecnologías/plataformas/modelos de IA?

Las tecnologías/plataformas/modelos de IA están alojados en la región de la Unión Europea (UE).

¿Cómo asegura Document360 que mis datos no sean accedidos ni filtrados a otros clientes? ¿Qué garantía de seguridad está aprobada?

Document360 cumple con SOC II y cumple con las mejores prácticas de ingeniería estándar de la industria para garantizar el aislamiento y la protección de datos. Se implementan medidas de seguridad robustas para evitar accesos no autorizados, asegurando que tus datos permanezcan seguros e inaccesibles para otros clientes. Para más detalles, consulte nuestras prácticas de seguridad.

¿Cómo garantiza Document360 que no se ingieran datos de clientes no dirigidos?

Document360 cumple estrictamente con el RGPD y la Ley de IA de la UE. Nuestros procesos internos y prácticas de manejo de datos están diseñados para alinearse con todos los requisitos legales y de cumplimiento pertinentes, asegurando que solo se procesen los elementos de datos previstos y autorizados. Los datos de clientes no dirigidos quedan explícitamente excluidos de la ingestión.

¿Qué es el SLA de tiempo de actividad y está soportado por todos los subprocesadores y terceros?

Document360 mantiene un SLA de disponibilidad del 99,9%, totalmente soportado por todos los subprocesadores y proveedores de servicios externos implicados en la prestación de nuestros servicios.

¿Qué controles existen para detectar y prevenir errores?

Registramos todas las salidas y respuestas generadas por Eddy AI. Además, estamos en proceso de integrar herramientas de observabilidad de LLM para mejorar las capacidades de monitorización y prevención de errores.

¿Cuál es el margen de error esperado para las respuestas de Eddy AI? ¿Cómo se monitoriza y mide la adhesión al margen de error permitido?

Según nuestras pruebas internas, Eddy AI demuestra una tasa de precisión del 96–98% al responder a consultas de los usuarios. Estamos integrando activamente herramientas de observabilidad de LLM y utilizamos marcos de evaluación como OpenAI Evals, RAGAS y métricas GeneralQA para evaluar el rendimiento y la precisión frente a benchmarks definidos.

¿Se ha evaluado el producto por sesgo, toxicidad o contenido dañino como amenazas, palabrotas o polaridad política?

Sí, usamos las APIs de moderación de OpenAI para evaluar respuestas a contenido dañino. Si una respuesta es marcada, Eddy AI evitará generar la respuesta.

¿Cómo se gestiona el riesgo de alucinaciones por IA en Eddy AI?

Document360 tiene una estrategia de mitigación de riesgos basada en IA. Eddy AI está estrictamente limitado al contenido de tu base de conocimientos. Las indicaciones de nuestro sistema guían a la IA para evitar generar respuestas sin soporte o inventadas. Si Eddy AI no está seguro o no puede citar una fuente fiable, responderá con "No lo sé."

¿Son explicables las decisiones de la IA y hay supervisión humana en el proceso?

Sí, todas las respuestas generadas por IA desde Eddy AI incluyen citas en línea, permitiendo a los usuarios finales ver claramente la fuente de la información y entender cómo se genera la respuesta. Además, seguimos un enfoque de intervención humana como parte de nuestra gobernanza de la IA. Aunque Eddy AI puede ayudar con las recomendaciones, las decisiones finales se dejan a las personas, garantizando supervisión y rendición de cuentas.

¿Cómo se asegura de que los datos sensibles o confidenciales no se expongan a otros clientes?

Tenemos un acuerdo de confidencialidad firmado con OpenAI que establece que los datos no se usarán para entrenamiento ni se compartirán con otros. Cumplimos con SOC2 Tipo II y GDPR. Los datos compartidos con la IA se limitan a los permisos de acceso individuales del usuario y no a todo el proyecto.

¿Cómo se mantiene la confidencialidad de mis datos y hay algún revisor humano involucrado en su procesamiento?

Todos los datos del proyecto se cifran en reposo, y todos los datos enviados al modelo de IA se cifran en tránsito. Usamos cifrado AES de 256 bits para datos en reposo y HTTPS con TLS 1.2 para datos en tránsito. Ningún revisor humano lee, anota ni procesa tus datos, y no formamos nuestros propios LLMs.

¿Se anonimizan los datos antes de ser procesados por los modelos de IA?

Sí, ejecutamos procesos internos para detectar cualquier información personal identificable (PII). Si se detecta información personal, se enmascara y se reemplaza por marcadores de posición antes de enviar los datos a cualquier modelo de terceros.

¿Cómo garantizas la transparencia e identificas los sesgos? ¿Cómo generan los modelos de IA respuestas?

Utilizamos los LLMs de OpenAI y confiamos en sus hojas de puntuación e informes para la transparencia. Seguimos las mejores prácticas de red teaming para identificar sesgos y probar periódicamente la deriva del modelo. Para generar respuestas, utilizamos un enfoque de Generación Aumentada por Recuperación (RAG), donde el contexto se recupera de nuestra base de conocimiento y se envía al LLM.

¿Qué medidas se toman para garantizar la fiabilidad y el rendimiento de vuestros modelos de IA?

Ofrecemos un SLA de disponibilidad del 99,9% y estamos trabajando en la integración de un proveedor de LLM de respaldo. Monitorizamos regularmente anomalías utilizando prácticas de red teaming, pruebas de deriva de modelos y evaluaciones que rastrean parámetros como la precisión y la memoria del contexto. Si se detecta un comportamiento indeseable, investigamos la causa raíz y podemos ajustar las indicaciones del sistema, actualizar a un nuevo LLM o sugerir cambios de contenido a los clientes.

¿Cómo gestionáis las actualizaciones de modelos y aseguráis un rendimiento continuo?

Realizamos evaluaciones regularmente para monitorizar el rendimiento y la deriva del modelo. Basándonos en los resultados, actualizamos nuestros sistemas y adoptamos LLMs más recientes para mejorar el rendimiento y la precisión.