Okta é um Provedor de Identidade (IdP) que simplifica o gerenciamento de acesso dos usuários ao permitir que eles façam login em múltiplos aplicativos com um único conjunto de credenciais. Este artigo demonstra como configurar o SSO entre Okta e Document360, permitindo que seus usuários acessem o Document360 usando suas credenciais Okta. Por favor, note que apenas usuários com as funções Proprietário ou Administrador como Projeto podem configurar SSO no Document360.

DICA PROFISSIONAL

Recomenda-se abrir o Document360 e o Okta em duas abas/janelas de navegador separadas, já que configurar o SSO no Document360 exigirá que você alterne entre Okta e Document360 várias vezes.

Inscreva-se no Okta

O acesso a uma conta Okta é um pré-requisito para configurar o login único no Document360 com o Okta. Para se inscrever no Okta,

Navegue até https://developer.okta.com/signup/ e complete o processo de cadastro.

Após o cadastro, você receberá um e-mail com suas credenciais de login e um link para ativação da conta no seu e-mail registrado.

Assim que você clicar no link de ativação, será redirecionado para a página de login do Okta Domain.

Faça login com suas credenciais.

Assim que você faz login, será redirecionado para o console de desenvolvedor Okta.

Adicionando uma aplicação no Okta

Para criar uma configuração SSO do Document360 usando o Okta, você deve criar uma nova aplicação no Okta. Para criar uma nova aplicação no Okta,

Faça login no Okta usando as credenciais usadas ao criar uma conta Okta.

Mude para a função de usuário administrador clicando em Administrador no canto superior direito ao lado do seu nome de perfil.

Na página de navegação da lista à esquerda, expanda o menu suspenso Aplicações e clique em Aplicações.

Na página de Aplicações , clique no botão Criar Integração de Aplicativo .

No diálogo de integração Criar um novo app , selecione SAML 2.0 como método de login e clique em Próximo.

Criando uma integração SAML no Okta

Em seguida, você será redirecionado para a página de Criação de Integração SAML .

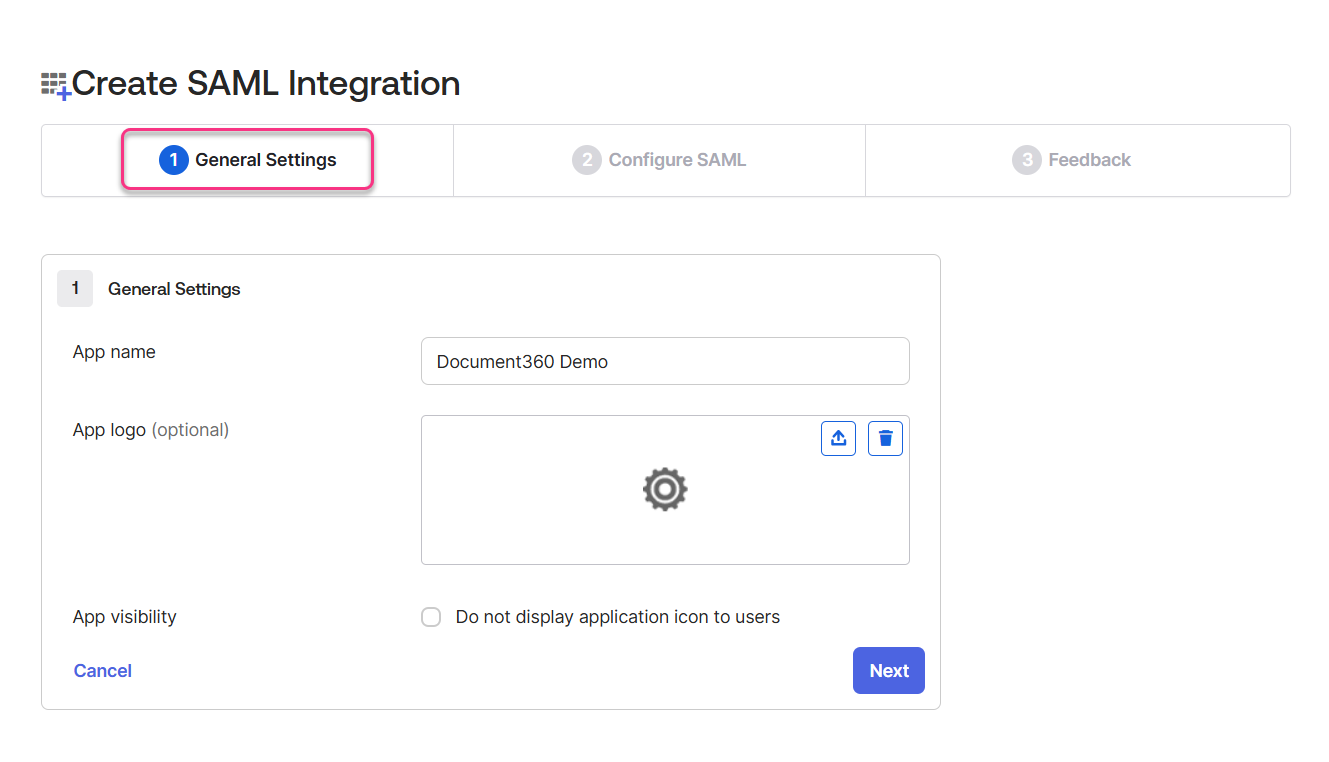

Configurações Gerais

Na aba Configurações Gerais , insira o nome do seu novo aplicativo no campo nome do aplicativo .

Navegue e envie um logo para sua aplicação no campo Adicionar logo , se necessário.

Em seguida, você pode marcar a caixa de visibilidade do aplicativo, se necessário.

Clique no botão Próximo para navegar até a aba Configurar SAML.

Configurar SAML

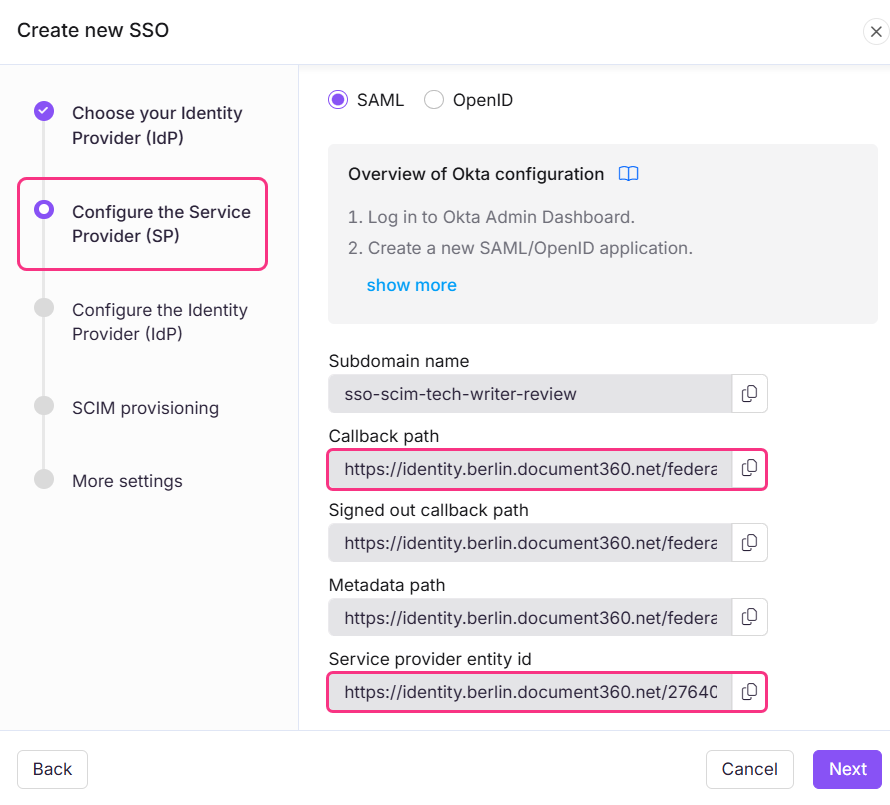

Na aba Configurar SAML, você precisará dos parâmetros fornecidos na página Configurar o Provedor de Serviço (SP) no Document360.

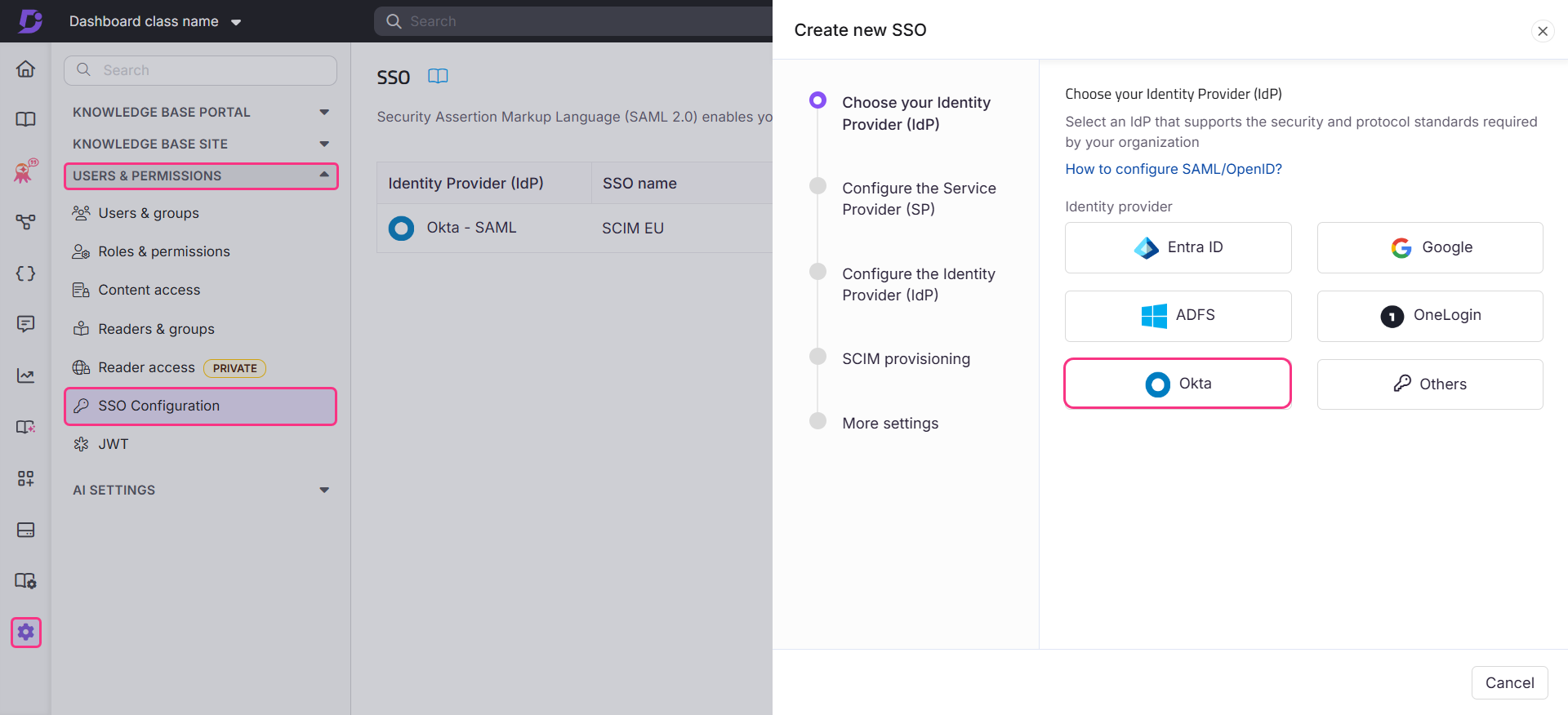

Para acessar a página Configurar o Provedor de Serviço (SP), navegue até Configurações > Usuários e permissões > Configuração do SSO no Document360.

Clique no botão Criar SSO , selecione Okta na página Escolha seu Provedor de Identidade (IdP ).

Isso redirecionará você para a página Configurar o Provedor de Serviço (SP ), que mostrará os parâmetros necessários para completar a configuração SAML no Okta.

Insira os parâmetros do Document360 para o Okta com base na tabela abaixo.

Document360

Okta

Caminho de retorno

URL de login único

ID da entidade do provedor de serviço

URI de audiência (ID de Entidade SP)

Selecione Endereço de E-Mail no menu suspenso do formato do ID de Nome

Selecione E-mail no menu suspenso de nome de usuário da Aplicação.

NOTA

Parâmetros de e-mail e nome são sensíveis a maiúsculas e minúsculas.

.png)

Clique em Próximo para navegar até a página de Feedback .

Feedback

A página de feedback serve para fornecer informações ao Okta sobre como você configura o aplicativo. Selecione a caixa de seleção Este é um aplicativo interno que criamos e clique em Terminar.

.png)

Agora você criou e configurou com sucesso uma aplicação no Okta com o Document360.

Instruções de atributo Assign Profile

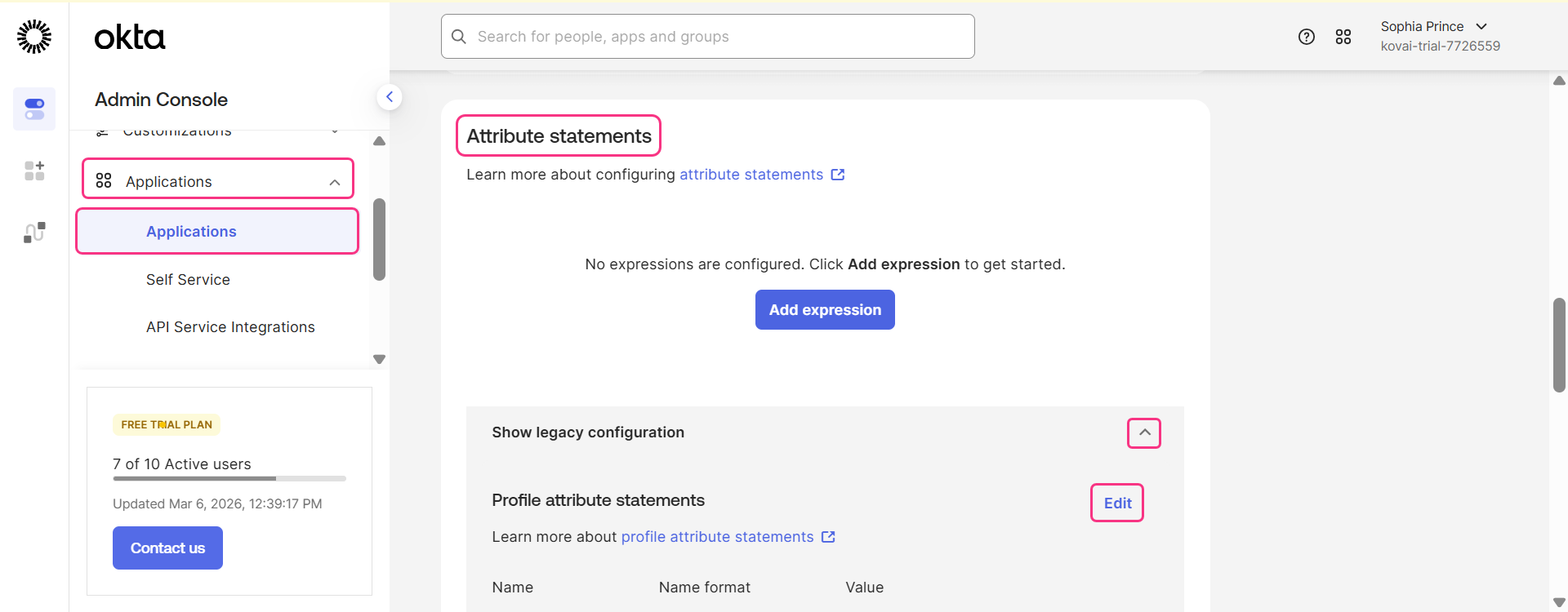

Navegue até a aba Logar e role para baixo até as instruções de atributo.

Expanda a configuração Mostrar legado e clique em Editar nas instruções de atributo do Perfil.

Atualize os campos necessários de acordo com a tabela abaixo. Você terá que adicionar duas linhas adicionais para inserir todos os detalhes da tabela abaixo.

Nome | Formato do nome |

|---|---|

urn:oasis:names:tc:SAML:2.0:nameid | Referência URI |

Nome | Não especificado |

Não especificado |

Clique em Salvar.

Configuração SSO do Document360 para Okta SAML

Instruções de configuração de SAML no Okta

No painel do Okta, clique no menu suspenso Aplicações e selecione Aplicações.

Na página de Aplicações , selecione a aplicação ativa que deseja configurar no Document360.

Clique na aba Logar On .

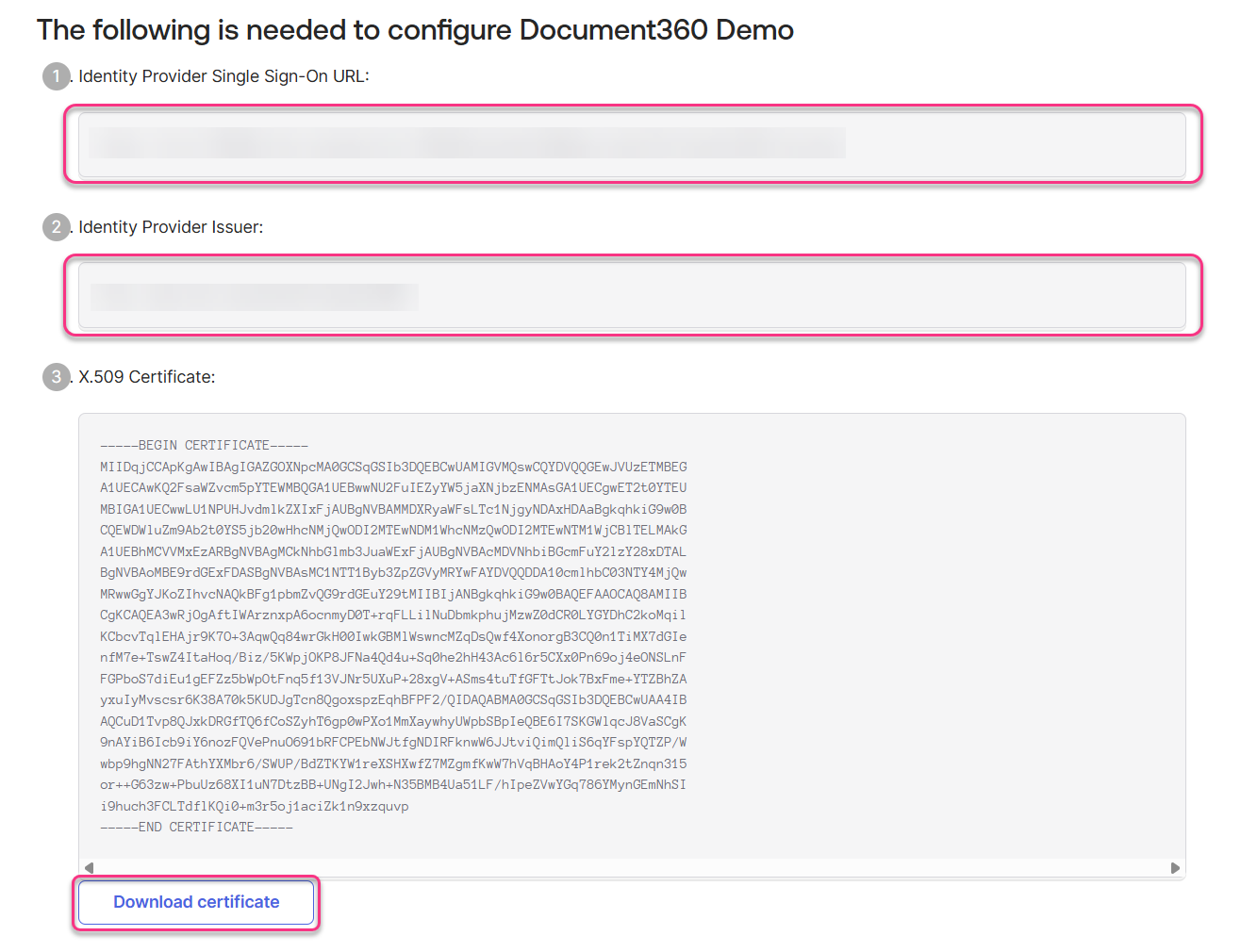

Clique no botão Visualizar instruções de configuração SAML

Os parâmetros necessários para configuração serão abertos em uma nova página web.

Configuração SSO no Document360

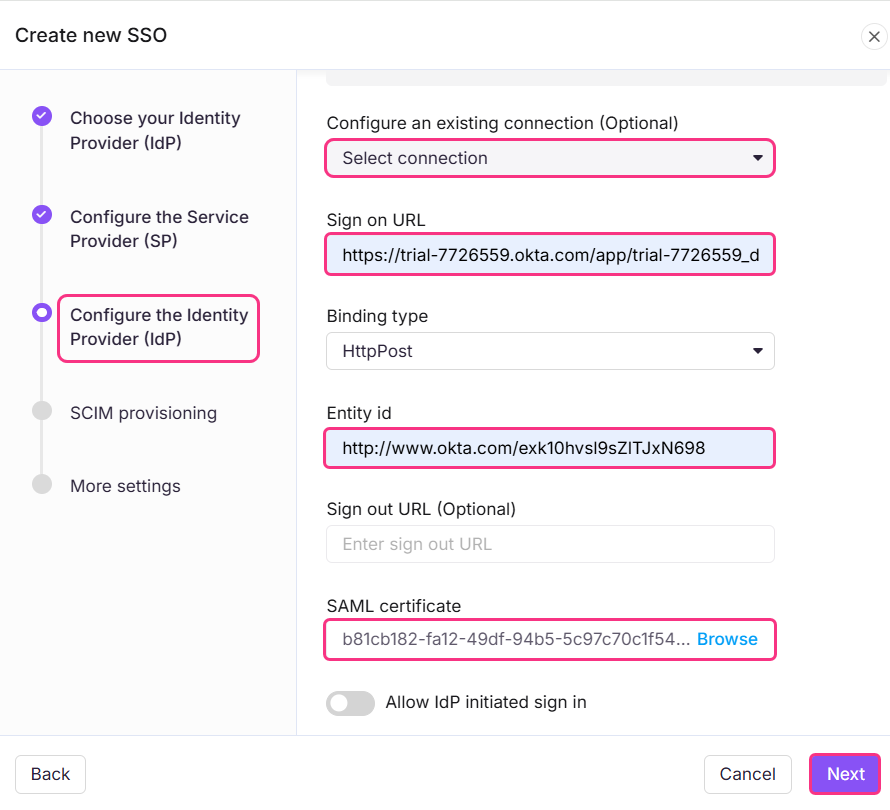

Mude para a página do Document360 que você abriu, exibindo a página Configurar o Provedor de Serviço (SP).

No campo Configurar uma conexão existente , você pode herdar de uma configuração de SSO já criada que tenha SCIM ativado no projeto pai. Ao selecionar e herdar essa conexão, a configuração atual do SSO será definida como a configuração do SSO herdada pelo filho e herdará automaticamente a configuração SCIM do pai.

NOTA

Para mais informações sobre herança, acesse Gerenciando Usuários e Leitores com SCIM no Okta

Preencha os campos na página Configurar o Provedor de Identidade (IdP) usando as instruções de configuração do Okta.

Baixe o Certificado X.509 da Okta e anexe o arquivo okta_cert baixado no campo de certificado SAML no Document360.

Document360

Okta

URL de login

URL de Login Único do Provedor de Identidade

ID da Entidade

Emissora do Provedor de Identidade

Certificado SAML

Certificado X.509

Em seguida, ative/desative a opção de Permitir IdP iniciado login , conforme os requisitos do seu projeto.

Depois de terminar, clique no botão Próximo para navegar até a página de provisionamento do SCIM .

Provisão SCIM com Okta

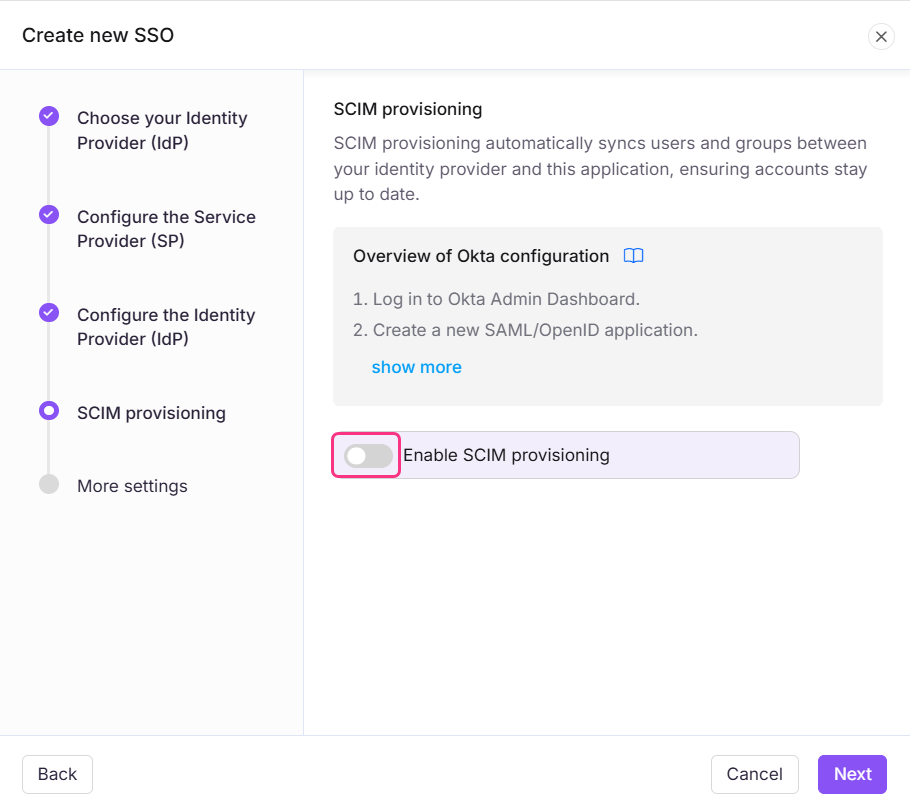

Se for necessário o provisionamento SCIM,

Ative a opção de ativar o provisionamento SCIM .

Um diálogo de confirmação aparecerá detalhando os termos para ativar o SCIM. Revise os termos, selecione a caixa de seleção e clique em Aceitar.

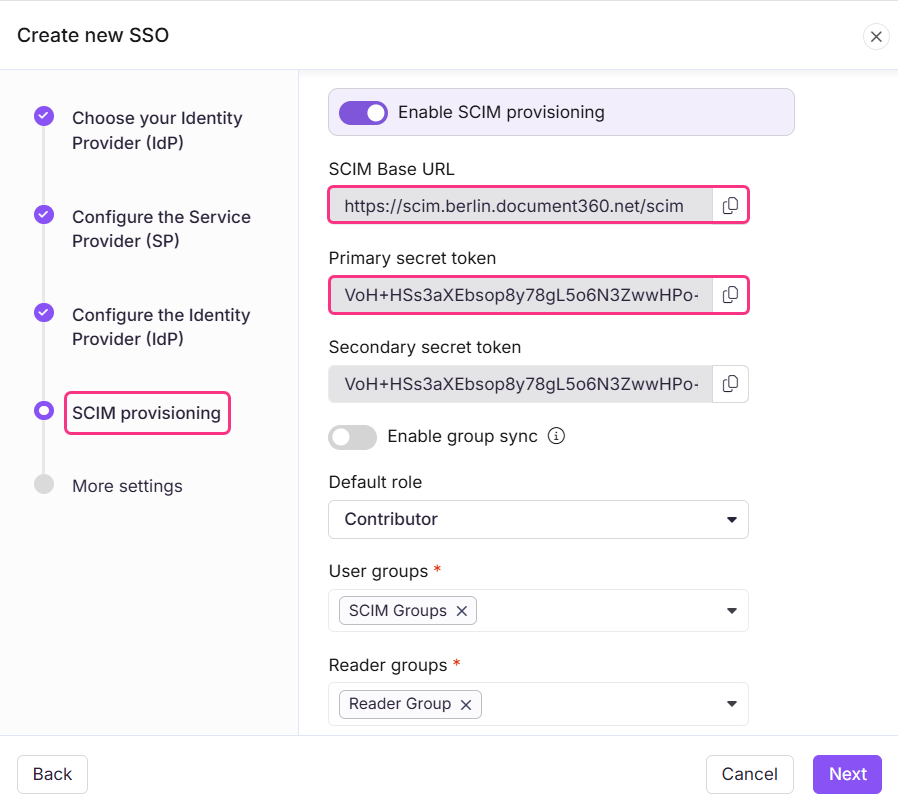

Os parâmetros necessários para completar a configuração SCIM no Okta serão então exibidos.

Navegue até o Okta para habilitar o provisionamento SCIM

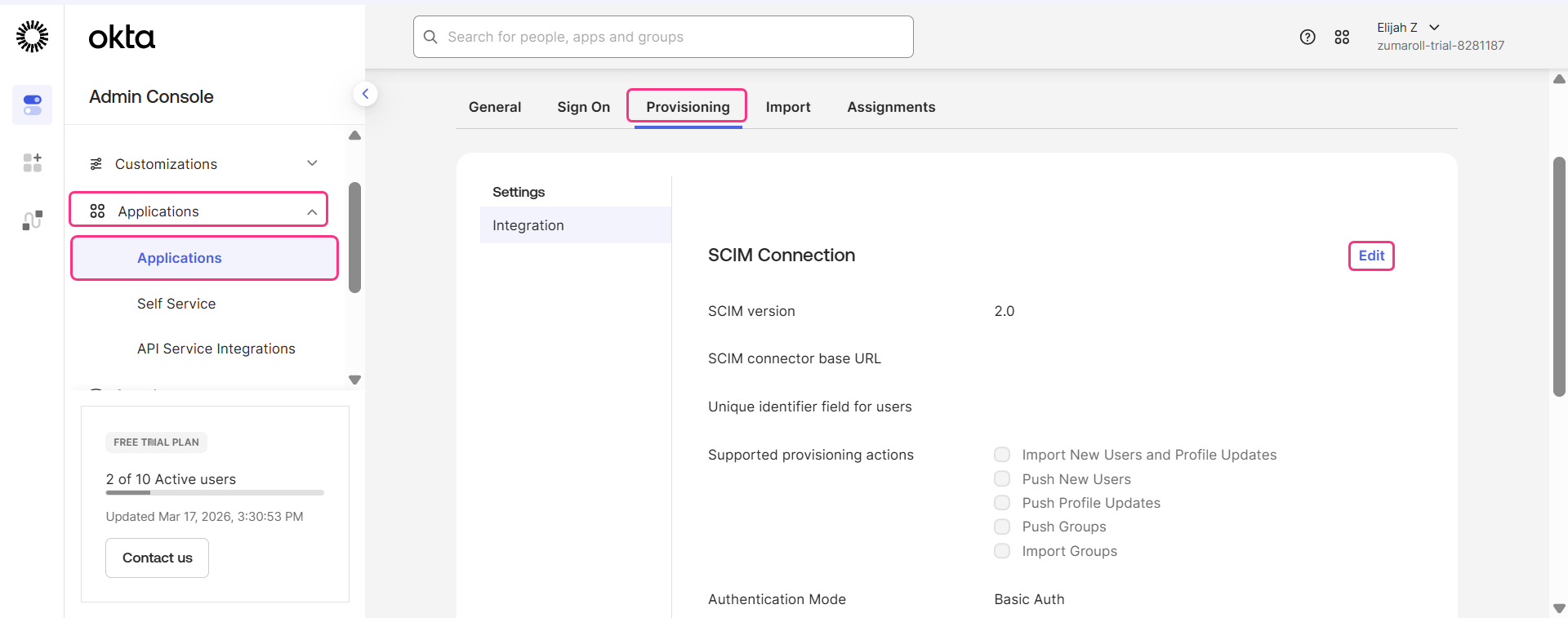

No Console de Administração do Okta, expanda o menu suspenso Aplicações na barra de navegação da esquerda e clique em Aplicações.

Selecione a aplicação onde deseja ativar o provisionamento SCIM.

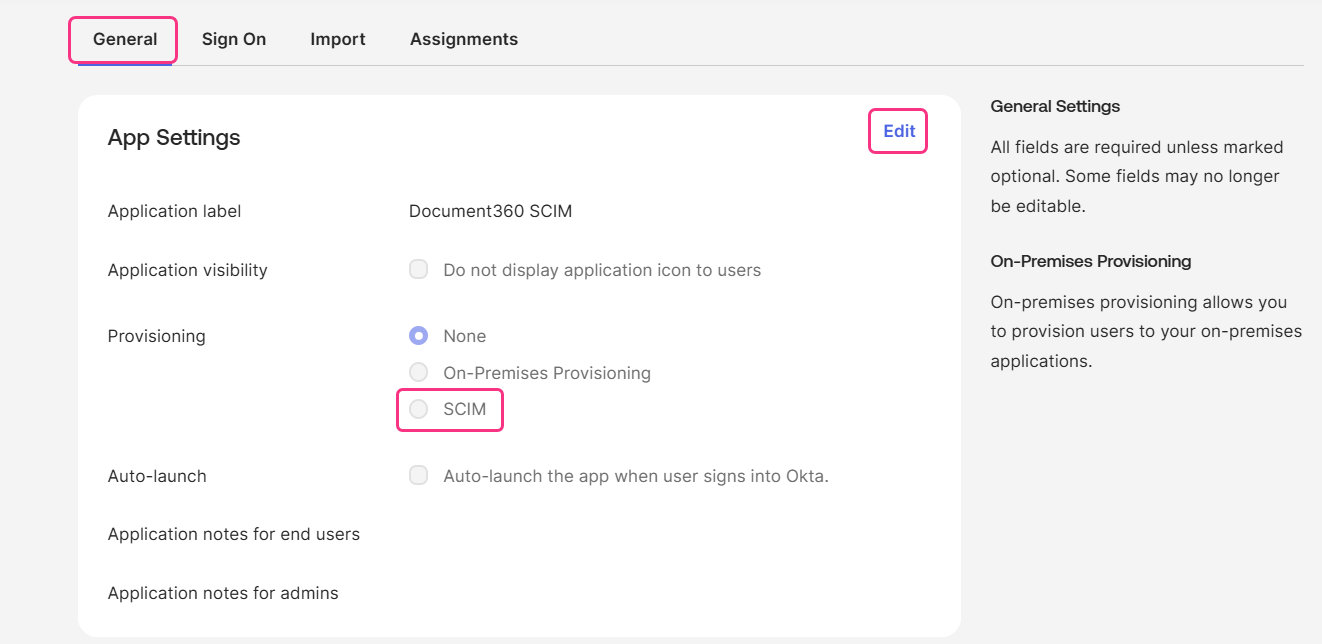

Navegue até a aba Geral e clique em Editar nas Configurações do App.

Selecione o botão de opção de Provisionamento SCIM e clique em Salvar.

Provisão SCIM no Okta com o Document360

Vá até a aba de Provisões e depoisda seção de Conexão SCIM , clique em Editar.

Insira a URL Base SCIM do Document360 no campo URL base do conector SCIM da Okta.

Okta | Document360 |

|---|---|

URL base do conector SCIM | SCIM Base URL |

Autorização de Cabeçalho HTTP | Token secreto primário |

No campo Identificador Único para usuários, insira Nome de Usuário.

Em Ações de provisionamento suportadas, selecione apenas as opções suportadas pelo Document360:

Impulsione Novos Usuários

Grupos Push

No menu suspenso do modo de Autenticação , escolha Cabeçalho HTTP.

Vá para Document360 e, na página de provisionamento SCIM , copie o token secreto primário.

Cole o token secreto primário no campo de Autorização do Cabeçalho HTTP .

NOTA

Os tokens primário e secundário são gerados uma vez e exibidos apenas no momento da criação. Você pode escolher copiar o token secreto principal ou secundário. Certifique-se de copiá-los e armazená-los em um local seguro antes de salvar a configuração. Depois que a configuração do SSO for salva, os tokens aparecerão mascarados quando você voltar para editá-la e não poderão ser recuperados. Para obter um novo token, você deve regenerá-lo. A geração de um token invalida o existente, você precisará atualizar o novo token na sua configuração do Okta para continuar sincronizando sem interrupções.

.png)

NOTA

Não clique em Configurar Conector de Teste ainda. Neste estágio, o provisionamento SCIM não funcionará com o Document360, pois a configuração SSO configurada no Document360 não está concluída.

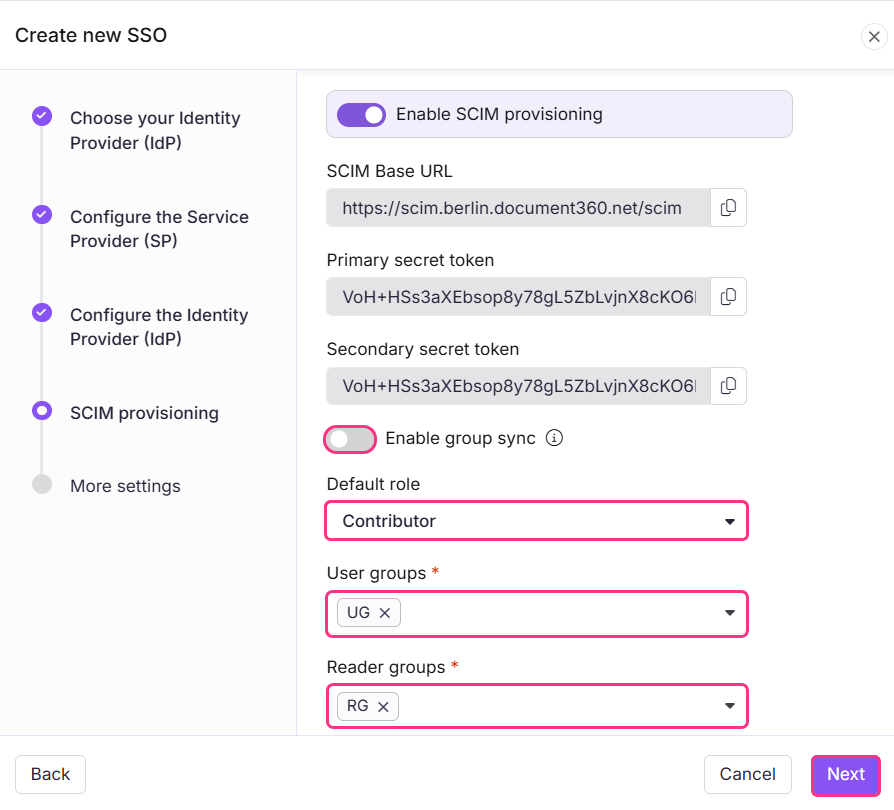

Navegue até o Document360 para atribuir o papel padrão

Vá até a página de provisão SCIM no Document360 e ative a opção Ativar sincronização de grupo , se necessário. Isso atribui automaticamente usuários e leitores com base nos mapeamentos do seu grupo IdP.

No campo do papel padrão , o papel é definido como Contribuidor por padrão. Você pode mudar isso a partir do menu suspenso, se necessário.

Nos campos de grupos de usuários e grupos de leitor , selecione os grupos que deseja adicionar. Vários grupos podem ser adicionados, e eles herdarão o papel padrão que você selecionou anteriormente.

Clique em Próximo para navegar até a página de Configurações de Mais .

Mais cenários

Para personalizar as configurações de SSO, siga os passos abaixo,

Na página de Configurações de Mais , insira um nome para a configuração do SSO no campo SSO nam.

Insira o texto que deseja exibir no botão de login no campo de texto do botão Personalizar login .

Ative o Logout do usuário SSO ocioso se necessário e defina a duração após a qual um usuário SSO ocioso será automaticamente logado.

Escolha se convida todos os usuários ou usuários selecionados usando o Converter contas existentes de equipe e leitores para botões de opção SSO .

.png)

Clique em Criar para completar a configuração do SSO.

Navegue até o Okta para completar o provisionamento SCIM com o Document360

Após a configuração SSO ser criada com sucesso no Document360, o provisionamento SCIM agora pode ser concluído no Okta.

Navegue de volta para o Console de Administração do Okta, certifique-se de que todos os detalhes necessários foram preenchidos.

.png)

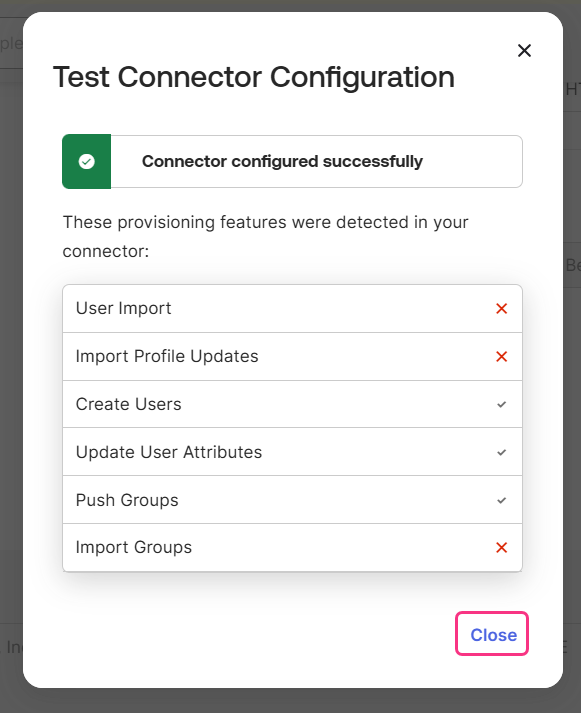

Depois, clique em Configurar o Conector de Teste para verificar a conexão entre Okta e Document360.

Um diálogo de confirmação será exibido, indicando que o teste foi bem-sucedido.

Clique em Salvar para finalizar a configuração.

NOTA

Para mais detalhes sobre como adicionar grupos de Usuários, Leitores e Usuários e Leitores, acesse Gerenciando Usuários e Grupos com SCIM no Okta.

A configuração SSO baseada no protocolo SAML foi configurada com sucesso usando o Okta .

FAQ

Qual é o propósito de ter tanto um token secreto primário quanto um secundário?

Ter tanto um token primário quanto um secundário permite que você rotacione os tokens com segurança sem atrapalhar a integração do SCIM.

Por exemplo, se seu token principal for exposto acidentalmente em um arquivo de log ou configuração, você não precisa revogá-lo imediatamente e correr o risco de quebrar a sincronização do usuário. Em vez disso, você pode mudar sua integração com o Okta para usar primeiro o token secundário e depois regenerar o token primário em segundo plano. Isso garante que o provisionamento do usuário continue sem qualquer interrupção enquanto o token comprometido está sendo substituído.