Faça login na sua conta Document360 e selecione o projeto para o qual deseja configurar o Single Log-On do Google SAML com sua conta do Google Workspace. Em seguida, faça login na sua conta do Google Workspace. Se você não tem uma conta no Google Workspace, pode criar uma no https://workspace.google.com/. Depois de fazer login na sua conta Google Workplace, navegue até o console de administração usando o botão Admin no canto superior direito. Por favor, note que apenas usuários com as funções Proprietário ou Administrador como Projeto podem configurar SSO no Document360.

DICA PROFISSIONAL

Recomenda-se abrir o Document360 e o Google Workspace em duas abas/janelas de navegador separadas, já que configurar o SSO no Document360 exigirá que você alterne entre Okta e Document360 várias vezes.

Adicionando um app SAML personalizado no Google

Na página inicial do console de administração, clique na opção Apps e selecione a opção de apps em SAML .

Clique em Adicionar aplicativo e, no menu suspenso, selecione Adicionar app SAML personalizado.

Nos detalhes do aplicativo, insira qualquer nome do seu app e clique em Continuar.

Em seguida, você encontrará a URL do SSO, detalhes do ID da Entidade e o Certificado.

Anote esses detalhes, pois você vai precisar deles ao acessar a página Configurar o Provedor de Identidade (IdP) no Document360.

Na seção de Certificado, clique no ícone de Download para salvar o certificado (formato .pem) no armazenamento local do seu computador.

Você terá que enviar esse certificado posteriormente na página Configurar o Provedor de Identidade (IdP) no Document360.

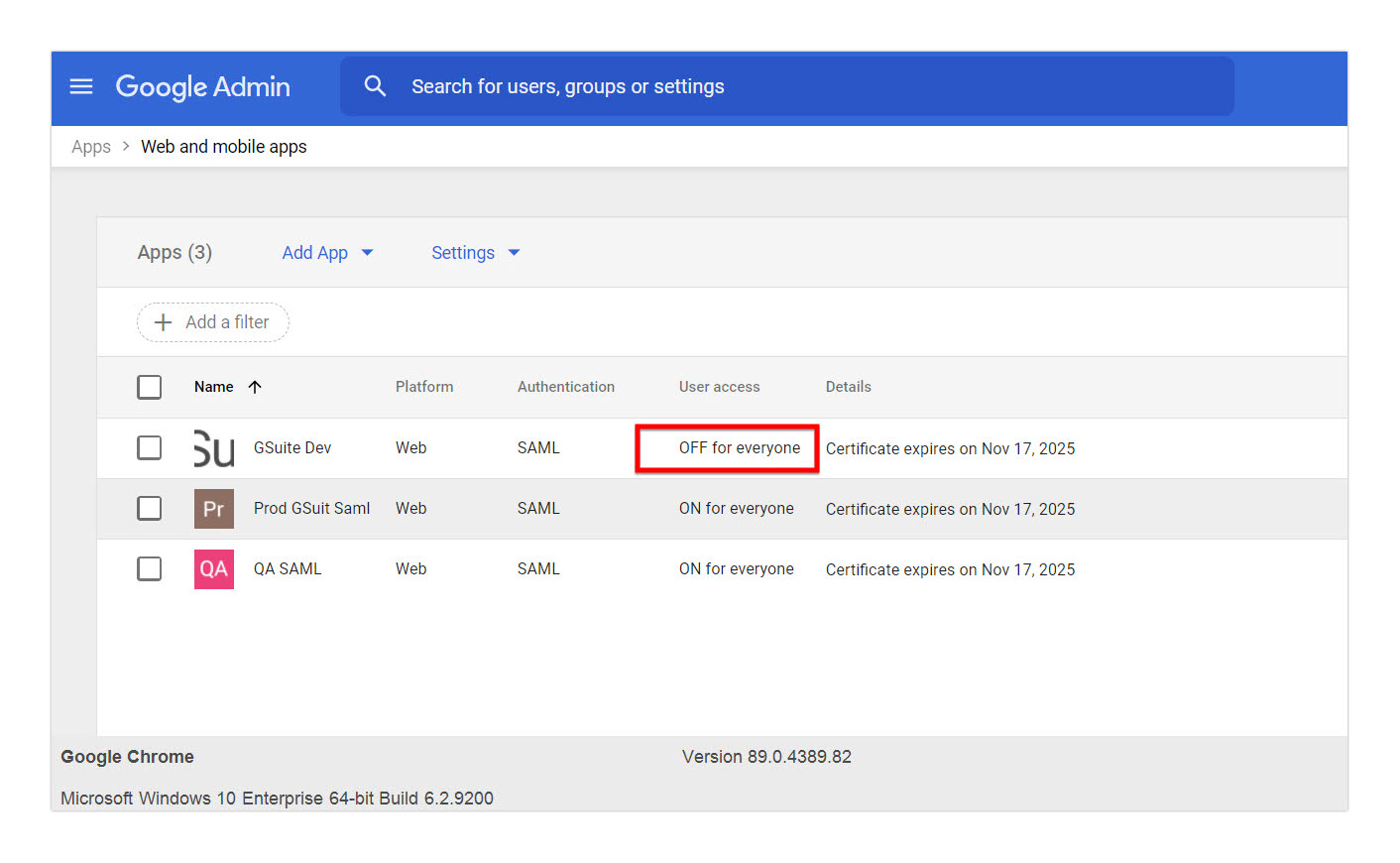

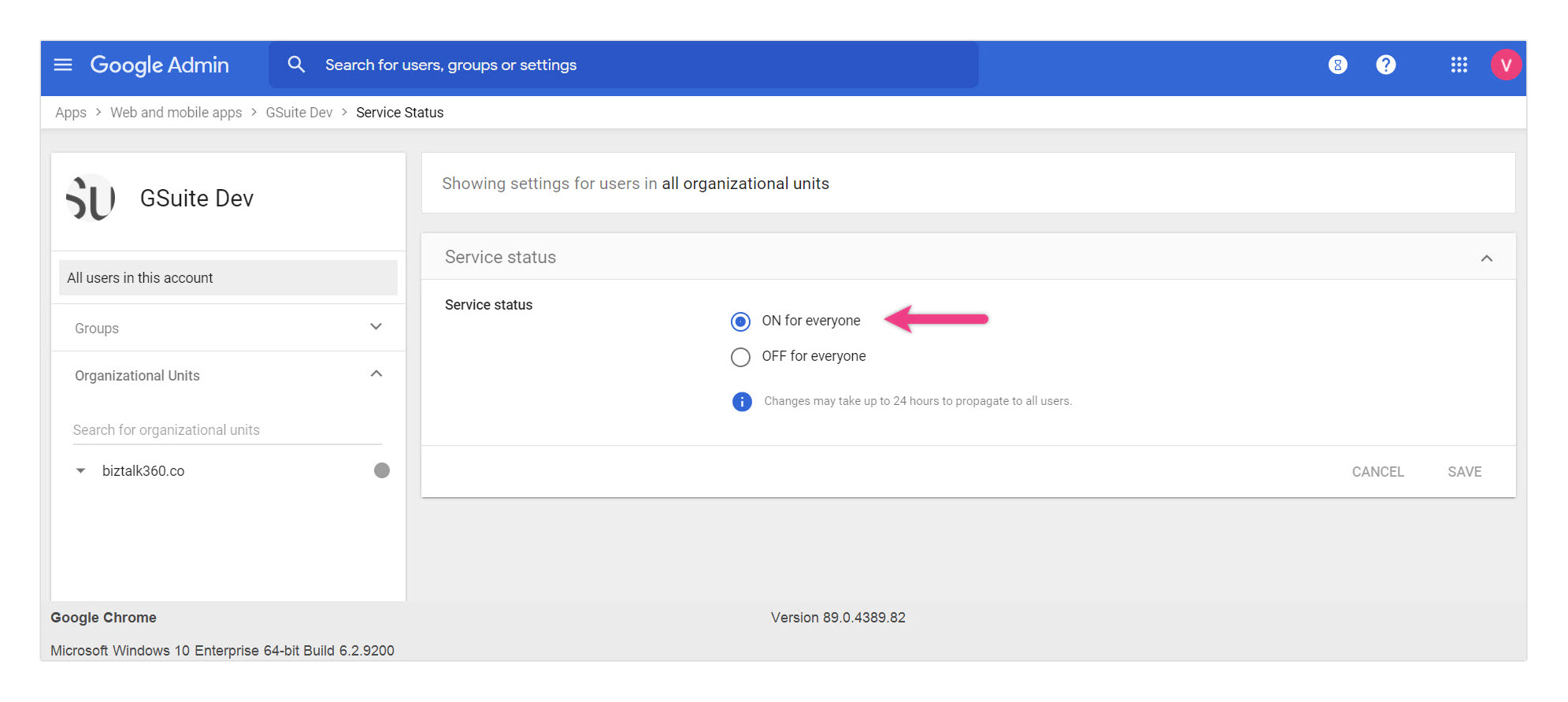

No acesso de usuário, o status do Serviço será por padrão DESLIGADO para todos. Você precisa mudar manualmente para LIGADO para que todos funcionem.

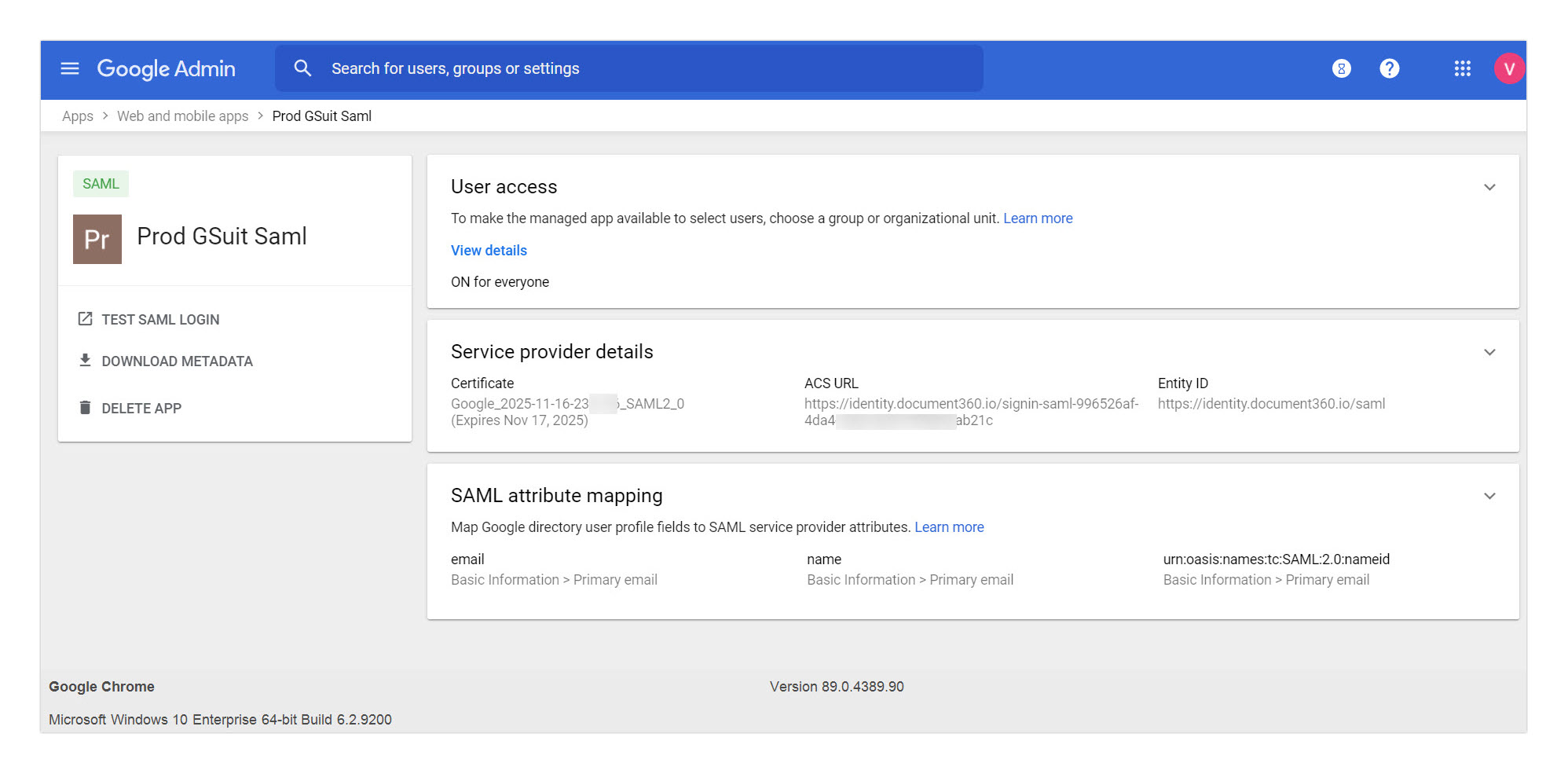

Depois de configurá-lo do lado do Google, veja como seu app SAML ficaria.

Configuração do Provedor de Serviço

Para configurar o Single Sign-On (SSO), você precisa de detalhes do Provedor de Serviço (SP ), como URL do ACS e ID da entidade. Esses detalhes estarão disponíveis no painel Create SSO no Document360. Para navegar até o painel Criar SSO ,

Vá em Configurações > Usuários e permissões > Configuração SSO.

Clique no botão Criar SSO .

.png)

Na página Escolha seu Provedor de Identidade (IdP), selecione o Google como provedor de identidade.

.png)

Em seguida, na página Configurar o Provedor de Serviço (SP), copie os seguintes parâmetros.

Aplicativo SAML personalizado do Google | Configurações de SAML SSO do Document360 |

|---|---|

ACS URL | Caminho de retorno |

ID da Entidade | ID da entidade do provedor de serviço |

.png)

Mude para a aba do Google Workspace e cole os parâmetros na página do app SAML personalizado do Google.

No formato do ID do nome , selecione EMAIL no menu suspenso

No Nome ID , selecione Informações Básicas > E-mail Principal

Clique no botão Continuar

Atributos

Adicione e selecione campos de usuário no Google Directory, depois mape-os para atributos do provedor de serviço. Adicione os seguintes atributos.

Atributos do Google Directory | Atributos do aplicativo |

|---|---|

E-mail principal | Nome |

E-mail principal | |

E-mail principal | urn:oasis:names:tc:SAML:2.0:nameid |

Clique no botão Adicionar Mapeamento toda vez que adicionar um atributo e, quando terminar, clique no botão Terminar .

Configure o Provedor de Identidade (IdP)

Volte ao painel Document360, para a página Configurar o Provedor de Serviço (SP ) e clique em Próximo para navegar até a página Configurar o Provedor de Identidade (IdP ).

O campo Configurar uma conexão existente permite que você herde uma configuração SSO que já foi criada. Ao selecionar essa opção, a configuração atual do SSO será definida como filho e nenhuma alteração poderá ser feita nela.

NOTA

Para mais informações sobre Herança, acesse Herdar de outra aplicação.

Na página Configurar o Provedor de Identidade (IdP ), adicione as informações que você anotou anteriormente na página do app SAML personalizado do Google .

Configurações do SSO do Document360 | Informações do app SAML personalizado do Google |

|---|---|

URL de login | SSO URL |

ID da entidade | ID da Entidade |

Certificado SAML | Certificado (Faça upload do arquivo .pem recente que você baixou do Google) |

Em seguida, ative/desative a opção de Permitir IdP iniciado login , conforme os requisitos do seu projeto.

.png)

Depois de terminar, clique no botão Próximo para navegar até a página de provisionamento do SCIM .

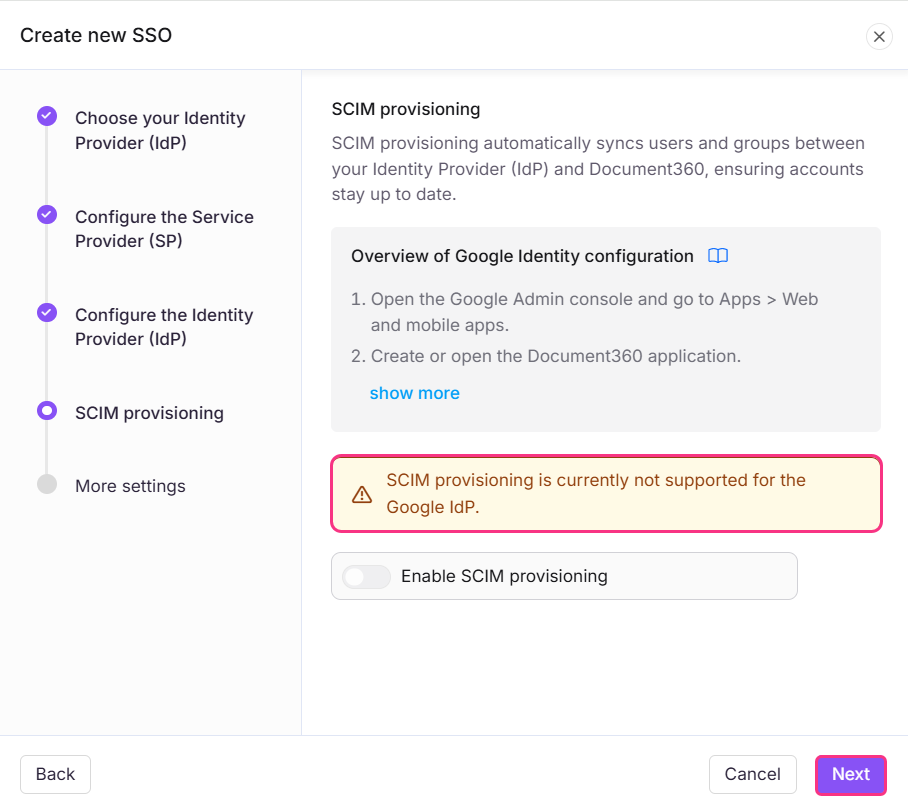

Provisão SCIM

O provisionamento SCIM não é suportado quando o Google está configurado como seu Provedor de Identidade (IdP) no Document360.

Essa limitação se aplica em dois cenários:

Ao configurar uma nova configuração de IDP do Google.

Quando você herdou uma configuração SSO existente que usa o Google como IDP.

Clique em Próximo para navegar em Mais configurações.

Mais cenários

Na página Mais configurações , insira o nome desejado para a configuração SSO no campo de nome SSO .

Insira o texto que você gostaria de mostrar aos usuários para o botão de login no texto do botão Personalizar login .

Desative o grupo de leitores Atribuir automaticamente e desconectar os usuários SSO ociosos de acordo com suas necessidades.

Convide todos os seus usuários ou usuários selecionados usando os botões de rádio Converter contas existentes de usuários e leitores para SSO .

.png)

Clique em Criar para completar a configuração do SSO.

A configuração SSO baseada no protocolo SAML será configurada com sucesso usando o Google .

Herdar de outra aplicação

Ao criar uma nova configuração de SSO no Document360, você pode herdar as configurações SCIM de uma conexão SSO existente. Essa abordagem simplifica o processo de configuração, evita etapas repetitivas de configuração e ajuda os administradores a economizar tempo, garantindo consistência entre integrações.

Configuração SSO herdada

Na página Configurar Provedor de Identidade (IdP ), selecione o campo Configurar uma conexão existente e escolha o aplicativo pai habilitado para SSO SCIM do qual deseja herdar. Selecionar essa opção designará o projeto atual como projeto filho, herdando todas as propriedades relevantes do pai.

.png)

NOTA

Uma vez criada a configuração SSO, as configurações serão herdadas do aplicativo pai e não poderão ser modificadas no aplicativo filho.

Como o provisionamento SCIM não suporta configurações do Google IdP, as configurações SCIM do projeto pai não podem ser herdadas.

.png)

Enquanto as outras configurações de SSO são herdadas do projeto pai, as configurações SCIM sozinhas não podem ser herdadas.

Gerenciando Usuários no Google IdP

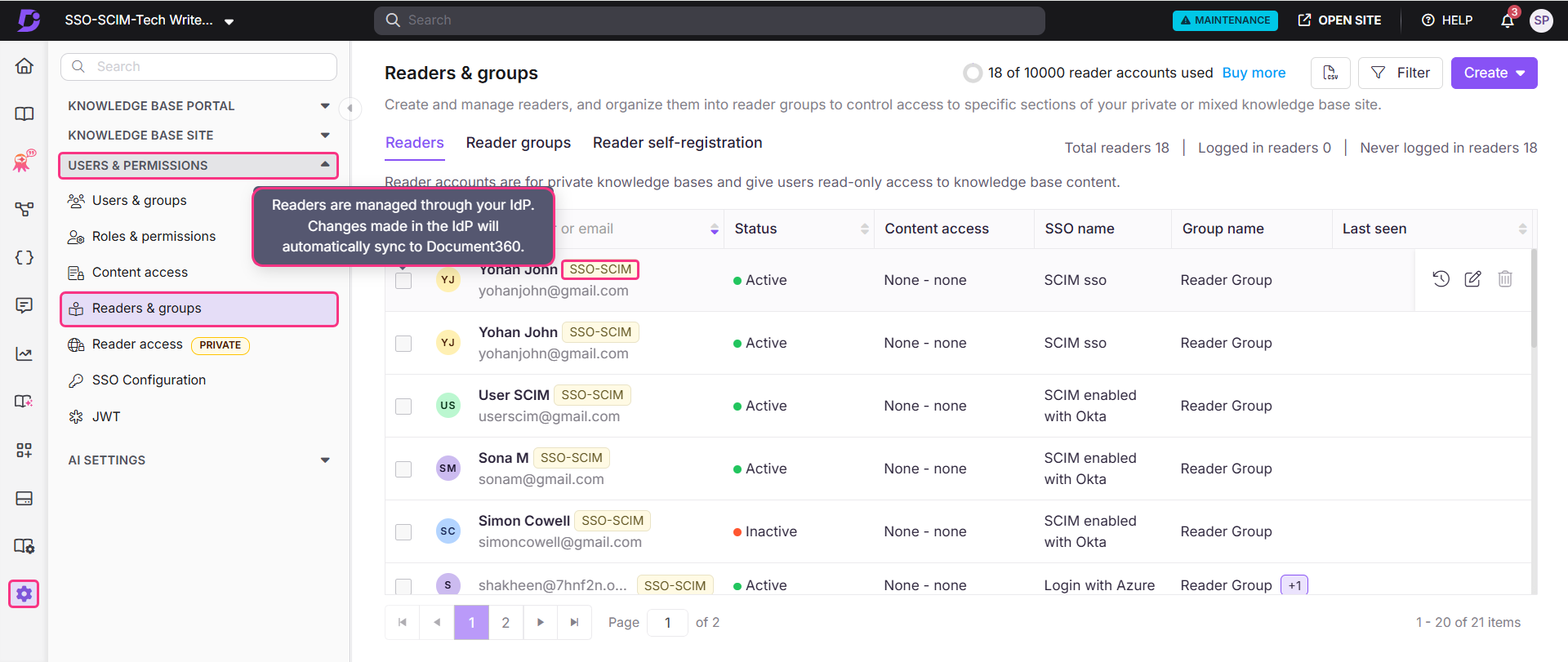

Para ver os leitores adicionados pelo seu aplicativo personalizado,

Vá até Document360 e navegue até Configurações > Usuários e permissões > Leitores e grupos.

Selecione o leitor para navegar até o perfil dele.

Leitores provisionados via SCIM exibirão um crachá SSO-SCIM ao lado do nome.

NOTA

Quando o SCIM está ativado, editar o nome de um usuário ou deletar um usuário diretamente no Document360 é desativado, pois essas ações precisam ser gerenciadas pelo seu IdP para manter ambas as plataformas sincronizadas. Você pode

gerenciar apenas o acesso ao conteúdo pelo Document360.

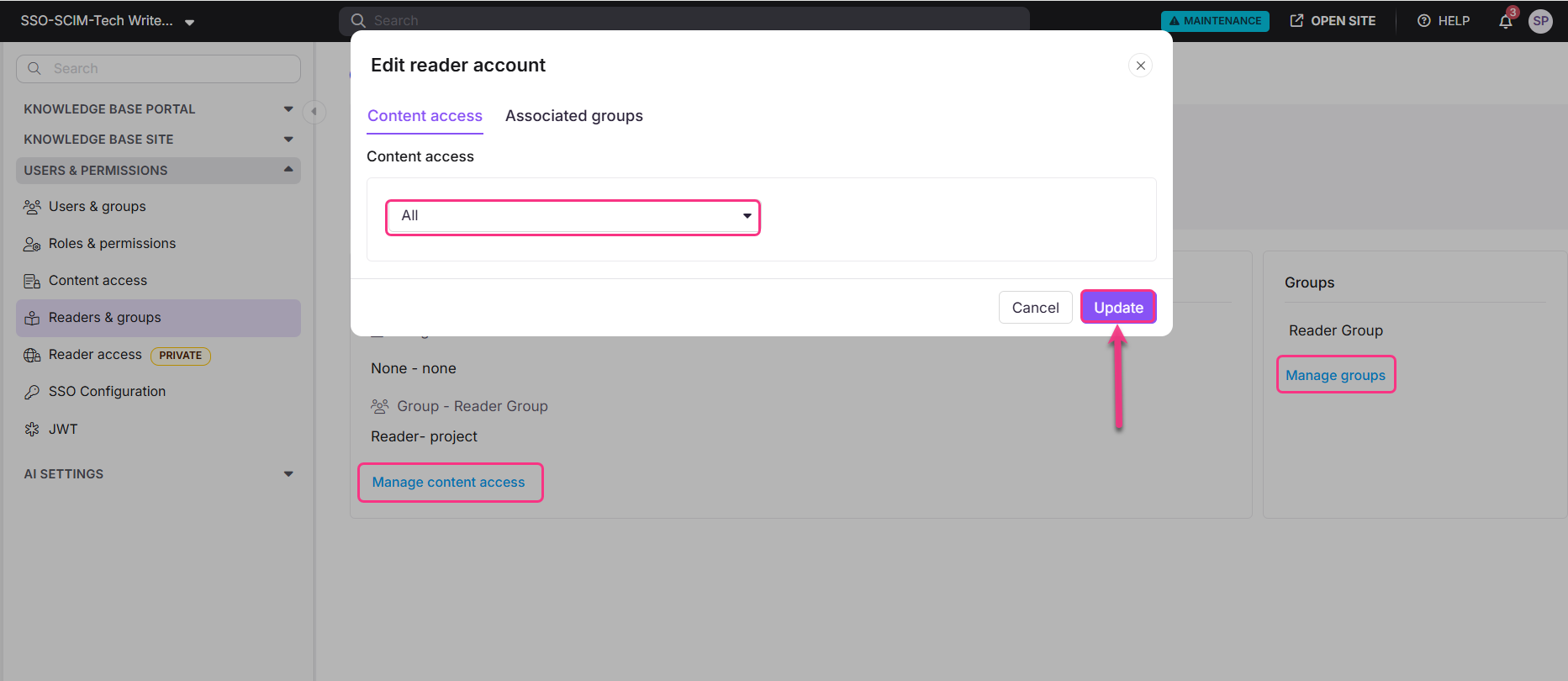

Gerencie o acesso ao conteúdo de Leitores, Usuários e Grupos

O papel padrão de conteúdo atribuído a qualquer novo usuário, leitor ou grupo é baseado no que foi configurado durante a configuração do provisionamento SCIM. As permissões serão definidas como Nenhuma por padrão, mas podem ser atualizadas a qualquer momento.

Para gerenciar o acesso ao conteúdo, selecione o leitor desejado e clique em Gerenciar Acesso ao Conteúdo.

Escolha o nível de acesso desejado no menu suspenso e clique em Atualizar.

NOTA

Você também pode gerenciar grupos para um leitor clicando em Gerenciar grupos na seção Grupos de Leitores.