Bei Document360 setzen wir uns für Transparenz gegenüber unseren Kunden in Bezug auf unsere Produkte und darauf, wie wir KI nutzen, um Ihr Erlebnis zu verbessern. Hier ist ein umfassender Überblick über die Funktionalität von Eddy AI und hebt unsere robusten Sicherheitsmaßnahmen und Datenschutzpraktiken hervor.

Einhaltung

Eddy AI, unser fortschrittliches, KI-gestütztes Tool, hält sich an strenge Compliance-Standards wie:

DSGVO: Wir halten uns an die Datenschutzverordnung und gewährleisten einen umfassenden Datenschutz und Datenschutz für alle Personen in der Europäischen Union.

SOC 2 Typ 2: Unsere Praktiken entsprechen den Anforderungen von SOC 2 Typ 2 und dem EU-KI-Gesetz und zeigen unser Engagement für Sicherheit, Verfügbarkeit und Vertraulichkeit.

NIST KI-Risikomanagement-Rahmenwerk: Unsere Praktiken orientieren sich am NIST AI Risk Management Framework (AI RMF), einem freiwilligen Rahmenwerk, das darauf abzielt, die Fähigkeit zu verbessern, Vertrauenswürdigkeitsaspekte in die Entwicklung, Nutzung und Bewertung von KI-Produkten, -Dienstleistungen und -Systemen einzubeziehen.

Subprozessoren

Um einen hochwertigen Service zu liefern, nutzt Eddy AI ein Netzwerk vertrauenswürdiger Subprozessoren. Dazu gehören:

MongoDB: Wird als unsere Vektordatenbank genutzt.

OpenAI: Bietet KI-Fähigkeiten und nutzt deren fortschrittliche Modelle.

Azure: Unser Cloud-Anbieter sorgt für eine skalierbare und zuverlässige Infrastruktur.

Stripe: Ermöglicht eine sichere Zahlungsabwicklung.

Segment: Wird für Produktanalysen verwendet, um das Nutzererlebnis zu verbessern.

Mixpanel: Ermöglicht fortschrittliche Analysen.

Datensicherheit und Datenschutz

Wir nehmen Fakten, Sicherheit und Privatsphäre ernst. Alle mit Eddy AI verbundenen Fakten werden sicher gespeichert und verschlüsselt. So gewährleisten wir die Integrität und Vertraulichkeit Ihrer Informationen:

Ruhende Daten: Alle Informationen werden mit branchenüblichen Verschlüsselungsprotokollen verschlüsselt.

Daten während der Übertragung: Daten, die zwischen Ihrem Tool und unseren Servern übertragen werden, sind verschlüsselt, um Sie vor Abhören und Manipulationen zu schützen.

Eddy AI ist darauf ausgelegt, eine stabile und zuverlässige Gesamtleistung zu liefern, auch bei hoher Auslastung. Document360 bietet außerdem einen KI-Vorfallreaktionsplan.

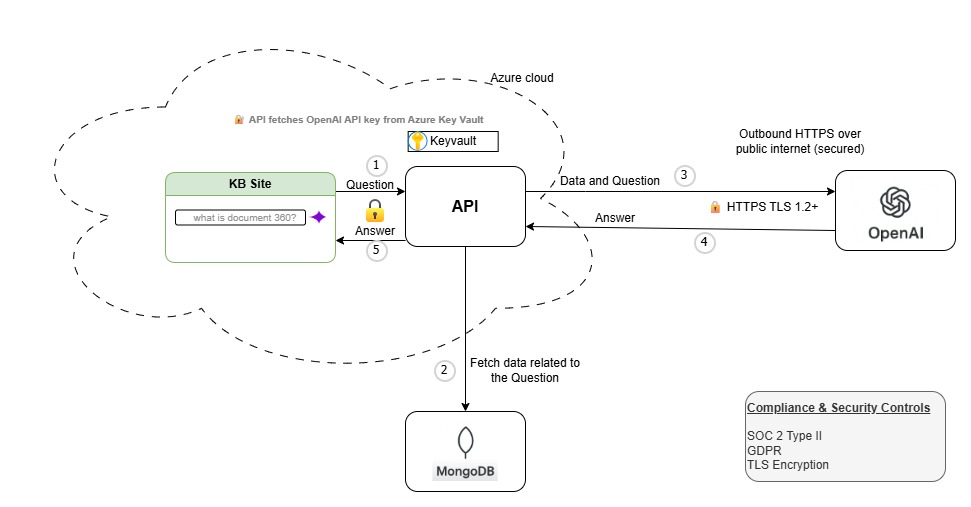

Eddy-KI-Datenfluss und sichere Verbindung zu OpenAI

Das folgende Diagramm zeigt, wie Kundenanfragen, Inhalte der Wissensdatenbank und Metadaten sicher durch die Infrastruktur von Document360 fließen, bevor sie die API von OpenAI erreichen. Es bietet End-to-End-Transparenz darüber, wie Kundendaten bei jedem Hop geschützt werden, vom Moment, in dem eine Abfrage die Document360-Benutzeroberfläche verlässt, über die Abrufe im MongoDB-Vektorspeicher, über den Server-zu-Server-Aufruf zur OpenAI-API mit Zugangsdaten aus Azure Key Vault und schließlich als gefilterte, bodenständige Antwort zum Nutzer geschützt werden.

Ressourcen

1. Kryptographie-Richtlinie

Zweck: Die Richtlinie zielt darauf ab, den ordnungsgemäßen und effektiven Einsatz von Kryptographie sicherzustellen, um die Vertraulichkeit, Authentizität und Integrität von Informationen zu schützen.

Anwendungsbereich: Die Richtlinie gilt für alle von Document360 entwickelten und/oder kontrollierten Informationssysteme, die vertrauliche Daten speichern oder übertragen.

Versicherungsnehmer: Der CEO ist für die Police verantwortlich.

Wirksamkeitsdatum: Die Police tritt am 1. März 2024 in Kraft.

Risikobewertung: Document360 bewertet Risiken und implementiert kryptografische Kontrollen, um sie gegebenenfalls zu mindern.

Verschlüsselungsstandards: Starke Kryptographie mit zugehörigen Schlüsselverwaltungsprozessen und -verfahren muss gemäß Industriestandards, einschließlich NIST SP 800-57, implementiert und dokumentiert werden.

Schlüsselverwaltung: Der Zugriff auf Schlüssel und Geheimnisse ist streng kontrolliert, und es gibt spezifische Empfehlungen für die Verwendung kryptografischer Schlüssel, einschließlich Schlüsseltypen, Algorithmen und Schlüssellängen für verschiedene Domänen wie Webzertifikate, Webchiffren und Endpunktspeicher.

Ausnahmen: Anträge auf Ausnahmen von der Richtlinie müssen dem CEO zur Genehmigung eingereicht und dokumentiert werden.

Verstöße & Durchsetzung: Bekannte Verstöße sollten dem CEO gemeldet werden und können disziplinarische Maßnahmen zur Folge haben, einschließlich der Kündigung des Arbeitsverhältnisses.

Ruhende Daten: Vertrauliche Ruhedaten müssen maximal 1 Jahr lang mit symmetrischer Verschlüsselung mit AES-256-Bit verschlüsselt werden.

Passwörter: Passwörter müssen mit Einweg-Hashfunktionen wie Bcrypt, PBKDF2, scrypt oder Argon2 gehasht werden, mit einem 256-Bit-Schlüssel und einem 10K-Stretch, einschließlich eines einzigartigen kryptographischen Salzes und Pfeffers.

Verschlüsselung der Vektordatenbank: Texteinbettungen, die in MongoDB gespeichert sind, müssen für Vektoren, die Kundeninhalte enthalten, auf Feldebene verschlüsselt werden.

Prompt- und Antwortverschlüsselung:

Alle Benutzereingaben müssen vor der Speicherung verschlüsselt sein.

KI-Antworten müssen sowohl während des Transits als auch im Ruhezustand verschlüsselt sein.

Drittanbieter-Daten im Transit:

TLS 1.3 ist für alle OpenAI-API-Aufrufe erforderlich.

Zertifikats-Pinning muss für OpenAI-Endpunkte durchgesetzt werden.

Für hochsensible Deployments ist eine gegenseitige TLS-Authentifizierung erforderlich.

2. Vorfallreaktionsplan

Zweck und Umfang: Das Dokument zielt darauf ab, einen Plan für das Management von Informationssicherheitsvorfällen und -ereignissen bereitzustellen, der alle derartigen Vorfälle innerhalb des Unternehmens abdeckt.

Definitionen: Es klärt den Unterschied zwischen einem Sicherheitsereignis (ein beobachtbares Ereignis, das für die Datensicherheit relevant ist) und einem Sicherheitsvorfall (einem Ereignis, das zu Verlust oder Schäden an der Datensicherheit führt).

Meldung und Dokumentation: Mitarbeiter werden angewiesen, alle vermuteten Vorfälle umgehend über bestimmte Kommunikationskanäle zu melden, und alle Vorfälle müssen dokumentiert werden.

Schweregrad: Vorfälle werden in Schweregrade S1 (Kritisch), S2 (Hoch) und S3/S4 (Mittel/Niedrig) kategorisiert, mit klaren Richtlinien für Eskalation und Reaktion.

Incident Response Team: Die Ingenieurmanager leiten die Incident Response-Maßnahmen, mit einem eigenen "War Room" für zentrale Einsatzmaßnahmen. Regelmäßige Sitzungen finden statt, um das Incident Ticket zu aktualisieren, Indikatoren einer Kompromittierung zu dokumentieren und weitere Reaktionsmaßnahmen durchzuführen.

Ursachenanalyse: Bei kritischen Vorfällen wird eine Ursachenanalyse vom Ingenieurdirektor durchgeführt, dokumentiert und überprüft, der über die Notwendigkeit eines Obduktionsbesprechungs entscheidet.

Reaktionsprozess: Der Reaktionsprozess umfasst Triage, Untersuchung, Eindämmung, Ausrottung, Wiederherstellung und Verhärtung, mit Schwerpunkt auf gewonnenen Erkenntnissen und langfristigen Verbesserungen.

Physische Sicherheit: Das Dokument behandelt die physische Sicherheit der betroffenen Systeme, einschließlich Isolations- und Backup-Verfahren.

Bestimmung und Meldung von Sicherheitsverletzungen: Nur der Product Owner kann feststellen, ob ein Vorfall eine Sicherheitsverletzung darstellt. Das Unternehmen soll alle relevanten Parteien umgehend gemäß Richtlinien und regulatorischen Anforderungen benachrichtigen.

Externe Kommunikation: Das Unternehmen arbeitet bei Bedarf mit Kunden, Datenverantwortlichen und Behörden zusammen, wobei das juristische und das Führungspersonal den Ansatz bestimmt.

Rollen und Verantwortlichkeiten: Das Dokument beschreibt die spezifischen Aufgaben von Incident Responder-Rollen.

Besondere Überlegungen: Dazu gehören interne Probleme, kompromittierte Kommunikation und Root-Account-Kompromittierungen.

Vorfallstatus und Zusammenfassung: Eine detaillierte Vorlage wird zur Dokumentation von Vorfalldetails bereitgestellt, einschließlich Datum, Uhrzeit, Ort, beteiligtes Personal, Art der beteiligten Informationen, Indikatoren für Kompromittierung, Ursache und ergriffenen Maßnahmen.

Versicherungsnehmer und Wirksamkeitsdatum: Der Product Owner ist der Versicherungsnehmer, und der Plan tritt am 1. März 2024 in Kraft.

KI-spezifische Vorfallkategorien:

S1 - Kritische KI-Vorfälle

Systematische Verzerrung, die geschützte Gruppen betrifft.

Erfolgreicher Jailbreak in der Produktion mit mehr als 100 Nutzern.

PII wird durch KI-generierte Antworten offengelegt.

Anhaltende Halluzinationsrate über 5 % für eine oder mehrere Stunden.

S2 – Hohe KI-Vorfälle

Moderations-API Umgehung erkannt.

Prompt-Injection-Angriff, der weniger als 100 Nutzer betrifft.

Modelldrift führt zu einer Genauigkeitsverschlechterung von mehr als 10%.

Zitationsfehlerquote übersteigt 15 %.

S3 – Mittelschwere KI-Vorfälle

Eine einzelne Instanz einer unbelegten KI-Antwort.

Ein DAN-ähnlicher Ausbruchsversuch, der erfolgreich blockiert wurde.

Anomale Antwortlatenz übersteigt 10 Sekunden.

3. Informationssicherheitsrollen und -verantwortlichkeiten – Richtlinien

Ziel: Klares Rollen und Verantwortlichkeiten zum Schutz elektronischer Informationssysteme und zugehöriger Ausrüstung festzulegen.

Versicherungsnehmer und Wirksamkeitsdatum: Der CEO ist der Versicherungsnehmer, und der Plan tritt am 1. März 2024 in Kraft.

Anwendbarkeit

Gilt für alle Document360-Infrastrukturen, Netzwerksegmente, Systeme, Mitarbeiter und Auftragnehmer, die an Sicherheits- und IT-Funktionen beteiligt sind.

Zielgruppe

Alle Mitarbeiter und Auftragnehmer, die am Informationssicherheitsprogramm beteiligt sind.

Umfasst Partner, Partner, Zeitarbeiter, Auszubildende, Gäste und Freiwillige.

Rollen und Verantwortlichkeiten

Exekutivführung:

Genehmigt Investitionsausgaben für Sicherheitsprogramme.

Überwacht die Umsetzung und Kommunikation von Informationssicherheit und Datenschutzrisikomanagement.

Gewährleistet die Einhaltung von Gesetzen und Standards (z. B. GDPR, CCPA, SOC 2, ISO 27001).

Prüft Serviceverträge der Anbieter und überwacht das Risikomanagement von Drittanbietern.

Ingenieurdirektor:

Überwacht Informationssicherheit in der Softwareentwicklung.

Implementiert und überwacht Sicherheitskontrollen für Entwicklungs- und IT-Prozesse.

Führt IT-Risikoanalysen durch und kommuniziert Risiken an die Führung.

VP für Kundensupport:

Verwaltet Informationssicherheitstools und -prozesse in Kundenumgebungen.

Gewährleistet die Einhaltung von Richtlinien zur Aufbewahrung und Löschung von Daten.

Systembesitzer:

Vertraulichkeit, Integrität und Verfügbarkeit von Informationssystemen aufrechterhalten.

Zugriffs- und Änderungsanfragen für ihre Systeme genehmigen.

Arbeitnehmer, Auftragnehmer, Zeitarbeiter:

Handeln Sie verantwortungsvoll, um Gesundheits-, Sicherheits- und Informationsressourcen zu schützen.

Identifizieren Sie Bereiche für verbesserte Risikomanagementpraktiken.

Melden Sie Vorfälle und halten Sie sich an Unternehmensrichtlinien.

Chief People Officer

Stellt sicher, dass Mitarbeiter und Auftragnehmer qualifiziert und kompetent sind.

Überwacht Hintergrundüberprüfungen, die Präsentation von Richtlinien und die Einhaltung des Verhaltenskodex.

Bewertet die Leistung der Mitarbeiter und bietet Sicherheitsschulungen an.

Einhaltung von Richtlinien

Compliance wird durch Berichte, Audits und Feedback gemessen.

Ausnahmen müssen vom CEO vorab genehmigt werden.

Nichteinhaltung kann zu disziplinarischen Maßnahmen führen, einschließlich einer Kündigung.

Dokumentenkontrolle

Version: 1.0

Datum: 3. Februar 2024

4. Sichere Entwicklungspolitik

Versicherungsnehmer und Wirksamkeitsdatum: Der CEO ist der Versicherungsnehmer, und der Plan tritt am 1. März 2024 in Kraft.

Zweck: Sicherzustellen, dass Informationssicherheit im Entwicklungszyklus von Anwendungen und Informationssystemen entworfen und implementiert wird.

Umfang: Gilt für alle Document360-Anwendungen und Informationssysteme, die geschäftskritisch sind und/oder vertrauliche Daten verarbeiten, speichern oder übertragen.

Secure-by-Design-Prinzipien:

Minimiere die Angriffsfläche.

Stellen Sie sichere Standardeinstellungen her.

Wenden Sie das Prinzip des geringsten Privilegs an.

Setze Verteidigung in der Tiefe um.

Scheitere sicher.

Vermeiden Sie Sicherheit durch Unbekanntheit.

Halten Sie die Sicherheit einfach.

Datenschutz-durch-Design-Prinzipien:

Proaktiver, präventiver Ansatz.

Privatsphäre ist die Standardeinstellung.

Privatsphäre eingebettet im Design.

Volle Funktionalität ohne Gefährdung der Privatsphäre.

Rund-zu-Ende-Sicherheit.

Vollständiger Lebenszyklusschutz.

Entwicklungsumgebung: Logische oder physische Trennung von Umgebungen: Produktion, Test/Staging, Entwicklung.

Systemakzeptanztest: Etablierung von Akzeptanztestprogrammen und Kriterien für neue Informationssysteme, Upgrades und neue Versionen. Füllen Sie eine Release-Checkliste aus, bevor Sie den Code ausrollen.

Schutz der Testdaten: Testdaten müssen sorgfältig ausgewählt, geschützt und kontrolliert werden. Vertrauliche Kundendaten müssen geschützt werden und dürfen nicht ohne ausdrückliche Erlaubnis für Tests verwendet werden.

Änderungskontrollverfahren: Stellen Sie sicher, dass die Entwicklung, das Testen und die Implementierung von Änderungen nicht von einer einzelnen Person ohne Zustimmung und Aufsicht durchgeführt werden.

Software-Versionskontrolle: Alle Software ist versionskontrolliert, wobei der Zugriff je nach Rolle eingeschränkt ist.

Einhaltung der Richtlinien: Gemessen durch Berichte, Audits und Feedback. Nichteinhaltung kann zu disziplinarischen Maßnahmen führen, bis hin zu einer Kündigung.

5. Richtlinie zum Verhaltenskodex

Versicherungsnehmer: Der CEO ist für die Police verantwortlich.

Wirksamkeitsdatum: Die Police tritt am 1. März 2024 in Kraft.

Zweck: Die Richtlinie zielt darauf ab, ein sicheres und inklusives Umfeld für alle Mitarbeitenden zu schaffen und aufrechtzuerhalten.

Anwendungsbereich: Diese Richtlinie gilt für alle Mitarbeitenden in allen beruflichen Bereichen der Organisation.

Kultur: Die durch diese Richtlinie geförderte Unternehmenskultur betont Respekt, Zusammenarbeit und Rücksichtnahme aller Mitarbeitenden.

Erwartetes Verhalten: Von Mitarbeitern wird erwartet, aktiv an der Schaffung eines respektvollen und kooperativen Arbeitsumfelds teilzunehmen.

Unzulässiges Verhalten: Jede Form von Belästigung, Gewalt, Diskriminierung oder unangemessenem Verhalten ist strengstens verboten.

Waffenrichtlinie: Die Richtlinie verbietet den Besitz von Waffen auf Firmengeländen mit strengen Konsequenzen bei Verstößen.

Konsequenzen: Die Nichteinhaltung dieser Richtlinie führt zu sofortigen Korrekturmaßnahmen, einschließlich disziplinarischer Maßnahmen und der Verpflichtung, Verstöße zu melden.

Verantwortung: Der CEO trägt die Verantwortung dafür, dass alle Mitarbeitenden die in dieser Richtlinie festgelegten Grundsätze einhalten und einhalten.

6. Zugriffskontrollrichtlinie

Versicherungsnehmer: Der CEO ist für die Police verantwortlich.

Wirksamkeitsdatum: Die Police tritt am 1. März 2024 in Kraft.

Zweck: Zweck dieser Richtlinie ist es, den Zugang zu Informationen und Systemen gemäß den Geschäftszielen auf autorisierte Personen zu beschränken.

Umfang: Diese Richtlinie gilt für alle von Document360 betriebenen Systeme, die vertrauliche Daten für Mitarbeiter und externe Parteien mit Netzwerkzugang verarbeiten.

Zusammenfassung von Zugriffskontrolle und Benutzerverwaltung:

Identifizierung von Nutzern: Zugriffsrechte werden basierend auf spezifischen Aufgaben und Kompetenzen vergeben, die für die Ausführung von Aufgaben erforderlich sind.

Aufrechterhaltung der Autorisierung: Alle Zuteilungen privilegierten Zugangs werden dokumentiert und gepflegt, um Rechenschaftspflicht zu gewährleisten.

Durchsetzung von Sicherheitsmaßnahmen: Mehrfaktor-Authentifizierung (MFA) ist für privilegierten Zugang verpflichtend, um die Sicherheit zu erhöhen. Generische Verwaltungs-IDs sind verboten, um unbefugte Nutzung zu verhindern.

Einführung von Protokollen: Zeitgebundene Zugriffsberechtigungen werden erteilt, um die Exposition zu begrenzen und Sicherheitsrisiken zu verringern.

Logging und Auditing: Alle privilegierten Logins und Aktivitäten werden protokolliert und geprüft, um unbefugten Zugriff oder Missbrauch zu überwachen.

Nutzerzugangsbewertungen: Regelmäßige Überprüfungen stellen sicher, dass für Personen mit privilegiertem Zugang eindeutige und angemessene Identitäten erhalten bleiben.

Zugangskontrollrichtlinie: Der Zugang ist nur auf autorisierte Parteien beschränkt, sodass die Informationen geschützt bleiben.

Passwortverwaltung: Sichere Anmeldeverfahren und Passwortrichtlinien werden implementiert, um unbefugten Zugriff zu verhindern.

Benutzerzugriffsbereitstellung: Zugriffsberechtigungen werden auf Grundlage dokumentierter geschäftlicher Anforderungen und validierter Bedürfnisse erteilt.

Verstöße & Durchsetzung: Verstöße gegen diese Richtlinie werden gemeldet und unterliegen Durchsetzungsmaßnahmen zur Aufrechterhaltung von Einhaltung und Sicherheit.

7. Datenmanagementrichtlinie

Versicherungsnehmer: Der CEO ist für die Police verantwortlich.

Wirksamkeitsdatum: Die Police tritt am 1. März 2024 in Kraft.

Zweck: Um sicherzustellen, dass Informationen klassifiziert, geschützt, aufbewahrt und entsprechend ihrer Bedeutung für die Organisation sicher entsorgt werden.

Umfang: Gilt für alle Daten, Informationen und Informationssysteme von Document360.

Datenklassifikation: Vertraulich: Hochsensible Daten, die die höchsten Schutzstufen benötigen. Beispiele hierfür sind Kundendaten, personenbezogene Daten, Unternehmensfinanzen, strategische Pläne und technische Berichte.

Eingeschränkt: Proprietäre Informationen, die umfassenden Schutz erfordern. Standardklassifizierung für alle Unternehmensinformationen, sofern nicht anders angegeben. Beispiele hierfür sind interne Richtlinien, rechtliche Dokumente, Verträge und E-Mails.

Öffentlich: Informationen, die für den öffentlichen Konsum bestimmt sind und frei verteilt werden können. Beispiele hierfür sind Marketingmaterialien und Produktbeschreibungen.

Datenverarbeitung:

Vertrauliche Daten:

Eingeschränkter Zugang zu bestimmten Mitarbeitern oder Abteilungen.

Muss im Ruhezustand und während des Transports verschlüsselt sein.

Es sollte nicht auf persönlichen Geräten oder herausnehmbaren Medien gespeichert werden.

Erfordert sichere Lagerung und Entsorgung.

Eingeschränkte Daten:

Der Zugriff ist auf Nutzer beschränkt, die auf eine Need-to-know-Basis beschränkt sind.

Benötigt die Zustimmung des Managements für einen externen Transfer.

Sichere Lagerung und Entsorgung sind verpflichtend.

Öffentliche Daten: Es sind keine besonderen Schutz- oder Handhabungskontrollen erforderlich.

Datenspeicherung und -entsorgung:

Daten werden so lange aufbewahrt, wie sie für geschäftliche, regulatorische oder vertragliche Anforderungen benötigt werden.

Vertrauliche und eingeschränkte Daten werden sicher gelöscht, wenn sie nicht mehr benötigt werden.

PII werden gelöscht oder deidentifiziert, wenn sie für geschäftliche Zwecke nicht mehr benötigt werden.

Jährliche Datenüberprüfung: Das Management überprüft jährlich die Anforderungen an die Datenaufbewahrung, um die Einhaltung der Richtlinien sicherzustellen.

Rechtliche Anforderungen: Daten, die mit rechtlichen Sicherungen oder Klagen verbunden sind, sind von den Standardrichtlinien ausgenommen und werden gemäß den Bestimmungen des Rechtsberaters aufbewahrt.

Einhaltung der Richtlinien: Compliance wird durch Berichte und Audits von Geschäftstools gemessen.

Ausnahmen: Alle Ausnahmen von der Richtlinie erfordern die Zustimmung des CEO.

Verstöße & Durchsetzung: Bekannte Verstöße gegen Richtlinien sollten dem CEO gemeldet werden und können zu disziplinarischen Maßnahmen führen, einschließlich der Kündigung des Arbeitsverhältnisses.

8. Sicherheitspolitik der Operationen

Versicherungsnehmer: Der CEO ist für die Police verantwortlich.

Wirksamkeitsdatum: Die Police tritt am 1. März 2024 in Kraft.

Zweck und Umfang:

Sicherstellung des sicheren Betriebs von Informationsverarbeitungssystemen und -einrichtungen.

Gilt für alle kritischen Document360-Informationssysteme und Drittanbieter mit Netzwerkzugang.

Dokumentierte Betriebsanweisungen:

Technische und administrative Verfahren müssen dokumentiert und für relevante Nutzer zugänglich sein.

Change Management:

Wesentliche Änderungen müssen vor der Einführung dokumentiert, getestet, überprüft und genehmigt werden.

Notfalländerungen erfordern eine rückwirkende Überprüfung und Genehmigung.

Kapazitätsmanagement:

Überwachen und passen Sie Verarbeitungsressourcen sowie Systemspeicher an, um Leistungsanforderungen zu erfüllen.

Beziehen Sie die Personalkapazität in die Planung und jährliche Risikobewertungen ein.

Verhinderung von Datenlecks:

Identifizieren und klassifizieren Sie Informationen gemäß der Datenmanagementrichtlinie.

Schulen Sie die Nutzer im ordnungsgemäßen Umgang mit sensiblen Informationen.

Verwenden Sie Data Loss Prevention (DLP)-Tools basierend auf Risikobewertung.

Webfilterung:

Implementiere DNS- und IP-Blockierung, um den Zugriff auf riskante Webseiten zu beschränken.

Blockieren Sie Websites mit bösartigen Inhalten oder Command-and-Control-Server, sofern dies nicht für Geschäfte notwendig ist.

Trennung der Umgebungen:

Trennen Sie Entwicklungs-, Staging- und Produktionsumgebungen strikt.

Verwenden Sie keine vertraulichen Produktionskundendaten in Entwicklungs- oder Testumgebungen ohne Genehmigung.

Systeme und Netzwerkkonfiguration:

Befolgen Sie Konfigurations- und Härtungsstandards, um die System- und Netzwerksicherheit aufrechtzuerhalten.

Überprüfen Sie jährlich die Konfigurationsregeln für den Produktionsnetzwerkzugriff.

Schutz vor Malware:

Implementieren Sie Erkennungs-, Präventions- und Wiederherstellungskontrollen für Malware.

Nutzen Sie Anti-Malware- und Bedrohungserkennungssoftware auf allen Unternehmensendpunkten und in E-Mails.

Informationssicherung: Entwerfen und implementieren Sie Backup-Prozesse für Systeme und Daten, um die Kundendatenwiederherstellung gemäß SLAs sicherzustellen.

Erfassung und Überwachung: Implementieren Sie Logging und Überwachung, um Sicherheitsvorfälle zu erkennen und darauf zu reagieren.

Steuerung der Betriebssoftware: Verwaltung der Installation und Nutzung von Betriebssoftware gemäß festgelegten Regeln.

Bedrohungsintelligenz: Sammeln und analysieren Sie Informationssicherheitsbedrohungen, um umsetzbare Informationen zu liefern.

Technisches Schwachstellenmanagement: Identifizieren, bewerten und beheben Sie technische Schwachstellen zeitnah.

Einschränkungen bei der Softwareinstallation: Regeln für die Softwareinstallation festlegen, um Sicherheit und Compliance zu gewährleisten.

Überlegungen zur Informationssystem-Audit: Planen und vereinbaren Sie Audit-Anforderungen, um Störungen in Geschäftsprozessen zu minimieren.

Systemsicherheitsbewertung und Anforderungen: Beziehen Sie Sicherheitsanforderungen in die Akquisition oder bedeutende Systemänderungen ein.

Datenmaskierung: Implementierung von Datenmaskierungstechniken zum Schutz personenbezogener Daten und sensibler Daten basierend auf Risikobewertung.

9. Datenaufbewahrungspolitik

Policeninhaber: Der CEO ist für die Datenaufbewahrungsrichtlinie verantwortlich.

Wirksamkeitsdatum: Die Police tritt am 1. März 2024 in Kraft.

Zweck: Diese Richtlinie legt fest, wie Daten innerhalb von Document360 gespeichert, analysiert und gelöscht werden, um Transparenz und Benutzerkontrolle über gespeicherte Informationen zu gewährleisten.

Anwendungsbereich: Diese Richtlinie gilt für alle Kunden, die Document360 nutzen, einschließlich öffentlicher und privater Wissensdatenbankprojekte.

Datenerhebung:

Für öffentliche Seiten: Es werden keine Benutzerdaten erhoben.

Für private Projekte: Wir sammeln Benutzerdaten, einschließlich der Identität des Nutzers, der einen Prompt einreicht, Zeitstempel und weitere in Document360 verfügbare Benutzerinformationen.

Datennutzung: Document360 speichert alle im Eddy AI Chatbot eingegebenen Prompts/Fragen, um folgende Analysen durchzuführen:

Topische Analyse: Clustering von Fragen/Prompts unter Verwendung von internen Algorithmen und OpenAI-APIs.

Zitationsanalyse: Identifizierung der meistzitierten Artikel.

Kennzahlen: Darstellung von Tiefenkennzahlen und Nachverfolgung beantworteter vs. unbeantworteter Fragen.

Anpassung: Diese Richtlinie ist nicht vom Kunden anpassbar, aber Kunden haben das Recht, jederzeit während des Vertragszeitraums die Löschung ihrer Daten zu beantragen.

Datenspeicherung und -löschung:

Alle gesammelten Daten werden in Ihrem Document360-Projekt gespeichert.

Daten werden dauerhaft gelöscht, wenn das Knowledge Base-Projekt gelöscht wird.

Sie können die Löschung dieser Daten jederzeit während Ihres Vertrags mit Document360 beantragen.

Verantwortung: Der CEO ist verantwortlich für die Umsetzung und Einhaltung dieser Richtlinie in allen Kundenkonten und Projekten.

10. KI-Risikobewertung und -managementpolitik

Versicherungsnehmer: Senior Director – Data Science.

Wirksamkeitsdatum: Die Police tritt am 1. Januar 2025 in Kraft.

Zweck: Einen systematischen Ansatz zur Identifizierung, Bewertung, Priorisierung und Verwaltung von Risiken im Zusammenhang mit Eddy-KI über den gesamten Lebenszyklus hinweg zu etablieren.

Wichtige Komponenten:

Erste KI-Auswirkungsbewertung: Vor jeder Entwicklungsaktivität muss eine Vorentwicklungsbewertung durchgeführt werden, die beabsichtigte Anwendungsfälle, potenzielle Schäden, Risikowahrscheinlichkeit und Auswirkungen, Stakeholder-Identifikation und Minderungsstrategien abdeckt.

Laufende Risikoüberwachung: Risiken werden vierteljährlich überprüft, wobei jährlich umfassende Bewertungen durchgeführt werden.

Risikotoleranzgrenzen: Risiken werden in vier Kategorien eingeteilt: inakzeptable Risiken (Einsatz verboten), hohe Risiken (erweiterte Kontrollen erforderlich), mittlere Risiken (angewandte Standardmaßnahmen) und geringe Risiken (nur Überwachung).

Risiko-Register: Eine zentralisierte Dokumentation aller identifizierten Risiken, Minderungsmaßnahmen, Restrisiken und benannter Eigentumsverhältnisse.

11. Richtlinien zur Fairness und Voreingenommenheit von KI

Versicherungsnehmer: Senior Director – Data Science

Wirksamkeitsdatum: Die Police tritt am 1. Januar 2025 in Kraft.

Zweck: Verurteilungen innerhalb von Eddy-KI-Systemen zu identifizieren, zu messen, zu mindern und kontinuierlich zu überwachen, um eine faire und gerechte Behandlung aller Nutzergruppen und Inhaltstypen sicherzustellen.

Verzerrungskategorien:

Systemische Verzerrung: Die Verzerrung stammt von Großsprachmodellen (LLMs) von Drittanbietern.

Rechengestützte/statistische Verzerrung: Eine Verzerrung, die sich aus algorithmischen Designentscheidungen, Datenstichprobenmethoden oder den mathematischen Eigenschaften der zugrunde liegenden Modelle ergibt.

Menschlich-kognitive Verzerrung: Voreingenommenheit, die durch menschliche Annahmen, Wahrnehmungen und Entscheidungsprozesse eingeführt wird.

Anforderungen an das Bias-Testing:

Vor dem Einsatz

Analyse der Inhaltsrepräsentativität: Analysieren Sie die Wissensdatenbank, um das Themengleichgewicht, die Tiefe und die Vielfalt der Perspektiven zu bewerten.

Stereotyptest: Testen Sie das System anhand von Abfragen zu geschützten Eigenschaften und überprüfen Sie, ob die KI konsequent weigert, Stereotype zu verstärken.

Sprachgerechtigkeit: Für mehrsprachige Wissensbasen messen und vergleichen Sie die Antwortqualität aller unterstützten Sprachen.

Überwachung nach dem Einsatz

Monatlich: Führen Sie eine Analyse unbeantworteter Fragen durch, die nach Themen oder Nutzergruppen segmentiert sind.

Vierteljährlich: Führen Sie ein vollständiges Bias-Audit mit einem aktualisierten Testkorpus zur Bewertung durch.

Jährlich: Beauftragen Sie einen externen Prüfer, um eine unabhängige Voreingenommenheitsprüfung durchzuführen und einen Transparenzbericht zu veröffentlichen.

Datenschutz

Wir legen Wert auf Ihre Privatsphäre und halten uns an strenge Informationen zu Praktiken:

Datenschutz-Compliance: Wir haben eine Datenverarbeitungsvereinbarung (DPA) mit OpenAI unterzeichnet, in der wir unser Engagement für Datenschutz und Datenschutz darlegen. Für weitere Details siehe DPA mit OpenAI.

Wir nutzen die ChatGPT-4.1 Mini- und GPT-4o-Modelle von OpenAI, um Eddy AI anzutreiben und so Spitzenleistungen und Fähigkeiten zu bieten.

Diese Funktion entspricht den Datenschutzrichtlinien von OpenAI und nutzt eine Form der OpenAI-Integration.

Wir senden Daten über deren APIs an OpenAI. Ein Auszug aus der Richtlinie besagt: "OpenAI wird die von Kunden über unsere API übermittelten Daten nicht verwenden, um OpenAI-Modelle zu trainieren oder die Serviceangebote von OpenAI zu verbessern." Alle über die API an OpenAI gesendeten Daten werden für analytische Zwecke maximal 30 Tage aufbewahrt, danach werden sie gelöscht.

HINWEIS

Lesen Sie die vollständigen Datennutzungsrichtlinien der OpenAI API.

Wenn Sie Fragen zur Datenrichtlinie von Document360 haben, lesen Sie bitte unsere Datenschutzerklärung.

OWASP

Das Open Worldwide Application Security Project (OWASP) ist eine weltweit anerkannte gemeinnützige Organisation, die sich der Verbesserung der Softwaresicherheit widmet. OWASP bietet kostenlose, quelloffene Ressourcen, Werkzeuge und gemeinschaftsgetriebene Projekte, die Organisationen dabei helfen, Sicherheitsrisiken zu identifizieren, zu verwalten und zu mindern. Eine ihrer bekannten Initiativen ist die Veröffentlichung von "Top 10"-Listen, die die kritischsten Sicherheitslücken in verschiedenen Bereichen hervorheben.

OWASPs Top 10 Bedrohungen für Anwendungen des Large Language Model (LLM)

Mit der Weiterentwicklung der KI-Technologien hat OWASP seine Expertise auf Anwendungen der Large Language Model ausgeweitet und die Top 10 Sicherheitsrisiken identifiziert, die für diese Systeme einzigartig sind:

1. Prompt Injection: Bösartige Eingaben, die darauf ausgelegt sind, das Reaktionsverhalten des LLM zu manipulieren oder zu kapern.

2. Unsichere Ausgabehandhabung: Versäumnis, LLM-Ausgaben ordnungsgemäß zu bereinigen oder zu validieren, was zu Sicherheitslücken nachgelagert führt.

3. Trainingsdatenvergiftung: Beschädigung von Trainingsdatensätzen, um das Verhalten der Modelle zu sabotieren oder heimlich zu kontrollieren.

4. Modell-Denial-of-Service: Versuche, die Rechenressourcen des LLM zu erschöpfen, was zu Ausfallzeiten oder Leistungsverschlechterung führt.

5. Schwachstellen in der Lieferkette: Risiko, das durch Datensätze von Drittanbietern, vortrainierte Modelle oder Plugins eingeführt wird.

6. Offenlegung sensibler Informationen: Unbeabsichtigtes Durchsickern vertraulicher oder persönlicher Daten in Modellausgaben.

7. Unsicheres Plugin-Design: Plugins, die keine ordnungsgemäße Validierung oder Zugriffskontrollen haben, wodurch Angriffsflächen freigelegt werden.

8. Übermäßige Handlungsbefugnis: Übermächtige LLMs, was möglicherweise zu unbeabsichtigten oder schädlichen autonomen Handlungen führt.

9. Überabhängigkeit: Blindes Vertrauen in LLM-Ergebnisse ohne menschliche Bestätigung, was das Risiko von Fehlinformationen oder schlechten Entscheidungen darstellt.

10. Modelldiebstahl: Unbefugte Replikation oder Extraktion proprietärer LLM-Modelle.

Bewältigung der wichtigsten OWASP Top 10 Bedrohungen für Ask Eddy

Innerhalb des KI-gesteuerten Dienstes von Ask Eddy werden mehrere OWASP LLM-Bedrohungen priorisiert und mit gezielten Kontrollen bekämpft:

LLM01: Prompte Injektion

Wir validieren die Eingaben, bevor wir sie zur weiteren Verarbeitung weitergeben. Wir isolieren den Kontext von den Eingabeaufforderungen. Außerdem sind unsere Systemanweisungen verstärkt, um Prompt-Injection-Angriffe zu adressieren. Eddy-KI liefert nur eine Antwort basierend auf dem Inhalt deiner Wissensbasis. Wir nutzen die Moderations-API, um bösartige Prompts zu erkennen und zu markieren.

LLM04: Daten- und Modellvergiftung (Einbettungen)

Wir haben kein eigenes LLM. Wir verlassen uns auf OpenAI-APIs für die Erstellung von Texteinbettungen. Basierend auf dem DPA, das wir mit OpenAI durchgeführt haben, setzt OpenAI robuste Techniken gegen Daten- und Modellvergiftung ein.

LLM05: Falsche Ausgabebehandlung

Wir verwenden in unserer Architektur keine Tool-Calls. Alle Daten werden gemäß unseren SOC II-Compliance- und DSGVO-Praktiken sicher im MongoDB-Cluster gespeichert. Wir verwenden modernste Verschlüsselung, um Daten in Ruhe und Transit zu schützen.

LLM08: Vektor- und Einbettungsschwächen

Wir verwenden OpenAI-APIs für Einbettungen und sichere Speicherung gegen Ihre Inhalte. Wir erstellen Embeddings basierend auf den Inhalten Ihrer Wissensbasis. Daher können Embeddings weder von externen Inhaltsquellen manipuliert noch vergiftet werden. Wenn der Inhalt aktualisiert/modifiziert wird, werden auch entsprechende Texteinbettungen aktualisiert.

LLM09: Fehlinformationen

Wir haben strenge Systemanweisungen, um falsche Informationen nicht zu beweisen. Wenn ein LLM entscheidet, dass es keine selbstbewusste Antwort geben kann, wird es sagen: "Ich weiß es nicht". Wir verwenden das neueste GPT-Modell 4.1 Mini, das weniger anfällig für Halluzinationen ist.

Prozesse und Verantwortlichkeit für kontinuierliche Überwachung

Um diese Risiken effektiv zu managen, verwendet Ask Eddy folgende Governance- und Überwachungsstrukturen:

Automatisierte Bedrohungserkennung: Echtzeit-Überwachungssysteme, die ungewöhnliche Eingabemuster oder verdächtiges Modellverhalten markieren.

Audit-Trails: Umfassende Protokollierung von Eingabe-Output-Interaktionen für forensische Analysen und Compliance-Überprüfungen.

Incident Response Protocols: Definierte Arbeitsabläufe für schnelle Eindämmung, Bewertung und Behebung von Sicherheitsereignissen.

Compliance Alignment: Regelmäßige Audits und Aktualisierungen, die mit Rahmenwerken wie SOC 2 und DSGVO abgestimmt sind.

Durch die Integration dieser Sicherheitsprinzipien und Best Practices sorgt Ask Eddy für einen widerstandsfähigen, vertrauenswürdigen KI-Service, der den Empfehlungen von OWASP entspricht.

Engagement für Sicherheit und OWASP Best Practices

Document360 priorisiert Sicherheit als grundlegenden Aspekt seiner Wissensmanagement-Plattform. In Anerkennung von OWASP als globale Autorität für Softwaresicherheit stimmt Document360 seine Sicherheitspraktiken und -leitlinien mit den weit verbreiteten OWASP-Standards aus, darunter die OWASP Top 10 Anwendungssicherheitsrisiken und das aufkommende OWASP LLM Top 10 für KI-gesteuerte Anwendungen.

Integration der OWASP-Prinzipien

Document360 integriert OWASP-Prinzipien durch:

Einbettung von Best Practices für sichere Codierung und Eingabevalidierung, inspiriert von OWASP-Leitlinien, in den Entwicklungszyklus.

Es wird sichergestellt, dass häufige Schwachstellen, die von OWASP hervorgehoben werden, wie Injektionsfehler und unsichere direkte Objektreferenzen, durch eine robuste Plattformarchitektur gemindert werden.

Wir nutzen die KI- und LLM-spezifischen Risikorahmen von OWASP, um Integrationen und KI-gestützte Funktionen innerhalb von Document360 zu schützen.

Bereitstellung sicherer API-Zugriff mit authentifizierten Tokens und Schutz des Datenflusses im Einklang mit den empfohlenen OWASP-Kontrollen.

Abstimmung mit Industriesicherheitsstandards

Document360 ergänzt den Sicherheitsfokus von OWASP durch die Einhaltung zusätzlicher Rahmenwerke und Zertifizierungen:

Hosting auf der Microsoft Azure Cloud-Plattform mit fortschrittlichen Sicherheitsmaßnahmen, einschließlich DDoS-Schutz und verschlüsselter Datenspeicherung.

Einhaltung der DSGVO, SOC 2 Typ II und anderer relevanter Vorschriften und Standards.

Kontinuierliche Überwachung und automatisierte Bedrohungserkennung entsprechen den Empfehlungen von OWASP zur Sicherheitsprotokollierung und -überwachung.

Erfahren Sie mehr über OWASP und wie die Sicherheitsstrategie von Document360 mit Best Practices übereinstimmt:

OWASP Offizielle Website: https://owasp.org

OWASP Top 10 Projekt: https://www.owasptopten.org

Document360 Sicherheitsübersicht: https://docs.document360.com/docs/security

Sicherheitstests und Verteidigungen

Moderations-API

Was es ist: Ein automatisierter Sicherheitsfilter, der Eingaben und Modellausgaben auf gewalttätige, sexuelle, hasserfüllte, selbstverletzende und andere richtlinienbeschränkte Inhalte überprüft.

Wie wir es nutzen: Wir rufen die Moderations-API bei Nutzereingaben und Kandidatenantworten auf. Wenn Inhalte markiert werden, blockiert, schwärzt Eddy-KI oder routet sie zu sicherer Rückfallkopie. Alle blockierten Benutzereingaben werden zur Überprüfung protokolliert.

Kundenwirkung: Verringert das Risiko unsicherer Reaktionen und hilft Ihnen, akzeptable Nutzungsrichtlinien in Ihrer gesamten Wissensbasis durchzusetzen.

Betriebskontrollen

Vor- und Nach-Antwort-Moderation auf allen interaktiven Oberflächen.

Schweregrad-Tags in den Protokollen zur Compliance-Überprüfung.

Periodische Schwellenabstimmung, um Rückruf gegen Fehlalarme auszugleichen.

"DAN"-ähnliche Jailbreak-Tests

Was es ist: "DAN" (Do-Anything-Now) ist ein bekanntes Jailbreak-Muster, das versucht, ein LLM dazu zu bringen, Anweisungen, Richtlinien oder Berechtigungen zu ignorieren. Wir betrachten "DAN" als Kurzform für eine Klasse von Prompt-Engineering-Angriffen (Rollenspiel-Zwang, Policy-Override-Anfragen, verschachtelte Instruktionsnutzlasten).

Wie wir es nutzen: Wir pflegen einen Korpus von DAN-ähnlichen und verwandten Jailbreak-Prompts und führen sie im Rahmen unserer Red-Teaming-Praxis gegen Staging Environments aus. Wir härten Systemaufforderungen, isolieren abgerufenen Kontext und überprüfen, ob das Modell sich weigert, außerhalb des Anwendungsbereichs zu handeln.

Kundenwirkung: Stärkt die Widerstandsfähigkeit gegen Unterrichtsübersteuerung, sodass Antworten in Ihren rechtlichen Inhalten und Richtlinien verankert bleiben.

Betriebskontrollen

Regelmäßige Wiederholung von Jailbreak-Testsets (einschließlich DAN-Varianten) während der Veröffentlichungen.

Leitplankenregeln, die "ignorieren Sie frühere Anweisungen" und ähnliche Zwangsklauseln aufheben.

Automatisierte Alarme bei erfolgreichem Jailbreak in der Pre-Prod; Einsatz blockiert, bis es behoben ist.

HINWEIS

Wir unterstützen oder aktivieren keinen "DAN-Modus". Verweise auf DAN hier beziehen sich ausschließlich auf defensive Tests gegen Jailbreak-Versuche.

Adversariale Tests

Was es ist: Strukturierte Versuche, das System durch feindliche Eingaben zu brechen oder zu verschlechtern (Token-Stuffing, Prompt-Injektionen, Kontextkontamination, Unicode-/Codierungstricks, Logit-Angriffe, Denial-of-Wallet-Prompts).

Wie wir es nutzen: Wir führen kontinuierliche adversariale Tests über die gesamte RAG-Pipeline durch (Abruf, Rangfolge, Erdung und Antwort). Tests beinhalten Injektionsstrings in Benutzereingaben und in KB-Inhalten, um Isolation und Ausgabe-Sanitäranlagen zu validieren.

Kundenwirkung: Verbessert die Robustheit gegen Manipulationen, reduziert das Halluzinationsrisiko und schützt Latenz/Kosten bei Missbrauch.

Betriebskontrollen

Planmäßige Adversarial-Testläufe pro Veröffentlichung; zusätzliche Läufe nach größeren Modell- oder Prompt-Updates.

Erfasste Metriken: Jailbreak-Erfolgsrate, Injektionspass-through-Rate, Grounded-Answer-Rate, Ablehnungsgenauigkeit, Latenz-/Rechenspitzen-Alarme.

Die Ergebnisse fließen zurück in Prompt-Richtlinien, Retriever-Filter und Inhaltsdesinfektionen.

FAQ

Beinhaltet Document360 irgendwelche generativen KI- oder Large Language Model (LLM)-Funktionen?

Ja, Eddy AI, eine Funktion in Document360, nutzt Drittanbieter-LLMs wie OpenAI und generative KI, um das Nutzererlebnis zu verbessern. Es nutzt fortschrittliche Sprachmodelle, um intelligente Unterstützung und Inhaltserstellung zu bieten.

Können wir uns entscheiden, Drittanbieter-KI/LLMs nicht auf unseren Daten zu trainieren?

Ja, Kundendaten werden nicht zum Training von KI-/LLM-Modellen verwendet. Eddy AI nutzt die Technologie von OpenAI, aber gemäß der Datenschutzrichtlinie von OpenAI und unserer Vereinbarung mit ihnen werden Daten, die über ihr System gesendet werden, nicht für KI-Training verwendet.

Wir senden Daten über deren API an OpenAI. Wie in ihrer Richtlinie angegeben: "OpenAI wird die von Kunden über unsere API übermittelten Daten nicht nutzen, um OpenAI-Modelle zu trainieren oder die Serviceangebote von OpenAI zu verbessern." OpenAI kann die Daten jedoch bis zu 30 Tage für Analyse- und Compliance-Zwecke speichern, danach werden sie dauerhaft gelöscht.

Ist Eddy AI auf derselben Infrastruktur wie Document360 aufgebaut?

Ja, Eddy AI läuft auf derselben sicheren und zuverlässigen Infrastruktur wie Document360. Dies gewährleistet eine konsistente Leistung und Einhaltung unserer Standards.

In welchen Ländern und Regionen werden diese KI-Technologien/Plattformen/Modelle gehostet?

Die KI-Technologien/Plattformen/Modelle werden in der Region der Europäischen Union (EU) gehostet.

Wie stellt Document360 sicher, dass meine Daten nicht an andere Kunden abgerufen oder geleakt werden? Welche Sicherheitssicherung ist genehmigt?

Document360 ist SOC II-konform und hält sich an branchenübliche technische Best-Practices, um Datenisolierung und -schutz sicherzustellen. Robuste Sicherheitsmaßnahmen werden implementiert, um unbefugten Zugriff zu verhindern und sicherzustellen, dass Ihre Daten sicher bleiben und für andere Kunden nicht zugänglich sind. Weitere Informationen finden Sie in unseren Sicherheitspraktiken.

Wie stellt Document360 sicher, dass nicht gezielte Kundendaten nicht aufgenommen werden?

Document360 hält sich strikt an die DSGVO und das EU-KI-Gesetz. Unsere internen Prozesse und Datenverarbeitungspraktiken sind darauf ausgelegt, mit allen relevanten rechtlichen und Compliance-Anforderungen übereinzustimmen und sicherzustellen, dass nur beabsichtigte und autorisierte Datenelemente verarbeitet werden. Nicht-gezielte Kundendaten sind ausdrücklich von der Aufnahme ausgeschlossen.

Was ist das Uptime-SLA und wird es von allen Subprozessoren und Drittanbietern unterstützt?

Document360 unterhält eine 99,9 % Verfügbarkeitszeit-SLA, die vollständig von allen relevanten Subprozessoren und Drittanbietern unterstützt wird, die an der Erbringung unserer Dienstleistungen beteiligt sind.

Welche Kontrollen sind vorhanden, um Fehler zu erkennen und zu verhindern?

Wir protokollieren alle von Eddy AI generierten Ausgaben und Antworten. Darüber hinaus sind wir dabei, LLM-Observabilitätstools zu integrieren, um die Überwachungs- und Fehlerpräventionsfähigkeiten zu verbessern.

Wie hoch ist die erwartete Fehlermarge für Eddy-KI-Antworten? Wie wird die Einhaltung der zulässigen Fehlermarge überwacht und gemessen?

Basierend auf unserem internen Test zeigt Eddy AI eine Genauigkeitsrate von 96–98 % bei der Beantwortung von Nutzeranfragen. Wir integrieren aktiv LLM-Observabilitätstools und nutzen Bewertungsrahmen wie OpenAI Evals, RAGAS und GeneralQA-Kennzahlen, um Leistung und Genauigkeit anhand definierter Benchmarks zu bewerten.

Wurde das Produkt auf Verzerrung, Toxizität oder schädliche Inhalte wie Drohungen, Flüche oder politische Polarität bewertet?

Ja, wir nutzen OpenAI-Moderations-APIs, um Antworten auf schädliche Inhalte zu bewerten. Wenn eine Antwort markiert wird, vermeidet die Eddy-KI entweder die Antwort zu generieren.

Wie wird das Risiko von KI-Halluzinationen in Eddy AI gehandhabt?

Document360 verfolgt eine KI-Risikominderungsstrategie. Die Eddy-KI ist strikt auf den Inhalt deiner Wissensbasis beschränkt. Unsere Systemhinweise leiten die KI dazu, unbelegte oder erfundene Antworten zu vermeiden. Wenn Eddy AI unsicher ist oder keine verlässliche Quelle zitieren kann, antwortet sie mit "Ich weiß es nicht."

Sind KI-Entscheidungen erklärbar, und gibt es dabei menschliche Kontrolle?

Ja, alle KI-generierten Antworten von Eddy AI enthalten Inline-Zitate, sodass Endnutzer die Quelle der Informationen klar sehen und verstehen können, wie die Antwort erzeugt wird. Außerdem verfolgen wir einen Human-in-the-Loop-Ansatz als Teil unserer KI-Governance. Während Eddy AI bei Empfehlungen helfen kann, bleiben die endgültigen Entscheidungen den Menschen überlassen, was Aufsicht und Verantwortlichkeit gewährleistet.

Wie stellen Sie sicher, dass sensible oder vertrauliche Daten nicht an andere Kunden weitergegeben werden?

Wir haben eine DPA mit OpenAI unterzeichnet, die besagt, dass die Daten nicht für Schulungen verwendet oder mit anderen geteilt werden. Wir sind SOC2 Typ II und DSGVO-konform. Die mit KI geteilten Daten sind auf die Zugriffsberechtigungen des einzelnen Nutzers beschränkt und nicht auf das gesamte Projekt.

Wie wird die Vertraulichkeit meiner Daten gewahrt, und sind menschliche Prüfer an deren Verarbeitung beteiligt?

Alle Projektdaten werden im Ruhezustand verschlüsselt, und alle an das KI-Modell gesendeten Daten werden während der Übertragung verschlüsselt. Wir verwenden AES 256-Bit-Verschlüsselung für ruhende Daten und HTTPS mit TLS 1.2 für Daten während der Übertragung. Keine menschlichen Gutachter lesen, kommentieren oder verarbeiten Ihre Daten, und wir bilden unsere eigenen LLMs nicht aus.

Werden die Daten anonymisiert, bevor sie von den KI-Modellen verarbeitet werden?

Ja, wir führen interne Prozesse durch, um personenbezogene Daten (PII) zu erkennen. Wenn personenbezogene Daten erkannt werden, werden sie maskiert und durch Platzhalter ersetzt, bevor die Daten an Drittanbietermodelle gesendet werden.

Wie sorgen Sie für Transparenz und erkennen Vorurteile? Wie erzeugen die KI-Modelle Antworten?

Wir nutzen die LLMs von OpenAI und verlassen uns auf deren Scorecards und Berichte für Transparenz. Wir folgen Best Practices im Red-Teaming, um Verzerrungen zu identifizieren und regelmäßig auf Modellabweichungen zu testen. Zur Generierung von Antworten verwenden wir einen Retrieval Augmented Generation (RAG)-Ansatz, bei dem Kontext aus unserer Wissensdatenbank abgerufen und an das LLM gesendet wird.

Welche Schritte werden unternommen, um die Zuverlässigkeit und Leistung Ihrer KI-Modelle sicherzustellen?

Wir bieten eine 99,9 % Verfügbarkeitszeit-SLA an und arbeiten daran, einen Backup-LLM-Anbieter zu integrieren. Wir überwachen regelmäßig Anomalien durch Red-Teaming-Praktiken, Modell-Drift-Tests und Bewertungen, die Parameter wie Genauigkeit und Kontextabruf verfolgen. Wenn unerwünschtes Verhalten festgestellt wird, untersuchen wir die Ursache und können Systemhinweise anpassen, auf ein neues LLM upgraden oder den Kunden Inhaltsänderungen vorschlagen.

Wie verwalten Sie Modellupdates und stellen eine kontinuierliche Leistung sicher?

Wir führen regelmäßig Bewertungen durch, um Leistung und Modelldrift zu überwachen. Basierend auf den Ergebnissen aktualisieren wir unsere Systeme und übernehmen neuere LLMs, um Leistung und Genauigkeit zu verbessern.