Avant de configurer un Single Sign-On (SSO) entre Document360 et un Fournisseur d’Identité OpenID (IdP) non explicitement listé dans Document360, assurez-vous d’avoir accès à la fois à Document360 et à votre IDP choisi. Veuillez noter que seuls les utilisateurs ayant les rôles Propriétaire ou Administrateur comme Projet peuvent configurer SSO dans Document360.

ASTUCE PRO

Il est recommandé d’ouvrir Document360 et le Fournisseur d’Identité (IdP) dans deux onglets ou fenêtres de navigateur distincts, car configurer SSO dans Document360 vous obligera à basculer plusieurs fois entre Okta et Document360.

Ajout d’une application dans votre fournisseur d’identité

Vous devrez créer une nouvelle application OpenID dans votre fournisseur d’identité :

Connectez-vous à la console d’administration de votre fournisseur d’identité en utilisant vos identifiants.

Naviguez jusqu’à la section où vous pouvez créer ou gérer des applications (souvent appelées Applications, Applications d’entreprise ou similaires).

Sélectionnez l’option pour créer une nouvelle application.

Configurez les paramètres de base pour votre nouvelle application :

Nom de l’application : Saisissez un nom, par exemple « Document360 OpenID SSO ».

Type d’application : Sélectionnez OpenID Connect comme méthode de connexion.

Sauvegardez les paramètres de votre application.

Configuration d’OpenID dans votre fournisseur d’identité

Vous devrez configurer les paramètres OpenID dans votre fournisseur d’identité en utilisant les paramètres de Document360 :

Ouvrez Document360 dans un onglet ou panneau séparé.

Naviguez dans Paramètres > Utilisateurs et permissions > Configuration SSO dans Document360.

Cliquez sur le bouton Créer SSO .

.png)

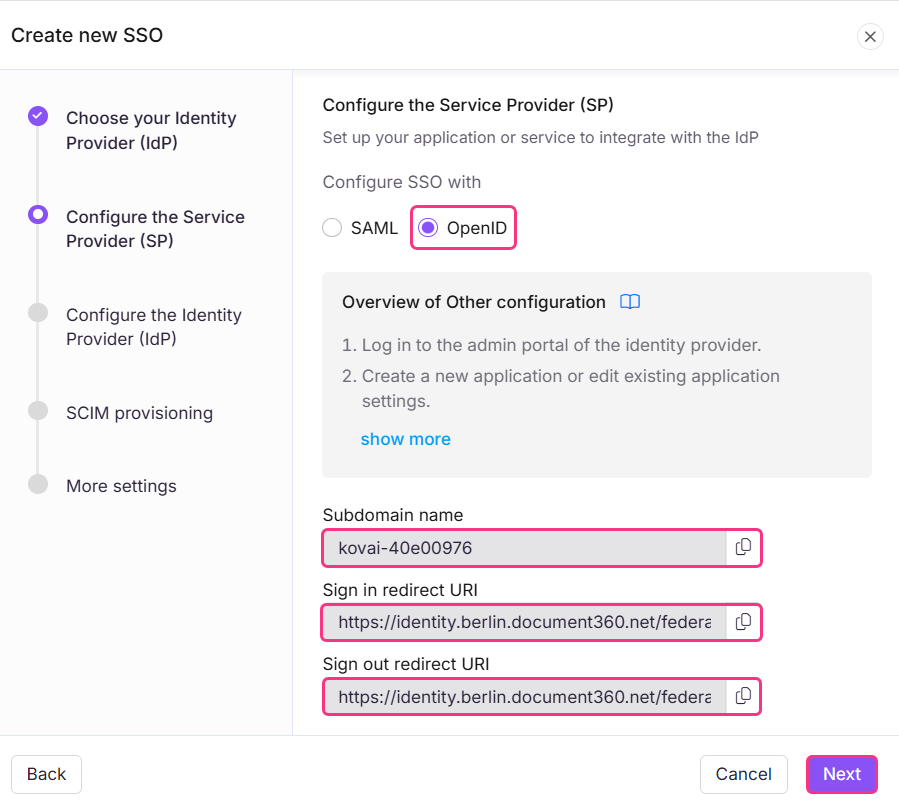

Sélectionnez « Autres » comme fournisseur d’identité (IdP) sur la page Choisissez votre fournisseur d’identité (IdP) pour accéder à la page Configurer le fournisseur de services (SP) dans Document360.

.png)

Choisissez OpenID comme protocole dans la page Configurer le fournisseur de service (SP) dans Document360.

Cette page fournira les paramètres nécessaires pour configurer OpenID dans votre fournisseur d’identité. Dans la configuration OpenID de votre fournisseur d’identité, saisissez les paramètres indiqués ci-dessous.

Votre IDP | Document360 |

|---|---|

Sous-domaine | Sous-domaine |

URL de redirection | URL de redirection de connexion |

URL de redirection | URL de redirection de déconnexion |

Portée et revendications

Assurez-vous que les champs d’application et réclamations suivants sont inclus :

Portée | Description |

|---|---|

openid | Nécessaire pour l’authentification OpenID |

Accès à l’adresse e-mail de l’utilisateur | |

Profil | Accès aux informations de base du profil de l’utilisateur |

Cartographiez les demandes requises auprès de votre fournisseur d’identité :

Revendication | Valeur |

|---|---|

Remplaçant | identifiant utilisateur ou identifiant |

user.email | |

Nom | user.name |

Regarde les paramètres et enregistre ta configuration.

Document360 OpenID SSO Configuration

Maintenant, configurez les paramètres SSO dans Document360 :

Retournez à l’onglet/panneau Document360 affichant la page Configurer le fournisseur de service (SP) et cliquez sur Suivant pour accéder à la page Configurer le fournisseur d’identité (IdP ).

.png)

Le champ Configurer une connexion existante vous permet d’hériter d’une configuration SSO déjà créée. En sélectionnant cette option, la configuration SSO actuelle sera définie comme enfant et aucune modification ne pourra être apportée.

Saisissez les paramètres de votre IdP vers Document360 comme indiqué ci-dessous.

Document360 | Fournisseur d’identité |

|---|---|

Client ID | Client ID |

Client Secret | Client Secret |

Autorité | URL d’autorisation ou point de terminaison |

Téléchargez les certificats ou clés nécessaires, si nécessaire.

Cliquez sur Suivant pour accéder à la page de provisionnement SCIM .

Provisionnement SCIM

Si le SCIM est nécessaire,

Activez le bouton Activer la provision SCIM .

.png)

Une boîte de dialogue de confirmation apparaîtra détaillant les conditions pour activer le SCIM. Consultez les conditions, sélectionnez la case à cocher, puis cliquez sur Accepter.

Un ensemble de paramètres s’affichera alors pour permettre le provisionnement SCIM avec votre IDP.

.png)

Attribuer le rôle par défaut

Activez le bouton Activer la synchronisation de groupe si besoin. Cela assigne automatiquement les utilisateurs et lecteurs en fonction de vos correspondances de groupes IdP.

Dans le champ de rôle par défaut , le rôle est défini par défaut sur Contributeur . Vous pouvez changer cela depuis le menu déroulant si besoin.

Dans les champs Groupes d’utilisateurs et Groupes de lecteurs , sélectionnez les groupes que vous souhaitez ajouter. Plusieurs groupes peuvent être ajoutés, et ils hériteront du rôle par défaut que vous avez sélectionné plus tôt.

Cliquez sur Suivant pour accéder à la page Plus de paramètres .

Plus de réglages

Dans la page Nouveaux paramètres , configurez ce qui suit :

Nom SSO : Saisissez un nom pour la configuration SSO.

Personnaliser le bouton de connexion : Saisissez le texte du bouton de connexion affiché aux utilisateurs.

Groupe de lecteurs à attribution automatique : Cette option n’est disponible que pour les configurations SSO existantes. Pour les nouvelles configurations SSO créées, le bouton Assign automatique du groupe de lecteur ne sera pas affiché car SCIM fournit automatiquement les utilisateurs et les groupes.

Déconnectez-vous de l’utilisateur SSO inactif : activez/désactivez selon vos besoins.

Choisissez d’inviter les comptes utilisateurs et lecteurs existants à SSO.

.png)

Cliquez sur Créer pour compléter la configuration SSO OpenID.

La configuration SSO sera désormais configurée dans Document360 en utilisant le fournisseur d’identité que vous avez choisi.

Gestion des utilisateurs dans votre IDP

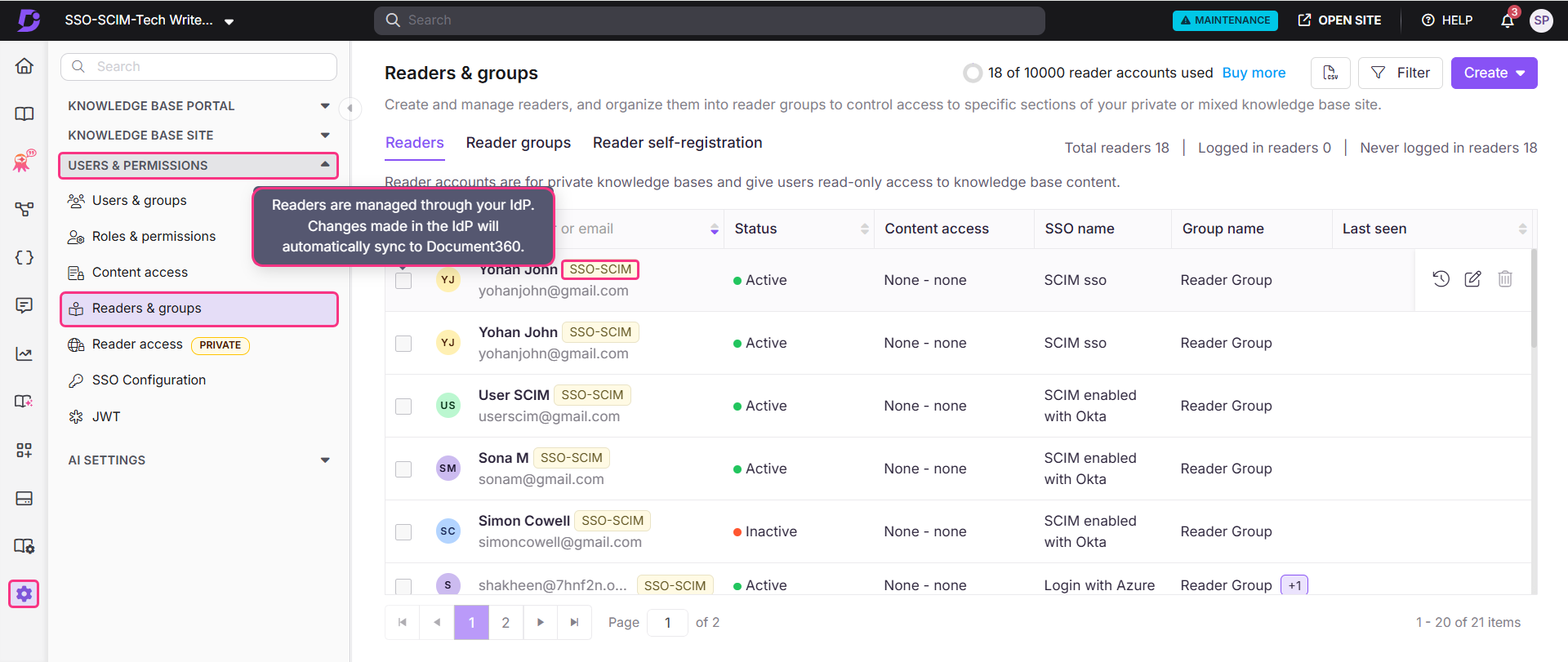

Pour voir les lecteurs ajoutés via votre application personnalisée,

Allez sur Document360 et allez dans Paramètres > Utilisateurs et permissions > Lecteurs & groupes.

Sélectionnez le lecteur pour accéder à son profil de lecteur.

Les lecteurs provisionnés via SCIM afficheront un badge SSO-SCIM à côté de leur nom.

NOTE

Lorsque SCIM est activé, modifier le nom d’un utilisateur ou supprimer un utilisateur directement dans Document360 est désactivé, car ces actions doivent être gérées via votre IDP pour maintenir les deux plateformes synchronisées. Tu peux

ne gérez que l’accès au contenu depuis Document360. Supprimer un profil dans votre IdP ne le retire pas de Document360, le profil restera avec un statut Inactif.

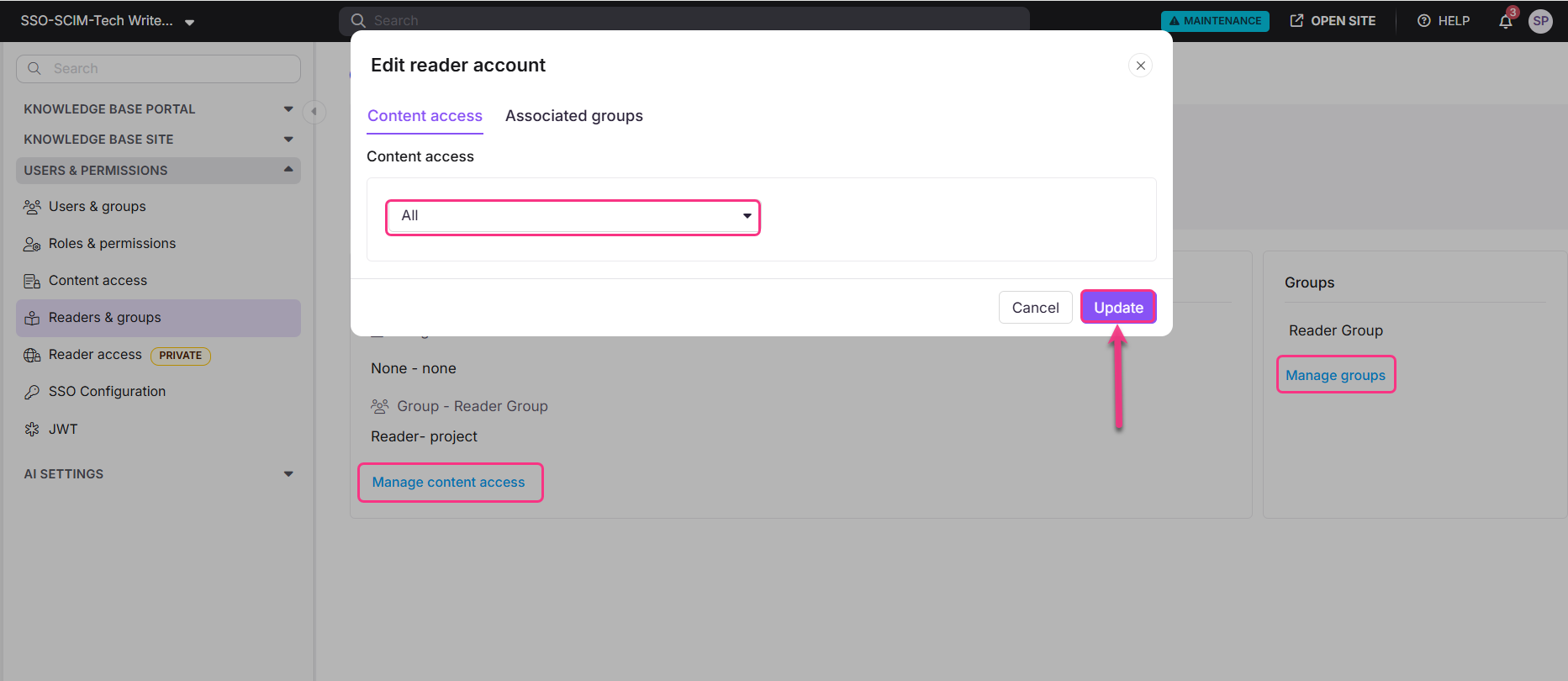

Gérer l’accès au contenu des lecteurs, utilisateurs et groupes

Le rôle de contenu par défaut attribué à tout nouvel utilisateur, lecteur ou groupe est basé sur ce qui a été configuré lors de la configuration du provisionnement SCIM. Les permissions seront réglées par défaut sur Aucun mais pourront être mises à jour à tout moment.

Pour gérer l’accès au contenu, sélectionnez le lecteur désiré et cliquez sur Gérer l’accès au contenu.

Choisissez le niveau d’accès souhaité dans le menu déroulant et cliquez sur Mettre à jour.

NOTE

Vous pouvez également gérer des groupes pour un lecteur en cliquant sur Gérer les groupes dans la section Groupe de lecteurs.