Okta est un fournisseur d’identité (IdP) qui simplifie la gestion des accès utilisateurs en permettant aux utilisateurs de se connecter à plusieurs applications avec un seul ensemble d’identifiants. Cet article montre comment configurer SSO entre Okta et Document360, permettant à vos utilisateurs d’accéder à Document360 en utilisant leurs identifiants Okta. Veuillez noter que seuls les utilisateurs ayant les rôles Propriétaire ou Admin comme Projet peuvent configurer SSO dans Document360.

ASTUCE PRO

Il est recommandé d’ouvrir Document360 et Okta dans deux onglets/fenêtres de navigateur distincts, car configurer SSO dans Document360 vous obligera à basculer plusieurs fois entre Okta et Document360.

Inscrivez-vous à Okta

L’accès à un compte Okta est une condition préalable pour configurer la connexion unique dans Document360 avec Okta. Pour vous inscrire à Okta,

Naviguez jusqu’à https://developer.okta.com/signup/ et terminez le processus d’inscription.

Après l’inscription, vous recevrez un e-mail avec vos identifiants de connexion et un lien d’activation de compte à votre adresse e-mail enregistrée.

Une fois que vous cliquez sur le lien d’activation, vous serez redirigé vers la page de connexion du domaine Okta.

Connectez-vous avec vos identifiants.

Une fois connecté, vous serez redirigé vers la console développeur Okta.

Ajouter une application dans Okta

Pour créer une configuration SSO Document360 en utilisant Okta, vous devez créer une nouvelle application sur Okta. Pour créer une nouvelle application sur Okta,

Connectez-vous à Okta en utilisant les identifiants utilisés lors de la création d’un compte Okta.

Passez au rôle d’administrateur utilisateur en cliquant sur Admin en haut à droite à côté de votre nom de profil.

Depuis la liste de navigation de gauche, développez le menu déroulant Applications et cliquez sur Applications.

Dans la page Applications , cliquez sur le bouton Créer une intégration d’application .

Dans la boîte d’intégration Créer une nouvelle application , sélectionnez SAML 2.0 comme méthode de connexion et cliquez sur Suivant.

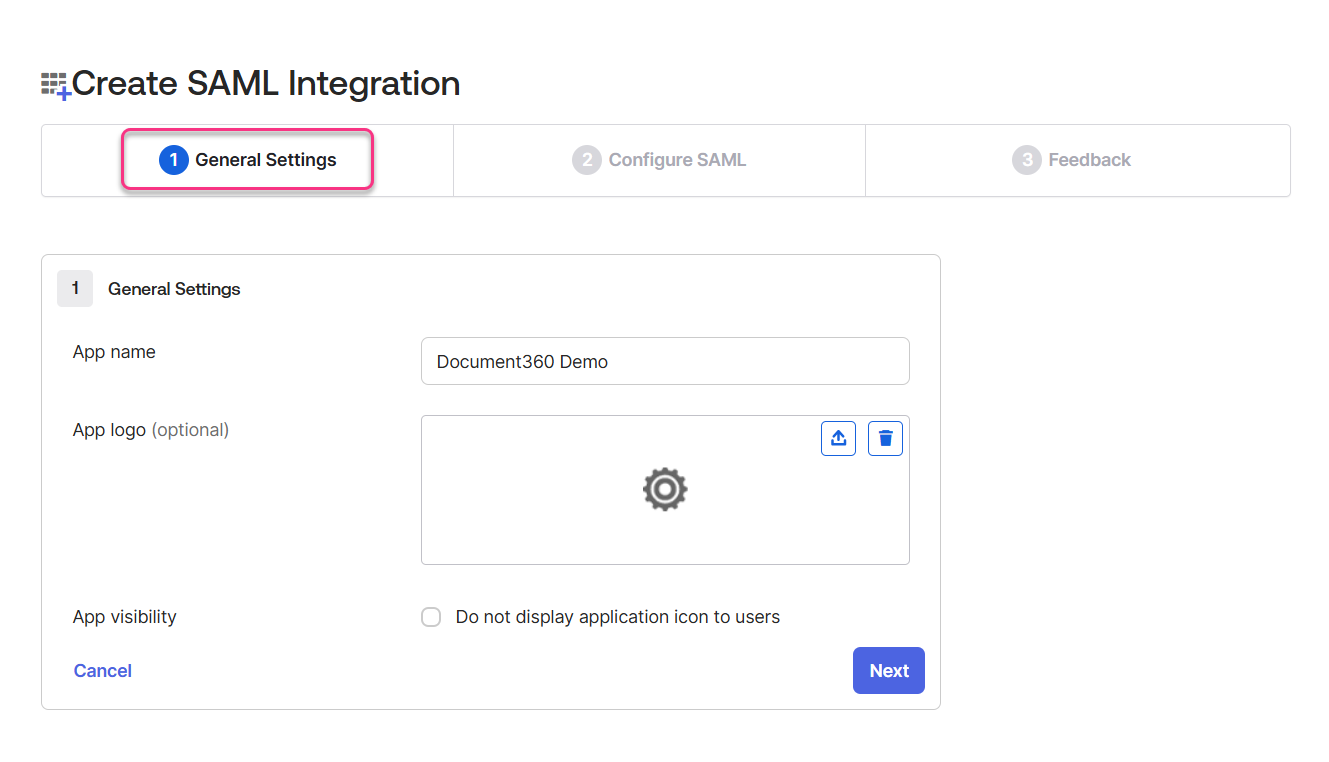

Création d’une intégration SAML dans Okta

Ensuite, vous serez redirigé vers la page Création d’intégration SAML .

Univers généraux

Dans l’onglet Paramètres généraux , saisissez le nom de votre nouvelle application dans le champ Nom de l’application .

Parcourez et téléchargez un logo pour votre application dans le champ Ajouter un logo si nécessaire.

Ensuite, vous pouvez cocher la case de visibilité de l’application si nécessaire.

Cliquez sur le bouton Suivant pour accéder à l’onglet Configurer le SAML.

Configurer le SAML

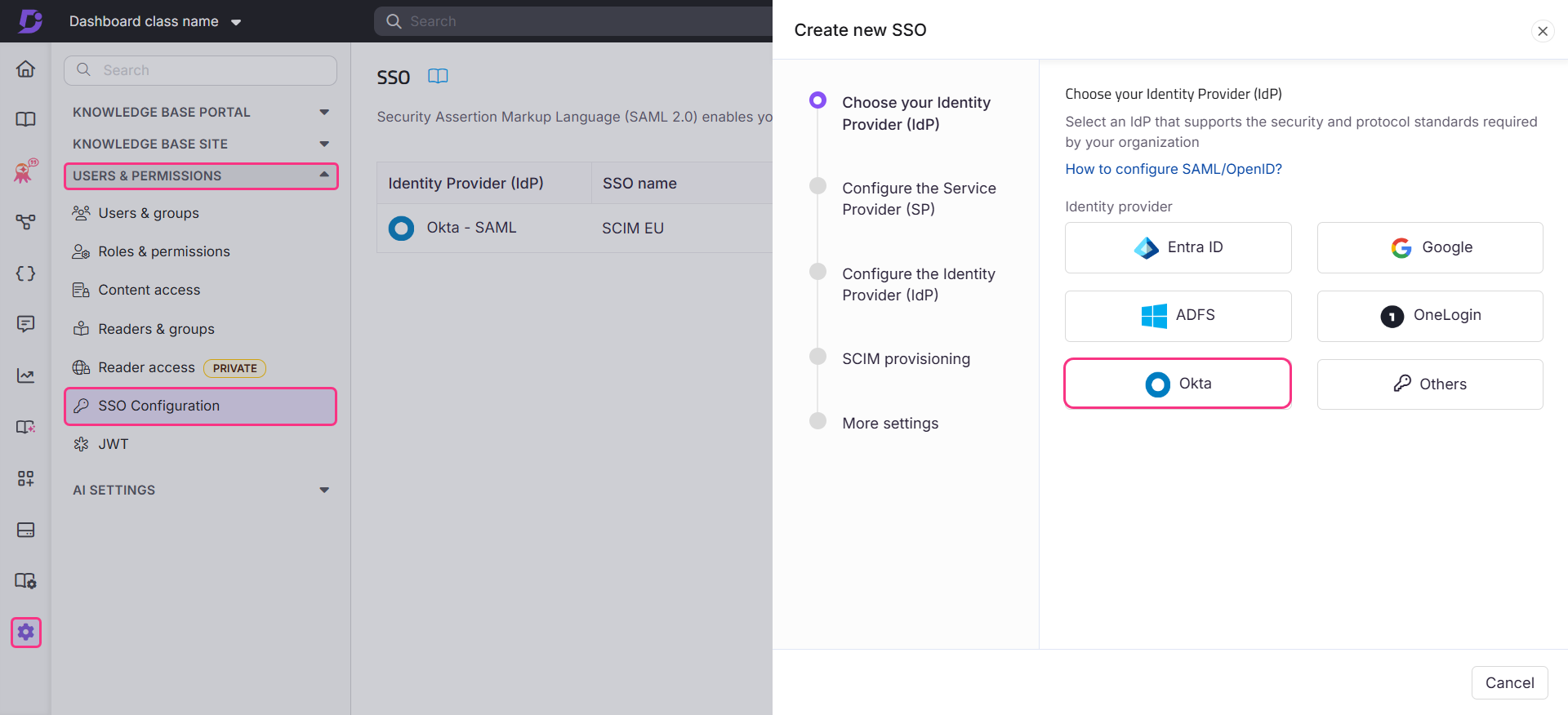

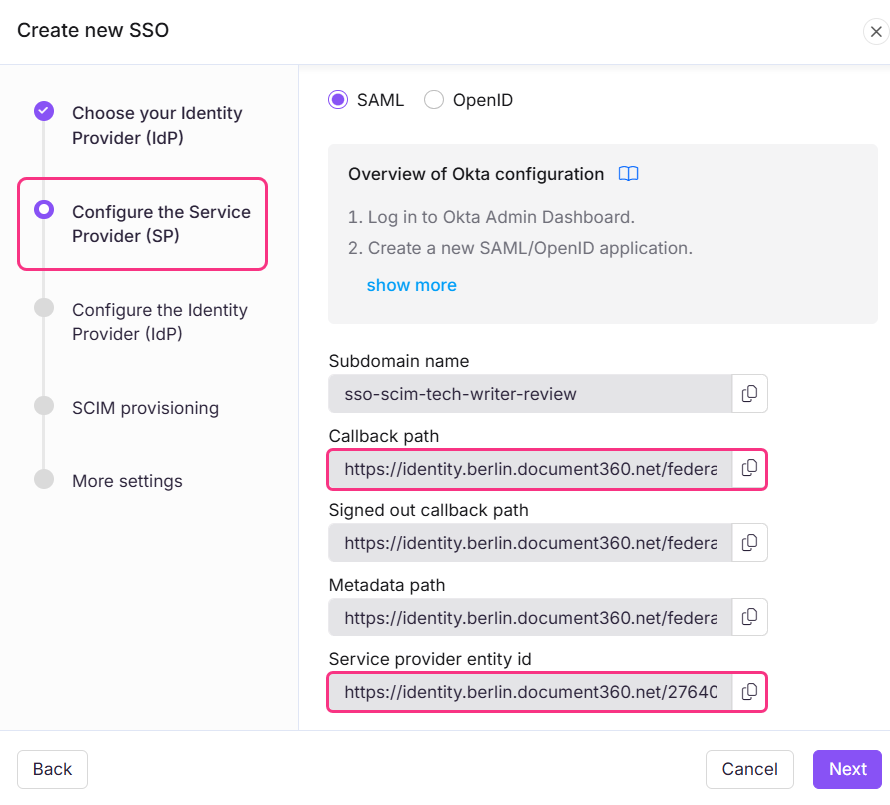

Dans l’onglet Configurer le SAML, vous aurez besoin des paramètres fournis sur la page Configurer le fournisseur de service (SP) dans Document360.

Pour accéder à la page Configurer le fournisseur de services (SP), consultez > Utilisateurs et permissions > Configuration SSO dans Document360.

Cliquez sur le bouton Créer SSO , sélectionnez Okta dans la page Choisissez votre fournisseur d’identité (IdP ).

Cela vous redirigera vers la page Configurer le fournisseur de service (SP ), qui affichera les paramètres nécessaires pour compléter la configuration SAML sur Okta.

Entrez les paramètres de Document360 à Okta en se basant sur le tableau ci-dessous.

Document360

Okta

Chemin de rappel

URL de connexion unique

ID d’entité fournisseur de services

URI d’audience (ID d’entité SP)

Sélectionnez Adresse Email dans le menu déroulant du format Identifiant de Nom

Sélectionnez Email dans le menu déroulant du nom d’utilisateur de l’application.

NOTE

Les paramètres des e-mails et des noms sont sensibles à la casse.

.png)

Cliquez sur Suivant pour accéder à la page des retours .

Retour d’information

La page de retour sert à fournir des informations à Okta sur la façon dont vous configurez l’application. Sélectionnez la case à cocher Ceci est une application interne que nous avons créée et cliquez sur Terminer.

.png)

Vous avez maintenant créé et configuré avec succès une application dans Okta avec Document360.

Attributs Assign Profile

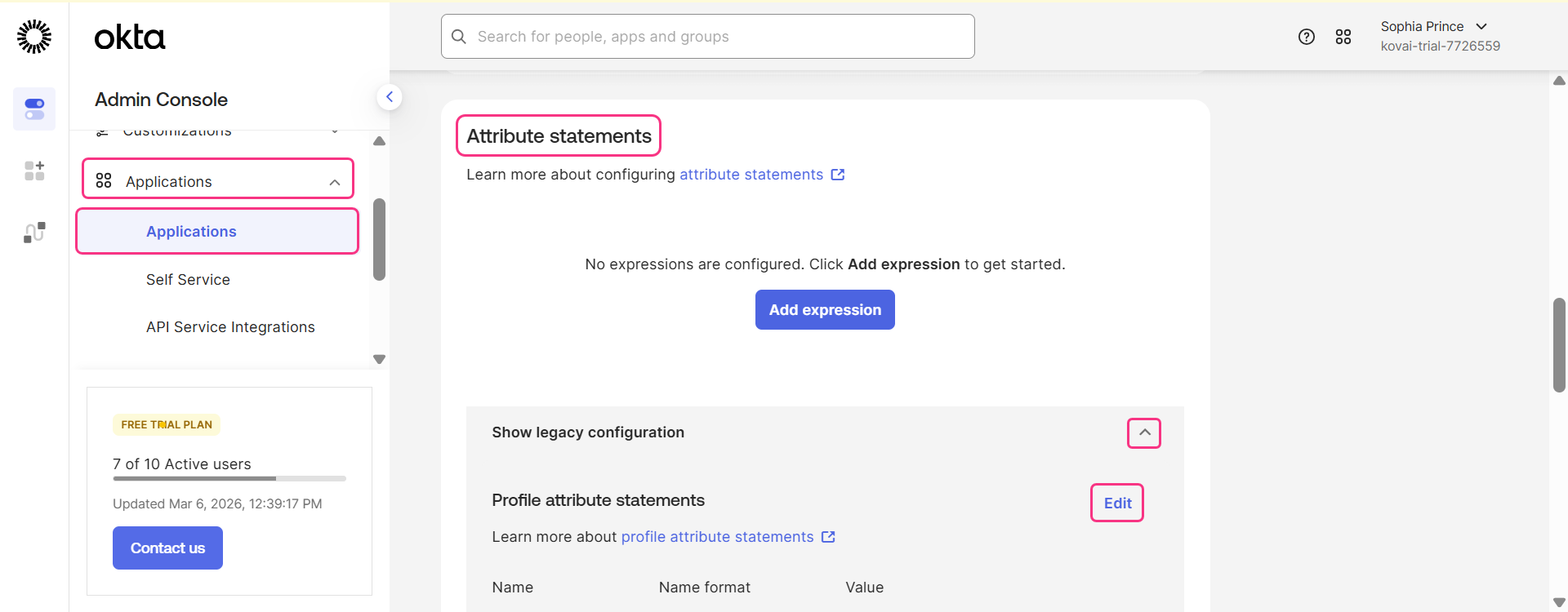

Naviguez jusqu’à l’onglet Connexion et descendez jusqu’à États d’attribut.

Dépliez la configuration Afficher l’héritage et cliquez sur Modifier sur les instructions d’attribut du profil.

Mettez à jour les champs nécessaires selon le tableau ci-dessous. Vous devrez ajouter deux lignes supplémentaires pour entrer tous les détails du tableau ci-dessous.

Nom | Format du nom |

|---|---|

urn :oasis :names :tc :SAML :2.0 :nameid | Référence URI |

Nom | Non précisé |

Non précisé |

Cliquez sur Enregistrer.

Configuration SSO de Document360 vers Okta SAML

Instructions de configuration SAML sur Okta

Sur le tableau de bord Okta, cliquez sur le menu déroulant Applications et sélectionnez Applications.

Sur la page Applications , sélectionnez l’application active que vous souhaitez configurer sur Document360.

Cliquez sur l’onglet Connexion à la connexion.

Cliquez sur le bouton Affichage des instructions de configuration SAML

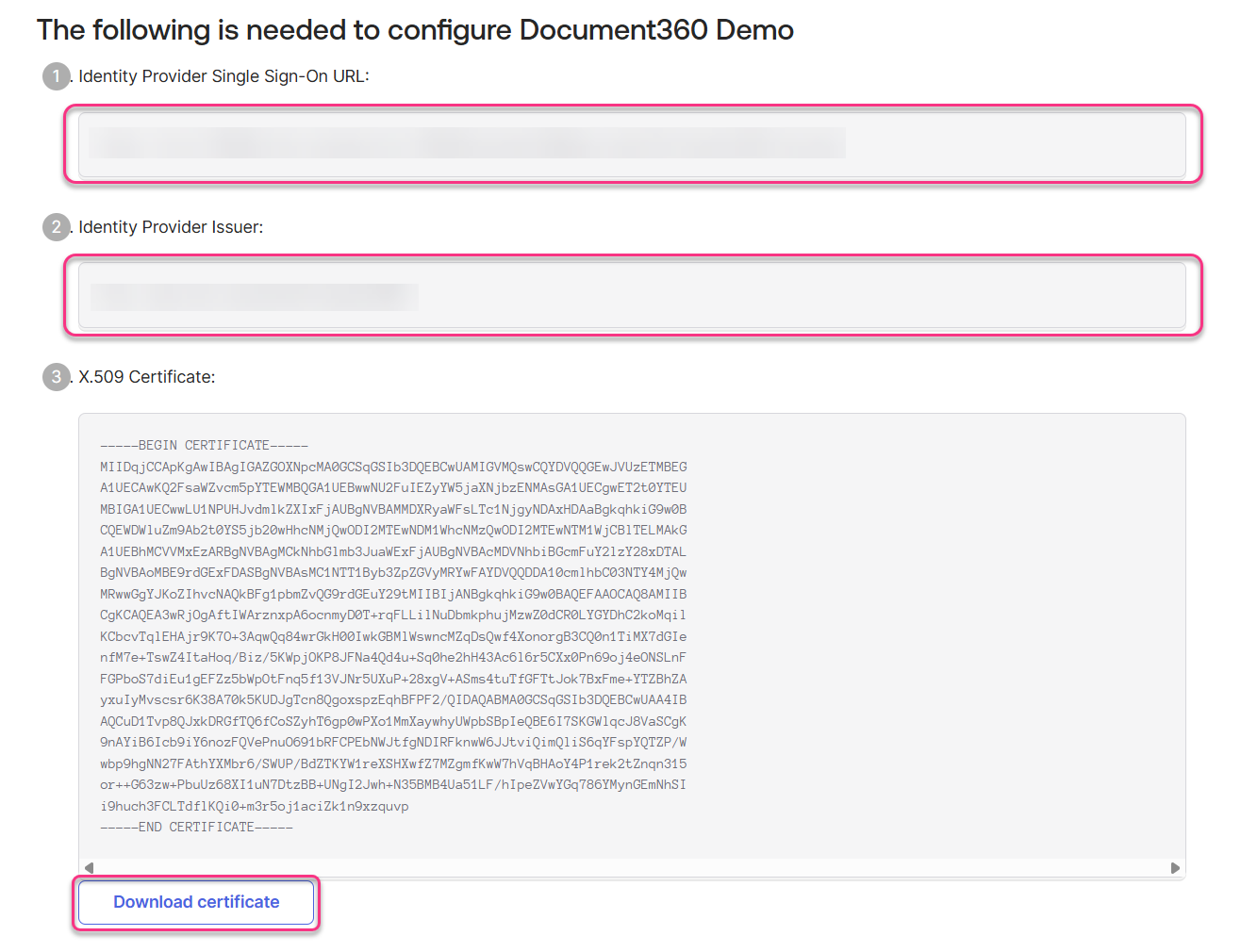

Les paramètres à configurer s’ouvriront sur une nouvelle page web.

Configuration SSO sur Document360

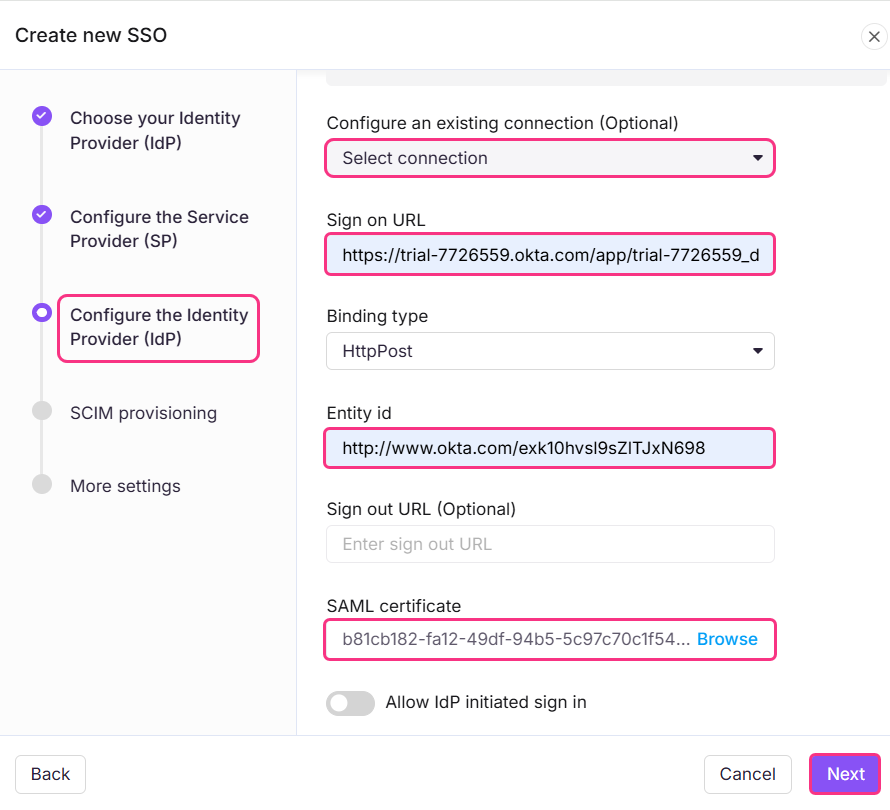

Passez à la page Document360 que vous aviez ouverte, affichant la page Configurer le fournisseur de services (SP).

Dans le champ Configurer une connexion existante, vous pouvez hériter d’une configuration SSO déjà créée qui a SCIM activé dans le projet parent. En sélectionnant et en héritant de cette connexion, la configuration SSO actuelle sera définie comme la configuration SSO héritée par l’enfant et héritera automatiquement de la configuration SCIM du parent.

NOTE

Pour plus d’informations sur l’héritage, rendez-vous sur Gestion des utilisateurs et des lecteurs avec SCIM dans Okta

Complétez les champs de la page Configurer le fournisseur d’identité (IdP) en utilisant les instructions de configuration d’Okta.

Téléchargez le certificat X.509 depuis Okta et joignez le fichier okta_cert téléchargé dans le champ du certificat SAML sur Document360.

Document360

Okta

URL de connexion

URL de connexion unique du fournisseur d’identité

Identifiant d’entité

Fournisseur d’identité Émetteur

Certificat SAML

Certificat X.509

Ensuite, activez/désactivez le bouton Permettre la connexion initiée par l’IdP selon les exigences de votre projet.

Une fois terminé, cliquez sur le bouton Suivant pour accéder à la page de provisionnement SCIM .

Provisionnement SCIM avec Okta

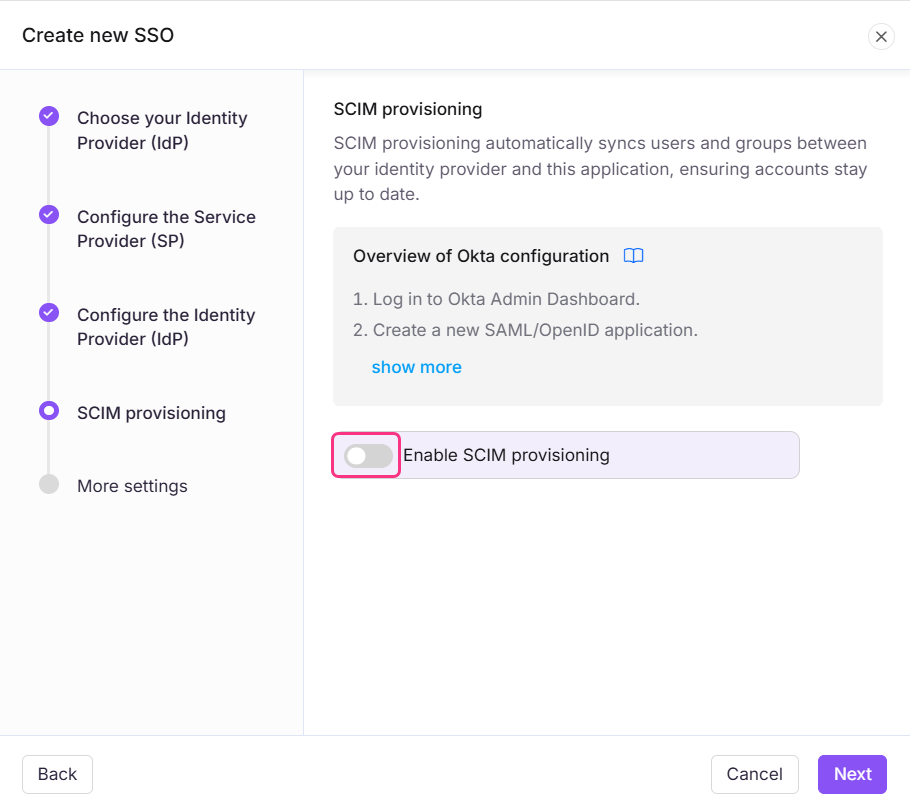

Si le provisionnement SCIM est nécessaire,

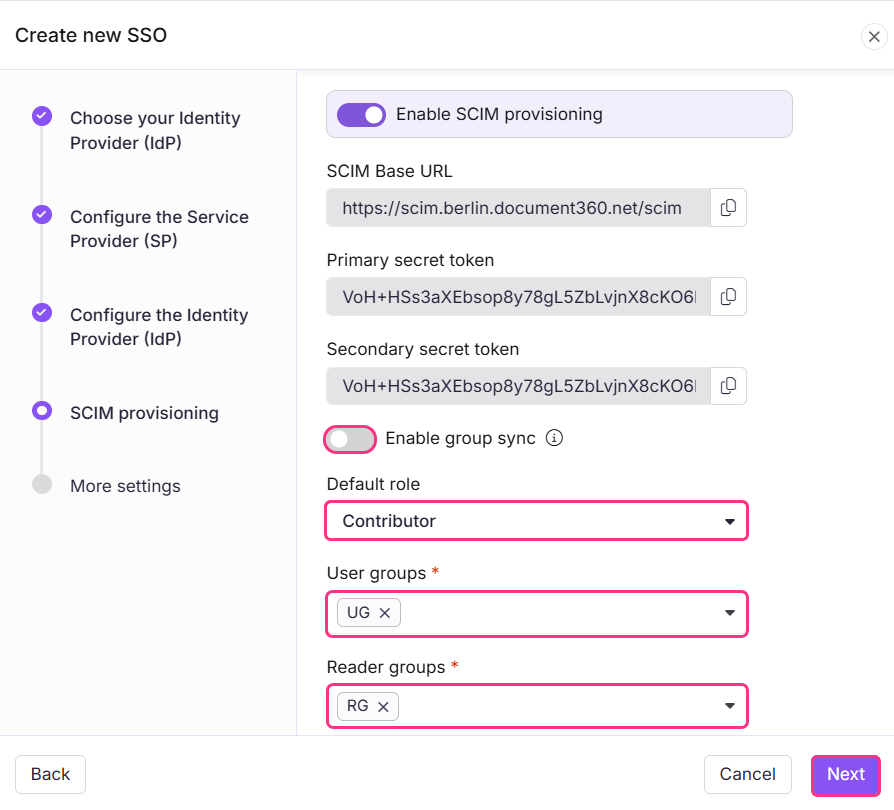

Activez le bouton Activer le provisionnement SCIM .

Une boîte de dialogue de confirmation apparaîtra détaillant les conditions pour activer le SCIM. Consultez les conditions, sélectionnez la case à cocher, puis cliquez sur Accepter.

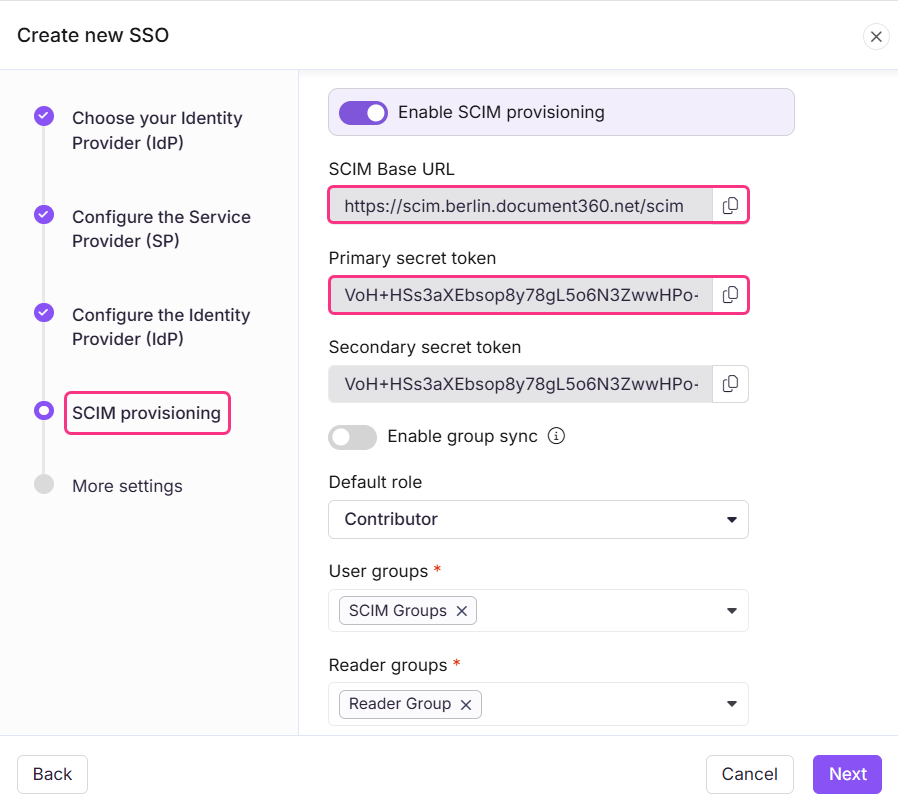

Les paramètres nécessaires pour compléter la configuration SCIM dans Okta seront alors affichés.

Naviguez vers Okta pour activer le provisionnement SCIM

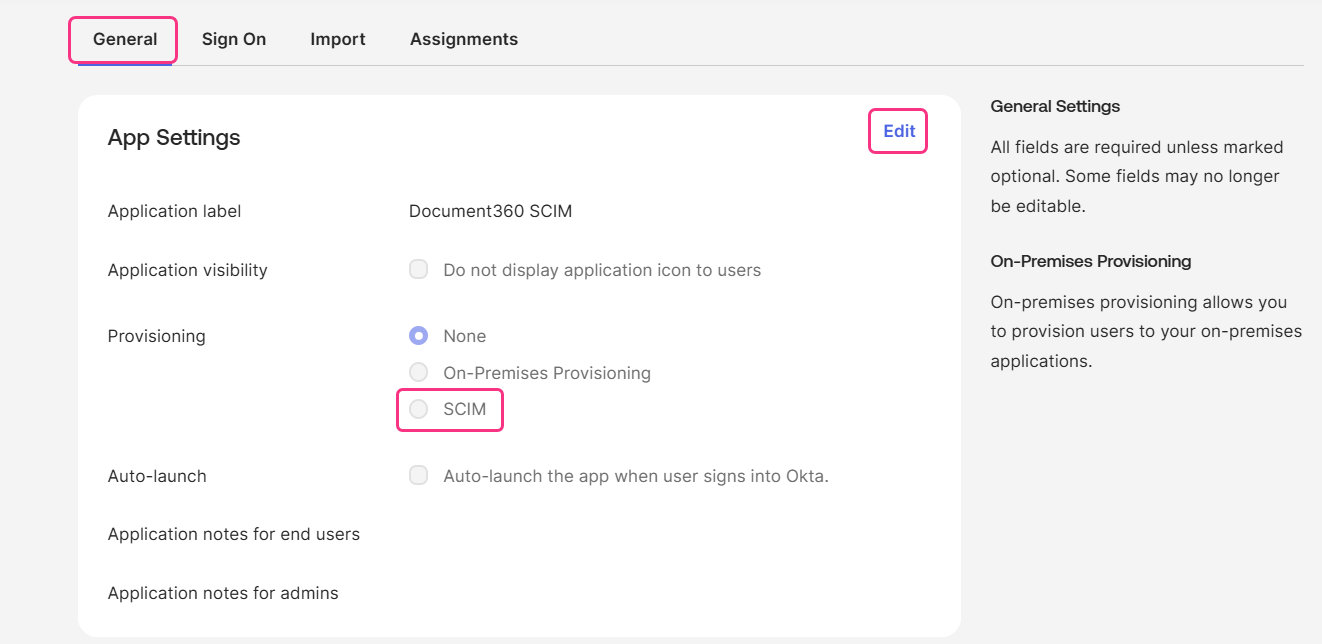

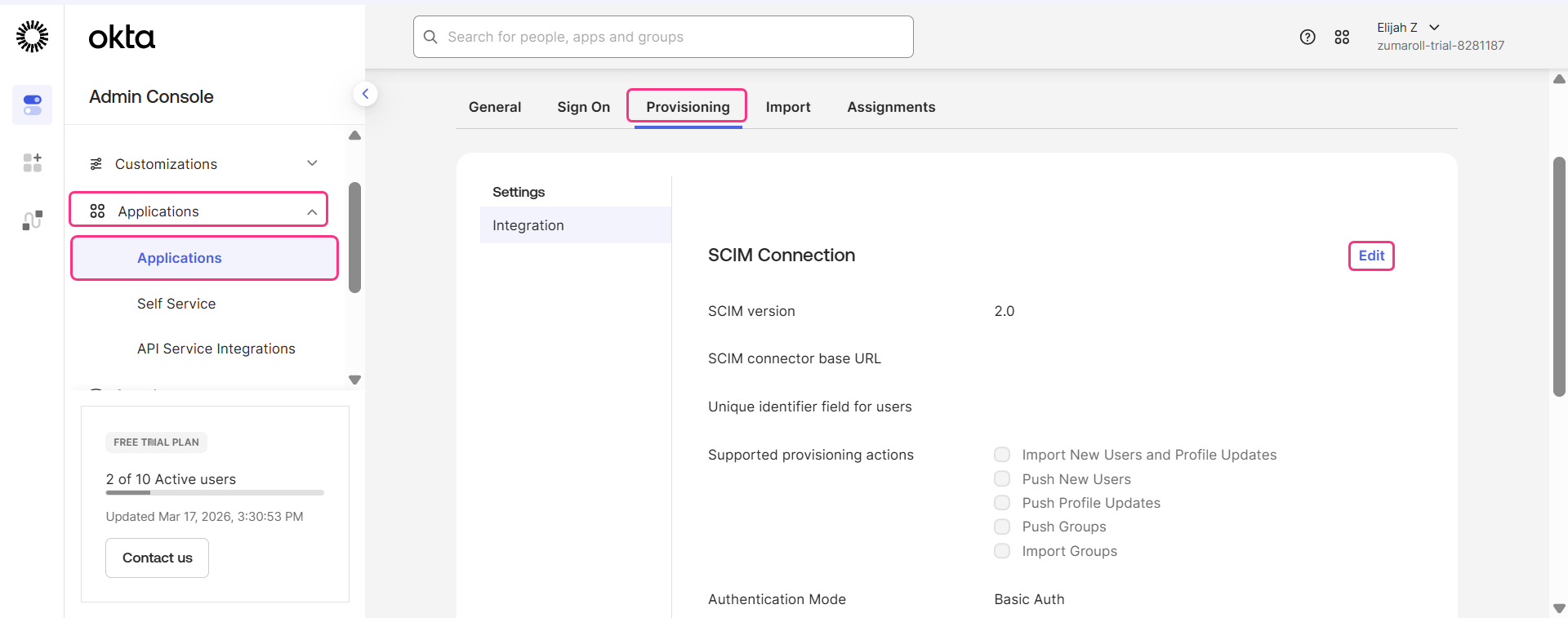

Dans la console d’administration Okta, déplacez le menu déroulant Applications depuis la barre de navigation de gauche et cliquez sur Applications.

Sélectionnez l’application où vous souhaitez activer le provisionnement SCIM.

Accédez à l’onglet Général et cliquez sur Modifier dans Paramètres de l’application.

Sélectionnez le bouton SCIM Provisioning et cliquez sur Enregistrer.

SCIM de provision dans Okta avec Document360

Allez dans l’onglet Provisionnement et dansla section Connexion SCIM , cliquez sur Modifier.

Entrez l’URL de base SCIM de Document360 dans le champ URL de base du connecteur SCIM d’Okta.

Okta | Document360 |

|---|---|

URL de base du connecteur SCIM | SCIM Base URL |

Autorisation d’en-tête HTTP | Jeton secret principal |

Dans le champ Identifiant unique pour les utilisateurs, saisissez Nom d’utilisateur.

Dans la section Actions de provisionnement supportées, sélectionnez uniquement les options prises en charge par Document360 :

Pousser les nouveaux utilisateurs

Groupes poussés

Dans la liste déroulante du mode d’authentification , choisissez HTTP Header.

Allez sur Document360, et dans la page de provisionnement SCIM , copiez le jeton secret principal.

Collez le jeton secret principal dans le champ d’autorisation HTTP Header .

NOTE

Les jetons primaires et secondaires sont générés une seule fois et affichés uniquement au moment de la création. Vous pouvez choisir de copier le jeton secret principal ou secondaire. Assurez-vous de les copier et de les stocker dans un lieu sécurisé avant de sauvegarder la configuration. Une fois la configuration SSO sauvegardée, les jetons apparaîtront masqués lorsque vous revenez pour l’éditer et ne pourront pas être récupérés. Pour obtenir un nouveau jeton, vous devez le régénérer. Régénérer un jeton invalide l’existant, vous devrez mettre à jour le nouveau jeton dans votre configuration Okta pour continuer la synchronisation sans interruption.

.png)

NOTE

Ne cliquez pas encore sur Configuration de Tester le connecteur. À ce stade, le provisionnement SCIM ne fonctionnera pas avec Document360 car la configuration SSO configurée dans Document360 n’est pas terminée.

Naviguez vers Document360 pour attribuer le rôle par défaut

Allez sur la page de provisionnement SCIM dans Document360 et activez le bouton Activer la synchronisation de groupe si nécessaire. Cela assigne automatiquement les utilisateurs et lecteurs en fonction de vos correspondances de groupes IdP.

Dans le champ de rôle par défaut , le rôle est défini par défaut sur Contributeur . Vous pouvez changer cela depuis le menu déroulant si besoin.

Dans les champs Groupes d’utilisateurs et Groupes de lecteurs , sélectionnez les groupes que vous souhaitez ajouter. Plusieurs groupes peuvent être ajoutés, et ils hériteront du rôle par défaut que vous avez sélectionné plus tôt.

Cliquez sur Suivant pour accéder à la page Paramètres supplémentaires .

Plus de réglages

Pour personnaliser les paramètres SSO, suivez les étapes ci-dessous,

Dans la page Autres paramètres , saisissez un nom pour votre configuration SSO dans le champ SSO name.

Saisissez le texte que vous souhaitez afficher sur le bouton de connexion dans le champ texte du bouton Personnaliser la connexion .

Activez la déconnexion de l’utilisateur SSO inactif si nécessaire, et définissez la durée après laquelle un utilisateur SSO inactif sera automatiquement déconnecté.

Choisissez d’inviter tous les utilisateurs ou certains utilisateurs en utilisant les boutons radio SSO Convertir les comptes d’équipe et de lecteurs existants .

.png)

Cliquez sur Créer pour compléter la configuration SSO.

Naviguez vers Okta pour compléter le provisionnement SCIM avec Document360

Après la création réussie de la configuration SSO dans Document360, le provisionnement SCIM peut désormais être effectué dans Okta.

Retournez à la console d’administration d’Okta, assurez-vous que toutes les informations nécessaires ont été remplies.

.png)

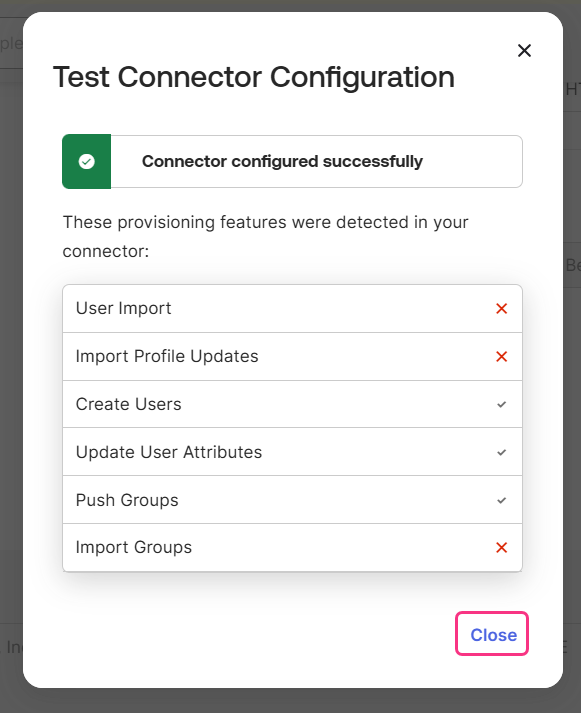

Ensuite, cliquez sur Configuration du connecteur de test pour vérifier la connexion entre Okta et Document360.

Une boîte de dialogue de confirmation apparaîtra, indiquant que le test a réussi.

Cliquez sur Enregistrer pour finaliser la configuration.

NOTE

Pour plus de détails sur la façon d’ajouter les groupes d’utilisateurs, de lecteurs, et d’utilisateurs et de lecteurs, rendez-vous sur Gérer les utilisateurs et groupes avec SCIM dans Okta.

La configuration SSO basée sur le protocole SAML a été configurée avec succès avec Okta .

FAQ

Quel est le but d’avoir à la fois un jeton secret principal et secondaire ?

Avoir à la fois un jeton principal et un jeton secondaire vous permet de faire pivoter les jetons en toute sécurité sans perturber votre intégration SCIM.

Par exemple, si votre jeton principal est accidentellement exposé dans un fichier journal ou une configuration, vous n’avez pas besoin de le révoquer immédiatement et de risquer de rompre la synchronisation utilisateur. À la place, vous pouvez changer votre intégration Okta pour utiliser d’abord le jeton secondaire, puis régénérer le jeton principal en arrière-plan. Cela garantit que le provisionnement des utilisateurs se poursuit sans interruption pendant que le jeton compromis est remplacé.