Antes de configurar el Inicio de Sesión Único (SSO) entre Document360 y Okta usando el protocolo OpenID, asegúrate de tener acceso administrativo a Okta. Ten en cuenta que solo los usuarios con los roles de Propietario o Administrador como Proyecto pueden configurar SSO en Document360.

CONSEJO PROFESIONAL

Se recomienda abrir Document360 y Okta en dos pestañas o ventanas de navegador separadas, ya que configurar SSO en Document360 requerirá cambiar varias veces entre Okta y Document360.

Apúntate a Okta

Se requiere acceso a una cuenta Okta para configurar SSO con Document360. Si no tienes cuenta:

Navega hasta Registro de Desarrolladores en Okta y completa el proceso de registro.

Una vez que inicies sesión en Okta con tus credenciales, se te dirigirá a la página de la Consola de Administración de Okta.

Añadir una aplicación en Okta

Para crear una configuración SSO de Document360 usando Okta, sigue estos pasos:

Inicia sesión en Okta usando las credenciales de tu cuenta.

Cambia al rol de usuario administrador haciendo clic en Administrador en la parte superior derecha junto a tu nombre de perfil.

Desde la lista de navegación de la izquierda, expande el desplegable Aplicaciones y haz clic en Aplicaciones.

Haz clic en el botón Crear Integración de App y selecciona OIDC - OpenID Connect como método de Inicio de sesión.

Elige Aplicación Web como tipo de Aplicación y luego haz clic en Siguiente.

En la página de Integración de Nueva Aplicación Web , introduce un nombre para tu aplicación en el campo de nombre de Integración de Aplicaciones .

.gif)

Configuración del proveedor de servicios (SP) de Document360

A continuación, tendrás que configurar Okta con los datos del Proveedor de Servicios (SP) proporcionados por Document360:

Abre Document360 en una pestaña o panel separado.

Navega a Configuración > Usuarios y permisos > Configuración SSO en Document360.

Haz clic en el botón Crear SSO .

.png)

Selecciona Okta comotu proveedor de entidad para navegar automáticamente a la página Configurar el proveedor de servicios (SP).

.png)

En Configurar el proveedor de servicios (SP), selecciona el botón de opción OpenID para configurar SSO con OpenID.

Esta página mostrará un conjunto de parámetros.

.png)

Ve a la página de Integración de Nueva Web App en Okta e introduce los parámetros de Document360 como se muestra a continuación.

Okta | Document360 |

|---|---|

URI de redirección de inicio de sesión | URIs de redirección de inicio de sesión |

Cerrar sesión con el URI de redirección | URIs de redirección de cierre de sesión |

.png)

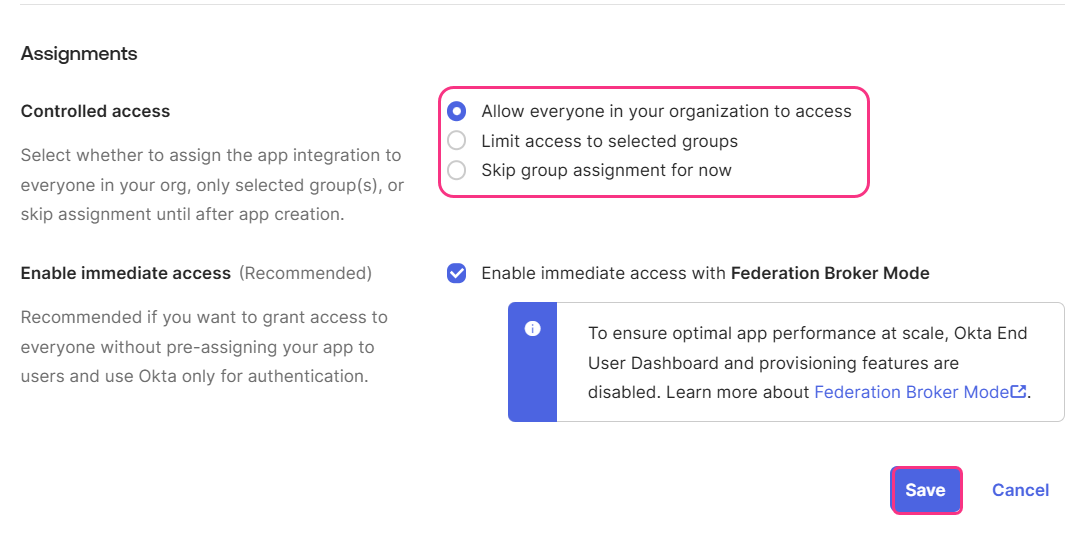

A continuación,sc, baja a Asignaciones y selecciona un acceso Controlado seleccionando la radio deseada paran.

Haz clic en Guardar. Serás redirigido a la página General de la Solicitud.

Configuración SSO de Document360 OpenID

Ahora, configura la configuración del SSO en Document360:

Vuelve a la pestaña o panel de Document360 que muestra la página Configurar el Proveedor de Servicios (SP ).

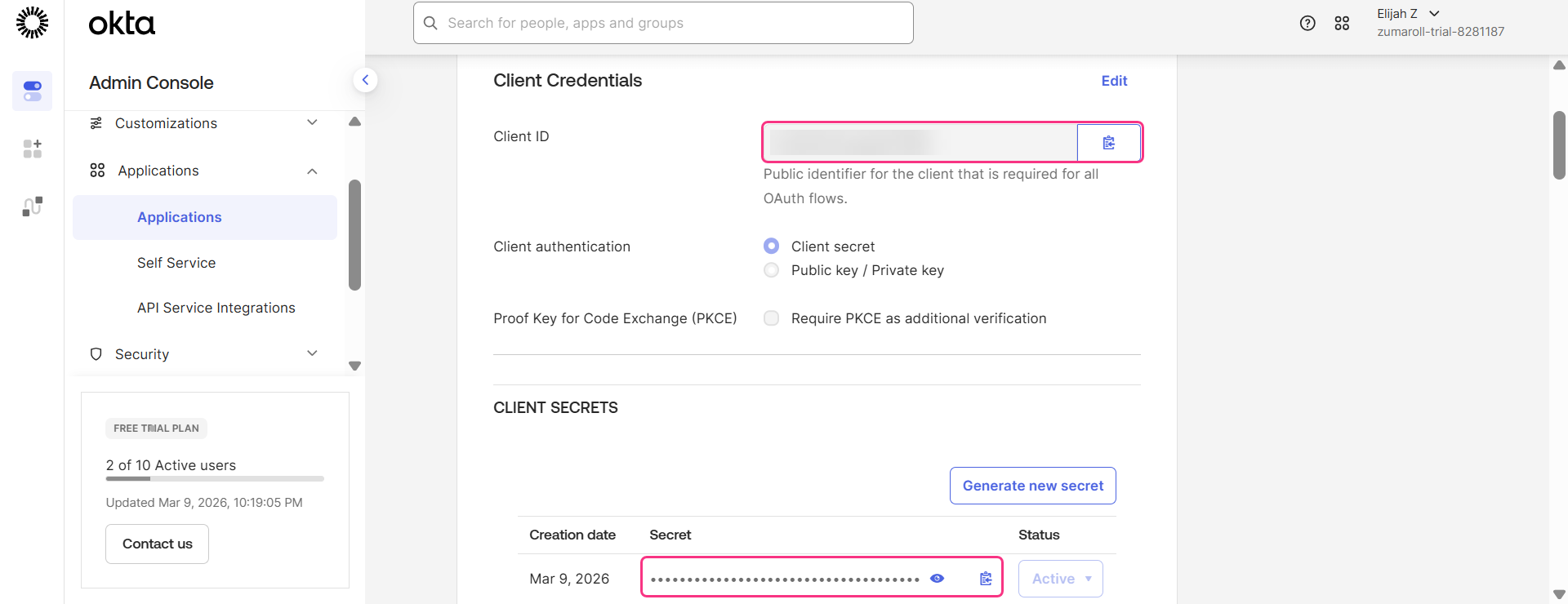

Haz clic en Siguiente para navegar a la página Configurar el Proveedor de Identidad (IdP) e introduce los valores correspondientes desde tu configuración de Okta:

.png)

Okta | Document360 |

|---|---|

ID de cliente | ID de cliente |

Secreto del cliente | Secreto del cliente |

URI del emisor | Autoridad |

NOTA

Para encontrar el URI del Emisor en Okta, navega a Security > API.

En el campo Scope (opcional), escribe un valor de scope y haz clic en + para añadirlo como chip. Esto define qué información de usuario o permisos solicita Document360 a tu proveedor de identidad.

Puedes sumar hasta 3 miras.

Asegúrate de que el ID del cliente y el secreto del cliente coincidan con los valores generados en Okta.

Haz clic en Siguiente para acceder a la página de aprovisionamiento SCIM .

Provisión SCIM

Si se necesita SCIM,

Activa el interruptor Habilitar provisión SCIM . Aparecerá un cuadro de confirmación, lee los términos y haz clic en Aceptar.

A continuación, se mostrarán los parámetros necesarios para completar la configuración SCIM en Okta.

.png)

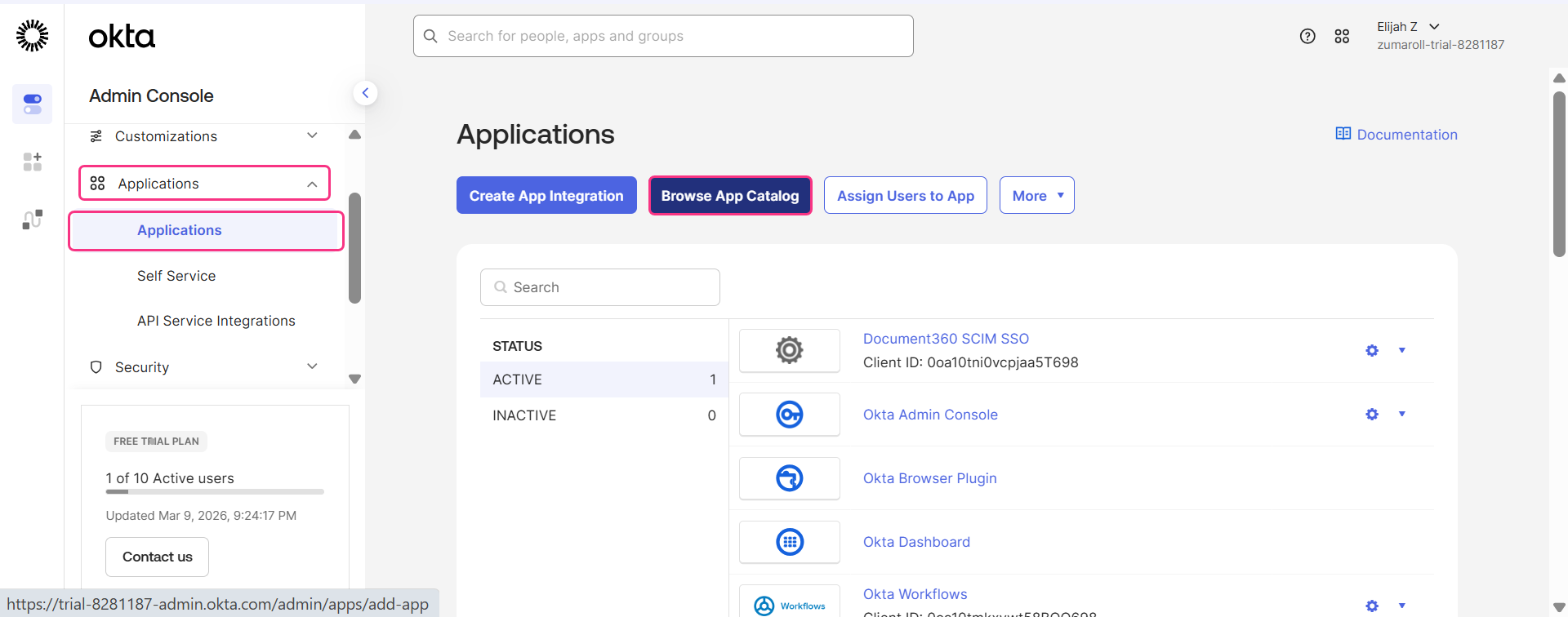

Ve a Okta, amplía el desplegable de Aplicaciones en la barra de navegación de la izquierda y haz clic en Aplicaciones.

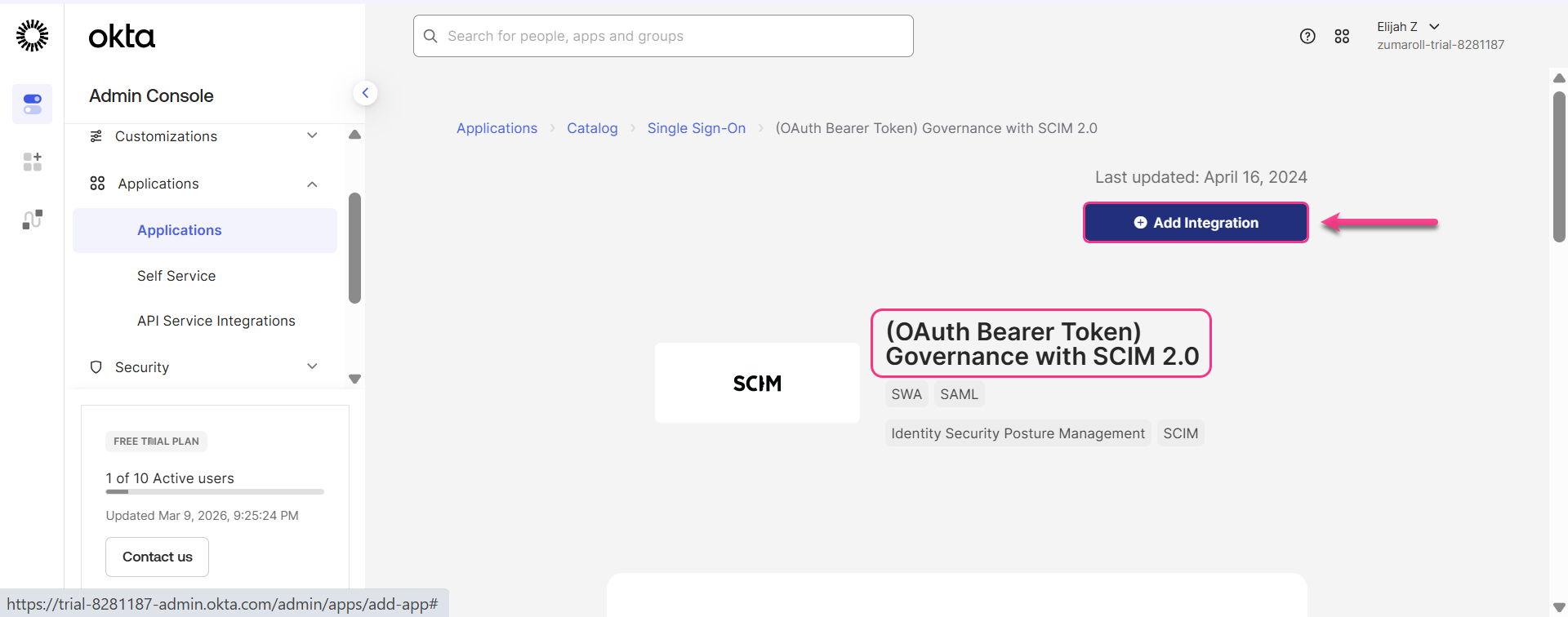

Haz clic en Explorar catálogo de aplicaciones y busca SCIM 2.0 (OAuth Bearer Token), luego selecciona Ver todos los resultados.

En los resultados de búsqueda selecciona (OAuth Bearer Token) Gobernanza con SCIM 2.0 y haz clic en Añadir integración.

NOTA

Asegúrate de seleccionar la aplicación correcta. No selecciones la versión de la app de prueba.

En la página de Configuración General , puedes cambiar la etiqueta de tu Aplicación y hacer clic en Siguiente.

.png)

Luego haz clic en Terminado en la página de opciones de inicio de sesión.

NOTA

No es necesario hacer una configuración en este paso, ya que ya hemos configurado OpenID en los pasos anteriores. Esta aplicación está creada únicamente para la provisión SCIM.

Ve a la pestaña de Provisión y selecciona Configurar integración de API.

Selecciona la casilla Habilitar Integración API y se mostrará un conjunto de campos.

Introduce los parámetros de Document360 a Okta como se muestra a continuación.

Okta | Document360 |

|---|---|

Base URL | SCIM Base URL |

Ficha portadora OAuth | Ficha secreta principal |

.png)

NOTA

No hagas clic en Probar Configuración del Conector todavía. En esta fase, el aprovisionamiento SCIM no funcionará con Document360 porque la configuración SSO no está completada en Document360.

Cuando termines, vuelve a Document360 para completar la configuración.

Asignar rol predeterminado

Activa el interruptor de Activar sincronización de grupo si es necesario.

En el campo de rol por defecto , el rol está configurado como Contribuyente por defecto. Puedes cambiar esto desde el desplegable si es necesario.

En los campos de grupos de usuarios y grupos de lectores , selecciona los grupos que quieres añadir. Se pueden añadir varios grupos, y heredarán el rol predeterminado que seleccionaste antes.

Haz clic en Siguiente para acceder a la página de Más ajustes .

Más escenarios

En la página de Más ajustes , configura lo siguiente:

Nombre SSO: Introduce un nombre para la configuración SSO.

Personalizar botón de inicio de sesión: Introduce el texto del botón de inicio de sesión que se muestra a los usuarios.

Asignar automáticamente el grupo de lectores: Esta opción solo está disponible para configuraciones SSO existentes. Para configuraciones de SSO recién creadas, el interruptor de grupo de lectores Asignar automáticamente no se mostrará ya que SCIM aprovisiona automáticamente usuarios y grupos.

Cerrar sesión con un usuario SSO inactivo: Activa o desactiva según tus necesidades.

Elige si invitas a cuentas de usuarios y lectores existentes a SSO.

.png)

Haz clic en Crear para completar la configuración de OpenID SSO.

Integración completa de SCIM con Okta

Para completar el aprovisionamiento SCIM con Okta,

Vuelve a la página de Okta.

Haz clic en Probar Credenciales de la API y debería aparecer un mensaje de éxito que confirma que la aplicación SCIM creada está integrada correctamente.

.png)

Haz clic en Guardar.

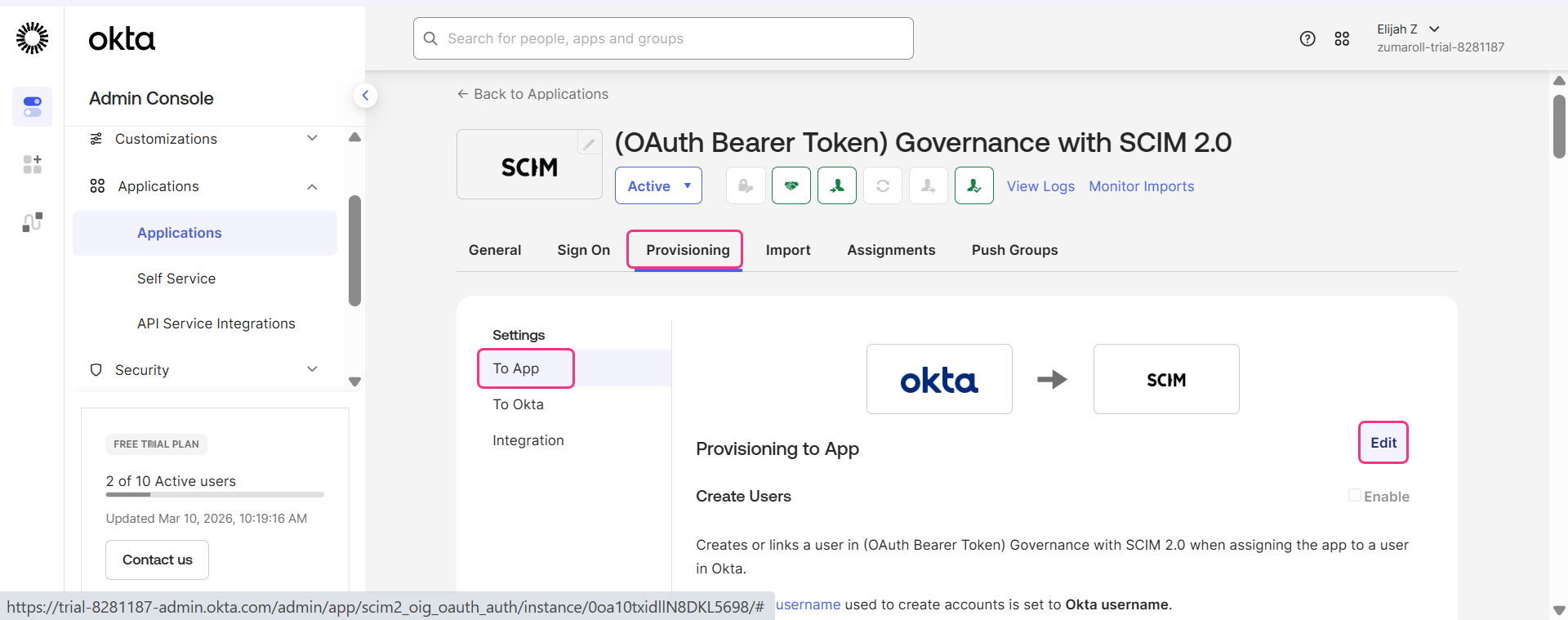

A continuación, ve a la pestaña de Aprovisionamiento y selecciona Para la aplicación yhaz clic en Editar en la sección Aprovisionamiento a la Aplicación .

Selecciona solo las siguientes acciones soportadas.

Crear usuarios

Actualizar atributos de usuario

Desactivar usuarios

Luego haz clic en Guardar.

El aprovisionamiento SCIM con Okta OpenID está configurado con éxito.

La configuración SSO basada en el protocolo OpenID se ha configurado con éxito usando Okta .

NOTA

Para más información sobre cómo gestionar usuarios, lectores y grupos. Ve a Gestionar usuarios y lectores con SCIM en Okta.