Pläne, die diese Funktion unterstützen: Enterprise

Bevor Sie Single Sign-On (SSO) zwischen Document360 und Okta mit dem OpenID-Protokoll einrichten, stellen Sie sicher, dass Sie administrativen Zugriff auf Okta haben. Bitte beachten Sie, dass nur Benutzer mit Eigentümer oder Administrator als Projektrolle SSO in Document360 konfigurieren können.

PRO-TIPP

Es wird empfohlen, Document360 und Okta in zwei separaten Tabs/Browserfenstern zu öffnen, da die Konfiguration von SSO in Document360 erfordert, mehrmals zwischen Okta und Document360 zu wechseln.

Melden Sie sich bei Okta an

Der Zugriff auf ein Okta-Konto ist erforderlich, um SSO mit Document360 zu konfigurieren. Wenn Sie kein Konto haben:

Navigieren Sie zur Okta Developer Registr-up und schließen Sie den Anmeldeprozess ab.

Sobald Sie sich mit Ihren Zugangsdaten bei Okta anmelden, werden Sie zur Seite der Okta Admin Console navigiert.

Hinzufügen einer Anwendung in Okta

Um eine Document360 SSO-Konfiguration mit Okta zu erstellen, folgen Sie diesen Schritten:

Melden Sie sich mit Ihren Kontodaten bei Okta an.

Wechsle zur Admin-Nutzerrolle, indem du oben rechts neben deinem Profilnamen auf Admin klickst.

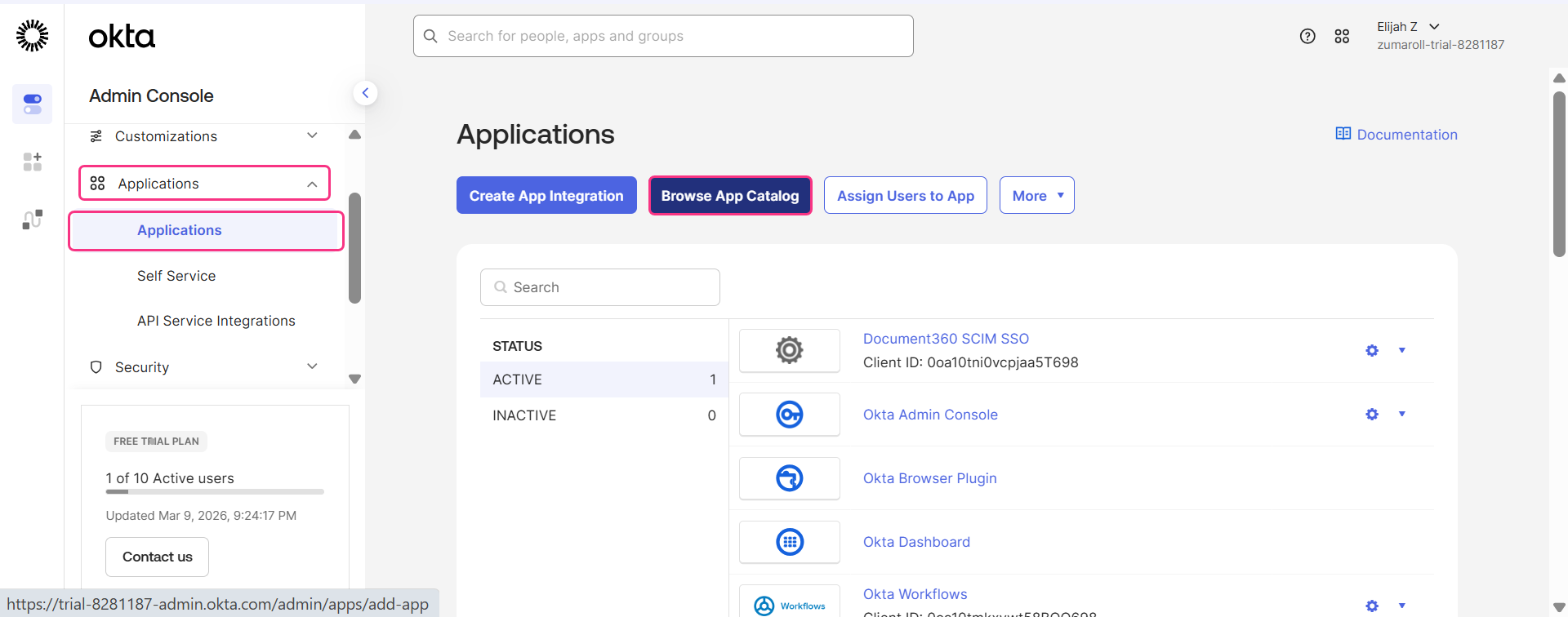

Von der linken Navigationsliste aus erweitern Sie das Dropdown-Menü Anwendungen und klicken Sie auf Anwendungen.

Klicken Sie auf die Schaltfläche "App-Integration erstellen " und wählen Sie OIDC - OpenID Connect als Anmeldemethode aus.

Wählen Sie Webanwendung als Anwendungstyp und klicken Sie dann auf Nächst.

Geben Sie auf der Seite "Neue Web-App-Integration " einen Namen Ihrer App im Feld "App-Integrationsname" ein.

.gif)

Konfiguration des Document360 Service Provider (SP)

Als Nächstes müssen Sie Okta mit den von Document360 bereitgestellten Service Provider (SP)-Daten konfigurieren:

Öffne Document360 in einem separaten Tab oder Panel.

Navigieren Sie in Document360 zu Einstellungen > Benutzer & Berechtigungen > SSO-Konfiguration .

Klicken Sie auf die Schaltfläche SSO erstellen .

.png)

Wählen Sie Okta als Ihren Provideraus, um automatisch zur Seite "Service Provider konfigurieren" (SP) zu gelangen.

.png)

Wähle im Configure the Service Provider (SP) den OpenID-Funkknopf , um SSO mit OpenID zu konfigurieren.

Diese Seite zeigt eine Reihe von Parametern an.

.png)

Gehen Sie zur Seite Neue Web-App-Integration auf Okta und geben Sie die unten gezeigten Parameter aus Document360 ein.

Okta | Document360 |

|---|---|

Anmelden, umleiten URI | Anmelde-Umleitungs-URIs |

Ausloggen, umleiten URI | Abmelden-Umleitungs-URIs |

.png)

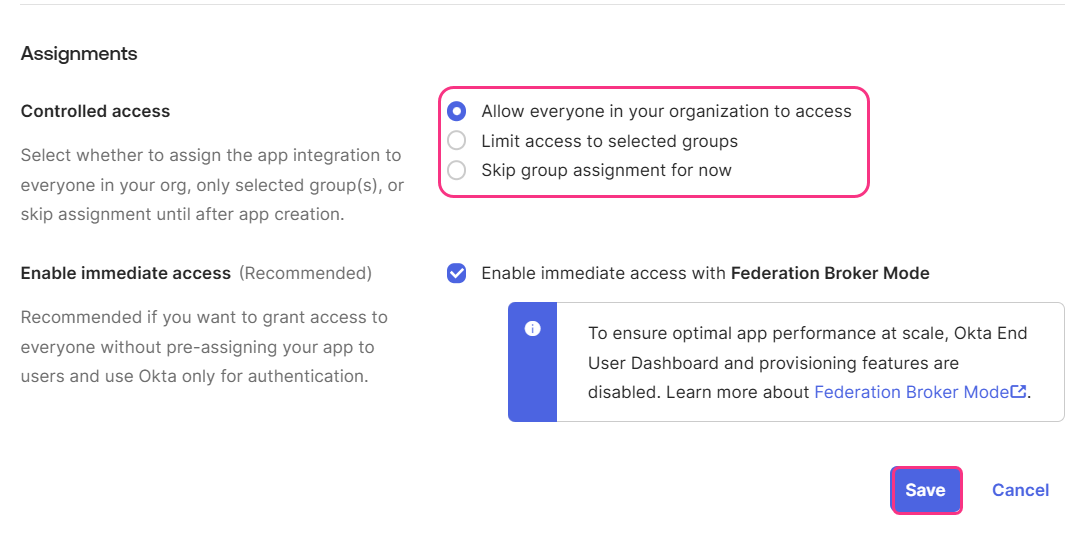

Als Nächstes schalten Sie auf Zuweisungen herunter und wählen Sie einen Kontrollierten Zugriff, indem Sie das gewünschte Funkfunk Butto n auswählen.

Klicken Sie auf Speichern. Sie werden auf die allgemeine Seite der Bewerbung weitergeleitet.

Document360 OpenID SSO-Konfiguration

Jetzt konfigurieren Sie die SSO-Einstellungen in Document360:

Kehren Sie zum Document360-Tab/-Panel zurück, das die Seite "Service Provider konfigurieren" (SP) anzeigt.

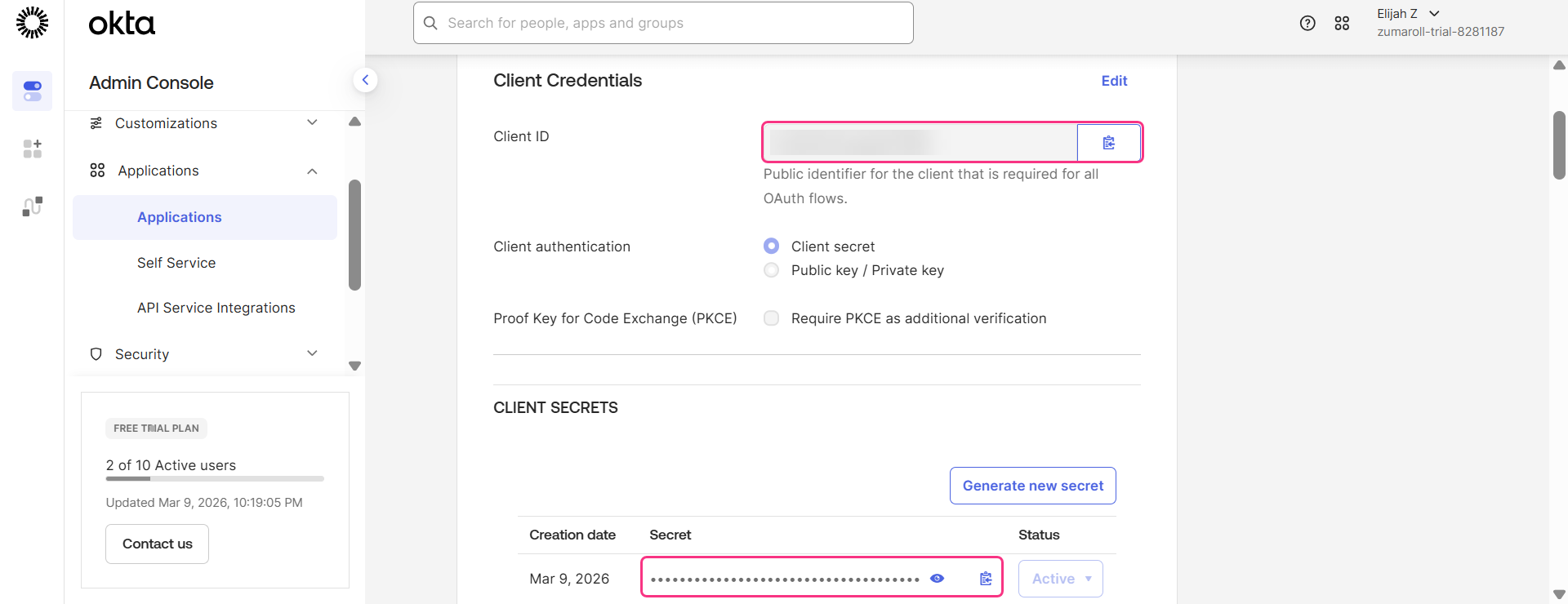

Klicken Sie auf Next, um zur Seite "Configure the Identity Provider (IdP)" zu gelangen und die entsprechenden Werte aus Ihrer Okta-Konfiguration einzugeben:

.png)

Okta | Document360 |

|---|---|

Kunden-ID | Kunden-ID |

Kundengeheimnis | Kundengeheimnis |

Herausgeber URI | Autorität |

HINWEIS

Um die Issuer-URI in Okta zu finden, navigieren Sie zur Security > API.

Stellen Sie sicher, dass die Client-ID und das Client-Geheimnis mit den in Okta generierten Werten übereinstimmen.

Klicken Sie auf Weiter, um zur SCIM-Bereitstellungsseite zu gelangen.

SCIM-Bereitstellung

Wenn SCIM benötigt wird,

Schalte den Enable SCIM-Provisionierungs-Schalter ein. Ein Bestätigungsdialog erscheint, lesen Sie die Bedingungen und klicken Sie auf Zustimmen.

Die Parameter, die zur Durchführung der SCIM-Konfiguration in Okta erforderlich sind, werden dann angezeigt.

.png)

Gehen Sie zu Okta, erweitern Sie das Dropdown-Menü " Anwendungen " in der linken Navigationsleiste und klicken Sie auf Anwendungen.

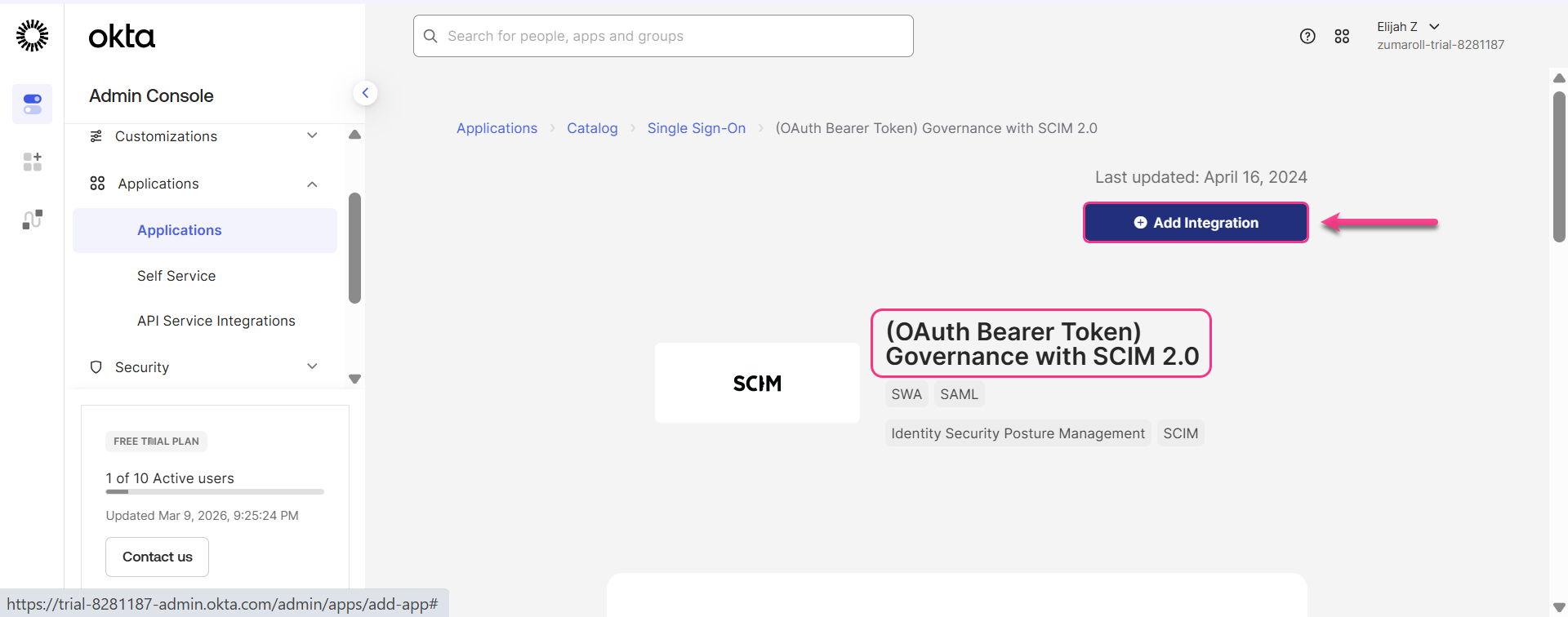

Klicken Sie auf App-Katalog durchsuchen und suchen Sie nach SCIM 2.0 (OAuth Bearer Token), dann wählen Sie alle Ergebnisse sehen.

Wählen Sie in den Suchergebnissen (OAuth Bearer Token) Governance mit SCIM 2.0 aus und klicken Sie auf Integration hinzufügen.

HINWEIS

Stelle sicher, dass du die richtige App auswählst. Wählen Sie nicht die Test-App-Version aus.

Auf der Seite Allgemeine Einstellungen können Sie Ihr Anwendungslabel ändern und auf Nächst klicken.

.png)

Dann klicke auf Fertig auf der Sign-On-Optionsseite .

HINWEIS

Eine Konfiguration ist in diesem Schritt nicht erforderlich, da wir OpenID bereits in den vorherigen Schritten konfiguriert haben. Diese App ist ausschließlich für SCIM-Provisionierung erstellt.

Gehen Sie zum Reiter Provisioning und wählen Sie API-Integration konfigurieren.

Wähle das Kästchen API-Integration aktivieren und eine Reihe von Feldern wird angezeigt.

Geben Sie die Parameter von Document360 zu Okta wie unten gezeigt ein.

Okta | Document360 |

|---|---|

Basis-URL | SCIM-Basis-URL |

OAuth Inhaber-Token | Primäres geheimes Token |

.png)

HINWEIS

Klicken Sie noch nicht auf "Connector-Konfiguration testen". In diesem Stadium funktioniert die SCIM-Bereitstellung mit Document360 nicht, da die SSO-Konfiguration in Document360 noch nicht abgeschlossen ist.

Wenn Sie fertig sind, navigieren Sie zurück zu Document360, um die Konfiguration abzuschließen.

Standardrolle zuweisen

Aktiviere bei Bedarf den Schalter Gruppensynchronisation aktivieren.

Im Feld Standardrolle ist die Rolle standardmäßig auf Beitragsmitglied gesetzt. Du kannst das bei Bedarf im Dropdown-Menü ändern.

In den Feldern Benutzergruppen und Lesergruppen wählen Sie die Gruppen aus, die Sie hinzufügen möchten. Mehrere Gruppen können hinzugefügt werden, und sie übernehmen die zuvor gewählte Standardrolle.

Klicken Sie auf Weiter, um zur Seite Weitere Einstellungen zu gelangen.

Weitere Schauplätze

Konfigurieren Sie auf der Seite "Mehr Einstellungen " Folgendes:

SSO-Name: Geben Sie einen Namen für die SSO-Konfiguration ein.

Login-Button anpassen: Geben Sie den Text für den Login-Button ein, der den Nutzern angezeigt wird.

Lesergruppe für automatische Zuweisung: Diese Option ist nur für bestehende SSO-Konfigurationen verfügbar. Bei neu erstellten SSO-Konfigurationen wird der Schalter für die Auto-Zuweisung der Lesergruppen nicht angezeigt, da SCIM Benutzer und Gruppen automatisch bereitstellt.

Ausloggen, leerer SSO-Nutzer: Ein- oder ausschalten, je nach Anforderung.

Entscheiden Sie, ob Sie bestehende Nutzer- und Leserkonten zum SSO einladen.

.png)

Klicken Sie auf Erstellen , um die OpenID-SSO-Konfiguration abzuschließen.

Vollständige SCIM-Integration mit Okta

Um die SCIM-Bereitstellung mit Okta abzuschließen,

Navigiere zurück zur Okta-Seite.

Klicken Sie auf "Test API-Zugangsdaten" und eine Erfolgsmeldung sollte angezeigt werden, die bestätigt, dass die erstellte SCIM-App erfolgreich integriert wurde.

.png)

Klicken Sie auf Speichern.

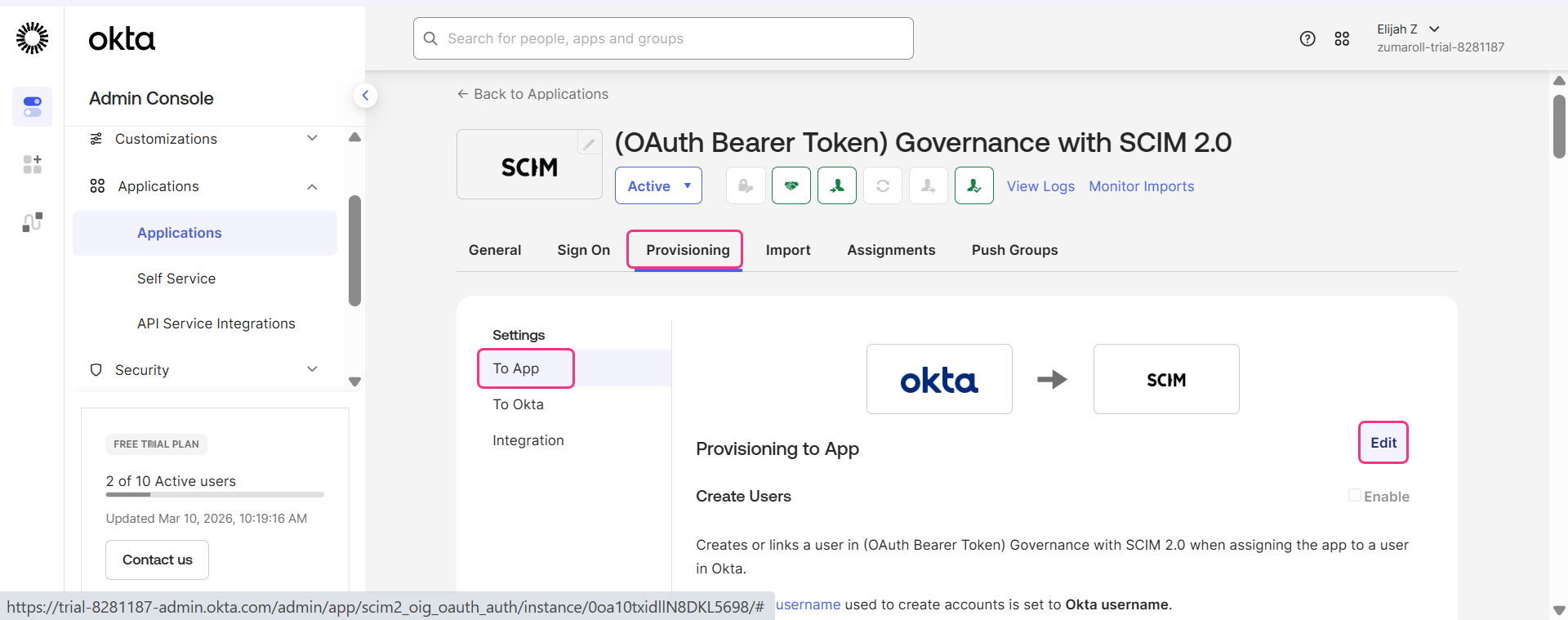

Gehe als Nächstes zum Reiter Provisioning, wähle To App aund klicke im Bereich Provisioning to App.

Wählen Sie nur die folgenden unterstützten Aktionen aus.

Benutzer erstellen

Benutzerattribute aktualisieren

Benutzer deaktivieren

Dann klicke auf Speichern.

Die SCIM-Bereitstellung mit Okta OpenID wurde erfolgreich konfiguriert.

Die auf dem OpenID-Protokoll basierende SSO-Konfiguration wurde erfolgreich mit Okta konfiguriert.

HINWEIS

Für weitere Informationen darüber, wie man Nutzer, Leser und Gruppen verwaltet. Gehe zu Benutzer- und Leserverwaltung mit SCIM in Okta.