Okta ist ein Identitätsanbieter (Identity Provider, IdP), der das Benutzerzugriffsmanagement vereinfacht, indem er es den Nutzern ermöglicht, sich mit einem einzigen Satz von Zugangsdaten bei mehreren Anwendungen anzumelden. Dieser Artikel zeigt, wie man SSO zwischen Okta und Document360 konfiguriert, sodass Ihre Nutzer mit ihren Okta-Zugangsdaten auf Document360 zugreifen können. Bitte beachten Sie, dass nur Benutzer mit Eigentümer oder Administrator als Projektrolle SSO in Document360 konfigurieren können.

PRO-TIPP

Es wird empfohlen, Document360 und Okta in zwei separaten Tabs/Browserfenstern zu öffnen, da die Konfiguration von SSO in Document360 erfordert, dass man mehrmals zwischen Okta und Document360 wechselt.

Melden Sie sich bei Okta an

Der Zugriff auf ein Okta-Konto ist Voraussetzung für die Konfiguration eines Single Sign-On in Document360 mit Okta. Um sich für Okta anzumelden,

Navigiere zu https://developer.okta.com/signup/ und schließe den Anmeldeprozess ab.

Nach der Anmeldung erhalten Sie eine E-Mail mit Ihren Zugangsdaten und einem Link zur Kontoaktivierung in Ihrer registrierten E-Mail-Adresse.

Sobald Sie auf den Aktivierungslink klicken, werden Sie zur Anmeldungsseite der Okta-Domain weitergeleitet.

Melden Sie sich mit Ihren Zugangsdaten an.

Sobald du dich eingeloggt hast, wirst du zur Okta-Entwicklerkonsole weitergeleitet.

Hinzufügen einer Anwendung in Okta

Um eine Document360 SSO-Konfiguration mit Okta zu erstellen, müssen Sie eine neue Anwendung auf Okta erstellen. Um eine neue Anwendung auf Okta zu erstellen,

Melden Sie sich bei Okta mit den Zugangsdaten an, die beim Erstellen eines Okta-Kontos verwendet wurden.

Wechsle zur Admin-Nutzerrolle, indem du oben rechts neben deinem Profilnamen auf Admin klickst.

Von der linken Navigationsliste aus erweitern Sie das Dropdown-Menü Anwendungen und klicken Sie auf Anwendungen.

Klicken Sie auf der Seite Anwendungen auf die Schaltfläche "App-Integration erstellen ".

Im Dialogfenster "Eine neue App erstellen " wählen Sie SAML 2.0 als Anmeldemethode aus und klicken Sie auf Weiter.

Erstellung einer SAML-Integration in Okta

Als Nächstes werden Sie zur Seite "Create SAML Integration " weitergeleitet.

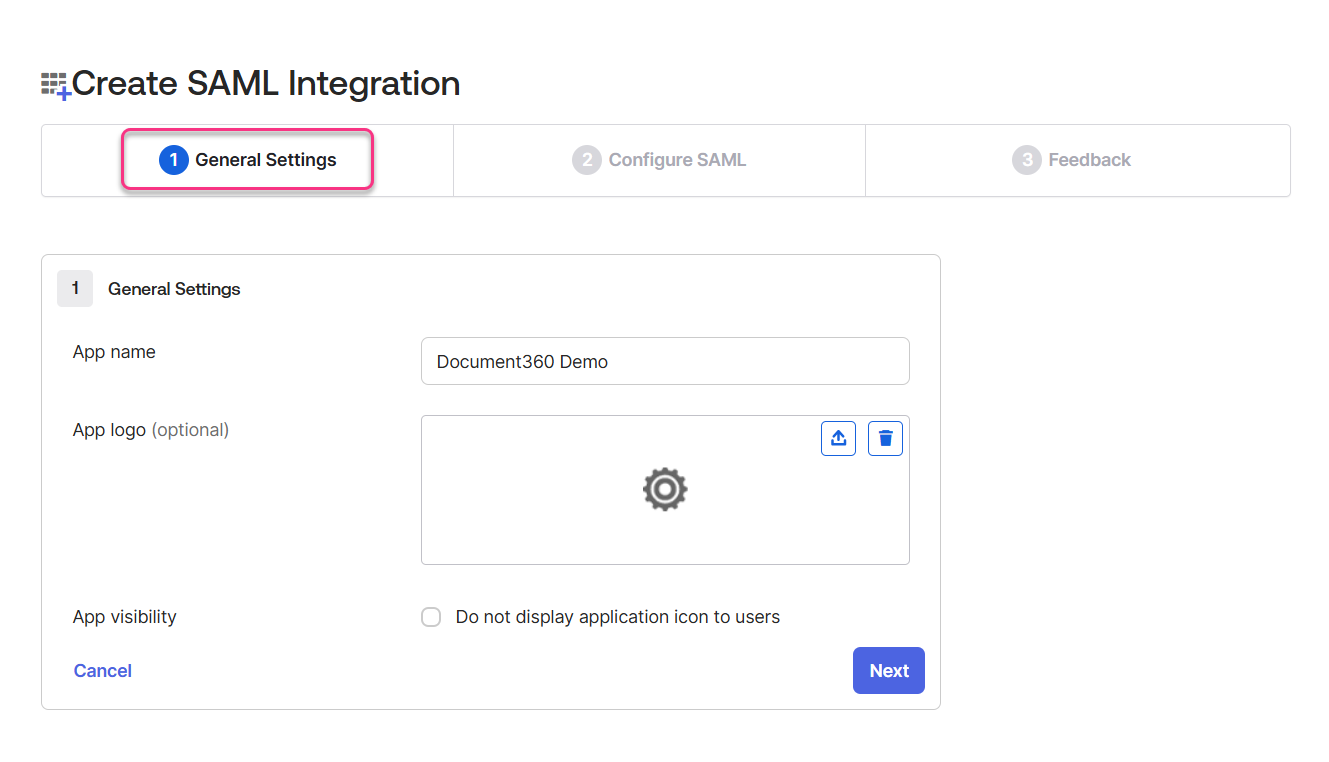

Allgemeine Einstellungen

Im Reiter Allgemeine Einstellungen geben Sie den Namen Ihrer neuen Anwendung im Feld für den App-Namen ein.

Durchsuchen und laden Sie bei Bedarf ein Logo für Ihre Anwendung im Feld Logo hinzufügen hoch.

Als Nächstes können Sie bei Bedarf das Kästchen für die App-Sichtbarkeit ankreuzen.

Klicken Sie auf die Schaltfläche Nächstes, um zum Reiter SAML konfigurieren zu gelangen.

SAML konfigurieren

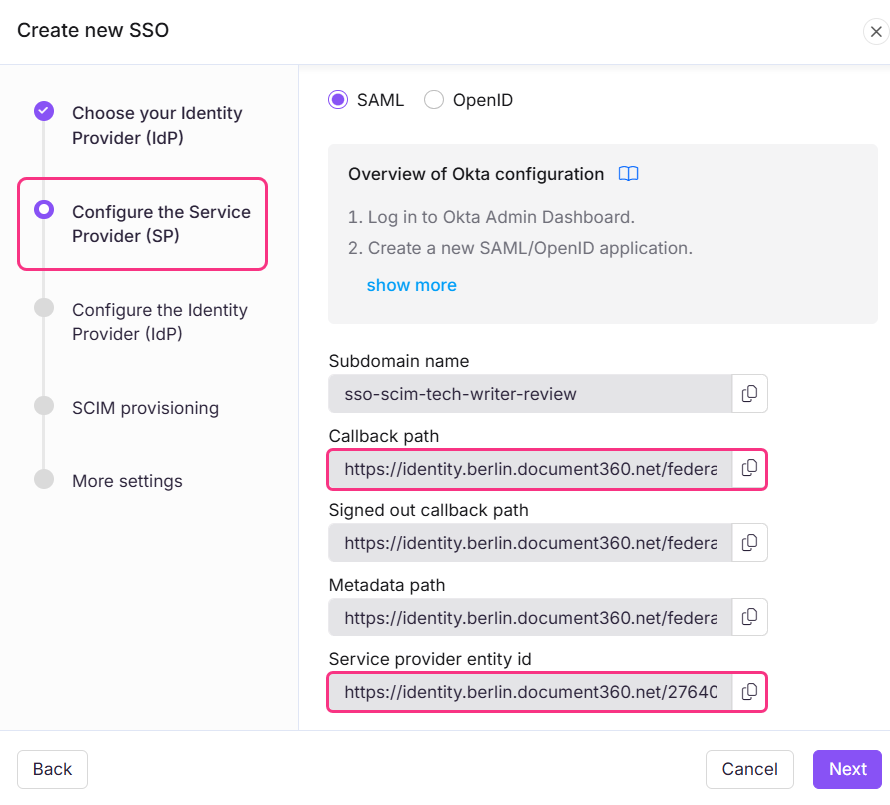

Im Reiter "SAML konfigurieren" benötigen Sie die Parameter, die auf der Seite "Service Provider (SP) konfigurieren in Document360 angegeben sind.

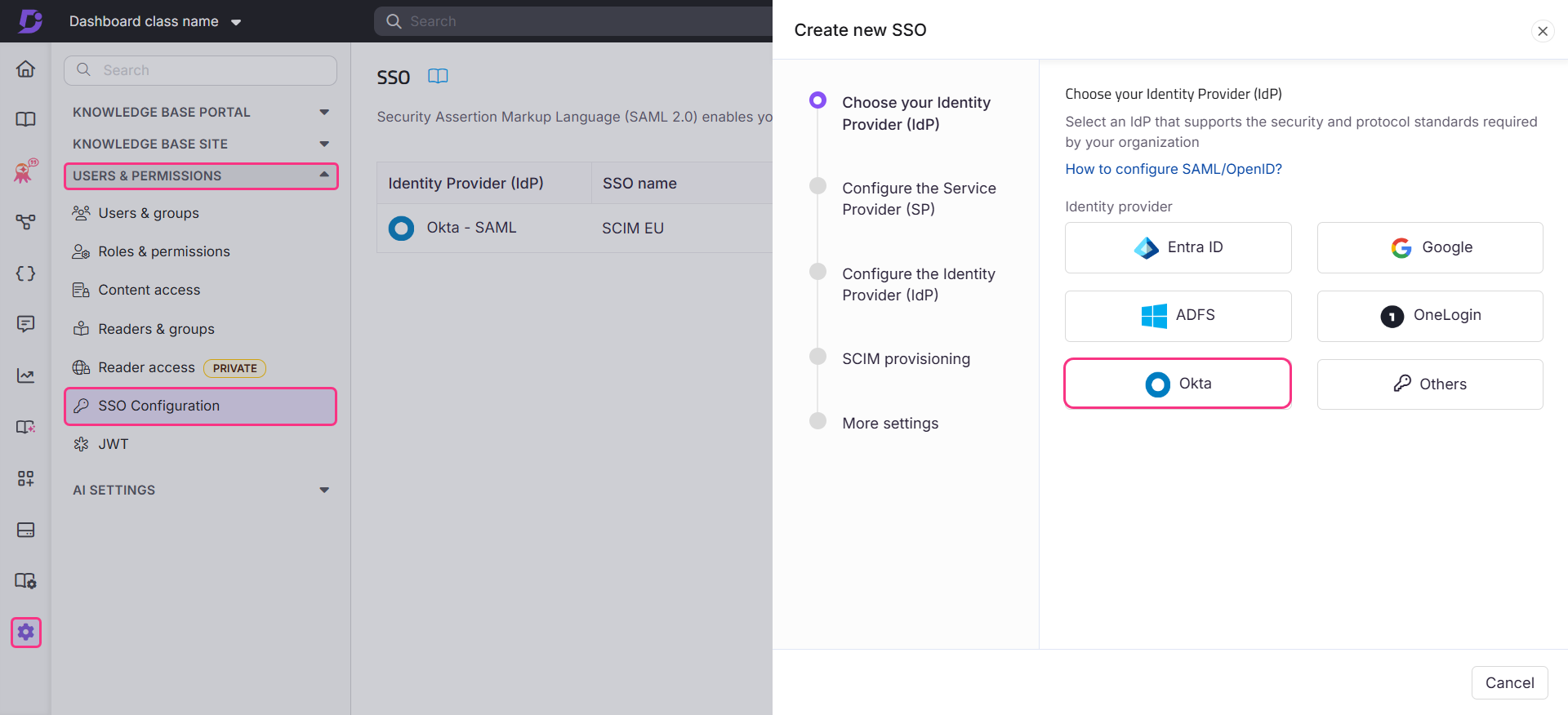

Um auf die Seite "Service Provider konfigurieren" (SP) zuzugreifen, navigieren Sie in Document360 zu > Benutzer & Berechtigungen > SSO-Konfiguration .

Klicken Sie auf die Schaltfläche SSO erstellen , wählen Sie Okta auf der Seite "Wählen Sie Ihren Identitätsanbieter (IdP) aus.

Dabei werden Sie zur Seite "Service Provider konfigurieren" (SP) weitergeleitet, die die Parameter anzeigt, die zur Durchführung der SAML-Konfiguration auf Okta erforderlich sind.

Gib die Parameter von Document360 zu Okta basierend auf der untenstehenden Tabelle ein.

Document360

Okta

Rückrufpfad

Single-Sign-on-URL

Dienstanbieter-Entitäts-ID

Zielgruppen-URI (SP-Entitäts-ID)

Wählen Sie E-MailAdresse im Dropdown-Menü Name-ID-Format aus

Wähle E-Mail im Dropdown-Menü für den Anwendungsbenutzernamen .

HINWEIS

E-Mail- und Namensparameter sind groß- und kleinschreibungssensitiv.

.png)

Klicken Sie auf Weiter, um zur Feedback-Seite zu gelangen.

Rückmeldungen

Die Feedback-Seite dient dazu, Okta Informationen darüber zu geben, wie Sie die Anwendung konfigurieren. Wählen Sie das Häkchen "Dies ist eine interne App, die wir erstellt haben", und klicken Sie auf Beenden.

.png)

Sie haben nun erfolgreich eine Anwendung in Okta mit Document360 erstellt und konfiguriert.

Assign Profile-Attributanweisungen

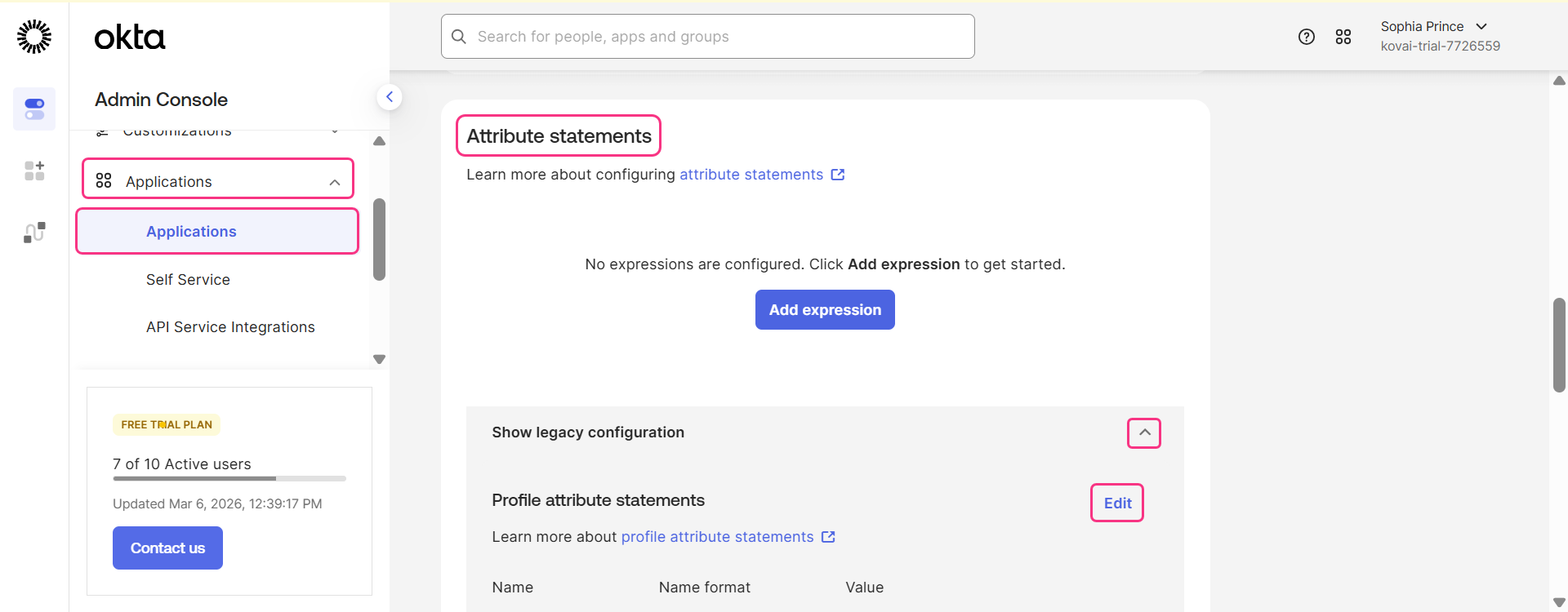

Navigiere zum Reiter Registrieren und scrolle nach unten zu Attribut-Anweisungen.

Erweitern Sie die Legacy-Konfiguration anzeigen und klicken Sie auf Bearbeiten bei Profilattribut-Anweisungen.

Aktualisieren Sie die notwendigen Felder gemäß der untenstehenden Tabelle. Sie müssen zwei zusätzliche Zeilen hinzufügen, um alle Details aus der untenstehenden Tabelle einzugeben.

Name | Namensformat |

|---|---|

urn:oasis:names:tc:SAML:2.0:nameid | URI-Referenz |

Name | Unspezifiziert |

Unspezifiziert |

Klicken Sie auf Speichern.

Document360 zu Okta SAML SSO-Konfiguration

SAML-Einrichtungsanweisungen auf Okta

Klicken Sie auf dem Okta-Dashboard auf das Dropdown-Menü Anwendungen und wählen Sie Anwendungen aus.

Wählen Sie auf der Seite Anwendungen die aktive Anwendung aus, die Sie in Document360 konfigurieren möchten.

Klicken Sie auf den Reiter "Anmelden ".

Klicken Sie auf die Schaltfläche "View SAML Einrichtungsanweisungen "

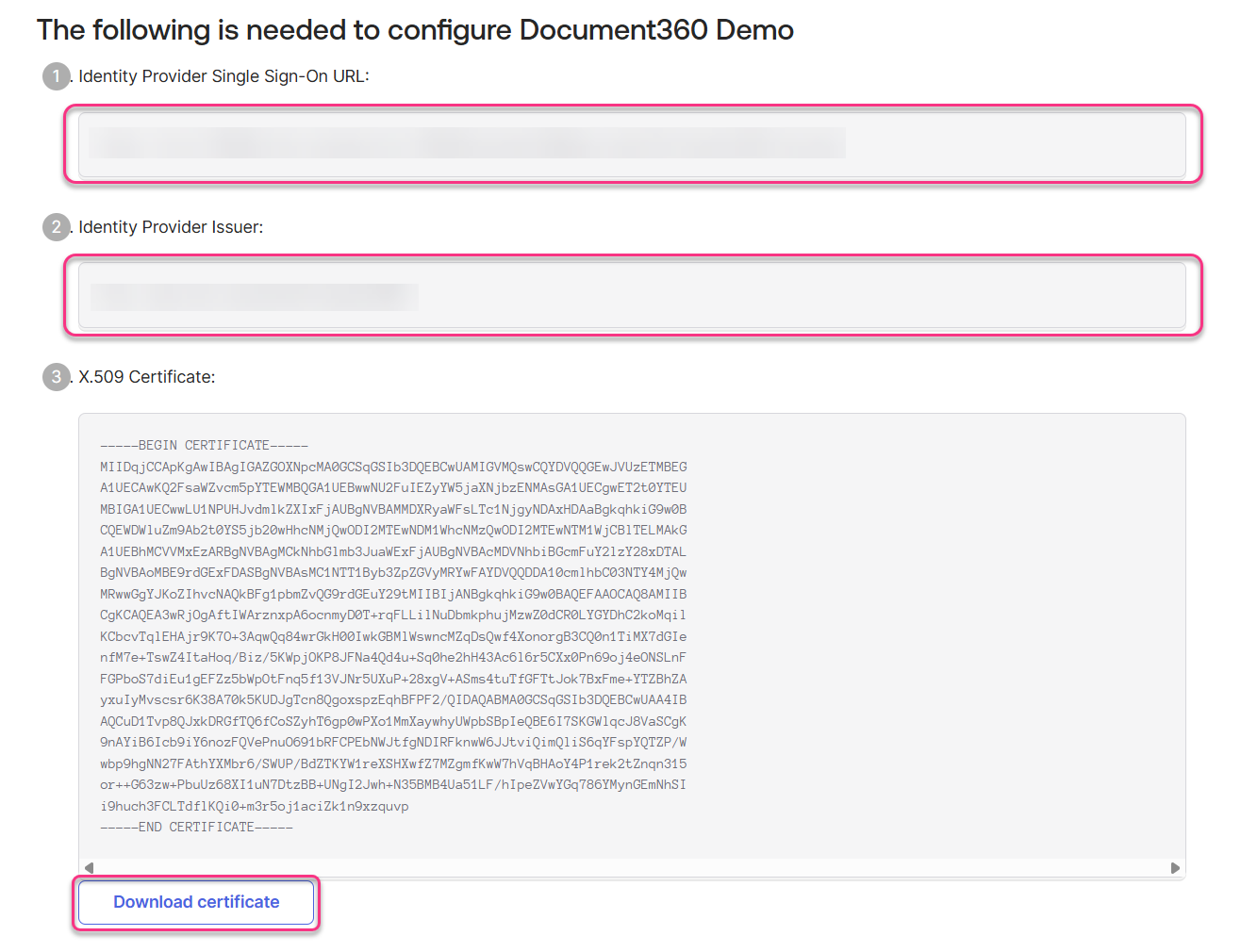

Die zu konfigurierenden Parameter öffnen sich auf einer neuen Webseite.

SSO-Konfiguration auf Document360

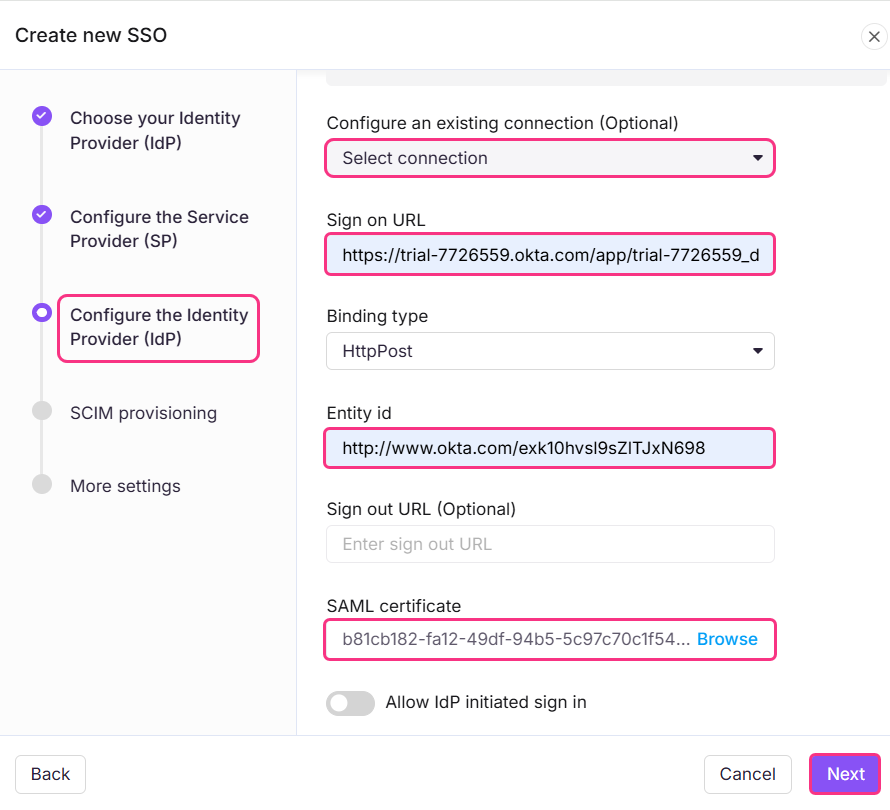

Wechsle zu der von dir geöffneten Document360-Seite und zeigt die Seite "Service Provider konfigurieren" (SP) an.

In Configure a existing connection field kann man von einer bereits erstellten SSO-Konfiguration erben, die SCIM im Mutterprojekt aktiviert hat. Durch die Auswahl und das Erben dieser Verbindung wird die aktuelle SSO-Konfiguration als kindlich geerbte SSO-Konfiguration gesetzt und erbt automatisch die SCIM-Konfiguration vom Elternteil.

HINWEIS

Weitere Informationen zur Vererbung finden Sie unter Benutzer und Leser verwalten mit SCIM in Okta

Füllen Sie die Felder auf der Seite "Den Identitätsanbieter konfigurieren" (IdP) mit den Einrichtungsanweisungen von Okta aus.

Laden Sie das X.509-Zertifikat von Okta herunter und fügen Sie die heruntergeladene okta_cert-Datei im SAML-Zertifikatsfeld auf Document360 an.

Document360

Okta

Anmelde-URL

Identity Provider Single Sign-On URL

Entitäts-ID

Identitätsanbieter-Aussteller

SAML-Zertifikat

X.509-Zertifikat

Schalte als Nächstes den Umschalter "IdP-initiierte Anmeldung erlauben " entsprechend deinen Projektanforderungen ein/aus.

Wenn Sie fertig sind, klicken Sie auf den Nächsten-Button , um zur SCIM-Bereitstellungsseite zu gelangen.

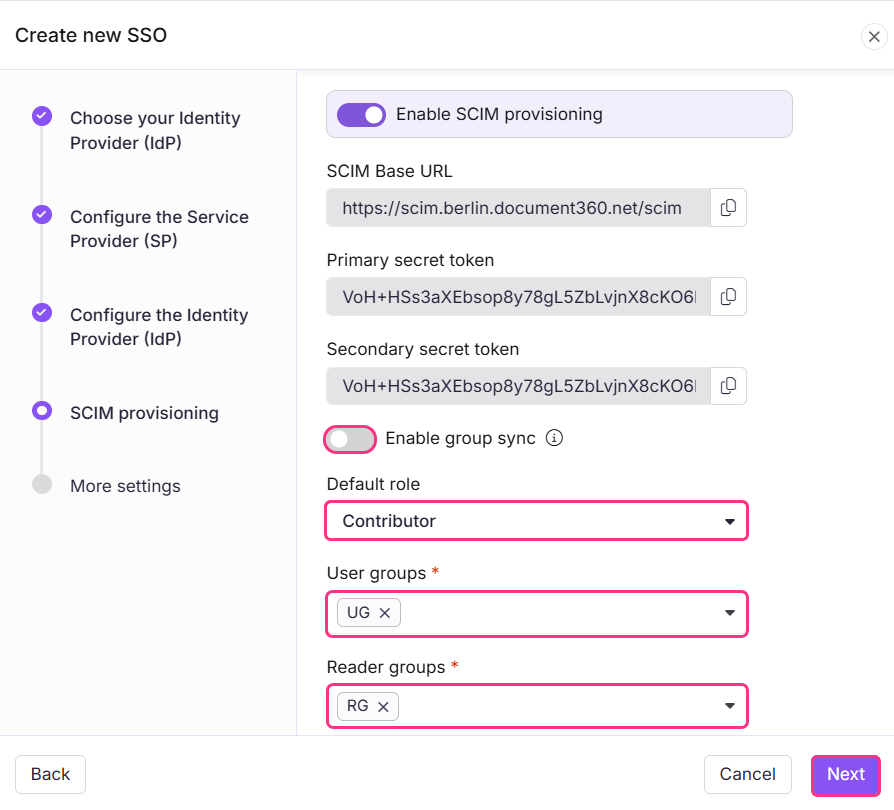

SCIM-Provisionierung mit Okta

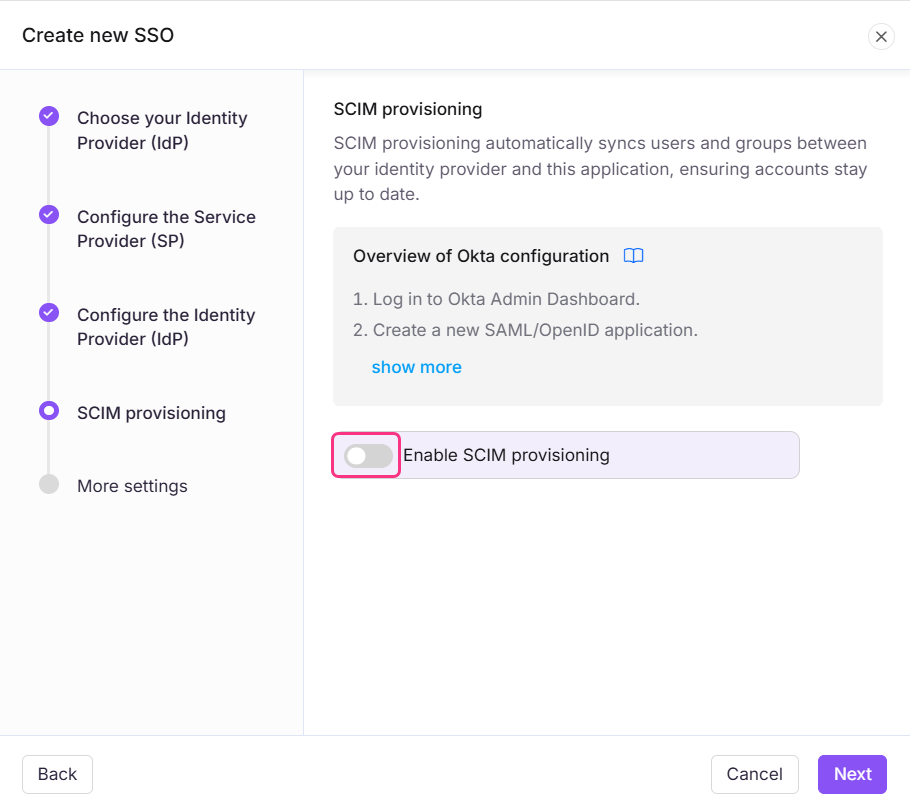

Wenn eine SCIM-Bereitstellung erforderlich ist,

Schalten Sie den Schalter 'Enable SCIM Provisioning' ein.

Ein Bestätigungsdialog wird erscheinen, der die Bedingungen für die Aktivierung von SCIM darlegt. Überprüfen Sie die Bedingungen, aktivieren Sie das Kästchen und klicken Sie auf Zustimmen.

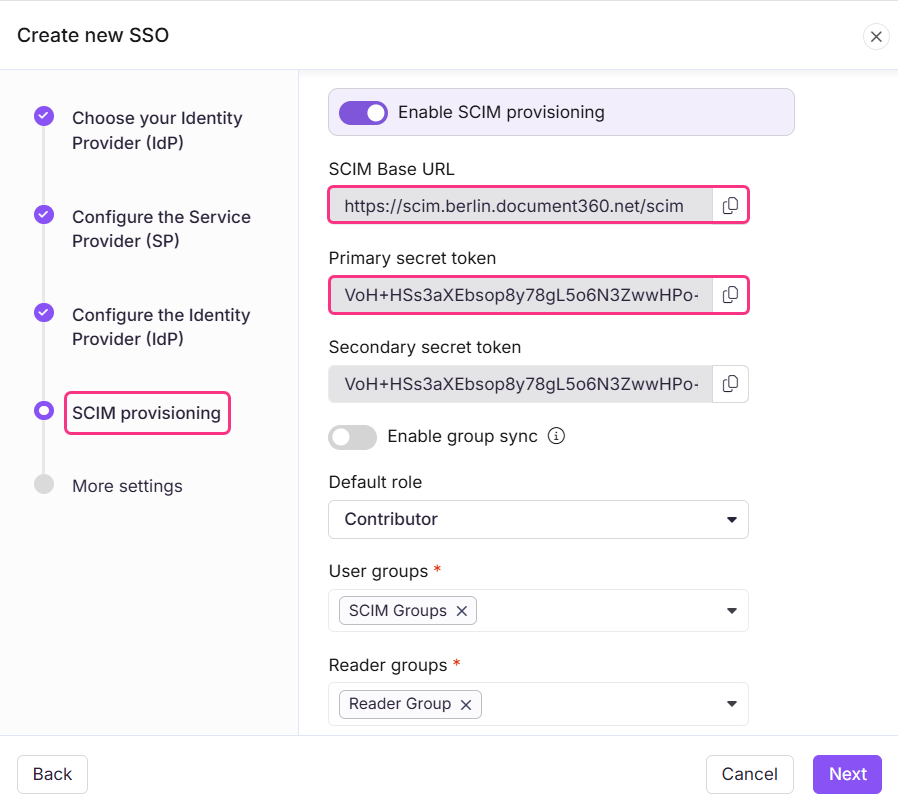

Die Parameter, die zur Durchführung der SCIM-Konfiguration in Okta erforderlich sind, werden dann angezeigt.

Navigiere zu Okta, um die SCIM-Bereitstellung zu aktivieren

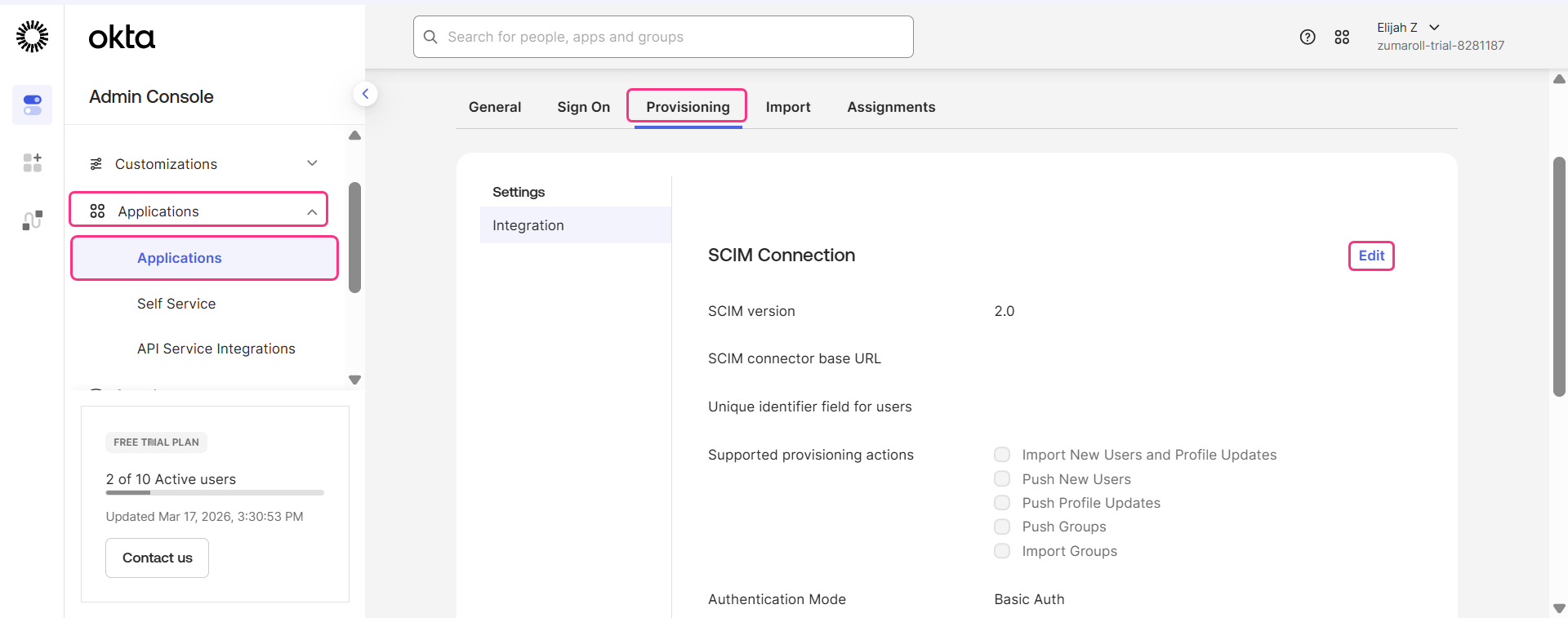

In der Okta Admin Console erweitern Sie das Dropdown-Menü "Anwendungen" in der linken Navigationsleiste und klicken Sie auf Anwendungen.

Wählen Sie die Anwendung aus, in der Sie die SCIM-Bereitstellung aktivieren möchten.

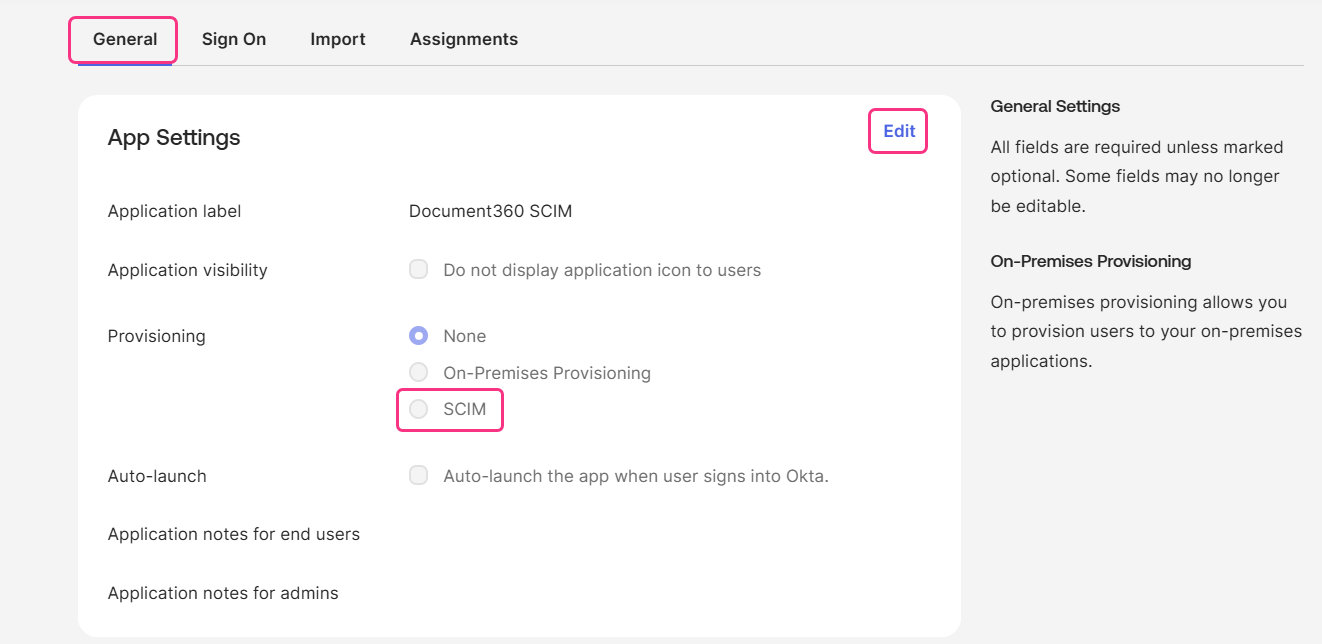

Navigiere zum Reiter Allgemeine und klicke unter App-Einstellungen auf Bearbeiten.

Wählen Sie die SCIM-Bereitstellungs-Funktaste und klicken Sie auf Speichern.

Bereitstellung von SCIM in Okta mit Document360

Gehe zum Reiter Provisioning und unterdem Abschnitt SCIM-Verbindung , klicke auf Bearbeiten.

Geben Sie die SCIM-Basis-URL von Document360 in das SCIM-Connector-Basis-URL-Feld von Okta ein.

Okta | Document360 |

|---|---|

SCIM-Connector-Basis-URL | SCIM-Basis-URL |

HTTP-Header-Autorisierung | Primäres geheimes Token |

Im Feld Eindeutige Kennung für Benutzer geben Sie BenutzerName ein.

Wählen Sie unter Unterstützte Bereitstellungsaktionen nur die von Document360 unterstützten Optionen aus:

Neue Nutzer vorantreiben

Push-Gruppen

Im Dropdown-Menü Authentifizierungsmodus wählen Sie HTTP-Header.

Gehe zu Document360 und kopiere auf der SCIM-Bereitstellungsseite das primäre Geheimtoken.

Fügen Sie das primäre geheime Token in das HTTP-Header-Autorisierungsfeld ein.

HINWEIS

Die primären und sekundären Token werden einmal generiert und nur zum Zeitpunkt der Erstellung angezeigt. Du kannst wählen, ob du das primäre oder das sekundäre geheime Token kopierst. Stelle sicher, dass du sie kopierst und an einem sicheren Ort speicherst, bevor du die Konfiguration speicherst. Sobald die SSO-Konfiguration gespeichert ist, erscheinen die Token maskiert, wenn Sie zurückkehren, um sie zu bearbeiten, und können nicht mehr abgerufen werden. Um einen neuen Token zu erhalten, muss man ihn regenerieren. Das Regenerieren eines Tokens macht das bestehende ungültig, du musst das neue Token in deiner Okta-Konfiguration aktualisieren, damit die Synchronisation ohne Unterbrechung fortgesetzt wird.

.png)

HINWEIS

Klicken Sie noch nicht auf "Connector-Konfiguration testen". In diesem Stadium funktioniert die SCIM-Bereitstellung mit Document360 nicht, da die in Document360 eingerichtete SSO-Konfiguration noch nicht abgeschlossen ist.

Navigiere zu Document360, um eine Standardrolle zuzuweisen

Gehe zur SCIM-Bereitstellungsseite in Document360 und aktiviere bei Bedarf den Schalter Gruppensynchronisation aktivieren . Dies weist automatisch Benutzer und Leser basierend auf deinen IdP-Gruppenzuordnungen zu.

Im Feld Standardrolle ist die Rolle standardmäßig auf Beitragsmitglied gesetzt. Du kannst das bei Bedarf im Dropdown-Menü ändern.

In den Feldern Benutzergruppen und Lesergruppen wählen Sie die Gruppen aus, die Sie hinzufügen möchten. Mehrere Gruppen können hinzugefügt werden, und sie übernehmen die zuvor gewählte Standardrolle.

Klicken Sie auf Nächsten, um zur Seite Mehr-Einstellungen zu gelangen.

Weitere Schauplätze

Um die SSO-Einstellungen anzupassen, folgen Sie den folgenden Schritten:

Auf der Seite Mehr-Einstellungen geben Sie einen Namen für Ihre SSO-Konfiguration im Feld SSO name ein.

Geben Sie den Text ein, den Sie auf dem Anmeldeknopf im Textfeld "Anmelden anpassen" anzeigen möchten.

Aktivieren Sie bei Bedarf den Ausloggen des leeren SSO-Benutzers und legen Sie die Dauer fest, nach der ein leerer SSO-Benutzer automatisch ausgeloggt wird.

Wählen Sie aus, ob Sie alle Nutzer oder ausgewählte Nutzer mit den Optionen bestehende Team- und Leserkonten zu SSO-Funkschaltern einladen .

.png)

Klicken Sie auf Erstellen , um die SSO-Konfiguration abzuschließen.

Navigiere zu Okta, um die SCIM-Bereitstellung mit Document360 abzuschließen

Nachdem die SSO-Konfiguration in Document360 erfolgreich erstellt wurde, kann die SCIM-Bereitstellung nun in Okta abgeschlossen werden.

Navigiere zurück zur Okta-Admin-Konsole und stelle sicher, dass alle notwendigen Details ausgefüllt wurden.

.png)

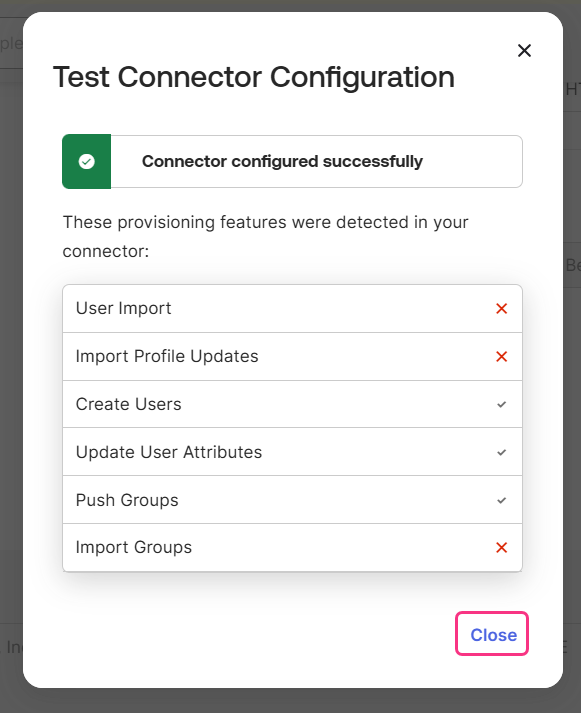

Klicken Sie dann auf "Test Connector Configuration", um die Verbindung zwischen Okta und Document360 zu überprüfen.

Ein Bestätigungsdialog erscheint, der anzeigt, dass der Test erfolgreich war.

Klicken Sie auf Speichern , um die Konfiguration abzuschließen.

HINWEIS

Weitere Informationen zum Hinzufügen von Benutzer-, Reader- sowie Benutzer- und Lesergruppen finden Sie unter Benutzer- und Gruppenverwaltung mit SCIM in Okta.

Die SSO-Konfiguration basierend auf dem SAML-Protokoll wurde erfolgreich mit Okta konfiguriert.

FAQ

Was ist der Zweck sowohl eines primären als auch eines sekundären geheimen Tokens?

Mit sowohl einem primären als auch einem sekundären Token kannst du die Token sicher rotieren, ohne deine SCIM-Integration zu stören.

Wenn zum Beispiel Ihr primäres Token versehentlich in einer Logdatei oder Konfiguration offengelegt wird, müssen Sie es nicht sofort widerrufen und riskieren, die Benutzersynchronisation zu unterbrechen. Stattdessen kannst du deine Okta-Integration so umstellen, dass zuerst das sekundäre Token verwendet wird und dann das primäre Token im Hintergrund neu generiert wird. Dies stellt sicher, dass die Benutzerbereitstellung ohne Unterbrechung fortgesetzt wird, während das kompromittierte Token ersetzt wird.