Plans supporting this feature:Enterprise

Die SCIM-Integration mit Okta ermöglicht es Administratoren, Document360-Benutzer und -Gruppen direkt von Okta aus automatisiert und zentral gesteuert zu verwalten.

Wenn ein neuer Benutzer in Okta hinzugefügt wird, wird sein Document360-Konto automatisch bereitgestellt. Alle Aktualisierungen seiner Rolle oder Gruppenmitgliedschaft werden in Echtzeit synchronisiert, und wenn ein Benutzer in Okta deaktiviert oder entfernt wird, wird dies in Document360 ohne manuelles Eingreifen angezeigt. Dadurch entfällt die Notwendigkeit einer separaten Kontoverwaltung in Document360 und stellt sicher, dass die Nutzerdaten auf beiden Plattformen korrekt und aktuell bleiben.

Verwaltung von Document360 mit Okta

Benutzerattributzuordnung zuweisen

In der Okta Admin Console erweitern Sie das Dropdown-Menü Anwendungen und wählen Sie Anwendungen aus.

Wählen Sie die Anwendung aus, die Sie konfigurieren möchten, und navigieren Sie zum Reiter Provisioning .

Scrolle nach unten zu Attribute Mappings und klicke auf Geh zum Profil-Editor.

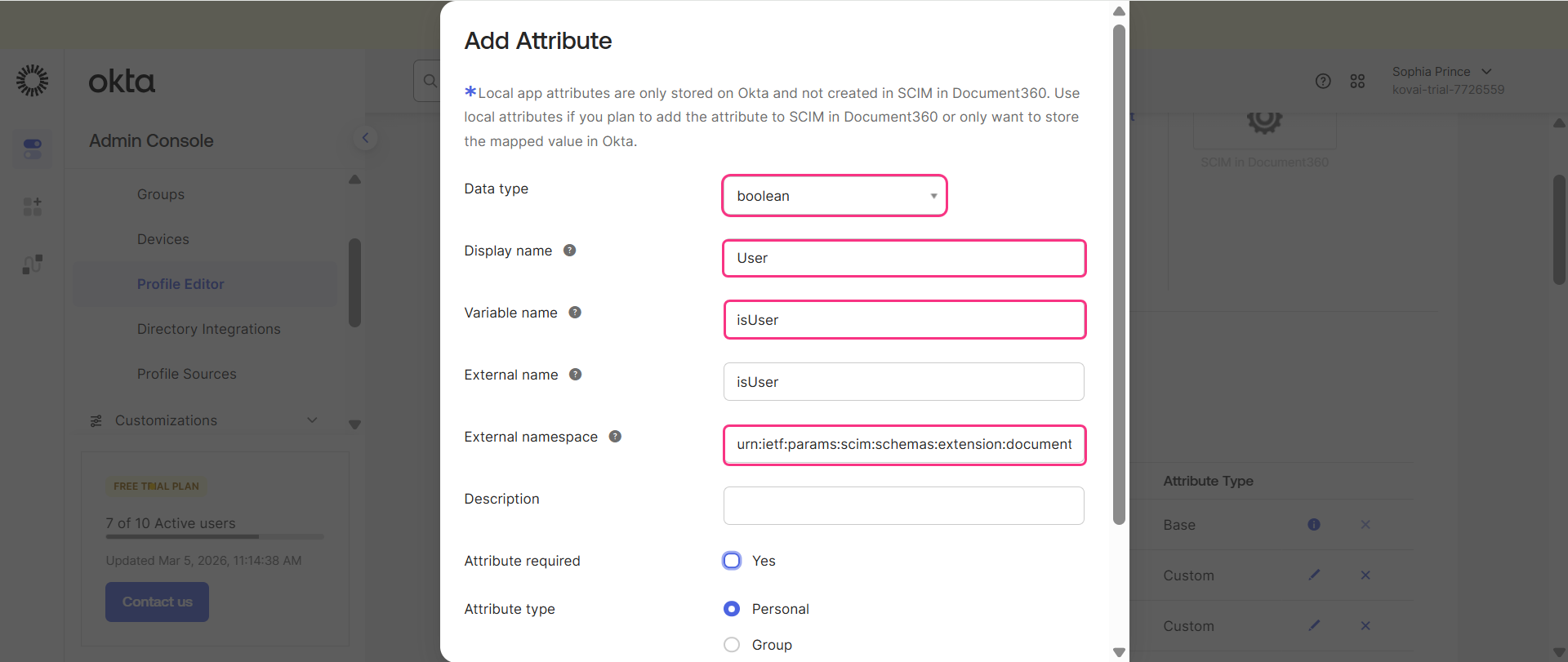

Unter dem Abschnitt Attribute klicken Sie auf Attribute hinzufügen und füllen Sie die Details wie in der untenstehenden Tabelle angegeben aus.

Attribut hinzufügen | Wert |

|---|---|

Datentyp | Boolean |

Anzeigename | Nutzer |

Variablenname | isUser |

Äußerer Name | isUser |

Externer Namensraum | urn:ietf:params:scim:schemas:extension:document360:2.0:User |

Wenn du fertig bist, klicke auf Speichern.

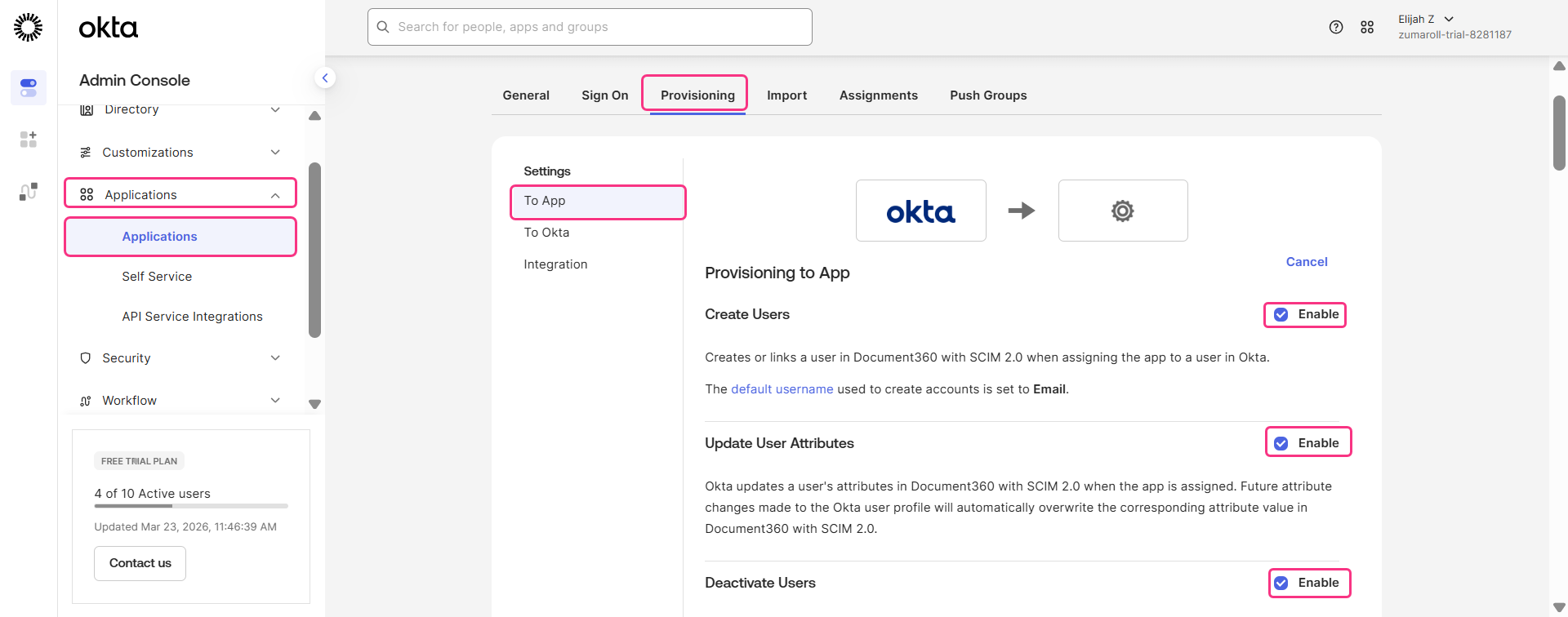

Provision Okta to Document360

Um Benutzererstellung, Änderungen und Deaktivierung in Okta mit Document360 zu verknüpfen,

In der linken Navigationsleiste öffnen Sie das Dropdown-Menü Anwendungen und klicken Sie auf Anwendungen.

Wählen Sie Ihre SCIM-Anwendung aus und navigieren Sie zum Reiter Provisioning .

Klicken Sie unter Bereitstellung zur App auf Bearbeiten und aktivieren Sie die folgenden Kontrollkästchen:

Benutzer erstellen

Benutzerattribute aktualisieren

Benutzer deaktivieren

Erstellen Sie einen Leser

Um einen neuen Reader in Document360 mit Okta und SCIM hinzuzufügen, folgen Sie den folgenden Schritten.

Öffne in der Okta-Admin-Konsole das Verzeichnis-Dropdown-Menü und wähle Personen aus.

Auf der Seite Personen klicken Sie auf Person hinzufügen, füllen Sie die erforderlichen Leserdaten ein und klicken Sie auf Speichern. Dies bestätigt, dass der Leser erfolgreich zum Identitätsanbieter (Okta) hinzugefügt wurde.

.png)

Um den Benutzer mit Document360 zu integrieren, wählen Sie den neu erstellten Reader aus und klicken Sie auf Anwendungen zuweisen.

Im Dialogfeld "Anwendung zuweisen" wählen Sie das Projekt aus, dem Sie den Reader zuweisen möchten, und klicken Sie dann auf Zuweisen > speichern und zurück > Fertig.

HINWEIS

Wenn das isUser-Attribut nicht gesetzt ist, wird es standardmäßig auf undefiniert gesetzt. Die Person wird standardmäßig die Rolle des Lesers zugewiesen.

.gif)

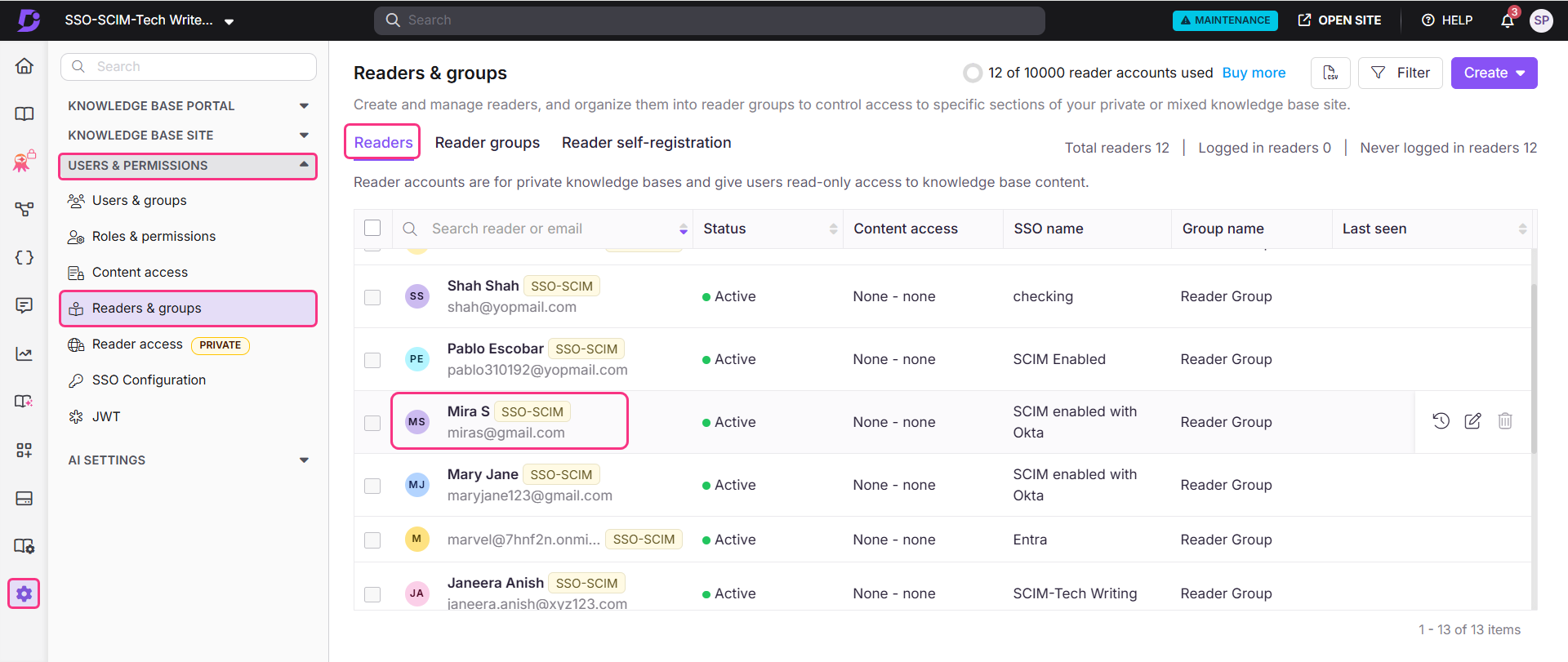

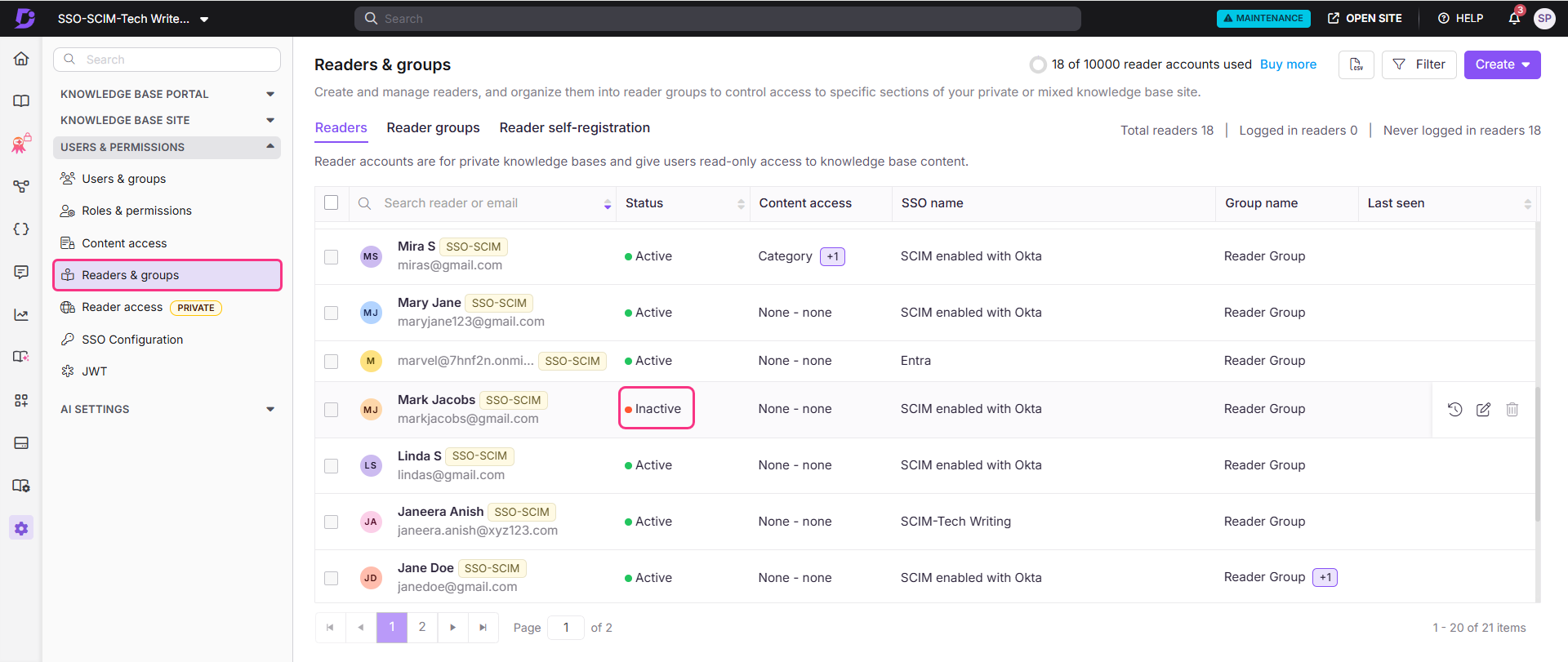

Der neu erstellte Reader wird automatisch mit Document360 synchronisiert. Um dies zu überprüfen, gehen Sie zu Document360 und navigieren Sie zu Einstellungen > Benutzer & Berechtigungen > Leser & Gruppen.

Der Reader wird mit dem Standard-Inhaltszugriff hinzugefügt, der während der SSO-Einrichtung angewendet wurde.

Erstellen Sie einen Benutzer

Öffne in der Okta-Admin-Konsole das Verzeichnis-Dropdown-Menü und wähle Personen aus.

Klicken Sie auf Person hinzufügen, füllen Sie die erforderlichen Benutzerdaten aus und klicken Sie auf Speichern.

.png)

Wählen Sie den neu erstellten Benutzer aus und klicken Sie auf Anwendungen zuweisen , um ihn mit einer Anwendung zu verknüpfen.

Wählen Sie die Bewerbung aus, die Sie zuweisen möchten, die Sie zur Seite mit den Bewerbungsdetails weiterleitet.

Scrollen Sie zum isUser-Attribut und wählen Sie True aus dem Dropdown-Menü.

HINWEIS

Wenn das isUser-Attribut nicht gesetzt ist, wird es standardmäßig auf undefiniert gesetzt. Die Person wird standardmäßig die Rolle des Lesers zugewiesen.

Zur Verifizierung gehen Sie zu Document360 und navigieren Sie zu Einstellungen > Benutzer & Berechtigungen > Benutzer & Gruppen. Der neu erstellte Benutzer sollte in der Liste erscheinen.

HINWEIS

Die Anzahl der Benutzer, die über Okta zu Document360 hinzugefügt werden können, ist je nach Abonnementplan begrenzt.

Gruppe in Okta erstellen

Um eine Gruppe in Okta zu erstellen,

Öffne in der Okta-Admin-Konsole das Verzeichnis-Dropdown-Menü und wähle Gruppen aus.

Klicken Sie auf Gruppe hinzufügen, geben Sie den gewünschten Gruppennamen ein und klicken Sie auf Speichern.

.png)

Anwendung der Gruppe zuweisen

Um die Gruppe einer Anwendung zuzuweisen,

Erweitern Sie das Dropdown-Menü Anwendungen und wählen Sie Anwendungen aus.

Wählen Sie die gewünschte Anwendung aus, gehen Sie zum Reiter Zuweisungen und klicken Sie auf Zuweisen > Gruppen zuweisen.

Klicke neben der erstellten Gruppe auf Zuweisen und dann auf Speichern , um die Zuweisung abzuschließen.

Push-Gruppen

Im Gegensatz zu Benutzern werden Gruppen nicht automatisch mit Document360 synchronisiert und müssen manuell gesendet werden. Um das zu erreichen,

Nachdem Sie die Gruppe der Anwendung zugewiesen haben, gehen Sie zum Reiter Push-Gruppen und klicken Sie auf Push-Gruppen.

Wählen Sie Gruppen nach Namen finden und geben Sie den Gruppennamen ein.

Wählen Sie die Gruppe aus den Ergebnissen aus und klicken Sie auf Speichern , um die Gruppe erfolgreich in Document360 zu verschieben.

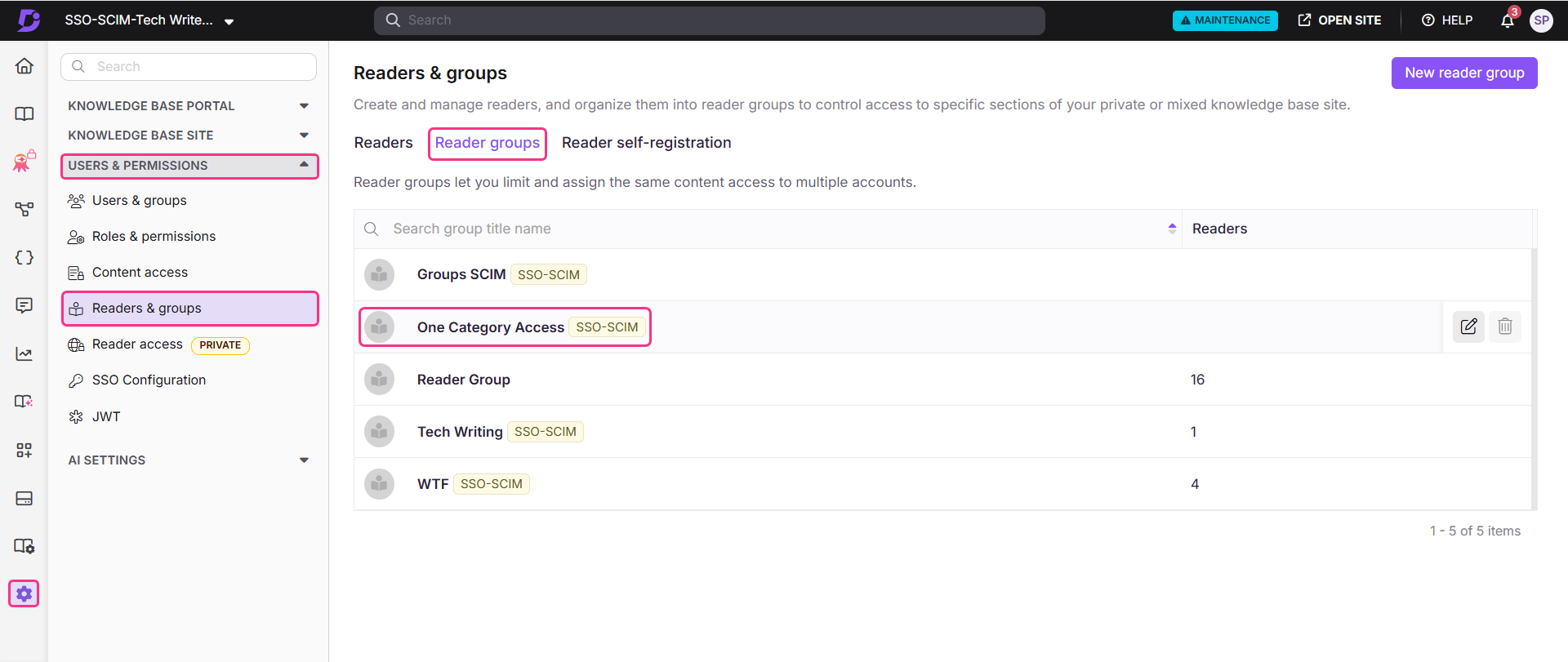

Zur Verifizierung navigieren Sie zu Document360 > Einstellungen > Benutzer & Berechtigungen > Readers & Groups > Reader groups.

Die neu erstellte Lesergruppe sollte in Ihrem Portal erscheinen

Benutzer/Leser zur Gruppe hinzufügen

Sobald Sie eine Gruppe erstellt haben, folgen Sie den folgenden Schritten, um Leser zur Gruppe hinzuzufügen.

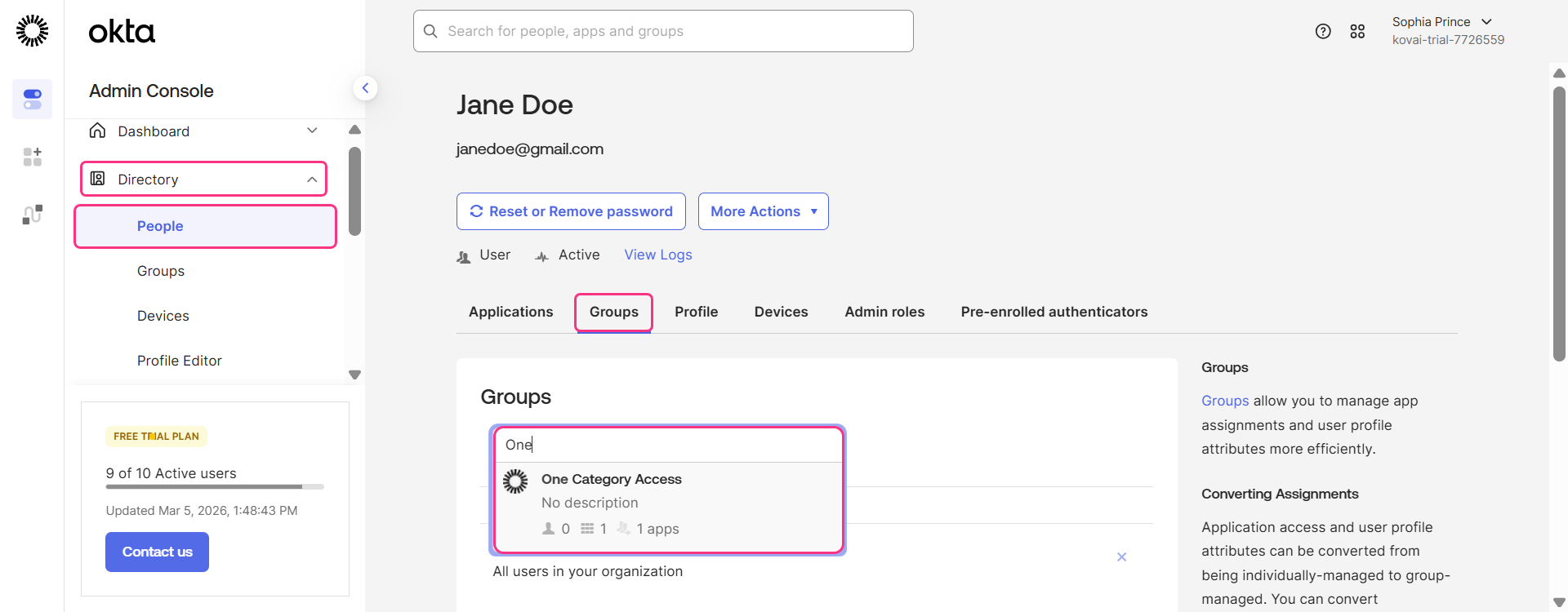

Öffne in der Okta-Admin-Konsole das Verzeichnis-Dropdown-Menü und wähle Personen aus.

Navigiere zum Gruppen-Reiter , suche im Gruppenfeld nach der Gruppe, zu der du den Benutzer/Reader hinzufügen möchtest, und wähle sie aus.

Der Benutzer/Leser wird erfolgreich zur ausgewählten Gruppe hinzugefügt.

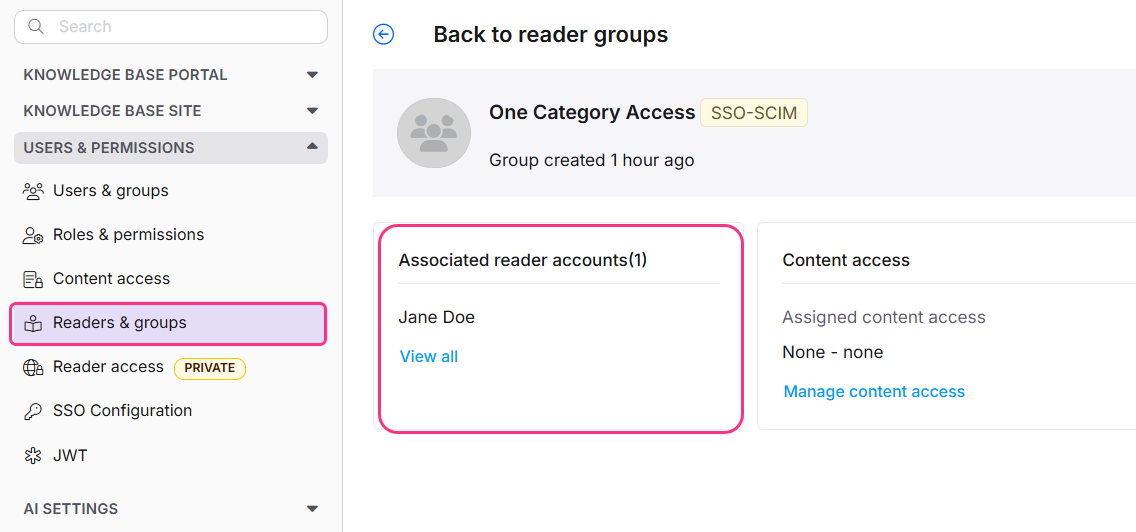

Zur Bestätigung navigieren Sie zu Document360 und wählen Sie die entsprechende Benutzer-/Lesergruppe aus. Der hinzugefügte Leser sollte innerhalb der Gruppe erscheinen.

HINWEIS

Wenn eine Gruppe sowohl Benutzer als auch Leser enthält, erscheint sie sowohl unter den Benutzergruppen als auch unter den Lesergruppen in Document360.

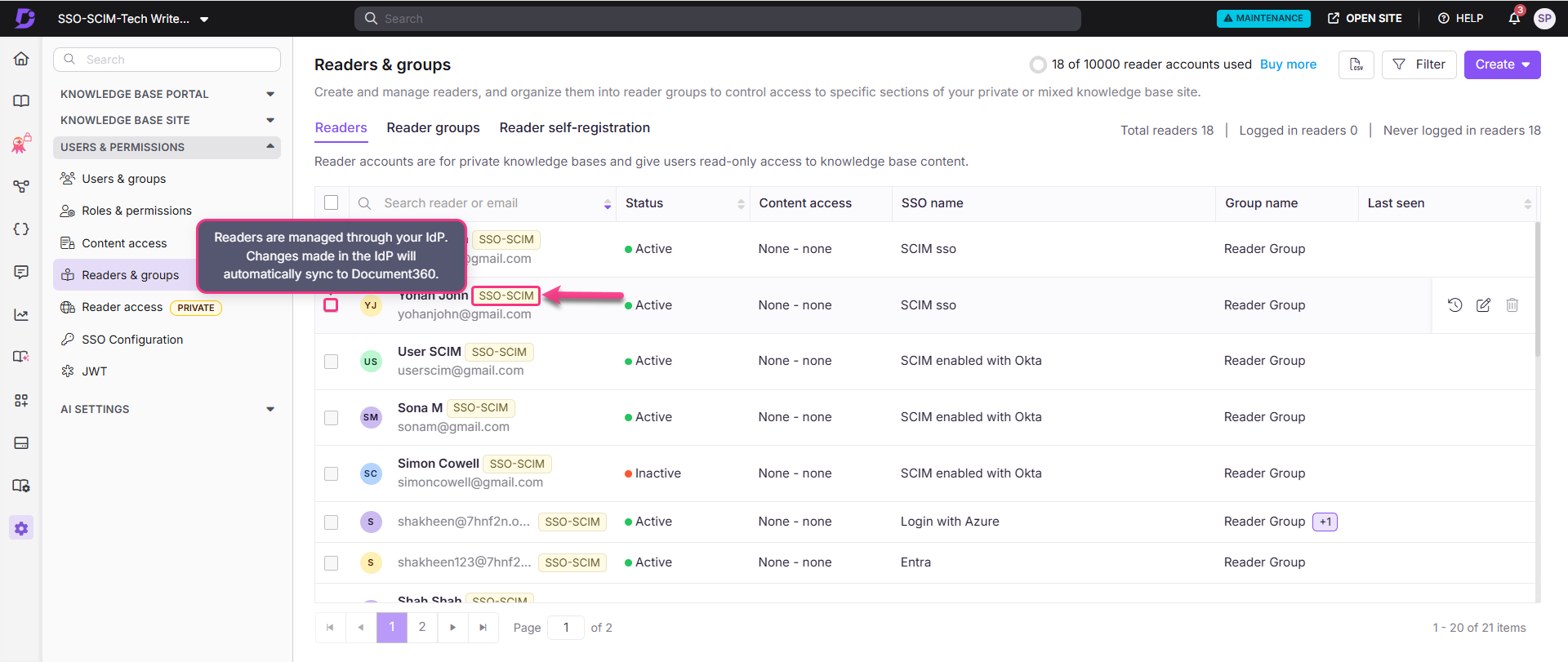

Verwaltung von Benutzern, Readern und Gruppen in Document360

Wenn SCIM aktiviert ist, ist das Bearbeiten eines Benutzernamens oder das direkte Löschen eines Benutzers in Document360 deaktiviert, da diese Aktionen über Okta verwaltet werden müssen, um beide Plattformen synchron zu halten. Du kannst den Inhaltszugriff nur über Document360 verwalten.

Das SSO-SCIM-Abzeichen zeigt an, ob der Benutzer SCIM aktiviert hat oder nicht.

Inhaltszugriff von Lesern, Nutzern und Gruppen verwalten

Die Standard-Inhaltsrolle, die jedem neuen Nutzer, Leser oder Gruppe zugewiesen wird, basiert auf dem, was während der SCIM-Bereitstellung konfiguriert wurde. Die Berechtigungen werden standardmäßig auf Keine gesetzt, können aber jederzeit aktualisiert werden.

Um den Inhaltszugriff zu verwalten, wählen Sie den gewünschten Reader aus und klicken Sie auf Inhaltszugang verwalten.

Wählen Sie die gewünschte Zugriffsstufe aus dem Dropdown-Menü und klicken Sie auf Aktualisieren.

Nutzer/Leser deaktivieren

Um Benutzer oder Leser von Okta zu deaktivieren,

Erweitern Sie das Verzeichnis-Dropdown-Menü und wählen Sie Personen aus.

Wählen Sie den Benutzer aus, den Sie deaktivieren möchten, um zu seinem Benutzerprofil zu gelangen.

Klicken Sie auf Weitere Aktionen und wählen Sie deaktivieren.

.png)

Der Nutzer wird erfolgreich deaktiviert. Nach der Deaktivierung ändert sich der Status des Benutzers in Document360 von Aktiv auf Inaktiv.

HINWEIS

Die Deaktivierung eines Benutzers in Okta entfernt sein Profil nicht aus Document360. Der Nutzer wird als inaktiv markiert und verliert die Möglichkeit, sich bei Okta anzumelden und auf seine Anwendungen zuzugreifen. Du kannst das Konto jederzeit reaktivieren, allerdings muss der Nutzer sein Passwort bei der erneuten Aktivierung zurücksetzen.

Benutzer/Leser löschen

Um ein Benutzer-/Leserprofil dauerhaft aus Okta zu entfernen,

In Okta klicken Sie im Benutzer-/Leserprofil auf Löschen .

Ein Bestätigungsdialog erscheint, klicken Sie auf Löschen.

.png)

Das Profil wird dauerhaft von Okta gelöscht.

HINWEIS

Das Löschen eines Profils in Okta entfernt es nicht aus Document360, das Profil bleibt mit dem Status Inaktiv .

Von einer anderen Anwendung erben

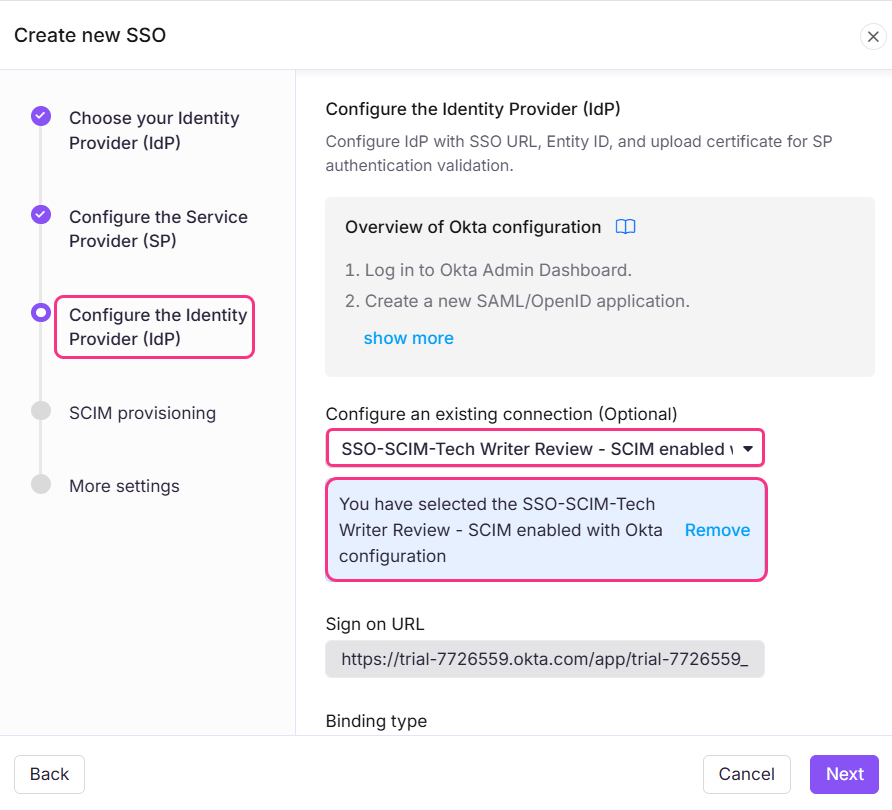

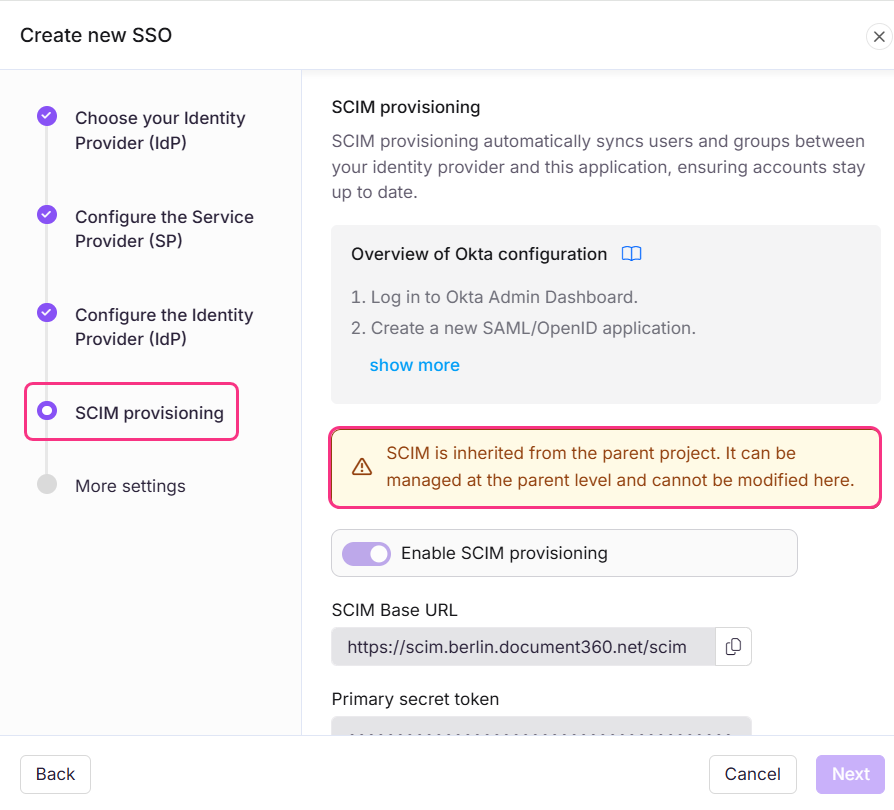

Beim Erstellen einer neuen SSO-Konfiguration in Document360 können Sie SCIM-Einstellungen von einer bestehenden SSO-Verbindung übernehmen. Dieser Ansatz vereinfacht den Einrichtungsprozess, vermeidet Wiederholungen der Konfigurationsschritte und hilft Administratoren, Zeit zu sparen, während er Konsistenz zwischen den Integrationen gewährleistet.

Kindlich vererbte SSO-Konfiguration

Auf der Seite "Identitätsanbieter konfigurieren" (IdP) wählen Sie das Feld "Eine bestehende Verbindung konfigurieren" aus und wählen Sie die übergeordnete SSO SCIM-fähige Anwendung aus, von der Sie erben möchten. Wenn du diese Option auswählst, wird das aktuelle Projekt als Kindprojekt zugewiesen und alle relevanten Eigenschaften vom Elternteil übernommen.

HINWEIS

Sobald die SSO-Konfiguration erstellt wurde, werden die SCIM-Bereitstellungseinstellungen von der Elternanwendung übernommen und können in der Kindanwendung nicht mehr geändert werden.

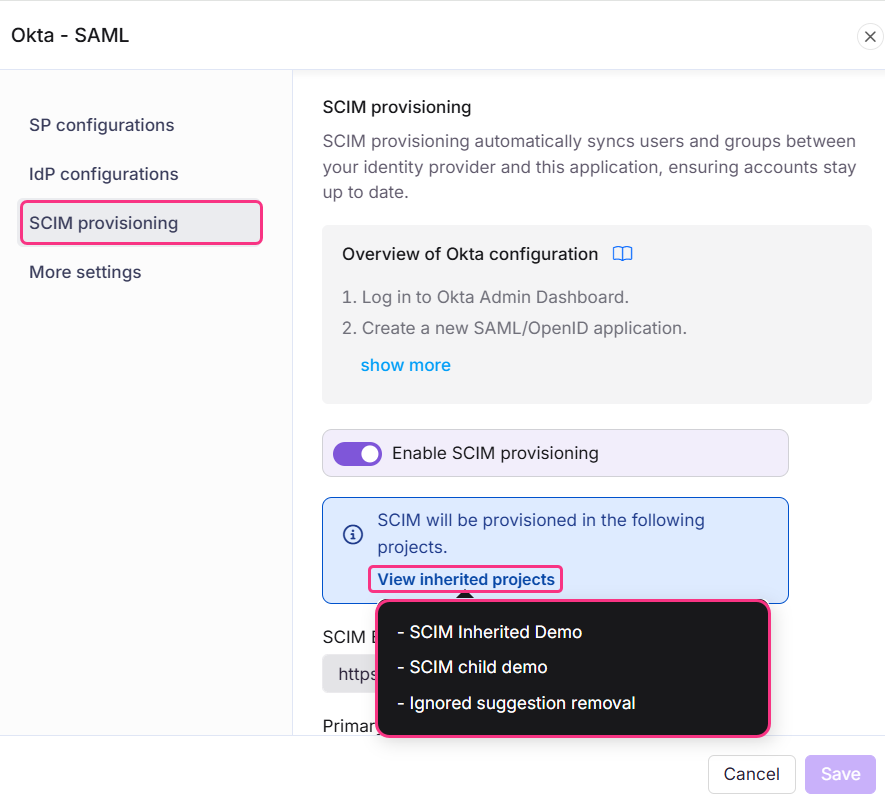

Elternerbte SSO-Konfiguration

Die übergeordnete Anwendung zeigt eine Liste aller Projekte an, die ihre Konfiguration übernommen haben. Alle Änderungen an der Elternanwendung werden automatisch in der Kindanwendung angezeigt.

Wenn SCIM im Elternprojekt aktiviert ist, nachdem Kindprojekte es bereits geerbt haben, werden Benutzer und Gruppen automatisch allen Unterprojekten im Hintergrund zugeordnet.

Die Aktivierung der Vererbung erleichtert die Verwaltung mehrerer SSO-Konfigurationen mit aktiviertem SCIM, da alle Einstellungen von einer übergeordneten Anwendung gesteuert werden. Dies spart Zeit und reduziert den Aufwand, jede Konfiguration einzeln zu verwalten.

Fehlerbehebung

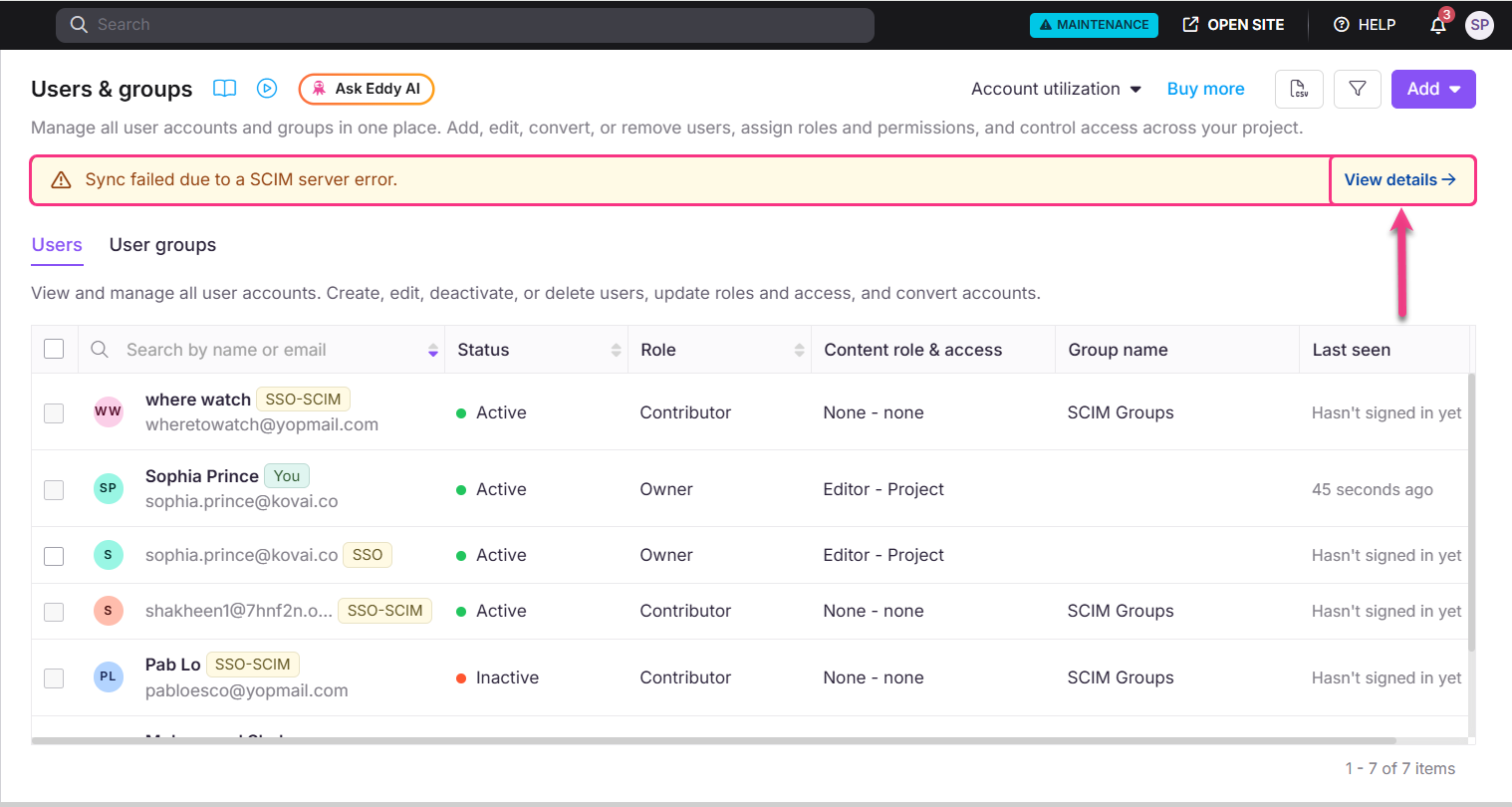

Die Synchronisation scheiterte wegen eines SCIM-Serverfehlers.

Beim Hinzufügen neuer Benutzer von Okta zeigt dieser Fehler an, dass ein oder mehrere Benutzer nicht mit Document360 synchronisiert werden konnten. Dies kann verursacht werden durch:

Bereitstellung von doppelten Benutzern

Nutzerlimit erreicht basierend auf Ihrem aktuellen Abonnementplan

Weitere Validierungs- oder Verarbeitungsfehler.

Klicken Sie auf Details anzeigen , um zu sehen, welche Nutzer nicht synchronisiert haben.