Para configurar el Inicio de Sesión Único (SSO) entre Document360 y cualquier Proveedor de Identidad (IdP) que no esté listado explícitamente en Document360, asegúrate de tener las credenciales necesarias y el acceso tanto a Document360 como a tu IdP elegido. Ten en cuenta que solo los usuarios con los roles de Propietario o Administrador como Proyecto pueden configurar SSO en Document360.

CONSEJO PROFESIONAL

Se recomienda abrir Document360 y tu proveedor de identidad (IdP) en dos pestañas/ventanas de navegador separadas, ya que configurar SSO en Document360 requerirá cambiar entre Okta y Document360 varias veces.

Añadir una aplicación en tu proveedor de identidad

Debes crear una nueva aplicación SAML en tu proveedor de identidad:

Inicia sesión en la consola de administración de tu proveedor de identidad usando tus credenciales.

Localiza la sección donde puedes crear o gestionar aplicaciones (a menudo etiquetada como Aplicaciones, Aplicaciones Empresariales o similares).

Selecciona la opción para crear una nueva aplicación.

Configura los ajustes básicos para la nueva aplicación:

Nombre de la solicitud: Introduce un nombre, por ejemplo, "Document360 SSO".

Tipo de aplicación: Selecciona SAML 2.0 como método de inicio de sesión.

Guarda la configuración de tu aplicación.

Configuración de SAML en tu proveedor de identidad

A continuación, tendrás que configurar la configuración SAML en tu proveedor de identidad usando parámetros de Document360:

Abre Document360 en una pestaña o panel separado.

Navega a Configuración > Usuarios y permisos > Configuración SSO en Document360.

Haz clic en el botón Crear SSO .

.png)

Selecciona Otros como tu Proveedor de Identidad (IdP) para navegar automáticamente a la página Configurar el Proveedor de Servicios (SP ).

.png)

En la página Configurar el Proveedor de Servicios (SP ), encontrarás los parámetros necesarios para configurar tu integración SAML en el Proveedor de Identidade.

En la configuración SAML de tu Proveedor de Identidad, introduce los parámetros que se muestran a continuación.

Tu IDP | Document360 |

|---|---|

URL de inicio de sesión único | Ruta de retrollamada |

ID de entidad | Entidad proveedor de servicios |

Público UR | ID de entidad del proveedor de servicios o URL de inicio de sesión único |

.png)

Haz clic en Siguiente para acceder a la página Configurar el Proveedor de Identidad (IdP ).

Mapeo de atributos

Puede que necesites configurar las declaraciones de atributo para tu proveedor de identidad:

Nombre del atributo | Valor |

|---|---|

NameID | user.email o ID de usuario |

Correo electrónico | user.email |

Nombre | user.name |

Configura estos valores según lo requiera tu proveedor de identidad.

NOTA

Los nombres de atributos son sensibles a mayúsculas y minúsculas.

Retroalimentación y configuración adicional

Algunos proveedores de identidad pueden solicitar comentarios o información adicional:

Proporciona cualquier detalle adicional de configuración que requiera tu proveedor de identidad.

Revisa tus ajustes y guarda la configuración SAML.

Configuración SSO de Document360

Finalmente, completa la configuración SSO en Document360:

Vuelve a la pestaña/panel Document360 que muestra la página Configurar el Proveedor de Identidad (IdP ).

El campo Configurar una conexión existente te permite heredar una configuración SSO que ya ha sido creada. Al seleccionar esta opción, la configuración actual de SSO se establecerá como hija y no se podrán hacer cambios.

Tu título va aquí

Para más información sobre Herencia, visita Heredar desde otra aplicación.

Introduce los valores correspondientes de tu proveedor de identidad:

Proveedor de identidad | Document360 |

|---|---|

URL de inicio de sesión único | URL de inicio de sesión |

Proveedor de Identidad Emisor | ID de entidad |

Certificado SAML (X.509) | Certificado SAML |

Descarga el certificado X.509 de tu proveedor de identidad y súbelo a Document360.

Activa o activa la opción Permitir inicio de sesión IdP según los requisitos de tu proyecto.

.png)

Haz clic en Siguiente para acceder a la página de aprovisionamiento SCIM .

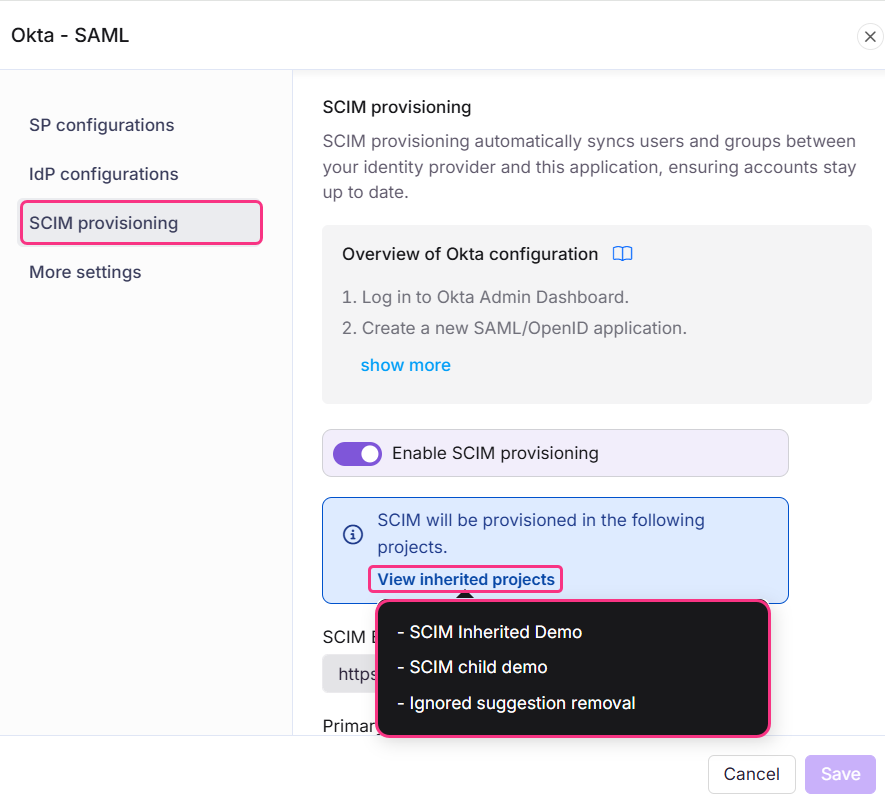

Provisión SCIM

Si se necesita SCIM,

Activa el interruptor Habilitar provisión SCIM .

Aparecerá un diálogo de confirmación que detalla los términos para habilitar SCIM. Revisa los términos, selecciona la casilla y haz clic en Aceptar.

.png)

A continuación, se mostrará un conjunto de parámetros necesarios para habilitar la provisión SCIM con tu IDP.

.png)

Asignar rol predeterminado

Activa el interruptor de Activar sincronización de grupo si es necesario. Esto asigna automáticamente a usuarios y lectores según los mapeos de tu grupo IdP.

En el campo de rol por defecto , el rol está configurado como Contribuyente por defecto. Puedes cambiar esto desde el desplegable si es necesario.

En los campos de grupos de usuarios y grupos de lectores , selecciona los grupos que quieres añadir. Se pueden añadir varios grupos, y heredarán el rol predeterminado que seleccionaste antes.

Haz clic en Siguiente para acceder a la página de Más ajustes .

Más escenarios

En la página de Más ajustes , configura lo siguiente:

Nombre SSO: Introduce un nombre para la configuración SSO.

Personalizar botón de inicio de sesión: Introduce el texto del botón de inicio de sesión que se muestra a los usuarios.

Asignación automática del grupo lector: Esta opción solo está disponible para configuraciones SSO existentes. Para configuraciones de SSO recién creadas, el interruptor de grupo de lectores Asignar automáticamente no se mostrará ya que SCIM aprovisiona automáticamente usuarios y grupos.

Cerrar sesión con un usuario SSO inactivo: Activa o desactiva según tus necesidades.

Elige si invitas a cuentas de usuarios y lectores existentes a SSO.

.png)

Haz clic en Crear para completar la configuración del SSO.

NOTA

Cuando SCIM está habilitado, se desactiva editar el nombre de un usuario o eliminar directamente a un usuario en Document360, ya que estas acciones deben gestionarse a través de tu IdP para mantener ambas plataformas sincronizadas. Solo puedes gestionar el acceso al contenido desde Document360.

La configuración SSO ahora se configurará en Document360 usando el proveedor de identidad que hayas seleccionado.

Heredar de otra aplicación

Al crear una nueva configuración SSO en Document360, puedes heredar la configuración SCIM de una conexión SSO existente. Este enfoque simplifica el proceso de configuración, evita repetir pasos de configuración y ayuda a los administradores a ahorrar tiempo asegurando la coherencia entre integraciones.

Configuración SSO heredada por hijo

En la página Configurar Proveedor de Identidad (IdP ), seleccione el campo Configurar una conexión existente y elija la aplicación principal habilitada para SSO SCIM de la que desea heredar. Seleccionar esta opción designará el proyecto actual como proyecto hijo, heredando todas las propiedades relevantes del proyecto padre.

.png)

NOTA

Una vez creada la configuración SSO, la configuración de provisión SCIM se heredará de la aplicación principal y no podrá modificarse en la aplicación hija.

Configuración SSO heredada por el padre

La aplicación principal mostrará una lista de todos los proyectos que han heredado su configuración. Cualquier cambio realizado en la aplicación principal se reflejará automáticamente en la aplicación hija.

Si SCIM está habilitado en el proyecto padre después de que los proyectos hijos ya lo hayan heredado, los usuarios y grupos se aprovisionarán automáticamente a todos los proyectos hijos en segundo plano.

Habilitar la herencia facilita la gestión de múltiples configuraciones SSO con SCIM activado, ya que todos los ajustes se controlan desde una sola aplicación principal. Esto ahorra tiempo y reduce el esfuerzo necesario para gestionar cada configuración individualmente.

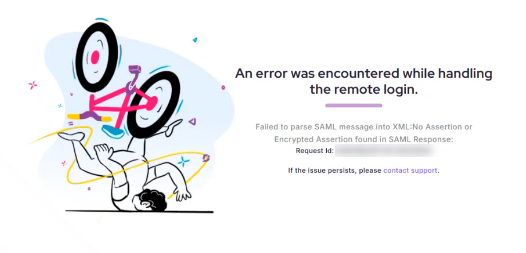

Resolución de problemas

Si te encuentras con un error durante la configuración de Salesforce SAML, consulta los siguientes errores comunes y sus soluciones:

"No se ha encontrado aserción" o error "AuthnFailed" al usar Salesforce como proveedor de identidad (IdP)

Error: "No se ha encontrado aserción" o "AuthnFailed"

Si te encuentras con un error de "No se ha encontrado aserción" o "AuthnFailed" al probar el SSO SAML con Salesforce, esto suele ocurrir porque Salesforce no envía la Aserción SAML requerida a Document360.

En la mayoría de los casos, esto se debe a que la aplicación Connected no está asignada a ningún perfil de usuario ni a un conjunto de permisos.

Pasos para resolver

Para resolver este error,

En Salesforce, abre la aplicación Connected configurada para Document360.

Selecciona Gestionar perfiles o Gestionar conjuntos de permisos.

Asigna el(los) perfil(es) o conjunto(s) de permisos apropiados para conceder acceso a los usuarios a la aplicación.

Guarda tus cambios y vuelve a intentar el inicio de sesión SSO.

Una vez que la aplicación conectada está asociada a un perfil, Salesforce incluirá la Aserción SAML en su respuesta y el inicio de sesión SSO procederá correctamente.