Chez Document360, nous nous engageons à faire preuve de transparence avec nos clients concernant nos produits et la manière dont nous utilisons l'IA pour améliorer votre expérience. Voici un aperçu complet des fonctionnalités d'Eddy AI, mettant en avant nos mesures de sécurité robustes et nos pratiques en matière de confidentialité.

Conformité

Eddy AI, notre outil avancé propulsé par l'IA, respecte des normes strictes de conformité telles que :

RGPD : Nous respectons le Règlement général sur la protection des données, garantissant une protection robuste des données et la vie privée à tous les individus de l'Union européenne.

SOC 2 Type 2 : Nos pratiques sont conformes aux exigences du SOC 2 Type 2 et de la loi européenne sur l'IA, démontrant notre engagement envers la sécurité, la disponibilité et la confidentialité.

Cadre de gestion des risques IA du NIST : Nos pratiques sont alignées sur le cadre de gestion des risques IA (AI RMF), un cadre volontaire conçu pour améliorer la capacité à intégrer les considérations de fiabilité dans la conception, le développement, l'utilisation et l'évaluation des produits, services et systèmes d'IA.

Sous-processeurs

Pour offrir un service de haute qualité, Eddy AI exploite un réseau de sous-processeurs de confiance. Celles-ci incluent :

MongoDB : Utilisé comme base de données vectorielle.

OpenAI : Fournit des capacités d'IA, utilisant leurs modèles avancés.

Azure : Notre fournisseur cloud garantit une infrastructure évolutive et fiable.

Stripe : Facilite un traitement sécurisé des paiements.

Segment : Utilisé pour l'analyse produit afin d'améliorer l'expérience utilisateur.

Mixpanel : Permet des analyses avancées.

Sécurité des données et confidentialité

Nous prenons les faits, la sécurité et la vie privée au sérieux. Tous les faits associés à Eddy AI sont stockés et chiffrés de manière sécurisée. Voici comment nous garantissons l'intégrité et la confidentialité de vos informations :

Données au repos : Toutes les informations sont chiffrées à l'aide de protocoles de chiffrement standards de l'industrie.

Données en transit : Les données transmises entre votre outil et nos serveurs sont chiffrées afin de vous protéger de toute interception et manipulation.

Eddy AI est conçue pour offrir des performances globales stables et fiables, même sous une forte utilisation. Document360 propose également un plan de réponse aux incidents par IA.

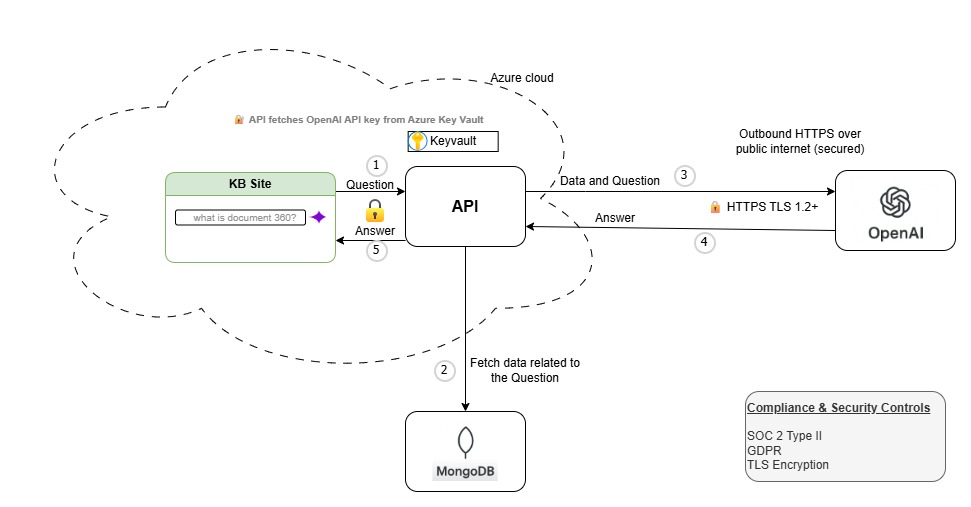

Flux de données Eddy AI et connexion sécurisée à OpenAI

Le schéma ci-dessous illustre comment les requêtes des clients, le contenu de la base de connaissances et les métadonnées circulent en toute sécurité à travers l'infrastructure de Document360 avant d'atteindre l'API d'OpenAI. Il offre une transparence complète sur la manière dont les données clients sont protégées à chaque saut, depuis le moment où une requête quitte l'interface Document360, via la récupération via le magasin vectoriel MongoDB, jusqu'à l'appel serveur-à-serveur vers l'API d'OpenAI en utilisant des identifiants extraits d'Azure Key Vault, et enfin retour à l'utilisateur sous forme de réponse filtrée et mise au sol.

Ressources

1. Politique de cryptographie

Objectif : La politique vise à garantir une utilisation correcte et efficace de la cryptographie afin de protéger la confidentialité, l'authenticité et l'intégrité des informations.

Portée : La politique s'applique à tous les systèmes d'information développés et/ou contrôlés par Document360 qui stockent ou transmettent des données confidentielles.

Titulaire de la police : Le PDG est responsable de la police.

Date d'entrée en vigueur : La police entre en vigueur le 1er mars 2024.

Évaluation des risques : Document360 évalue les risques et met en œuvre des contrôles cryptographiques pour les atténuer lorsque cela est approprié.

Normes de chiffrement : Une cryptographie robuste avec des processus et procédures associés à la gestion des clés doit être mise en œuvre et documentée conformément aux normes industrielles, y compris le NIST SP 800-57.

Gestion des clés : L'accès aux clés et secrets est strictement contrôlé, et il existe des recommandations spécifiques pour l'utilisation des clés cryptographiques, notamment les types de clés, les algorithmes et les longueurs de clés pour divers domaines tels que les certificats web, les chiffres web et le stockage des points de terminaison.

Exceptions : Les demandes d'exception à la politique doivent être soumises au PDG pour approbation et doivent être documentées.

Infractions et application de la loi : Les infractions connues doivent être signalées au PDG et peuvent entraîner des mesures disciplinaires, y compris un licenciement d'emploi.

Données au repos : Les données confidentielles au repos doivent être chiffrées en utilisant un chiffrement symétrique avec un bit AES-256 pour une période maximale d'un an.

Mots de passe : Les mots de passe doivent être hachés en utilisant des fonctions de hachage unidirectionnelles telles que Bcrypt, PBKDF2, scrypt ou Argon2, avec une clé de 256 bits et un déploiement de 10K, incluant un sel et un poivre cryptographique unique.

Chiffrement des bases de données vectorielles : Les inclusions de texte stockées dans MongoDB doivent utiliser un chiffrement au niveau champ pour les vecteurs contenant le contenu client.

Chiffrement par prompt et réponse :

Toutes les invites utilisateur doivent être chiffrées avant le stockage.

Les réponses de l'IA doivent être chiffrées à la fois en transit et au repos.

Données tierces en transit :

TLS 1.3 est requis pour tous les appels API OpenAI.

L'épinglage des certificats doit être appliqué pour les terminaux OpenAI.

L'authentification TLS mutuelle est requise pour les déploiements à haute sensibilité.

2. Plan de réponse aux incidents

Objectif et portée : Le document vise à fournir un plan pour gérer les incidents et événements liés à la sécurité de l'information, couvrant tous ces incidents au sein de l'entreprise.

Définitions : Il clarifie la différence entre un événement de sécurité (un événement observable pertinent pour la sécurité des données) et un incident de sécurité (un événement qui entraîne une perte ou un dommage à la sécurité des données).

Déclaration et documentation : Les employés sont invités à signaler immédiatement tout incident suspect via des canaux de communication spécifiques, et tous les incidents doivent être documentés.

Niveaux de gravité : Les incidents sont classés en niveaux S1 (critique), S2 (élevé) et S3/S4 (moyen/faible), avec des directives claires pour l'escalade et la réponse.

Équipe d'intervention en cas d'incident : Les responsables ingénieurs dirigent l'effort de réponse aux incidents, avec une « salle de guerre » désignée pour une intervention centralisée. Des réunions régulières sont organisées pour mettre à jour le ticket d'incident, documenter les indicateurs de compromission et mener d'autres activités de réponse.

Analyse de la cause profonde : Pour les incidents critiques, une analyse de la cause profonde est réalisée, documentée et examinée par le Directeur de l'Ingénierie, qui décide de la nécessité d'une réunion post-mortem.

Processus de réponse : Le processus de réponse comprend le triage, l'enquête, le confinement, l'éradication, la récupération et le durcissement de la réponse, avec un accent sur les leçons tirées et les améliorations à long terme.

Sécurité physique : Le document traite de la sécurité physique des systèmes affectés, y compris les procédures d'isolement et de secours.

Détermination de la violation et signalement : Seul le Product Owner peut déterminer si un incident constitue une violation. L'entreprise doit informer rapidement toutes les parties concernées conformément aux politiques et exigences réglementaires.

Communications externes : L'entreprise coopère avec les clients, les responsables de traitement des données et les autorités selon les besoins, les équipes juridiques et exécutives déterminant l'approche.

Rôles et responsabilités : Le document décrit les responsabilités spécifiques des intervenants en cas d'incident.

Considérations particulières : Cela inclut la gestion des problèmes internes, des communications compromises et des compromis des comptes root.

Statut et résumé de l'incident : Un modèle détaillé est fourni pour documenter les détails de l'incident, y compris la date, l'heure, le lieu, le personnel impliqué, le type d'informations concernées, les indicateurs de compromission, la cause profonde et les actions prises.

Titulaire de la police et date d'entrée en vigueur : Le Product Owner est le titulaire de la police, et le régime entre en vigueur le 1er mars 2024.

Catégories d'incidents spécifiques à l'IA :

S1 - Incidents critiques liés à l'IA

Biais systématique affectant les groupes protégés.

Jailbreak réussi en production ayant touché plus de 100 utilisateurs.

Les informations personnelles exposées grâce à des réponses générées par l'IA.

Taux d'hallucinations soutenues dépassant 5 % pendant une heure ou plus.

S2 – Incidents élevés d'IA

Contournement de l'API de modération détecté.

Attaque par injection prompte touchant moins de 100 utilisateurs.

La dérive du modèle entraîne une dégradation de la précision de plus de 10 %.

Taux d'échec des contraventions dépassant 15 %.

S3 – Incidents d'IA moyens

Un seul cas de réponse IA non sourcée.

Tentative d'évasion à la DAN qui a été bloquée avec succès.

Latence de réponse anormale dépassant 10 secondes.

3. Politiques des rôles et responsabilités en matière de sécurité de l'information

Objectif : Définir clairement des rôles et responsabilités pour la protection des systèmes d'information électroniques et des équipements associés.

Titulaire de la police et date d'entrée en vigueur : Le PDG est le titulaire de la police, et le régime entre en vigueur le 1er mars 2024.

Applicabilité

S'applique à toute l'infrastructure Document360, segments réseau, systèmes, employés et sous-traitants impliqués dans les fonctions de sécurité et informatiques.

Public

Tous les employés et contractuels impliqués dans le programme de sécurité de l'information.

Comprend des partenaires, affiliés, employés temporaires, stagiaires, invités et bénévoles.

Rôles et responsabilités

Direction exécutive :

Approuve les dépenses d'investissement pour les programmes de sécurité.

Supervise l'exécution et la communication de la sécurité de l'information et de la gestion des risques liés à la vie privée.

Assure la conformité aux lois et normes (par exemple, RGPD, CCPA, SOC 2, ISO 27001).

Examine les contrats de service des fournisseurs et supervise la gestion des risques tiers.

Directeur de l'ingénierie :

Supervise la sécurité de l'information dans le développement logiciel.

Met en œuvre et surveille les contrôles de sécurité pour les processus de développement et informatiques.

Réalise des évaluations des risques informatiques et communique les risques à la direction.

Vice-président du support client :

Gère les outils et processus de sécurité de l'information dans les environnements clients.

Assure le respect des politiques de conservation et de suppression des données.

Propriétaires du système :

Maintenir la confidentialité, l'intégrité et la disponibilité des systèmes d'information.

Approuvez les demandes d'accès et de modification pour leurs systèmes.

Employés, Entrepreneurs, Travailleurs Temporaires :

Agissez de manière responsable pour protéger la santé, la sécurité et les ressources d'information.

Identifier des domaines à améliorer les pratiques de gestion des risques.

Signalez les incidents et respectez les politiques de l'entreprise.

Directeur des ressources humaines

Garantit que les employés et les entrepreneurs sont qualifiés et compétents.

Supervise les vérifications des antécédents, la présentation des politiques et le respect du Code de conduite.

Évalue la performance des employés et propose des formations à la sécurité.

Conformité aux politiques

La conformité est mesurée à travers des rapports, des audits et des retours.

Les exceptions doivent être préapprouvées par le PDG.

Le non-respect peut entraîner des sanctions disciplinaires, y compris un licenciement.

Contrôle des documents

Version : 1.0

Date : 3 février 2024

4. Politique de développement sécurisée

Titulaire de la police et date d'entrée en vigueur : Le PDG est le titulaire de la police, et le régime entre en vigueur le 1er mars 2024.

Objectif : Garantir que la sécurité de l'information soit conçue et mise en œuvre tout au long du cycle de développement des applications et des systèmes d'information.

Portée : S'applique à toutes les applications et systèmes d'information Document360 qui sont critiques pour l'entreprise et/ou traitent, stockent ou transmettent des données confidentielles.

Principes de sécurité dès la conception :

Minimisez la surface d'attaque.

Établissez des défauts sécurisés.

Appliquez le principe du moindre privilège.

Mettre en place la défense en profondeur.

Échouez en toute sécurité.

Évitez la sécurité par l'obscurité.

Gardez la sécurité simple.

Principes de confidentialité dès la conception :

Approche proactive et préventive.

La confidentialité est le réglage par défaut.

La confidentialité intégrée dans la conception.

Fonctionnalités complètes sans compromettre la vie privée.

Sécurité de bout en bout.

Protection complète du cycle de vie.

Environnement de développement : Ségrégation logique ou physique des environnements : Production, Test/Staging, Développement.

Tests d'acceptation système : Établir des programmes et critères d'acceptation pour les nouveaux systèmes d'information, les mises à jour et les nouvelles versions. Remplissez une liste de contrôle de publication avant de déployer le code.

Protection des données de test : Les données de test doivent être sélectionnées avec soin, protégées et contrôlées. Les données confidentielles des clients doivent être protégées et ne pas être utilisées pour des tests sans autorisation explicite.

Procédures de contrôle des changements : Veillez à ce que le développement, les tests et le déploiement des changements ne soient pas réalisés par une seule personne sans approbation et supervision.

Contrôle de version logicielle : Tous les logiciels sont soumis à contrôle de version, avec un accès restreint selon le rôle.

Conformité aux politiques : Mesuré à travers des rapports, des audits et des retours. Le non-respect peut entraîner des sanctions disciplinaires, pouvant y compris le licenciement.

5. Politique de code de conduite

Titulaire de la police : Le PDG est responsable de la police.

Date d'entrée en vigueur : La police entre en vigueur le 1er mars 2024.

Objectif : La politique vise à établir et maintenir un environnement sûr et inclusif pour tous les membres du personnel.

Portée : Cette politique s'applique à tous les membres du personnel, dans tous les milieux professionnels de l'organisation.

Culture : La culture organisationnelle promue par cette politique met l'accent sur le respect, la collaboration et la considération entre tous les employés.

Comportement attendu : Les membres du personnel sont censés participer activement à la création d'un environnement de travail respectueux et collaboratif.

Comportement inacceptable : Toute forme de harcèlement, de violence, de discrimination ou de conduite inappropriée est strictement interdite.

Politique sur les armes : La politique interdit la possession d'armes sur les locaux de l'entreprise, avec des conséquences strictes en cas de violation.

Conséquences : Le non-respect de cette politique entraînera des mesures correctives immédiates, y compris des mesures disciplinaires et l'obligation de signaler les infractions.

Responsabilité : Le PDG est chargé de veiller à ce que tous les membres du personnel respectent et respectent les principes énoncés dans cette politique.

6. Politique de contrôle d'accès

Titulaire de la police : Le PDG est responsable de la police.

Date d'entrée en vigueur : La police entre en vigueur le 1er mars 2024.

Objectif : Le but de cette politique est de restreindre l'accès à l'information et aux systèmes aux personnes autorisées conformément aux objectifs commerciaux.

Portée : Cette politique s'applique à tous les systèmes exploités par Document360 qui traitent des données confidentielles pour les employés et les parties externes ayant accès au réseau.

Résumé du contrôle d'accès et de la gestion des utilisateurs :

Identifier les utilisateurs : Les privilèges d'accès sont attribués en fonction des rôles et compétences spécifiques requises pour effectuer des tâches.

Maintien de l'autorisation : Toutes les allocations d'accès privilégié sont documentées et maintenues afin d'assurer la responsabilité.

Application des mesures de sécurité : L'authentification multifacteur (MFA) est obligatoire pour l'accès privilégié afin d'améliorer la sécurité. Les identifiants administratifs génériques sont interdits pour éviter toute utilisation non autorisée.

Adoption des protocoles : Des autorisations d'accès limitées dans le temps sont accordées pour limiter l'exposition et réduire les risques de sécurité.

Journal et audit : Toutes les connexions et activités privilégiées sont enregistrées et auditées pour surveiller tout accès ou mauvaise utilisation non autorisée.

Avis sur l'accès utilisateur : Des examens réguliers garantissent que des identités distinctes et appropriées sont maintenues pour les personnes ayant un accès privilégié.

Politique de contrôle d'accès : L'accès est réservé uniquement aux parties autorisées, garantissant ainsi la protection des informations.

Gestion des mots de passe : Des procédures de connexion sécurisées et des politiques de mots de passe sont mises en place pour protéger contre les accès non autorisés.

Provisionnement d'accès utilisateur : Les autorisations d'accès sont accordées en fonction des exigences métier documentées et des besoins validés.

Infractions et application de la loi : Les violations de cette politique sont signalées et soumises à des mesures d'application pour maintenir la conformité et la sécurité.

7. Politique de gestion des données

Titulaire de la police : Le PDG est responsable de la police.

Date d'entrée en vigueur : La police entre en vigueur le 1er mars 2024.

Objectif : Garantir que les informations sont classifiées, protégées, conservées et éliminées en toute sécurité en fonction de leur importance pour l'organisation.

Portée : S'applique à tous les systèmes de données, d'information et d'information de Document360.

Classification des données : Confidentiel : Données hautement sensibles nécessitant les niveaux de protection les plus élevés. Parmi les exemples, on trouve les données clients, les PII, les états financiers de l'entreprise, les plans stratégiques et les rapports techniques.

Restreints : Informations propriétaires nécessitant une protection complète. Classification par défaut pour toutes les informations de l'entreprise sauf indication contraire. Parmi les exemples, on trouve les politiques internes, les documents juridiques, les contrats et les courriels.

Public : Des informations destinées à la consommation publique et pouvant être distribuées librement. Des exemples incluent les supports marketing et les descriptions de produits.

Gestion des données :

Données confidentielles :

Accès restreint à certains employés ou départements.

Doit être chiffré au repos et en transit.

Il ne faut pas les stocker sur des appareils personnels ou des supports amovibles.

Nécessite un stockage et une élimination sécurisés.

Données restreintes :

Accès restreint aux utilisateurs nécessitant de savoir.

Cela nécessite l'approbation de la direction pour un transfert externe.

Le stockage et l'élimination sécurisés sont obligatoires.

Données publiques : Aucune protection ou contrôle de conduite spécial n'est nécessaire.

Conservation et élimination des données :

Les données conservées aussi longtemps que nécessaire pour les exigences commerciales, réglementaires ou contractuelles.

Les données confidentielles et restreintes sont supprimées de manière sécurisée lorsqu'elles ne sont plus nécessaires.

Les informations personnelles supprimées ou désidentifiées lorsqu'elles ne sont plus nécessaires à des fins professionnelles.

Revue annuelle des données : La direction examine chaque année les exigences de conservation des données afin de garantir le respect de la politique.

Exigences légales : Les données associées aux détentions juridiques ou aux poursuites judiciaires sont exemptées des exigences standard de la politique et conservées conformément aux dispositions du conseiller juridique.

Conformité aux politiques : La conformité est mesurée à travers des rapports et audits d'outils métier.

Exceptions : Toute exception à la politique nécessite l'approbation du PDG.

Infractions et application de la loi : Les violations connues des politiques doivent être signalées au PDG et peuvent entraîner des sanctions disciplinaires, y compris un licenciement.

8. Politique de sécurité des opérations

Titulaire de la police : Le PDG est responsable de la police.

Date d'entrée en vigueur : La police entre en vigueur le 1er mars 2024.

Objectif et portée :

Assurer le fonctionnement sécurisé des systèmes et installations de traitement de l'information.

S'applique à tous les systèmes d'information critiques Document360 et aux entités tierces disposant d'un accès réseau.

Procédures d'exploitation documentées :

Les procédures techniques et administratives doivent être documentées et accessibles aux utilisateurs concernés.

Gestion du changement :

Les changements importants doivent être documentés, testés, examinés et approuvés avant leur déploiement.

Les changements d'urgence nécessitent un examen rétroactif et une autorisation.

Gestion des capacités :

Surveillez et ajustez les ressources de traitement et le stockage du système pour répondre aux exigences de performance.

Inclure la capacité des ressources humaines dans la planification et les évaluations annuelles des risques.

Prévention des fuites de données :

Identifier et classifier les informations conformément à la politique de gestion des données.

Former les utilisateurs à la gestion appropriée des informations sensibles.

Utilisez des outils de prévention de la perte de données (DLP) basés sur l'évaluation des risques.

Filtrage Web :

Implémentez le DNS et le blocage IP pour restreindre l'accès aux sites web risqués.

Bloquez les sites web contenant du contenu malveillant ou les serveurs de commande et de contrôle, sauf si cela est nécessaire pour l'entreprise.

Séparation des environnements :

Séparer strictement les environnements de développement, de mise en scène et de production.

N'utilisez pas de données confidentielles de clients en production dans des environnements de développement ou de test sans approbation.

Systèmes et configuration réseau :

Suivez les normes de configuration et de renforcement pour maintenir la sécurité du système et du réseau.

Révisez chaque année les règles de configuration d'accès réseau en production.

Protection contre les logiciels malveillants :

Mettez en place des contrôles de détection, de prévention et de récupération contre les malwares.

Utilisez des logiciels anti-malware et de détection des menaces sur tous les points d'accès et emails de l'entreprise.

Sauvegarde des informations : Concevoir et mettre en œuvre des processus de sauvegarde pour les systèmes et les données, en garantissant la récupération des données clients selon les SLA.

Journalisation et suivi : Mettez en place la journalisation et la surveillance pour détecter et répondre aux incidents de sécurité.

Contrôle des logiciels opérationnels : Gérer l'installation et l'utilisation des logiciels opérationnels selon les règles établies.

Renseignement sur les menaces : Collecter et analyser les menaces à la sécurité de l'information afin de produire des renseignements exploitables.

Gestion des vulnérabilités techniques : Identifiez, évaluez et traitez les vulnérabilités techniques en temps opportun.

Restrictions sur l'installation des logiciels : Établir des règles pour l'installation des logiciels afin d'assurer la sécurité et la conformité.

Considérations concernant l'audit des systèmes d'information : Planifiez et convenez des exigences d'audit afin de minimiser les perturbations des processus métier.

Évaluation et exigences de la sécurité des systèmes : Inclure les exigences de sécurité lors de l'acquisition ou des modifications significatives des systèmes.

Masquage des données : Mettre en œuvre des techniques de masquage des données pour protéger les informations personnelles personnelles et les données sensibles basées sur l'évaluation des risques.

9. Politique de conservation des données

Titulaire de la police : Le PDG est responsable de la politique de conservation des données.

Date d'entrée en vigueur : La police entre en vigueur le 1er mars 2024.

Objectif : Cette politique décrit comment les données sont stockées, analysées et supprimées dans Document360, garantissant la transparence et le contrôle de l'utilisateur sur les informations conservées.

Portée : Cette politique s'applique à tous les clients utilisant Document360, y compris les projets de base de connaissances publiques et privées.

Collecte de données :

Pour les sites publics : aucune donnée au niveau utilisateur n'est collectée.

Pour les projets privés : Nous collectons des données au niveau utilisateur, y compris l'identité de l'utilisateur soumettant une invite, les horodatages et d'autres informations utilisateur disponibles dans Document360.

Utilisation des données : Document360 stocke toutes les invites/questions saisies dans le chatbot IA Eddy pour effectuer les analyses suivantes :

Analyse thématique : Regroupement des questions/prompts à l'aide d'algorithmes internes et d'API OpenAI.

Analyse des citations : Identifier les articles les plus cités.

Indicateurs : Affichage des métriques de profondeur et suivi des réponses par rapport aux questions sans réponse.

Personnalisation : Cette politique n'est pas personnalisable par le client, mais les clients ont le droit de demander la suppression de leurs données à tout moment pendant la période du contrat.

Conservation et suppression des données :

Toutes les données collectées sont conservées dans votre projet Document360.

Les données sont définitivement supprimées lorsque le projet de la base de connaissances est supprimé.

Vous pouvez demander la suppression de ces données à tout moment durant votre contrat avec Document360.

Responsabilité : Le PDG est chargé de veiller à la mise en œuvre et au respect de cette politique sur tous les comptes clients et projets.

10. Politique d'évaluation et de gestion des risques de l'IA

Propriétaire de la police : Directeur principal – Data Science.

Date d'entrée en vigueur : La politique entre en vigueur le 1er janvier 2025.

Objectif : Établir une approche systématique pour identifier, évaluer, prioriser et gérer les risques associés à Eddy AI tout au long de son cycle de vie.

Éléments clés :

Évaluation initiale de l'impact de l'IA : Une évaluation préalable au développement doit être réalisée avant toute activité de développement, couvrant les cas d'utilisation prévus, les préjudices potentiels, la probabilité et l'impact du risque, l'identification des parties prenantes et les stratégies d'atténuation.

Surveillance continue des risques : Les risques sont examinés trimestriellement, avec des évaluations complètes effectuées chaque année.

Seuils de tolérance au risque : Les risques sont classés en quatre catégories : risques inacceptables (déploiement interdit), risques élevés (contrôles renforcés requis), risques moyens (contrôles standards appliqués) et risques faibles (surveillance uniquement).

Registre des risques : Une documentation centralisée de tous les risques identifiés, mesures d'atténuation, risques résiduels et propriété désignée.

11. Politique de gestion de l'équité et des biais de l'IA

Propriétaire de la police : Directeur principal – Data Science

Date d'entrée en vigueur : La politique entre en vigueur le 1er janvier 2025.

Objectif : Identifier, mesurer, atténuer et surveiller continuellement les biais au sein des systèmes d'IA Eddy, garantissant un traitement juste et équitable pour tous les groupes d'utilisateurs et types de contenu.

Catégories de biais :

Biais systémique : Un biais provenant de grands modèles de langage (LLM) tiers.

Biais computationnel/statistique : Biais découlant des choix de conception algorithmique, des méthodes d'échantillonnage de données ou des propriétés mathématiques des modèles sous-jacents.

Biais humain-cognitif : Un biais introduit par des hypothèses, des perceptions et des processus décisionnels humains.

Exigences pour les tests de biais :

Pré-déploiement

Analyse de la représentativité du contenu : Analysez la base de connaissances pour évaluer l'équilibre, la profondeur et la diversité des points de vue des sujets.

Test de stéréotypes : Testez le système en utilisant des requêtes liées aux caractéristiques protégées et vérifiez que l'IA refuse systématiquement de renforcer les stéréotypes.

Équité linguistique : Pour les bases de connaissances multilingues, mesurez et comparez la qualité des réponses entre toutes les langues prises en charge.

Surveillance post-déploiement

Mensuellement : Réalisez une analyse des questions sans réponse segmentée par sujet ou groupe d'utilisateurs.

Trimestriel : Effectuez un audit complet de biais en utilisant un corpus de tests mis à jour pour évaluer.

Chaque année : Faites appel à un auditeur externe pour réaliser un examen indépendant des biais et publier un rapport de transparence.

Confidentialité des données

Nous accordons la priorité à votre vie privée et nous nous accrochons à des informations strictes concernant les pratiques :

Conformité à la protection des données : Nous avons signé un accord de traitement des données (DPA) avec OpenAI, exposant notre engagement en faveur de la vie privée et de la protection des données. Pour plus de détails, consultez DPA avec OpenAI.

Nous utilisons les modèles ChatGPT-4.1 Mini et GPT-4o d'OpenAI pour alimenter Eddy AI, offrant des performances et des capacités de pointe.

Cette fonctionnalité respecte les politiques de confidentialité d'OpenAI en utilisant une forme d'intégration OpenAI.

Nous envoyons des données à OpenAI via leurs API. Un extrait de la politique indique : « OpenAI n'utilisera pas les données fournies par les clients via notre API pour entraîner des modèles OpenAI ou améliorer les offres de services d'OpenAI. » Toute donnée envoyée via l'API à OpenAI sera conservée à des fins analytiques pendant un maximum de 30 jours, après quoi elle sera supprimée.

NOTE

Lisez les politiques complètes d'utilisation des données de l'API OpenAI.

Si vous avez des questions concernant la politique de données de Document360, veuillez lire notre politique de confidentialité.

OWASP

Le Projet de Sécurité des Applications Mondiales Ouvertes (OWASP) est une organisation à but non lucratif reconnue mondialement dédiée à l'amélioration de la sécurité logicielle. OWASP propose des ressources, des outils et des projets communautaires gratuits et open source qui aident les organisations à identifier, gérer et atténuer les risques de sécurité. L'une de leurs initiatives les plus connues est la publication de listes « Top 10 » qui mettent en lumière les vulnérabilités de sécurité les plus critiques dans divers domaines.

Les 10 principales menaces d'OWASP pour les applications des grands modèles de langage (LLM)

À mesure que les technologies d'IA évoluent, OWASP a étendu son expertise aux applications de grands modèles de langage, identifiant les 10 principaux risques de sécurité propres à ces systèmes :

1. Injection de prompts : Entrées malveillantes conçues pour manipuler ou détourner le comportement de réponse du LLM.

2. Gestion des sorties non sécurisées : Défaut de correctement désinfecter ou valider les sorties du LLM, entraînant des vulnérabilités de sécurité en aval.

3. Empoisonnement des données d'entraînement : Corrompre les ensembles de données d'entraînement pour saboter ou contrôler secrètement le comportement du modèle.

4. Déni de service du modèle : tente d'épuiser les ressources computationnelles du LLM, provoquant des interruptions ou une dégradation des performances.

5. Vulnérabilités de la chaîne d'approvisionnement : Risques introduits via des ensembles de données tiers, des modèles pré-entraînés ou des plugins.

6. Divulgation d'informations sensibles : fuite involontaire de données confidentielles ou personnelles dans les résultats du modèle.

7. Conception de plugins non sécurisés : Plugins sans validation ou contrôle d'accès appropriés, exposant les surfaces d'attaque.

8. Agence excessive : Sur-pouvoir des LLM, pouvant conduire à des actions autonomes non intentionnelles ou nuisibles.

9. Dépendance excessive : Confiance aveugle dans les résultats des LLM sans validation humaine, risquant de désinformation ou de mauvaises décisions.

10. Vol de modèles : Réplication ou extraction non autorisée de modèles propriétaires de LLM.

Répondre aux 10 principales menaces OWASP pour Ask Eddy

Au sein du service piloté par IA d'Ask Eddy, plusieurs menaces OWASP LLM sont priorisées et traitées par des contrôles ciblés :

LLM01 : Injection rapide

Nous validons les entrées avant de les passer pour un traitement ultérieur. Nous isolaons le contexte des consignes. De plus, nos instructions système sont renforcées pour répondre aux attaques par injection rapide. Eddy AI ne produira des réponses que sur le contenu de votre base de connaissances. Nous utilisons l'API de modération pour détecter et signaler les invites malveillantes.

LLM04 : Empoisonnement des données et des modèles (Embeddings)

Nous n'avons pas de LLM par nous-mêmes. Nous comptons sur les API OpenAI pour créer des inclusions de texte. Sur la base de la DPA que nous avons exécutée avec OpenAI, OpenAI utilise des techniques robustes contre l'empoisonnement des données et des modèles.

LLM05 : Gestion incorrecte de la sortie

Nous n'utilisons pas d'appel d'outils dans notre architecture. Toutes les données sont stockées de manière sécurisée dans le cluster MongoDB conformément à notre conformité SOC II et aux pratiques RGPD. Nous utilisons un chiffrement de pointe pour protéger les données au repos et en transit.

LLM08 : Faiblesses du vecteur et de l'immersion

Nous utilisons les API OpenAI pour les embeddings et les stockons de manière sécurisée sur votre contenu. Nous créons des embeddings basés sur le contenu de votre base de connaissances. Ainsi, les embeddings ne peuvent pas être manipulés ou empoisonnés par des sources de contenu externes. Lorsque le contenu est mis à jour/modifié, les insertions de texte correspondantes sont également mises à jour.

LLM09 : Désinformation

Nous avons mis en place des instructions système strictes pour éviter de prouver de fausses informations. Si le LLM décide qu'il ne peut pas fournir de réponse confiante, il dira « Je ne sais pas ». Nous utilisons le dernier GPT modèle 4.1 mini qui est moins sujet aux hallucinations.

Processus et responsabilité pour la surveillance continue

Pour gérer efficacement ces risques, Ask Eddy utilise les structures de gouvernance et de surveillance suivantes :

Détection automatisée des menaces : Systèmes de surveillance en temps réel qui signalent des schémas d'entrée inhabituels ou des comportements suspects du modèle.

Audits Traces : Enregistrement complet des interactions entrée-sortie pour l'analyse médico-légale et la vérification de la conformité.

Protocoles de réponse aux incidents : Des flux de travail définis pour un confinement, une évaluation et une remédiation rapides des événements de sécurité.

Alignement de la conformité : Audits et mises à jour réguliers alignés sur des cadres tels que SOC 2, RGPD.

En intégrant ces principes de sécurité et ces meilleures pratiques, Ask Eddy garantit un service d'IA résilient et fiable, aligné sur les recommandations d'OWASP.

Engagement envers la sécurité et les bonnes pratiques OWASP

Document360 accorde la priorité à la sécurité comme un aspect fondamental de sa plateforme de gestion des connaissances. Reconnaissant OWASP comme l'autorité mondiale en matière de sécurité logicielle, Document360 aligne ses pratiques et ses directives de sécurité avec les normes largement adoptées par OWASP, notamment le Top 10 des risques de sécurité applicatifs OWASP et le Top 10 émergent OWASP LLM pour les applications pilotées par l'IA.

Intégration des principes OWASP

Document360 intègre les principes OWASP en :

Intégrer les meilleures pratiques de codage sécurisé et de validation des entrées, inspirées des directives OWASP, dans son cycle de développement.

S'assurer que les vulnérabilités courantes mises en évidence par OWASP, telles que les failles d'injection et les références directes d'objets non sécurisées, soient atténuées grâce à une architecture de plateforme robuste.

Tirer parti des cadres de gestion des risques spécifiques à l'IA et aux LLM d'OWASP pour protéger les intégrations et les fonctionnalités alimentées par l'IA au sein de Document360.

Fournir un accès sécurisé à l'API avec des tokens authentifiés, protégeant le flux de données conforme aux contrôles recommandés par OWASP.

Alignement avec les normes de sécurité industrielles

Document360 complète l'orientation sécurité d'OWASP en respectant des cadres et certifications supplémentaires :

Hébergement sur une plateforme cloud Microsoft Azure avec des protections de sécurité avancées, incluant la défense DDoS et le stockage de données chiffré.

Conformité au RGPD, au SOC 2 Type II et à d'autres réglementations et normes pertinentes.

Surveillance continue et détection automatisée des menaces conformes aux recommandations de journalisation et de surveillance de la sécurité d'OWASP.

En savoir plus sur OWASP et comment la stratégie de sécurité de Document360 s'aligne sur les meilleures pratiques :

Site officiel de l'OWASP : https://owasp.org

Projet OWASP Top 10 : https://www.owasptopten.org

Aperçu de la sécurité de Document360 : https://docs.document360.com/docs/security

Essais de sécurité et défenses

API de modération

Ce que c'est : Un filtre de sécurité automatisé qui filtre les entrées et modélisent les sorties pour détecter des contenus violents, sexuels, haineux, autodestructeurs et autres contenus soumis à des restrictions de politique.

Comment nous l'utilisons : Nous appelons l'API de modération sur les prompts des utilisateurs et les réponses des candidats. Si le contenu est signalé, Eddy AI bloque, expurge ou redirige vers des copies de secours sûres. Toutes les invites utilisateur bloquées sont enregistrées pour révision.

Impact sur la clientèle : Cela réduit le risque de réponses dangereuses et vous aide à faire respecter des politiques d'utilisation acceptable dans toute votre base de connaissances.

Contrôles opérationnels

Modération avant et après la réponse sur toutes les surfaces interactives.

Étiquettes de sévérité dans les journaux pour la revue de conformité.

Réglage périodique du seuil pour équilibrer le rappel par rapport aux faux positifs.

Tests d'évasion à la manière de « DAN »

Ce que c'est : « DAN » (Do-Anything-Now) est un schéma de jailbreak bien connu qui tente de contraindre un LLM à ignorer des instructions, des politiques ou des permissions. Nous considérons « DAN » comme un raccourci pour une classe d'attaques d'ingénierie prompt (coercition par jeu de rôle, demandes de dérogation de politique, charges utiles d'instructions imbriquées).

Comment nous l'utilisons : Nous maintenons un corpus de prompts de jailbreak de style DAN et associés, que nous exécutons dans des environnements de staging dans le cadre de notre pratique de red teaming. Nous renforcons les prompts système, isolons le contexte récupéré et vérifions que le modèle refuse d'agir en dehors du champ de contrôle.

Impact sur la clientèle : Cela renforce la résistance à la dérogation des instructions afin que les réponses restent ancrées dans votre contenu légal et vos politiques.

Contrôles opérationnels

Rediffusion régulière des séries de tests jailbreak (y compris les variantes DAN) lors des sorties.

Des règles de garde-fouet qui annulent « ignorer les instructions précédentes » et d'autres clauses de coercition similaires.

Alertes automatisées en cas d'évasion réussie en pré-production ; Déployer bloqué jusqu'à ce que ce soit corrigé.

NOTE

Nous n'approuvons ni n'activons aucun « mode DAN ». Les références au DAN ici concernent uniquement des tests défensifs contre les tentatives d'évasion.

Essais adversariaux

Ce que c'est : Tentatives structurées pour casser ou dégrader le système en utilisant des entrées hostiles (bourrage de jeton, injections de prompts, contamination du contexte, astuces unicode/encodage, attaques de logit, invites de refus de portefeuille).

Comment nous l'utilisons : Nous réalisons des tests adversariaux continus sur tout le pipeline RAG (récupération, classement, mise à la terre et réponse). Les tests incluent des chaînes d'injection dans les invites utilisateur et dans le contenu de la base de connaissances pour valider l'isolation et la salubrité des sorties.

Impact sur la clientèle : Améliore la robustesse face à la manipulation, réduit le risque d'hallucinations et protège la latence et le coût en cas d'abus.

Contrôles opérationnels

Essais adversaires programmés par release ; Des runs supplémentaires après des mises à jour majeures du modèle ou des invités.

Indicateurs suivis : taux de réussite du jailbreak, taux de passage par injection, taux de réponses au sol, précision des refus, alertes de latence/pics de calcul.

Les résultats se traduisent par des politiques de prompt, des filtres de récupérateur et des désinfectants de contenu.

FAQ

Document360 implique-t-il des fonctionnalités d'IA générative ou de grands modèles de langage (LLM) ?

Oui, Eddy AI, une fonctionnalité de Document360, utilise des LLM tiers tels qu'OpenAI et l'IA générative pour améliorer l'expérience utilisateur. Il exploite des modèles de langage avancés pour fournir une assistance intelligente et la génération de contenu.

Pouvons-nous choisir de ne pas former d'IA/LLM tiers sur nos données ?

Oui, les données clients ne sont pas utilisées pour entraîner des modèles IA/LLM. Eddy AI utilise la technologie d'OpenAI, mais conformément à la politique de confidentialité d'OpenAI et à notre accord avec eux, toute donnée envoyée via leur système ne sert à la formation en IA.

Nous envoyons des données à OpenAI via leur API. Comme indiqué dans leur politique : « OpenAI n'utilisera pas les données fournies par les clients via notre API pour entraîner les modèles OpenAI ou améliorer les offres de services d'OpenAI. » Cependant, OpenAI peut conserver les données jusqu'à 30 jours pour des fins d'analyse et de conformité, après quoi elles sont définitivement supprimées.

Eddy AI est-il construit sur la même infrastructure que Document360 ?

Oui, Eddy AI fonctionne sur la même infrastructure sécurisée et fiable que Document360. Cela garantit une performance cohérente et une conformité à nos normes.

Quels pays et régions ces technologies/plateformes/modèles d'IA hébergent-ils ?

Les technologies/plateformes/modèles d'IA sont hébergés dans la région de l'Union européenne (UE).

Comment Document360 s'assure-t-il que mes données ne sont pas consultées ou divulguées à d'autres clients ? Quelle garantie de sécurité est approuvée ?

Document360 est conforme au SOC II et respecte les meilleures pratiques d'ingénierie des normes industrielles afin d'assurer l'isolement et la protection des données. Des mesures de sécurité robustes sont mises en place pour empêcher les accès non autorisés, garantissant que vos données restent sécurisées et inaccessibles aux autres clients. Pour plus de détails, consultez nos pratiques de sécurité.

Comment Document360 s'assure-t-il que les données clients non ciblées ne sont pas ingérées ?

Document360 respecte strictement le RGPD et la loi européenne sur l'IA. Nos processus internes et nos pratiques de gestion des données sont conçus pour s'aligner sur toutes les exigences légales et de conformité pertinentes, garantissant que seuls les éléments de données prévus et autorisés sont traités. Les données clients non ciblées sont explicitement exclues de l'ingestion.

Qu'est-ce que le SLA en temps de continuation, et est-il pris en charge par tous les sous-processeurs et tiers ?

Document360 maintient un SLA de disponibilité de 99,9 %, entièrement pris en charge par tous les sous-processeurs concernés et les fournisseurs de services tiers impliqués dans la fourniture de nos services.

Quels contrôles sont mis en place pour détecter et prévenir les erreurs ?

Nous enregistrons toutes les sorties et réponses générées par Eddy AI. De plus, nous sommes en train d'intégrer des outils d'observabilité LLM pour améliorer les capacités de surveillance et de prévention des erreurs.

Quelle est la marge d'erreur attendue pour les réponses d'Eddy AI ? Comment est-il surveillé et mesuré le respect de la marge d'erreur autorisée ?

D'après nos tests internes, Eddy AI affiche un taux de précision de 96 à 98 % lors des réponses aux demandes des utilisateurs. Nous intégrons activement des outils d'observabilité LLM et utilisons des cadres d'évaluation tels que OpenAI Evals, RAGAS et GeneralQA pour évaluer la performance et la précision par rapport aux benchmarks définis.

Le produit a-t-il été évalué pour détecter des biais, une toxicité ou un contenu nuisible tel que des menaces, des jurons ou une polarité politique ?

Oui, nous utilisons les API de modération OpenAI pour évaluer les réponses aux contenus nuisibles. Si une réponse est signalée, Eddy AI évitera soit de générer la réponse.

Comment le risque d'hallucination par IA est-il géré dans Eddy AI ?

Document360 propose une stratégie d'atténuation des risques basée sur l'IA. Eddy AI est strictement limitée au contenu de votre base de connaissances. Nos instructions système guident l'IA pour éviter de générer des réponses non supportées ou inventées. Si Eddy AI n'est pas sûr ou ne peut pas citer une source fiable, elle répondra par « Je ne sais pas. »

Les décisions prises par l'IA sont-elles expliquables, et y a-t-il une supervision humaine dans le processus ?

Oui, toutes les réponses générées par l'IA par Eddy AI incluent des citations en ligne, permettant aux utilisateurs finaux de voir clairement la source de l'information et de comprendre comment la réponse est générée. De plus, nous adoptons une approche « humain dans la boucle » dans le cadre de notre gouvernance de l'IA. Bien qu'Eddy AI puisse aider avec des recommandations, les décisions finales sont laissées aux humains, garantissant la supervision et la responsabilité.

Comment vous assurez-vous que les données sensibles ou confidentielles ne soient pas exposées à d'autres clients ?

Nous avons un DPA signé avec OpenAI stipulant que les données ne seront pas utilisées pour l'entraînement ni partagées avec d'autres. Nous sommes conformes au SOC2 Type II et au RGPD. Les données partagées avec l'IA sont limitées aux autorisations d'accès individuelles de l'utilisateur et non à l'ensemble du projet.

Comment la confidentialité de mes données est-elle maintenue, et des évaluateurs humains sont-ils impliqués dans leur traitement ?

Toutes les données du projet sont chiffrées au repos, et toutes les données envoyées au modèle d'IA sont chiffrées en transit. Nous utilisons le chiffrement AES 256 bits pour les données au repos et HTTPS avec TLS 1.2 pour les données en transit. Aucun évaluateur humain ne lit, n'annote ou ne traite pas vos données, et nous ne formons pas nos propres LLM.

Les données sont-elles anonymisées avant d'être traitées par les modèles d'IA ?

Oui, nous exécutons des processus internes pour détecter toute information personnelle identifiable (PII). Si des informations personnelles sont détectées, elles sont masquées et remplacées par des espaces réservés avant d'envoyer les données à des modèles tiers.

Comment garantir la transparence et identifier les biais ? Comment les modèles d'IA génèrent-ils des réponses ?

Nous utilisons les LLM d'OpenAI et nous appuyons sur leurs feuilles de bord et rapports pour la transparence. Nous suivons les meilleures pratiques de red teaming pour identifier les biais et tester périodiquement la dérive du modèle. Pour générer des réponses, nous utilisons une approche de génération augmentée par récupération (RAG), où le contexte est extrait de notre base de connaissances et envoyé au LLM.

Quelles mesures sont prises pour garantir la fiabilité et les performances de vos modèles d'IA ?

Nous proposons un SLA de 99,9 % de disponibilité et travaillons à l'intégration d'un fournisseur de LLM de secours. Nous surveillons régulièrement les anomalies en utilisant des pratiques de red teaming, des tests de dérive de modèles, et des évaluations qui suivent des paramètres comme la précision et la mémoire du contexte. Si un comportement indésirable est détecté, nous enquêtons sur la cause profonde et pouvons ajuster les indications système, passer à un nouveau LLM ou suggérer des modifications de contenu aux clients.

Comment gérez-vous les mises à jour des modèles et assurez-vous des performances continues ?

Nous réalisons régulièrement des évaluations pour surveiller les performances et la dérive du modèle. Sur la base des résultats, nous mettons à jour nos systèmes et adoptons des LLM plus récents pour améliorer les performances et la précision.