Na Document360, estamos comprometidos com a transparência com nossos clientes em relação aos nossos produtos e a forma como usamos a IA para aprimorar sua experiência. Aqui está uma visão geral abrangente das funcionalidades da Eddy AI, destacando nossas robustas medidas de segurança e práticas de privacidade.

Conformidade

A Eddy AI, nossa ferramenta avançada baseada em IA, segue padrões rigorosos de conformidade como:

GDPR: Seguimos o Regulamento Geral de Proteção de Dados, garantindo proteção robusta e privacidade de dados para todos os indivíduos na União Europeia.

SOC 2 Tipo 2: Nossas práticas estão alinhadas com os requisitos do SOC 2 Tipo 2 e da Lei da UE de IA, demonstrando nosso compromisso com segurança, disponibilidade e confidencialidade.

Estrutura de Gestão de Riscos de IA do NIST: Nossas práticas estão alinhadas com o NIST IA Risk Management Framework (AI RMF), um framework voluntário projetado para melhorar a capacidade de incorporar considerações de confiabilidade no design, desenvolvimento, uso e avaliação de produtos, serviços e sistemas de IA.

Subprocessadores

Para oferecer um serviço de alta qualidade, a Eddy AI utiliza uma rede de subprocessadores confiáveis. Estes incluem:

MongoDB: Usado como nosso banco de dados vetorial.

OpenAI: Oferece capacidades de IA, utilizando seus modelos avançados.

Azure: Nosso provedor de nuvem garante uma infraestrutura escalável e confiável.

Stripe: Facilita o processamento seguro de pagamentos.

Segmento: Usado para análise de produto para aprimorar a experiência do usuário.

Mixpanel: Permite análises avançadas.

Segurança e Privacidade de Dados

Levamos fatos, segurança e privacidade a sério. Todos os fatos associados à Eddy AI são armazenados e criptografados de forma segura. Veja como garantimos a integridade e confidencialidade das suas informações:

Dados em repouso: Todas as informações são criptografadas usando protocolos de criptografia padrão da indústria.

Dados em trânsito: Os dados transmitidos entre sua ferramenta e nossos servidores são criptografados para evitar interceptação e manipulação.

A Eddy AI foi projetada para fornecer desempenho geral estável e confiável, mesmo sob alta utilização. O Document360 também oferece um plano de resposta a incidentes por IA.

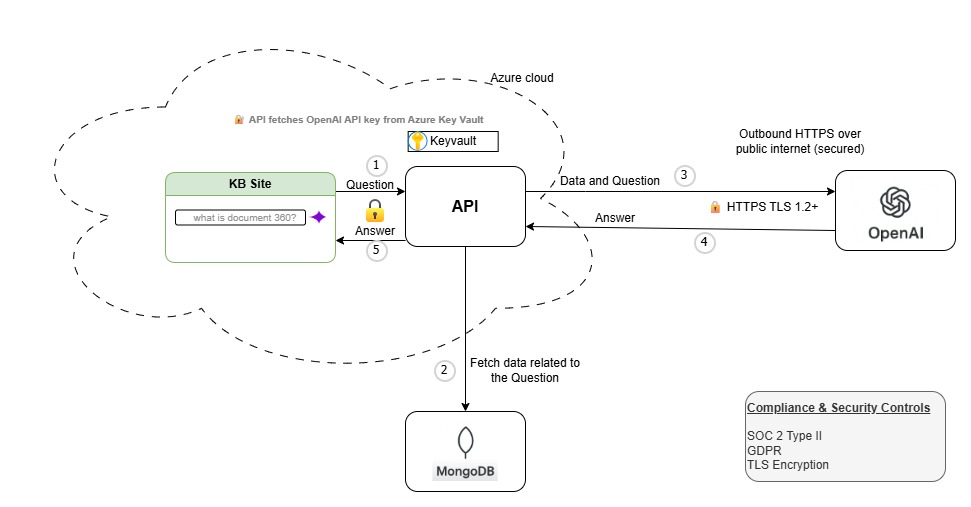

Fluxo de dados da Eddy AI e conexão segura com a OpenAI

O diagrama abaixo ilustra como consultas dos clientes, conteúdo da base de conhecimento e metadados fluem de forma segura pela infraestrutura do Document360 antes de chegar à API da OpenAI. Ele oferece transparência de ponta a ponta sobre como os dados do cliente são protegidos a cada salto, desde o momento em que uma consulta sai da interface do Document360, passando pela recuperação contra o armazenamento vetorial MongoDB, até a chamada servidor-a-servidor para a API da OpenAI usando credenciais extraídas do Azure Key Vault, e finalmente de volta ao usuário como uma resposta filtrada e fundamentada.

Recursos

1. Política de criptografia

Objetivo: A política visa garantir o uso adequado e eficaz da criptografia para proteger a confidencialidade, autenticidade e integridade das informações.

Escopo: A política se aplica a todos os sistemas de informação desenvolvidos e/ou controlados pelo Document360 que armazenam ou transmitem dados confidenciais.

Proprietário da Política: O CEO é responsável pela política.

Data de Vigência: A apólice entra em vigor em 1º de março de 2024.

Avaliação de Riscos: O Document360 avalia riscos e implementa controles criptográficos para mitigá-los quando apropriado.

Padrões de Criptografia: Criptografia forte com processos e procedimentos associados de gerenciamento de chaves deve ser implementada e documentada de acordo com os padrões da indústria, incluindo o NIST SP 800-57.

Gerenciamento de chaves: O acesso a chaves e segredos é rigidamente controlado, e há recomendações específicas para o uso de chaves criptográficas, incluindo tipos de chaves, algoritmos e comprimentos de chave para diversos domínios, como certificados web, cifras web e armazenamento de endpoints.

Exceções: Pedidos de exceção à política devem ser submetidos ao CEO para aprovação e devem ser documentados.

Infrações e Fiscalização: Infrações conhecidas devem ser reportadas ao CEO e podem resultar em ação disciplinar, incluindo demissão de emprego.

Dados em Repouso: Dados confidenciais em repouso devem ser criptografados usando criptografia simétrica com bit AES-256 por um período máximo de 1 ano.

Senhas: As senhas devem ser hashadas usando funções hash unidirecionais como Bcrypt, PBKDF2, scrypt ou Argon2, com uma chave de 256 bits e um estiramento de 10K, incluindo um sal e pimenta criptográfico único.

Criptografia de Banco de Dados Vetorial: Embeddings de texto armazenados no MongoDB devem usar criptografia em nível de campo para vetores contendo conteúdo do cliente.

Criptografia por Prompt e Resposta:

Todos os prompts do usuário devem ser criptografados antes do armazenamento.

As respostas da IA devem ser criptografadas tanto em trânsito quanto em repouso.

Dados de Terceiros em Trânsito:

TLS 1.3 é exigido para todas as chamadas de API do OpenAI.

O fixing de certificados deve ser aplicado para endpoints OpenAI.

A autenticação TLS mútua é necessária para implantações de alta sensibilidade.

2. Plano de resposta a incidentes

Propósito e Escopo: O documento visa fornecer um plano para gerenciar incidentes e eventos de segurança da informação, abrangendo todos esses ocorrências dentro da empresa.

Definições: Ele esclarece a diferença entre um evento de segurança (um evento observável relevante para a segurança de dados) e um incidente de segurança (um evento que resulta em perda ou dano à segurança dos dados).

Denúncia e Documentação: Os funcionários são instruídos a relatar imediatamente qualquer incidente suspeito usando canais de comunicação específicos, e todos os incidentes devem ser documentados.

Níveis de Gravidade: Os incidentes são categorizados em níveis de gravidade S1 (Crítico), S2 (Alto) e S3/S4 (Médio/Baixo), com diretrizes claras para escalonamento e resposta.

Equipe de Resposta a Incidentes: Gerentes de Engenharia lideram o esforço de resposta a incidentes, com uma "Sala de Guerra" designada para resposta centralizada. Reuniões regulares são realizadas para atualizar o chamado de incidente, documentar indicadores de comprometimento e realizar outras atividades de resposta.

Análise da Causa Raiz: Para incidentes críticos, uma análise da causa raiz é realizada, documentada e revisada pelo Diretor de Engenharia, que decide sobre a necessidade de uma reunião pós-mortem.

Processo de Resposta: O processo de resposta inclui triagem, investigação, contenção, erradicação, recuperação e endurecimento, com foco nas lições aprendidas e melhorias a longo prazo.

Segurança Física: O documento aborda a segurança física dos sistemas afetados, incluindo procedimentos de isolamento e backup.

Determinação e Denúncia de Violação: Somente o Product Owner pode determinar se um incidente constitui uma violação. A empresa deverá notificar prontamente todas as partes relevantes, de acordo com as políticas e requisitos regulatórios.

Comunicações Externas: A empresa coopera com clientes, controladores de dados e autoridades conforme necessário, com a equipe jurídica e executiva determinando a abordagem.

Papéis e Responsabilidades: O documento descreve as responsabilidades específicas dos papéis de respondente a incidentes.

Considerações Especiais: Inclui lidar com problemas internos, comunicações comprometidas e comprometimento de contas root.

Status e Resumo do Incidente: Um modelo detalhado é fornecido para documentar detalhes do incidente, incluindo data, hora, local, pessoal envolvido, tipo de informação envolvida, indicadores de comprometimento, causa raiz e ações tomadas.

Proprietário da Apólice e Data de Vigência: O Product Owner é o titular da apólice, e o plano entra em vigor em 1º de março de 2024.

Categorias de Incidentes Específicas para IA:

S1 - Incidentes Críticos de IA

Viés sistemático afetando grupos protegidos.

Jailbreak bem-sucedido em produção, impactando mais de 100 usuários.

PII expostas por meio de respostas geradas por IA.

Taxa de alucinação sustentada superior a 5% por uma ou mais horas.

S2 – Incidentes de IA de alto nível

Bypass de API de moderação detectado.

Ataque de injeção rápida impactando menos de 100 usuários.

Deriva do modelo causando degradação da precisão de mais de 10%.

Taxa de falha em citações superior a 15%.

S3 – Incidentes de IA Média

Uma única instância de resposta de IA sem fonte.

Tentativa de fuga no estilo DAN que foi bloqueada com sucesso.

Latência de resposta anômala superior a 10 segundos.

3. Política de papéis e responsabilidades em segurança da informação

Objetivo: Estabelecer papéis e responsabilidades claros para proteger sistemas eletrônicos de informação e equipamentos relacionados.

Proprietário da Apólice e Data de Vigência: O CEO é o proprietário da apólice, e o plano entra em vigor em 1º de março de 2024.

Aplicabilidade

Aplica-se a toda a infraestrutura do Document360, segmentos de rede, sistemas, funcionários e contratados envolvidos em funções de segurança e TI.

Público

Todos os funcionários e contratados envolvidos no Programa de Segurança da Informação.

Inclui parceiros, afiliados, funcionários temporários, trainees, convidados e voluntários.

Papéis e Responsabilidades

Liderança Executiva:

Aprova gastos de capital para programas de segurança.

Supervisiona a execução e comunicação da segurança da informação e gestão de riscos de privacidade.

Garante conformidade com leis e normas (por exemplo, RGPD, CCPA, SOC 2, ISO 27001).

Revisa contratos de serviços de fornecedores e supervisiona a gestão de riscos de terceiros.

Diretor de Engenharia:

Supervisiona a segurança da informação no desenvolvimento de software.

Implementa e monitora os controles de segurança para processos de desenvolvimento e TI.

Realiza avaliações de riscos de TI e comunica riscos à liderança.

VP de Suporte ao Cliente:

Gerencia ferramentas e processos de segurança da informação em ambientes de clientes.

Garante conformidade com as políticas de retenção e exclusão de dados.

Proprietários do Sistema:

Manter a confidencialidade, integridade e disponibilidade dos sistemas de informação.

Aprove solicitações de acesso e alteração para seus sistemas.

Funcionários, Contratados, Trabalhadores Temporários:

Aja com responsabilidade para proteger os recursos de saúde, segurança e informação.

Identifique áreas para melhorar as práticas de gestão de riscos.

Relate incidentes e siga as políticas da empresa.

Diretor de Pessoas

Garante que funcionários e contratados sejam qualificados e competentes.

Supervisiona verificações de antecedentes, apresentação de políticas e cumprimento do Código de Conduta.

Avalia o desempenho dos funcionários e oferece treinamento em segurança.

Conformidade de Políticas

Conformidade medida por meio de relatórios, auditorias e feedback.

Exceções devem ser pré-aprovadas pelo CEO.

O descumprimento pode levar a ações disciplinares, incluindo demissão.

Controle de Documentos

Versão: 1.0

Data: 3 de fevereiro de 2024

4. Política de desenvolvimento segura

Proprietário da Apólice e Data de Vigência: O CEO é o proprietário da apólice, e o plano entra em vigor em 1º de março de 2024.

Propósito: Garantir que a segurança da informação seja projetada e implementada durante o ciclo de vida de desenvolvimento de aplicações e sistemas de informação.

Escopo: Aplica-se a todas as aplicações e sistemas de informação do Document360 que sejam críticos para o negócio e/ou processem, armazenem ou transmitam dados confidenciais.

Princípios de Segurança por Design:

Minimize a área de superfície de ataque.

Estabeleça defaults seguros.

Aplique o princípio do Menor Privilégio.

Implemente defesa em profundidade.

Falhe com segurança.

Evite segurança por obscuridade.

Mantenha a segurança simples.

Princípios de Privacidade desde o Projeto:

Abordagem proativa e preventiva.

Privacidade como configuração padrão.

Privacidade embutida no design.

Funcionalidade completa sem comprometer a privacidade.

Segurança de ponta a ponta.

Proteção total ao longo do ciclo de vida.

Ambiente de Desenvolvimento: Segregação lógica ou física dos ambientes: Produção, Teste/Encenação, Desenvolvimento.

Testes de Aceitação do Sistema: Estabelecer programas e critérios de testes de aceitação para novos sistemas de informação, atualizações e novas versões. Complete uma Lista de Verificação de Lançamento antes de implantar o código.

Proteção dos Dados de Teste: Os dados de teste devem ser selecionados cuidadosamente, protegidos e controlados. Dados confidenciais dos clientes devem ser protegidos e não usados para testes sem permissão explícita.

Procedimentos de Controle de Mudanças: Garantir que o desenvolvimento, os testes e a implementação das mudanças não sejam realizados por um único indivíduo sem aprovação e supervisão.

Controle de Versão de Software: Todo o software é controlado por versão, com acesso restrito conforme o papel.

Conformidade com as Políticas: Medidas por meio de relatórios, auditorias e feedback. O descumprimento pode resultar em ação disciplinar, até e incluindo demissão.

5. Política de Código de Conduta

Proprietário da Política: O CEO é responsável pela política.

Data de Vigência: A apólice entra em vigor em 1º de março de 2024.

Objetivo: A política visa estabelecer e manter um ambiente seguro e inclusivo para todos os funcionários.

Escopo: Esta política se aplica a todos os membros da equipe em todos os ambientes profissionais dentro da organização.

Cultura: A cultura organizacional promovida por esta política enfatiza respeito, colaboração e consideração entre todos os funcionários.

Comportamento Esperado: Espera-se que os membros da equipe participem ativamente da criação de um ambiente de trabalho respeitoso e colaborativo.

Comportamento Inaceitável: Qualquer forma de assédio, violência, discriminação ou conduta inadequada é estritamente proibida.

Política de Armas: A política proíbe a posse de armas nas dependências da empresa, com consequências rigorosas para violações.

Consequências: O descumprimento desta política resultará em ações corretivas imediatas, incluindo medidas disciplinares e a exigência de relatar violações.

Responsabilidade: O CEO é responsável por garantir que todos os membros da equipe cumpram e respeitem os princípios estabelecidos nesta política.

6. Política de controle de acesso

Proprietário da Política: O CEO é responsável pela política.

Data de Vigência: A apólice entra em vigor em 1º de março de 2024.

Propósito: O objetivo desta política é restringir o acesso a informações e sistemas a indivíduos autorizados, de acordo com os objetivos do negócio.

Escopo: Esta política se aplica a todos os sistemas operados pelo Document360 que lidam com dados confidenciais para funcionários e partes externas com acesso à rede.

Resumo do Controle de Acesso e Gestão do Usuário:

Identificando Usuários: Os privilégios de acesso são atribuídos com base em funções específicas e competências necessárias para realizar tarefas.

Mantendo a Autorização: Todas as alocações de acesso privilegiado são documentadas e mantidas para garantir a responsabilização.

Aplicando Medidas de Segurança: A autenticação multifator (MFA) é obrigatória para acesso privilegiado a fim de aumentar a segurança. IDs administrativos genéricos são proibidos para evitar o uso não autorizado.

Adoção de Protocolos: Permissões de acesso com prazo limitado são concedidas para limitar a exposição e reduzir riscos de segurança.

Registro e Auditoria: Todos os logins e atividades privilegiados são registrados e auditados para monitorar possíveis acessos ou usos indevidos não autorizados.

Avaliações de Acesso de Usuários: Revisões regulares garantem que identidades distintas e apropriadas sejam mantidas para aqueles com acesso privilegiado.

Política de Controle de Acesso: O acesso é restrito apenas a partes autorizadas, garantindo que as informações permaneçam protegidas.

Gerenciamento de Senhas: Procedimentos seguros de login e políticas de senhas são implementados para proteger contra acessos não autorizados.

Provisão de Acesso ao Usuário: Permissões de acesso são concedidas com base em requisitos comerciais documentados e necessidades validadas.

Violações e Fiscalização: Violações desta política são relatadas e sujeitas a medidas de fiscalização para manter a conformidade e a segurança.

7. Política de gestão de dados

Proprietário da Política: O CEO é responsável pela política.

Data de Vigência: A apólice entra em vigor em 1º de março de 2024.

Propósito: Garantir que as informações sejam classificadas, protegidas, mantidas e descartadas com segurança de acordo com sua importância para a organização.

Escopo: Aplica-se a todos os dados, informações e sistemas de informação do Document360.

Classificação dos Dados: Confidencial: Dados altamente sensíveis que necessitam dos mais altos níveis de proteção. Exemplos incluem dados de clientes, PII, finanças da empresa, planos estratégicos e relatórios técnicos.

Restrito: Informações proprietárias que exigem proteção completa. Classificação padrão para todas as informações da empresa, salvo indicação em contrário. Exemplos incluem políticas internas, documentos legais, contratos e e-mails.

Público: Informações destinadas ao consumo público e podem ser distribuídas livremente. Exemplos incluem materiais de marketing e descrições de produtos.

Tratamento de dados:

Dados Confidenciais:

Acesso restrito a funcionários ou departamentos específicos.

Deve ser criptografado em repouso e em trânsito.

Não deve ser armazenado em dispositivos pessoais ou mídias removíveis.

Requer armazenamento e descarte seguros.

Dados Restritos:

Acesso restrito a usuários com base em necessidade de saber.

Requer aprovação da administração para transferência externa.

Armazenamento e descarte seguros são obrigatórios.

Dados Públicos: Não é necessário proteção especial ou controles de manuseio.

Retenção e Descarte de Dados:

Dados mantidos pelo tempo necessário para exigências comerciais, regulatórias ou contratuais.

Dados confidenciais e restritos são excluídos com segurança quando não são mais necessários.

PII excluídas ou desidentificadas quando não são mais necessárias para fins comerciais.

Revisão Anual de Dados: A gestão revisa anualmente os requisitos de retenção de dados para garantir o cumprimento da política.

Requisitos legais: Dados associados a retenções legais ou processos judiciais estão isentos dos requisitos padrão da política e são mantidos conforme as estipulações do advogado.

Conformidade com as Políticas: Conformidade medida por meio de relatórios e auditorias de ferramentas de negócios.

Exceções: Qualquer exceção à política requer aprovação do CEO.

Violações e Fiscalização: Violações conhecidas de políticas devem ser reportadas ao CEO e podem resultar em ações disciplinares, incluindo demissão do emprego.

8. Política de segurança operacional

Proprietário da Política: O CEO é responsável pela política.

Data de Vigência: A apólice entra em vigor em 1º de março de 2024.

Propósito e Escopo:

Garantir a operação segura dos sistemas e instalações de processamento de informações.

Aplica-se a todos os sistemas críticos de informação Document360 e entidades terceirizadas com acesso à rede.

Procedimentos Operacionais Documentados:

Os procedimentos técnicos e administrativos devem ser documentados e acessíveis aos usuários relevantes.

Gestão de Mudanças:

Mudanças significativas devem ser documentadas, testadas, revisadas e aprovadas antes da implantação.

Mudanças emergenciais exigem revisão retroativa e autorização.

Gestão de Capacidade:

Monitorar e ajustar os recursos de processamento e o armazenamento do sistema para atender aos requisitos de desempenho.

Incluir capacidade de recursos humanos no planejamento e nas avaliações anuais de risco.

Prevenção de Vazamento de Dados:

Identificar e classificar informações conforme a Política de Gerenciamento de Dados.

Treine os usuários sobre o tratamento adequado de informações sensíveis.

Use ferramentas de Prevenção à Perda de Dados (DLP) baseadas na avaliação de risco.

Filtragem Web:

Implemente DNS e bloqueio de IP para restringir o acesso a sites arriscados.

Bloqueie sites com conteúdo malicioso ou servidores de comando e controle, a menos que seja necessário para negócios.

Separação dos Ambientes:

Segregue estritamente os ambientes de desenvolvimento, preparação e produção.

Não use dados confidenciais de clientes em produção em ambientes de desenvolvimento ou testes sem aprovação.

Sistemas e Configuração de Rede:

Siga os padrões de configuração e reforço para manter a segurança do sistema e da rede.

Revise as regras de configuração de acesso à rede de produção anualmente.

Proteção contra Malware:

Implemente controles de detecção, prevenção e recuperação para malware.

Utilize softwares antimalware e de detecção de ameaças em todos os endpoints e e-mails da empresa.

Backup de Informações: Projetar e implementar processos de backup para sistemas e dados, garantindo a recuperação de dados do cliente conforme os SLAs.

Registro e Monitoramento: Implemente registros e monitoramento para detectar e responder a incidentes de segurança.

Controle do Software Operacional: Gerencie a instalação e o uso de softwares operacionais de acordo com as regras estabelecidas.

Inteligência de Ameaças: Colete e analise ameaças à segurança da informação para produzir inteligência acionável.

Gerenciamento de Vulnerabilidades Técnicas: Identifique, avalie e trate vulnerabilidades técnicas de forma oportuna.

Restrições na Instalação de Software: Estabeleça regras para instalação de software para garantir segurança e conformidade.

Considerações sobre Auditoria de Sistemas de Informação: Planeje e concorde com os requisitos de auditoria para minimizar interrupções nos processos de negócios.

Avaliação e Requisitos de Segurança de Sistemas: Inclua requisitos de segurança na aquisição ou mudanças significativas nos sistemas.

Máscara de dados: Implementar técnicas de mascaramento de dados para proteger PII e dados sensíveis com base na avaliação de risco.

9. Política de retenção de dados

Proprietário da Política: O CEO é responsável pela Política de Retenção de Dados.

Data de Vigência: A apólice entra em vigor em 1º de março de 2024.

Propósito: Esta política descreve como os dados são armazenados, analisados e excluídos dentro do Document360, garantindo transparência e controle do usuário sobre as informações retidas.

Escopo: Esta política se aplica a todos os clientes que utilizam o Document360, incluindo projetos de base de conhecimento públicos e privados.

Coleta de Dados:

Para sites públicos: Nenhum dado em nível de usuário é coletado.

Para projetos privados: coletamos dados em nível de usuário, incluindo a identidade do usuário que enviou um prompt, carimbos de data e outras informações disponíveis no Document360.

Uso de Dados: O Document360 armazena todos os prompts/perguntas inseridos no Chatbot de IA Eddy para realizar as seguintes análises:

Análise Temática: Agrupamento de perguntas/prompts usando algoritmos internos e APIs da OpenAI.

Análise de Citações: Identificação dos artigos mais citados.

Métricas: Exibição de métricas de profundidade e acompanhamento de perguntas respondidas vs. não respondidas.

Personalização: Esta política não é personalizável pelo cliente, mas os clientes têm o direito de solicitar a exclusão de seus dados a qualquer momento durante o período do contrato.

Retenção e Exclusão de Dados:

Todos os dados coletados são mantidos dentro do seu projeto Document360.

Os dados são deletados permanentemente quando o projeto da base de conhecimento é excluído.

Você pode solicitar a exclusão desses dados a qualquer momento durante seu contrato com o Document360.

Responsabilidade: O CEO é responsável por garantir a implementação e conformidade dessa política em todas as contas e projetos dos clientes.

10. Política de Avaliação e Gestão de Riscos em IA

Proprietário da Apólice: Diretor Sênior – Ciência de Dados.

Data de Vigência: A política entra em vigor em 1º de janeiro de 2025.

Propósito: Estabelecer uma abordagem sistemática para identificar, avaliar, priorizar e gerenciar riscos associados à Eddy AI ao longo de todo o seu ciclo de vida.

Componentes Chave:

Avaliação Inicial de Impacto da IA: Uma avaliação pré-desenvolvimento deve ser concluída antes de qualquer atividade de desenvolvimento, abrangendo casos de uso pretendidos, potenciais danos, probabilidade e impacto de risco, identificação de partes interessadas e estratégias de mitigação.

Monitoramento Contínuo de Riscos: Os riscos são revisados trimestralmente, com avaliações abrangentes realizadas anualmente.

Limiares de Tolerância ao Risco: Os riscos são classificados em quatro categorias: riscos inaceitáveis (implantação proibida), altos riscos (controles aprimorados necessários), riscos médios (controles padrão aplicados) e riscos baixos (apenas monitoramento).

Registro de Risco: Uma documentação centralizada de todos os riscos identificados, medidas de mitigação, riscos residuais e propriedade designada.

11. Política de Gestão de Justiça e Preconceitos em IA

Proprietário da Apólice: Diretor Sênior – Ciência de Dados

Data de Vigência: A política entra em vigor em 1º de janeiro de 2025.

Propósito: Identificar, medir, mitigar e monitorar continuamente o viés dentro dos sistemas de IA Eddy, garantindo tratamento justo e equitativo em todos os grupos de usuários e tipos de conteúdo.

Categorias de Vieso:

Viés Sistêmico: O viés originado de grandes modelos de linguagem (LLMs) de terceiros.

Viés Computacional/Estatístico: Viés decorrente de escolhas de design algorítmico, métodos de amostragem de dados ou das propriedades matemáticas dos modelos subjacentes.

Viés Humano-Cognitivo: Viés introduzido por meio de suposições, percepções e processos de tomada de decisão humanos.

Requisitos para Testes de Viés:

Pré-Implantação

Análise de Representatividade de Conteúdo: Analise a base de conhecimento para avaliar o equilíbrio dos temas, a profundidade e a diversidade de perspectivas.

Teste de Estereótipos: Teste o sistema usando consultas relacionadas a características protegidas e verifique se a IA se recusa consistentemente a reforçar estereótipos.

Justiça Linguística: Para bases de conhecimento multilíngues, meça e compare a qualidade das respostas entre todos os idiomas suportados.

Monitoramento Pós-Implantação

Mensalmente: Realize uma análise de perguntas não respondidas segmentada por tema ou grupo de usuários.

Trimestral: Realize uma auditoria completa de viés usando um corpus de teste atualizado para avaliar.

Anualmente: Contrate um auditor externo para realizar uma revisão independente de viés e publicar um relatório de transparência.

Privacidade de dados

Priorizamos sua privacidade e nos apegamos a informações rigorosas relacionadas às práticas:

Conformidade com a Privacidade de Dados: Assinamos um Acordo de Processamento de Dados (DPA) com a OpenAI, detalhando nosso compromisso com a privacidade e proteção dos dados. Para mais detalhes, consulte DPA com OpenAI.

Usamos os modelos ChatGPT-4.1 Mini e GPT-4o da OpenAI para alimentar o Eddy AI, oferecendo desempenho e capacidades de ponta.

Esse recurso segue as políticas de privacidade da OpenAI por meio de uma forma de integração com a OpenAI.

Enviamos dados para a OpenAI via suas APIs. Um trecho da política afirma: "A OpenAI não usará dados enviados pelos clientes via nossa API para treinar modelos OpenAI ou melhorar as ofertas de serviços da OpenAI." Qualquer dado enviado pela API para a OpenAI será mantido para fins analíticos por um máximo de 30 dias, após os quais será deletado.

NOTA

Leia as políticas completas de uso de dados da API da OpenAI.

Se você tiver alguma dúvida sobre a política de dados do Document360, por favor, leia nossa política de privacidade.

OWASP

O Open Worldwide Application Security Project (OWASP) é uma organização sem fins lucrativos reconhecida globalmente dedicada a melhorar a segurança do software. O OWASP oferece recursos, ferramentas e projetos comunitários gratuitos e de código aberto que ajudam as organizações a identificar, gerenciar e mitigar riscos de segurança. Uma de suas iniciativas mais conhecidas é a publicação de listas "Top 10" que destacam as vulnerabilidades de segurança mais críticas em diversos domínios.

As 10 principais ameaças do OWASP para aplicações de Grandes Modelos de Linguagem (LLM)

À medida que as tecnologias de IA evoluem, a OWASP ampliou sua expertise para aplicações de Grandes Modelos de Linguagem, identificando os 10 principais riscos de segurança únicos desses sistemas:

1. Injeção de Prompt: Entradas maliciosas projetadas para manipular ou sequestrar o comportamento de resposta do LLM.

2. Tratamento Inseguro de Saídas: Falha em sanitizar ou validar adequadamente as saídas do LLM, levando a vulnerabilidades de segurança posteriormente.

3. Envenenamento de Dados de Treinamento: Corromper conjuntos de dados de treinamento para sabotar ou controlar secretamente o comportamento do modelo.

4. Negação de Serviço do Modelo: Tentativas de esgotar os recursos computacionais do LLM, causando tempo de inatividade ou desempenho degradado.

5. Vulnerabilidades na cadeia de suprimentos: Risco introduzido por meio de conjuntos de dados de terceiros, modelos pré-treinados ou plugins.

6. Divulgação de Informações Sensíveis: Vazamento não intencional de dados confidenciais ou pessoais em resultados de modelos.

7. Design de Plugins Inseguros: Plugins que carecem de validação adequada ou controles de acesso, expondo superfícies de ataque.

8. Agência Excessiva: Empoderamento excessivo dos LLMs, possivelmente levando a ações autônomas não intencionais ou prejudiciais.

9. Dependência excessiva: Confiança cega nos resultados dos LLMs sem validação humana, correndo o risco de desinformação ou decisões ruins.

10. Roubo de Modelos: Replicação ou extração não autorizada de modelos proprietários de LLM.

Abordando as principais 10 ameaças do OWASP para o Ask Eddy

Dentro do serviço orientado por IA do Ask Eddy, várias ameaças do OWASP LLM são priorizadas e abordadas com controles direcionados:

LLM01: Injeção Rápida

Validamos as entradas antes de passar para processamento posterior. Isolamos o contexto dos prompts. Além disso, nossas instruções de sistema são fortalecidas para lidar com ataques de injeção rápida. A Eddy AI só gera respostas com base no conteúdo da sua base de conhecimento. Usamos a API de moderação para detectar e sinalizar prompts maliciosos.

LLM04: Envenenamento de Dados e Modelos (Embeddings)

Não temos LLM por conta própria. Dependemos das APIs da OpenAI para criar embeddings de texto. Com base no DPA que executamos com a OpenAI, a OpenAI emprega técnicas robustas contra envenenamento de dados e modelos.

LLM05: Manuseio Inadequado de Saída

Não usamos chamadas de ferramentas em nossa arquitetura. Todos os dados são armazenados de forma segura no cluster MongoDB, conforme nossa conformidade com SOC II e práticas GDPR. Usamos criptografia de última geração para proteger dados em repouso e trânsito.

LLM08: Fraquezas de Vetores e Incorporação

Usamos APIs OpenAI para incorporações e armazenamos com segurança no seu conteúdo. Criamos embeddings baseados no conteúdo da sua base de conhecimento. Assim, os embeddings não podem ser manipulados ou envenenados por fontes externas de conteúdo. Quando o conteúdo é atualizado/modificado, incorporações de texto correspondentes também são atualizadas.

LLM09: Desinformação

Temos instruções rigorosas do sistema para evitar provar informações falsas. Se o LLM decidir que não pode produzir uma resposta confiante, ele dirá "Não sei". Usamos o GPT modelo 4.1 mini mais recente, que é menos propenso a alucinações.

Processos e responsabilidade para monitoramento contínuo

Para gerenciar esses riscos de forma eficaz, o Ask Eddy emprega as seguintes estruturas de governança e monitoramento:

Detecção Automatizada de Ameaças: Sistemas de monitoramento em tempo real que sinalizam padrões de entrada incomuns ou comportamentos suspeitos do modelo.

Trilhas de Auditoria: Registro abrangente das interações de entrada/saída para análise forense e verificação de conformidade.

Protocolos de Resposta a Incidentes: Definiram fluxos de trabalho para contenção, avaliação e remediação rápida de eventos de segurança.

Alinhamento de Conformidade: Auditorias e atualizações regulares alinhadas a estruturas como SOC 2, GDPR.

Ao integrar esses princípios e melhores práticas de segurança, a Ask Eddy garante um serviço de IA resiliente e confiável, alinhado às recomendações da OWASP.

Compromisso com a segurança e as melhores práticas da OWASP

A Document360 prioriza a segurança como um aspecto fundamental de sua plataforma de gestão do conhecimento. Reconhecendo a OWASP como autoridade global em segurança de software, a Document360 alinha suas práticas e orientações de segurança com os padrões amplamente adotados pela OWASP, incluindo o OWASP Top 10 de riscos de segurança em aplicações e o emergente OWASP LLM Top 10 para aplicações impulsionadas por IA.

Integração dos princípios da OWASP

O Document360 incorpora os princípios do OWASP por meio de:

Incorporando as melhores práticas de codificação segura e validação de entradas, inspiradas nas diretrizes do OWASP, em seu ciclo de vida de desenvolvimento.

Garantindo que vulnerabilidades comuns destacadas pelo OWASP, como falhas de injeção e referências diretas inseguras de objetos, sejam mitigadas por meio de uma arquitetura robusta da plataforma.

Aproveitando os frameworks de IA e riscos específicos de LLM do OWASP para proteger integrações e recursos baseados em IA dentro do Document360.

Fornecer acesso seguro à API com tokens autenticados, protegendo o fluxo de dados consistente com os controles recomendados pelo OWASP.

Alinhamento com os Padrões de Segurança da Indústria

O Document360 complementa o foco de segurança do OWASP ao aderir a frameworks e certificações adicionais:

Hospedado na plataforma Microsoft Azure Cloud com proteções avançadas de segurança, incluindo defesa contra DDoS e armazenamento de dados criptografados.

Conformidade com o GDPR, SOC 2 Tipo II e outras regulamentações e normas relevantes.

Monitoramento contínuo e detecção automatizada de ameaças estão alinhados com as recomendações de Registro e Monitoramento de Segurança do OWASP.

Saiba mais sobre o OWASP e como a estratégia de segurança do Document360 está alinhada com as melhores práticas:

Site Oficial da OWASP: https://owasp.org

Projeto Top 10 da OWASP: https://www.owasptopten.org

Visão geral de segurança do Document360: https://docs.document360.com/docs/security

Testes de segurança e defesas

API de moderação

O que é: Um filtro de segurança automatizado que filtra entradas e modela as saídas para conteúdo violento, sexual, odioso, automutilado e outras restrições de políticas.

Como usamos: Chamamos de API de Moderação para prompts de usuário e respostas de candidatos. Se o conteúdo for sinalizado, a IA do Eddy bloqueia, redige ou direciona para cópias de reserva seguras. Todos os prompts bloqueados dos usuários são registrados para revisão.

Impacto no Cliente: Reduz o risco de respostas inseguras e ajuda você a aplicar políticas de uso aceitável em toda a sua base de conhecimento.

Controles operacionais

Moderação pré-prompt e pós-resposta em todas as superfícies interativas.

Etiquetas de severidade nos logs para revisão de conformidade.

Ajuste periódico de limiar para balancear a lembrança vs. falsos positivos.

Teste de fuga no estilo "DAN"

O que é: "DAN" (Faça Qualquer Coisa) é um padrão de jailbreak bem conhecido que tenta coagir um LLM a ignorar instruções, políticas ou permissões. Tratamos "DAN" como uma forma abreviada de uma classe de ataques de engenharia de prompts (coerção por role-play, solicitações de override de políticas, cargas úteis de instruções aninhadas).

Como usamos: Mantemos um corpus de prompts de jailbreak no estilo DAN e relacionados, e os rodamos em ambientes de staging como parte da nossa prática de red teaming. Reforçamos os prompts do sistema, isolamos o contexto recuperado e verificamos que o modelo se recusa a agir fora do escopo.

Impacto no Cliente: Fortalece a resistência à sobreposição de instruções para que as respostas permaneçam fundamentadas no seu conteúdo e políticas autorizadas.

Controles operacionais

Replay regular de conjuntos de teste de jailbreak (incluindo variantes DAN) durante os lançamentos.

Regras de proteção que anulam cláusulas de "ignorar instruções anteriores" e cláusulas similares de coerção.

Alertas automáticos em qualquer fuga bem-sucedida em pré-produção; Bloqueie o posicionamento até ser corrigido.

NOTA

Não endossamos nem ativamos nenhum "modo DAN". As referências ao DAN aqui são exclusivamente sobre testes defensivos contra tentativas de fuga da prisão.

Testes adversariais

O que é: Tentativas estruturadas de quebrar ou degradar o sistema usando entradas hostis (stuffing de tokens, injeções de prompt, contaminação de contexto, truques unicode/codificação, ataques logit, prompts de negação de carteira).

Como usamos: Executamos testes adversariais contínuos ao longo do pipeline RAG (recuperação, ranking, grounding e resposta). Os testes incluem strings de injeção nos prompts do usuário e no conteúdo da base de dados para validar isolamento e saneamento de saída.

Impacto no Cliente: Melhora a robustez contra manipulação, reduz o risco de alucinação e protege latência/custo sob abuso.

Controles operacionais

Execuções de teste adversariais programadas por liberação; Execuções adicionais após atualizações de modelos principais ou prompts.

Métricas monitoradas: taxa de sucesso em jailbreak, taxa de passagem por injeção, taxa de resposta no solo, precisão de recusa, alertas de latência/picos de computação.

As descobertas retroalimentam políticas rápidas, filtros de recuperadores e higienizantes de conteúdo.

FAQ

O Document360 envolve algum recurso de IA generativa ou de grandes modelos de linguagem (LLM)?

Sim, a Eddy AI, um recurso do Document360, utiliza LLMs de terceiros como OpenAI e IA generativa para aprimorar a experiência do usuário. Ele utiliza modelos avançados de linguagem para fornecer assistência inteligente e geração de conteúdo.

Podemos optar por não treinar IA/LLMs de terceiros com nossos dados?

Sim, dados de clientes não são usados para treinar modelos de IA/LLM. A Eddy AI utiliza a tecnologia da OpenAI, mas, de acordo com a política de privacidade da OpenAI e nosso acordo com eles, qualquer dado enviado pelo sistema deles não é usado para treinamento em IA.

Enviamos dados para a OpenAI através da API deles. Como declarado na política deles: "A OpenAI não usará dados enviados pelos clientes via nossa API para treinar modelos OpenAI ou melhorar as ofertas de serviços da OpenAI." No entanto, a OpenAI pode manter os dados por até 30 dias para fins de análise e conformidade, após o qual eles são permanentemente excluídos.

O Eddy AI é construído sobre a mesma infraestrutura do Document360?

Sim, o Eddy AI roda na mesma infraestrutura segura e confiável do Document360. Isso garante desempenho consistente e conformidade com nossos padrões.

Quais países e regiões essas tecnologias/plataformas/modelos de IA são hospedados?

As tecnologias/plataformas/modelos de IA são hospedadas na região da União Europeia (UE).

Como o Document360 garante que meus dados não sejam acessados ou vazados para outros clientes? Qual garantia de segurança é aprovada?

O Document360 está em conformidade com o SOC II e segue as melhores práticas de engenharia padrão da indústria para garantir isolamento e proteção de dados. Medidas de segurança robustas são implementadas para evitar acessos não autorizados, garantindo que seus dados permaneçam seguros e inacessíveis para outros clientes. Para mais detalhes, consulte nossas práticas de segurança.

Como o Document360 garante que dados de clientes não direcionados sejam ingeridos?

O Document360 segue rigorosamente o GDPR e a Lei de IA da UE. Nossos processos internos e práticas de manuseio de dados são projetados para alinhar com todos os requisitos legais e de conformidade relevantes, garantindo que apenas os elementos de dados pretendidos e autorizados sejam processados. Dados de clientes não direcionados são explicitamente excluídos da ingestão.

O que é o SLA de tempo de funcionamento, e ele é suportado por todos os subprocessadores e terceiros?

O Document360 mantém um SLA de 99,9% de tempo de atividade, totalmente suportado por todos os subprocessadores relevantes e provedores de serviços terceirizados envolvidos na entrega de nossos serviços.

Quais controles existem para detectar e prevenir erros?

Registramos todas as saídas e respostas geradas pela Eddy AI. Além disso, estamos no processo de integrar ferramentas de observabilidade de LLMs para aprimorar as capacidades de monitoramento e prevenção de erros.

Qual é a margem de erro esperada para respostas de IA Eddy? Como é monitorada e medida a adesão à margem de erro permitida?

Com base em nossos testes internos, o Eddy AI demonstra uma taxa de precisão de 96–98% ao responder às perguntas dos usuários. Estamos integrando ativamente ferramentas de observabilidade de LLMs e utilizando frameworks de avaliação como OpenAI Evals, RAGAS e métricas GeneralQA para avaliar desempenho e precisão em relação a benchmarks definidos.

O produto foi avaliado quanto a viés, toxicidade ou conteúdo prejudicial, como ameaças, palavrões ou polaridade política?

Sim, usamos APIs de Moderação OpenAI para avaliar respostas a conteúdos prejudiciais. Se uma resposta for sinalizada, a IA Eddy evitará gerar a resposta.

Como o risco de alucinação por IA é gerenciado no Eddy AI?

O Document360 possui uma estratégia de mitigação de riscos baseada em IA. A IA Eddy é estritamente limitada ao conteúdo da sua base de conhecimento. Os prompts do nosso sistema orientam a IA a evitar gerar respostas sem suporte ou inventadas. Se a Eddy AI estiver em dúvida ou não puder citar uma fonte confiável, ela responderá com "Não sei."

As decisões de IA são explicáveis e há supervisão humana no processo?

Sim, todas as respostas geradas por IA pela Eddy AI incluem citações em linha, permitindo que os usuários finais vejam claramente a fonte da informação e entendam como a resposta é gerada. Além disso, seguimos uma abordagem de humano no ciclo como parte da nossa governança de IA. Embora a Eddy AI possa ajudar com recomendações, as decisões finais ficam a cargo dos humanos, garantindo supervisão e responsabilidade.

Como garantir que dados sensíveis ou confidenciais não sejam expostos a outros clientes?

Temos um DPA assinado com a OpenAI afirmando que os dados não serão usados para treinamento nem compartilhados com terceiros. Estamos em conformidade com SOC2 Tipo II e GDPR. Os dados compartilhados com a IA são limitados às permissões de acesso individuais do usuário e não ao projeto inteiro.

Como a confidencialidade dos meus dados é mantida, e há revisores humanos envolvidos no seu tratamento?

Todos os dados do projeto são criptografados em repouso, e todos os dados enviados ao modelo de IA são criptografados durante o trânsito. Usamos criptografia AES de 256 bits para dados em repouso e HTTPS com TLS 1.2 para dados em trânsito. Nenhum revisor humano leia, anote ou processe seus dados, e não treinamos nossos próprios LLMs.

Os dados são anonimizados antes de serem processados pelos modelos de IA?

Sim, executamos processos internos para detectar qualquer informação pessoalmente identificável (PII). Se as PII forem detectadas, elas são mascaradas e substituídas por marcadores antes de enviar os dados para quaisquer modelos de terceiros.

Como garantir a transparência e identificar vieses? Como os modelos de IA geram respostas?

Usamos os LLMs da OpenAI e confiamos em seus scorecards e relatórios para termos transparência. Seguimos as melhores práticas de red teaming para identificar vieses e testamos periodicamente a deriva do modelo. Para gerar respostas, utilizamos a abordagem de Geração Aumentada por Recuperação (RAG), onde o contexto é retirado da nossa base de conhecimento e enviado para o LLM.

Quais medidas são tomadas para garantir a confiabilidade e o desempenho dos seus modelos de IA?

Oferecemos um SLA de 99,9% de tempo de atividade e estamos trabalhando para integrar um provedor de LLM de backup. Monitoramos regularmente anomalias usando práticas de red teaming, testes de deriva de modelos e avaliações que acompanham parâmetros como precisão e recordação de contexto. Se um comportamento indesejado for detectado, investigamos a causa raiz e podemos ajustar os comandos do sistema, atualizar para um novo LLM ou sugerir mudanças de conteúdo aos clientes.

Como vocês gerenciam as atualizações dos modelos e garantem um desempenho contínuo?

Realizamos avaliações regularmente para monitorar o desempenho e o desvio do modelo. Com base nos resultados, atualizamos nossos sistemas e adotamos LLMs mais recentes para melhorar o desempenho e a precisão.