Antes de configurar o Single Sign-On (SSO) entre o Document360 e o Okta usando o protocolo OpenID, certifique-se de ter acesso administrativo ao Okta. Por favor, note que apenas usuários com as funções Proprietário ou Administrador como Projeto podem configurar SSO no Document360.

DICA PROFISSIONAL

Recomenda-se abrir o Document360 e o Okta em duas abas/janelas de navegador separadas, já que configurar o SSO no Document360 exigirá que você alterne entre Okta e Document360 várias vezes.

Inscreva-se no Okta

O acesso a uma conta Okta é necessário para configurar o SSO com o Document360. Se você não tem uma conta:

Navegue até o Registro de Desenvolvedores do Okta e complete o processo de cadastro.

Assim que você fizer login no Okta com suas credenciais, será direcionado para a página do Console de Administração do Okta.

Adicionando uma Aplicação no Okta

Para criar uma configuração SSO do Document360 usando o Okta, siga estes passos:

Faça login no Okta usando as credenciais da sua conta.

Mude para a função de usuário administrador clicando em Administrador no canto superior direito ao lado do seu nome de perfil.

Na lista de navegação à esquerda, expanda o menu suspenso Aplicações e clique em Aplicações.

Clique no botão Criar Integração de App e selecione OIDC - OpenID Connect como método de Log-in.

Escolha Aplicação Web como tipo de Aplicação e clique em Próximo.

Na página de Integração de Novos Aplicativos Web , insira um nome para seu aplicativo no campo de nome de integração de Aplicativos .

.gif)

Configuração do Provedor de Serviço (SP) do Document360

Em seguida, você precisará configurar o Okta com os detalhes do Provedor de Serviço (SP) fornecidos pelo Document360:

Abra o Document360 em uma aba ou painel separado.

Navegue até Configurações > Usuários e Permissões > Configuração SSO no Document360.

Clique no botão Criar SSO .

.png)

Selecione o Okta comoseu provedor de identidade para navegar automaticamente até a página Configurar o Provedor de Serviço (SP).

.png)

Na opção Configurar o Provedor de Serviço (SP), selecione o botão de opção OpenID para configurar SSO com OpenID.

Esta página exibirá um conjunto de parâmetros.

.png)

Vá até a página de Integração de Novos Web App no Okta e insira os parâmetros do Document360 conforme mostrado abaixo.

Okta | Document360 |

|---|---|

Login redirecionar URI | URIs de redirecionamento de login |

Desconectar o URI de redirecionamento | URIs de redirecionamento de desconexão |

.png)

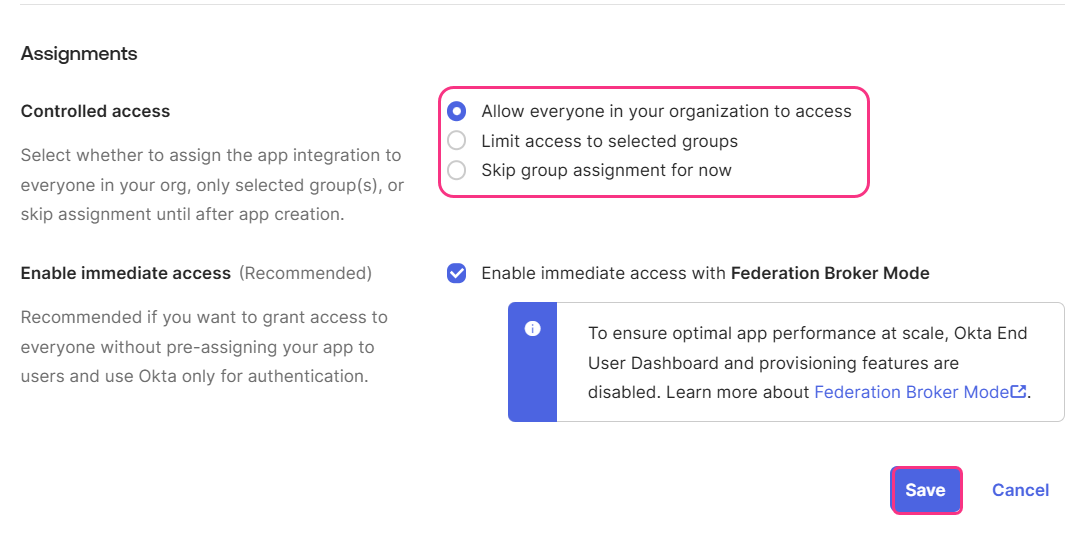

Em seguida,role para Assignments e selecione um acesso Controlado selecionando o rádio butto n.

Clique em Salvar. Você será redirecionado para a página Geral da Aplicação.

Configuração SSO do Document360 OpenID

Agora, configure as configurações do SSO no Document360:

Retorne à aba/painel Document360 exibindo a página Configurar o Provedor de Serviço (SP ).

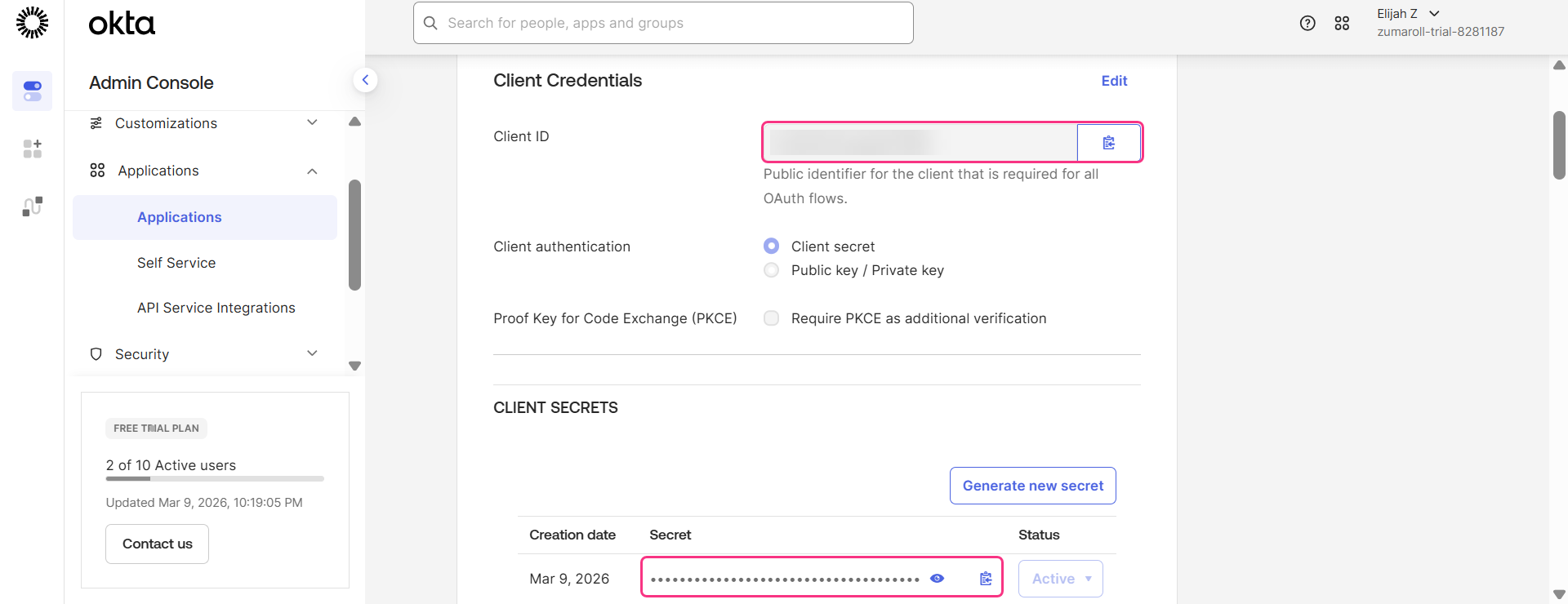

Clique em Próximo para navegar até a página Configurar o Provedor de Identidade (IdP) e insira os valores correspondentes da sua configuração no Okta:

.png)

Okta | Document360 |

|---|---|

ID do cliente | ID do cliente |

Segredo do Cliente | Segredo do Cliente |

URI do emissor | Autoridade |

NOTA

Para encontrar o URI do Emissor no Okta, navegue até a API de > de Segurança.

No campo Scope (opcional), digite um valor de scope e clique em + para adicioná-lo como chip. Isso define quais informações ou permissões de usuário o Document360 solicita ao seu provedor de identidade.

Você pode somar até 3 miras.

Certifique-se de que o ID do Cliente e o Segredo do Cliente correspondam aos valores gerados no Okta.

Clique em Próximo para prosseguir até a página de provisionamento SCIM .

Provisão SCIM

Se o SCIM for necessário,

Ative a opção Ativar provisão SCIM . Um diálogo de confirmação será exibido, leia os termos e clique em Aceitar.

Os parâmetros necessários para completar a configuração SCIM no Okta serão então exibidos.

.png)

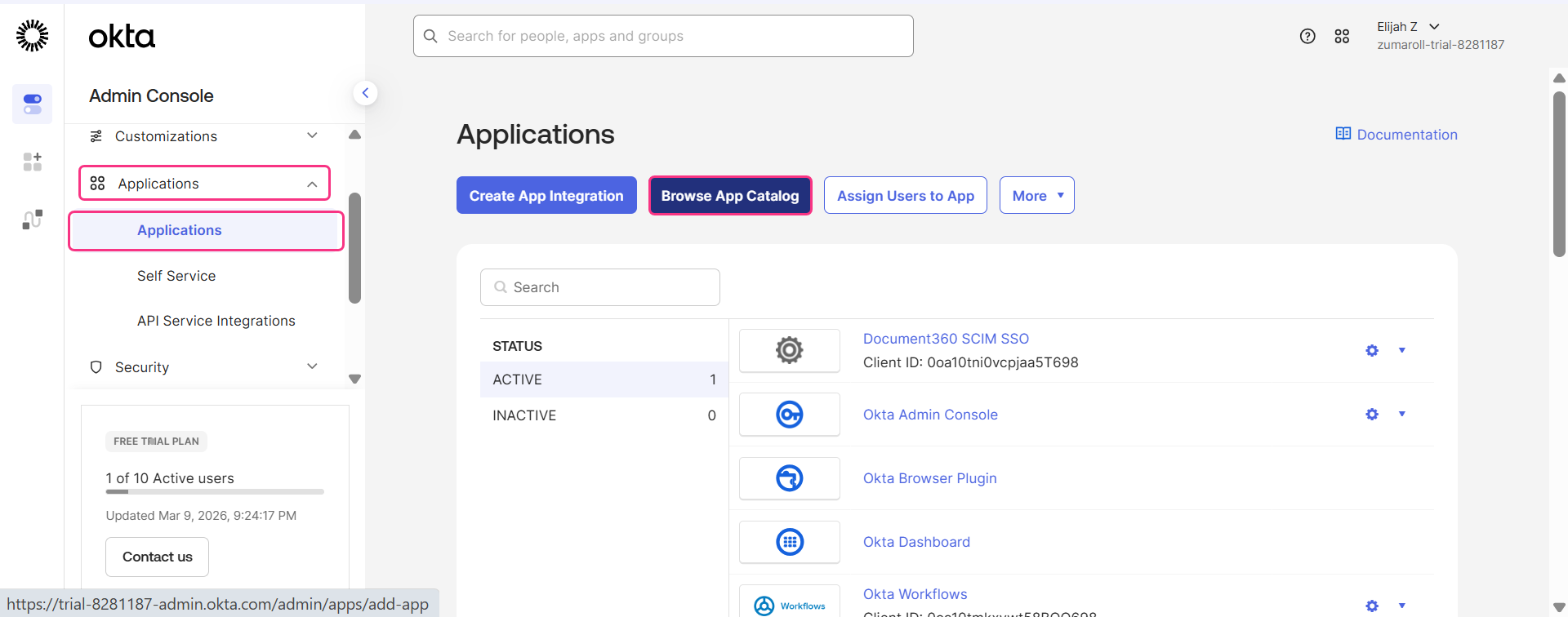

Vá até o Okta, expanda o menu suspenso Aplicações na barra de navegação da esquerda e clique em Aplicações.

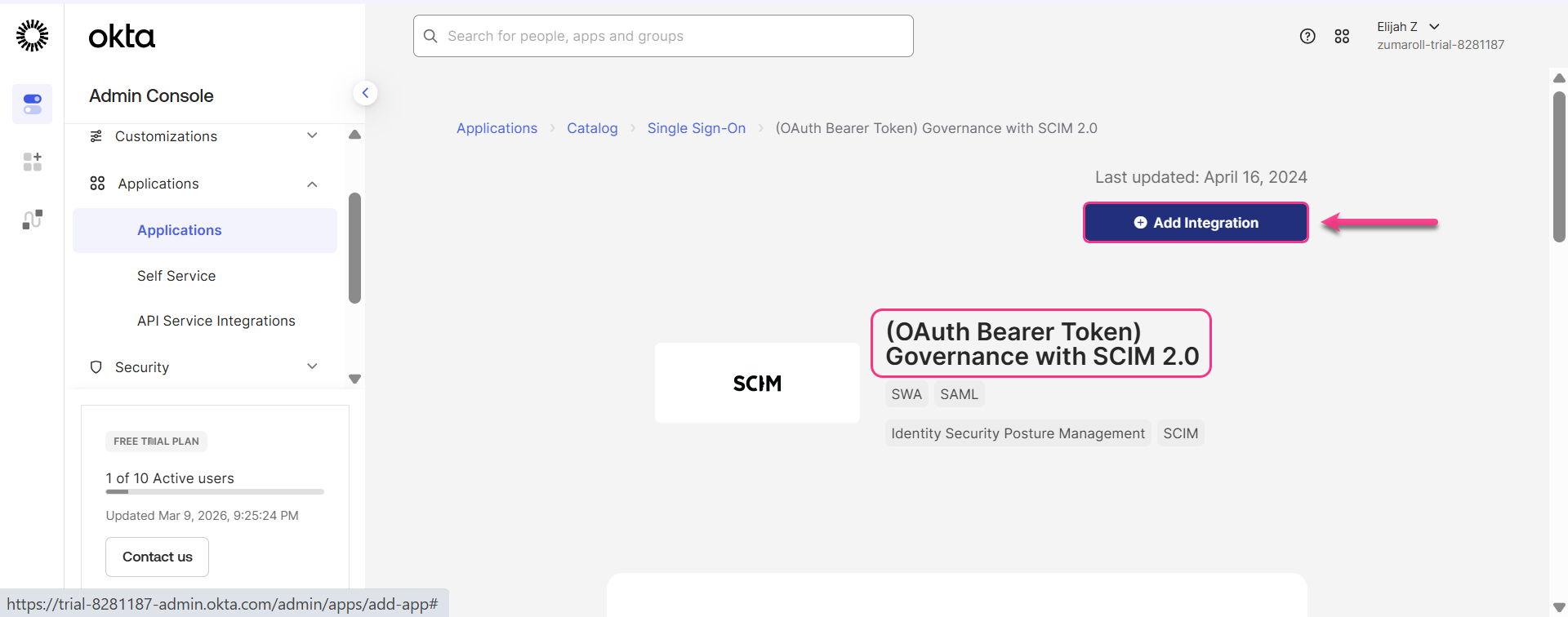

Clique em Navegar pelo Catálogo de Aplicativos e pesquise por SCIM 2.0 (Token Portador OAuth), depois selecione Ver todos os resultados.

Nos resultados da busca, selecione (OAuth Bearer Token) Governança com SCIM 2.0 e clique em Adicionar Integração.

NOTA

Certifique-se de selecionar o aplicativo correto. Não selecione a versão do app de teste.

Na página de Configurações Gerais , você pode alterar o rótulo da sua Aplicação e clicar em Próximo.

.png)

Depois, clique em Concluído na página de opções de Log-on .

NOTA

A configuração não é necessária nesta etapa, pois já configuramos o OpenID nas etapas anteriores. Este aplicativo foi criado apenas para provisionamento SCIM.

Navegue até a aba Provisioning e selecione Configurar Integração com API.

Selecione a caixa de seleção Habilitar Integração de API e um conjunto de campos será exibido.

Insira os parâmetros do Document360 para o Okta conforme mostrado abaixo.

Okta | Document360 |

|---|---|

Base URL | SCIM Base URL |

Token de Portador OAuth | Token secreto primário |

.png)

NOTA

Não clique em Configurar Conector de Teste ainda. Neste estágio, o provisionamento SCIM não funcionará com o Document360 porque a configuração do SSO não está completa no Document360.

Quando terminar, navegue de volta para o Document360 para completar a configuração.

Atribuir papel padrão

Ative a opção de ativar a sincronização de grupos, se necessário.

No campo do papel padrão , o papel é definido como Contribuidor por padrão. Você pode mudar isso a partir do menu suspenso, se necessário.

Nos campos de grupos de usuários e grupos de leitor , selecione os grupos que deseja adicionar. Vários grupos podem ser adicionados, e eles herdarão o papel padrão que você selecionou anteriormente.

Clique em Próximo para navegar até a página Mais Configurações .

Mais Cenários

Na página de Más configurações , configure o seguinte:

Nome SSO: Insira um nome para a configuração SSO.

Personalizar o botão de login: Insira o texto do botão de login exibido aos usuários.

Atribuir automaticamente o grupo de leitores: Essa opção está disponível apenas para configurações SSO existentes. Para configurações de SSO recém-criadas, o interruptor de atribuição automática do grupo de leitores não será exibido, pois o SCIM automaticamente fornece usuários e grupos.

Desconecte o usuário SSO ocioso: Ligue/desative conforme suas necessidades.

Escolha se convida contas de usuários e leitores existentes para o SSO.

.png)

Clique em Criar para completar a configuração do OpenID SSO.

Integração completa com SCIM com Okta

Para completar o provisionamento SCIM com o Okta,

Navegue de volta para a página do Okta.

Clique em Testar Credenciais da API e uma mensagem de sucesso deve aparecer, confirmando que o app SCIM criado está integrado com sucesso.

.png)

Clique em Salvar.

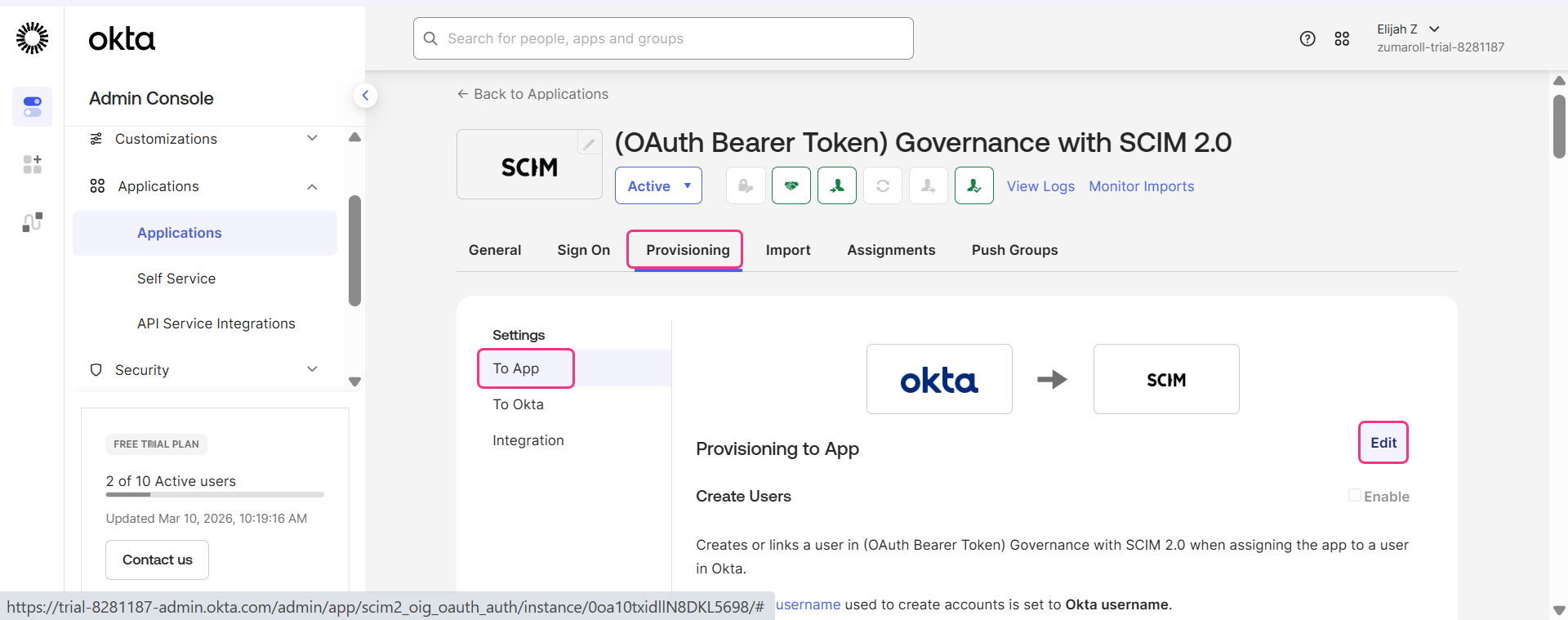

Em seguida, vá na aba Provisões e selecione Para o App eclique em Editar na seção Provisionamento para o App .

Selecione apenas as seguintes ações suportadas.

Criar Usuários

Atualizar Atributos do Usuário

Desativar usuários

Depois, clique em Salvar.

O Proprovisionamento SCIM com Okta OpenID está configurado com sucesso.

A configuração do SSO baseada no protocolo OpenID foi configurada com sucesso usando o Okta .

NOTA

Para mais informações sobre como gerenciar usuários, leitores e grupos. Vá em Gerenciando Usuários e Leitores com SCIM no Okta.