Antes de configurar o Single Sign-On (SSO) entre Document360 e ADFS usando o protocolo SAML, certifique-se de ter acesso administrativo tanto ao Document360 quanto ao servidor ADFS. Por favor, note que apenas usuários com as funções Proprietário ou Administrador como Projeto podem configurar SSO no Document360.

DICA PROFISSIONAL

Recomenda-se abrir o Document360 e o ADFS em duas abas/janelas de navegador separadas, já que configurar o SSO no Document360 exigirá que você alterne entre Okta e Document360 várias vezes.

Adicionando uma Aplicação no ADFS

Você precisará criar uma nova aplicação SAML no ADFS:

Faça login no console de gerenciamento do ADFS no seu servidor ADFS.

No console de gerenciamento do ADFS , navegue até Trusts de Partes Confiáveis.

Clique com o botão direito em Confianças Parte Confiável e selecione Adicionar Confiança Confiável.

No Assistente de Confiança de Parte Confiável, escolha Sinistros conscientes e clique em Iniciar.

Selecione Inserir dados sobre a parte confiável manualmente e clique em Próximo.

Forneça um nome de exibição (por exemplo, "Document360 SAML SSO") e clique em Próximo.

Na etapa Configurar Certificado , clique em Próximo (você pode pular isso se não estiver usando um certificado).

Em Configurar URL, selecione Habilitar suporte ao protocolo SAML 2.0 Web SSO.

Configuração do Provedor de Serviço (SP) do Document360

Em seguida, você precisará configurar o ADFS com os detalhes do Provedor de Serviço (SP) fornecidos pelo Document360:

Abra o Document360 em uma aba ou painel separado.

Navegue até Configurações > Usuários e permissões > Configuração SSO no Document360.

Clique no botão Criar SSO .

.png)

Selecione o ADFS como seu Provedor de Identidade (IdP) para navegar automaticamente até a página Configurar o Provedor de Serviço (SP ).

.png)

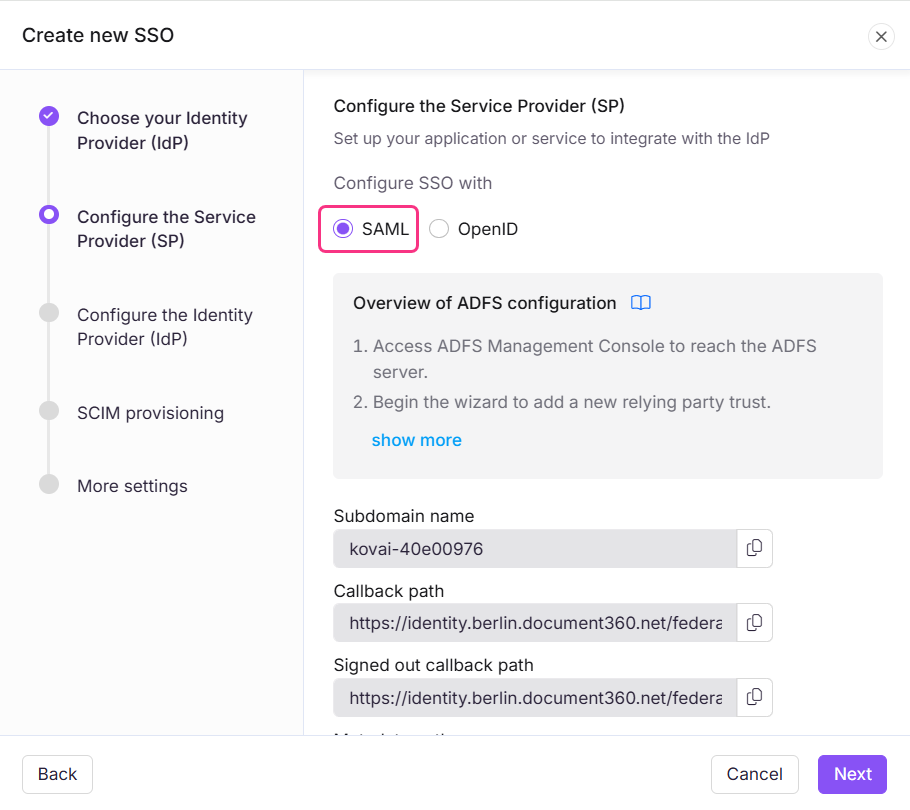

Na página Configurar o Provedor de Serviço (SP), selecione o botão de rádio SAML como protocolo.

Um conjunto de parâmetros será exibido para completar a configuração SAML no ADFS.

Insira esses parâmetros nos campos correspondentes nas etapas Configurar URL e Identificadores no ADFS, conforme mostrado abaixo.

ADFS | Document360 |

|---|---|

Confiando no Identificador da Parte | ID da entidade do provedor de serviço |

URL de Login | Caminho de retorno |

URL de Encerramento | Caminho de retorno de chamada desconectado |

Identificador de Confiança da Parte Confiável | Nome do subdomínio |

URL de metadados | Caminho de metadados |

Clique em Próximo e complete as etapas restantes do assistente, como configurar a autenticação multifator, se necessário, e permitir que todos os usuários acessem o aplicativo.

Revise suas configurações e clique em Próximo para adicionar a parte confiável.

Na tela final, marque a caixa Abrir o diálogo Editar Regras de Reivindicação e clique em Fechar.

Configuração das Regras de Reivindicação

No diálogo Editar Regras de Reivindicação , clique em Adicionar Regra.

Selecione Enviar Atributos LDAP como Reivindicações como modelo de regra e clique em Próximo.

Forneça um nome para a regra da reivindicação (por exemplo, "Enviar Atributos LDAP").

Configure o seguinte:

Armazenamento de Atributos: Selecione Active Directory.

Mapeamento:

Atributo LDAP: User-Principal-Name | Tipo de Reivindicação de Saída: ID do Nome

Atributo LDAP: Endereços de E-mail | Tipo de Reivindicação Enviada: Endereços de E-Mail

Atributo LDAP: Nome de Exibição | Tipo de Reivindicação de Saída: Nome

Clique em Finalizar para adicionar a regra.

Clique em Aplicar para salvar suas alterações e feche o diálogo.

Configuração SSO do Document360 SAML

Agora, configure as configurações do SSO no Document360:

Retorne à aba/painel Document360 exibindo a página Configurar o Provedor de Serviço (SP) e clique em Próximo para navegar até a página Configurar o Provedor de Identidade (IdP ).

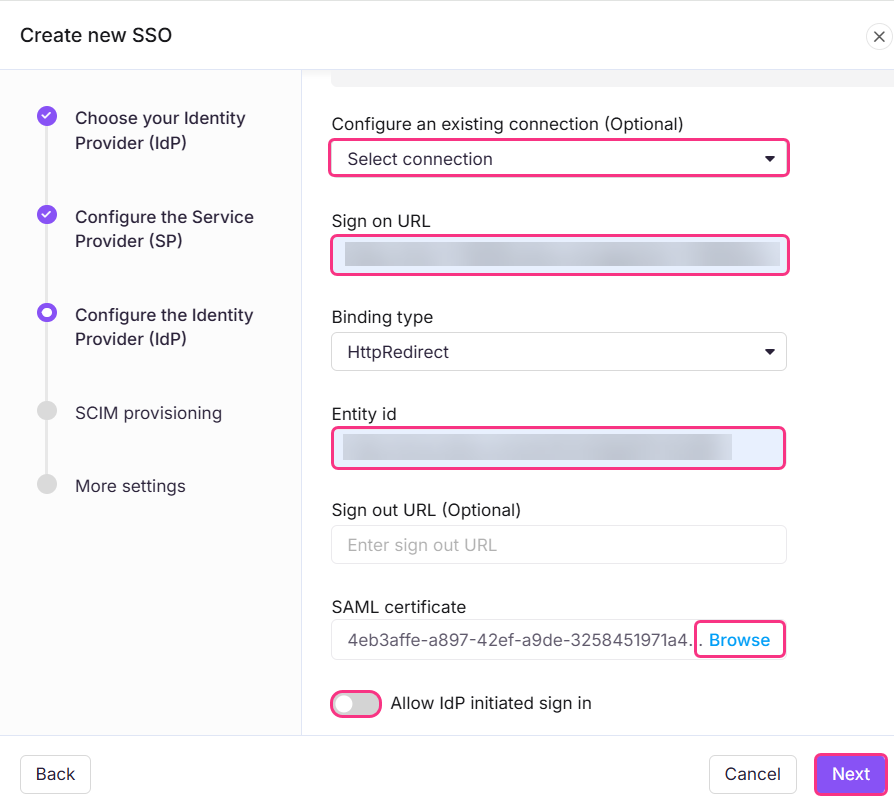

O campo Configurar uma conexão existente permite herdar uma configuração SSO que já tenha o SCIM ativado de um projeto pai. Ao selecionar essa opção, a configuração atual do SSO se torna o filho e herda automaticamente as configurações SCIM do projeto pai

Insira os valores correspondentes da sua configuração ADFS:

ADFS | Document360 |

|---|---|

URL de Login SAML | URL de Login Único do Provedor de Identidade |

Identificador (ID da Entidade) | Emissora do Provedor de Identidade |

Certificado X.509 | Certificado SAML |

Baixe o Certificado X.509 do ADFS e faça o upload para o Document360 no campo Certificado SAML .

NOTA

Ao exportar o certificado X.509 do ADFS, selecione Base-64 codificado (. CER). O formato padrão codificado em DER não é suportado para configuração SAML do Document360.

Ative/desative a opção Permitir login iniciado por IdP com base nas necessidades do seu projeto.

Clique em Próximo para prosseguir até a página de provisionamento SCIM .

Provisão SCIM

Se o SCIM for necessário,

Ative a opção Ativar provisão SCIM .

.png)

Um diálogo de confirmação aparecerá detalhando os termos para ativar o SCIM. Revise os termos, selecione a caixa de seleção e clique em Aceitar.

Os parâmetros necessários para completar a configuração SCIM no ADFS serão então exibidos.

NOTA

O provisionamento SCIM no ADFS pode ser habilitado apenas usando ferramentas de terceiros ou integrações personalizadas. O ADFS não suporta nativamente o provisionamento SCIM.

Insira os parâmetros necessários do Document360 nos campos correspondentes do seu aplicativo personalizado.

.png)

Atribuir função padrão

No campo do papel padrão , o papel é definido como Contribuidor por padrão. Você pode mudar isso a partir do menu suspenso, se necessário.

Nos campos de grupos de usuários e grupos de leitor , selecione os grupos que deseja adicionar. Vários grupos podem ser adicionados, e eles herdarão o papel padrão que você selecionou anteriormente.

Clique em Próximo para navegar até a página Mais Configurações .

Mais Cenários

Na página de Más configurações , configure o seguinte:

Nome SSO: Insira um nome para a configuração SSO.

Personalizar o botão de login: Insira o texto do botão de login exibido aos usuários.

Atribuição automática do grupo de leitores: Essa opção está disponível apenas para configurações SSO existentes. Para configurações de SSO recém-criadas, o interruptor de atribuição automática do grupo de leitores não será exibido, pois o SCIM automaticamente fornece usuários e grupos.

Desconecte o usuário SSO ocioso: Ligue/desative conforme suas necessidades.

.png)

Clique em Criar para completar a configuração SAML SSO.

Gerenciando Usuários no ADFS

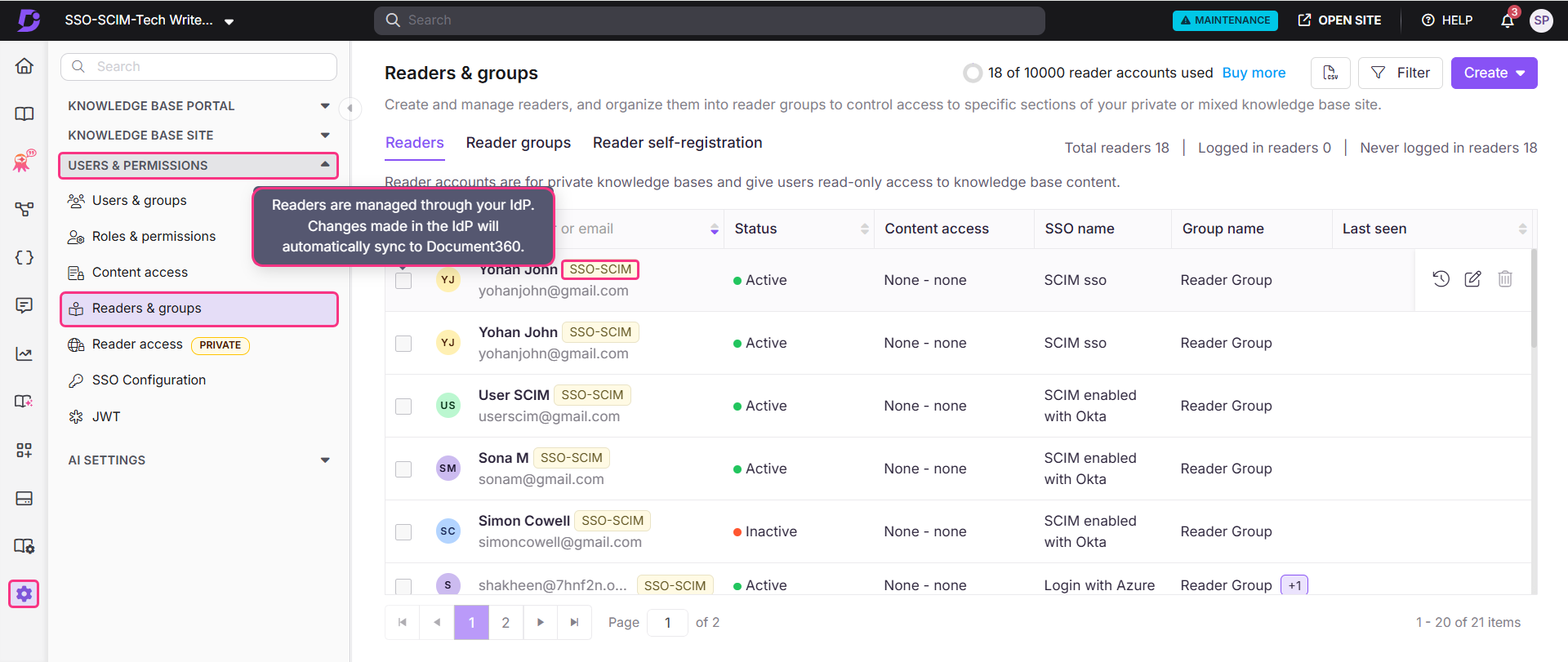

Para ver os leitores adicionados pelo seu aplicativo personalizado,

Vá até o Document360 e navegue até Configurações > Usuários e permissões > Leitores & grupos.

Selecione o leitor para navegar até o perfil dele.

Leitores provisionados via SCIM exibirão um crachá SSO-SCIM ao lado do nome.

NOTA

Quando o SCIM está ativado, editar o nome de um usuário ou deletar um usuário diretamente no Document360 é desativado, pois essas ações precisam ser gerenciadas pelo seu IdP para manter ambas as plataformas sincronizadas. Você pode

gerenciar apenas o acesso ao conteúdo pelo Document360.

Deletar um perfil no seu IDP não o remove do Document360, o perfil permanecerá com o status Inativo.

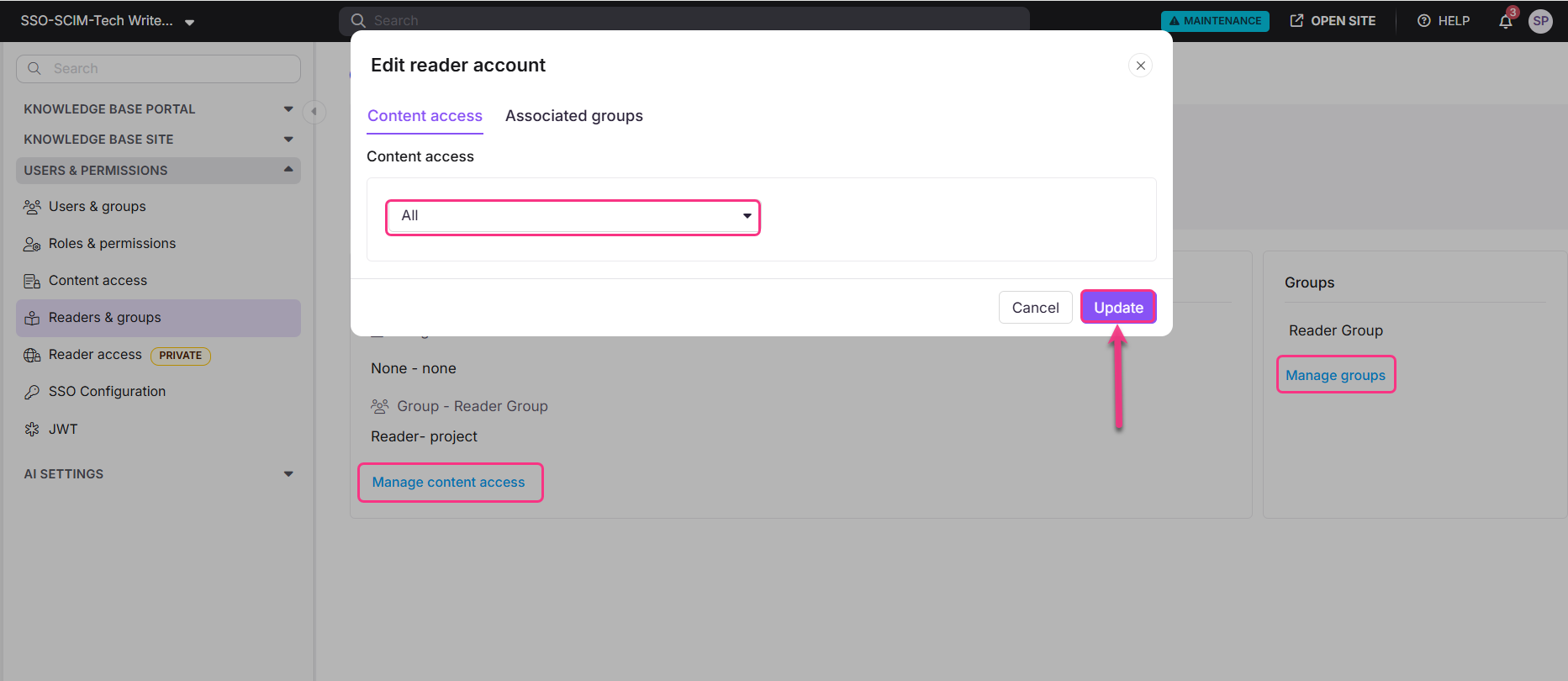

Gerencie o acesso ao conteúdo de Leitores, Usuários e Grupos

O papel padrão de conteúdo atribuído a qualquer novo usuário, leitor ou grupo é baseado no que foi configurado durante a configuração do provisionamento SCIM. As permissões serão definidas como Nenhuma por padrão, mas podem ser atualizadas a qualquer momento.

Para gerenciar o acesso ao conteúdo, selecione o leitor desejado e clique em Gerenciar Acesso ao Conteúdo.

Escolha o nível de acesso desejado no menu suspenso e clique em Atualizar.

NOTA

Você também pode gerenciar grupos para um leitor clicando em Gerenciar grupos na seção Grupos de Leitores.

Solução de problemas

SSO iniciado pelo SP falha com erro de Responder

Se o SSO iniciado pelo IdP funcionar, mas o SSO iniciado pelo SP falhar, provavelmente é porque o certificado de assinatura do Document360 não está configurado ou confiável no ADFS. No SSO iniciado pelo SP, o Document360 envia um AuthnRequest assinado que o IdP deve validar. Se o certificado de assinatura estiver faltando, o IdP retorna um erro do Responder.

Para resolver isso:

Abra as propriedades do Document360 confiando na parte fiduciária no ADFS.

Navegue até a aba Assinatura .

Envie o certificado de assinatura do Document360.

Você pode obter o certificado de assinatura do Document360 a partir da URL de metadados SAML.