Para configurar o Single Sign-On (SSO) entre o Document360 e qualquer Provedor de Identidade (IdP) não listado explicitamente no Document360, certifique-se de ter as credenciais necessárias e acesso tanto ao Document360 quanto ao seu IdP escolhido. Por favor, note que apenas usuários com as funções Proprietário ou Administrador como Projeto podem configurar SSO no Document360.

DICA PROFISSIONAL

Recomenda-se abrir o Document360 e seu Provedor de Identidade (IdP) em duas abas/janelas de navegador separadas, já que configurar o SSO no Document360 exigirá que você alterne entre Okta e Document360 várias vezes.

Adicionando uma Aplicação no seu Provedor de Identidade

Você deve criar uma nova aplicação SAML no seu Provedor de Identidade:

Faça login no console de administração do seu Provedor de Identidade usando suas credenciais.

Localize a seção onde você pode criar ou gerenciar aplicações (frequentemente rotulada como Aplicações, Aplicações Empresariais ou similar).

Selecione a opção de criar uma nova aplicação.

Configure as configurações básicas para a nova aplicação:

Nome do Aplicativo: Insira um nome, por exemplo, "Document360 SSO".

Tipo de Aplicação: Selecione SAML 2.0 como método de login.

Salve as configurações do seu aplicativo.

Configurando SAML no seu Provedor de Identidade

Em seguida, você precisará configurar as configurações SAML no seu Provedor de Identidade usando parâmetros do Document360:

Abra o Document360 em uma aba ou painel separado.

Navegue até Configurações > Usuários e permissões > Configuração SSO no Document360.

Clique no botão Criar SSO .

.png)

Selecione Outros como seu Provedor de Identidade (IdP) para navegar automaticamente até a página Configurar o Provedor de Serviço (SP ).

.png)

Na página Configurar o Provedor de Serviço (SP ), você encontrará os parâmetros necessários para configurar sua integração SAML no Provedor de Identidade.

Na configuração SAML do seu Provedor de Identidade, insira os parâmetros conforme mostrado abaixo.

Seu IDP | Document360 |

|---|---|

URL de Login Único | Caminho de retorno |

ID da Entidade | Entidade provedora de serviços |

Público UR | ID da entidade do provedor de serviço ou URL de Login Único |

.png)

Clique em Próximo para navegar até a página Configurar o Provedor de Identidade (IdP ).

Mapeamento de Atributos

Você pode precisar configurar as declarações de atributo para seu Provedor de Identidade:

Nome do atributo | Valor |

|---|---|

NameID | user.email ou ID de usuário |

user.email | |

Nome | user.name |

Configure esses valores conforme exigido pelo seu Provedor de Identidade.

NOTA

Nomes de atributos são sensíveis de maiúsculas e minúsculas.

Feedback e Configuração Adicional

Alguns Provedores de Identidade podem pedir feedback ou informações adicionais:

Forneça quaisquer detalhes adicionais de configuração conforme exigido pelo seu Provedor de Identidade.

Revise suas configurações e salve a configuração em SAML.

Configuração do Document360 SSO

Por fim, complete a configuração do SSO no Document360:

Retorne à aba/painel Document360 exibindo a página Configurar o Provedor de Identidade (IdP ).

O campo Configurar uma conexão existente permite que você herde uma configuração SSO que já foi criada. Ao selecionar essa opção, a configuração atual do SSO será definida como filho e nenhuma alteração poderá ser feita nela.

Seu título vai aqui

Para mais informações sobre Herança, acesse Herdar de outra aplicação.

Insira os valores correspondentes do seu Provedor de Identidade:

Provedor de Identidade | Document360 |

|---|---|

URL de Login Único | URL de Login |

Emissora do Provedor de Identidade | ID da Entidade |

Certificado SAML (X.509) | Certificado SAML |

Baixe o Certificado X.509 do seu Provedor de Identidade e faça o upload para o Document360.

Ative/desative a opção Permitir login iniciado pelo IDP com base nos requisitos do seu projeto.

.png)

Clique em Próximo para prosseguir até a página de provisionamento SCIM .

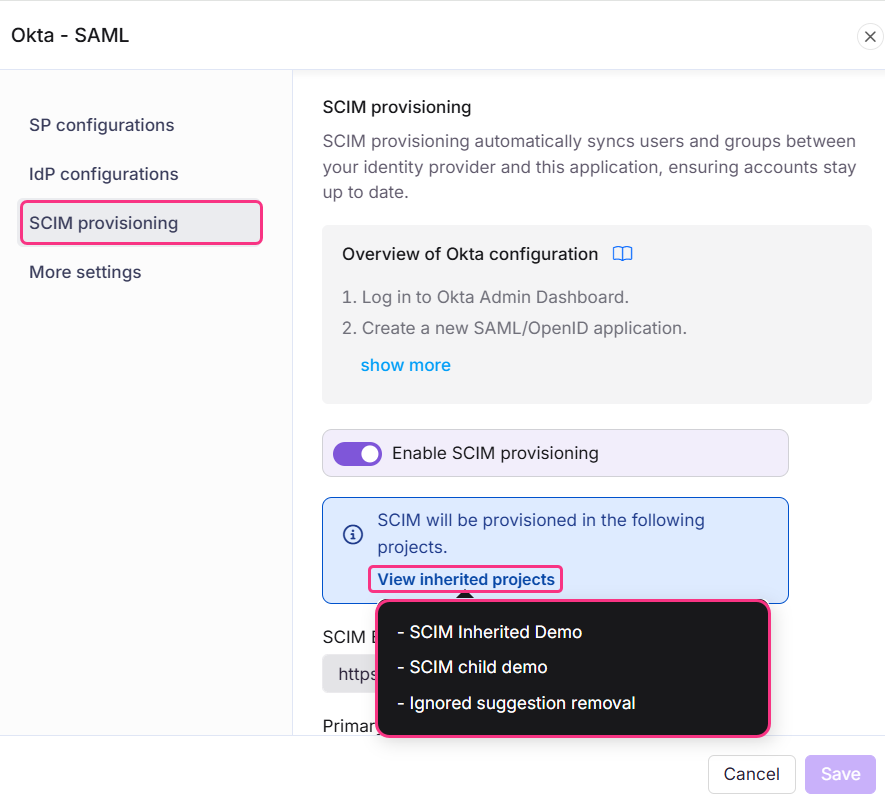

Provisão SCIM

Se o SCIM for necessário,

Ative a opção Ativar provisão SCIM .

Um diálogo de confirmação aparecerá detalhando os termos para ativar o SCIM. Revise os termos, selecione a caixa de seleção e clique em Aceitar.

.png)

Um conjunto de parâmetros será então exibido para habilitar o provisionamento SCIM com seu IDP.

.png)

Atribuir função padrão

Ative a opção de ativar a sincronização de grupos , se necessário. Isso atribui automaticamente usuários e leitores com base nos mapeamentos do seu grupo IdP.

No campo do papel padrão , o papel é definido como Contribuidor por padrão. Você pode mudar isso a partir do menu suspenso, se necessário.

Nos campos de grupos de usuários e grupos de leitor , selecione os grupos que deseja adicionar. Vários grupos podem ser adicionados, e eles herdarão o papel padrão que você selecionou anteriormente.

Clique em Próximo para navegar até a página Mais Configurações .

Mais Cenários

Na página de Más configurações , configure o seguinte:

Nome SSO: Insira um nome para a configuração SSO.

Personalizar o botão de login: Insira o texto do botão de login exibido aos usuários.

Atribuição automática do grupo de leitores: Esta opção está disponível apenas para configurações SSO existentes. Para configurações de SSO recém-criadas, o interruptor de atribuição automática do grupo de leitores não será exibido, pois o SCIM automaticamente fornece usuários e grupos.

Desconecte o usuário SSO ocioso: Ligue/desative conforme suas necessidades.

Escolha se convida contas de usuários e leitores existentes para o SSO.

.png)

Clique em Criar para completar a configuração do SSO.

NOTA

Quando o SCIM está ativado, editar o nome de um usuário ou deletar um usuário diretamente no Document360 é desativado, pois essas ações precisam ser gerenciadas pelo seu IdP para manter ambas as plataformas sincronizadas. Você só pode gerenciar o acesso ao conteúdo pelo Document360.

A configuração do SSO agora será configurada no Document360 usando o Provedor de Identidade selecionado pelo seu Usuário.

Herdar de outra aplicação

Ao criar uma nova configuração de SSO no Document360, você pode herdar as configurações SCIM de uma conexão SSO existente. Essa abordagem simplifica o processo de configuração, evita etapas repetitivas de configuração e ajuda os administradores a economizar tempo, garantindo consistência entre integrações.

Configuração SSO herdada por filho

Na página Configurar Provedor de Identidade (IdP ), selecione o campo Configurar uma conexão existente e escolha o aplicativo pai habilitado para SSO SCIM do qual deseja herdar. Selecionar essa opção designará o projeto atual como projeto filho, herdando todas as propriedades relevantes do pai.

.png)

NOTA

Uma vez criada a configuração SSO, as configurações de provisionamento SCIM serão herdadas do aplicativo pai e não poderão ser modificadas no aplicativo filho.

Configuração SSO Herdada pelo Pai

A aplicação principal exibirá uma lista de todos os projetos que herdaram sua configuração. Quaisquer alterações feitas na aplicação principal serão automaticamente refletidas na aplicação filha.

Se o SCIM for ativado no projeto pai depois que projetos filhos já o herdaram, os usuários e grupos serão automaticamente provisionados para todos os projetos filhos em segundo plano.

Ativar a herança facilita o gerenciamento de múltiplas configurações de SSO com o SCIM ativado, já que todas as configurações são controladas a partir de um único aplicativo pai. Isso economiza tempo e reduz o esforço necessário para gerenciar cada configuração individualmente.

Solução de problemas

Se você encontrar erro durante a configuração do SAML do Salesforce, consulte os seguintes erros comuns e suas soluções:

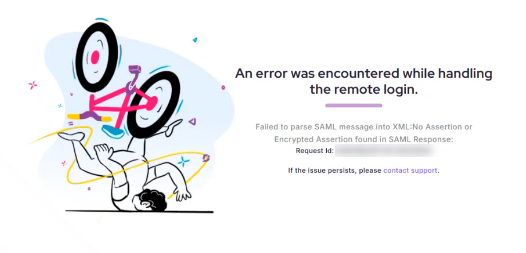

"Nenhuma Asserção encontrada" ou erro "AuthnFailed" ao usar o Salesforce como Provedor de Identidade (IdP)

Erro: "Nenhuma Asserção encontrada" ou "AuthnFailed"

Se você encontrar um erro "Nenhuma Asserção encontrada" ou "AuthnFailed" ao testar o SSO SAML com o Salesforce, isso normalmente ocorre porque o Salesforce não está enviando a Asserção SAML necessária para o Document360.

Na maioria dos casos, isso ocorre porque o Connected App não está atribuído a nenhum perfil de usuário ou conjunto de permissões.

Passos para resolver

Para resolver esse erro,

No Salesforce, abra o aplicativo Connected configurado para o Document360.

Selecione Gerenciar Perfis ou Gerenciar Conjuntos de Permissões.

Atribua o(s) perfil(es) ou conjunto(s) de permissões apropriadas para conceder acesso ao aplicativo dos usuários.

Salve suas alterações e tente novamente o login do SSO.

Uma vez que o aplicativo conectado seja associado a um perfil, o Salesforce incluirá a Asserção SAML em sua resposta, e o login SSO prosseguirá com sucesso.