Content Security Policy (CSP) ist ein vom Browser durchgesetzter Sicherheitsmechanismus, der steuert, welche externen Ressourcen wie Skripte, Stile, Bilder, Schriftarten, Frames und mehr auf Ihrer Knowledge base site geladen werden dürfen. Wenn CSP in Document360 aktiviert ist, ist ein Content Security Policy Directive in die Quelle Ihrer Seite eingebettet, die das Ressourcenladen auf die explizit konfigurierten Domains beschränkt. Dies hilft, Ihre Knowledge Base vor häufigen Weblücken wie Cross-Site Scripting (XSS), Clickjacking und Dateninjektionsangriffen zu schützen.

Warum du CSP brauchst

Ohne CSP ermöglichen Browser, dass jede Ressource auf Ihrer Seite geladen wird – einschließlich Skripte, Bilder und Frames von Domains, die Sie nicht zulassen wollten. Dies schafft Öffnungen für:

Cross-Site-Skripting (XSS): Angreifer, die bösartige Skripte injizieren, die Sitzungstoken stehlen oder Seiteninhalte manipulieren.

Clickjacking: Ihre Wissensdatenbank ist in einem unsichtbaren iframe auf einer bösartigen Seite eingebettet und täuscht Nutzer zu unbeabsichtigten Klicks.

Dateninjektion: Unautorisierte Drittanbieter-Skripte, die stillschweigend Nutzerdaten oder Analysen extrafiltrieren.

CSP ermöglicht es Ihnen, für jeden Ressourcentyp eine Zulassungsliste vertrauenswürdiger Domains zu definieren. Der Browser setzt dies automatisch durch, es ist keine Änderung am Anwendungscode erforderlich.

Wann sollte man CSP verwenden?

CSP ist am wertvollsten, wenn Ihre Wissensdatenbank Inhalte von Drittanbietern (Videos, Chat-Widgets, Analysen) einbettet, benutzerdefiniertes HTML oder Inline-Skripte verwendet, in einer compliance-sensiblen oder Unternehmensumgebung bereitgestellt wird oder vor der Manipulation durch externe Seiten geschützt werden muss.

Wie CSP in Document360 funktioniert

Document360 implementiert CSP über ein Meta-Element, das in der Seitenquelle Ihrer Seite eingebettet ist, anstatt über einen HTTP-Antwort-Header. Das bedeutet:

Alle CSP-Regeln werden auf Seitenebene über ein

<meta http-equiv="Content-Security-Policy">Tag angewendet.Wenn du CSP validierst, indem du den HTTP-Response-Header inspizierst, erscheint er abwesend und das ist erwartetes Verhalten.

Um zu bestätigen, dass CSP aktiv ist, klicken Sie mit der rechten Maustaste auf Ihre Knowledge Base-Seite, wählen Sie Seite quelle anzeigen und suchen Sie nach "Content-Security-Policy".

Warum der Meta-Element-Ansatz?

HTTP-Antwortheader erfordern eine serverseitige Konfiguration. Document360 verwendet ein Meta-Element, sodass man CSP vollständig aus der Einstellungs-UI konfigurieren kann, ohne dass sich die Infrastruktur ändert. Der Sicherheitsschutz ist für die überwiegende Mehrheit der Direktiven äquivalent, mit Ausnahme von Frame-Ancestors, die in einigen Browsern nur über HTTP-Header unterstützt werden. Document360 übernimmt dies automatisch.

Aktivierung von Inhaltssicherheitsrichtlinie

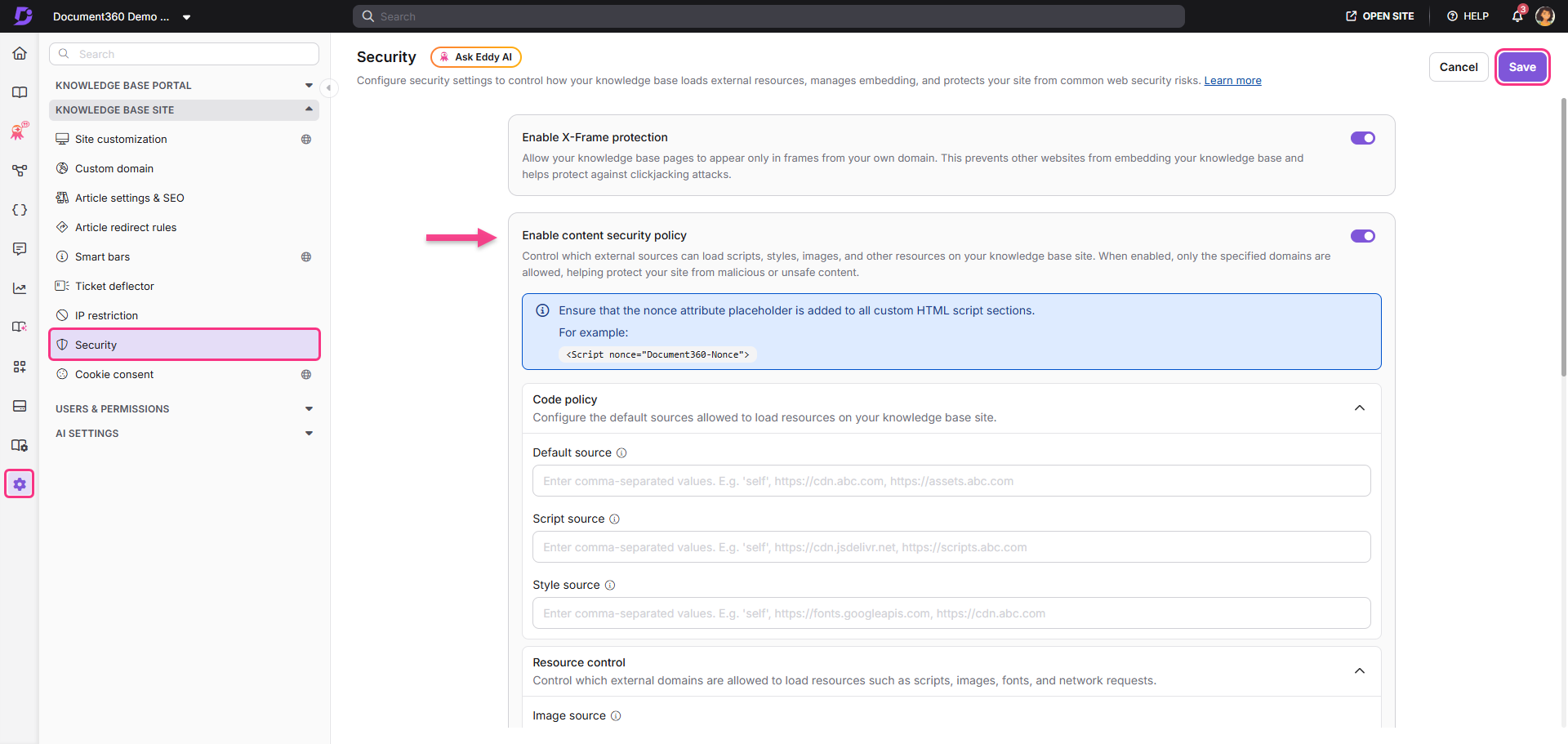

Navigieren Sie zu Einstellungen () > Knowledge base site > Security.

Aktivieren Sie die Inhaltssicherheitsrichtlinie ein.

Konfigurieren Sie die erforderlichen Direktivengruppen. Sie finden die folgenden Quellfelder:

a. Code-Richtlinie

b. Ressourcenkontrolle

c. Einbettung & Sicherheit

d. BerichterstattungKlicken Sie auf Speichern.

HINWEIS

Wenn CSP aktiviert ist, stellen Sie sicher, dass der Nonce-Attribut-Platzhalter in allen benutzerdefinierten HTML-Skriptabschnitten hinzugefügt wird. Beispiel:

<script nonce="{{Document360-Nonce}}">

HINWEIS

Das Zeichenlimit für jedes Feld beträgt 5000.

Verwenden Sie Kommas (,), um mehrere Domänen zu trennen.

Behalten Sie die URLs im folgenden Format:

https://example.com.Bestehende CSP-Konfigurationen bleiben erhalten, wenn CSP aus- und ausgeschaltet wird.

CSP-Direktivengruppen

Die CSP-Einstellungen sind in vier logische Gruppen organisiert. Jede Gruppe enthält spezifische Anweisungen, die verschiedene Ressourcentypen steuern. Alle Felder akzeptieren kommagetrennte Domain-URLs im Format https://example.com.

1. Code-Richtlinie

Diese Gruppe steuert die Quellcode, aus denen Code und Styling-Ressourcen geladen werden. Sie bildet die Grundlage Ihrer CSP-Konfiguration; die Standard-Quellcode-Direktive dient als Fallback für jeden Ressourcentyp, der keine spezifischere Regel definiert hat.

Richtlinie | Feldname | Beschreibung |

|---|---|---|

| Standardquelle | Definiert Fallback-erlaubte Domänen für alle Ressourcentypen, die nicht von einer spezifischeren Direktive abgedeckt sind. Ein häufiger Startwert ist 'selbst', was alle nicht gelisteten Ressourcentypen auf die eigene Domain beschränkt. |

| Schriftquelle | Gibt an, welche Domains JavaScript in Ihrer Wissensdatenbank bereitstellen dürfen. Nur Skripte aus den angegebenen Quellen werden vom Browser ausgeführt. |

| Stilquelle | Spezifiziert, welche Domains Stylesheets und CSS bereitstellen können. Verhindert, dass bösartige Styles injiziert werden. |

2. Ressourcenkontrolle

Diese Gruppe kontrolliert, welche externen Domains Medien- und Datenressourcen wie Bilder, Schriftarten, API-Aufrufe und Hintergrundarbeiter-Skripte auf Ihrer Knowledge Base-Seite bereitstellen dürfen.

Richtlinie | Feldname | Beschreibung |

|---|---|---|

| Bildquelle | Spezifiziert die Domains, die Bilder auf deiner Knowledge Base-Seite laden dürfen. |

| Schriftart Quelle | Spezifiziert die Domains, die Schriftdateien bereitstellen dürfen, die von Ihrer Knowledge Base verwendet werden. |

| Verbindungsquelle | Spezifiziert die Domänen, mit denen Skripte bei API-Aufrufen oder Netzwerkanfragen verbunden werden können (z. B. Fetch, XHR, WebSocket). |

| Arbeiterquelle | Spezifiziert die Domains, die Hintergrundarbeiter-Skripte laden dürfen, die von deiner Wissensdatenbank verwendet werden. |

3. Einbettung & Sicherheit

Diese Gruppe steuert, wie Ihre Knowledge Base externe Inhalte einbettet und wie sie selbst auf anderen Websites eingebettet werden können. Sie ist besonders wichtig, um Clickjacking-Angriffe zu verhindern und Inhalte von Drittanbietern wie Videos, Widgets und Portale zu verwalten.

Richtlinie | Feldname | Beschreibung |

|---|---|---|

| Frame-Quelle | Spezifiziert die Domains, die als Frames oder iframes in Ihrer Knowledge Base eingebettet werden dürfen (z. B. YouTube, Vimeo oder andere Einbettungen). |

| Frame-Vorfahren | Gibt an, welche Domains deine Knowledge Base-Seiten in eigene Rahmen einbetten dürfen. Nutze dies, um unautorisiertes Framing zu verhindern. |

| Formwirkung | Gibt die Domains an, an die Formulareinreichungen aus Ihrer Wissensdatenbank gesendet werden dürfen. |

| Objektquelle | Spezifiziert die Domains, die Plugin-Inhalte wie |

4. Berichterstattung

Die Reporting-Gruppe ermöglicht es Ihnen, Ihr CSP in der Praxis zu überwachen, indem sie Browser anweist, Verstößmeldungen an einen bestimmten Endpunkt zu senden, sobald eine Ressource durch Ihre Richtlinie blockiert wird. Dies ist unerlässlich, um Fehlkonfigurationen und potenzielle Angriffsversuche zu erkennen, ohne Ihre Seite zu stören.

Richtlinie | Feldname | Beschreibung |

|---|---|---|

| Endpunkt melden | Spezifiziert die URL, an die Browser Berichte senden sollen, wenn Ressourcen von Ihrem CSP blockiert werden. Geben Sie eine oder mehrere kommagetrennte Berichtendpunkt-URLs ein. |

| Bericht an | Spezifiziert den Namen der Berichtsgruppe, den der Browser verwendet, um CSP-Verstößmeldungen zu senden. Dies muss mit einer Berichtsgruppe übereinstimmen, die in der Berichtskonfiguration Ihrer Seite definiert ist. |

HINWEIS

Stellen Sie sicher, dass die in den Berichtsfeldern eingegebenen Endpunkt-URLs gültig und öffentlich zugänglich sind, bevor Sie speichern. Der Melde-Endpunkt muss ebenfalls POST-Anfragen annehmen und mit einem 2xx-Statuscode antworten.

X-Frame-Schutz

Die X-Frame-Schutzoption ist zusammen mit CSP-Einstellungen auf der Sicherheitsseite verfügbar. Wenn aktiviert, fügt sie deinen Knowledge Base-Seiten einen Antwort-Header X-Frame-Options: SAMEORIGIN hinzu, sodass verhindert wird, dass sie in einem iframe auf einer externen Domain geladen werden.

Dies bietet Clickjacking-Schutz für Browser und Tools, die HTTP-Header anstelle von Meta-Tag-CSP verarbeiten. Es ist eine einfachere, direktere Steuerung als Frame-Ancestors. Sie erlaubt es nicht, bestimmte vertrauenswürdige Domains zu erlauben

X-Frame-Schutz | Rahmenvorfahren (CSP) |

|---|---|

Blockiert alle externen Framings (nur SAMEORIGIN) | Ermöglicht es Ihnen, eine Liste vertrauenswürdiger Domains anzugeben |

Bereitgestellt über den HTTP-Antwortheader | Geliefert über Meta-Element in der Seitenquelle |

Einfacher zu konfigurieren – ein Schalter | Flexibler – präzise Kontrolle pro Domäne |

Keine Ausnahmen erlaubt | Ausnahmen können explizit aufgeführt werden |

HINWEIS

X-Frame Options und die

frame-ancestorsCSP-Direktive steuern beide das Verhalten des Frame-Embeddings. Wenn du beide konfigurierst, stelle sicher, dass sie konsistent sind, um widersprüchliche Regeln zu vermeiden.Zum Beispiel sollte man X-Frame Protection nicht aktivieren und gleichzeitig eine externe Domain zu Frame-Ancestors hinzufügen – der X-Frame-Header überschreibt die CSP-Direktive in Browsern, die beide unterstützen.

Anwendungsfälle für die Inhaltssicherheitspolitik

Eingebettete Videos

Wenn Ihre Artikel Videos von YouTube oder Vimeo enthalten, verwenden Sie die Frame-Quellcode-Direktive, um nur diese vertrauenswürdigen Domains zuzulassen.

Zur Bildquelle hinzufügen: https://www.youtube.com, https://player.vimeo.com

Dies stellt sicher, dass eingebettete Medien korrekt geladen werden, während unautorisierte iFrame-Inhalte blockiert werden.

Drittanbieter-Analyse- und Feedback-Tools

Wenn Ihre Knowledge Base Google Analytics, Mixpanel oder ein Feedback-Widget verwendet, fügen Sie deren Skript- und Datensammlungsdomänen zu Script Source und Connect Source hinzu.

Beispiel für Skriptquellen: https://www.google-analytics.com, https://cdn.mixpanel.com

Quelle verbinden Beispiel: https://api.mixpanel.com

Live-Chat-Widgets

Chat-Widgets wie Intercom oder Zendesk benötigen typischerweise Berechtigungen über mehrere Direktiven, weil sie Skripte laden, API-Aufrufe durchführen und ihre eigene Benutzeroberfläche bereitstellen.

Drehbuchquelle: https://widget.intercom.io, https://js.intercomcdn.com

Quelle verbinden: https://api.intercom.io, https://nexus-websocket-a.intercom.io

Bildquelle: https://static.intercomassets.com

Benutzerdefinierte Schriftarten

Google Fonts und Adobe Typekit laden aus zwei verschiedenen Domänen – eine für das Stylesheet und eine für die eigentlichen Schriftdateien. Beide müssen aufgeführt sein.

Quellstil: https://fonts.googleapis.com

Quelle: https://fonts.gstatic.com

Integrieren Sie Ihre Wissensdatenbank in ein Kundenportal

Wenn Sie Ihre Knowledge Base in einem iframe in Ihrem eigenen Produkt oder Ihrer SaaS-Anwendung anzeigen müssen, verwenden Sie die Frame Ancestors-Direktive, um diese spezielle Domäne zu erlauben.

Beispiel für Frame-Vorfahren: https://app.yourcompany.com

Das Setzen von Frame-Vorfahren auf "keine" blockiert alle externen Frames. Ändere das nur, wenn du eine legitime Einbettungsanforderung hast.

Benutzerdefiniertes HTML und Inline-Skripte

Wenn Ihre Artikel oder Ihr Theme benutzerdefinierte HTML-Abschnitte mit Inline-<script> Tags enthalten, werden diese Skripte von einer strengen CSP blockiert, es sei denn, sie tragen ein Nonce-Attribut. Verwenden Sie den Document360-Nonce-Platzhalter:

<script nonce="{{Document360-Nonce}}">

// Your custom inline script

</script> Der Platzhalter {{Document360-Nonce}} wird zur Renderzeit durch einen eindeutigen Wert pro Anfrage ersetzt, der mit dem im CSP angegebenen Nonce übereinstimmt. Dadurch kann das vertrauenswürdige Inline-Skript ausgeführt werden, ohne dass deine Richtlinie mit 'unsafe-inline' geschwächt werden muss.

Compliance- und sicherheitsgefestigte Umgebungen

Teams, die unter Frameworks wie SOC 2, ISO 27001 oder HIPAA arbeiten, benötigen häufig eine dokumentierte Ressourcenbelastungsrichtlinie. CSP bietet eine maschinell durchgesetzte Version dieser Richtlinie bereit. Die Berichtsrichtlinien liefern Ihnen zusätzlich eine Prüfspur aller versuchten Richtlinienverletzungen.

Best Practices

Beginnen Sie mit einem restriktiven Default

Setze zuerst die Standardquelle auf 'selbst'. Das schafft eine sichere Basislinie, nur Ressourcen aus deiner eigenen Domäne sind erlaubt, es sei denn, sie sind ausdrücklich anderswo erlaubt. Füge spezifische Domänen in den Zielfeldern hinzu, anstatt die Standardquelle zu erweitern.

Verwenden Sie spezifische Anweisungen statt breiter Zulassungslisten

Anstatt viele Domänen zur Standardquelle hinzuzufügen, verwenden Sie die angestrebten Felder: Script source, Frame source, Connect source und so weiter. Dadurch ist die Richtlinie leichter zu pflegen und eine versehentliche Überbelichtung reduziert.

Vermeide Wildcards

Die Verwendung von *. example.com erlaubt jede Unterdomäne dieser Domäne, einschließlich solcher, die du nicht kontrollierst oder die kompromittiert werden könnten. Verwende Wildcard-Unterdomänen nur, wenn du alle Unterdomänen dieser Domäne besitzt und keine Alternative hast. Verwende niemals eine Bare-(allow all) in irgendeiner Direktive.

Verwenden Sie Reporting vor der Durchsetzung

Konfigurieren Sie zuerst den Endpunkt für Melden, damit Sie blockierte Ressourcen überwachen können, bevor die Richtlinie Ihre Leser betrifft. Überprüfen Sie Verstößmeldungen mehrere Tage oder Wochen lang, bevor Sie die Richtlinie verschärfen.

Verwenden Sie nonce für benutzerdefinierte Inline-Skripte

Verwenden Sie den {{Document360-Nonce}} Platzhalter immer in benutzerdefinierten HTML-Skriptabschnitten. Dadurch können vertrauenswürdige Inline-Skripte sicher ausgeführt werden, ohne 'unsafe-inline' zu verwenden, was Ihre gesamte Skriptrichtlinie untergraben würde.

Halte die Frameeinstellungen ausgerichtet

Wenn X-Frame Protection und Frame-Ancestors beide konfiguriert sind, stellen Sie sicher, dass sie dasselbe beabsichtigte Verhalten verfolgen. Falsch ausgerichtete Einstellungen können unerwartetes iFrame-Blocking verursachen oder Frame-Blocking ermöglichen, obwohl Sie es blockieren wollten.

Vierteljährliche Überprüfung

Drittanbieter-Tools ändern CDN-Domains im Laufe der Zeit. Überprüfe deine CSP-Einstellungen nach jeder Integrationsänderung und regelmäßig (mindestens vierteljährlich), um Änderungen zu erkennen, die möglicherweise still eingebetteten Inhalte beschädigt haben.

Testen Ihrer Inhaltssicherheitsrichtlinie

Nachdem Sie Ihre CSP-Einstellungen konfiguriert und gespeichert haben, überprüfen Sie, ob die Richtlinie mit einer der folgenden Methoden wie erwartet funktioniert.

Methode 1: Über Page Source

Öffnen Sie Ihre Knowledge Base-Seite in einem Browser.

Rechtsklicke irgendwo auf der Seite und wähle Seite anzeigen.

Verwenden Sie Strg+F (Windows) oder Cmd+F (Mac) und suchen Sie nach "Content-Security-Policy".

Wenn sie gefunden wird, erscheint die vollständige CSP-Konfiguration neben diesem Term, was bestätigt, dass sie aktiv ist.

Methode 2: Über Browser-Entwicklertools

Öffne die Entwicklertools deines Browsers (F12 oder Rechtsklick > Inspect).

Navigiere zum Netzwerk-Reiter .

Besuchen Sie Ihre Wissensdatenbank und wählen Sie eine beliebige Seitenanfrage aus.

Überprüfen Sie das HTML der Seite auf das CSP-Metatag.

Methode 3: Über Online-Tools

Sie können auch externe Tools wie securityheaders.com verwenden, um die Sicherheitskonfiguration Ihrer Seite zu analysieren. Beachten Sie, dass Document360 ein Meta-Element statt eines Response-Headers verwendet und einige Tools CSP auf Header-Ebene als fehlend melden können, was zu erwarten ist.

Fehlerbehebung

Schritt 1: Lesen Sie den Fehler in der Browser-Konsole

Wenn CSP eine Ressource blockiert, meldet der Browser einen bestimmten Fehler in der Entwicklerkonsole (F12 > Console-Tab). Die Fehlermeldung sagt genau, was blockiert wurde und welche Richtlinie verletzt wurde.

Zum Beispiel: Wurde das Laden des Skripts 'https://cdn.example.com/widget.js' verweigert, weil es gegen die folgende CSP-Direktive verstößt: "script-src 'self'". Dieser Fehler sagt dir, dass du https://cdn.example.com zum Quellfeld des Skripts hinzufügen sollst. Lies die Domain aus der Fehlermeldung und füge sie dem entsprechenden Direktivenfeld in den Document360-Einstellungen hinzu.

Schritt 2: Identifizieren Sie die richtige Direktive

Der Ressourcentyp im Konsolenfehler wird mit dem korrekten Direktivenfeld abgestimmt:

Ressourcentyp | Domain hinzufügen zu |

|---|---|

JavaScript-Datei |

|

CSS oder Stylesheet |

|

Bild- oder Tracking-Pixel |

|

Schriftdatei |

|

iframe-Einbettung |

|

API-Aufruf, Fetch, XHR, WebSocket |

|

Webarbeiter oder Servicearbeiter |

|

Häufige Probleme

Das Video zeigt in einem Artikel als 'Dieser Inhalt ist blockiert', aber nicht in einem anderen

Die Domain, die das Video bedient, ist nicht in deiner Frame-Quellcode-Zulassungsliste, oder die Domain unterscheidet sich zwischen den Einbettungstypen (zum Beispiel https://www.youtube.com für Standard-Einbettungen vs. https://www.youtube-nocookie.com für datenschutzverstärkte Einbettungen). Füge beides zur Frame-Quellquelle hinzu.

Benutzerdefinierte Schriftart wird falsch angezeigt oder greift auf Systemschrift zurück

Schriftanbieter verwenden typischerweise zwei verschiedene Domänen – eine für das CSS-Stylesheet und eine für die eigentlichen Schriftdateien. Beide müssen aufgeführt werden. Für Google Fonts fügen Sie https://fonts.googleapis.com Style Source hinzu und https://fonts.gstatic.com Font Source.

Das Chat-Widget lädt, funktioniert aber nicht

Chat-Widgets laden oft Skripte, führen API-Aufrufe durch und laden Bilder aus mehreren Domänen. Überprüfen Sie die Browser-Konsole auf alle blockierten Anfragen – es können mehrere sein. Fügen Sie alle erforderlichen Domains zu den entsprechenden Direktivenfeldern hinzu (Skriptquelle, Quelle verbinden, Bildquelle).

Die Formularabgabe ist blockiert

Wenn ein Formular in Ihrer Wissensdatenbank an einen externen Dienst eingereicht wird, fügen Sie die Domäne dieses Dienstes dem Formularaktionsfeld hinzu.

Verstößmeldungen kommen nicht am Endpunkt der Meldung an

Überprüfen Sie, dass:

Die Endpunkt-URL ist öffentlich erreichbar (nicht hinter einem VPN oder einer Firewall).

Der Endpunkt akzeptiert POST-Anfragen und gibt eine 2xx-Antwort zurück.

Der Endpunkt unterstützt das Content-Type: application/csp-report Anfrageformat.

Wenn Sie die Report to Direktive verwenden, ist die benannte Reporting-Gruppe korrekt in Ihrer Infrastruktur konfiguriert.

Das CSP-Validierungstool meldet CSP als fehlend

Document360 implementiert CSP über ein Meta-Element in der Seitenquelle, nicht über einen HTTP-Antwortheader. Tools, die nur Antwortheader überprüfen, melden CSP als fehlend. Um zu bestätigen, dass CSP aktiviert ist, sehen Sie sich die Seitenquelle an und suchen Sie nach Content-Security-Policy.

Unterschiede im Browser

Die meisten modernen Browser (Chrome, Firefox, Edge, Safari) unterstützen das CSP-Metaelement. Bekannte Unterschiede, die man beachten sollte:

Frame-Ancestors wird in einigen älteren Browserversionen ignoriert, wenn es über ein Meta-Element geliefert wird. Wenn der Schutz vor der Frame-Einbettung kritisch ist, aktivieren Sie auch X-Frame Protection.

Safari kann einige CSP-Direktiven anders handhaben als Chrome und Firefox. Teste deine Konfiguration in Safari, wenn deine Nutzer auf Apple-Geräten sind.

Sehr alte Browser (Internet Explorer 11 und niedriger) unterstützen kein CSP. Wenn Sie IE11-Nutzer haben, wird CSP stillschweigend ignoriert.

HINWEIS

Private Knowledge Base-Projekte können nicht in iframes eingebettet werden. Authentifizierungscookies werden innerhalb von iframes nicht korrekt gesetzt, was wiederholte Login-Versuche und Weiterleitungsfehler verursacht. Wenn Sie die Knowledge Base in einer anderen Anwendung einbetten müssen, verwenden Sie stattdessen ein Knowledge base widget .

FAQ

Warum sagt mein CSP-Validierungstool, dass CSP im Antwortheader fehlt?

Document360 implementiert CSP über ein Meta-Element in der Seitenquelle, nicht über einen HTTP-Response-Header. Tools, die nur Antwortheader überprüfen, melden daher CSP als fehlend. Um zu bestätigen, dass CSP aktiviert ist, klicken Sie mit der rechten Maustaste auf Ihre Knowledge Base-Website, wählen Sie 'Seite Quelle' anzeigen und suchen Sie nach "Content-Security-Policy". Wenn der Begriff erscheint, ist CSP aktiv.

Kann ich erlauben, dass bestimmte Domänen meine Wissensdatenbank einbetten?

Ja. Verwenden Sie die Frame Ancestors-Direktive unter der Embedding & Security Gruppe, um anzugeben, welche externen Domains Ihre Knowledge Base-Seiten in eigene Frames einbetten dürfen.

Was ist der Unterschied zwischen Frame-src und Frame-Ancestors?

Diese beiden Direktiven steuern entgegengesetzte Einbettungsrichtungen:

frame-src steuert, welche externen Domänen deine Wissensdatenbank einbetten darf (zum Beispiel ein YouTube-Video in einem Artikel).

frame-ancestors steuert , welche externen Domänen deine Wissensdatenbank in ihre eigenen Seiten einbetten dürfen.

Wie nutze ich die Berichtsrichtlinien?

Geben Sie die URL Ihres Berichtsendpunkts im Feld 'Meldenpunkt' ein. Wenn ein Browser eine Ressource blockiert, sendet er einen JSON-Bericht an diese URL. Melden Sie sich parallel zum Berichtsendpunkt und geben Sie eine benannte Berichtsgruppe an, die in der Berichtsinfrastruktur Ihrer Website vorkonfiguriert ist – nützlich für Unternehmenseinrichtungen mit zentraler Sicherheitsüberwachung.

Was passiert, wenn ich CSP nach der vorherigen Konfiguration deaktiviere?

Das Deaktivieren des Inhaltssicherheitsrichtlinien-Umschalters entfernt die CSP-Durchsetzung von deiner Knowledge Base-Seite. Deine gespeicherten Direktivenkonfigurationen bleiben jedoch erhalten und werden erneut angewendet, wenn du CSP wieder aktivierst. Beim Deaktivieren der Funktion gehen keine Konfigurationsdaten verloren.

Was sollte ich im Feld Standardquelle hinzufügen?

Beginne mit 'self' 'selbst', was alle nicht gelisteten Ressourcentypen auf deine eigene Domain beschränkt. Füge dann spezifische Domains in den gezielteren Feldern hinzu (Skriptquelle, Bildquelle usw.), anstatt die Standardquelle zu erweitern. Eine restriktive Standardquelle mit granularen Ausnahmen ist sicherer und leichter zu prüfen als eine breite Standardquelle.

Was ist ein CSP-Verstoßbericht und wie sieht er aus?

Wenn ein Browser eine Ressource blockiert, sendet er eine JSON-Nutzlast an Ihren Report-Endpunkt. Ein typischer Bericht sieht so aus:

{

"csp-report":

{"document-uri": "https://docs.yourcompany.com/article",

"violated-directive": "script-src 'self'",

"blocked-uri": "https://cdn.example.com/widget.js",

"original-policy": "default-src 'self'; script-src 'self'"}

} Das blocked-uri-Feld zeigt dir genau die Domain an, die du deiner Lowlist hinzufügen sollst. Das Feld für die verletzte Direktive zeigt dir an, welches Direktivenfeld in den Document360-Einstellungen aktualisiert werden soll.