Bevor Sie Single Sign-On (SSO) zwischen Document360 und ADFS mit dem SAML-Protokoll einrichten, stellen Sie sicher, dass Sie sowohl Document360 als auch zum ADFS-Server Administratorzugriff haben. Bitte beachten Sie, dass nur Benutzer mit Eigentümer oder Administrator als Projektrolle SSO in Document360 konfigurieren können.

PRO-TIPP

Es wird empfohlen, Document360 und ADFS in zwei separaten Tabs/Browserfenstern zu öffnen, da die Konfiguration von SSO in Document360 dazu führt, dass Sie mehrfach zwischen Okta und Document360 wechseln müssen.

Hinzufügen einer Anwendung in ADFS

Sie müssen eine neue SAML-Anwendung in ADFS erstellen:

Melden Sie sich in der ADFS-Verwaltungskonsole auf Ihrem ADFS-Server an.

In der ADFS-Verwaltungskonsole navigieren Sie zu Vertrauensparteien (Vertrauenswürdige Parteitreuer).

Klicken Sie mit der rechten Maustaste auf Relying Party Trusts und wählen Sie "Trust für vertrauende Partei hinzufügen".

Im Wizard Add Relying Party Trust wählen Sie Claims aware und klicken Sie auf Start.

Wählen Sie Daten über die vertrauende Partei manuell eingeben und klicken Sie auf Nächst.

Geben Sie einen Anzeigenamen an (z. B. "Document360 SAML SSO") und klicken Sie auf Next.

Im Schritt Zertifikat konfigurieren klickst du auf Nächste (du kannst das überspringen, wenn du kein Zertifikat benutzt).

Unter URL konfigurieren wählen Sie Unterstützung für das SAML 2.0 Web SSO-Protokoll aktivieren.

Konfiguration des Document360 Service Provider (SP)

Als Nächstes müssen Sie ADFS mit den von Document360 bereitgestellten Service Provider (SP)-Daten konfigurieren:

Öffne Document360 in einem separaten Tab oder Panel.

Navigieren Sie zu Einstellungen > Benutzer und Berechtigungen > SSO-Konfiguration in Document360.

Klicken Sie auf die Schaltfläche SSO erstellen .

.png)

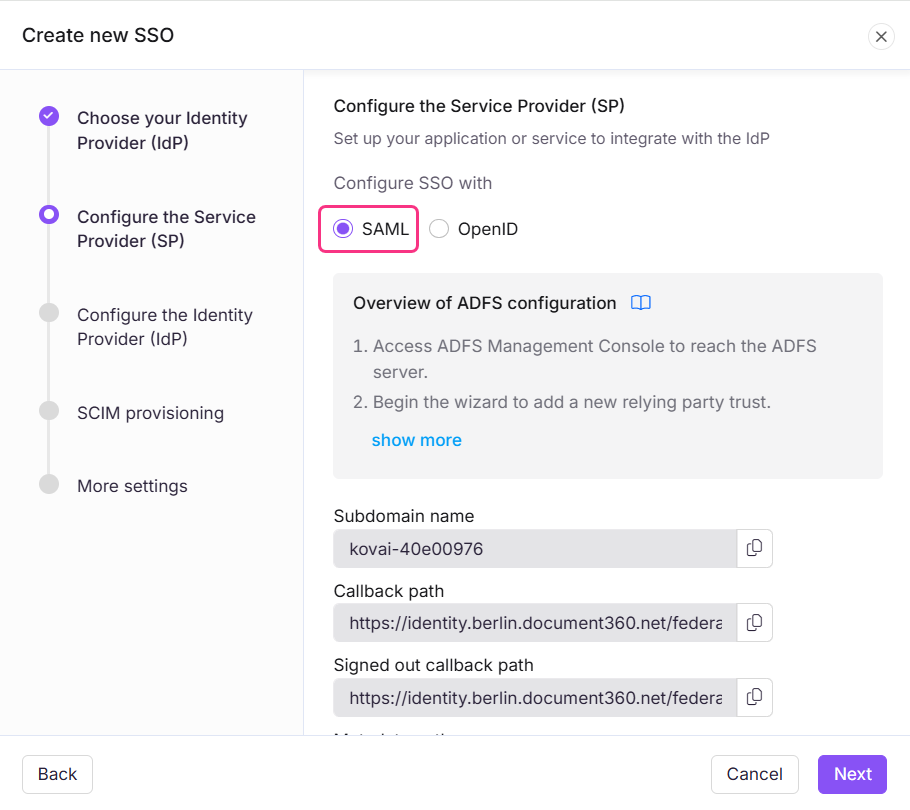

Wählen Sie ADFS als Ihren Identitätsanbieter (IdP) aus, um automatisch zur Seite "Service Provider konfigurieren" (SP) zu gelangen.

.png)

Auf der Seite "Service Provider (SP konfigurieren" wählen Sie die SAML-Funktaste als Protokoll aus.

Ein Satz von Parametern wird angezeigt, um die SAML-Konfiguration in ADFS abzuschließen.

Geben Sie diese Parameter in die entsprechenden Felder der Schritte URL konfigurieren und Identifikatoren in ADFS ein, wie unten gezeigt.

ADFS | Document360 |

|---|---|

Vertrauende Parteikennung | Dienstanbieter-Entitäts-ID |

Anmelde-URL | Rückrufpfad |

Abmelde-URL | Ausgeschriebener Rückrufweg |

Vertrauenskennung der vertrauenswürdigen Partei | Subdomainname |

Metadaten-URL | Metadatenpfad |

Klicken Sie auf Nächstes und schließen Sie die restlichen Schritte im Wizard ab, wie zum Beispiel die Einrichtung der Mehrfaktor-Authentifizierung bei Bedarf und die Erlaubnis des Zugriffs auf die Anwendung aller Nutzer.

Überprüfen Sie Ihre Einstellungen und klicken Sie auf Weiter, um den vertrauenswürdigen Trust hinzuzufügen.

Auf dem letzten Bildschirm aktivieren Sie das Kästchen für das Feld "Anspruchsregeln bearbeiten" und klicken Sie auf Schließen.

Konfiguration von Anspruchsregeln

Im Dialogfeld Anspruchsregeln bearbeiten klicken Sie auf Regel hinzufügen.

Wählen Sie LDAP-Attribute als Claims als Regelvorlage senden und klicken Sie auf Weiter.

Gib einen Namen für die Claim-Regel an (z. B. "Send LDAP Attributes").

Konfigurieren Sie Folgendes:

Attribute Store: Wählen Sie Active Directory aus.

Kartierung:

LDAP-Attribut: Benutzer-Principal-Name | Ausgehende Antragsart: Namens-ID

LDAP-Attribut: E-Mail-Adressen | Ausgehende Antragsart: E-Mail-Adressen

LDAP-Attribut: Display-Name | Ausgehender Anspruchstyp: Name

Klicken Sie auf Beenden , um die Regel hinzuzufügen.

Klicken Sie auf Anwenden , um Ihre Änderungen zu speichern und den Dialog zu schließen.

Document360 SAML SSO-Konfiguration

Jetzt konfigurieren Sie die SSO-Einstellungen in Document360:

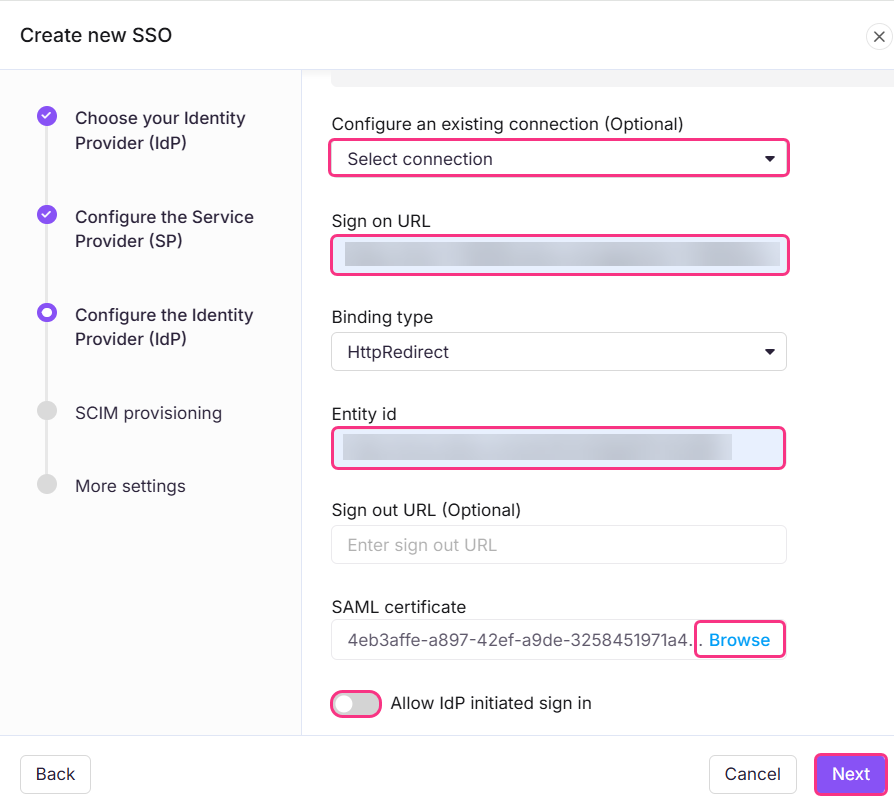

Kehren Sie zum Document360-Tab/Panel zurück, das die Seite "Service Provider konfigurieren" (SP) anzeigt, und klicken Sie auf Next, um zur Seite "Configure the Identity Provider (IdP) zu gelangen.

Das Feld "Eine bestehende Verbindung konfigurieren" erlaubt es Ihnen, eine SSO-Konfiguration zu erben, die SCIM bereits von einem Elternprojekt aktiviert hat. Durch die Auswahl dieser Option wird die aktuelle SSO-Konfiguration zum Kind und erbt automatisch die SCIM-Einstellungen vom Elternprojekt

Geben Sie die entsprechenden Werte aus Ihrer ADFS-Konfiguration ein:

ADFS | Document360 |

|---|---|

SAML-Anmelde-URL | Identity Provider Single Sign-On URL |

Kennung (Entitäts-ID) | Identitätsanbieter-Aussteller |

X.509-Zertifikat | SAML-Zertifikat |

Laden Sie das X.509-Zertifikat von ADFS herunter und laden Sie es im SAML-Zertifikatsfeld in Document360 hoch.

HINWEIS

Beim Export des X.509-Zertifikats aus ADFS wählen Sie Base-64 codiert (. CER)-Format. Das standardmäßige DER-kodierte Format wird für die Document360-SAML-Konfiguration nicht unterstützt.

Schalten Sie die Option "Admit IdP initiierte Anmeldung" basierend auf Ihren Projektbedürfnissen ein- oder aus.

Klicken Sie auf Weiter, um zur SCIM-Bereitstellungsseite zu gelangen.

SCIM-Bereitstellung

Wenn SCIM benötigt wird,

Schalte den Enable SCIM-Provisionierungs-Schalter ein.

.png)

Ein Bestätigungsdialog wird erscheinen, der die Bedingungen für die Aktivierung von SCIM darlegt. Überprüfen Sie die Bedingungen, aktivieren Sie das Kästchen und klicken Sie auf Zustimmen.

Die Parameter, die zur Durchführung der SCIM-Konfiguration in ADFS erforderlich sind, werden dann angezeigt.

HINWEIS

Die SCIM-Bereitstellung in ADFS kann ausschließlich mit Drittanbieter-Tools oder individuell erstellten Integrationen aktiviert werden. ADFS unterstützt keine native SCIM-Bereitstellung.

Gib die erforderlichen Parameter aus Document360 in die entsprechenden Felder in deiner benutzerdefinierten App ein.

.png)

Default-Rolle zuweisen

Im Feld Standardrolle ist die Rolle standardmäßig auf Beitragsmitglied gesetzt. Du kannst das bei Bedarf im Dropdown-Menü ändern.

In den Feldern Benutzergruppen und Lesergruppen wählen Sie die Gruppen aus, die Sie hinzufügen möchten. Mehrere Gruppen können hinzugefügt werden, und sie übernehmen die zuvor gewählte Standardrolle.

Klicken Sie auf Weiter, um zur Seite Weitere Einstellungen zu gelangen.

Weitere Schauplätze

Konfigurieren Sie auf der Seite "Mehr Einstellungen " Folgendes:

SSO-Name: Geben Sie einen Namen für die SSO-Konfiguration ein.

Login-Button anpassen: Geben Sie den Text für den Login-Button ein, der den Nutzern angezeigt wird.

Lesergruppe für automatische Zuweisung: Diese Option ist nur für bestehende SSO-Konfigurationen verfügbar. Bei neu erstellten SSO-Konfigurationen wird der Schalter für die Auto-Zuweisung der Lesergruppen nicht angezeigt, da SCIM Benutzer und Gruppen automatisch bereitstellt.

Ausloggen, leerer SSO-Nutzer: Ein- oder ausschalten, je nach Anforderung.

.png)

Klicken Sie auf Erstellen , um die SAML SSO-Konfiguration abzuschließen.

Benutzerverwaltung in ADFS

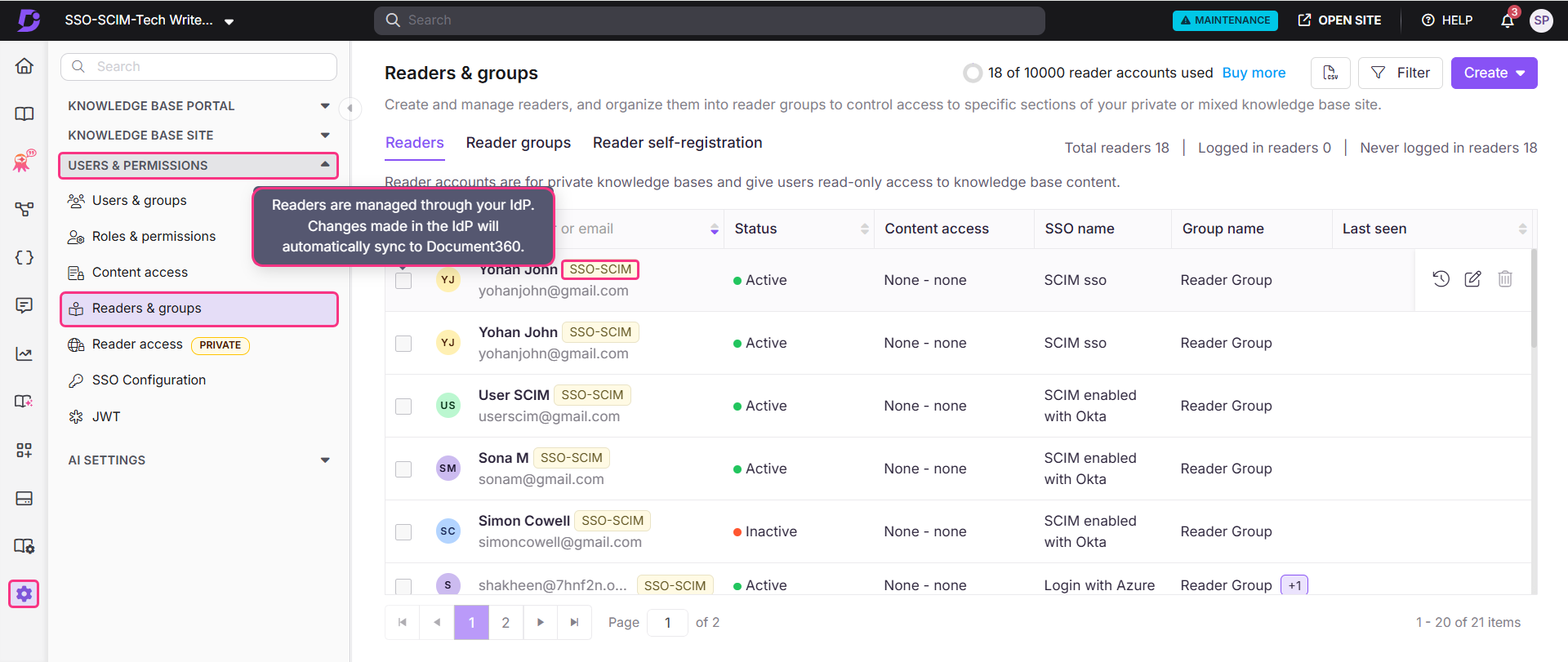

Um die über Ihre eigene App hinzugefügten Leser einzusehen,

Gehe zu Document360 und navigiere zu Einstellungen > Benutzer & Berechtigungen > Leser & Gruppen.

Wählen Sie den Leser aus, um zu seinem Leserprofil zu gelangen.

Leser, die über SCIM bereitgestellt wurden, zeigen neben ihrem Namen ein SSO-SCIM-Badge an.

HINWEIS

Wenn SCIM aktiviert ist, ist das Bearbeiten eines Benutzernamens oder das direkte Löschen eines Benutzers in Document360 deaktiviert, da diese Aktionen über Ihr IdP verwaltet werden müssen, um beide Plattformen synchron zu halten. Du kannst

Verwalte nur den Inhaltszugriff über Document360.

Das Löschen eines Profils in Ihrem IdP entfernt es nicht aus Document360, das Profil bleibt mit dem Status "Inaktiv" erhalten.

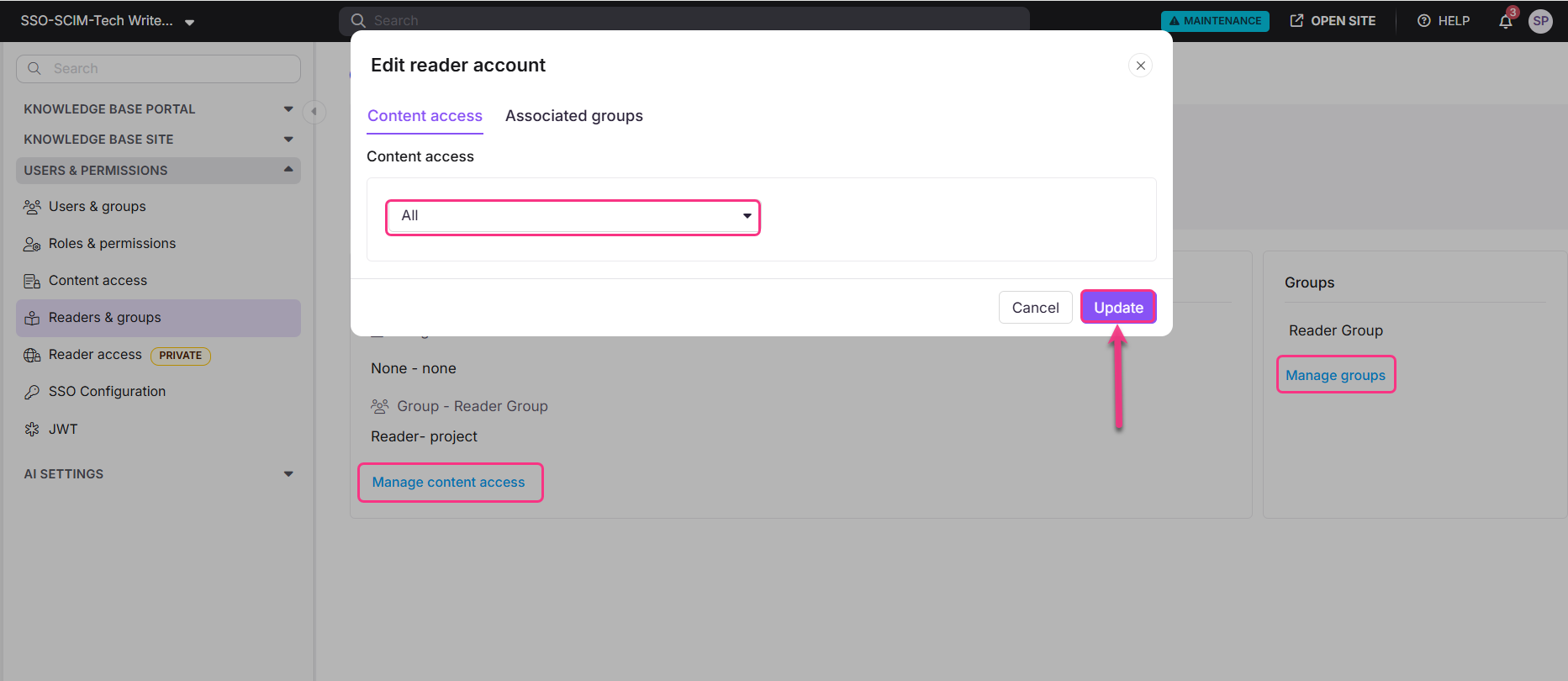

Inhaltszugriff von Lesern, Nutzern und Gruppen verwalten

Die Standard-Inhaltsrolle, die jedem neuen Nutzer, Leser oder Gruppe zugewiesen wird, basiert auf dem, was während der SCIM-Bereitstellung konfiguriert wurde. Die Berechtigungen werden standardmäßig auf Keine gesetzt, können aber jederzeit aktualisiert werden.

Um den Inhaltszugriff zu verwalten, wählen Sie den gewünschten Reader aus und klicken Sie auf Inhaltszugang verwalten.

Wählen Sie die gewünschte Zugriffsstufe aus dem Dropdown-Menü und klicken Sie auf Aktualisieren.

HINWEIS

Sie können auch Gruppen für einen Leser verwalten, indem Sie unter dem Abschnitt Lesergruppen auf Gruppen verwalten klicken.

Fehlerbehebung

Das SP-initiierte SSO scheitert mit einem Responder-Fehler

Wenn das vom IdP initiierte SSO funktioniert, das SP-initiierte SSO jedoch versagt, liegt das wahrscheinlich daran, dass das Document360-Signierungszertifikat in ADFS nicht konfiguriert oder vertrauenswürdig ist. Im SP-initiierten SSO sendet Document360 eine signierte Autotanfrage, die das IdP validieren muss. Wenn das Signing-Zertifikat fehlt, gibt der IdP einen Responder-Fehler zurück.

Um das zu klären:

Öffnen Sie die Eigenschaften des Document360 vertrauensvollen Parteivertrauens in ADFS.

Navigiere zum Reiter Unterschrift .

Laden Sie das Document360-Unterzeichnungszertifikat hoch.

Sie können das Document360-Unterzeichnungszertifikat über die SAML-Metadaten-URL erhalten.