Antes de configurar el Inicio de Sesión Único (SSO) entre Document360 y ADFS usando el protocolo OpenID, asegúrate de tener acceso administrativo tanto a Document360 como al servidor ADFS. Ten en cuenta que solo los usuarios con los roles de Propietario o Administrador como Proyecto pueden configurar SSO en Document360.

CONSEJO PROFESIONAL

Se recomienda abrir Document360 y ADFS en dos pestañas/ventanas de navegador separadas, ya que configurar SSO en Document360 requerirá cambiar entre Okta y Document360 varias veces.

Añadir una aplicación en ADFS

Necesitarás crear una nueva aplicación OpenID en ADFS:

Inicia sesión en la consola de gestión de ADFS en tu servidor ADFS.

En la consola de gestión de ADFS , navega hasta Fideicomisos de Parte Confiable.

Haz clic derecho en Fideicomisos de Parte Confiable y selecciona Añadir Fideicomiso de Parte Confiable.

En el Asistente de Confianza de Parte Dependiendo de Añade, elige Conocimiento de Reclamaciones y haz clic en Iniciar.

Selecciona Introducir datos sobre la parte de confianza manualmente y haz clic en Siguiente.

Proporciona un nombre de usuario (por ejemplo, "Document360 OpenID SSO") y haz clic en Siguiente.

En el paso Configurar Certificado , haz clic en Siguiente (puedes saltarte esto si no usas un certificado).

Configuración del proveedor de servicios (SP) de Document360

A continuación, tendrás que configurar ADFS con los datos del Proveedor de Servicios (SP) proporcionados por Document360:

Abre Document360 en una pestaña o panel separado.

Navega a Configuración > Usuarios y permisos > Configuración SSO en Document360.

Haz clic en el botón Crear SSO .

.png)

Selecciona ADFS como tu proveedor de identidad para navegar automáticamente a la página Configurar el proveedor de servicios (SP ).

.png)

En Configurar el proveedor de servicios (SP), seleccione el botón de opción OpenID .

Se mostrará un conjunto de parámetros necesarios para configurarlo con IdP.

.png)

Cambia a la pestaña/panel de la consola de gestión de ADFS e introduce estos valores en los campos correspondientes del paso Configurar URL , como se muestra a continuación.

ADFS | Document360 |

|---|---|

Confiando en el identificador de la parte | Nombre de subdominio |

URL de inicio de sesión | URL de redirección de inicio de sesión |

URL de cierre de sesión | URL de redirección para cerrar sesión |

Haz clic en Siguiente y completa los pasos restantes del asistente, como configurar la autenticación multifactor si es necesario y permitir que todos los usuarios accedan a la aplicación.

Revisa tus ajustes y haz clic en Siguiente para añadir la confianza de la parte confiable.

En la última pantalla, marca la casilla Abrir el cuadro de Editar Reglas de Reclamación y haz clic en Cerrar.

Configuración de las reglas de reclamación

En el cuadro de Editar Reglas de Reclamación , haz clic en Añadir regla.

Selecciona Enviar Atributos LDAP como Reclamaciones como plantilla de regla y haz clic en Siguiente.

Proporciona un nombre para la regla de reclamación (por ejemplo, "Enviar atributos LDAP").

Configura lo siguiente:

Almacenamiento de atributos: Seleccione Active Directory.

Mapeo:

Atributo LDAP: Nombre-Principal-Usuario | Tipo de reclamación saliente: ID de nombre

Atributo LDAP: Direcciones de correo electrónico | Tipo de reclamación saliente: Correo electrónico

Atributo LDAP: Nombre de visualización | Tipo de reclamación saliente: Nombre

Haz clic en Terminar para añadir la regla.

Haz clic en Aplicar para guardar tus cambios y cierra el diálogo.

Configuración SSO de Document360 OpenID

Ahora, configura la configuración del SSO en Document360:

Vuelva a la pestaña o panel Document360 que muestra la página Configurar el Proveedor de Servicios (SP) y haga clic en Siguiente para navegar a la página Configurar el Proveedor de Identidad (IdP ).

Introduce los valores correspondientes de tu configuración ADFS en Document360 como se muestra a continuación.

ADFS | Document360 |

|---|---|

Identificador de cliente (ID de cliente) | ID de cliente |

Secreto del cliente | Secreto del cliente |

URL del emisor | Autoridad (URL de autorización o punto final) |

Asegúrese de que el Identificador del Cliente coincida con el Identificador de la Parte Confiable configurado en ADFS.

En el campo Scope (opcional), escribe un valor de scope y haz clic en + para añadirlo como chip. Esto define qué información de usuario o permisos solicita Document360 a tu proveedor de identidad.

Puedes sumar hasta 3 miras.

.png)

Haz clic en Siguiente para acceder a la página de aprovisionamiento SCIM .

Provisión SCIM

Si se necesita SCIM,

Activa el interruptor Habilitar provisión SCIM .

.png)

Aparecerá un diálogo de confirmación que detalla los términos para habilitar SCIM. Revisa los términos, selecciona la casilla y haz clic en Aceptar.

A continuación, se mostrarán los parámetros necesarios para completar la configuración SCIM en ADFS.

NOTA

La provisión SCIM en ADFS puede habilitarse solo usando herramientas de terceros o integraciones personalizadas. ADFS no soporta de forma nativa la provisión SCIM.

Introduce los parámetros requeridos desde Document360 en los campos correspondientes de tu aplicación personalizada.

.png)

Asignar rol predeterminado

En el campo de rol por defecto , el rol está configurado como Contribuyente por defecto. Puedes cambiar esto desde el desplegable si es necesario.

En los campos de grupos de usuarios y grupos de lectores , selecciona los grupos que quieres añadir. Se pueden añadir varios grupos, y heredarán el rol predeterminado que seleccionaste antes.

Haz clic en Siguiente para acceder a la página de Más ajustes .

Más escenarios

En la página de Más ajustes , configura lo siguiente:

Nombre SSO: Introduce un nombre para la configuración SSO.

Personalizar botón de inicio de sesión: Introduce el texto del botón de inicio de sesión que se muestra a los usuarios.

Asignar automáticamente el grupo de lectores: Esta opción solo está disponible para configuraciones SSO existentes. Para configuraciones de SSO recién creadas, el interruptor de grupo de lectores Asignar automáticamente no se mostrará ya que SCIM aprovisiona automáticamente usuarios y grupos.

Cerrar sesión con un usuario SSO inactivo: Activa o desactiva según tus necesidades.

Elige si invitas a cuentas de usuarios y lectores existentes a SSO.

.png)

Haz clic en Crear para completar la configuración de OpenID SSO.

La configuración SSO basada en el protocolo OpenID se ha configurado con éxito usando ADFS .

Gestión de usuarios en ADFS

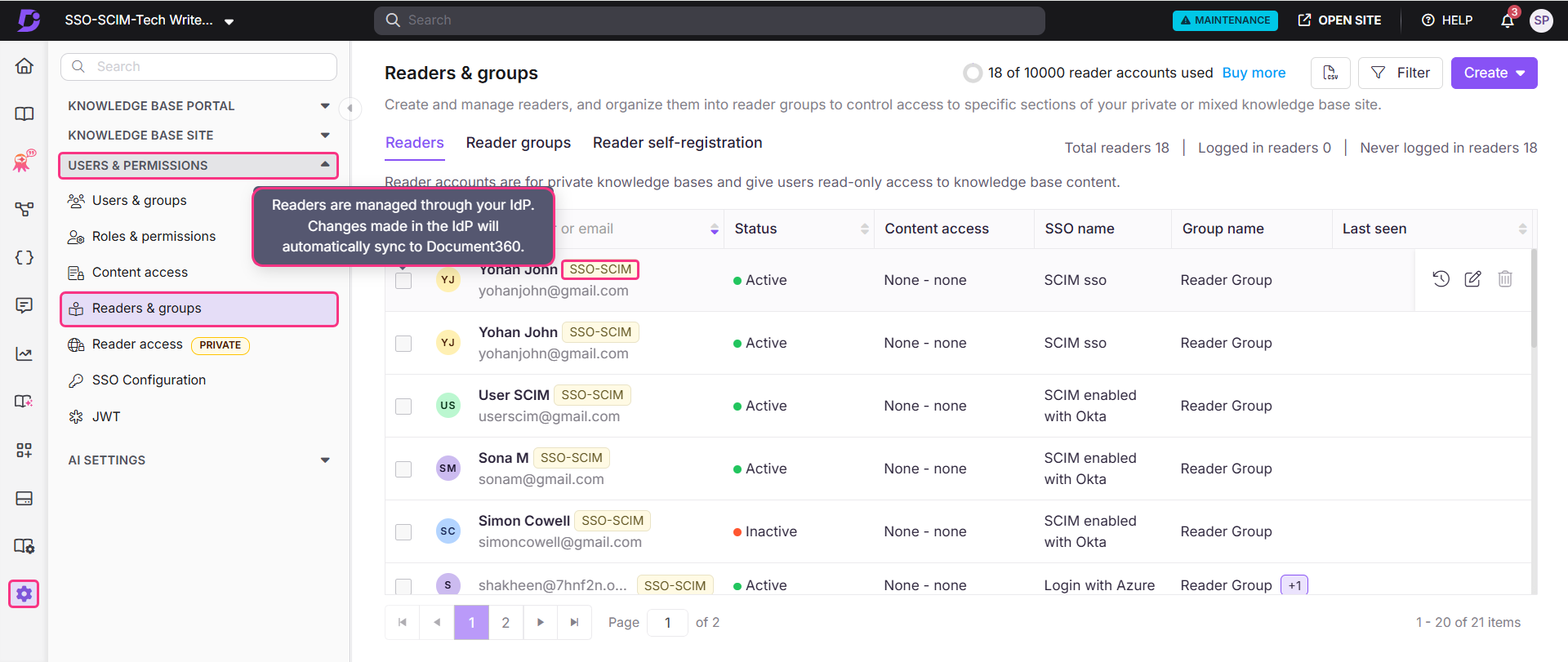

Para ver los lectores añadidos a través de tu aplicación personalizada,

Ve a Document360 y navega a Configuración > Usuarios y permisos > Lectores y grupos.

Selecciona al lector para acceder a su perfil.

Los lectores provisionados mediante SCIM mostrarán una insignia SSO-SCIM junto a su nombre.

NOTA

Cuando SCIM está habilitado, se desactiva editar el nombre de un usuario o eliminar directamente a un usuario en Document360, ya que estas acciones deben gestionarse a través de tu IdP para mantener ambas plataformas sincronizadas. Puedes

solo gestiona el acceso al contenido desde Document360. Eliminar un perfil en tu IdP no lo elimina de Document360, el perfil seguirá con un estado Inactivo.

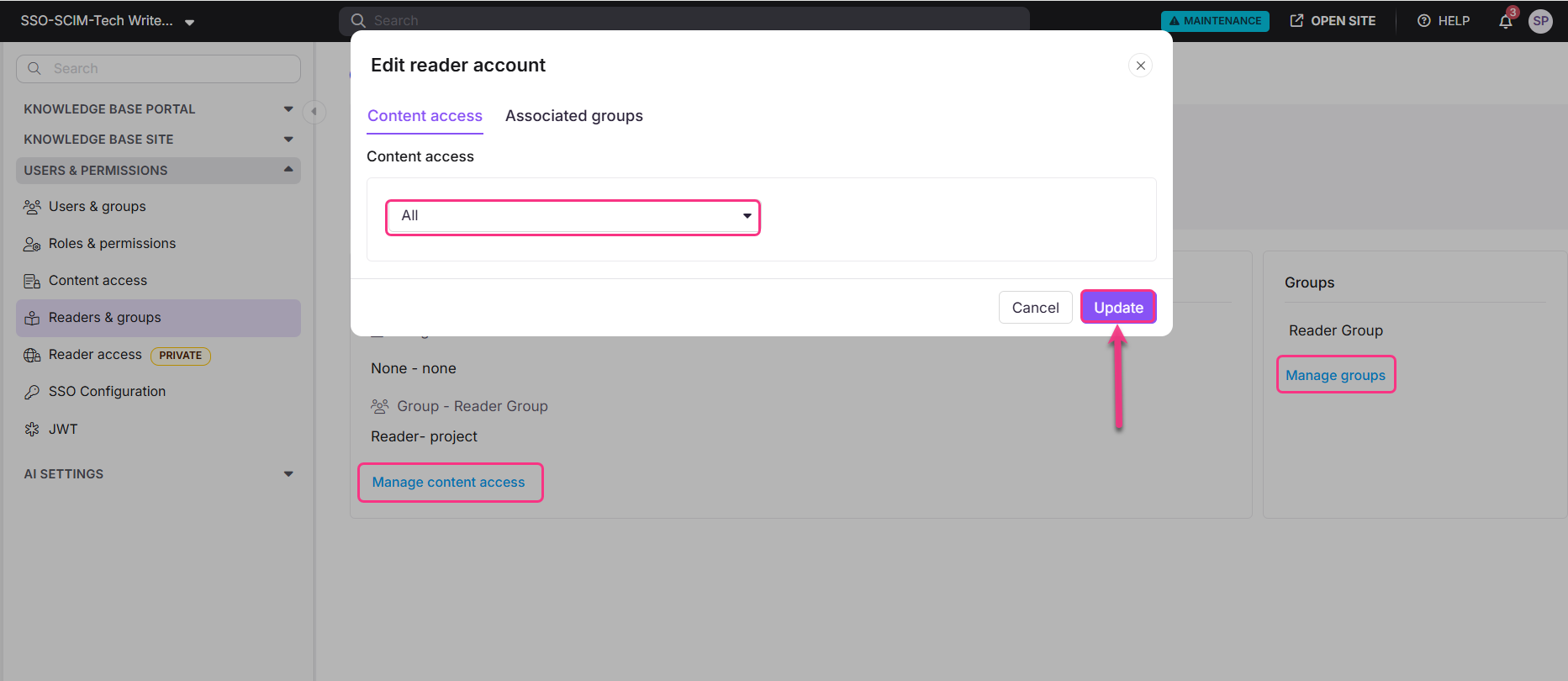

Gestionar el acceso al contenido de lectores, usuarios y grupos

El rol de contenido predeterminado asignado a cualquier nuevo usuario, lector o grupo se basa en lo que se configuró durante la configuración del aprovisionamiento SCIM. Los permisos se configurarán como Ninguno por defecto, pero pueden actualizarse en cualquier momento.

Para gestionar el acceso al contenido, selecciona el lector deseado y haz clic en Gestionar el acceso al contenido.

Elige el nivel de acceso deseado en el desplegable y haz clic en Actualizar.

Resolución de problemas

Falla el inicio de sesión SSO con HTTP ERROR 500

Error:

Durante el inicio de sesión de SSO usando Azure AD (Microsoft ADFS OpenID), aparece el siguiente error:

"Esta página no funciona en este momento – identity.document360.io no puede gestionar esta solicitud (HTTP ERROR 500)"

Página de error mostrada durante la autenticación SSO mostrando un mensaje HTTP ERROR 500.

Causa

Este problema ocurre cuando el secreto del cliente configurado para la aplicación SSO de Azure AD (Microsoft ADFS) ha expirado. Como resultado, el endpoint del token devuelve una 401 Unauthorized respuesta durante el proceso de autenticación.

Pasos para resolver

Inicia sesión en el portal de Azure.

Navega a Microsoft Entra ID > Registros de aplicaciones.

Abre la aplicación SSO usando el ID de cliente configurado.

Ve a Certificados y secretos.

En Secretos del cliente, haz clic en Nuevo secreto del cliente.

Introduce una descripción y selecciona la duración de caducidad requerida.

Haz clic en Añadir.

Copia el valor secreto inmediatamente.

No copies el ID secreto, ya que el valor secreto se muestra solo una vez.

En Document360, navega hasta la configuración SSO / IdP.

Sustituye el secreto del cliente existente por el valor secreto recién generado.

Guarda los cambios.

Prueba de nuevo el inicio de sesión del SSO para confirmar que el problema está resuelto.