Avant de configurer la connexion unique (SSO) entre Document360 et Okta en utilisant le protocole OpenID, assurez-vous d’avoir un accès administratif à Okta. Veuillez noter que seuls les utilisateurs ayant les rôles Propriétaire ou Administrateur comme Projet peuvent configurer SSO dans Document360.

ASTUCE PRO

Il est recommandé d’ouvrir Document360 et Okta dans deux onglets ou fenêtres de navigateur séparés, car configurer SSO dans Document360 vous obligera à passer plusieurs fois d’Okta à Document360.

Inscrivez-vous à Okta

L’accès à un compte Okta est requis pour configurer SSO avec Document360. Si vous n’avez pas de compte :

Rendez-vous sur Okta Developer Inscription et terminez le processus d’inscription.

Une fois connecté à Okta avec vos identifiants, vous serez dirigé vers la page de la console d’administration d’Okta.

Ajouter une application dans Okta

Pour créer une configuration SSO Document360 avec Okta, suivez ces étapes :

Connectez-vous à Okta en utilisant les identifiants de votre compte.

Passez au rôle d’administrateur utilisateur en cliquant sur Admin en haut à droite à côté de votre nom de profil.

Depuis la liste de navigation de gauche, dépliez le menu déroulant Applications et cliquez sur Applications.

Cliquez sur le bouton Créer une intégration d’application et sélectionnez OIDC - OpenID Connect comme méthode de connexion.

Choisissez Application Web comme type d’application, puis cliquez sur Suivant.

Sur la page Nouvelle Intégration de l’App Web , saisissez un nom pour votre application dans le champ Nom d’Intégration d’application .

.gif)

Configuration du fournisseur de services Document360 (SP)

Ensuite, vous devrez configurer Okta avec les détails du Service Provider (SP) fournis par Document360 :

Ouvrez Document360 dans un onglet ou panneau séparé.

Naviguez dans Paramètres > Utilisateurs et permissions > Configuration SSO dans Document360.

Cliquez sur le bouton Créer SSO .

.png)

Sélectionnez Okta commefournisseur d’entité pour naviguer automatiquement vers la page Configurer le fournisseur de service (SP).

.png)

Dans la section Configurer le fournisseur de service (SP), sélectionnez le bouton de radio OpenID pour configurer SSO avec OpenID.

Cette page affichera un ensemble de paramètres.

.png)

Allez sur la page Nouvelle Intégration Web App sur Okta, et entrez les paramètres de Document360 comme indiqué ci-dessous.

Okta | Document360 |

|---|---|

URI de redirection de connexion | URI de redirection de connexion |

Déconnexion de l’URI de redirection | URI de redirection de déconnexion |

.png)

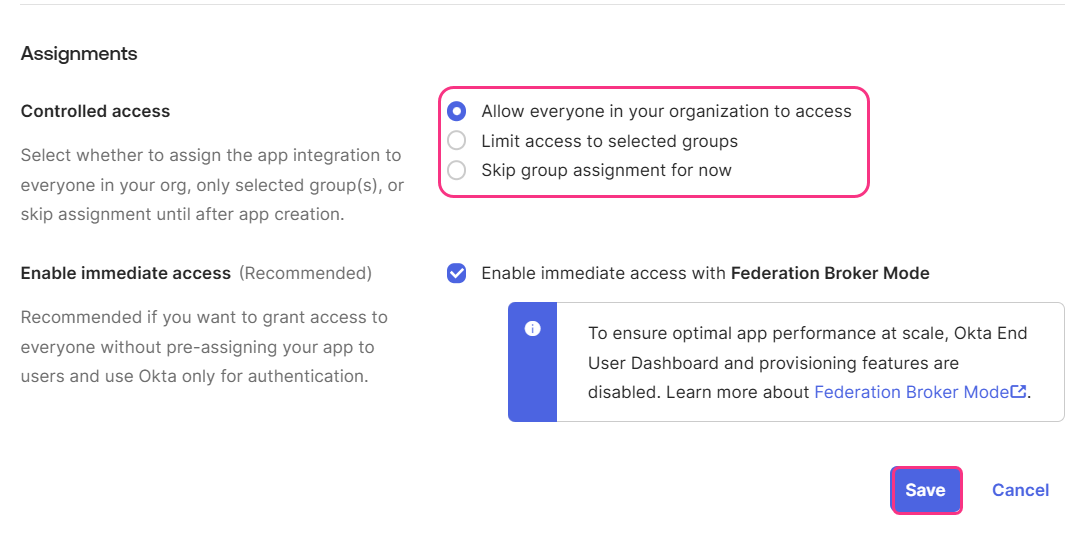

Ensuite,descends jusqu’à Assignations et sélectionne un accès contrôlé en sélectionnant la radio désirée button.

Cliquez sur Enregistrer. Vous serez redirigé vers la page générale de la demande.

Document360 OpenID SSO Configuration

Maintenant, configurez les paramètres SSO dans Document360 :

Retournez à l’onglet/panneau Document360 affichant la page Configurer le fournisseur de service (SP ).

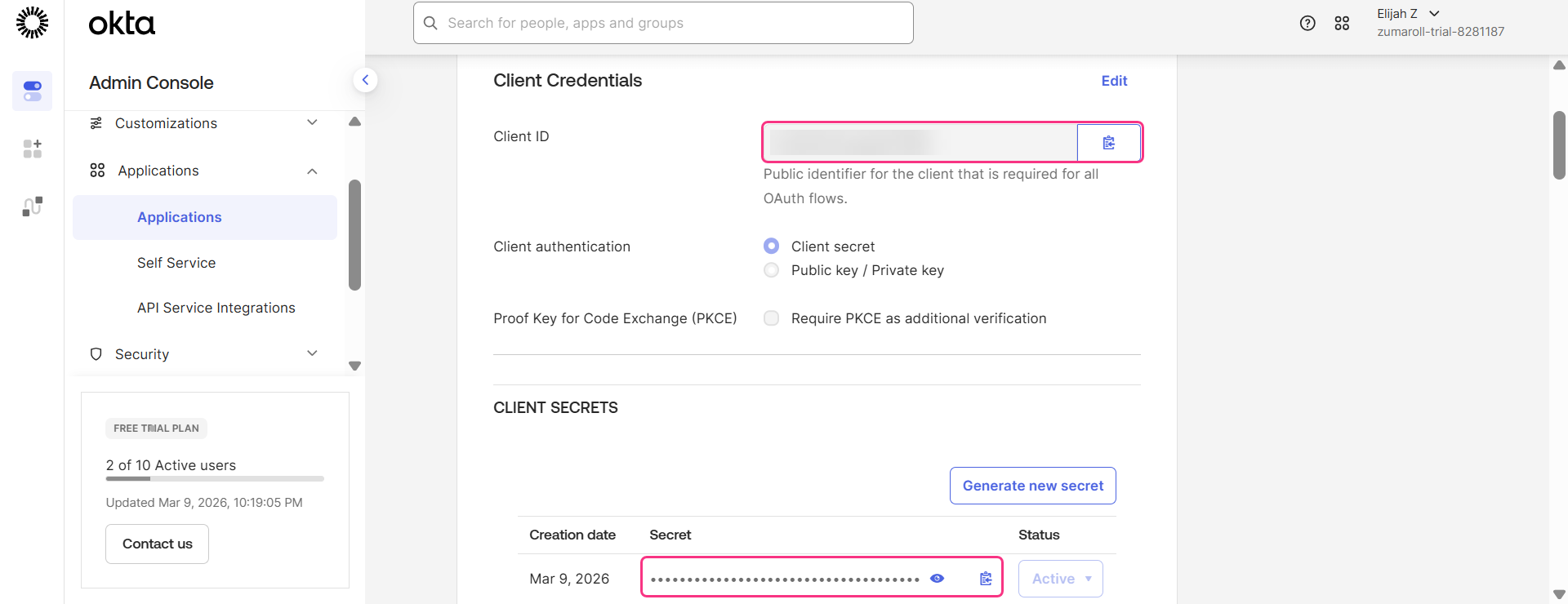

Cliquez sur Suivant pour accéder à la page Configurer le Fournisseur d’Identité (IdP) et saisissez les valeurs correspondantes depuis votre configuration Okta :

.png)

Okta | Document360 |

|---|---|

Client ID | Client ID |

Client Secret | Client Secret |

URI de l’émetteur | Autorité |

NOTE

Pour trouver l’URI de l’émetteur dans Okta, naviguez dans Security > API.

Assurez-vous que l’ID du client et le secret du client correspondent aux valeurs générées dans Okta.

Cliquez sur Suivant pour accéder à la page de provisionnement SCIM .

Provisionnement SCIM

Si le SCIM est nécessaire,

Activez le bouton Activer la provision SCIM . Une boîte de dialogue de confirmation apparaîtra, lisez les conditions et cliquez sur Accepter.

Les paramètres nécessaires pour compléter la configuration SCIM dans Okta seront alors affichés.

.png)

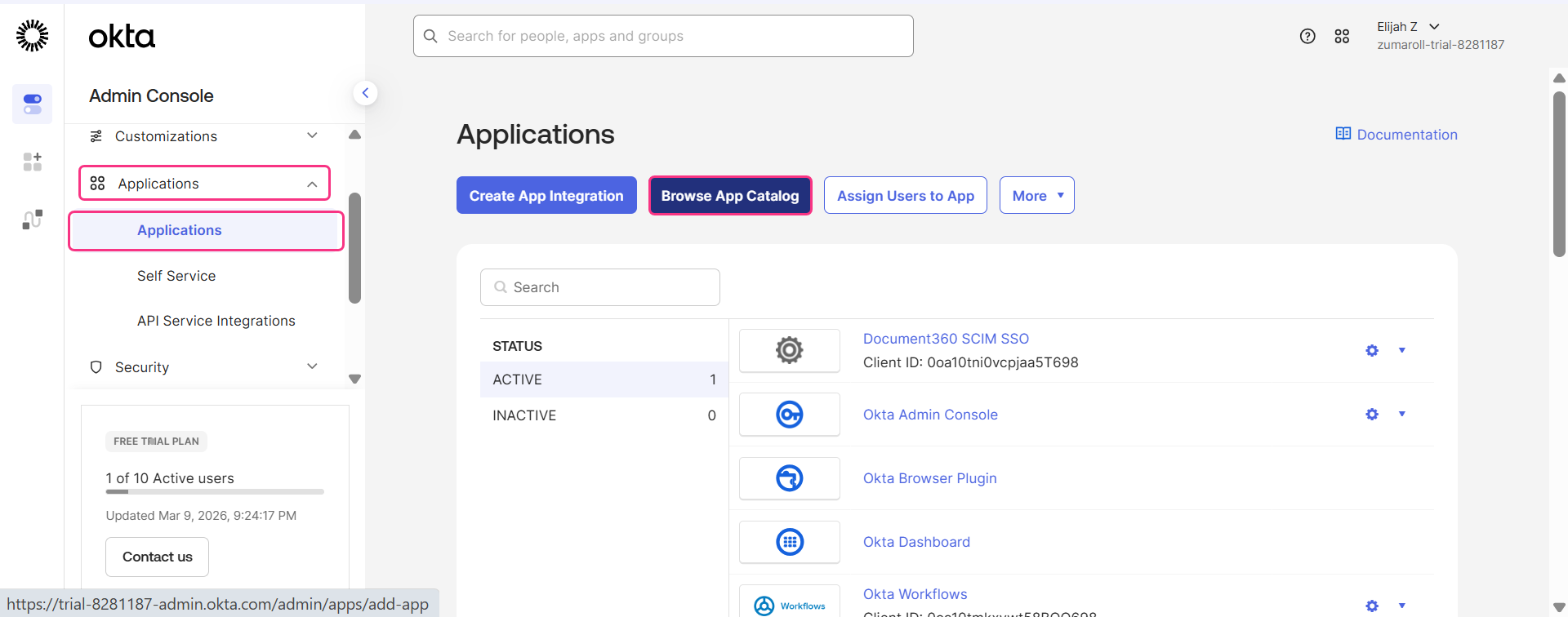

Allez dans Okta, déroulez le menu déroulant Applications dans la barre de navigation de gauche, puis cliquez sur Applications.

Cliquez sur Parcourir le catalogue d’applications et recherchez SCIM 2.0 (OAuth Bearer Token), puis sélectionnez Voir tous les résultats.

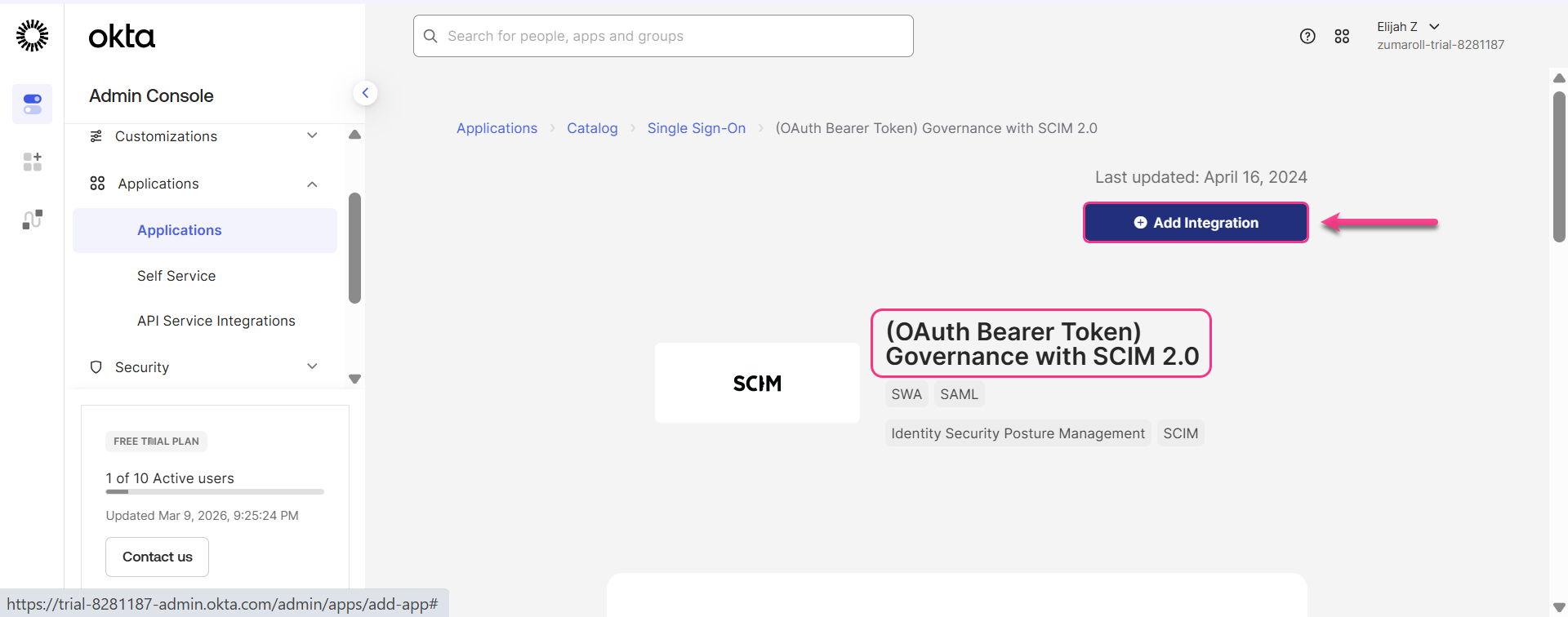

Dans les résultats de recherche, sélectionnez (OAuth Bearer Token) Gouvernance avec SCIM 2.0 et cliquez sur Ajouter intégration.

NOTE

Assurez-vous de sélectionner la bonne application. Ne sélectionnez pas la version de l’application de test.

Dans la page Paramètres généraux , vous pouvez changer l’étiquette de votre application et cliquer sur Suivant.

.png)

Puis cliquez sur Terminé dans la page des options de connexion .

NOTE

La configuration n’est pas nécessaire à cette étape car nous avons déjà configuré OpenID lors des étapes précédentes. Cette application est créée uniquement pour le provisionnement SCIM.

Naviguez dans l’onglet Provisionnement et sélectionnez Configurer l’intégration de l’API.

Sélectionnez la case à cocher Activer l’intégration API et un ensemble de champs s’affichera.

Entrez les paramètres de Document360 à Okta comme indiqué ci-dessous.

Okta | Document360 |

|---|---|

Base URL | SCIM Base URL |

Jeton porteur OAuth | Jeton secret principal |

.png)

NOTE

Ne cliquez pas encore sur Configuration de Tester le connecteur. À ce stade, le provisionnement SCIM ne fonctionnera pas avec Document360 car la configuration SSO n’est pas terminée dans Document360.

Une fois que vous avez terminé, retournez dans Document360 pour terminer la configuration.

Attribuer le rôle par défaut

Activez le bouton Activer la synchronisation de groupe si besoin.

Dans le champ de rôle par défaut , le rôle est défini par défaut sur Contributeur . Vous pouvez changer cela depuis le menu déroulant si besoin.

Dans les champs Groupes d’utilisateurs et Groupes de lecteurs , sélectionnez les groupes que vous souhaitez ajouter. Plusieurs groupes peuvent être ajoutés, et ils hériteront du rôle par défaut que vous avez sélectionné plus tôt.

Cliquez sur Suivant pour accéder à la page Plus de paramètres .

Plus de réglages

Dans la page Nouveaux paramètres , configurez ce qui suit :

Nom SSO : Saisissez un nom pour la configuration SSO.

Personnaliser le bouton de connexion : Saisissez le texte du bouton de connexion affiché aux utilisateurs.

Groupe de lecteurs à attribution automatique : Cette option n’est disponible que pour les configurations SSO existantes. Pour les nouvelles configurations SSO créées, le bouton Assign automatique du groupe de lecteur ne sera pas affiché car SCIM fournit automatiquement les utilisateurs et les groupes.

Déconnectez-vous de l’utilisateur SSO inactif : activez/désactivez selon vos besoins.

Choisissez d’inviter les comptes utilisateurs et lecteurs existants à SSO.

.png)

Cliquez sur Créer pour compléter la configuration SSO OpenID.

Intégration complète du SCIM avec Okta

Pour compléter le provisionnement SCIM avec Okta,

Revenir à la page Okta.

Cliquez sur Test API Credentials et un message de réussite devrait apparaître, confirmant que l’application SCIM créée est intégrée avec succès.

.png)

Cliquez sur Enregistrer.

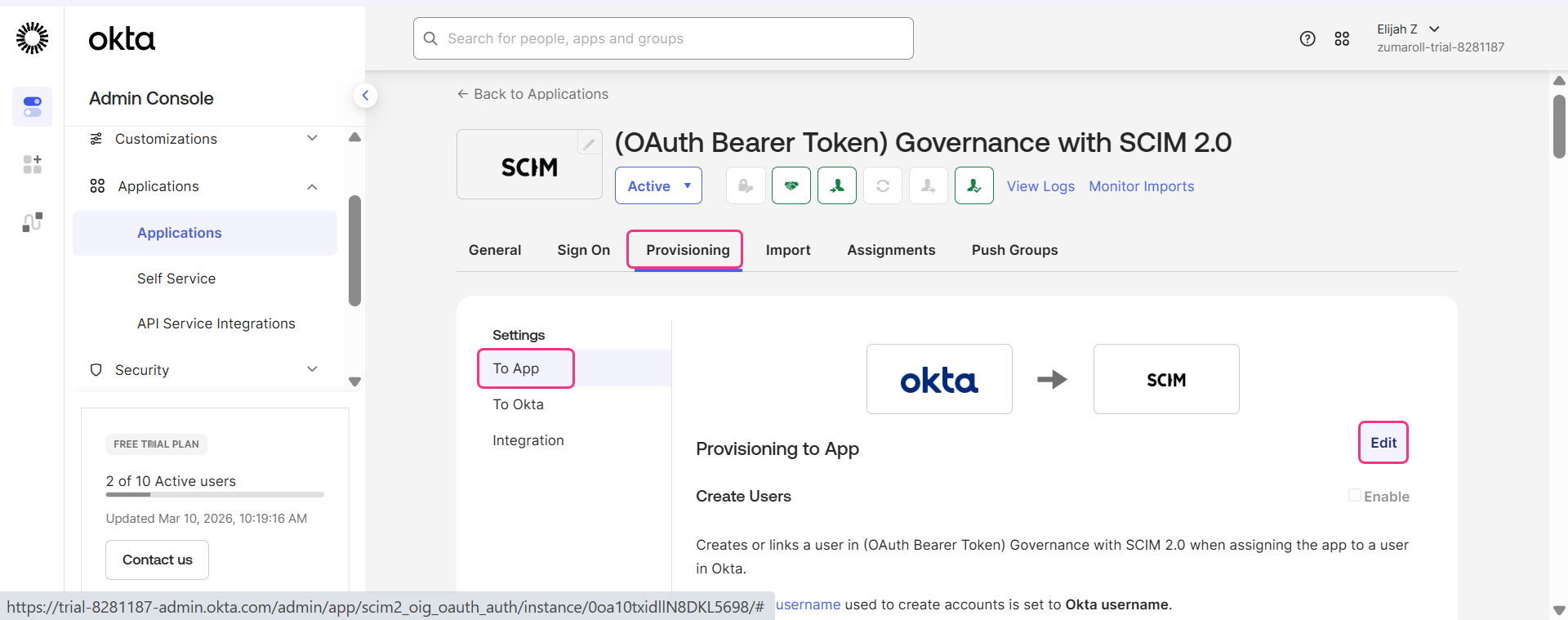

Ensuite, allez dans l’onglet Provisionnement et sélectionnez Vers l’application puiscliquez sur Modifier dans la section Provisionnement vers l’application .

Sélectionnez uniquement les actions prises en charge suivantes.

Créer des utilisateurs

Mettre à jour les attributs utilisateur

Désactiver les utilisateurs

Ensuite, cliquez sur Enregistrer.

Le provisionnement SCIM avec Okta OpenID est configuré avec succès.

La configuration SSO basée sur le protocole OpenID a été configurée avec succès avec Okta .

NOTE

Pour plus d’informations sur la gestion des utilisateurs, des lecteurs et des groupes. Consultez la section Gestion des utilisateurs et des lecteurs avec SCIM dans Okta.