Avant de configurer le Single Sign-On (SSO) entre Document360 et ADFS en utilisant le protocole SAML, assurez-vous d’avoir un accès administratif à la fois à Document360 et au serveur ADFS. Veuillez noter que seuls les utilisateurs ayant les rôles Propriétaire ou Administrateur comme Projet peuvent configurer SSO dans Document360.

ASTUCE PRO

Il est recommandé d’ouvrir Document360 et ADFS dans deux onglets/fenêtres de navigateur distincts, car configurer SSO dans Document360 vous obligera à passer plusieurs fois d’Okta à Document360.

Ajouter une application dans ADFS

Vous devrez créer une nouvelle application SAML dans ADFS :

Connectez-vous à la console de gestion ADFS sur votre serveur ADFS.

Dans la console de gestion ADFS , naviguez jusqu’à Relying Party Trusts.

Faites un clic droit sur les fiducies de la partie de confiance et sélectionnez Ajouter la confiance de la partie de confiance.

Dans l’Assistant Confiance pour Ajouter une Partie Dépendante, choisissez Informations sur les réclamations et cliquez sur Démarrer.

Sélectionnez manuellement Entrer les données concernant la partie dépendante et cliquez sur Suivant.

Indiquez un nom d’affichage (par exemple, « Document360 SAML SSO ») et cliquez sur Suivant.

Dans l’étape Configurer le certificat , cliquez sur Suivant (vous pouvez passer cela si vous n’utilisez pas de certificat).

Dans Configurer URL, sélectionnez Activer la prise en charge du protocole SAML 2.0 Web SSO.

Configuration du fournisseur de services Document360 (SP)

Ensuite, vous devrez configurer ADFS avec les détails du Fournisseur de Service (SP) fournis par Document360 :

Ouvrez Document360 dans un onglet ou panneau séparé.

Naviguez dans Paramètres > Utilisateurs et permissions > Configuration SSO dans Document360.

Cliquez sur le bouton Créer SSO .

.png)

Sélectionnez ADFS comme fournisseur d’identité (IdP) pour accéder automatiquement à la page Configurer le fournisseur de services (SP ).

.png)

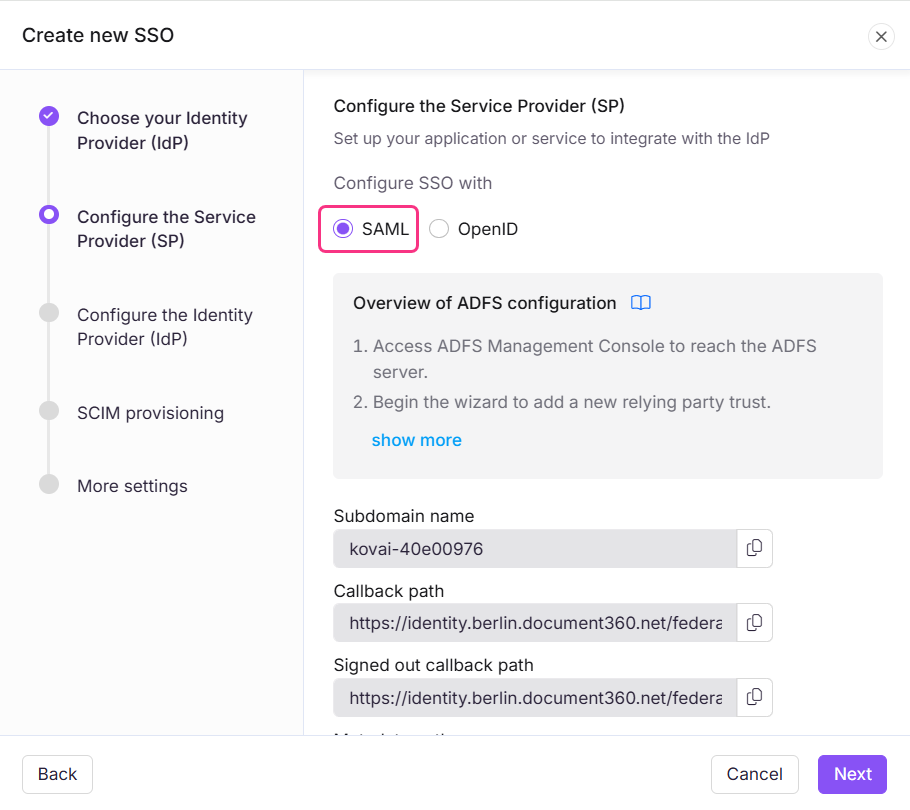

Sur la page Configurer le fournisseur de service (SP), sélectionnez le bouton radio SAML comme protocole.

Un ensemble de paramètres sera affiché pour compléter la configuration SAML dans ADFS.

Saisissez ces paramètres dans les champs correspondants des étapes Configurer URL et Identifiants dans ADFS, comme indiqué ci-dessous.

ADFS | Document360 |

|---|---|

Identification de parti fiable | ID d’entité fournisseur de services |

URL de connexion | Chemin de rappel |

URL de déconnexion | Chemin de rappel de connexion |

Confiance à l’identifiant de fiducie de la partie | Sous-domaine |

URL des métadonnées | Chemin des métadonnées |

Cliquez sur Suivant et terminez les étapes restantes de l’assistant, comme la configuration de l’authentification multi-facteurs si nécessaire et la possibilité d’accéder à l’application à tous les utilisateurs.

Vérifiez vos paramètres et cliquez sur Suivant pour ajouter la confiance de la partie dépendante.

Sur le dernier écran, cochez la case Ouvrir la boîte de dialogue Modifier les règles de réclamation et cliquez sur Fermer.

Configuration des règles de revendication

Dans la boîte de dialogue Modifier les règles de réclamation , cliquez sur Ajouter une règle.

Sélectionnez Envoyer des attributs LDAP comme réclamations comme modèle de règle et cliquez sur Suivant.

Indiquez un nom pour la règle de revendication (par exemple, « Envoyer des attributs LDAP »).

Configurez ce qui suit :

Magasin d’attributs : Sélectionnez Active Directory.

Cartographie :

Attribut LDAP : User-Principal-Name | Type de réclamation sortante : Nom d’identification

Attribut LDAP : Adresses e-mail | Type de réclamation sortante : Adresses e-mail

Attribut LDAP : Nom d’affichage | Type de réclamation sortante : Nom

Cliquez sur Terminer pour ajouter la règle.

Cliquez sur Appliquer pour enregistrer vos modifications et fermez la boîte de dialogue.

Document360 SAML SSO Configuration

Maintenant, configurez les paramètres SSO dans Document360 :

Retournez à l’onglet/panneau Document360 affichant la page Configurer le fournisseur de service (SP) et cliquez sur Suivant pour accéder à la page Configurer le fournisseur d’identité (IdP ).

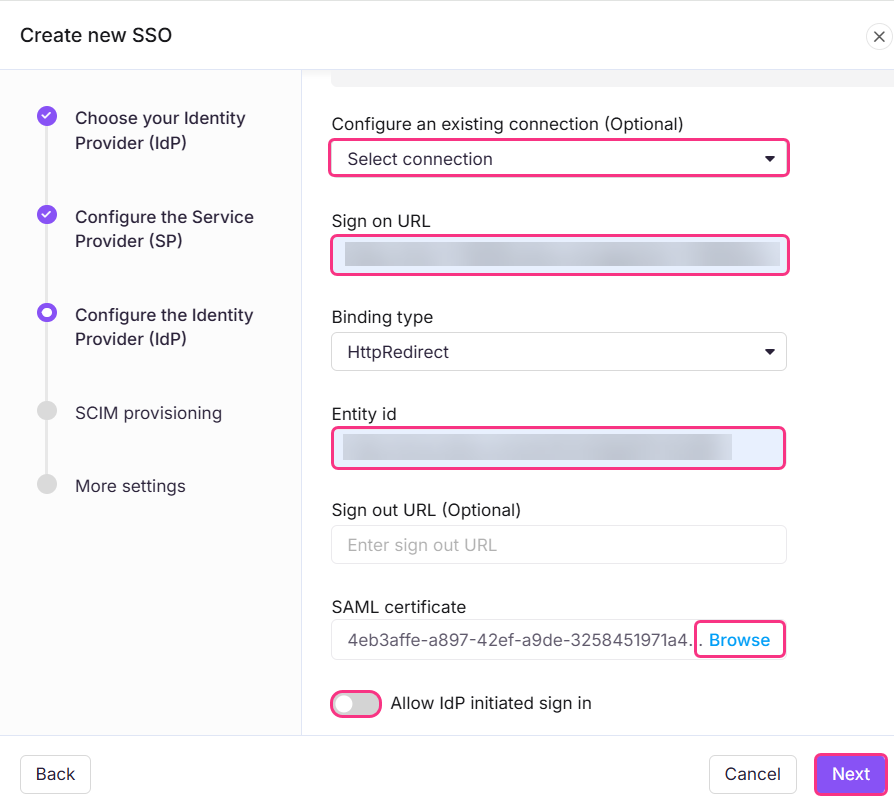

Le champ Configurer une connexion existante vous permet d’hériter d’une configuration SSO qui a déjà SCIM activé depuis un projet parent. En sélectionnant cette option, la configuration SSO actuelle devient l’enfant et hérite automatiquement des paramètres SCIM du projet parent

Saisissez les valeurs correspondantes de votre configuration ADFS :

ADFS | Document360 |

|---|---|

URL de connexion SAML | URL de connexion unique du fournisseur d’identité |

Identifiant (ID d’entité) | Fournisseur d’identité Émetteur |

Certificat X.509 | Certificat SAML |

Téléchargez le certificat X.509 depuis ADFS et téléchargez-le sur Document360 dans le champ Certificat SAML .

NOTE

Lors de l’exportation du certificat X.509 depuis ADFS, sélectionnez Base-64 encodé (. CER). Le format codé par défaut en DER n’est pas pris en charge pour la configuration SAML de Document360.

Activez/désactivez l’option Permettre la connexion initiée par l’IdP en fonction des besoins de votre projet.

Cliquez sur Suivant pour accéder à la page de provisionnement SCIM .

Provisionnement SCIM

Si le SCIM est nécessaire,

Activez le bouton Activer la provision SCIM .

.png)

Une boîte de dialogue de confirmation apparaîtra détaillant les conditions pour activer le SCIM. Consultez les conditions, sélectionnez la case à cocher, puis cliquez sur Accepter.

Les paramètres nécessaires pour compléter la configuration SCIM dans ADFS seront alors affichés.

NOTE

La provisionnement SCIM dans ADFS peut être activée uniquement à l’aide d’outils tiers ou d’intégrations personnalisées. ADFS ne prend pas en charge nativement le provisionnement SCIM.

Entrez les paramètres requis de Document360 dans les champs correspondants de votre application personnalisée.

.png)

Attribuer le rôle par défaut

Dans le champ de rôle par défaut , le rôle est défini par défaut sur Contributeur . Vous pouvez changer cela depuis le menu déroulant si besoin.

Dans les champs Groupes d’utilisateurs et Groupes de lecteurs , sélectionnez les groupes que vous souhaitez ajouter. Plusieurs groupes peuvent être ajoutés, et ils hériteront du rôle par défaut que vous avez sélectionné plus tôt.

Cliquez sur Suivant pour accéder à la page Plus de paramètres .

Plus de réglages

Dans la page Nouveaux paramètres , configurez ce qui suit :

Nom SSO : Saisissez un nom pour la configuration SSO.

Personnaliser le bouton de connexion : Saisissez le texte du bouton de connexion affiché aux utilisateurs.

Groupe de lecteurs à attribution automatique : Cette option n’est disponible que pour les configurations SSO existantes. Pour les nouvelles configurations SSO créées, le bouton Assign automatique du groupe de lecteur ne sera pas affiché car SCIM fournit automatiquement les utilisateurs et les groupes.

Déconnectez-vous de l’utilisateur SSO inactif : activez/désactivez selon vos besoins.

.png)

Cliquez sur Créer pour compléter la configuration SAML SSO.

Gestion des utilisateurs dans ADFS

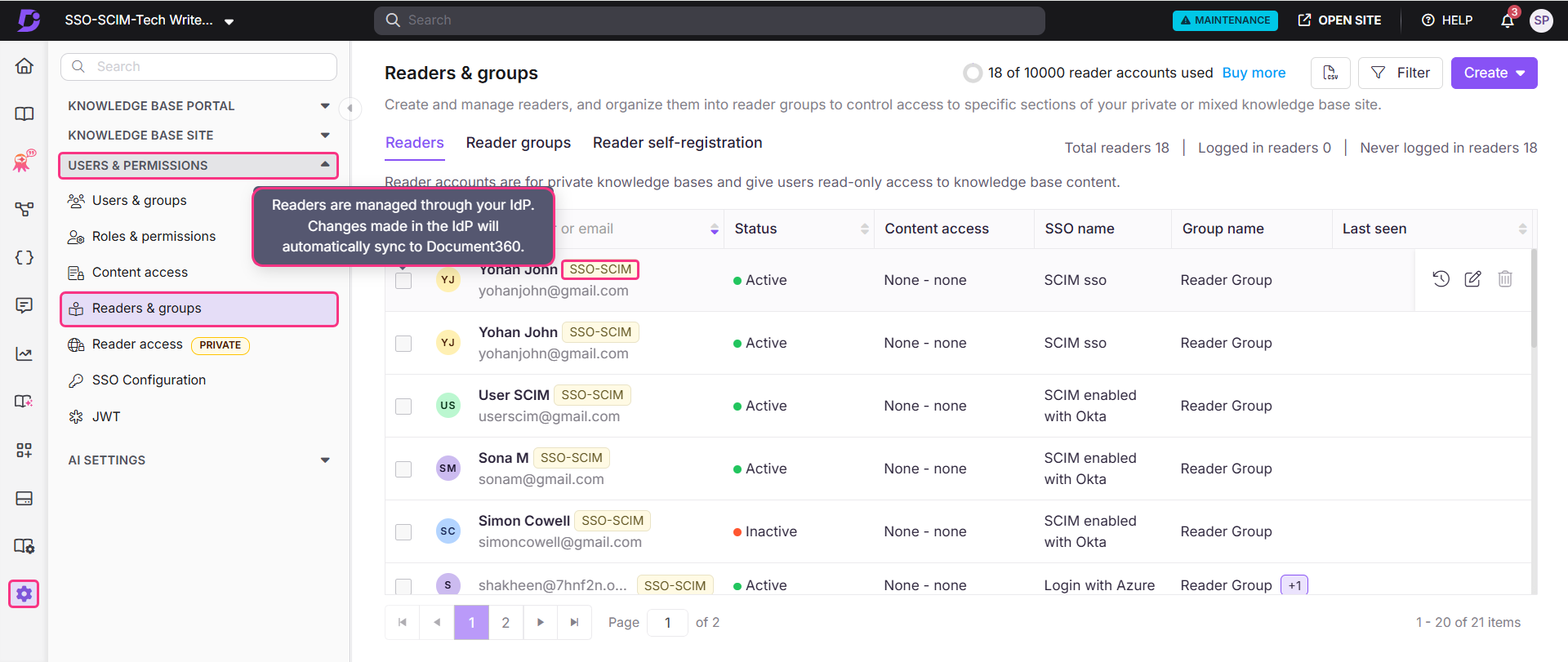

Pour voir les lecteurs ajoutés via votre application personnalisée,

Allez sur Document360 et allez dans Paramètres > Utilisateurs et permissions > Lecteurs & groupes.

Sélectionnez le lecteur pour accéder à son profil de lecteur.

Les lecteurs provisionnés via SCIM afficheront un badge SSO-SCIM à côté de leur nom.

NOTE

Lorsque SCIM est activé, modifier le nom d’un utilisateur ou supprimer un utilisateur directement dans Document360 est désactivé, car ces actions doivent être gérées via votre IDP pour maintenir les deux plateformes synchronisées. Tu peux

ne gérez que l’accès au contenu depuis Document360.

Supprimer un profil dans votre IdP ne le retire pas de Document360, le profil restera avec un statut Inactif.

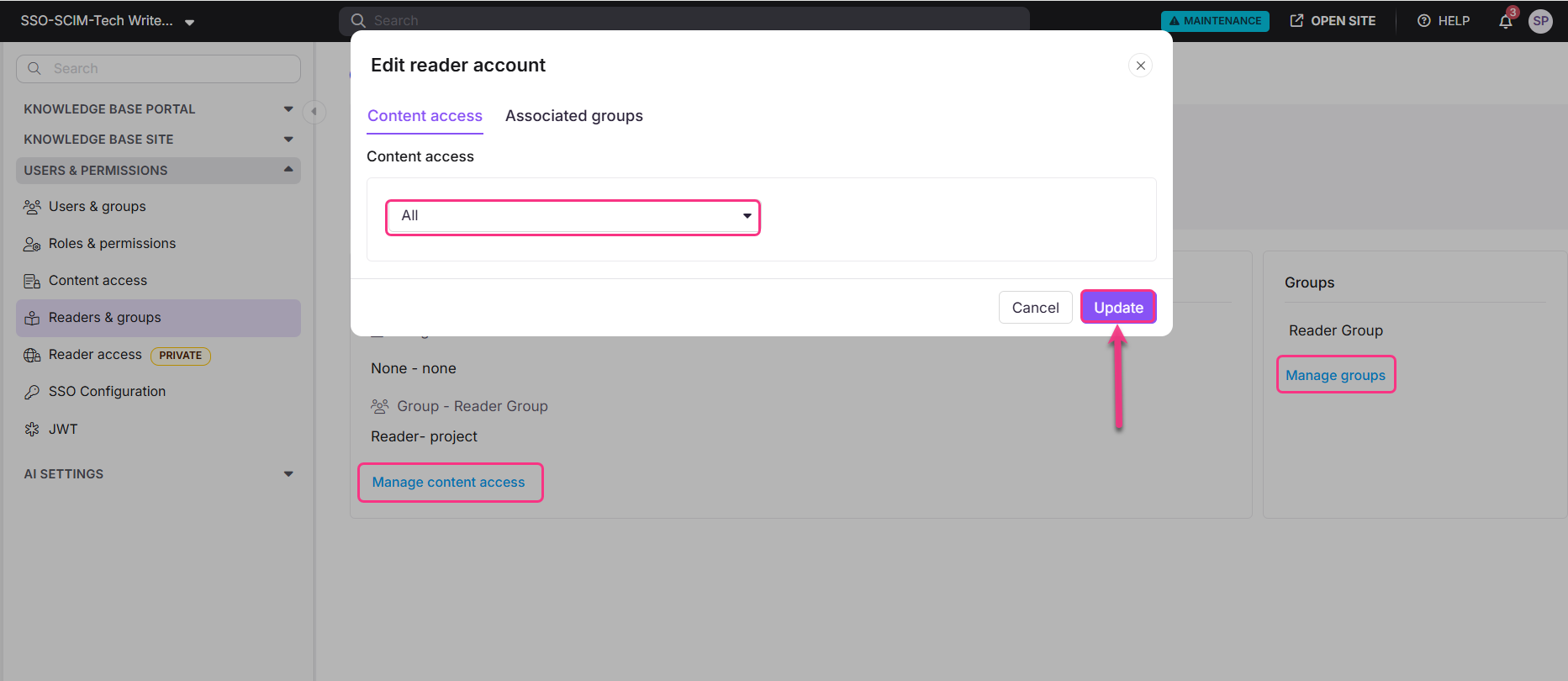

Gérer l’accès au contenu des lecteurs, utilisateurs et groupes

Le rôle de contenu par défaut attribué à tout nouvel utilisateur, lecteur ou groupe est basé sur ce qui a été configuré lors de la configuration du provisionnement SCIM. Les permissions seront réglées par défaut sur Aucun mais pourront être mises à jour à tout moment.

Pour gérer l’accès au contenu, sélectionnez le lecteur désiré et cliquez sur Gérer l’accès au contenu.

Choisissez le niveau d’accès souhaité dans le menu déroulant et cliquez sur Mettre à jour.

NOTE

Vous pouvez également gérer des groupes pour un lecteur en cliquant sur Gérer les groupes dans la section Groupe de lecteurs.

Dépannage

Le SSO initié par SP échoue avec une erreur de répondeur

Si le SSO initié par l’IdP fonctionne mais que le SSO initié par le SP échoue, c’est probablement parce que le certificat de signature Document360 n’est pas configuré ou fiable dans ADFS. Dans le SSO initié par SP, Document360 envoie une demande AuthnRequest signée que l’IdP doit valider. Si le certificat de signature manque, l’IdP renvoie une erreur de répondant.

Pour résoudre cela :

Ouvrez les propriétés du Document360 en comptant sur la fiducie de la partie dans ADFS.

Naviguez jusqu’à l’onglet Signature .

Téléchargez le certificat de signature Document360.

Vous pouvez obtenir le certificat de signature Document360 à partir de l’URL de métadonnées SAML.