Okta es un Proveedor de Identidad (IdP) que simplifica la gestión de acceso de usuarios permitiendo que los usuarios inicien sesión en múltiples aplicaciones con un único conjunto de credenciales. Este artículo demuestra cómo configurar SSO entre Okta y Document360, permitiendo a tus usuarios acceder a Document360 usando sus credenciales Okta. Ten en cuenta que solo los usuarios con los roles de Propietario o Administrador como Proyecto pueden configurar SSO en Document360.

CONSEJO PROFESIONAL

Se recomienda abrir Document360 y Okta en dos pestañas o ventanas de navegador separadas, ya que configurar SSO en Document360 requerirá cambiar entre Okta y Document360 varias veces.

Apúntate a Okta

El acceso a una cuenta de Okta es un requisito previo para configurar el inicio de sesión único en Document360 con Okta. Para inscribirte en Okta,

Navega hasta https://developer.okta.com/signup/ y completa el proceso de registro.

Tras registrarse, recibirás un correo electrónico con tus credenciales de acceso y un enlace para la activación de la cuenta en tu correo electrónico registrado.

Una vez que hagas clic en el enlace de activación, serás redirigido a la página de inicio de sesión de Okta Domain.

Inicia sesión con tus credenciales.

Una vez que inicies sesión, serás redirigido a la consola de desarrollador Okta.

Añadir una aplicación en Okta

Para crear una configuración SSO de Document360 usando Okta, debes crear una nueva aplicación en Okta. Para crear una nueva aplicación en Okta,

Inicia sesión en Okta usando las credenciales usadas al crear una cuenta en Okta.

Cambia al rol de usuario administrador haciendo clic en Administrador en la parte superior derecha junto a tu nombre de perfil.

Desde la página de lista de navegación de la izquierda, amplíe el desplegable Aplicaciones y haga clic en Aplicaciones.

En la página de Aplicaciones , haz clic en el botón Crear Integración de Aplicaciones .

En el cuadro de diálogo Crear una nueva aplicación de integración , selecciona SAML 2.0 como método de inicio de sesión y haz clic en Siguiente.

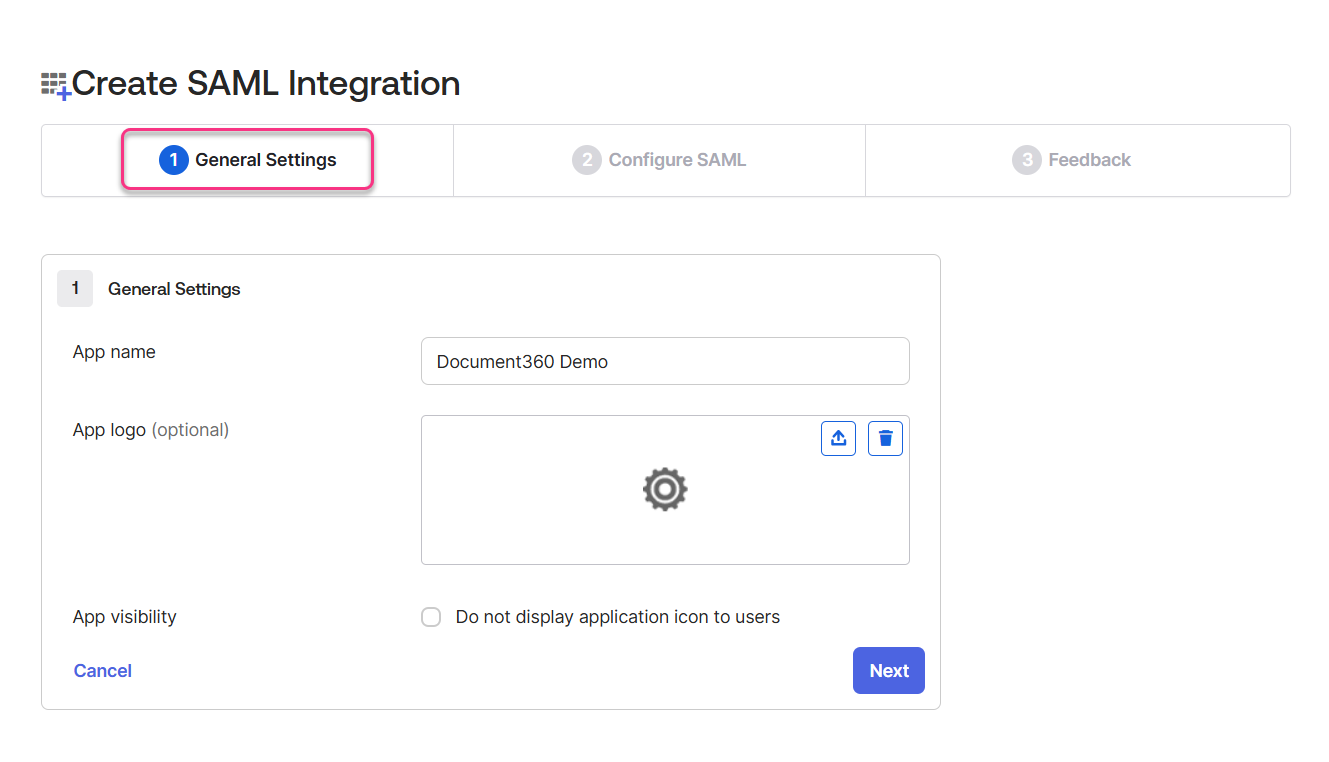

Creando una integración SAML en Okta

A continuación, serás redirigido a la página de Crear Integración SAML .

Escenarios generales

En la pestaña de Configuración General , introduce el nombre de tu nueva aplicación en el campo de nombre de la app .

Navega y sube un logotipo para tu solicitud en el campo Añadir logotipo si es necesario.

A continuación, puedes marcar la casilla de visibilidad de la app si es necesario.

Haz clic en el botón Siguiente para acceder a la pestaña Configurar SAML .

Configurar SAML

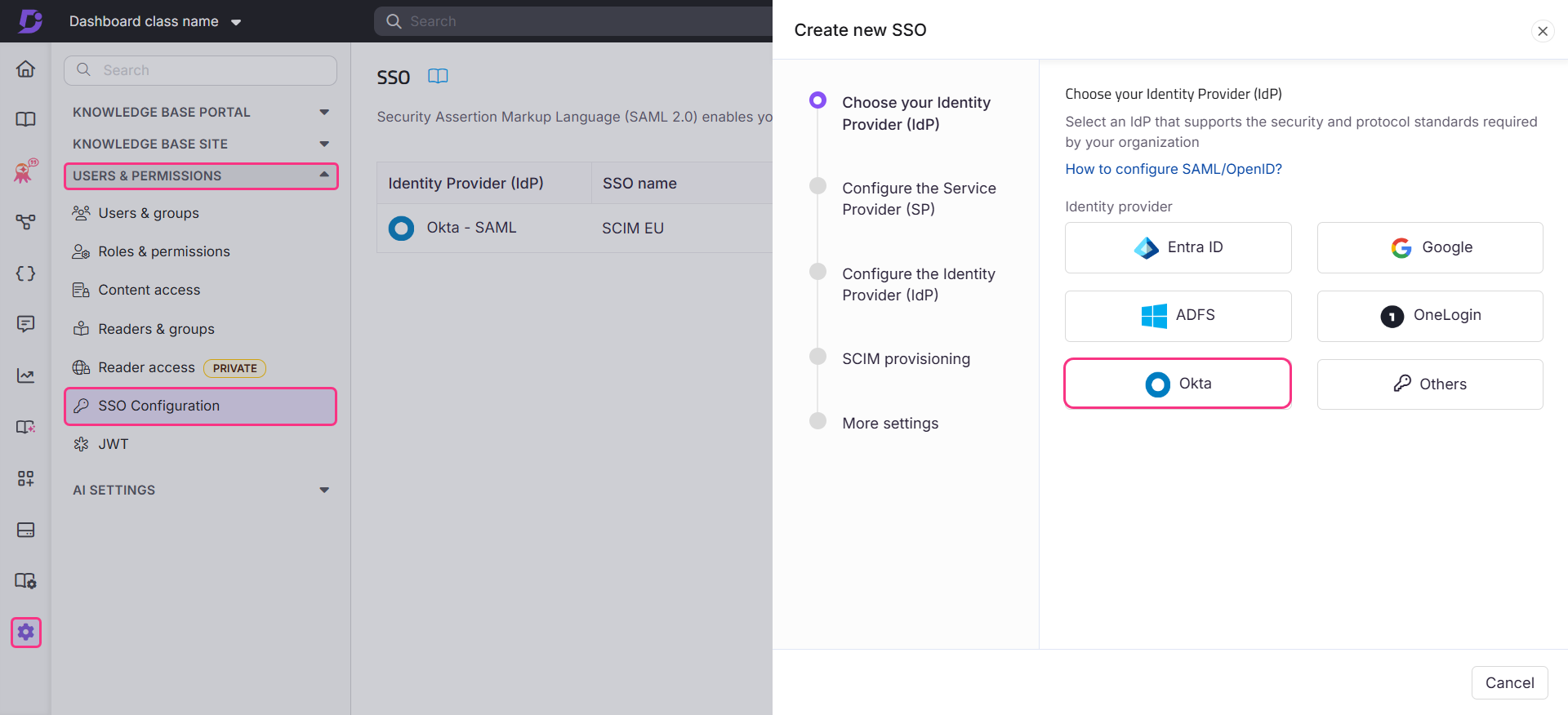

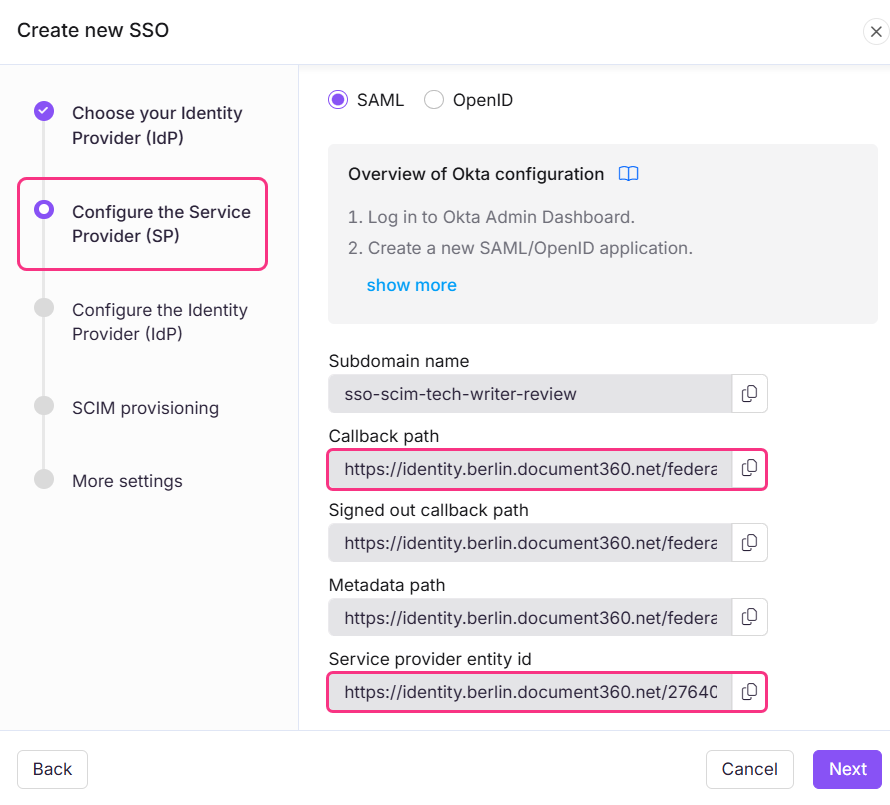

En la pestaña Configurar SAML, necesitarás los parámetros proporcionados en la página Configurar el Proveedor de Servicios (SP) en Document360.

Para acceder a la página Configurar el Proveedor de Servicios (SP), navega a Configuración > Usuarios y permisos > Configuración SSO en Document360.

Haz clic en el botón Crear SSO , selecciona Okta en la página Elige tu proveedor de identidad (IdP ).

Esto te redirigirá a la página Configurar el Proveedor de Servicios (SP ), que mostrará los parámetros necesarios para completar la configuración SAML en Okta.

Introduce los parámetros de Document360 a Okta según la tabla siguiente.

Document360

Okta

Ruta de retrollamada

URL de inicio de sesión único

ID de entidad del proveedor de servicios

URI de audiencia (ID de entidad SP)

Seleccione Dirección de correo electrónico en el menú desplegable de formato ID de nombre

Selecciona Correo electrónico en el menú desplegable de nombres de usuario de la aplicación.

NOTA

Los parámetros del correo electrónico y del nombre son sensibles a mayúsculas y minúsculas.

.png)

Haz clic en Siguiente para acceder a la página de Comentarios .

Retroalimentación

La página de comentarios es para proporcionar información a Okta sobre cómo configuras la aplicación. Selecciona la casilla de verificación Esta es una app interna que hemos creado y haz clic en Finalizar.

.png)

Ahora has creado y configurado con éxito una aplicación en Okta con Document360.

Sentencias de atributo Asignar Perfil

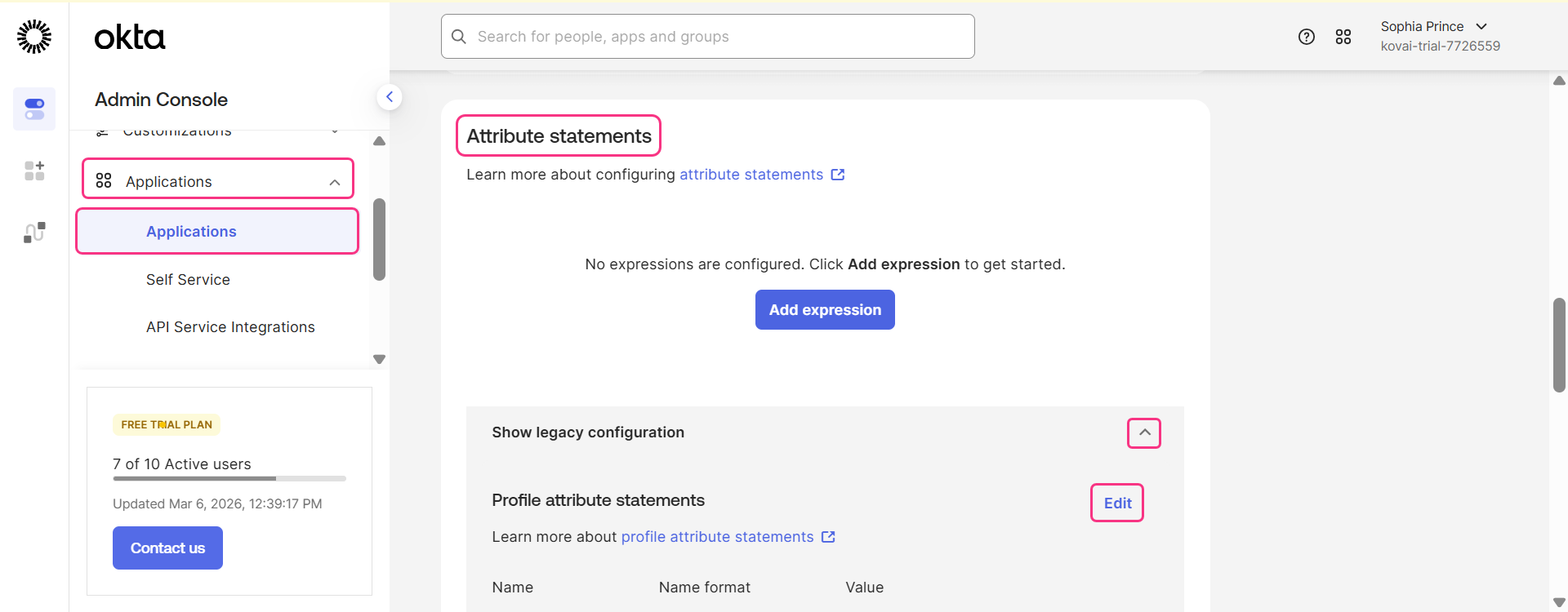

Navega a la pestaña Iniciar sesión y desplázate hacia abajo hasta las sentencias de atributo.

Amplía la configuración Mostrar heredamiento y haz clic en Editar en las sentencias de atributo del perfil.

Actualiza los campos necesarios según la tabla siguiente. Tendrás que añadir dos filas adicionales para introducir todos los detalles de la tabla de abajo.

Nombre | Formato del nombre |

|---|---|

urn:oasis:names:tc:SAML:2.0:nameid | Referencia URI |

Nombre | No especificado |

Correo electrónico | No especificado |

Haz clic en Guardar.

Configuración SSO de Document360 a Okta SAML

Instrucciones de configuración de SAML en Okta

En el panel de control de Okta, haz clic en el desplegable Aplicaciones y selecciona Aplicaciones.

En la página de Aplicaciones , selecciona la aplicación activa que quieres configurar en Document360.

Haz clic en la pestaña Iniciar sesión.

Haz clic en el botón Ver instrucciones de configuración SAML

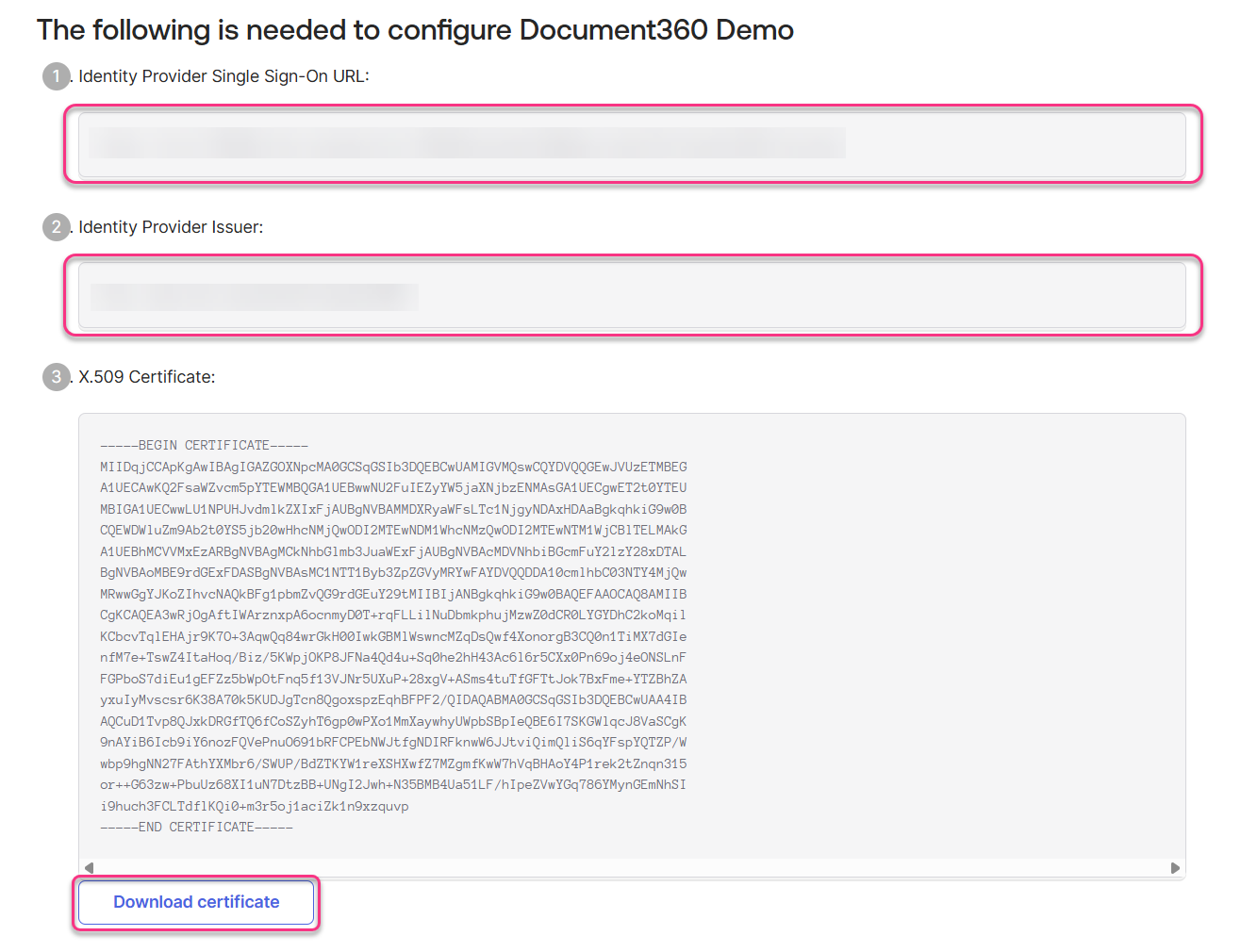

Los parámetros necesarios para configurarse se abrirán en una nueva página web.

Configuración SSO en Document360

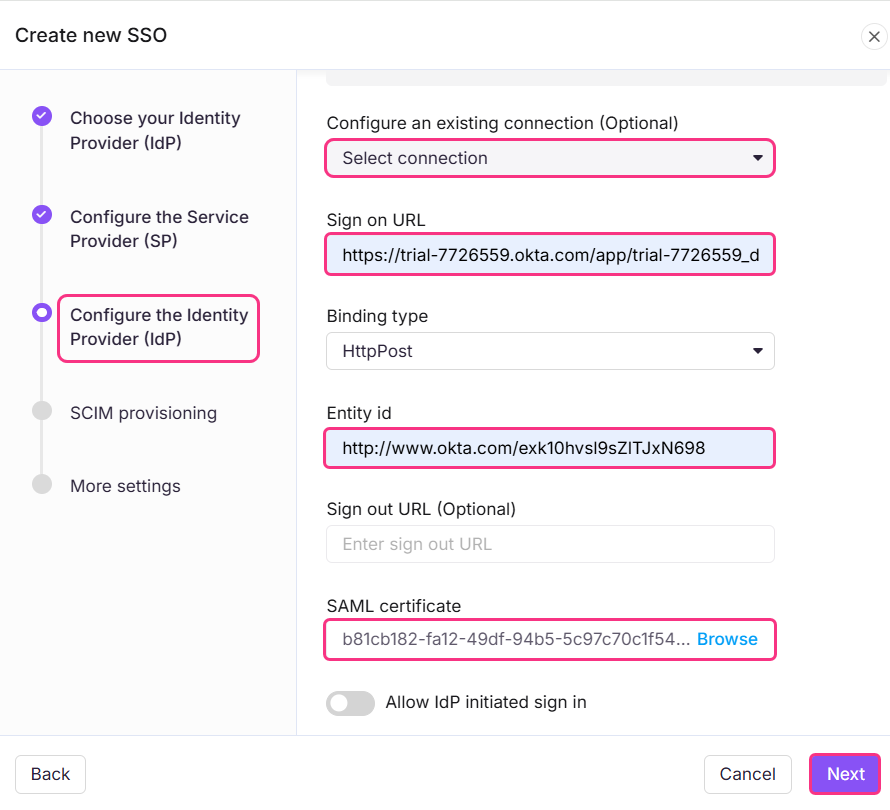

Cambia a la página de Document360 que habías abierto, mostrando la página Configurar el Proveedor de Servicios (SP).

En Configurar un campo de conexión existente, puedes heredar de una configuración SSO ya creada que tenga SCIM activado en el proyecto principal. Al seleccionar y heredar esta conexión, la configuración actual de SSO se establecerá como la configuración SSO heredada por hijo y heredará automáticamente la configuración SCIM del padre.

NOTA

Para más información sobre herencias, visita Gestión de Usuarios y Lectores con SCIM en Okta

Completa los campos en la página Configurar el Proveedor de Identidad (IdP) usando las instrucciones de configuración de Okta.

Descargue el certificado X.509 de Okta y adjunte el archivo de okta_cert descargado en el campo del certificado SAML en Document360.

Document360

Okta

URL de inicio de sesión

URL de inicio de sesión único del proveedor de identidad

ID de entidad

Proveedor de Identidad Emisor

Certificado SAML

Certificado X.509

A continuación, activa o desactiva el interruptor Permitir inicio de sesión IdP según los requisitos de tu proyecto.

Una vez terminado, haz clic en el botón Siguiente para acceder a la página de aprovisionamiento SCIM .

Aprovisionamiento SCIM con Okta

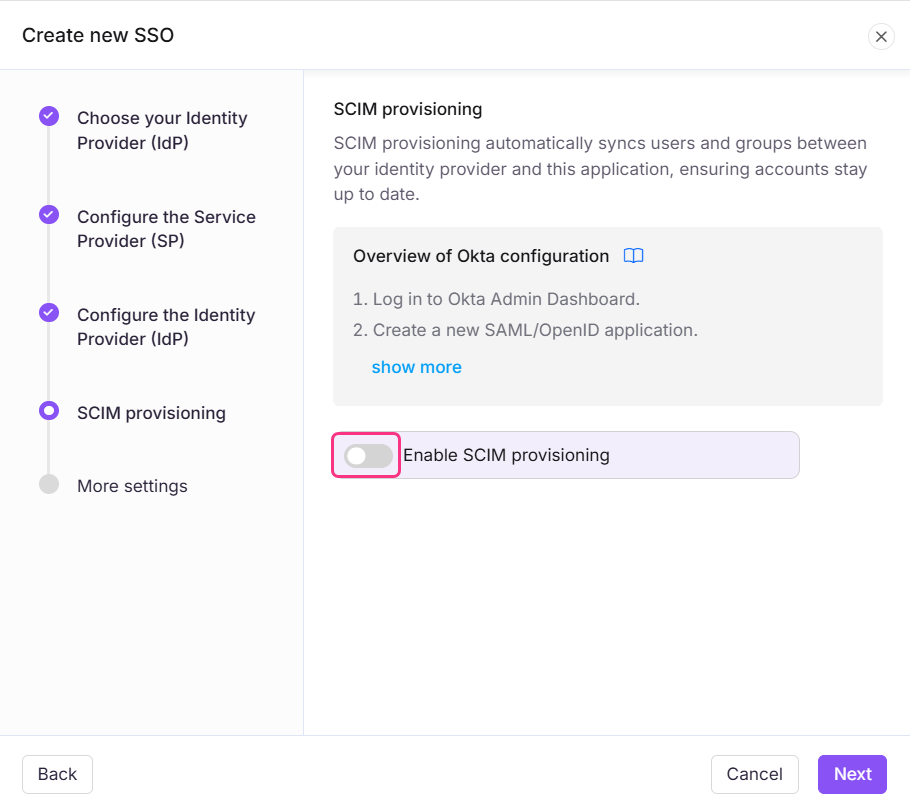

Si se requiere provisión SCIM,

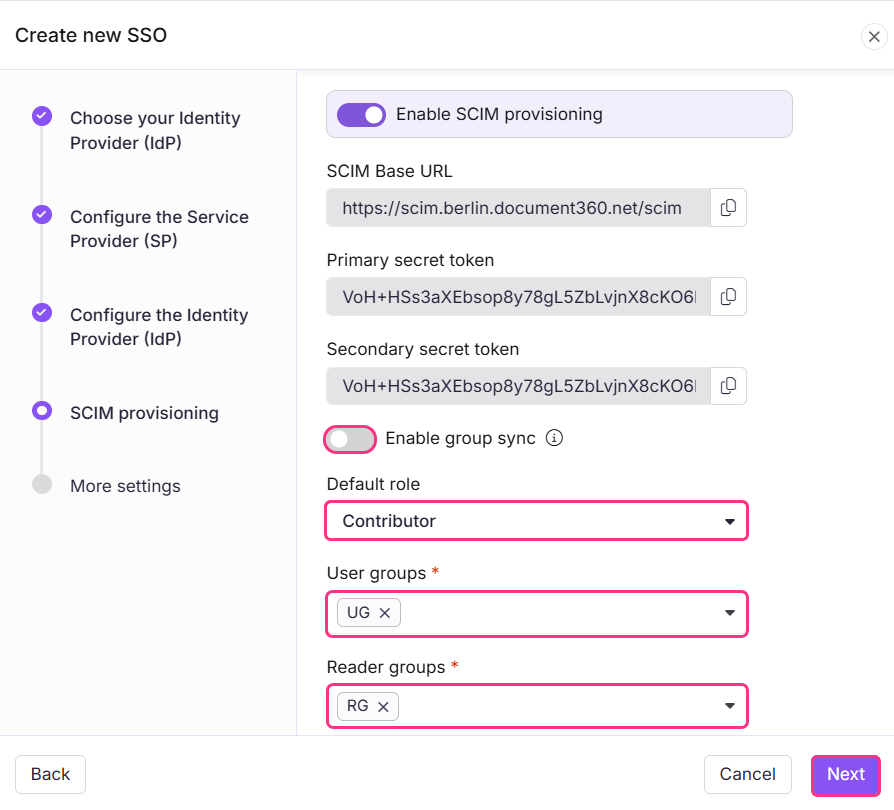

Activa el interruptor Habilitar Provisión SCIM .

Aparecerá un diálogo de confirmación que detalla los términos para habilitar SCIM. Revisa los términos, selecciona la casilla y haz clic en Aceptar.

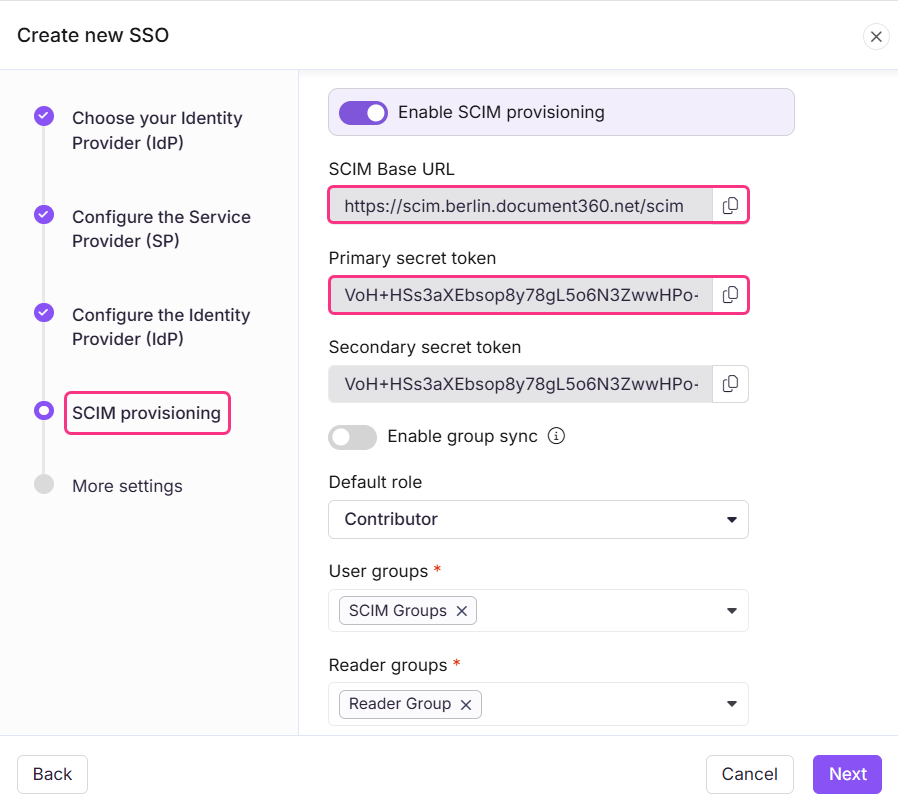

A continuación, se mostrarán los parámetros necesarios para completar la configuración SCIM en Okta.

Navega a Okta para habilitar la provisión SCIM

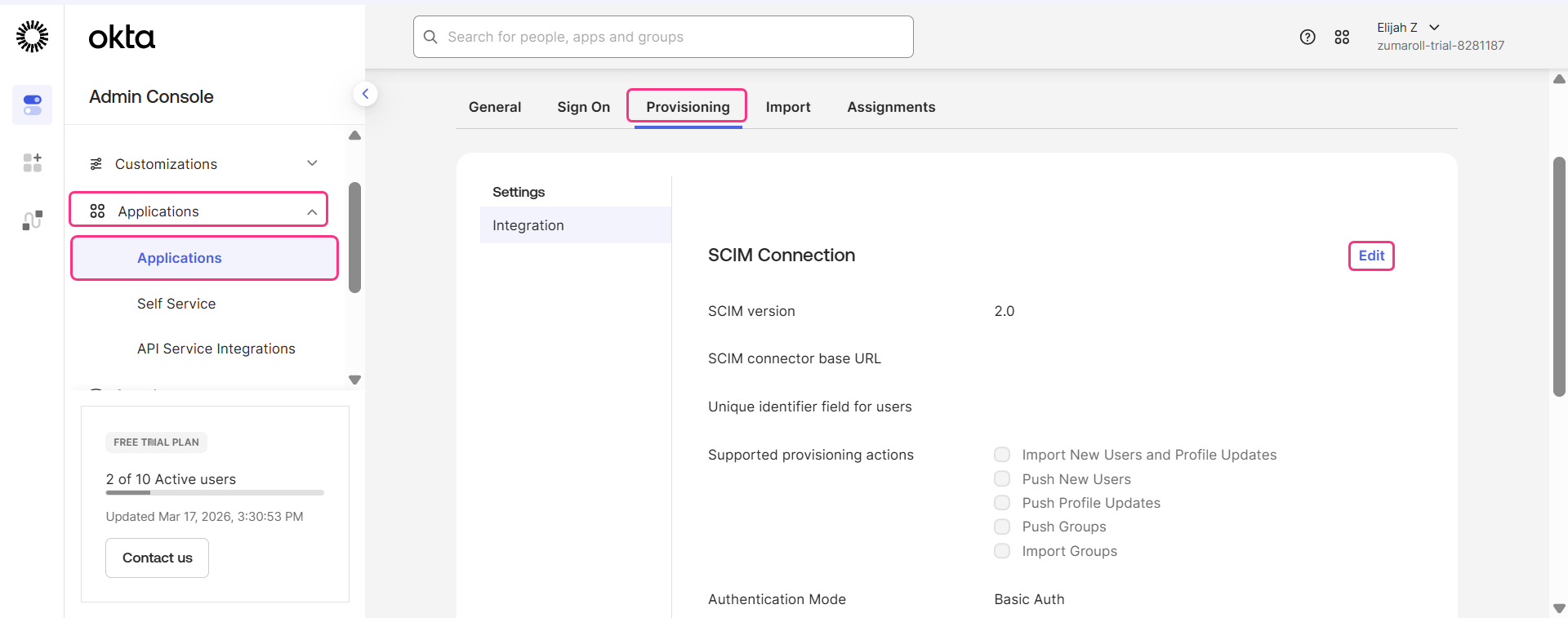

En la Consola de Administración de Okta, amplía el desplegable Aplicaciones desde la barra de navegación izquierda y haz clic en Aplicaciones.

Selecciona la aplicación donde quieres habilitar el aprovisionamiento SCIM.

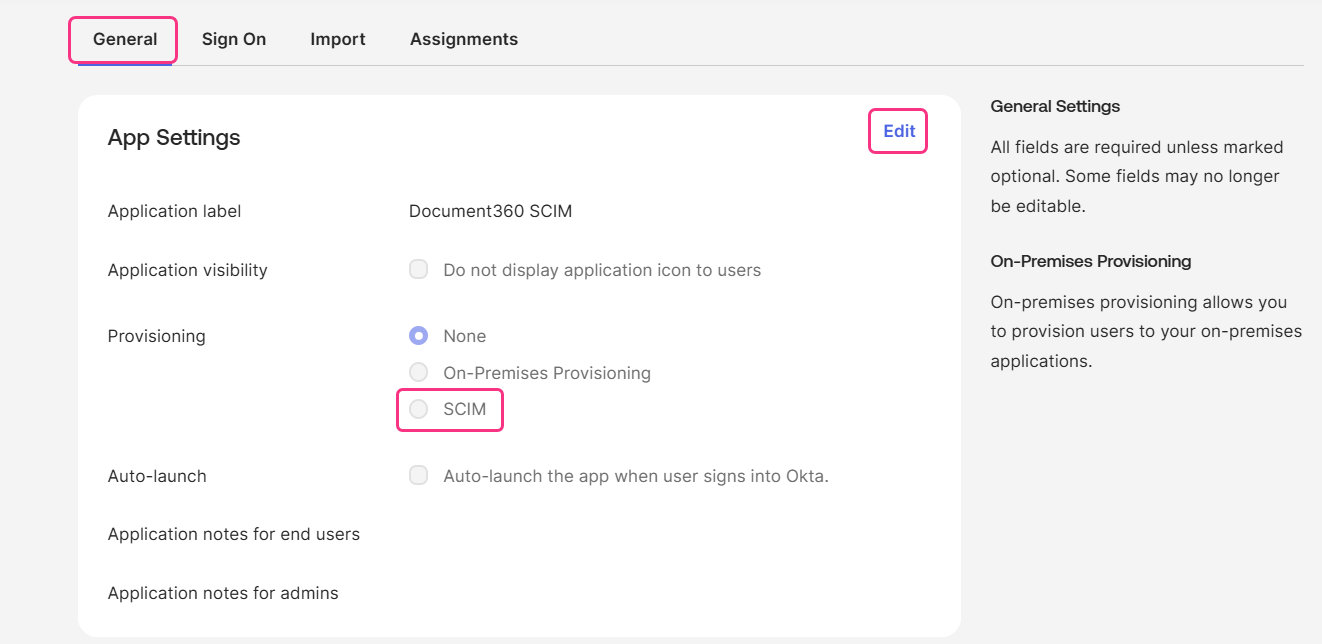

Navega a la pestaña General y haz clic en Editar en Configuración de la app.

Selecciona el botón de opción de aprovisionamiento SCIM y haz clic en Guardar.

Provisión SCIM en Okta con Document360

Ve a la pestaña de Provisión y abrela sección de Conexión SCIM , haz clic en Editar.

Introduce la URL base SCIM de Document360 en el campo de URL base del conector SCIM de Okta.

Okta | Document360 |

|---|---|

URL base del conector SCIM | SCIM Base URL |

Autorización de cabecera HTTP | Ficha secreta principal |

En el campo Identificador único para usuarios, introduzca Nombre de usuario.

En Acciones de aprovisionamiento soportadas, selecciona solo las opciones soportadas por Document360:

Impulsar nuevos usuarios

Grupos de empuje

Desde el desplegable de modo de autenticación , elige Encabezado HTTP.

Ve a Document360 y, en la página de aprovisionamiento SCIM , copia el token secreto principal.

Pega el token secreto principal en el campo de Autorización de la Cabecera HTTP .

NOTA

Las fichas primaria y secundaria se generan una vez y solo se muestran en el momento de la creación. Puedes elegir copiar el token secreto principal o secundario. Asegúrate de copiarlos y almacenarlos en un lugar seguro antes de guardar la configuración. Una vez guardada la configuración SSO, los tokens aparecerán enmascarados cuando vuelvas a editarla y no podrán recuperarse. Para obtener un nuevo token, debes regenerarlo. Generar un token invalida el existente, tendrás que actualizar el nuevo token en tu configuración de Okta para seguir sincronizando sin interrupciones.

.png)

NOTA

No hagas clic en Probar Configuración del Conector todavía. En esta fase, la provisión SCIM no funcionará con Document360 ya que la configuración SSO configurada en Document360 no está completada.

Navega a Document360 para asignar el rol predeterminado

Ve a la página de aprovisionamiento SCIM en Document360 y activa el interruptor Habilitar sincronización de grupo si es necesario. Esto asigna automáticamente a usuarios y lectores según los mapeos de tu grupo IdP.

En el campo de rol por defecto , el rol está configurado como Contribuyente por defecto. Puedes cambiar esto desde el desplegable si es necesario.

En los campos de grupos de usuarios y grupos de lectores , selecciona los grupos que quieres añadir. Se pueden añadir varios grupos, y heredarán el rol predeterminado que seleccionaste antes.

Haz clic en Siguiente para navegar a la página de Más ajustes .

Más escenarios

Para personalizar la configuración del SSO, sigue los pasos siguientes,

En la página de Más ajustes , introduce un nombre para tu configuración SSO en el campo SSO name.

Introduce el texto que quieres mostrar en el botón de inicio de sesión en el campo de texto del botón Personalizar inicio de sesión .

Activa la salida de sesión del usuario SSO inactivo si es necesario, y establece la duración tras la cual un usuario SSO inactivo será cerrado automáticamente sesión.

Elige si invitar a todos los usuarios o a los usuarios seleccionados usando el botón Convertir cuentas existentes del equipo y lectores a botones de radio SSO .

.png)

Haz clic en Crear para completar la configuración de la SSO.

Navega a Okta para completar el aprovisionamiento SCIM con Document360

Una vez creada con éxito la configuración SSO en Document360, la provisión SCIM ahora puede completarse en Okta.

Vuelve a la Consola de Administración de Okta y asegúrate de que todos los datos necesarios estén cubiertos.

.png)

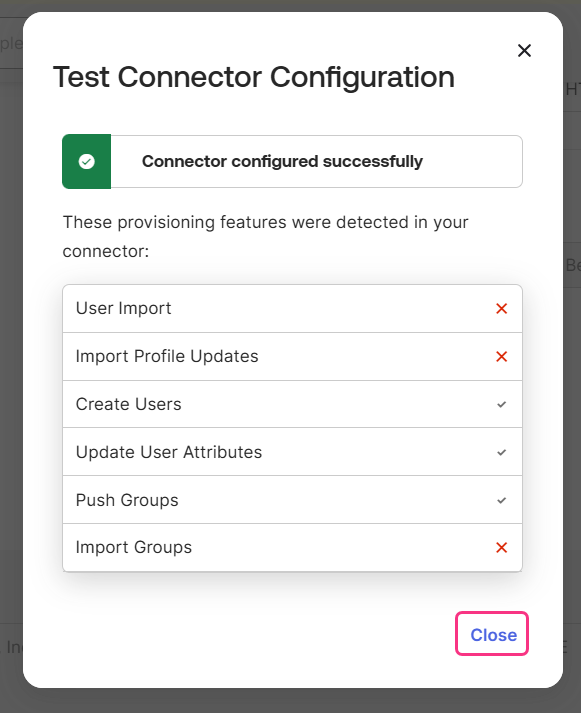

Luego, haz clic en Configuración del Conector de Prueba para verificar la conexión entre Okta y Document360.

Aparecerá un cuadro de confirmación que indicará que la prueba ha sido exitosa.

Haz clic en Guardar para finalizar la configuración.

NOTA

Para más detalles sobre cómo añadir grupos de Usuarios, Lectores y Usuarios y Lectores, visita Gestión de Usuarios y Grupos con SCIM en Okta.

La configuración SSO basada en el protocolo SAML se ha configurado con éxito usando Okta .

Preguntas frecuentes

¿Cuál es el propósito de tener tanto un token secreto principal como uno secundario?

Tener tanto un token principal como uno secundario te permite rotar tokens de forma segura sin interrumpir tu integración SCIM.

Por ejemplo, si tu token principal se expone accidentalmente en un archivo de registro o configuración, no necesitas revocarlo inmediatamente y arriesgarte a romper la sincronización de usuario. En su lugar, puedes cambiar tu integración con Okta para usar primero el token secundario y luego regenerar el token principal en segundo plano. Esto garantiza que la provisión de usuarios continúe sin interrupciones mientras se reemplaza el token comprometido.