Connectez-vous à votre compte Document360 et sélectionnez le projet pour lequel vous souhaitez configurer la connexion SAML avec votre compte Google Workspace. Ensuite, connectez-vous à votre compte Google Workspace. Si vous n’avez pas de compte Google Workspace, vous pouvez en créer un https://workspace.google.com/. Une fois connecté à votre compte Google Workplace, naviguez vers la console d’administration en utilisant le bouton Admin en haut à droite. Veuillez noter que seuls les utilisateurs ayant les rôles Propriétaire ou Administrateur comme Projet peuvent configurer SSO dans Document360.

ASTUCE PRO

Il est recommandé d’ouvrir Document360 et Google Workspace dans deux onglets/fenêtres de navigateur distincts, car configurer SSO dans Document360 vous obligera à basculer plusieurs fois entre Okta et Document360.

Ajouter une application SAML personnalisée sur Google

Sur la page d’accueil de la console d’administration, cliquez sur l’option Applications et sélectionnez l’option applications SAML .

Cliquez sur Ajouter une application et dans le menu déroulant, sélectionnez Ajouter une application SAML personnalisée.

Dans les détails de l’application, saisissez n’importe quel nom pour votre application et cliquez sur Continuer.

Ensuite, vous trouverez l’URL SSO, les détails de l’ID de l’entité et le certificat.

Notez ces détails, car vous en aurez besoin lors de l’accès à la page Configurer le fournisseur d’identité (IdP) sur Document360.

Dans la section Certificat, cliquez sur l’icône Télécharger pour enregistrer le certificat (format .pem) dans le stockage local de votre ordinateur.

Vous devrez télécharger ce certificat plus tard dans la page Configurer le fournisseur d’identité (IdP) dans Document360.

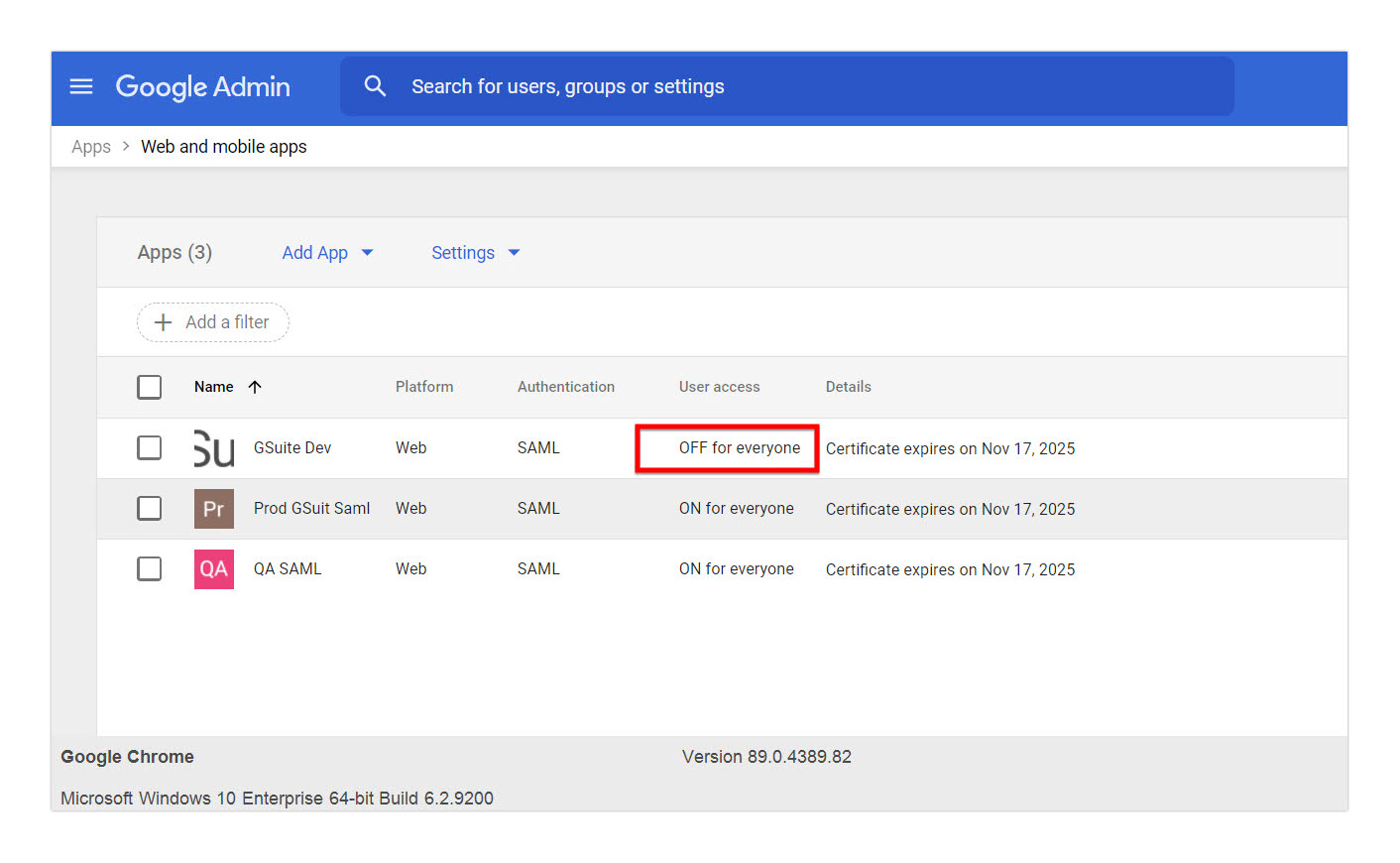

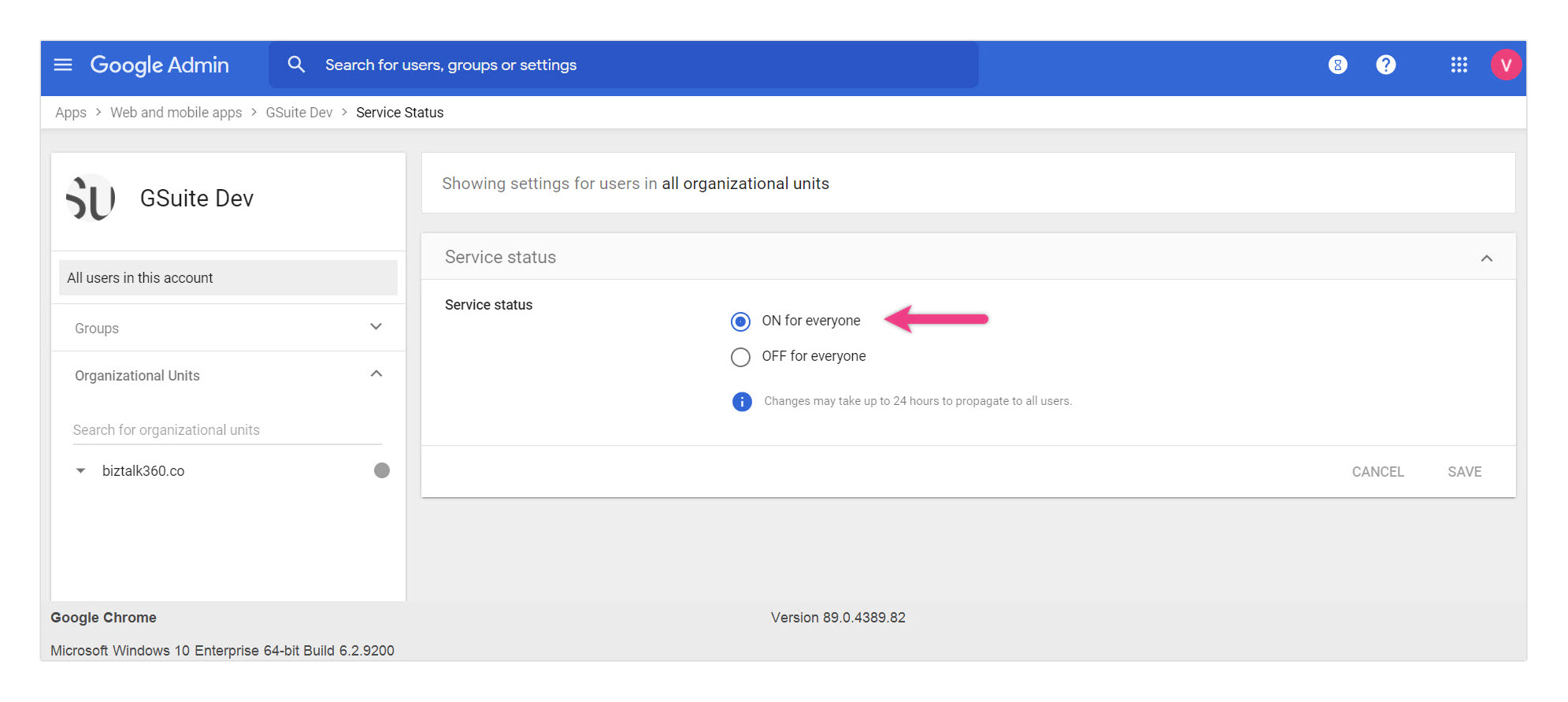

Dans l’accès utilisateur, le statut du service sera par défaut DÉSACTIVÉ pour tout le monde. Il faut manuellement le mettre en ON pour que tout le monde fonctionne.

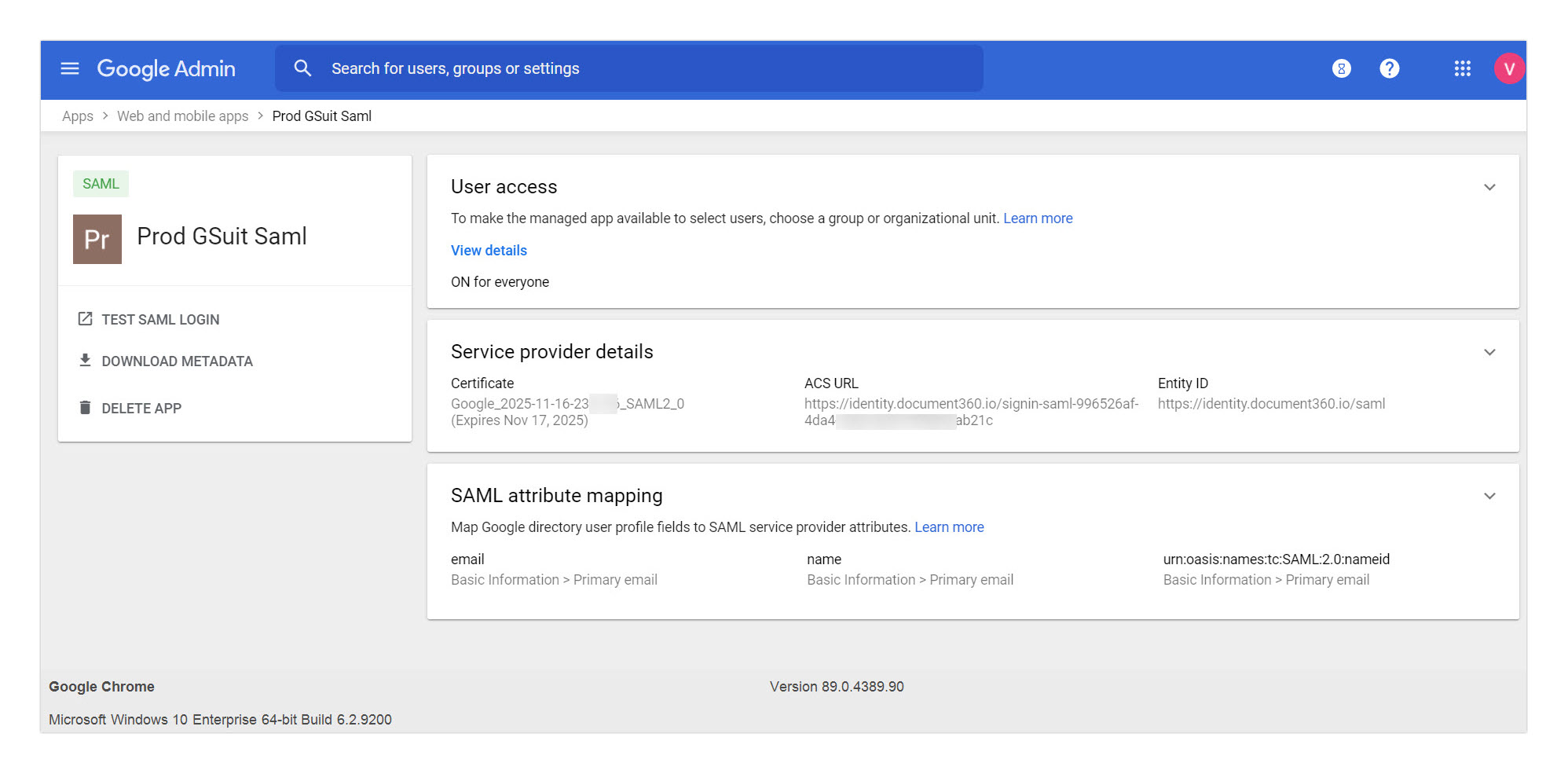

Après l’avoir configurée côté Google, voici à quoi ressemblerait votre application SAML.

Configuration des fournisseurs de services

Pour configurer la connexion unique (SSO), vous avez besoin des détails du fournisseur de service (SP) tels que l’URL ACS et l’identifiant de l’entité. Ces détails seront disponibles dans le panneau Créer SSO sur Document360. Pour accéder au panneau Créer SSO ,

Allez dans Paramètres > Utilisateurs et permissions > Configuration SSO.

Cliquez sur le bouton Créer SSO .

.png)

Dans la page Choisissez votre fournisseur d’identité (IdP ), sélectionnez Google comme fournisseur d’identité.

.png)

Ensuite, depuis la page Configurer le fournisseur de services (SP ), copiez les paramètres suivants.

Application SAML personnalisée Google | Paramètres SAML SSO de Document360 |

|---|---|

ACS URL | Chemin de rappel |

Identifiant d’entité | Identifiant d’entité fournisseur de services |

.png)

Passez à l’onglet Google Workspace et collez les paramètres sur la page de l’application SAML personnalisée Google.

Dans le format Nom ID , sélectionnez EMAIL dans la liste déroulante

Dans Nom ID sélectionnez Informations de base > Adresse principale

Cliquez sur le bouton Continuer

Attributs

Ajoutez et sélectionnez des champs utilisateur dans Google Directory, puis associez-les aux attributs des fournisseurs de services. Ajoutez les attributs suivants.

Attributs du Google Directory | Attributs de l’application |

|---|---|

Adresse principale | Nom |

Adresse principale | |

Adresse principale | urn :oasis :names :tc :SAML :2.0 :nameid |

Cliquez sur le bouton Ajouter une correspondance à chaque attribut, et une fois terminé, cliquez sur le bouton Terminer .

Configurez le fournisseur d’identité (IdP)

Revenez au panneau Document360, à la page Configurez le fournisseur de service (SP ), puis cliquez sur Suivant pour accéder à la page Configurer le fournisseur d’identité (IdP ).

Le champ Configurer une connexion existante vous permet d’hériter d’une configuration SSO déjà créée. En sélectionnant cette option, la configuration SSO actuelle sera définie comme enfant et aucune modification ne pourra être apportée.

NOTE

Pour plus d’informations sur l’héritage, consultez Hériter d’une autre application.

Dans la page Configurer le fournisseur d’identité (IdP ), ajoutez les informations que vous aviez notées précédemment depuis la page de l’application SAML personnalisée de Google .

Paramètres SSO de Document360 | Infos issues de l’application SAML personnalisée Google |

|---|---|

URL de connexion | SSO URL |

Identifiant d’entité | Identifiant d’entité |

Certificat SAML | Certificat (Téléchargez le fichier .pem récent que vous avez téléchargé depuis Google) |

Ensuite, activez/désactivez le bouton Permettre la connexion initiée par l’IdP selon les exigences de votre projet.

.png)

Une fois terminé, cliquez sur le bouton Suivant pour accéder à la page de provisionnement SCIM .

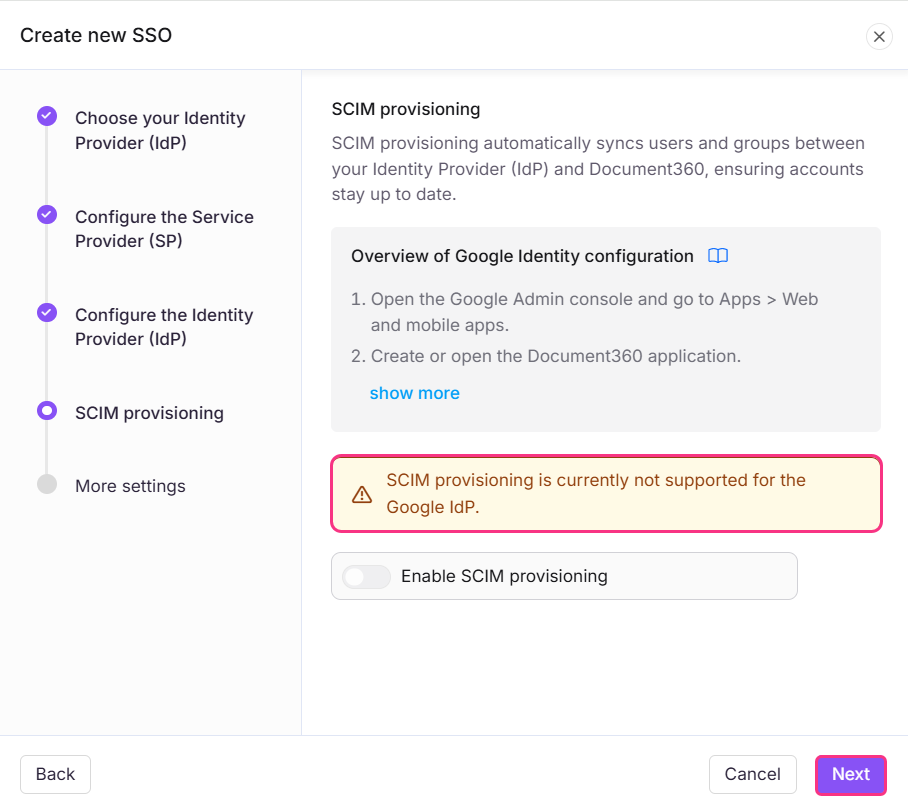

Provisionnement SCIM

Le provisionnement SCIM n’est pas pris en charge lorsque Google est configuré comme votre fournisseur d’identité (IdP) dans Document360.

Cette limitation s’applique dans deux scénarios :

Lors de la configuration d’une nouvelle configuration Google IdP.

Lorsque vous avez hérité d’une configuration SSO existante qui utilise Google comme IDP.

Cliquez sur Suivant pour accéder à Plus de paramètres.

Plus de réglages

Dans la page More Settings , saisissez le nom souhaité pour la configuration SSO dans le champ nom SSO .

Saisissez le texte que vous souhaitez montrer aux utilisateurs pour le bouton de connexion dans le texte du bouton Personnaliser la connexion .

Activez/désactivez le groupe de lecture Assignation automatique et désactivez les paramètres utilisateur SSO inactif selon vos besoins.

Invitez tous vos utilisateurs ou utilisateurs sélectionnés en utilisant les boutons radio Convertir les comptes utilisateurs et lecteurs existants en boutons radio SSO .

.png)

Cliquez sur Créer pour compléter la configuration SSO.

La configuration SSO basée sur le protocole SAML sera configurée avec succès grâce à Google .

Héritage d’une autre application

Lors de la création d’une nouvelle configuration SSO dans Document360, vous pouvez hériter des paramètres SCIM d’une connexion SSO existante. Cette approche simplifie le processus de configuration, évite la répétition des étapes de configuration et aide les administrateurs à gagner du temps tout en assurant la cohérence entre les intégrations.

Configuration SSO héritée

Sur la page Configurer le fournisseur d’identité (IdP ), sélectionnez le champ Configurer une connexion existante et sélectionnez l’application parente compatible SCIM SSO dont vous souhaitez hériter. En sélectionnant cette option, le projet en cours sera désigné comme projet enfant, héritant de toutes les propriétés pertinentes du parent concerné.

.png)

NOTE

Une fois la configuration SSO créée, les paramètres seront hérités de l’application mère et ne pourront pas être modifiés dans l’application enfant.

Puisque le provisionnement SCIM ne prend pas en charge les configurations Google IdP, les paramètres SCIM du projet parent ne peuvent pas être hérités.

.png)

Alors que les autres paramètres de configuration SSO sont hérités du projet parent, les paramètres SCIM seuls ne peuvent pas être hérités.

Gestion des utilisateurs dans Google IdP

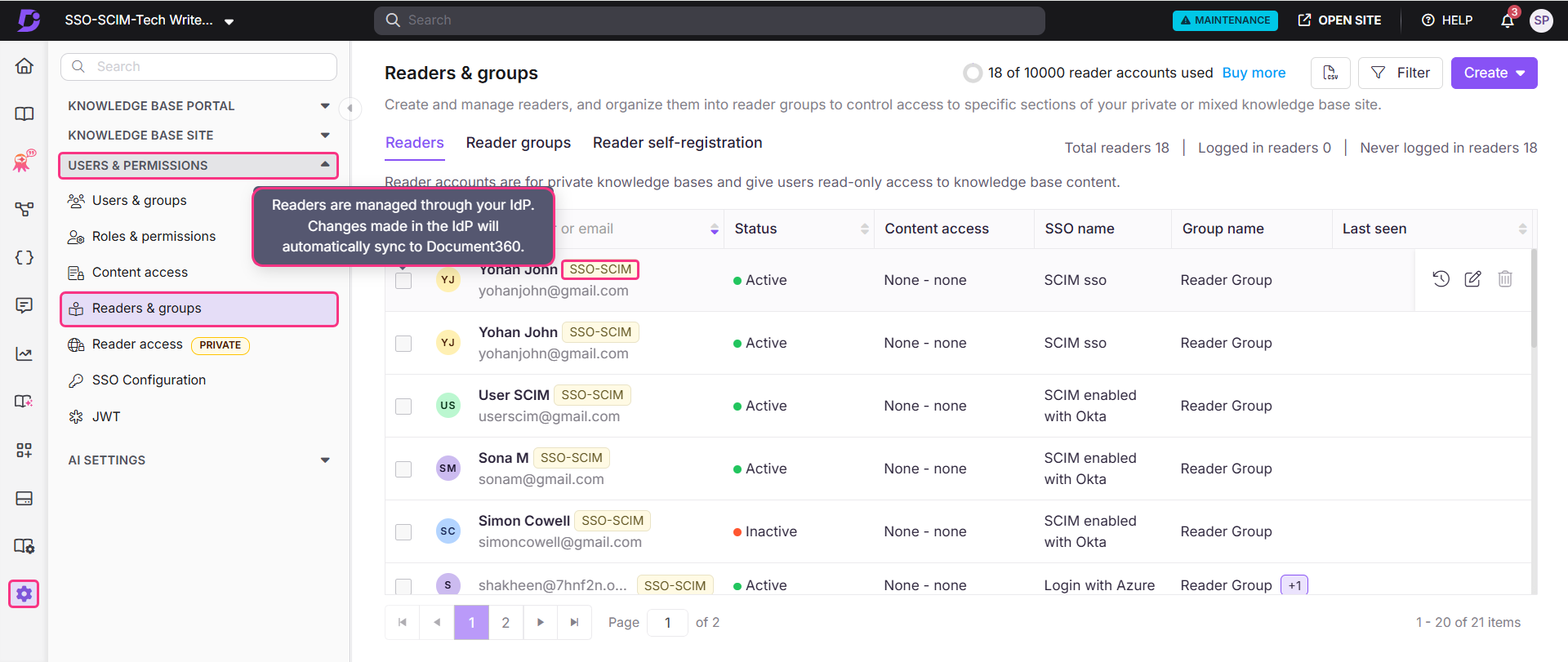

Pour voir les lecteurs ajoutés via votre application personnalisée,

Allez sur Document360 et allez dans Paramètres > Utilisateurs & permissions > Lecteurs & groupes.

Sélectionnez le lecteur pour accéder à son profil de lecteur.

Les lecteurs provisionnés via SCIM afficheront un badge SSO-SCIM à côté de leur nom.

NOTE

Lorsque SCIM est activé, modifier le nom d’un utilisateur ou supprimer un utilisateur directement dans Document360 est désactivé, car ces actions doivent être gérées via votre IDP pour maintenir les deux plateformes synchronisées. Tu peux

ne gérez que l’accès au contenu depuis Document360.

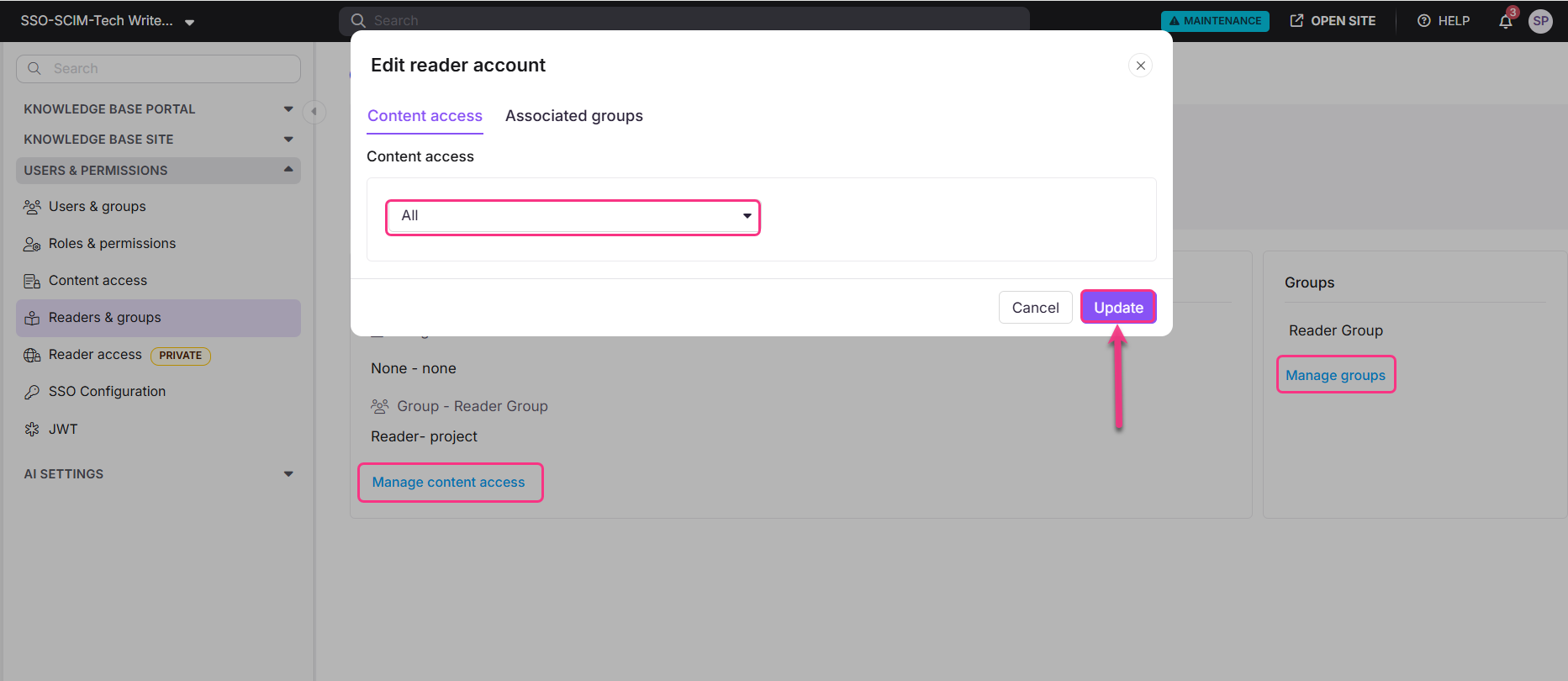

Gérer l’accès au contenu des lecteurs, utilisateurs et groupes

Le rôle de contenu par défaut attribué à tout nouvel utilisateur, lecteur ou groupe est basé sur ce qui a été configuré lors de la configuration du provisionnement SCIM. Les permissions seront réglées par défaut sur Aucun mais pourront être mises à jour à tout moment.

Pour gérer l’accès au contenu, sélectionnez le lecteur désiré et cliquez sur Gérer l’accès au contenu.

Choisissez le niveau d’accès souhaité dans le menu déroulant et cliquez sur Mettre à jour.

NOTE

Vous pouvez également gérer des groupes pour un lecteur en cliquant sur Gérer les groupes dans la section Groupe de lecteurs.