Um Single Sign-On (SSO) zwischen Document360 und jedem Identitätsanbieter (IdP) zu konfigurieren, der nicht explizit in Document360 aufgeführt ist, stellen Sie sicher, dass Sie die notwendigen Zugangsdaten und Zugriff sowohl auf Document360 als auch auf Ihren gewählten IdP haben. Bitte beachten Sie, dass nur Benutzer mit Eigentümer oder Administrator als Projektrolle SSO in Document360 konfigurieren können.

PRO-TIPP

Es wird empfohlen, Document360 und Ihren Identitätsanbieter (Identity Provider, IdP) in zwei separaten Tabs/Browser-Fenstern zu öffnen, da die Konfiguration von SSO in Document360 erfordert, dass Sie mehrfach zwischen Okta und Document360 wechseln.

Hinzufügen einer Anwendung in Ihrem Identitätsanbieter

Sie müssen eine neue SAML-Anwendung in Ihrem Identitätsanbieter erstellen:

Melden Sie sich mit Ihren Zugangsdaten in der Admin-Konsole Ihres Identitätsanbieters an.

Suchen Sie den Bereich, in dem Sie Anwendungen erstellen oder verwalten können (oft als Anwendungen, Unternehmensanwendungen oder Ähnliches bezeichnet).

Wählen Sie die Option aus, eine neue Anwendung zu erstellen.

Konfigurieren Sie die Grundeinstellungen für die neue Anwendung:

Anwendungsname: Geben Sie einen Namen ein, z. B. "Document360 SSO".

Anwendungstyp: Wählen Sie SAML 2.0 als Anmeldemethode aus.

Speichere deine Anwendungseinstellungen.

Konfiguration von SAML in Ihrem Identitätsanbieter

Als Nächstes müssen Sie die SAML-Einstellungen in Ihrem Identity Provider unter Verwendung von Parametern aus Document360 konfigurieren:

Öffne Document360 in einem separaten Tab oder Panel.

Navigieren Sie zu Einstellungen > Benutzer & Berechtigungen > SSO-Konfiguration in Document360.

Klicken Sie auf die Schaltfläche SSO erstellen .

.png)

Wählen Sie Andere als Ihren Identitätsanbieter (IdP) aus, um automatisch zur Seite "Service Provider konfigurieren" (SP) zu gelangen.

.png)

Auf der Seite "Service Provider (SP) konfigurieren " finden Sie die erforderlichen Parameter, um Ihre SAML-Integration im Identity Provider zu konfigurieren.

In der SAML-Konfiguration Ihres Identitätsanbieters geben Sie die unten gezeigten Parameter ein.

Dein IDP | Document360 |

|---|---|

Single Sign-On-URL | Rückrufpfad |

Entitäts-ID | Dienstleister-Einheit |

Publikum UR | Dienstanbieter-Entitäts-ID oder Single Sign-On-URL |

.png)

Klicken Sie auf Next, um zur Seite "Configure the Identity Provider (IdP)" zu gelangen.

Attributzuordnung

Sie müssen möglicherweise Attributanweisungen für Ihren Identitätsanbieter konfigurieren:

Attributname | Wert |

|---|---|

NameID | user.email oder Benutzer-ID |

user.email | |

Name | user.name |

Konfigurieren Sie diese Werte wie von Ihrem Identitätsanbieter gefordert.

HINWEIS

Attributnamen sind groß- und grossschreibungssensitiv.

Rückmeldung und zusätzliche Konfiguration

Einige Identitätsanbieter können um Rückmeldung oder zusätzliche Informationen bitten:

Gib alle zusätzlichen Konfigurationsdetails an, wie sie von deinem Identitätsanbieter gefordert werden.

Überprüfe deine Einstellungen und speichere die SAML-Konfiguration.

Document360 SSO-Konfiguration

Schließen Sie schließlich die SSO-Konfiguration in Document360 ab:

Kehren Sie zum Document360-Tab/Panel zurück, das die Seite "Configure the Identity Provider" (IdP) anzeigt.

Das Feld "Eine bestehende Verbindung konfigurieren" erlaubt es Ihnen, eine bereits erstellte SSO-Konfiguration zu erben. Durch die Auswahl dieser Option wird die aktuelle SSO-Konfiguration als Kind gesetzt und es können keine Änderungen daran vorgenommen werden.

Dein Titel steht hier

Weitere Informationen zur Vererbung finden Sie unter Inherit from another application.

Geben Sie die entsprechenden Werte von Ihrem Identitätsanbieter ein:

Identitätsanbieter | Document360 |

|---|---|

Single Sign-On-URL | Anmelde-URL |

Identitätsanbieter-Aussteller | Entitäts-ID |

SAML-Zertifikat (X.509) | SAML-Zertifikat |

Laden Sie das X.509-Zertifikat von Ihrem Identitätsanbieter herunter und laden Sie es auf Document360 hoch.

Schalten Sie die Option "Erlaubt von IdP-initiierter Anmeldung" basierend auf Ihren Projektanforderungen an- oder aus.

.png)

Klicken Sie auf Weiter, um zur SCIM-Bereitstellungsseite zu gelangen.

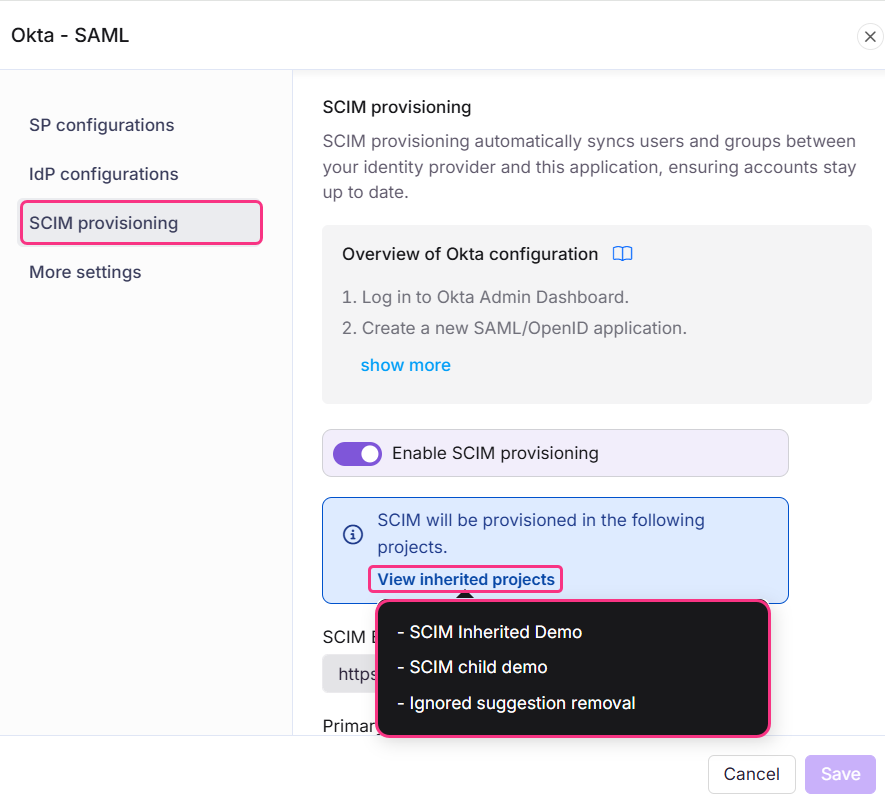

SCIM-Bereitstellung

Wenn SCIM benötigt wird,

Schalte den Enable SCIM-Provisionierungs-Schalter ein.

Ein Bestätigungsdialog wird erscheinen, der die Bedingungen für die Aktivierung von SCIM darlegt. Überprüfen Sie die Bedingungen, aktivieren Sie das Kästchen und klicken Sie auf Zustimmen.

.png)

Dann wird eine Reihe von Parametern angezeigt, die benötigt werden, um die SCIM-Bereitstellung mit deinem IdP zu ermöglichen.

.png)

Default-Rolle zuweisen

Aktiviere bei Bedarf den Schalter Gruppensynchronisation aktivieren . Dies weist automatisch Benutzer und Leser basierend auf deinen IdP-Gruppenzuordnungen zu.

Im Feld Standardrolle ist die Rolle standardmäßig auf Beitragsmitglied gesetzt. Du kannst das bei Bedarf im Dropdown-Menü ändern.

In den Feldern Benutzergruppen und Lesergruppen wählen Sie die Gruppen aus, die Sie hinzufügen möchten. Mehrere Gruppen können hinzugefügt werden, und sie übernehmen die zuvor gewählte Standardrolle.

Klicken Sie auf Weiter, um zur Seite Weitere Einstellungen zu gelangen.

Weitere Schauplätze

Konfigurieren Sie auf der Seite "Mehr Einstellungen " Folgendes:

SSO-Name: Geben Sie einen Namen für die SSO-Konfiguration ein.

Login-Button anpassen: Geben Sie den Text für den Login-Button ein, der den Nutzern angezeigt wird.

Automatische Zuweisung der Lesegruppe: Diese Option ist nur für bestehende SSO-Konfigurationen verfügbar. Bei neu erstellten SSO-Konfigurationen wird der Schalter für die Auto-Zuweisung der Lesergruppen nicht angezeigt, da SCIM Benutzer und Gruppen automatisch bereitstellt.

Ausloggen, leerer SSO-Nutzer: Ein- oder ausschalten, je nach Anforderung.

Entscheiden Sie, ob Sie bestehende Nutzer- und Leserkonten zum SSO einladen.

.png)

Klicken Sie auf Erstellen , um die SSO-Konfiguration abzuschließen.

HINWEIS

Wenn SCIM aktiviert ist, ist das Bearbeiten eines Benutzernamens oder das direkte Löschen eines Benutzers in Document360 deaktiviert, da diese Aktionen über Ihr IdP verwaltet werden müssen, um beide Plattformen synchron zu halten. Du kannst den Inhaltszugriff nur über Document360 verwalten.

Die SSO-Konfiguration wird nun in Document360 mit Ihrem gewählten Identitätsanbieter eingerichtet.

Von einer anderen Anwendung erben

Beim Erstellen einer neuen SSO-Konfiguration in Document360 können Sie SCIM-Einstellungen von einer bestehenden SSO-Verbindung übernehmen. Dieser Ansatz vereinfacht den Einrichtungsprozess, vermeidet Wiederholungen der Konfigurationsschritte und hilft Administratoren, Zeit zu sparen, während er Konsistenz zwischen den Integrationen gewährleistet.

Kindlich vererbte SSO-Konfiguration

Auf der Seite "Identitätsanbieter konfigurieren" (IdP) wählen Sie das Feld "Eine bestehende Verbindung konfigurieren" aus und wählen Sie die übergeordnete SSO SCIM-fähige Anwendung aus, von der Sie erben möchten. Wenn du diese Option auswählst, wird das aktuelle Projekt als Kindprojekt zugewiesen und alle relevanten Eigenschaften vom Elternteil übernommen.

.png)

HINWEIS

Sobald die SSO-Konfiguration erstellt wurde, werden die SCIM-Bereitstellungseinstellungen von der Elternanwendung übernommen und können in der Kindanwendung nicht mehr geändert werden.

Elternerbte SSO-Konfiguration

Die übergeordnete Anwendung zeigt eine Liste aller Projekte an, die ihre Konfiguration übernommen haben. Alle Änderungen an der Elternanwendung werden automatisch in der Kindanwendung angezeigt.

Wenn SCIM im Elternprojekt aktiviert ist, nachdem Kindprojekte es bereits geerbt haben, werden Benutzer und Gruppen automatisch allen Unterprojekten im Hintergrund zugeordnet.

Die Aktivierung der Vererbung erleichtert die Verwaltung mehrerer SSO-Konfigurationen mit aktiviertem SCIM, da alle Einstellungen von einer übergeordneten Anwendung gesteuert werden. Dies spart Zeit und reduziert den Aufwand, jede Konfiguration einzeln zu verwalten.

Fehlerbehebung

Wenn Sie während der Salesforce SAML-Einrichtung Fehler haben, beziehen Sie sich auf die folgenden häufigen Fehler und deren Lösungen:

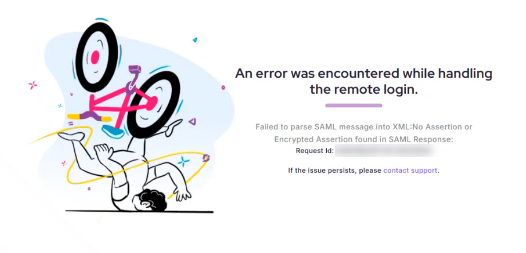

"No Assertion found" oder "AuthnFailed"-Fehler bei Verwendung von Salesforce als Identitätsanbieter (IdP)

Fehler: "Keine Behauptung gefunden" oder "AuthnFailed"

Wenn Sie beim Testen von SAML SSO mit Salesforce auf einen Fehler "No Assertion found" oder "AuthnFailed" stoßen, passiert dies typischerweise, weil Salesforce die erforderliche SAML-Assertion nicht an Document360 sendet.

In den meisten Fällen liegt das daran, dass die Connected App keinem Benutzerprofil oder Berechtigungssatz zugewiesen ist.

Schritte zur Lösung

Um diesen Fehler zu beheben,

Öffne in Salesforce die für Document360 konfigurierte Connected App .

Wählen Sie Profile verwalten oder Rechtensätze verwalten.

Weisen Sie das entsprechende Profil oder die entsprechenden Berechtigungen zu, um den Nutzern Zugang zur App zu gewähren.

Speichere deine Änderungen und versuche das SSO-Login erneut.

Sobald die Connected App mit einem Profil verknüpft ist, fügt Salesforce die SAML-Assertion in seine Antwort ein, und der SSO-Login wird erfolgreich durchgeführt.