Voordat je Single Sign-On (SSO) opzet tussen Document360 en ADFS met het OpenID-protocol, zorg ervoor dat je administratieve toegang hebt tot zowel Document360 als de ADFS-server. Let op: alleen gebruikers met Eigenaar of Beheerder als projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en ADFS in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 wisselt.

Een applicatie toevoegen in ADFS

Je moet een nieuwe OpenID-applicatie aanmaken in ADFS:

Log in op de ADFS Management console op je ADFS-server.

Navigeer in de ADFS Managementconsole naar Relying Party Trusts.

Klik met de rechtermuisknop op Relying Party Trusts en selecteer Voeg Relying Party Trust toe.

In de Wizard Toewijding van Afhankelijke Partij Toevoegen kies je Claims aware en klik je op Start.

Selecteer Voer handmatig gegevens in over de betrouwende partij en klik op Volgende.

Geef een weergavenaam (bijv. "Document360 OpenID SSO") en klik op Volgende.

Klik in de stap Certificaat Configureren op Volgende (je kunt dit overslaan als je geen certificaat gebruikt).

Document360 Service Provider (SP) configuratie

Vervolgens moet je ADFS configureren met de Service Provider (SP) gegevens die door Document360 worden verstrekt:

Open Document360 in een apart tabblad of paneel.

Navigeer naar Instellingen > Gebruikers & machtigingen > SSO-configuratie in Document360.

Klik op de Create SSO-knop .

.png)

Selecteer ADFS als je identiteitsprovider om automatisch naar de pagina Configureren van de Service Provider (SP) te gaan.

.png)

Selecteer in de knop 'Configureer the Service Provider (SP) de openID-radioknop .

Er wordt een set parameters weergegeven, die nodig zijn om met IdP te configureren.

.png)

Schakel over naar het tabblad en paneel van de ADFS Management-console en voer deze waarden in in de bijbehorende velden in de stap URL configureren zoals hieronder weergegeven.

ADFS | Document360 |

|---|---|

Relying Party Identifier | Subdomeinnaam |

Aanmeld-URL | Log in redirect-URL |

Uitlog-URL | Uitlog redirect-URL |

Klik op Volgende en voltooi de resterende stappen in de wizard, zoals het instellen van multifactorauthenticatie indien nodig en het toestaan van toegang tot de applicatie voor alle gebruikers.

Bekijk je instellingen en klik op Volgend om het vertrouwensvertrouwen van de afhankelijke partij toe te voegen.

Vink op het laatste scherm het vakje ' Open' de dialoogkaart 'Claim Bewerken ' aan en klik op Sluiten.

Claimregels configureren

Klik in het dialoog 'Claim Regels bewerken ' op 'Regel toevoegen'.

Selecteer 'Send LDAP Attributen as Claims' als regeltemplate en klik op Volgende.

Geef een naam aan de claimregel (bijv. "Send LDAP Attributes").

Configureer het volgende:

Attribuutopslag: Selecteer Active Directory.

Mapping:

LDAP-attribuut: User-Principal-Name | Uitgaande claimtype: Naam-ID

LDAP-attribuut: E-mailadressen | Uitgaande claimtype: E-mail

LDAP-attribuut: Display-Name | Uitgaande claimtype: Naam

Klik op Afmaken om de regel toe te voegen.

Klik op Toepassen om je wijzigingen op te slaan en sluit het dialoogvenster.

Document360 OpenID SSO-configuratie

Configureer nu de SSO-instellingen in Document360:

Ga terug naar het Document360-tabblad/paneel waarop de pagina 'Configureer the Service Provider (SP' wordt weergegeven en klik op Next om naar de pagina 'Configureer the Identity Provider' (IdP) te gaan.

Voer de bijbehorende waarden uit je ADFS-configuratie in op Document360 zoals hieronder weergegeven.

ADFS | Document360 |

|---|---|

Client Identifier (Client ID) | Klant-ID |

Klantgeheim | Klantgeheim |

Uitgevende URL | Autoriteit (autorisatie-URL of eindpunt) |

Zorg ervoor dat de Client Identifier overeenkomt met de Relying Party Identifier die in ADFS is geconfigureerd.

Typ in het veld Scope (optioneel) een scope-waarde in en klik op + om deze als chip toe te voegen. Dit bepaalt welke gebruikersinformatie of rechten Document360 van uw identiteitsprovider opvraagt.

Je kunt tot 3 scopes toevoegen.

.png)

Klik op Volgende om door te gaan naar de SCIM-provisioningpagina .

SCIM-provisioning

Als SCIM nodig is,

Zet de schakelaar SCIM inschakelen aan .

.png)

Er zal een bevestigingsdialoog verschijnen waarin de voorwaarden voor het mogelijk maken van SCIM worden uiteengezet. Bekijk de voorwaarden, vink het vakje aan en klik op Akkoord.

De parameters die nodig zijn om de SCIM-configuratie in ADFS te voltooien, worden vervolgens weergegeven.

OPMERKING

SCIM-provisioning in ADFS kan alleen worden ingeschakeld met tools van derden of met op maat gemaakte integraties. ADFS ondersteunt niet native SCIM-provisioning.

Voer de benodigde parameters van Document360 in de bijbehorende velden in je aangepaste app.

.png)

Wijs standaardrol toe

In het veld Standaardrol staat de rol standaard op Bijdrager . Je kunt dit wijzigen via het dropdownmenu indien nodig.

Selecteer in de velden Gebruikersgroepen en Lezergroepen de groepen die je wilt toevoegen. Meerdere groepen kunnen worden toegevoegd, en ze erven de standaardrol die je eerder hebt gekozen.

Klik op Volgende om naar de pagina Meer Instellingen te gaan.

Meer settings

Op de pagina Meer instellingen configureer je het volgende:

SSO-naam: Voer een naam in voor de SSO-configuratie.

Inlogknop aanpassen: Voer de tekst in voor de inlogknop die aan gebruikers wordt weergegeven.

Automatisch toewijzen van de lezergroep: Deze optie is alleen beschikbaar voor bestaande SSO-configuraties. Voor nieuw aangemaakte SSO-configuraties wordt de schakelaar voor de automatische toewijzing van lezergroepen niet weergegeven, aangezien SCIM automatisch gebruikers en groepen provisioneert.

Log uit met idle SSO-gebruiker: Zet en of uit op basis van je behoeften.

Kies of je bestaande gebruikers- en lezersaccounts uitnodigt bij SSO.

.png)

Klik op Aanmaken om de OpenID SSO-configuratie te voltooien.

De SSO-configuratie gebaseerd op het OpenID-protocol is succesvol geconfigureerd met ADFS .

Gebruikers beheren in ADFS

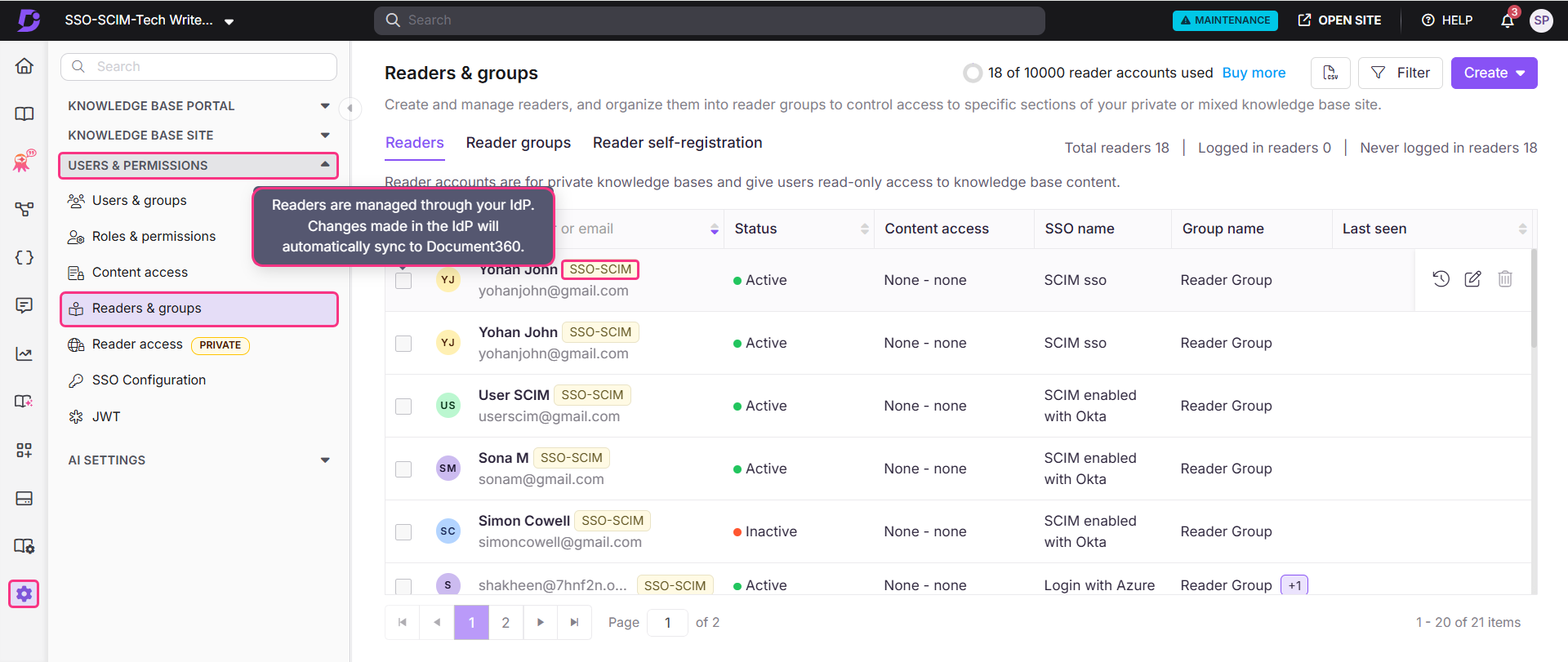

Om de lezers te bekijken die via je aangepaste app zijn toegevoegd,

Ga naar Document360 en navigeer naar Instellingen > Gebruikers & rechten > Lezers & groepen.

Selecteer de lezer om naar hun lezerprofiel te navigeren.

Lezers die via SCIM zijn ingesteld, tonen een SSO-SCIM-badge naast hun naam.

OPMERKING

Wanneer SCIM is ingeschakeld, wordt het bewerken van de naam van een gebruiker of het direct verwijderen van een gebruiker in Document360 uitgeschakeld, omdat deze acties via je IdP moeten worden beheerd om beide platforms synchroon te houden. Je kunt het

Beheer alleen de contenttoegang vanuit Document360. Het verwijderen van een profiel in je IdP verwijdert het niet uit Document360, het profiel blijft met een Inactieve status.

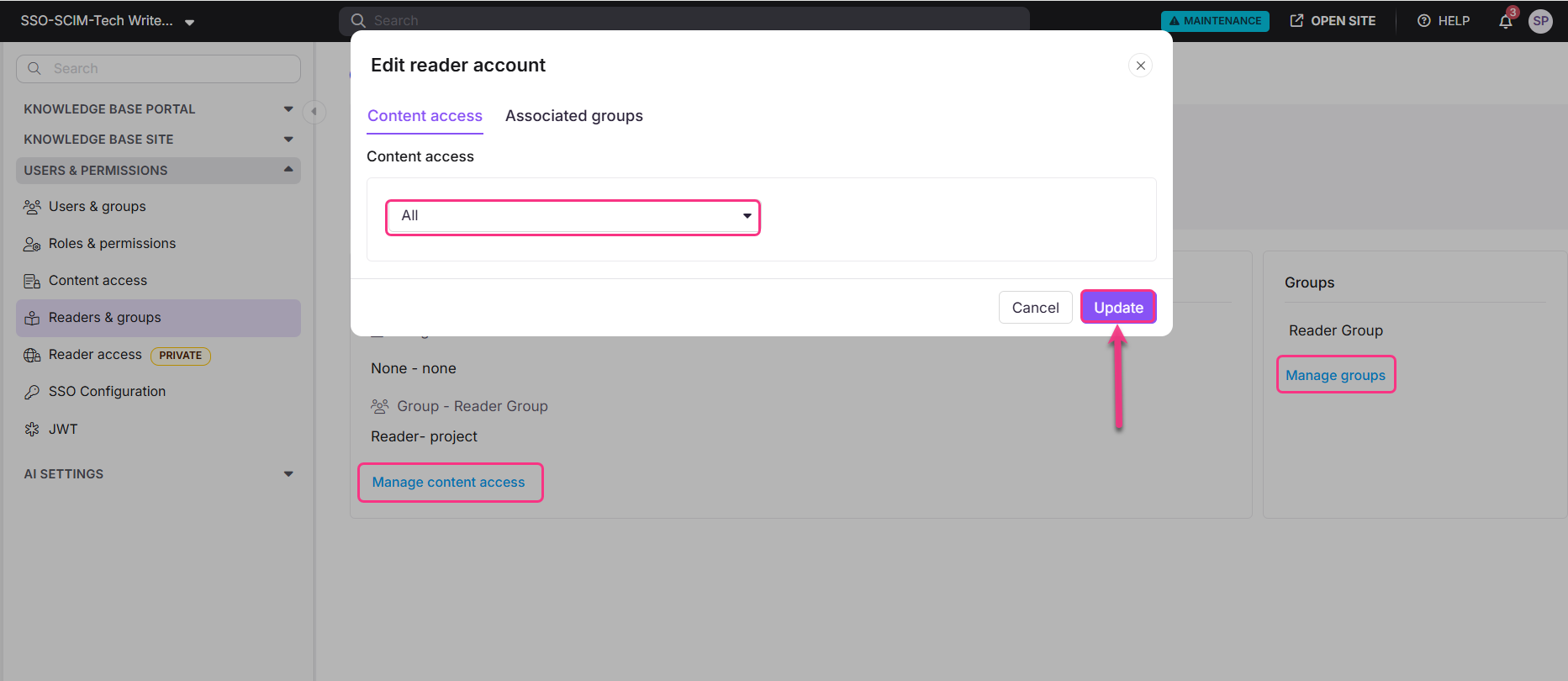

Beheer de toegang tot inhoud van lezers, gebruikers en groepen

De standaard contentrol die aan elke nieuwe gebruiker, lezer of groep wordt toegewezen, is gebaseerd op wat is geconfigureerd tijdens de SCIM-provisioning. Rechten worden standaard op Geen gezet, maar kunnen op elk moment worden bijgewerkt.

Om contenttoegang te beheren, selecteer je de gewenste lezer en klik je op Inhoud Toegang beheren.

Kies het gewenste toegangsniveau uit het dropdown en klik op Updaten.

Probleemoplossing

SSO Login Mislukt met HTTP ERROR 500

Fout:

Tijdens SSO-login met Azure AD (Microsoft ADFS OpenID) verschijnt de volgende foutmelding:

"Deze pagina werkt momenteel niet – identity.document360.io kan dit verzoek momenteel niet verwerken (HTTP ERROR 500)"

Foutpagina werd weergegeven tijdens de SSO-authenticatie met een HTTP ERROR 500-melding.

Oorzaak

Dit probleem ontstaat wanneer het clientgeheim dat is geconfigureerd voor de Azure AD (Microsoft ADFS) SSO-applicatie is verlopen. Als gevolg hiervan geeft het token-eindpunt een 401 Unauthorized antwoord terug tijdens het authenticatieproces.

Stappen om op te lossen

Log in op het Azure-portaal.

Ga naar Microsoft Entra ID > app-registraties.

Open de SSO-applicatie met de geconfigureerde Client-ID.

Ga naar Certificaten & geheimen.

Klik onder Cliëntgeheimen op Nieuw cliëntgeheim.

Voer een beschrijving in en selecteer de vereiste vervaldatum.

Klik op Toevoegen.

Kopieer onmiddellijk de Secret Value .

Kopieer de geheime ID niet, want de geheime waarde wordt slechts één keer weergegeven.

Navigeer in Document360 naar de SSO / IdP-configuratie.

Vervang het bestaande clientgeheim door de nieuw gegenereerde geheimwaarde.

Bewaar de wijzigingen.

Test de SSO-login opnieuw om te bevestigen dat het probleem is opgelost.