Bij Document360 zetten we ons in voor transparantie tegenover onze klanten over onze producten en hoe we AI gebruiken om uw ervaring te verbeteren. Hier volgt een uitgebreid overzicht van de functionaliteit van Eddy AI, waarin onze robuuste beveiligingsmaatregelen en privacypraktijken worden benadrukt.

Naleving

Eddy AI, ons geavanceerde AI-gedreven tool, voldoet aan strikte nalevingsnormen zoals:

GDPR: Wij houden ons aan de Algemene Verordening Gegevensbescherming, waarmee we robuuste gegevensbescherming en privacy garanderen voor alle personen in de Europese Unie.

SOC 2 Type 2: Onze praktijken sluiten aan bij de eisen van SOC 2 Type 2 en de EU AI Act, wat onze inzet voor veiligheid, beschikbaarheid en vertrouwelijkheid aantoont.

NIST AI Risicobeheerkader Framework: Onze praktijken zijn afgestemd op het NIST AI Risk Management Framework (AI RMF), een vrijwillig kader dat is ontworpen om het vermogen te verbeteren om betrouwbaarheidsfactoren te integreren in het ontwerp, de ontwikkeling, het gebruik en de evaluatie van AI-producten, -diensten en -systemen.

Subprocessors

Om een hoogwaardige dienst te leveren, maakt Eddy AI gebruik van een netwerk van vertrouwde subprocessors. Deze omvatten:

MongoDB: Gebruikt als onze vectordatabase.

OpenAI: Biedt AI-mogelijkheden en maakt gebruik van hun geavanceerde modellen.

Azure: Onze cloudprovider zorgt voor een schaalbare en betrouwbare infrastructuur.

Stripe: Faciliteert veilige betalingsverwerking.

Segment: Gebruikt voor productanalyses om de gebruikerservaring te verbeteren.

Mixpanel: Maakt geavanceerde analyses mogelijk.

Gegevensbeveiliging en privacy

We nemen feiten, veiligheid en privacy serieus. Alle feiten die met Eddy AI te maken hebben, worden veilig opgeslagen en versleuteld. Zo waarborgen we de integriteit en vertrouwelijkheid van uw informatie:

Data in rust: Alle informatie is versleuteld met industriestandaard encryptieprotocollen.

Data in transit: Data die tussen uw tool en onze servers wordt verzonden, is versleuteld om u te beschermen tegen onderschepping en manipulatie.

Eddy AI is ontworpen om stabiele en betrouwbare algehele prestaties te leveren, zelfs bij hoog gebruik. Document360 biedt ook een AI-incidentresponsplan.

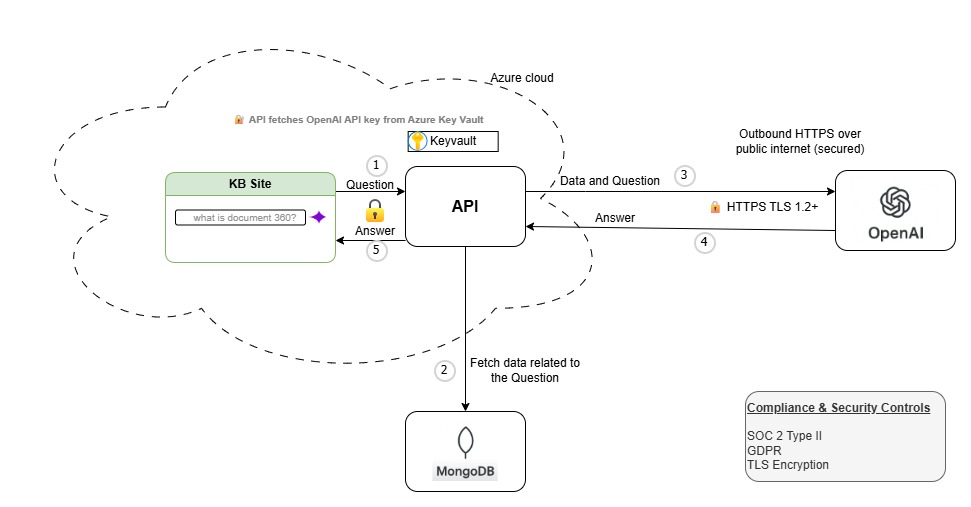

Eddy AI-datastroom en veilige verbinding met OpenAI

Het onderstaande diagram laat zien hoe klantzoeken, kennisbasisinhoud en metadata veilig door de infrastructuur van Document360 stromen voordat ze de API van OpenAI bereiken. Het biedt end-to-end transparantie over hoe klantgegevens bij elke hop worden beschermd, vanaf het moment dat een query de Document360-interface verlaat, via het ophalen in de MongoDB-vectoropslag, tot de server-to-server aanroep naar de OpenAI-API met behulp van inloggegevens uit Azure Key Vault, en uiteindelijk terug naar de gebruiker als een gefilterde, geaarde reactie.

Bronnen

1. Cryptografiebeleid

Doel: Het beleid is bedoeld om het juiste en effectieve gebruik van cryptografie te waarborgen om de vertrouwelijkheid, authenticiteit en integriteit van informatie te beschermen.

Scope: Het beleid is van toepassing op alle informatiesystemen die door Document360 zijn ontwikkeld en/of beheerd en vertrouwelijke gegevens opslaan of verzenden.

Polishouder: De CEO is verantwoordelijk voor de polis.

Ingangsdatum: De polis wordt van kracht op 1 maart 2024.

Risicobeoordeling: Document360 evalueert risico's en voert cryptografische controles uit om deze waar passend te beperken.

Encryptiestandaarden: Sterke cryptografie met bijbehorende sleutelbeheerprocessen en -procedures moet worden geïmplementeerd en gedocumenteerd in overeenstemming met industriestandaarden, waaronder NIST SP 800-57.

Sleutelbeheer: Toegang tot sleutels en geheimen wordt streng gecontroleerd, en er zijn specifieke aanbevelingen voor het gebruik van cryptografische sleutels, waaronder sleuteltypes, algoritmen en sleutellengtes voor verschillende domeinen zoals webcertificaten, webcijfers en eindpuntopslag.

Uitzonderingen: Verzoeken om uitzonderingen op het beleid moeten ter goedkeuring aan de CEO worden voorgelegd en moeten worden gedocumenteerd.

Overtredingen & Handhaving: Bekende overtredingen moeten aan de CEO worden gemeld en kunnen leiden tot disciplinaire maatregelen, waaronder beëindiging van het dienstverband.

Gegevens in rust: Vertrouwelijke data in rust moet worden versleuteld met symmetrische versleuteling met AES-256-bit gedurende maximaal 1 jaar.

Wachtwoorden: Wachtwoorden moeten worden gehasht met eenrichtings-hashfuncties zoals Bcrypt, PBKDF2, scrypt of Argon2, met een 256-bits sleutel en een 10K-stretch, inclusief een unieke cryptografische sout.

Vectordatabase-encryptie: Tekstembeddings die in MongoDB zijn opgeslagen, moeten veldniveau-encryptie gebruiken voor vectoren die klantinhoud bevatten.

Prompt & Response Versleuteling:

Alle gebruikersprompts moeten vóór opslag worden versleuteld.

AI-antwoorden moeten zowel tijdens het transport als in rust worden versleuteld.

Gegevens van derden in transit:

TLS 1.3 is vereist voor alle OpenAI API-aanroepen.

Certificaatpinning moet worden afgedwongen voor OpenAI-eindpunten.

Wederzijdse TLS-authenticatie is vereist voor implementaties met hoge gevoeligheid.

2. Incident response plan

Doel en Reikwijdte: Het document heeft als doel een plan te bieden voor het beheren van informatiebeveiligingsincidenten en -gebeurtenissen, waarbij alle dergelijke gebeurtenissen binnen het bedrijf worden omvat.

Definities: Het verduidelijkt het verschil tussen een beveiligingsgebeurtenis (een waarneembare gebeurtenis die relevant is voor gegevensbeveiliging) en een beveiligingsincident (een gebeurtenis die leidt tot verlies of schade aan gegevensbeveiliging).

Rapportage en documentatie: Werknemers krijgen de instructie om vermoedelijke incidenten onmiddellijk te melden via specifieke communicatiekanalen, en alle incidenten moeten worden gedocumenteerd.

Ernstniveaus: Incidenten worden ingedeeld in S1 (Kritiek), S2 (Hoog) en S3/S4 (Middel/Laag) ernstniveaus, met duidelijke richtlijnen voor escalatie en respons.

Incident Response Team: Ingenieursmanagers leiden de incidentrespons, met een aangewezen "War Room" voor gecentraliseerde respons. Er worden regelmatig bijeenkomsten gehouden om het incidentticket bij te werken, indicatoren van compromittering te documenteren en andere responsactiviteiten uit te voeren.

Oorzaakanalyse: Bij kritieke incidenten wordt een oorzaakanalyse uitgevoerd, gedocumenteerd en beoordeeld door de directeur van de techniek, die beslist of er een post-mortem gesprek nodig is.

Reactieproces: Het responsproces omvat triage, onderzoek, containment, uitroeiing, herstel en verharding, met de nadruk op geleerde lessen en langetermijnverbeteringen.

Fysieke beveiliging: Het document behandelt de fysieke beveiliging van getroffen systemen, inclusief isolatie- en back-upprocedures.

Vaststelling en rapportage van datalekken: Alleen de Product Owner kan bepalen of een incident een datalek is. Het bedrijf moet alle relevante partijen spoedig op de hoogte stellen in overeenstemming met beleid en regelgeving.

Externe communicatie: Het bedrijf werkt indien nodig samen met klanten, gegevensbeheersers en autoriteiten, waarbij juridisch en leidinggevend personeel de aanpak bepalen.

Rollen en verantwoordelijkheden: Het document beschrijft de specifieke verantwoordelijkheden van incident responder-rollen.

Speciale aandachtspunten: Het omvat het afhandelen van interne problemen, gecompromitteerde communicatie en root-accountcompromitteringen.

Incidentstatus en samenvatting: Er wordt een gedetailleerde sjabloon verstrekt voor het documenteren van incidentdetails, waaronder datum, tijd, locatie, betrokken personeel, type informatie, indicatoren van compromittering, onderliggende oorzaak en genomen acties.

Polishouder en ingangsdatum: De Product Owner is de polishouder en het plan wordt van kracht op 1 maart 2024.

AI-specifieke incidentcategorieën:

S1 - Kritieke AI-incidenten

Systematische vooringenomenheid die beschermde groepen treft.

Succesvolle jailbreak in productie die meer dan 100 gebruikers treft.

PII blootgelegd via AI-gegenereerde reacties.

Aanhoudende hallucinaties boven de 5% gedurende één of meer uren.

S2 – Hoge AI-incidenten

Moderatie-API omzeild gedetecteerd.

Prompt injectie-aanval die minder dan 100 gebruikers treft.

Modeldrift veroorzaakt een nauwkeurigheidsachteruitgang van meer dan 10%.

Citatie-faalpercentage meer dan 15%.

S3 – Middelgrote AI-incidenten

Eén enkel geval van een AI-reactie zonder bronnen.

DAN-achtige jailbreakpoging die succesvol werd geblokkeerd.

Afwijkende responslatentie van meer dan 10 seconden.

3. Beleid voor informatiebeveiliging en -verantwoordelijkheden

Doelstelling: Het vaststellen van duidelijke rollen en verantwoordelijkheden voor de bescherming van elektronische informatiesystemen en gerelateerde apparatuur.

Polishouder en ingangsdatum: De CEO is de polishouder en het plan wordt van kracht op 1 maart 2024.

Toepasbaarheid

Van toepassing op alle Document360-infrastructuur, netwerksegmenten, systemen, medewerkers en aannemers die betrokken zijn bij beveiligings- en IT-functies.

Publiek

Alle medewerkers en aannemers die betrokken zijn bij het Information Security Program.

Omvat partners, gelieerde leden, tijdelijke medewerkers, stagiairs, gasten en vrijwilligers.

Rollen en verantwoordelijkheden

Uitvoerend leiderschap:

Keurt kapitaaluitgaven goed voor beveiligingsprogramma's.

Houdt toezicht op de uitvoering en communicatie van informatiebeveiliging en privacyrisicobeheer.

Zorgt voor naleving van wetten en normen (bijv. GDPR, CCPA, SOC 2, ISO 27001).

Beoordeelt servicecontracten van leveranciers en houdt toezicht op risicobeheer van derden.

Directeur Engineering:

Houdt toezicht op informatiebeveiliging in softwareontwikkeling.

Implementeert en monitort beveiligingscontroles voor ontwikkelings- en IT-processen.

Voert IT-risicobeoordelingen uit en communiceert risico's aan het leiderschap.

VP Klantenservice:

Beheert informatiebeveiligingstools en -processen in klantomgevingen.

Zorgt voor naleving van het beleid voor gegevensbehoud en verwijdering.

Systeemeigenaren:

Behoud de vertrouwelijkheid, integriteit en beschikbaarheid van informatiesystemen.

Keur toegangs- en wijzigingsverzoeken goed voor hun systemen.

Werknemers, Aannemers, Tijdelijke Werknemers:

Handel verantwoordelijk om gezondheid, veiligheid en informatiebronnen te beschermen.

Identificeer gebieden voor verbeterde risicobeheerpraktijken.

Meld incidenten en houd je aan het bedrijfsbeleid.

Chief People Officer

Zorgt ervoor dat werknemers en aannemers gekwalificeerd en bekwaam zijn.

Houdt toezicht op achtergrondcontroles, het presenteren van beleid en het naleven van de gedragscode.

Beoordeelt de prestaties van medewerkers en verzorgt beveiligingstraining.

Beleidsnaleving

Naleving wordt gemeten via rapporten, audits en feedback.

Uitzonderingen moeten vooraf worden goedgekeurd door de CEO.

Niet-naleving kan leiden tot disciplinaire maatregelen, waaronder ontslag.

Documentcontrole

Versie: 1.0

Datum: 3 februari 2024

4. Veilig ontwikkelingsbeleid

Polishouder en ingangsdatum: De CEO is de polishouder en het plan wordt van kracht op 1 maart 2024.

Doel: Om ervoor te zorgen dat informatiebeveiliging wordt ontworpen en geïmplementeerd binnen de ontwikkelingscyclus van applicaties en informatiesystemen.

Scope: Van toepassing op alle Document360-applicaties en informatiesystemen die bedrijfskritisch zijn en/of vertrouwelijke gegevens verwerken, opslaan of verzenden.

Secure-by-Design principes:

Minimaliseer het aanvalsoppervlak.

Stel veilige standaardwaarden op.

Pas het principe van het minste privilege toe.

Voer verdediging in de diepte in.

Misluk veilig.

Vermijd beveiliging door obscuriteit.

Houd de beveiliging eenvoudig.

Privacy-by-Design Principes:

Proactieve, preventieve aanpak.

Privacy als standaardinstelling.

Privacy ingebed in het ontwerp.

Volledige functionaliteit zonder concessies te doen aan privacy.

End-to-end beveiliging.

Volledige levenscyclusbescherming.

Ontwikkelingsomgeving: Logische of fysieke scheiding van omgevingen: Productie, Test/Staging, Ontwikkeling.

Systeemacceptatietest: Stel acceptatietestprogramma's en criteria op voor nieuwe informatiesystemen, upgrades en nieuwe versies. Vul een Release Checklist in voordat je code uitrolt.

Bescherming van testgegevens: Testgegevens moeten zorgvuldig geselecteerd, beschermd en gecontroleerd worden. Vertrouwelijke klantgegevens moeten beschermd worden en niet worden gebruikt voor testen zonder expliciete toestemming.

Wijzigingscontroleprocedures: Zorg ervoor dat ontwikkeling, testen en implementatie van wijzigingen niet door één individu worden uitgevoerd zonder goedkeuring en toezicht.

Softwareversiebeheer: Alle software is versiegestuurd, met toegang beperkt op basis van rol.

Naleving van het beleid: Gemeten via rapporten, audits en feedback. Niet-naleving kan leiden tot disciplinaire maatregelen, tot en met ontslag.

5. Gedragscodebeleid

Polishouder: De CEO is verantwoordelijk voor de polis.

Ingangsdatum: De polis wordt van kracht op 1 maart 2024.

Doel: Het beleid is bedoeld om een veilige en inclusieve omgeving voor alle medewerkers te creëren en te behouden.

Scope: Dit beleid geldt voor alle medewerkers in alle professionele omgevingen binnen de organisatie.

Cultuur: De organisatiecultuur die door dit beleid wordt bevorderd, benadrukt respect, samenwerking en consideratie onder alle medewerkers.

Verwacht gedrag: Van medewerkers wordt verwacht dat ze actief deelnemen aan het creëren van een respectvolle en samenwerkende werkomgeving.

Onacceptabel gedrag: Elke vorm van intimidatie, geweld, discriminatie of ongepast gedrag is strikt verboden.

Wapenbeleid: Het beleid verbiedt het bezit van wapens op bedrijfsterreinen, met strikte gevolgen voor overtredingen.

Gevolgen: Niet-naleving van dit beleid leidt tot onmiddellijke corrigerende maatregelen, waaronder disciplinaire maatregelen en de verplichting om overtredingen te melden.

Verantwoordelijkheid: De CEO draagt de verantwoordelijkheid om ervoor te zorgen dat alle medewerkers zich houden aan en naleven aan de principes die in dit beleid zijn uiteengezet.

6. Toegangscontrolebeleid

Polishouder: De CEO is verantwoordelijk voor de polis.

Ingangsdatum: De polis wordt van kracht op 1 maart 2024.

Doel: Het doel van dit beleid is om de toegang tot informatie en systemen te beperken tot gemachtigde personen, in overeenstemming met bedrijfsdoelstellingen.

Scope: Dit beleid geldt voor alle systemen die door Document360 worden beheerd en vertrouwelijke gegevens verwerken voor medewerkers en externe partijen met netwerktoegang.

Samenvatting van toegangscontrole en gebruikersbeheer:

Gebruikers identificeren: Toegangsrechten worden toegekend op basis van specifieke functierollen en competenties die nodig zijn om taken uit te voeren.

Behoud van autorisatie: Alle toewijzingen van bevoorrechte toegang worden gedocumenteerd en bijgehouden om verantwoordelijkheid te waarborgen.

Beveiligingsmaatregelen handhaven: Multi-factor authenticatie (MFA) is verplicht voor bevoorrechte toegang om de beveiliging te verbeteren. Generieke administratieve ID's zijn verboden om ongeoorloofd gebruik te voorkomen.

Protocollen aannemen: Tijdgebonden toegangsrechten worden verleend om blootstelling te beperken en beveiligingsrisico's te verminderen.

Logging en auditing: Alle privilegede inloggegevens en activiteiten worden geregistreerd en gecontroleerd om ongeautoriseerde toegang of misbruik te monitoren.

Gebruikerstoegangbeoordelingen: Regelmatige controles zorgen ervoor dat er duidelijke en passende identiteiten worden behouden voor degenen met bevoorrechte toegang.

Toegangscontrolebeleid: Toegang is beperkt tot gemachtigde partijen, zodat informatie beschermd blijft.

Wachtwoordbeheer: Veilige inlogprocedures en wachtwoordbeleid zijn geïmplementeerd om ongeautoriseerde toegang te voorkomen.

Gebruikerstoegang: Toegangsrechten worden verleend op basis van gedocumenteerde bedrijfsvereisten en gevalideerde behoeften.

Overtredingen & Handhaving: Overtredingen van dit beleid worden gemeld en onderhevig aan handhavingsmaatregelen om naleving en veiligheid te waarborgen.

7. Gegevensbeheerbeleid

Polishouder: De CEO is verantwoordelijk voor de polis.

Ingangsdatum: De polis wordt van kracht op 1 maart 2024.

Doel: Om ervoor te zorgen dat informatie wordt geclassificeerd, beschermd, bewaard en veilig wordt afgevoerd op basis van het belang voor de organisatie.

Scope: Van toepassing op alle data-, informatie- en informatiesystemen van Document360.

Dataclassificatie: Vertrouwelijk: Zeer gevoelige gegevens die de hoogste beschermingsniveaus vereisen. Voorbeelden zijn klantgegevens, persoonsgegevens, bedrijfsfinanciën, strategische plannen en technische rapporten.

Beperkt: Propriëtaire informatie die grondige bescherming vereist. Standaardclassificatie voor alle bedrijfsinformatie, tenzij anders vermeld. Voorbeelden hiervan zijn interne beleidsregels, juridische documenten, contracten en e-mails.

Publiek: Informatie bedoeld voor het publiek en kan vrij worden verspreid. Voorbeelden zijn marketingmateriaal en productbeschrijvingen.

Gegevensafhandeling:

Vertrouwelijke gegevens:

Beperkte toegang tot specifieke medewerkers of afdelingen.

Moet versleuteld zijn in rust en tijdens het verzenden.

Mag niet worden opgeslagen op persoonlijke apparaten of verwijderbare media.

Vereist veilige opslag en verwijdering.

Beperkte gegevens:

Toegang beperkt tot gebruikers op basis van need-to-know.

Vereist goedkeuring van het management voor externe overdracht.

Veilige opslag en verwijdering zijn verplicht.

Publieke gegevens: Geen speciale bescherming of bedieningsmaatregelen nodig.

Gegevensbewaring en -verwijdering:

Gegevens die zo lang worden bewaard als nodig is voor zakelijke, regelgevende of contractuele vereisten.

Vertrouwelijke en beperkte gegevens worden veilig verwijderd wanneer ze niet meer nodig zijn.

PII verwijderd of gedeïdentificeerd wanneer het niet langer nodig is voor zakelijke doeleinden.

Jaarlijkse gegevensbeoordeling: Het management beoordeelt jaarlijks de vereisten voor gegevensbehoud om naleving van het beleid te waarborgen.

Wettelijke vereisten: Gegevens die verband houden met juridische vaststellingen of rechtszaken zijn vrijgesteld van standaardpolisvereisten en worden bewaard volgens de bepalingen van de juridische adviseur.

Naleving van het beleid: Compliance wordt gemeten via rapporten van bedrijfstools en audits.

Uitzonderingen: Eventuele uitzonderingen op het beleid vereisen goedkeuring van de CEO.

Overtredingen & Handhaving: Bekende beleidsovertredingen moeten aan de CEO worden gemeld en kunnen leiden tot disciplinaire maatregelen, waaronder beëindiging van het dienstverband.

8. Beleid voor operationele beveiliging

Polishouder: De CEO is verantwoordelijk voor de polis.

Ingangsdatum: De polis wordt van kracht op 1 maart 2024.

Doel en Reikwijdte:

Zorgen voor de veilige werking van informatieverwerkingssystemen en -faciliteiten.

Van toepassing op alle kritieke Document360-informatiesystemen en derden met netwerktoegang.

Gedocumenteerde werkwijzen:

Technische en administratieve procedures moeten worden gedocumenteerd en toegankelijk zijn voor relevante gebruikers.

Verandermanagement:

Belangrijke wijzigingen moeten worden gedocumenteerd, getest, beoordeeld en goedgekeurd voordat ze worden ingezet.

Noodwijzigingen vereisen retrospectieve beoordeling en goedkeuring.

Capaciteitsbeheer:

Monitor en pas verwerkingsmiddelen en systeemopslag aan om aan de prestatie-eisen te voldoen.

Neem de capaciteit van het personeel mee in de planning en jaarlijkse risicobeoordelingen.

Preventie van datalekken:

Identificeer en classificeer informatie volgens het Data Management Policy.

Train gebruikers in de juiste omgang met gevoelige informatie.

Gebruik Data Loss Prevention (DLP)-tools op basis van risicobeoordeling.

Webfiltering:

Implementeer DNS- en IP-blokkering om de toegang tot risicovolle websites te beperken.

Blokkeer websites met kwaadaardige inhoud of commando-en-controleservers, tenzij dat voor zaken nodig is.

Scheiding van omgevingen:

Scheid de ontwikkel-, staging- en productieomgevingen strikt op.

Gebruik geen vertrouwelijke productieklantgegevens in ontwikkelings- of testomgevingen zonder goedkeuring.

Systemen en netwerkconfiguratie:

Volg configuratie- en versterkingsnormen om systeem- en netwerkbeveiliging te behouden.

Bekijk jaarlijks de configuratieregels voor de productie van netwerktoegang.

Bescherming tegen malware:

Implementeer detectie-, preventie- en herstelmaatregelen voor malware.

Gebruik anti-malware en dreigingsdetectiesoftware op alle bedrijfseindpunten en e-mails.

Informatie-back-up: Ontwerp en implementeer back-upprocessen voor systemen en data, zodat klantdata wordt hersteld volgens SLA's.

Logging en monitoring: Implementeer logging en monitoring om beveiligingsincidenten te detecteren en erop te reageren.

Controle van operationele software: Beheer de installatie en het gebruik van operationele software volgens vastgestelde regels.

Dreigingsinformatie: Verzamel en analyseer informatiebeveiligingsdreigingen om bruikbare inlichtingen te produceren.

Technisch Kwetsbaarheidsbeheer: Identificeer, beoordeel en pak technische kwetsbaarheden tijdig aan.

Beperkingen op software-installatie: Stel regels vast voor software-installatie om veiligheid en naleving te waarborgen.

Overwegingen bij audit van informatiesystemen: Plan en kom overeen met auditvereisten om verstoringen in bedrijfsprocessen te minimaliseren.

Beoordeling en eisen van systeembeveiliging: Neem beveiligingsvereisten op bij de aanschaf of significante wijzigingen aan systemen.

Data-maskering: Implementeer datamaskingtechnieken om PII en gevoelige gegevens te beschermen op basis van risicobeoordeling.

9. Beleid voor gegevensbewaring

Polishouder: De CEO is verantwoordelijk voor het gegevensbewaarbeleid.

Ingangsdatum: De polis wordt van kracht op 1 maart 2024.

Doel: Dit beleid beschrijft hoe gegevens worden opgeslagen, geanalyseerd en verwijderd binnen Document360, zodat transparantie en gebruikerscontrole over de bewaarde informatie worden gegarandeerd.

Scope: Dit beleid geldt voor alle klanten die Document360 gebruiken, inclusief zowel publieke als private kennisbasisprojecten.

Gegevensverzameling:

Voor openbare sites: er worden geen gebruikersgegevens verzameld.

Voor privéprojecten: We verzamelen gebruikersgegevens, waaronder de identiteit van de gebruiker die een prompt indient, tijdstempels en andere gebruikersinformatie die beschikbaar is binnen Document360.

Datagebruik: Document360 slaat alle prompts/vragen op die in de Eddy AI Chatbot zijn ingevoerd om de volgende analyses uit te voeren:

Topische analyse: Clustering van vragen/prompts met behulp van interne algoritmen en OpenAI API's.

Citatieanalyse: Het identificeren van de meest geciteerde artikelen.

Meetpunten: Diepte-metrics weergeven en beantwoorde versus onbeantwoorde vragen bijhouden.

Maatwerk: Dit beleid is niet aanpasbaar door de klant, maar klanten hebben het recht om op elk moment tijdens de contractperiode te verzoeken hun gegevens te verwijderen.

Gegevensbehoud en -verwijdering:

Alle verzamelde gegevens worden bewaard binnen uw Document360-project.

Data wordt permanent verwijderd wanneer het kennisbasisproject wordt verwijderd.

U kunt op elk moment tijdens uw contract met Document360 verzoeken om verwijdering van deze gegevens.

Verantwoordelijkheid: De CEO is verantwoordelijk voor de implementatie en naleving van dit beleid in alle klantaccounts en projecten.

10. AI-risicobeoordeling en beheerbeleid

Polishouder: Senior Director – Data Science.

Ingangsdatum: Het beleid treedt in werking op 1 januari 2025.

Doel: Het opzetten van een systematische aanpak voor het identificeren, beoordelen, prioriteren en beheren van risico's die samenhangen met Eddy AI gedurende de gehele levenscyclus.

Belangrijke Componenten:

Eerste AI-impactbeoordeling: Een pre-ontwikkelingsbeoordeling moet worden uitgevoerd voorafgaand aan enige ontwikkelingsactiviteit, waarbij beoogde gebruikssituaties, potentiële schade, risicokans en impact, stakeholderidentificatie en mitigatiestrategieën worden behandeld.

Voortdurende risicomonitoring: Risico's worden elk kwartaal beoordeeld, met jaarlijks uitgebreide beoordelingen.

Risicotolerantiedrempels: Risico's worden ingedeeld in vier categorieën: onaanvaardbare risico's (inzet verboden), hoge risico's (uitgebreide controles vereist), middelhoge risico's (standaardcontroles toegepast) en lage risico's (alleen monitoring).

Risicoregister: Een gecentraliseerde documentatie van alle geïdentificeerde risico's, mitigatiemaatregelen, restrisico's en aangewezen eigendom.

11. AI-beleid voor eerlijkheid en vooroordelen

Polishouder: Senior Directeur – Data Science

Ingangsdatum: Het beleid treedt in werking op 1 januari 2025.

Doel: Het identificeren, meten, miteren en continu monitoren van vooroordelen binnen Eddy AI-systemen, zodat eerlijke en gelijke behandeling wordt gegarandeerd over alle gebruikersgroepen en contenttypes.

Categorieën van vooringenomenheid:

Systemische vooringenomenheid: Bias afkomstig van derdepartij grote taalmodellen (LLM's).

Computationele/statistische bias: Bias die voortkomt uit algoritmische ontwerpkeuzes, data-samplingmethoden of de wiskundige eigenschappen van de onderliggende modellen.

Mens-cognitieve bias: Bias geïntroduceerd door menselijke aannames, waarnemingen en besluitvormingsprocessen.

Vereisten voor biastesten:

Voorafgaand aan de inzet

Analyse van inhoudelijke representatie: Analyseer de kennisbasis om de onderwerpbalans, diepgang en diversiteit van perspectieven te evalueren.

Stereotypetesten: Test het systeem met zoekopdrachten die betrekking hebben op beschermde kenmerken en controleer dat de AI consequent weigert stereotypen te versterken.

Taalrechtvaardigheid: Voor meertalige kennisbases meet en vergelijk je de responskwaliteit van alle ondersteunde talen.

Monitoring na de uitrol

Maandelijks: Voer analyse van onbeantwoorde vragen uit, gesegmenteerd per onderwerp of gebruikersgroep.

Kwartaaljaar: Voer een volledige bias-audit uit met een bijgewerkt testcorpus om te beoordelen.

Jaarlijks: Schakel een externe accountant in om een onafhankelijke biasbeoordeling uit te voeren en een transparantierapport te publiceren.

Gegevensprivacy

Wij geven prioriteit aan uw privacy en houden strikte informatie over praktijken aan:

Naleving van gegevensprivacy: We hebben een Data Processing Agreement (DPA) ondertekend met OpenAI, waarin onze inzet voor gegevensprivacy en bescherming wordt uiteengezet. Voor meer details, zie DPA met OpenAI.

We gebruiken OpenAI's ChatGPT-4.1 Mini en GPT-4o modellen om Eddy AI aan te drijven, wat geavanceerde prestaties en mogelijkheden levert.

Deze functie voldoet aan het privacybeleid van OpenAI door gebruik te maken van een vorm van OpenAI-integratie.

We sturen data naar OpenAI via hun API's. Een fragment uit het beleid stelt: "OpenAI zal geen gegevens gebruiken die door klanten via onze API worden ingediend om OpenAI-modellen te trainen of de service-aanbiedingen van OpenAI te verbeteren." Alle gegevens die via de API naar OpenAI worden gestuurd, worden maximaal 30 dagen voor analytische doeleinden bewaard, waarna ze worden verwijderd.

OPMERKING

Lees het volledige OpenAI API-datagebruikbeleid.

Als u vragen heeft over het gegevensbeleid van Document360, lees dan ons privacybeleid.

OWASP

Het Open Worldwide Application Security Project (OWASP) is een wereldwijd erkende non-profitorganisatie die zich inzet voor het verbeteren van softwarebeveiliging. OWASP biedt gratis, open-source bronnen, tools en door de gemeenschap gedreven projecten die organisaties helpen beveiligingsrisico's te identificeren, beheren en te beperken. Een van hun bekende initiatieven is de publicatie van "Top 10"-lijsten die de meest kritieke beveiligingslekken in diverse domeinen belichten.

OWASP's top 10 bedreigingen voor toepassingen van het Large Language Model (LLM)

Naarmate AI-technologieën zich ontwikkelen, heeft OWASP zijn expertise uitgebreid naar toepassingen van Large Language Model, waarbij de top 10 beveiligingsrisico's die uniek zijn voor deze systemen worden geïdentificeerd:

1. Prompt Injection: Kwaadaardige invoer die bedoeld zijn om het responsgedrag van de LLM te manipuleren of te kapen.

2. Onveilige uitvoerafhandeling: Het niet correct saneren of valideren van LLM-uitvoeren, wat leidt tot beveiligingskwetsbaarheden stroomafwaarts.

3. Training Data Poisoning: Het beschadigen van trainingsdatasets om modelgedrag te saboteren of heimelijk te controleren.

4. Model Denial of Service: Pogingen om de rekenkracht van LLM uit te putten, wat leidt tot downtime of verminderde prestaties.

5. Kwetsbaarheden in de toeleveringsketen: Risico dat wordt geïntroduceerd via datasets van derden, vooraf getrainde modellen of plugins.

6. Openbaarmaking van gevoelige informatie: Onbedoeld lekken van vertrouwelijke of persoonlijke gegevens in modeluitkomsten.

7. Onveilige plugin-ontwerp: Plugins zonder juiste validatie of toegangscontroles, waardoor aanvalsoppervlakken worden blootgesteld.

8. Overmatige handelingsbevrijdingsbekwaamheid: Overmachtiging van LLM's, mogelijk leidend tot onbedoelde of schadelijke autonome acties.

9. Overafhankelijkheid: Blind vertrouwen in LLM-resultaten zonder menselijke bevestiging, met het risico op desinformatie of slechte beslissingen.

10. Modeldiefstal: Ongeautoriseerde replicatie of extractie van propriëtaire LLM-modellen.

Het aanpakken van belangrijke OWASP top 10 bedreigingen voor Ask Eddy

Binnen de AI-gedreven dienst van Ask Eddy worden verschillende OWASP LLM-dreigingen geprioriteerd en aangepakt met gerichte controles:

LLM01: Prompt Injectie

We valideren de invoer voordat we deze doorgeven voor verdere verwerking. We isoleren context van prompts. Ook zijn onze systeeminstructies versterkt om prompt injectie-aanvallen aan te pakken. Eddy AI zal alleen antwoorden produceren op basis van de inhoud van je kennisbasis. We gebruiken de moderatie-API om kwaadaardige prompts te detecteren en te markeren.

LLM04: Data en modelvergiftiging (embeddings)

We hebben zelf geen LLM. We vertrouwen op OpenAI-API's voor het maken van tekstembeddings. Op basis van de DPA die we met OpenAI hebben uitgevoerd, gebruikt OpenAI robuuste technieken tegen data- en modelvergiftiging.

LLM05: Onjuiste uitvoerafhandeling

We gebruiken geen tool calling in onze architectuur. Alle gegevens worden veilig opgeslagen in het MongoDB-cluster volgens onze SOC II-naleving en GDPR-praktijken. We gebruiken geavanceerde encryptie om data in rust en transit te beschermen.

LLM08: Vector- en embeddingzwaktes

We gebruiken OpenAI-API's voor embeddings en worden veilig opgeslagen tegen je content. Wij maken embeddings op basis van de inhoud van uw kennisbasis. Embeddings kunnen dus niet worden gemanipuleerd of vergiftigd door externe contentbronnen. Wanneer de inhoud wordt bijgewerkt/gewijzigd, worden ook bijbehorende tekstembeddings bijgewerkt.

LLM09: Misinformatie

We hebben strenge systeeminstructies om te voorkomen dat we onjuiste informatie bewijzen. Als een LLM besluit dat het geen zelfverzekerd antwoord kan geven, zal het zeggen: "Ik weet het niet". Wij gebruiken de nieuwste GPT model 4.1 mini die minder vatbaar is voor hallucinaties.

Processen en verantwoordelijkheid voor continue monitoring

Om deze risico's effectief te beheren, maakt Ask Eddy gebruik van de volgende governance- en monitoringstructuren:

Geautomatiseerde dreigingsdetectie: Realtime monitoringsystemen die ongebruikelijke invoerpatronen of verdacht modelgedrag markeren.

Audit Trails: Uitgebreide registratie van input-output interacties voor forensische analyse en nalevingsverificatie.

Incident Response Protocols: Gedefinieerde workflows voor snelle beheersing, beoordeling en herstel van beveiligingsgebeurtenissen.

Compliance Alignment: Regelmatige audits en updates die aansluiten bij kaders zoals SOC 2, GDPR.

Door deze beveiligingsprincipes en best practices te integreren, zorgt Ask Eddy voor een veerkrachtige, betrouwbare AI-dienst die aansluit bij de aanbevelingen van OWASP.

Inzet voor beveiliging en OWASP best practices

Document360 geeft prioriteit aan beveiliging als een fundamenteel aspect van zijn kennismanagementplatform. Document360 erkent OWASP als de wereldwijde autoriteit op het gebied van softwarebeveiliging, en sluit zijn beveiligingspraktijken en richtlijnen af op de breed geaccepteerde standaarden van OWASP, waaronder de OWASP Top 10 applicatiebeveiligingsrisico's en de opkomende OWASP LLM Top 10 voor AI-gedreven applicaties.

Integratie van OWASP-principes

Document360 integreert OWASP-principes door:

Veilige codering en best practices voor invoervalidatie, geïnspireerd door OWASP-richtlijnen, in de ontwikkelingslevenscyclus inbedden.

Ervoor te zorgen dat veelvoorkomende kwetsbaarheden die door OWASP worden benadrukt, zoals injectiefouten en onveilige directe objectreferenties, worden gemitigeerd door een robuuste platformarchitectuur.

Gebruikmakend van OWASP's AI- en LLM-specifieke risicoframeworks om integraties en AI-gestuurde functies binnen Document360 te beschermen.

Veilige API-toegang bieden met geauthenticeerde tokens, en datastroom beschermen die consistent is met de door OWASP aanbevolen controles.

Afstemming met industrie-beveiligingsstandaarden

Document360 vult de beveiligingsfocus van OWASP aan door aanvullende kaders en certificeringen te volgen:

Hosting op het Microsoft Azure Cloud-platform met geavanceerde beveiligingsmaatregelen, waaronder DDoS-bescherming en versleutelde gegevensopslag.

Naleving van de AVG, SOC 2 Type II en andere relevante regelgeving en normen.

Continue monitoring en geautomatiseerde dreigingsdetectie zijn afgestemd op de aanbevelingen voor Security Logging and Monitoring van OWASP.

Lees meer over OWASP en hoe de beveiligingsstrategie van Document360 aansluit bij best practices:

OWASP Officiële Site: https://owasp.org

OWASP Top 10 Project: https://www.owasptopten.org

Document360 Beveiligingsoverzicht: https://docs.document360.com/docs/security

Veiligheidstests en verdedigingen

Moderatie-API

Wat het is: Een geautomatiseerd veiligheidsfilter dat invoer screent en uitvoeren modelleert op gewelddadige, seksuele, haatdragende, zelfbeschadigende en andere door beleid beperkte inhoud.

Hoe we het gebruiken: We roepen de Moderation API aan bij gebruikersprompts en kandidatenreacties. Als content wordt gemarkeerd, blokkeert, reduzeert Eddy AI of routet naar veilige terugvalteksten. Alle geblokkeerde gebruikersprompts worden gelogd voor beoordeling.

Klantimpact: Vermindert het risico op onveilige reacties en helpt u acceptabele gebruiksbeleid in uw kennisbasis te handhaven.

Operationele controles

Pre-prompt en post-response moderatie op alle interactieve oppervlakken.

Ernstheidstags in logs voor compliance-controle.

Periodieke drempelafstemming om recall te balanceren versus false positives.

Jailbreak-test in "DAN"-stijl

Wat het is: "DAN" (Do-Anything-Now) is een bekend jailbreak-patroon dat probeert een LLM te dwingen instructies, beleid of toestemmingen te negeren. We beschouwen "DAN" als een afkorting voor een klasse prompt-engineering-aanvallen (role-play coercion, policy override-verzoeken, geneste instructiepayloads).

Hoe we het gebruiken: We onderhouden een corpus van DAN-stijl en gerelateerde jailbreak-prompts en laten deze uitvoeren met staging-omgevingen als onderdeel van onze red teaming-praktijk. We harden systeemprompts, isoleren de opgehaalde context en verifiëren dat het model weigert buiten de scope te handelen.

Klantimpact: Versterkt de weerstand tegen instructie-overruling zodat antwoorden gegrond blijven op je juridische inhoud en beleid.

Operationele controles

Regelmatig herhaling van jailbreak-testsets (inclusief DAN-varianten) tijdens releases.

Regels die "negeer eerdere instructies" en soortgelijke dwangclausules ongeldig maken.

Automatische meldingen bij succesvolle jailbreak in pre-prod; Inzet geblokkeerd totdat het wordt opgelost.

OPMERKING

Wij steunen of activeren geen enkele "DAN-modus." Verwijzingen naar DAN hier gaan uitsluitend over defensieve tests tegen jailbreakpogingen.

Adversarieel testen

Wat het is: Gestructureerde pogingen om het systeem te breken of te degraderen met vijandige input (token stuffing, prompt-injecties, contextbesmetting, unicode/encoderingstrucs, logitaanvallen, denial-of-wallet prompts).

Hoe we het gebruiken: We voeren continue adversariële tests uit over de RAG-pijplijn (retrieval, ranking, grounding en response). Tests bevatten injectiestrings in gebruikersprompts en in KB-inhoud om isolatie en outputsanitatie te valideren.

Klantimpact: Verbetert de robuustheid tegen manipulatie, vermindert het risico op hallucinaties en beschermt latentie/kosten bij misbruik.

Operationele controles

Geplande adversariële testruns per release; extra runs na grote model- of promptupdates.

Bijgehouden metrics: jailbreak-succespercentage, injectie-passthrough-percentage, grounded-answer-percentage, weigeringsnauwkeurigheid, latency-/computespike-alerts.

Bevindingen worden teruggegeven aan promptbeleid, retrieverfilters en contentreinigers.

FAQ

Bevat Document360 generatieve AI of large language model (LLM)-functies?

Ja, Eddy AI, een functie in Document360, gebruikt LLM's van derden zoals OpenAI en generatieve AI om de gebruikerservaring te verbeteren. Het maakt gebruik van geavanceerde taalmodellen om slimme ondersteuning en contentgeneratie te bieden.

Kunnen we ervoor kiezen om geen AI/LLM's van derden te trainen op onze data?

Ja, klantgegevens worden niet gebruikt om AI/LLM-modellen te trainen. Eddy AI gebruikt de technologie van OpenAI, maar volgens het privacybeleid van OpenAI en onze overeenkomst met hen wordt geen data die via hun systeem wordt verzonden gebruikt voor AI-training.

We sturen data naar OpenAI via hun API. Zoals vermeld in hun beleid: "OpenAI zal geen gegevens gebruiken die door klanten via onze API zijn ingediend om OpenAI-modellen te trainen of de service-aanbiedingen van OpenAI te verbeteren." OpenAI kan de gegevens echter tot 30 dagen bewaren voor analyse en naleving, waarna deze permanent wordt verwijderd.

Is Eddy AI gebouwd op dezelfde infrastructuur als Document360?

Ja, Eddy AI draait op dezelfde veilige en betrouwbare infrastructuur als Document360. Dit zorgt voor consistente prestaties en naleving van onze normen.

In welke landen en regio's worden deze AI-technologieën/platforms/modellen gehost?

De AI-technologieën/platforms/modellen worden gehost in de regio van de Europese Unie (EU).

Hoe zorgt Document360 ervoor dat mijn gegevens niet worden benaderd of gelekt naar andere klanten? Welke beveiligingsgarantie is goedgekeurd?

Document360 is SOC II-conform en voldoet aan de beste technische praktijken van de industriestandaard om gegevensisolatie en -bescherming te waarborgen. Robuuste beveiligingsmaatregelen worden ingevoerd om ongeautoriseerde toegang te voorkomen, zodat uw gegevens veilig blijven en ontoegankelijk blijven voor andere klanten. Voor meer details kunt u onze beveiligingspraktijken raadplegen.

Hoe zorgt Document360 ervoor dat niet-gerichte klantgegevens niet worden geconsumeerd?

Document360 houdt zich strikt aan de AVG en de EU AI Act. Onze interne processen en gegevensafhandelingspraktijken zijn ontworpen om in overeenstemming te zijn met alle relevante wettelijke en compliance-vereisten, zodat alleen bedoelde en geautoriseerde data-elementen worden verwerkt. Niet-gerichte klantgegevens zijn expliciet uitgesloten van opname.

Wat is de uptime SLA, en wordt deze ondersteund door alle subprocessors en derden?

Document360 onderhoudt een 99,9% uptime SLA, die volledig wordt ondersteund door alle relevante subprocessors en externe dienstverleners die betrokken zijn bij het leveren van onze diensten.

Welke controles zijn er om fouten te detecteren en te voorkomen?

We loggen alle outputs en antwoorden die door Eddy AI zijn gegenereerd. Daarnaast zijn we bezig met het integreren van LLM-observabiliteitstools om de monitoring- en foutpreventiemogelijkheden te verbeteren.

Wat is de verwachte foutmarge voor Eddy AI-reacties? Hoe wordt naleving van de toegestane foutmarge gemonitord en gemeten?

Op basis van onze interne tests laat Eddy AI een nauwkeurigheidsgraad van 96–98% zien bij het beantwoorden van gebruikersvragen. We integreren actief LLM-observabiliteitstools en gebruiken evaluatiekaders zoals OpenAI Evals, RAGAS en GeneralQA-metrics om prestaties en nauwkeurigheid te beoordelen aan de hand van gedefinieerde benchmarks.

Is het product beoordeeld op bias, toxiciteit of schadelijke inhoud zoals dreigementen, vloekwoorden of politieke polariteit?

Ja, we gebruiken OpenAI Moderation API's om reacties op schadelijke inhoud te evalueren. Als een reactie wordt gemarkeerd, zal Eddy AI ofwel voorkomen dat het antwoord wordt gegenereerd.

Hoe wordt het risico op AI-hallucinaties beheerd in Eddy AI?

Document360 heeft een AI-risicobeperkingsstrategie. Eddy AI is strikt beperkt tot de inhoud van je kennisbasis. Onze systeemprompts sturen de AI om te voorkomen dat er niet-ondersteunde of verzonnen antwoorden worden gegenereerd. Als Eddy AI onzeker is of geen betrouwbare bron kan citeren, zal het antwoorden met "Ik weet het niet."

Zijn AI-beslissingen verklaarbaar, en is er menselijke controle in het proces?

Ja, alle door AI gegenereerde antwoorden van Eddy AI bevatten inline citaties, waardoor eindgebruikers duidelijk de bron van de informatie kunnen zien en begrijpen hoe het antwoord wordt gegenereerd. Daarnaast hanteren we een human-in-the-loop-benadering als onderdeel van ons AI-bestuur. Hoewel Eddy AI kan helpen met aanbevelingen, worden de uiteindelijke beslissingen aan mensen overgelaten, wat toezicht en verantwoordelijkheid waarborgt.

Hoe zorg je ervoor dat gevoelige of vertrouwelijke gegevens niet aan andere klanten worden blootgesteld?

We hebben een DPA ondertekend met OpenAI waarin staat dat data niet gebruikt zal worden voor training of gedeeld met anderen. Wij zijn SOC2 Type II en GDPR-conform. De gegevens die met AI worden gedeeld, zijn beperkt tot de toegangsrechten van de individuele gebruiker en niet tot het hele project.

Hoe wordt de vertrouwelijkheid van mijn gegevens gewaarborgd, en zijn er menselijke beoordelaars betrokken bij het verwerken ervan?

Alle projectdata wordt in rust versleuteld, en alle data die naar het AI-model wordt gestuurd, wordt tijdens het transport versleuteld. We gebruiken AES 256-bits encryptie voor data in rust en HTTPS met TLS 1.2 voor data in transit. Geen enkele menselijke beoordelaar leest, annoteert of verwerkt uw gegevens, en wij trainen onze eigen LLM's niet.

Worden de gegevens geanonimiseerd voordat ze door de AI-modellen worden verwerkt?

Ja, we voeren interne processen uit om persoonlijk identificeerbare informatie (PII) te detecteren. Als PII wordt gedetecteerd, wordt deze gemaskeerd en vervangen door tijdelijke aanduidingen voordat de gegevens naar derde-partijmodellen worden gestuurd.

Hoe zorgt u voor transparantie en identificeert u vooroordelen? Hoe genereren de AI-modellen reacties?

We gebruiken de LLM's van OpenAI en vertrouwen op hun scorecards en rapporten voor transparantie. We volgen best practices voor red teaming om biases te identificeren en testen periodiek op modeldrift. Voor het genereren van antwoorden gebruiken we een Retrieval Augmented Generation (RAG)-benadering, waarbij context uit onze kennisbank wordt gehaald en naar de LLM wordt gestuurd.

Welke stappen worden ondernomen om de betrouwbaarheid en prestaties van uw AI-modellen te waarborgen?

We bieden een 99,9% uptime SLA en werken aan het integreren van een back-up LLM-provider. We monitoren regelmatig afwijkingen met behulp van red teaming-praktijken, modeldrifttests en evaluaties die parameters zoals nauwkeurigheid en contextherinnering bijhouden. Als ongewenst gedrag wordt gedetecteerd, onderzoeken we de oorzaak en kunnen we systeemprompts aanpassen, upgraden naar een nieuwe LLM of contentwijzigingen voorstellen aan klanten.

Hoe beheer je modelupdates en zorg je voor voortdurende prestaties?

We voeren regelmatig evaluaties uit om prestaties en modeldrift te monitoren. Op basis van de resultaten updaten we onze systemen en adopteren we nieuwere LLM's om de prestaties en nauwkeurigheid te verbeteren.