Log in op je Document360-account en selecteer het project waarvoor je Google SAML Single Sign-On wilt configureren met je Google Workspace-account . Log vervolgens in op je Google Workspace-account. Als je geen Google Workspace-account hebt, kun je er https://workspace.google.com/ een aanmaken . Zodra je bent ingelogd op je Google-werkaccount, ga je via de Admin-knop rechtsboven naar de beheerdersconsole. Let op: alleen gebruikers met Eigenaar of Beheerder als projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en Google Workspace in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 moet wisselen.

Een aangepaste SAML-app toevoegen op Google

Op de startpagina van de beheerdersconsole klik je op de optie Apps en selecteer je de optie SAML apps .

Klik op App Toevoegen en kies in het dropdown ' Aangepaste SAML-app toevoegen'.

Voer in de app-details een willekeurige naam van je app in en klik op Doorgaan.

Vervolgens vindt u de SSO-URL, Entity ID-gegevens en het certificaat.

Noteer deze details, want je hebt ze nodig bij het openen van de pagina 'Configureer the Identity Provider (IdP) op Document360.

Klik in het gedeelte Certificaat op het Download-icoon om het certificaat (.pem-formaat) op te slaan in de lokale opslag van je computer.

Je zult dit certificaat later moeten uploaden via de pagina 'Configureer the Identity Provider (IdP) in Document360.

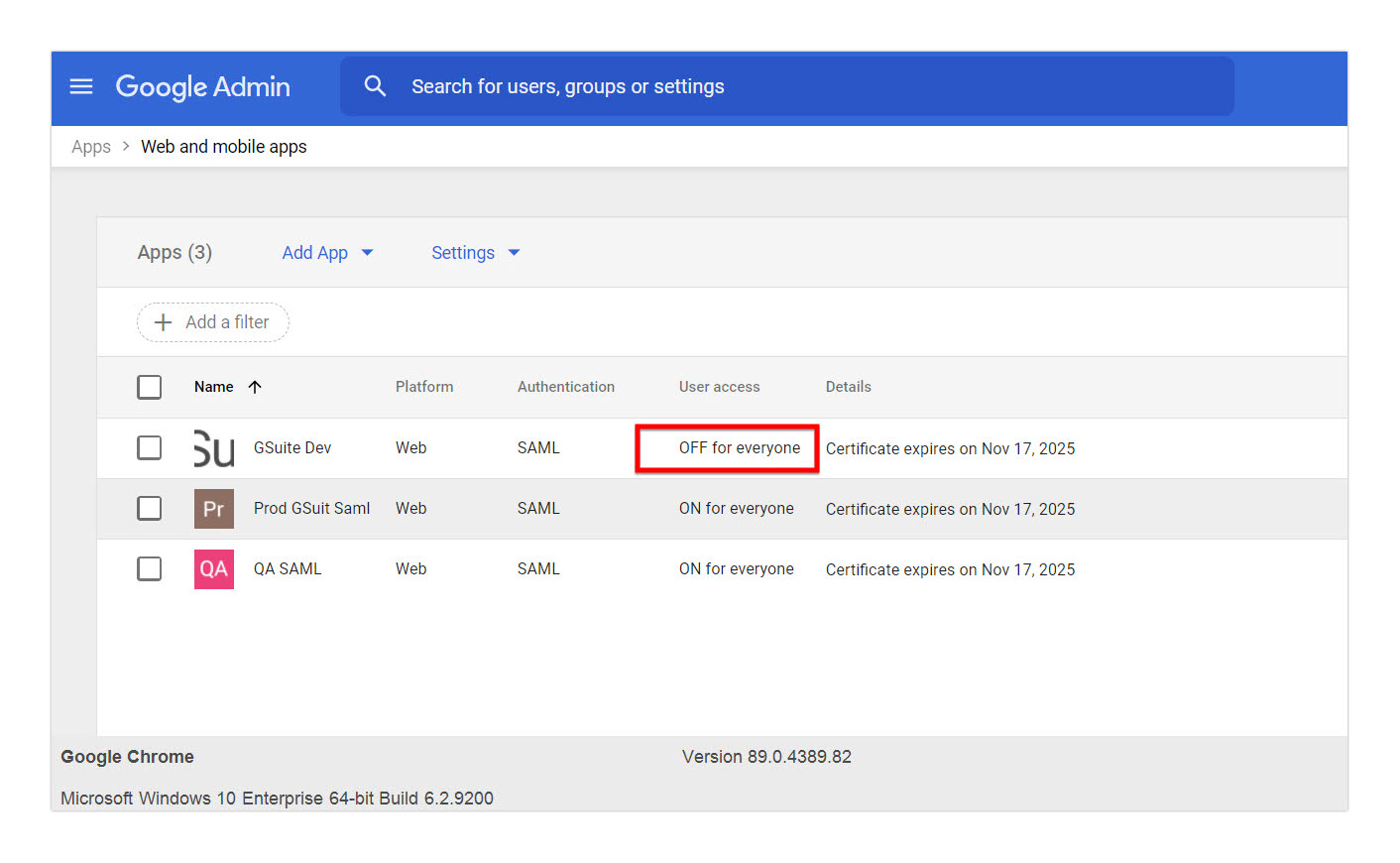

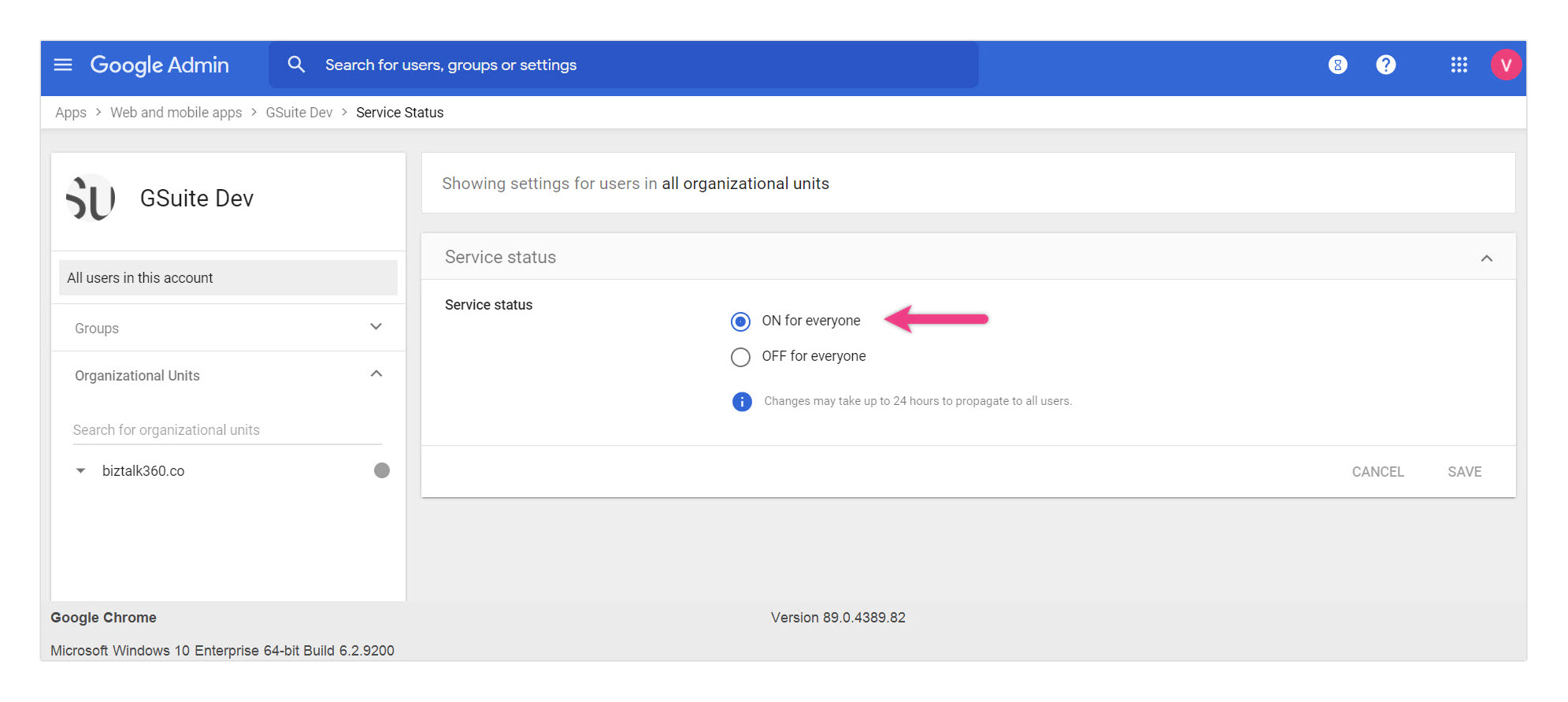

Bij gebruikerstoegang staat de Servicestatus standaard UIT voor iedereen. Je moet het handmatig op AAN zetten zodat iedereen werkt.

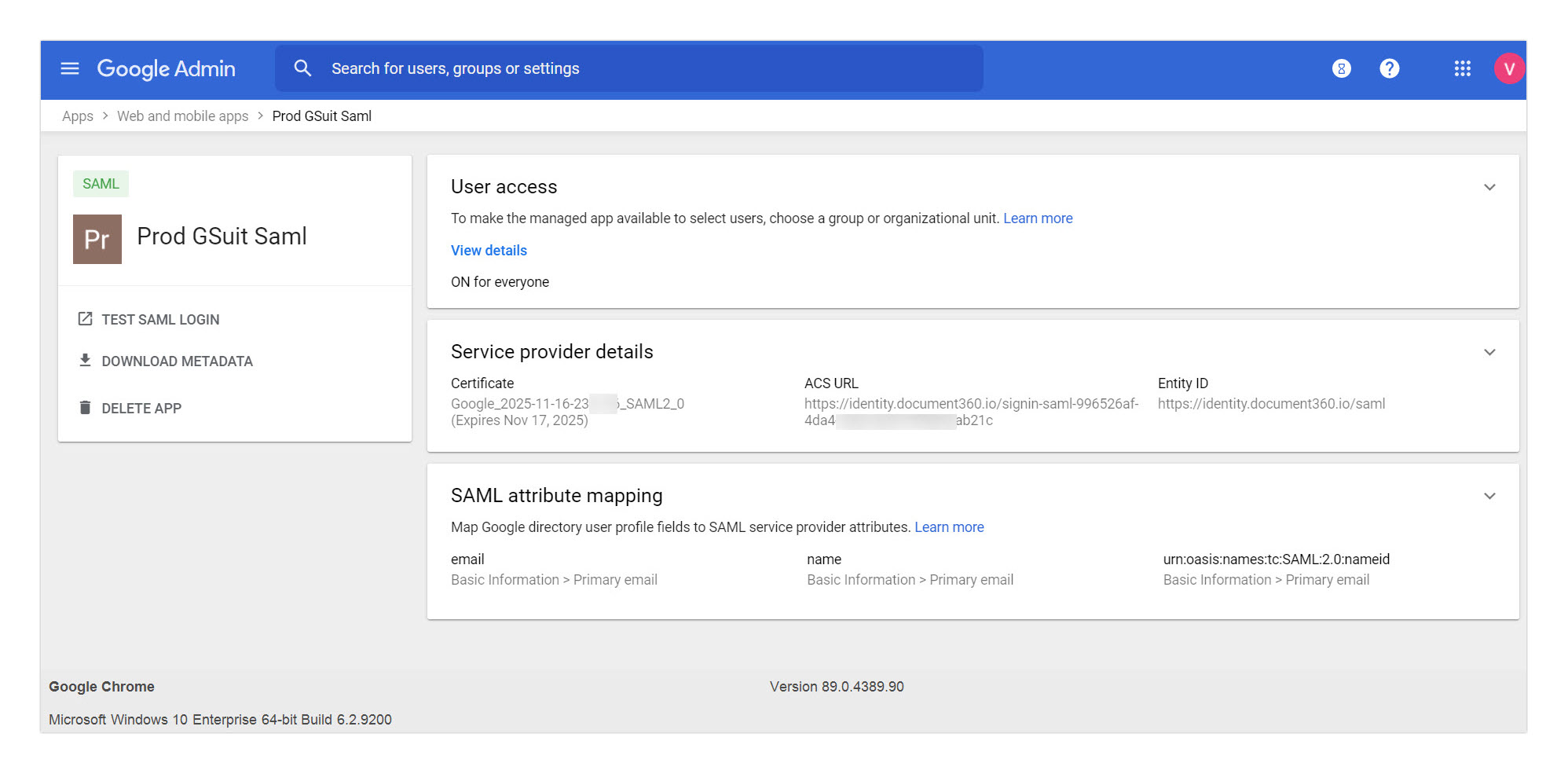

Na het configureren aan de Google-kant, zie je SAML-app er zo uit.

Service Provider-configuratie

Om Single Sign-On (SSO) te configureren, heb je Service Provider (SP)- gegevens nodig, zoals ACS-URL en entiteits-ID. Deze details zijn beschikbaar in het Create SSO-paneel op Document360. Om naar het Create SSO-paneel te navigeren,

Ga naar Instellingen > Gebruikers & Rechten > SSO-configuratie.

Klik op de Create SSO-knop .

.png)

Selecteer op de pagina Kies je identiteitsprovider (IdP) Google als identiteitsprovider.

.png)

Kopieer vervolgens vanaf de pagina Configureren de Service Provider (SP) de volgende parameters.

Google aangepaste SAML-app | Document360 SSO SAML-instellingen |

|---|---|

ACS URL | Callback-pad |

Entiteits-ID | Dienstverlener-entiteits-ID |

.png)

Schakel over naar het tabblad Google workspace en plak de parameters op de Google custom SAML-apppagina.

Selecteer in Name ID-formaat EMAIL uit het dropdownmenu

Selecteer in Naam-ID Basisinformatie > Primaire e-mail

Klik op de knop Doorgaan.

Eigenschappen

Voeg gebruikersvelden toe en selecteer deze in Google Directory, en koppel ze vervolgens aan de eigenschappen van de dienstverlener. Voeg de volgende attributen toe.

Google Directory-attributen | App-attributen |

|---|---|

Primaire e-mail | Naam |

Primaire e-mail | |

Primaire e-mail | urn:oasis:names:tc:SAML:2.0:nameid |

Klik elke keer op de knop Mapping toevoegen als je een attribuut toevoegt, en als je klaar bent, klik je op de knop Afmaken .

Configureer de Identity Provider (IdP)

Schakel terug naar het Document360-paneel, naar de pagina Configureer de Service Provider (SP) en klik op Volgende om naar de pagina Configureer de Identity Provider (IdP) te gaan.

Het veld 'Configure an existing connection' stelt je in staat een reeds aangemaakt SSO-configuratie te erven. Door deze optie te selecteren, wordt de huidige SSO-configuratie als kind ingesteld en kunnen er geen wijzigingen aan worden gedaan.

OPMERKING

Voor meer informatie over Inheritance, ga naar Inherit from another application.

Voeg op de pagina 'Configureer de identiteitsprovider (IdP') de informatie toe die je eerder had genoteerd van de Google custom SAML-apppagina .

Document360 SSO-instellingen | Informatie van de Google aangepaste SAML-app |

|---|---|

Aanmeld-URL | SSO URL |

Entiteits-ID | Entiteits-ID |

SAML-certificaat | Certificaat (upload het recente .pem-bestand dat je van Google hebt gedownload) |

Zet vervolgens de schakelaar ' IdP' toestaan die inlogen wordt geïnitieerd aan/uit, afhankelijk van je projectvereisten.

.png)

Als dat klaar is, klik je op de Volgende-knop om naar de SCIM-provisioningpagina te navigeren .

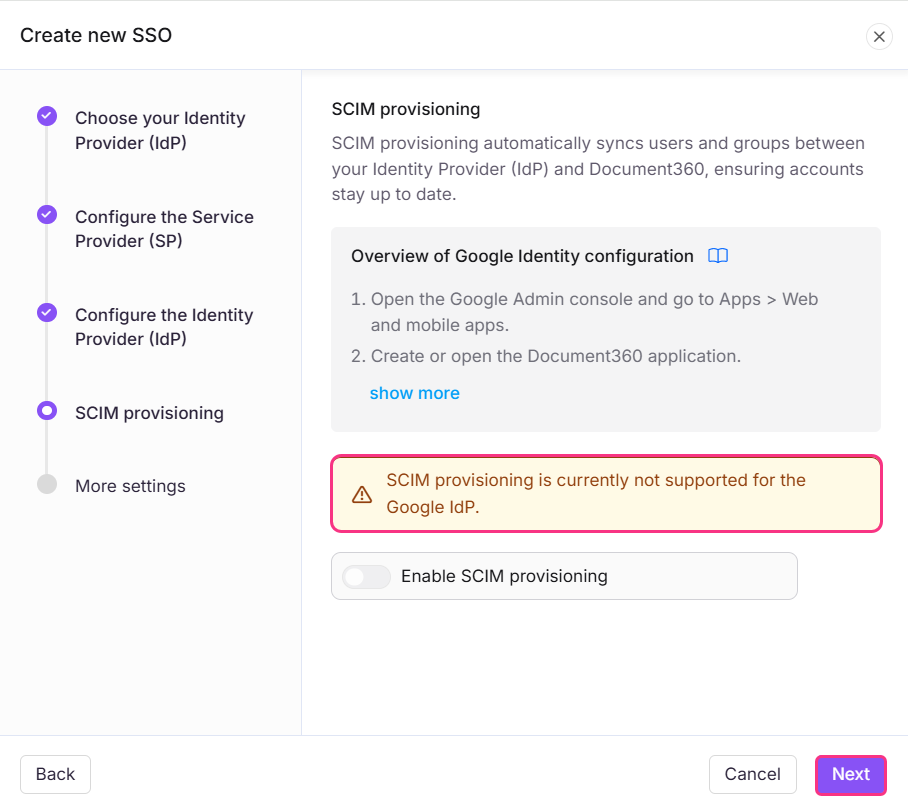

SCIM-provisioning

SCIM-provisioning wordt niet ondersteund wanneer Google is geconfigureerd als jouw Identity Provider (IdP) in Document360.

Deze beperking geldt in twee scenario's:

Bij het instellen van een nieuwe Google IdP-configuratie.

Wanneer je een bestaande SSO-configuratie hebt geërfd die Google als IdP gebruikt.

Klik op Volgende om naar Meer instellingen te navigeren.

Meer settings

Voer in de pagina Meer instellingen de gewenste naam voor de SSO-configuratie in het veld voor SSO-naam .

Voer de tekst in die je gebruikers wilt tonen voor de inlogknop in de tekst 'Inlog' aanpassen .

Zet de Auto assign reader-groep aan of uit en zet de losse SSO-gebruikersschakelaars aan of uit op basis van jouw behoeften.

Nodig al je gebruikers of geselecteerde gebruikers uit met de Converteer bestaande gebruikers- en lezersaccounts naar SSO-radioknoppen .

.png)

Klik op Aanmaken om de SSO-configuratie te voltooien.

De SSO-configuratie gebaseerd op het SAML-protocol zal succesvol worden geconfigureerd met Google .

Erven van een andere applicatie

Bij het aanmaken van een nieuwe SSO-configuratie in Document360 kun je SCIM-instellingen erven van een bestaande SSO-verbinding. Deze aanpak vereenvoudigt het installatieproces, voorkomt herhaling van configuratiestappen en helpt beheerders tijd te besparen terwijl consistentie tussen integraties wordt gewaarborgd.

Geërfde SSO-configuratie

Selecteer op de pagina Configure Identity Provider (IdP) het veld 'Configure an existing connection' en kies de ouderapplicatie van SSO SCIM waarvan je wilt erven. Door deze optie te selecteren, wordt het huidige project aangewezen als het kindproject, waarbij alle relevante eigenschappen van de ouder worden geërfd.

.png)

OPMERKING

Zodra de SSO-configuratie is aangemaakt, worden de instellingen overgenomen van de ouderapplicatie en kunnen ze niet meer worden aangepast in de kindapplicatie.

Omdat SCIM-provisioning Google IdP-configuraties niet ondersteunt, kunnen SCIM-instellingen van het hoofdproject niet worden overgenomen.

.png)

Hoewel de andere SSO-configuratie-instellingen van het hoofdproject worden geërfd, kunnen SCIM-instellingen alleen niet worden overgenomen.

Gebruikers beheren in Google IdP

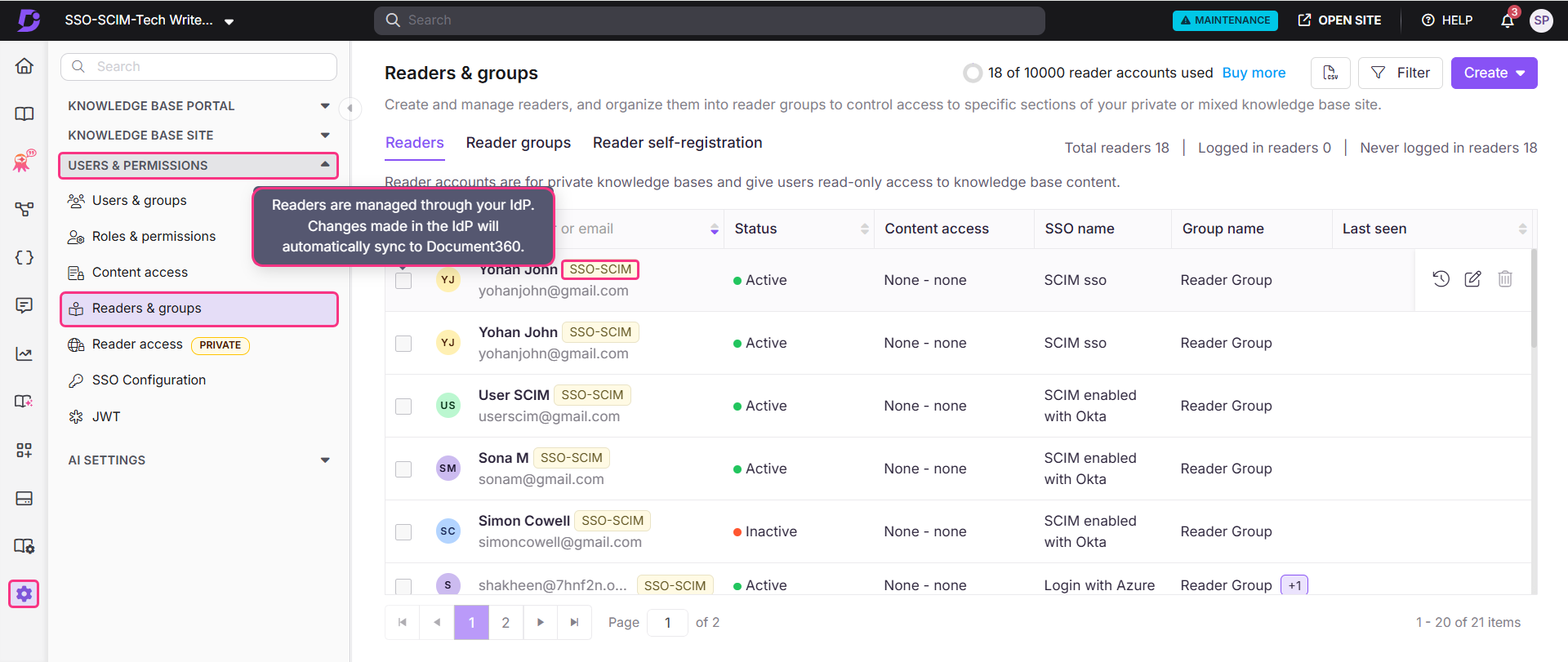

Om de lezers te bekijken die via je aangepaste app zijn toegevoegd,

Ga naar Document360 en navigeer naar Instellingen > Gebruikers & machtigingen > Lezers & groepen.

Selecteer de lezer om naar hun lezerprofiel te navigeren.

Lezers die via SCIM zijn ingesteld, tonen een SSO-SCIM-badge naast hun naam.

OPMERKING

Wanneer SCIM is ingeschakeld, wordt het bewerken van de naam van een gebruiker of het direct verwijderen van een gebruiker in Document360 uitgeschakeld, omdat deze acties via je IdP moeten worden beheerd om beide platforms synchroon te houden. Je kunt het

Beheer alleen de contenttoegang vanuit Document360.

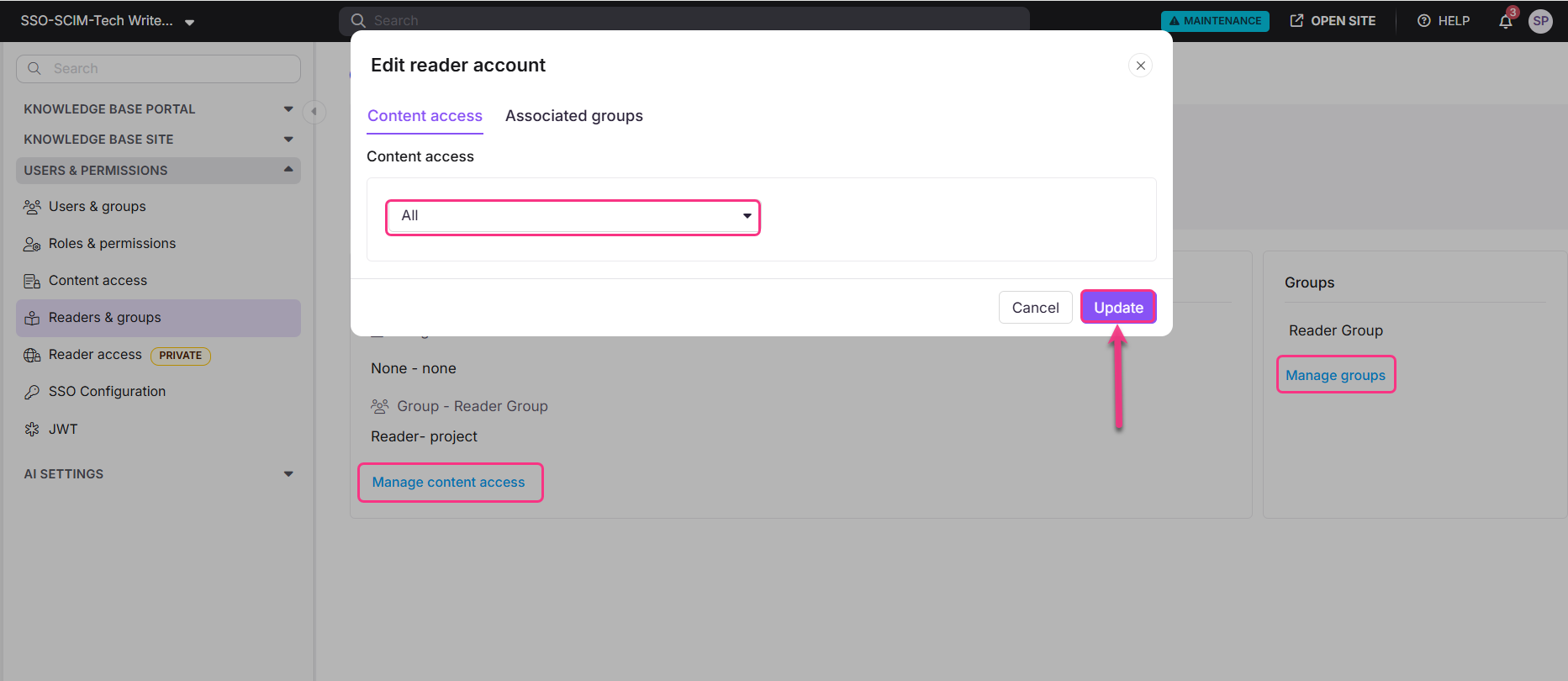

Beheer de toegang tot inhoud van lezers, gebruikers en groepen

De standaard contentrol die aan elke nieuwe gebruiker, lezer of groep wordt toegewezen, is gebaseerd op wat is geconfigureerd tijdens de SCIM-provisioning. Rechten worden standaard op Geen gezet, maar kunnen op elk moment worden bijgewerkt.

Om contenttoegang te beheren, selecteer je de gewenste lezer en klik je op Inhoud Toegang beheren.

Kies het gewenste toegangsniveau uit het dropdown en klik op Updaten.

OPMERKING

Je kunt ook groepen beheren voor een lezer door onder de sectie Lezersgroep op Groepen beheren te klikken.