Om Single Sign-On (SSO) te configureren tussen Document360 en elke identiteitsprovider (IdP) die niet expliciet in Document360 staat, zorg ervoor dat je de benodigde inloggegevens en toegang hebt tot zowel Document360 als je gekozen IdP. Let op: alleen gebruikers met Eigenaar of Beheerder als projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en je Identity Provider (IdP) in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 moet wisselen.

Een applicatie toevoegen aan je identiteitsprovider

U moet een nieuwe SAML-applicatie aanmaken in uw Identity Provider:

Log in op de beheerdersconsole van je identiteitsprovider met je inloggegevens.

Zoek het gedeelte waar je applicaties kunt aanmaken of beheren (vaak aangeduid als Applications, Enterprise Applications of iets dergelijks).

Selecteer de optie om een nieuwe applicatie aan te maken.

Configureer de basisinstellingen voor de nieuwe applicatie:

Applicatienaam: Voer een naam in, bijvoorbeeld "Document360 SSO".

Applicatietype: Selecteer SAML 2.0 als inlogmethode.

Sla je applicatie-instellingen op.

SAML configureren in je Identity Provider

Vervolgens moet je SAML-instellingen configureren in je Identity Provider met behulp van parameters uit Document360:

Open Document360 in een apart tabblad of paneel.

Navigeer naar Instellingen > Gebruikers & Rechten > SSO-configuratie in Document360.

Klik op de Create SSO-knop .

.png)

Selecteer Overigen als je Identity Provider (IdP) om automatisch naar de pagina Configureer the Service Provider (SP) te navigeren.

.png)

Op de pagina 'Configureer the Service Provider (SP) vindt u de benodigde parameters om uw SAML-integratie in de Identity Provider te configureren.

Voer in de SAML-configuratie van je Identity Provider de onderstaande parameters in.

Jouw IdP | Document360 |

|---|---|

Single Sign-On URL | Callback-pad |

Entiteits-ID | Dienstverlener-entiteit |

Publiek UR | Entiteits-ID of Single Sign-On URL van de dienstverlener |

.png)

Klik op Volgende om naar de pagina Configureren van de Identiteitsprovider (IdP) te gaan.

Attribuutmapping

Je moet mogelijk attribuutstatements configureren voor je Identity Provider:

Attribuutnaam | Waarde |

|---|---|

NameID | user.email of gebruikers-ID |

user.email | |

Naam | user.name |

Configureer deze waarden zoals vereist door je Identity Provider.

OPMERKING

Attribuutnamen zijn hoofdlettergevoelig.

Feedback en aanvullende configuratie

Sommige identiteitsaanbieders kunnen om feedback of aanvullende informatie vragen:

Geef eventuele aanvullende configuratiegegevens zoals vereist door uw identiteitsprovider.

Bekijk je instellingen en sla de SAML-configuratie op.

Document360 SSO-configuratie

Voltooi tenslotte de SSO-configuratie in Document360:

Keer terug naar het tabblad/paneel van Document360 waar de pagina 'Configureer the Identity Provider' (IdP) wordt weergegeven.

Het veld 'Configure an existing connection' stelt je in staat een reeds aangemaakt SSO-configuratie te erven. Door deze optie te selecteren, wordt de huidige SSO-configuratie als kind ingesteld en kunnen er geen wijzigingen aan worden gedaan.

Je titel hoort hier

Voor meer informatie over Inheritance, ga naar Inherit from another application.

Voer de bijbehorende waarden in van je Identity Provider:

Identiteitsverstrekker | Document360 |

|---|---|

Single Sign-On URL | Aanmeld-URL |

Identiteitsaanbieder Uitgever | Entiteits-ID |

SAML-certificaat (X.509) | SAML-certificaat |

Download het X.509-certificaat van je identiteitsprovider en upload het naar Document360.

Zet de optie 'IdP's geïnitieerde aanmelding toestaan aan/uit op basis van je projectvereisten.

.png)

Klik op Volgende om door te gaan naar de SCIM-provisioningpagina .

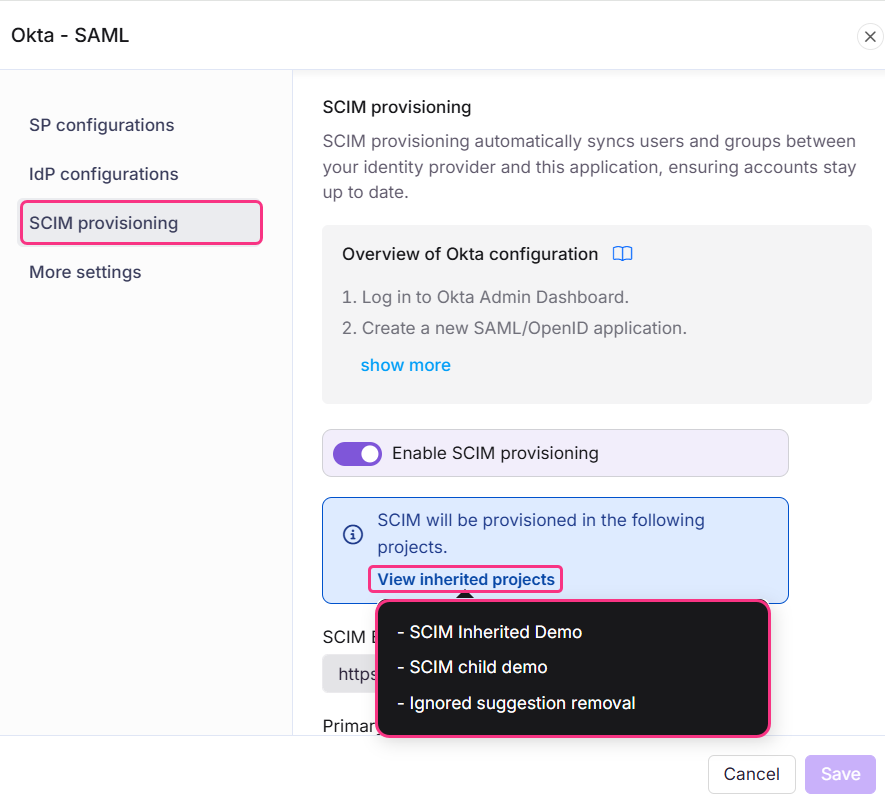

SCIM-provisioning

Als SCIM nodig is,

Zet de schakelaar SCIM inschakelen in.

Er zal een bevestigingsdialoog verschijnen waarin de voorwaarden voor het mogelijk maken van SCIM worden uiteengezet. Bekijk de voorwaarden, vink het vakje aan en klik op Akkoord.

.png)

Er wordt vervolgens een set parameters weergegeven die nodig zijn om SCIM-provisioning met je IdP mogelijk te maken.

.png)

Wijs standaardrol toe

Zet indien nodig de schakelaar groepssynchronisatie inschakelen in. Dit wijst automatisch gebruikers en lezers toe op basis van je IdP-groepsmapping.

In het veld Standaardrol staat de rol standaard op Bijdrager . Je kunt dit wijzigen via het dropdownmenu indien nodig.

Selecteer in de velden Gebruikersgroepen en Lezergroepen de groepen die je wilt toevoegen. Meerdere groepen kunnen worden toegevoegd, en ze erven de standaardrol die je eerder hebt gekozen.

Klik op Volgende om naar de pagina Meer Instellingen te gaan.

Meer settings

Op de pagina Meer instellingen configureer je het volgende:

SSO-naam: Voer een naam in voor de SSO-configuratie.

Inlogknop aanpassen: Voer de tekst in voor de inlogknop die aan gebruikers wordt weergegeven.

Automatisch toewijzen van lezergroep: Deze optie is alleen beschikbaar voor bestaande SSO-configuraties. Voor nieuw aangemaakte SSO-configuraties wordt de schakelaar voor de automatische toewijzing van lezergroepen niet weergegeven, aangezien SCIM automatisch gebruikers en groepen provisioneert.

Log uit met idle SSO-gebruiker: Zet en of uit op basis van je behoeften.

Kies of je bestaande gebruikers- en lezersaccounts uitnodigt bij SSO.

.png)

Klik op Aanmaken om de SSO-configuratie te voltooien.

OPMERKING

Wanneer SCIM is ingeschakeld, wordt het bewerken van de naam van een gebruiker of het direct verwijderen van een gebruiker in Document360 uitgeschakeld, omdat deze acties via je IdP moeten worden beheerd om beide platforms synchroon te houden. Je kunt de toegang tot content alleen beheren via Document360.

De SSO-configuratie wordt nu ingesteld in Document360 met de door jou gekozen Identity Provider.

Erven van een andere applicatie

Bij het aanmaken van een nieuwe SSO-configuratie in Document360 kun je SCIM-instellingen erven van een bestaande SSO-verbinding. Deze aanpak vereenvoudigt het installatieproces, voorkomt herhaling van configuratiestappen en helpt beheerders tijd te besparen terwijl consistentie tussen integraties wordt gewaarborgd.

Kindgeërfde SSO-configuratie

Selecteer op de pagina Configure Identity Provider (IdP) het veld 'Configure an existing connection' en kies de ouderapplicatie van SSO SCIM waarvan je wilt erven. Door deze optie te selecteren, wordt het huidige project aangewezen als het kindproject, waarbij alle relevante eigenschappen van de ouder worden geërfd.

.png)

OPMERKING

Zodra de SSO-configuratie is aangemaakt, worden de SCIM-provisioning-instellingen overgenomen van de ouderapplicatie en kunnen ze niet meer worden aangepast in de kindapplicatie.

Oudergeërfde SSO-configuratie

De moederapplicatie toont een lijst van alle projecten die de configuratie hebben geërfd. Alle wijzigingen die aan de ouderapplicatie worden aangebracht, worden automatisch weergegeven in de kindapplicatie.

Als SCIM in het hoofdproject is ingeschakeld nadat kindprojecten het al hebben geërfd, worden de gebruikers en groepen automatisch aan alle kindprojecten op de achtergrond toegewezen.

Het inschakelen van overerving maakt het eenvoudiger om meerdere SSO-configuraties met SCIM ingeschakeld te beheren, omdat alle instellingen vanuit één ouderapplicatie worden bestuurd. Dit bespaart tijd en vermindert de inspanning die nodig is om elke configuratie afzonderlijk te beheren.

Probleemoplossing

Als je fouten ondervindt tijdens de Salesforce SAML-installatie, raadpleeg dan de volgende veelvoorkomende fouten en hun oplossingen:

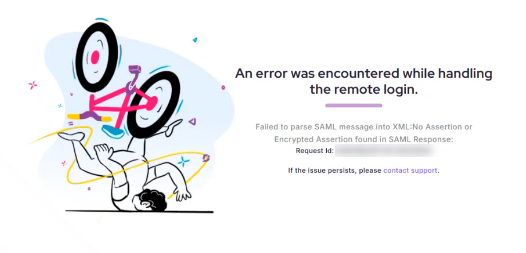

"No Assertion found" of "AuthnFailed" fout bij het gebruik van Salesforce als Identity Provider (IdP)

Fout: "Geen bewering gevonden" of "Goedgekeurd mislukt"

Als je een foutmelding "No Assertion found" of "AuthnFailed" tegenkomt tijdens het testen van SAML SSO met Salesforce, gebeurt dit meestal omdat Salesforce de vereiste SAML-assertie niet naar Document360 stuurt.

In de meeste gevallen komt dit doordat de Connected App niet aan een gebruikersprofiel of permissieset is toegewezen.

Stappen om op te lossen

Om deze fout op te lossen,

Open in Salesforce de Connected App die is geconfigureerd voor Document360.

Selecteer Profielen beheren of Permissie-sets beheren.

Wijs het juiste profiel(en) of de juiste permissieset toe om gebruikers toegang tot de app te geven.

Sla je wijzigingen op en probeer opnieuw de SSO-login.

Zodra de Connected App aan een profiel is gekoppeld, zal Salesforce de SAML Assertion opnemen in zijn antwoord en zal de SSO-login succesvol verlopen.