Voordat je Single Sign-On (SSO) opzet tussen Document360 en een OpenID Identity Provider (IdP) die niet expliciet in Document360 staat, zorg ervoor dat je toegang hebt tot zowel Document360 als je gekozen IdP. Let op: alleen gebruikers met Eigenaar of Beheerder als projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en de Identity Provider (IdP) in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 moet wisselen.

Een applicatie toevoegen aan je identiteitsprovider

Je moet een nieuwe OpenID-applicatie aanmaken in je Identity Provider:

Log in op de beheerdersconsole van je identiteitsprovider met je inloggegevens.

Navigeer naar het gedeelte waar je applicaties kunt aanmaken of beheren (vaak aangeduid als Applications, Enterprise Applications of iets dergelijks).

Selecteer de optie om een nieuwe applicatie aan te maken.

Stel de basisinstellingen in voor je nieuwe applicatie:

Applicatienaam: Voer een naam in, bijvoorbeeld "Document360 OpenID SSO".

Applicatietype: Selecteer OpenID Connect als aanmeldmethode.

Sla je applicatie-instellingen op.

OpenID configureren in je identiteitsprovider

Je zult OpenID-instellingen in je Identity Provider moeten configureren met parameters uit Document360:

Open Document360 in een apart tabblad of paneel.

Navigeer naar Instellingen > Gebruikers & Rechten > SSO-configuratie in Document360.

Klik op de Create SSO-knop .

.png)

Selecteer Overigen als je identiteitsprovider (IdP) op de pagina Kies je identiteitsprovider (IdP) om naar de pagina Configureren van de dienstverlener (SP) in Document360 te navigeren.

.png)

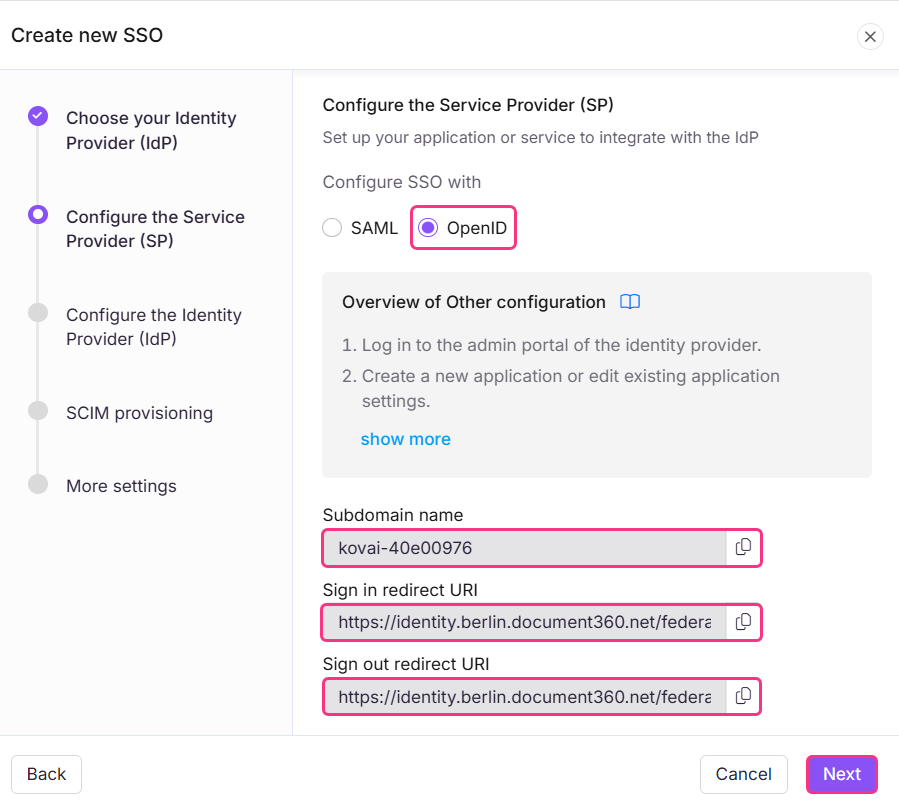

Kies OpenID als protocol op de pagina 'Configureer de Service Provider (SP) in Document360.

Deze pagina geeft de vereiste parameters voor het configureren van OpenID in je Identity Provider. Voer in de OpenID-configuratie van je Identity Provider de onderstaande parameters in.

Jouw IdP | Document360 |

|---|---|

Subdomeinnaam | Subdomeinnaam |

Redirect-URL | Log in redirect-URL |

Redirect-URL | Uitlog redirect-URL |

Reikwijdte en Claims

Zorg ervoor dat de volgende scopes en claims zijn opgenomen:

Reikwijdte | Beschrijving |

|---|---|

Openid | Vereist voor OpenID-authenticatie |

Toegang tot het e-mailadres van de gebruiker | |

Profiel | Toegang tot de basisprofielinformatie van de gebruiker |

Kaart de benodigde claims in uw identiteitsprovider:

Claim | Waarde |

|---|---|

Sub | gebruikers-ID of identificatie |

user.email | |

Naam | user.name |

Bekijk de instellingen en sla je configuratie op.

Document360 OpenID SSO-configuratie

Configureer nu de SSO-instellingen in Document360:

Ga terug naar het Document360-tabblad/paneel waarop de pagina 'Configureer the Service Provider (SP' wordt weergegeven en klik op Next om naar de pagina 'Configureer the Identity Provider' (IdP) te gaan.

.png)

Voer de parameters van je IdP in in Document360 zoals hieronder weergegeven.

Document360 | Identiteitsverstrekker |

|---|---|

Klant-ID | Klant-ID |

Klantgeheim | Klantgeheim |

Autoriteit | Autorisatie-URL of eindpunt |

Upload indien nodig de benodigde certificaten of sleutels.

Typ in het veld Scope (optioneel) een scope-waarde in en klik op + om deze als chip toe te voegen. Dit bepaalt welke gebruikersinformatie of rechten Document360 van uw identiteitsprovider opvraagt.

Je kunt tot 3 scopes toevoegen.

Klik op Volgende om door te gaan naar de SCIM-provisioningpagina .

SCIM-provisioning

Als SCIM nodig is,

Zet de schakelaar SCIM inschakelen aan .

.png)

Er zal een bevestigingsdialoog verschijnen waarin de voorwaarden voor het mogelijk maken van SCIM worden uiteengezet. Bekijk de voorwaarden, vink het vakje aan en klik op Akkoord.

Er wordt vervolgens een set parameters weergegeven die nodig zijn om SCIM-provisioning met je IdP mogelijk te maken.

.png)

Wijs standaardrol toe

Zet indien nodig de schakelaar groepssynchronisatie inschakelen in. Dit wijst automatisch gebruikers en lezers toe op basis van je IdP-groepsmapping.

In het veld Standaardrol staat de rol standaard op Bijdrager . Je kunt dit wijzigen via het dropdownmenu indien nodig.

Selecteer in de velden Gebruikersgroepen en Lezergroepen de groepen die je wilt toevoegen. Meerdere groepen kunnen worden toegevoegd, en ze erven de standaardrol die je eerder hebt gekozen.

Klik op Volgende om naar de pagina Meer Instellingen te gaan.

Meer settings

Op de pagina Meer instellingen configureer je het volgende:

SSO-naam: Voer een naam in voor de SSO-configuratie.

Inlogknop aanpassen: Voer de tekst in voor de inlogknop die aan gebruikers wordt weergegeven.

Automatisch toewijzen van de lezergroep: Deze optie is alleen beschikbaar voor bestaande SSO-configuraties. Voor nieuw aangemaakte SSO-configuraties wordt de schakelaar voor de automatische toewijzing van lezergroepen niet weergegeven, aangezien SCIM automatisch gebruikers en groepen provisioneert.

Log uit met idle SSO-gebruiker: Zet en of uit op basis van je behoeften.

Kies of je bestaande gebruikers- en lezersaccounts uitnodigt bij SSO.

.png)

Klik op Aanmaken om de OpenID SSO-configuratie te voltooien.

De SSO-configuratie wordt nu ingesteld in Document360 met de door jou gekozen Identity Provider.

Gebruikers beheren in je IdP

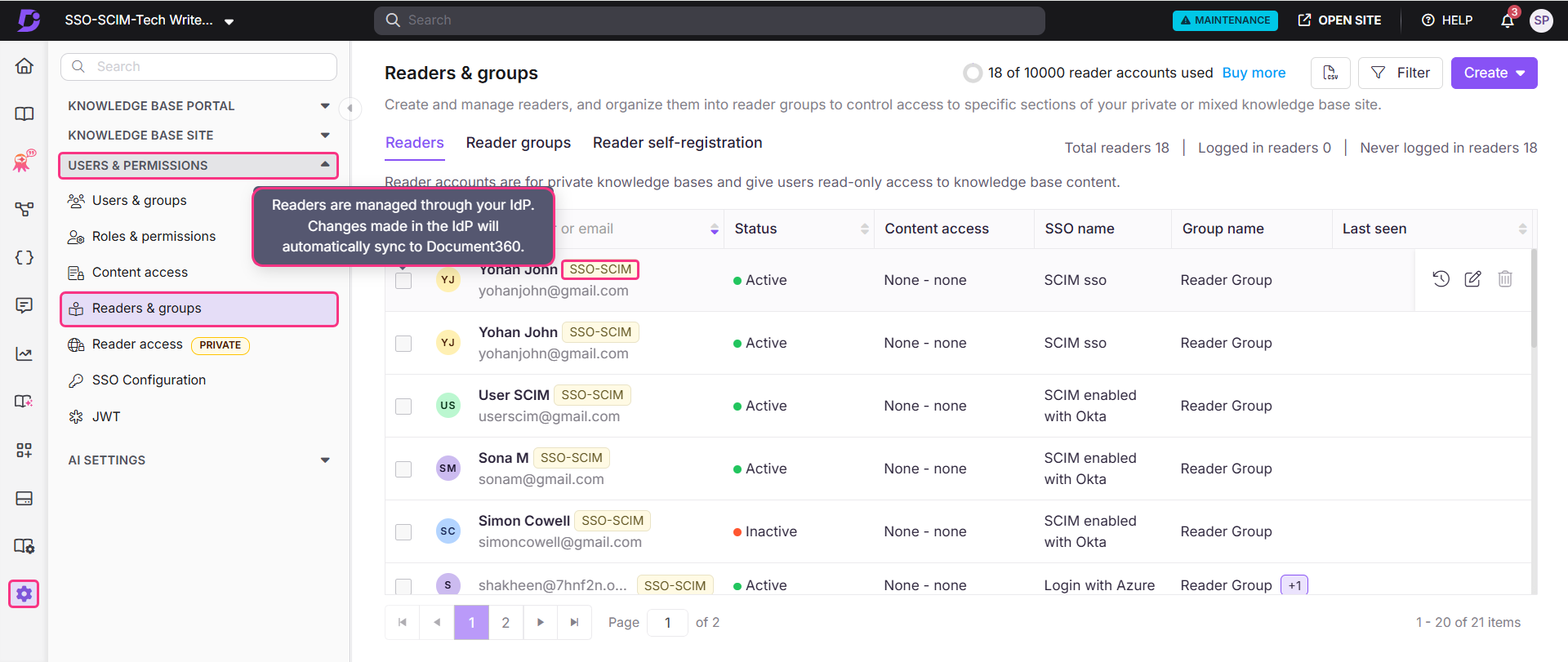

Om de lezers te bekijken die via je aangepaste app zijn toegevoegd,

Ga naar Document360 en navigeer naar Instellingen > Gebruikers & machtigingen > Lezers & groepen.

Selecteer de lezer om naar hun lezerprofiel te navigeren.

Lezers die via SCIM zijn ingesteld, tonen een SSO-SCIM-badge naast hun naam.

OPMERKING

Wanneer SCIM is ingeschakeld, wordt het bewerken van de naam van een gebruiker of het direct verwijderen van een gebruiker in Document360 uitgeschakeld, omdat deze acties via je IdP moeten worden beheerd om beide platforms synchroon te houden. Je kunt het

Beheer alleen de contenttoegang vanuit Document360. Het verwijderen van een profiel in je IdP verwijdert het niet uit Document360, het profiel blijft met een Inactieve status.

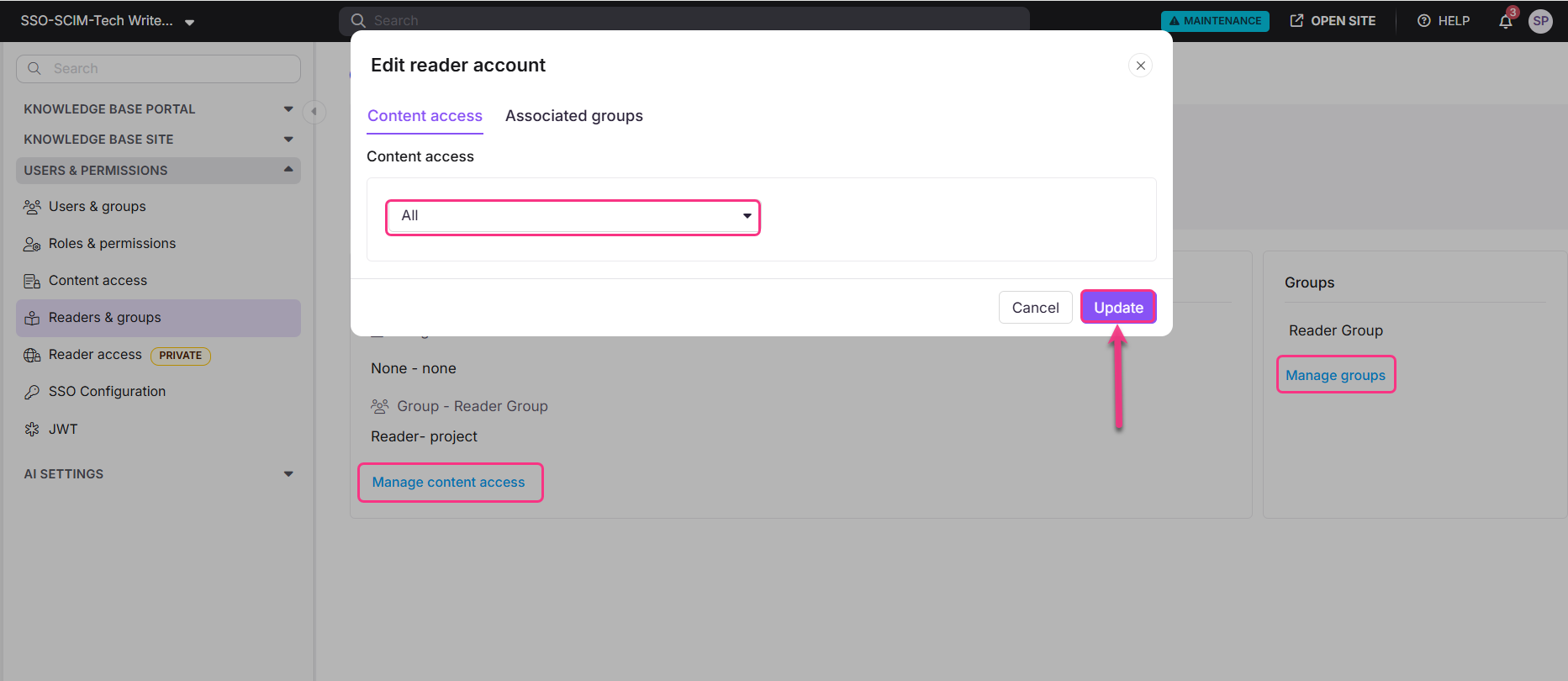

Beheer de toegang tot inhoud van lezers, gebruikers en groepen

De standaard contentrol die aan elke nieuwe gebruiker, lezer of groep wordt toegewezen, is gebaseerd op wat is geconfigureerd tijdens de SCIM-provisioning. Rechten worden standaard op Geen gezet, maar kunnen op elk moment worden bijgewerkt.

Om contenttoegang te beheren, selecteer je de gewenste lezer en klik je op Inhoud Toegang beheren.

Kies het gewenste toegangsniveau uit het dropdown en klik op Updaten.

OPMERKING

Je kunt ook groepen beheren voor een lezer door onder de sectie Lezersgroep op Groepen beheren te klikken.