Voordat je Single Sign-On (SSO) opzet tussen Document360 en Okta met het OpenID-protocol, zorg ervoor dat je administratieve toegang hebt tot Okta. Let op: alleen gebruikers met Eigenaar of Beheerder als projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en Okta in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 moet wisselen.

Meld je aan voor Okta

Toegang tot een Okta-account is vereist om SSO met Document360 te configureren. Als je geen account hebt:

Navigeer naar Okta Developer Registr-Up en voltooi het aanmeldproces.

Zodra je met je inloggegevens op Okta bent ingelogd, word je naar de Okta Admin Console-pagina geleid.

Een applicatie toevoegen in Okta

Om een Document360 SSO-configuratie te maken met Okta, volgt u deze stappen:

Log in bij Okta met je accountgegevens.

Schakel over naar de admin-gebruikersrol door rechtsboven naast je profielnaam op Admin te klikken.

Vanaf de linker navigatielijst vergroot je het keuzemenu Applicaties en klik je op Applicaties.

Klik op de knop Integratie Aanmaken van Apps en selecteer OIDC - OpenID Connect als aanmeldmethode.

Kies Webapplicatie als type applicatie en klik vervolgens op Volgende.

Op de pagina Nieuwe Webapplicatie-integratie voert u een naam van uw app in het veld App-integratienaam.

.gif)

Document360 Service Provider (SP) configuratie

Vervolgens moet je Okta configureren met de Service Provider (SP) gegevens die door Document360 worden verstrekt:

Open Document360 in een apart tabblad of paneel.

Navigeer naar Instellingen > Gebruikers & Rechten > SSO-configuratie in Document360.

Klik op de Create SSO-knop .

.png)

Selecteer Okta als jei dentity-provider om automatisch naar de pagina Configureer de Service Provider (SP) te gaan.

.png)

Selecteer in de knop 'Configureer de Service Provider (SP) de openID-radioknop om SSO met OpenID te configureren.

Deze pagina toont een set parameters.

.png)

Ga naar de pagina Nieuwe webapplicatie-integratie op Okta en voer de parameters in van Document360 zoals hieronder weergegeven.

Okta | Document360 |

|---|---|

Aanmelden, omleiden URI | Aanmeld-omleidings-URI's |

Uitloggen, omleiden URI | Uitlog-redirect URI's |

.png)

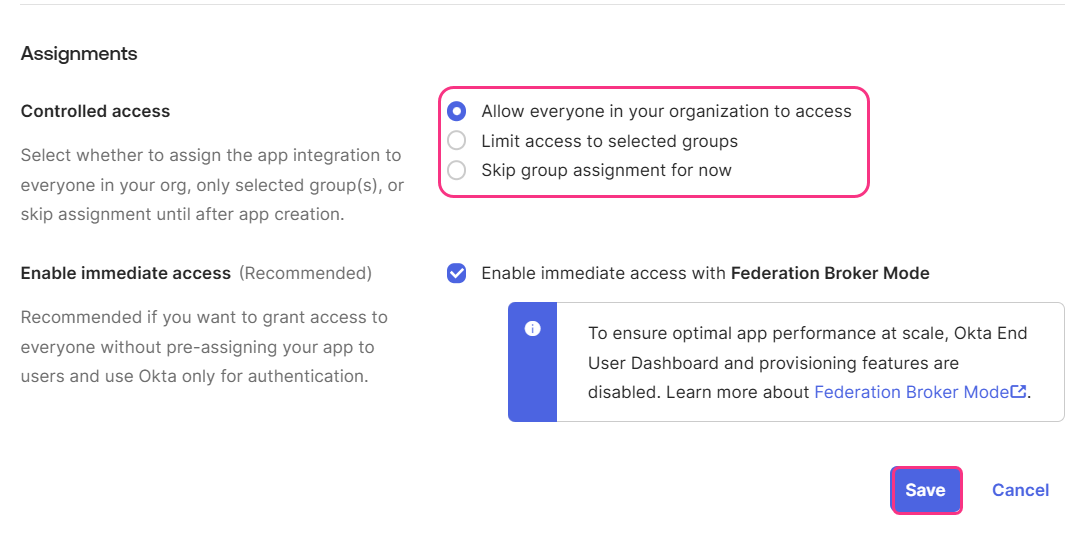

Vervolgensga je naar Toewijzingen en selecteer je een Gecontroleerde toegang door de gewenste radio butto n te selecteren.

Klik op Opslaan. Je wordt doorgestuurd naar de algemene pagina van de Aanvraag .

Document360 OpenID SSO-configuratie

Configureer nu de SSO-instellingen in Document360:

Ga terug naar het Document360-tabblad/paneel waarop de pagina 'Configureer the Service Provider' (SP) wordt weergegeven.

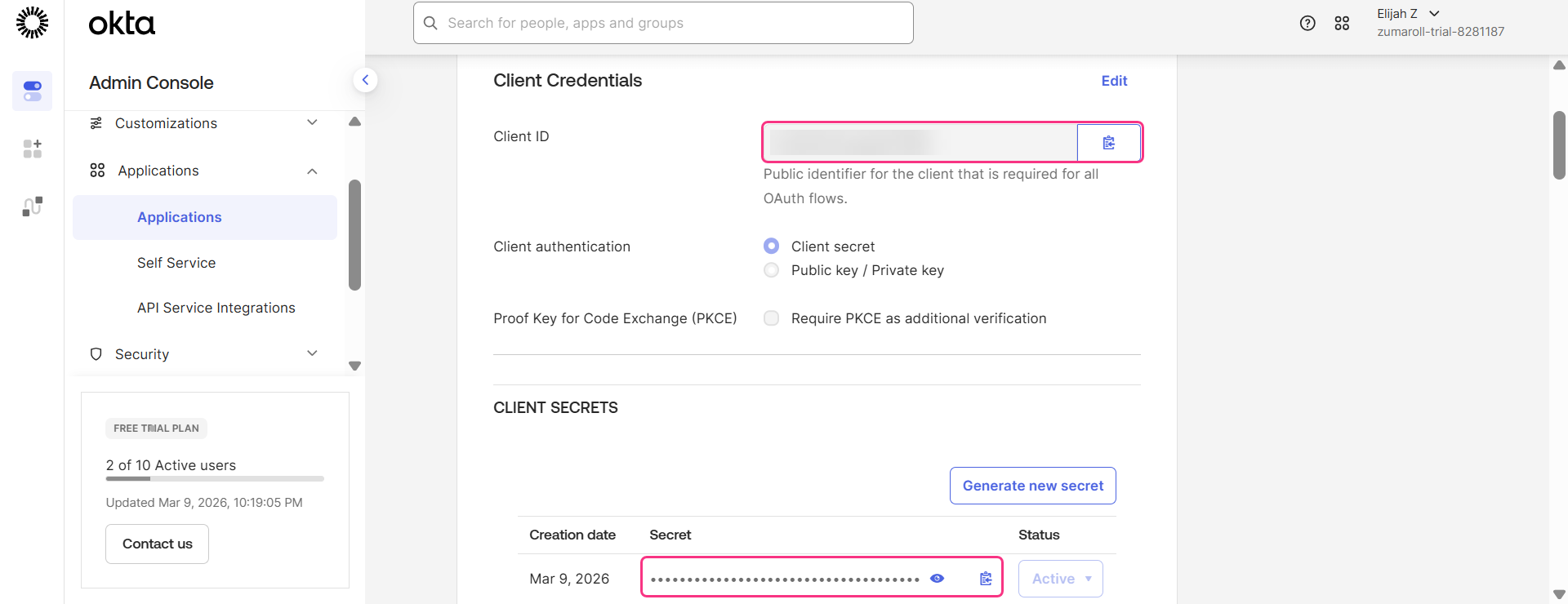

Klik op Volgend om naar de pagina Identity Provider (IdP) Configureren te navigeren en voer de bijbehorende waarden in uit je Okta-configuratie:

.png)

Okta | Document360 |

|---|---|

Klant-ID | Klant-ID |

Klantgeheim | Klantgeheim |

Uitgever URI | Autoriteit |

OPMERKING

Om de Issuer URI in Okta te vinden, navigeer naar Security > API.

Typ in het veld Scope (optioneel) een scope-waarde in en klik op + om deze als chip toe te voegen. Dit bepaalt welke gebruikersinformatie of rechten Document360 van uw identiteitsprovider opvraagt.

Je kunt tot 3 scopes toevoegen.

Zorg ervoor dat de Client ID en Client Secret overeenkomen met de waarden die in Okta worden gegenereerd.

Klik op Volgende om door te gaan naar de SCIM-provisioningpagina .

SCIM-provisioning

Als SCIM nodig is,

Zet de schakelaar SCIM inschakelen aan . Er verschijnt een bevestigingsdialoog, lees de voorwaarden en klik op Akkoord gaan.

De parameters die nodig zijn om de SCIM-configuratie in Okta te voltooien, worden vervolgens weergegeven.

.png)

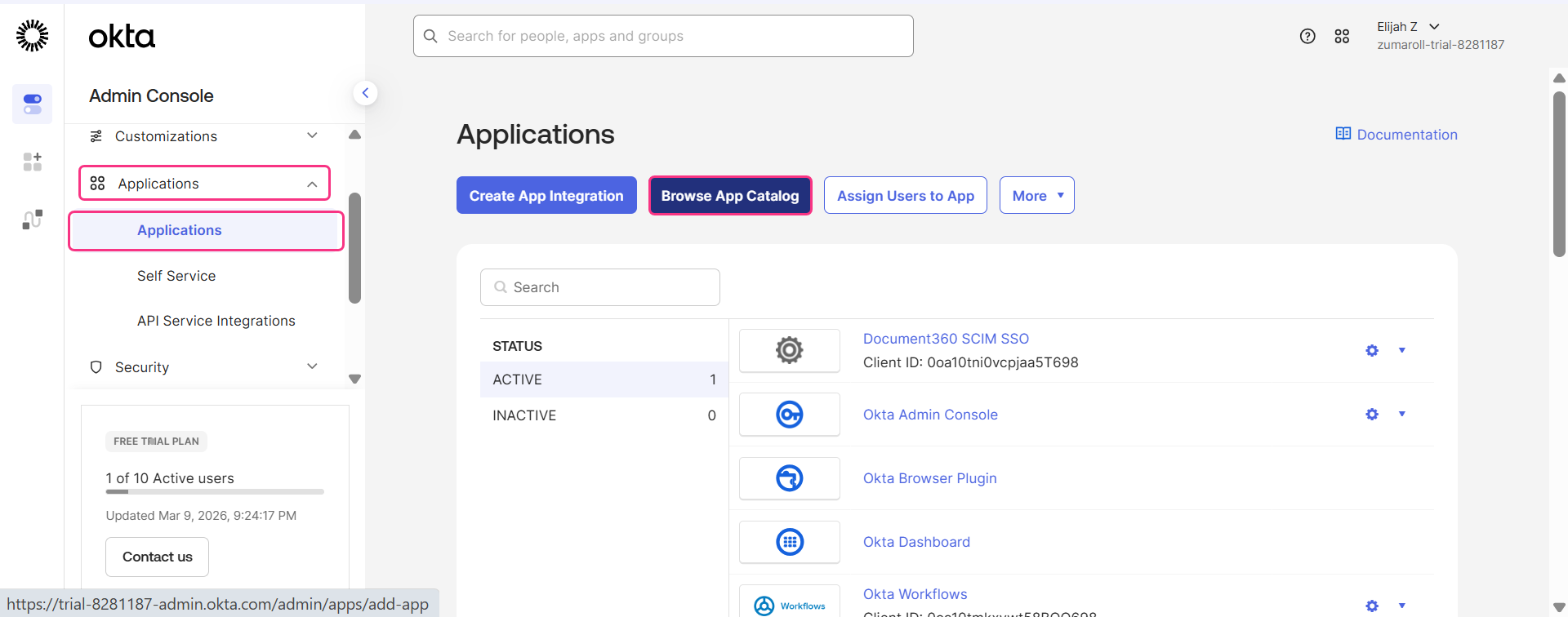

Ga naar Okta, vergroot het keuzemenu Applicaties in de linker navigatiebalk en klik op Applicaties.

Klik op Browse App Catalog en zoek op SCIM 2.0 (OAuth Bearer Token), selecteer vervolgens 'Alle resultaten zien'.

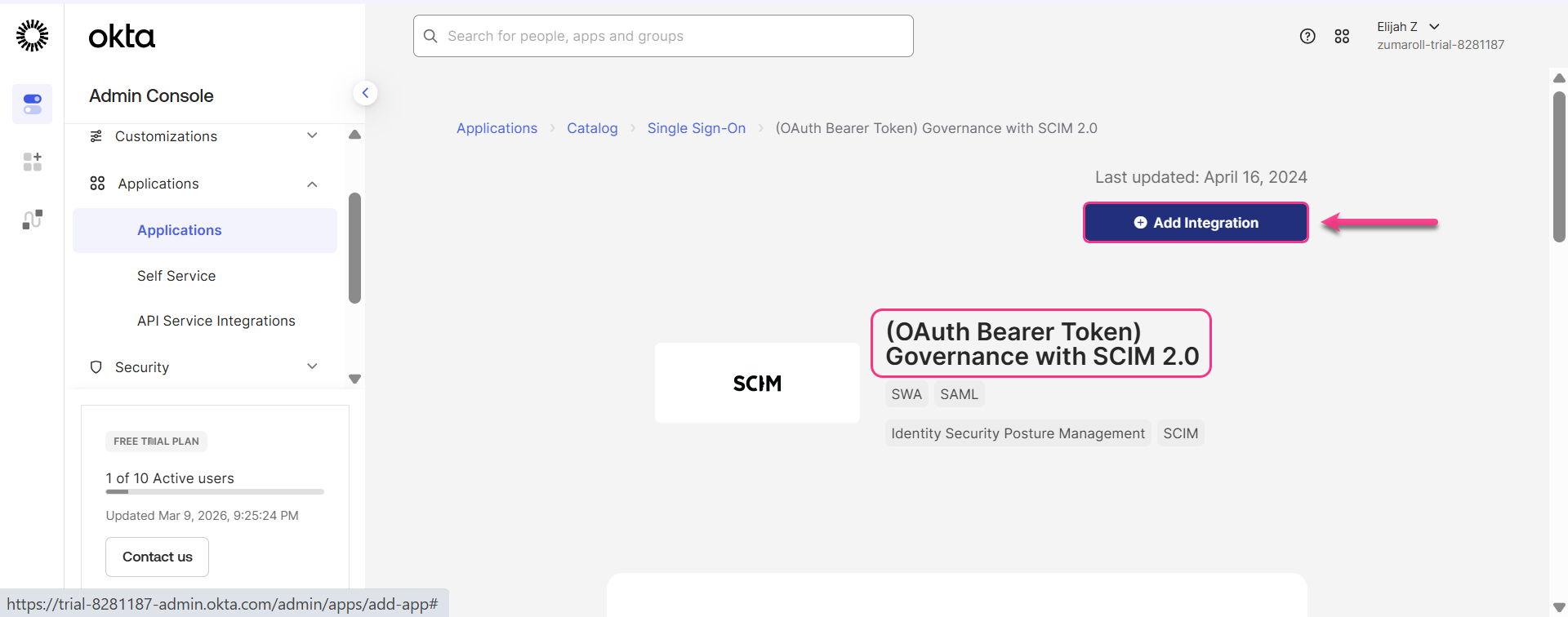

Selecteer in de zoekresultaten (OAuth Bearer Token) Governance met SCIM 2.0 en klik op Integratie toevoegen.

OPMERKING

Zorg ervoor dat je de juiste app kiest. Selecteer niet de Test-app versie.

Op de pagina Algemene Instellingen kun je je applicatielabel wijzigen en op Volgende klikken.

.png)

Klik vervolgens op Klaar op de pagina Aanmeld-optie.

OPMERKING

Configuratie is in deze stap niet nodig, omdat we OpenID al in de vorige stappen hebben geconfigureerd. Deze app is alleen gemaakt voor SCIM-provisioning.

Ga naar het tabblad Provisioning en selecteer API-integratie configureren.

Selecteer het selectievakje API-integratie inschakelen en er wordt een set velden weergegeven.

Voer de parameters in van Document360 naar Okta zoals hieronder weergegeven.

Okta | Document360 |

|---|---|

Basis-URL | SCIM Base URL |

OAuth Drager Token | Primaire geheime token |

.png)

OPMERKING

Klik nog niet op Test Connector Configuration. Op dit moment werkt SCIM-provisioning niet met Document360 omdat de SSO-configuratie niet is voltooid in Document360.

Als je klaar bent, ga je terug naar Document360 om de configuratie af te ronden.

Wijs standaardrol toe

Zet indien nodig de schakelaar groepssynchronisatie inschakelen in.

In het veld Standaardrol staat de rol standaard op Bijdrager . Je kunt dit wijzigen via het dropdownmenu indien nodig.

Selecteer in de velden Gebruikersgroepen en Lezergroepen de groepen die je wilt toevoegen. Meerdere groepen kunnen worden toegevoegd, en ze erven de standaardrol die je eerder hebt gekozen.

Klik op Volgende om naar de pagina Meer Instellingen te gaan.

Meer settings

Op de pagina Meer instellingen configureer je het volgende:

SSO-naam: Voer een naam in voor de SSO-configuratie.

Inlogknop aanpassen: Voer de tekst in voor de inlogknop die aan gebruikers wordt weergegeven.

Automatisch toewijzen van de lezergroep: Deze optie is alleen beschikbaar voor bestaande SSO-configuraties. Voor nieuw aangemaakte SSO-configuraties wordt de schakelaar voor de automatische toewijzing van lezergroepen niet weergegeven, aangezien SCIM automatisch gebruikers en groepen provisioneert.

Log uit met idle SSO-gebruiker: Zet en of uit op basis van je behoeften.

Kies of je bestaande gebruikers- en lezersaccounts uitnodigt bij SSO.

.png)

Klik op Aanmaken om de OpenID SSO-configuratie te voltooien.

Volledige SCIM-integratie met Okta

Om de SCIM-provisioning met Okta te voltooien,

Ga terug naar de Okta-pagina.

Klik op Test API-inloggegevens en er zou een succesbericht moeten verschijnen dat bevestigt dat de aangemaakte SCIM-app succesvol is geïntegreerd.

.png)

Klik op Opslaan.

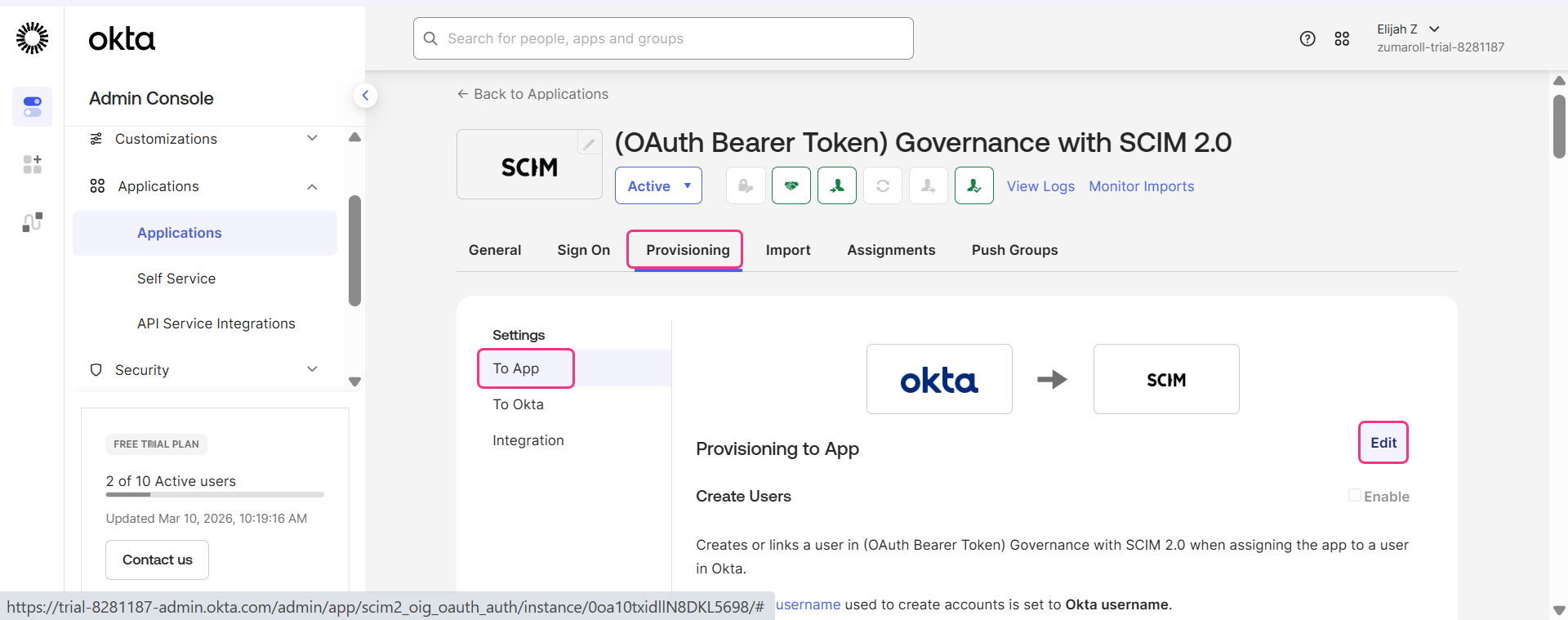

Ga vervolgens naar het tabblad Provisioning en selecteer Naar App enklik op Bewerken in het gedeelte Provisioning to App .

Selecteer alleen de volgende ondersteunde acties.

Maak gebruikers aan

Werk gebruikersattributen bij

Deactiveer gebruikers

Klik dan op Opslaan.

SCIM-provisioning met Okta OpenID is succesvol geconfigureerd.

De SSO-configuratie gebaseerd op het OpenID-protocol is succesvol geconfigureerd met Okta .

OPMERKING

Voor meer informatie over hoe je gebruikers, lezers en groepen kunt beheren. Ga naar Gebruikers en Lezers beheren met SCIM in Okta.