Okta is een Identity Provider (IdP) die gebruikerstoegangsbeheer vereenvoudigt door gebruikers toe te staan in te loggen bij meerdere applicaties met één set inloggegevens. Dit artikel laat zien hoe je SSO kunt configureren tussen Okta en Document360, zodat je gebruikers toegang krijgen tot Document360 met hun Okta-inloggegevens. Let op: alleen gebruikers met Eigenaar of Beheerder als Projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en Okta in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 wisselt.

Meld je aan voor Okta

Toegang tot een Okta-account is een vereiste voor het configureren van single sign-on in Document360 met Okta. Om je aan te melden voor Okta,

Navigeer naar https://developer.okta.com/signup/ en voltooi het aanmeldproces.

Na het aanmelden ontvang je een e-mail met je inloggegevens en een account activatielink in je geregistreerde e-mailadres.

Zodra je op de activatielink klikt, word je doorgestuurd naar de inlogpagina van het Okta-domein.

Log in met je inloggegevens.

Zodra je inlogt, word je doorgestuurd naar de Okta-ontwikkelaarsconsole.

Een applicatie toevoegen in Okta

Om een Document360 SSO-configuratie met Okta te maken, moet je een nieuwe applicatie op Okta aanmaken. Om een nieuwe applicatie op Okta aan te maken,

Log in bij Okta met de inloggegevens die je gebruikt bij het aanmaken van een Okta-account.

Schakel over naar de admin-gebruikersrol door rechtsboven naast je profielnaam op Admin te klikken.

Vanaf de linkerpagina navigatielijst vergroot je het keuzemenu Applicaties en klik je op Applicaties.

Klik op de pagina Applicaties op de knop Integratie Aanmaken van apps .

Selecteer in het dialoog 'Maak een nieuwe app' integratie SAML 2.0 als aanmeldmethode en klik op Volgende.

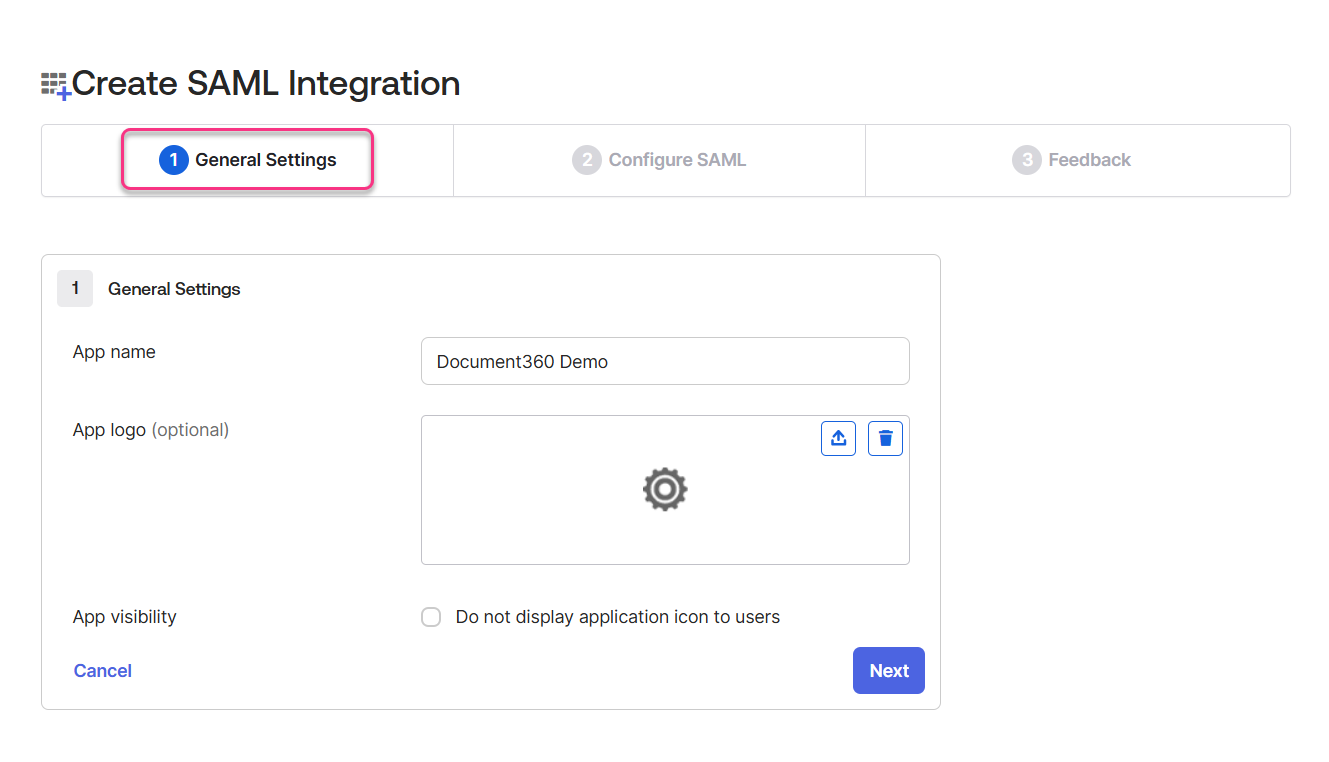

Een SAML-integratie creëren in Okta

Vervolgens word je doorgestuurd naar de pagina Create SAML Integration .

Algemene instellingen

Voer in het tabblad Algemene Instellingen de naam van je nieuwe applicatie in het veld voor appnaam .

Bekijk en upload indien nodig een logo voor je aanvraag in het veld 'Logo toevoegen '.

Vervolgens kun je het vakje voor de zichtbaarheid van de app aanvinken als dat nodig is.

Klik op de Volgende knop om naar het tabblad SAML Configureren te navigeren.

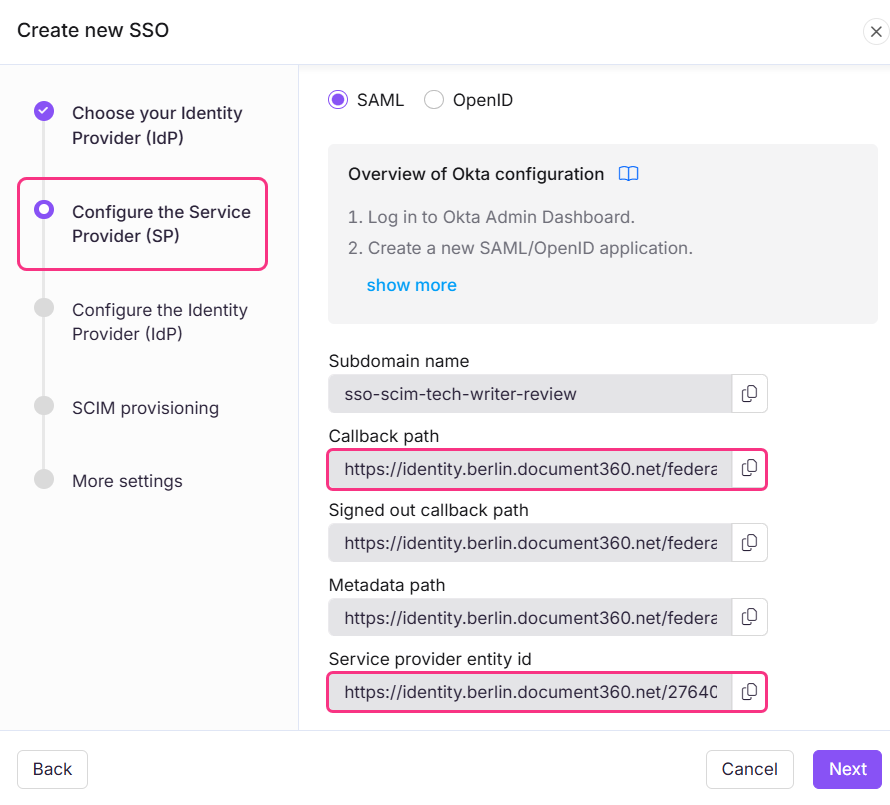

Configureer SAML

In het tabblad SAML configureren heb je de parameters nodig die op de pagina 'Configureer the Service Provider (SP) in Document360 worden gegeven.

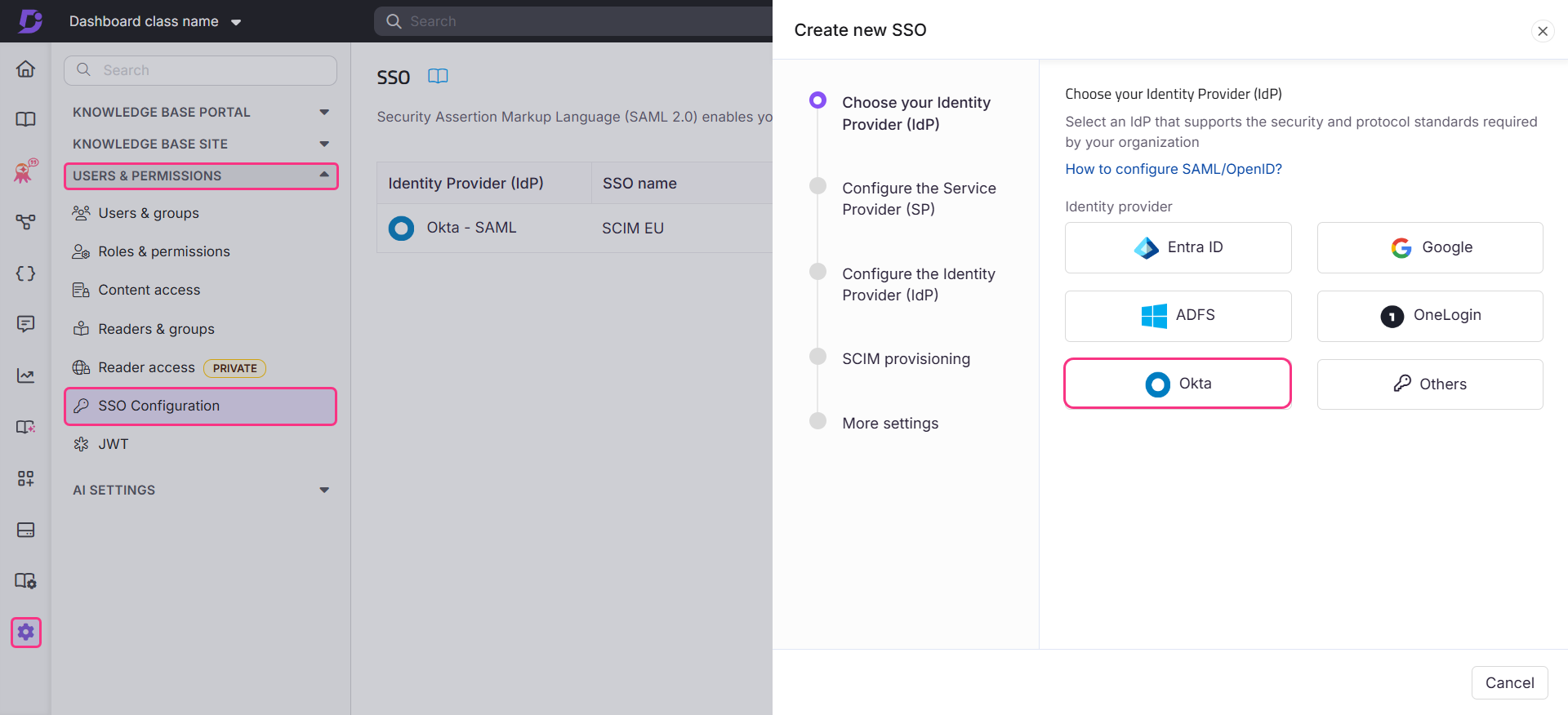

Om toegang te krijgen tot de pagina Configureer de Service Provider (SP), navigeer naar > Gebruikers & permissies > SSO-configuratie in Document360.

Klik op de Create SSO-knop en selecteer Okta op de pagina Choose your Identity Provider (IdP).

Dit leidt je door naar de pagina Configure the Service Provider (SP), die de parameters toont die nodig zijn om de SAML-configuratie op Okta te voltooien.

Voer de parameters van Document360 naar Okta in op basis van de onderstaande tabel.

Document360

Okta

Callback-pad

Enkele aanmeldings-URL

Entiteits-ID van dienstverlener

Publiek URI (SP Entity ID)

Selecteer E-mailadres in het keuzemenu Naam-ID formaat

Selecteer E-mail in het keuzemenu van de gebruikersnaam van de applicatie .

OPMERKING

E-mail- en naamparameters zijn hoofdlettergevoelig.

.png)

Klik op Volgende om naar de Feedbackpagina te gaan.

Feedback

De feedbackpagina is bedoeld om informatie aan Okta te geven over hoe je de applicatie configureert. Selecteer het selectievakje Dit is een interne app die we hebben aangemaakt en klik op Voltooien.

.png)

Je hebt nu met succes een applicatie in Okta gemaakt en geconfigureerd met Document360.

Assign Profile-attribuutstatements

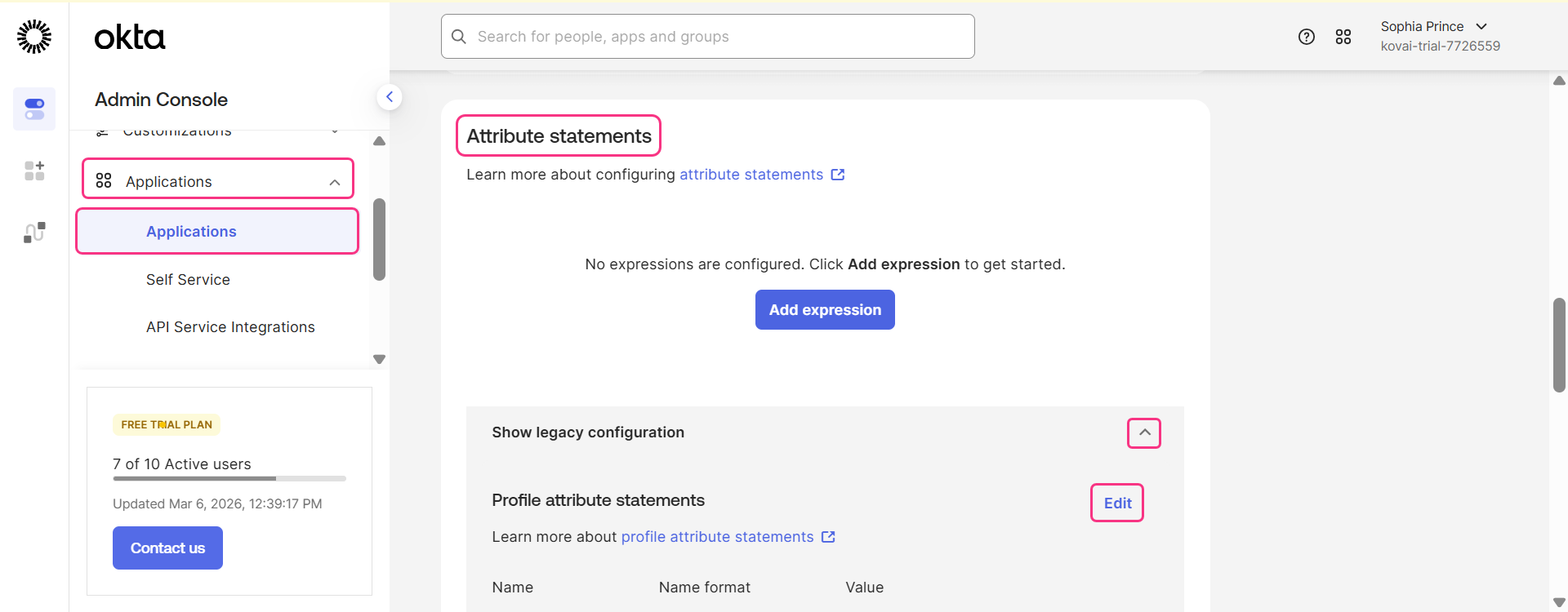

Navigeer naar het tabblad Aanmelden en scroll naar beneden naar Attribuut-instructies.

Wijd de Legacy-configuratie tonen en klik op Bewerken op Profiel-attribuutinstructies.

Werk de benodigde velden bij volgens de onderstaande tabel. Je zult twee extra rijen moeten toevoegen om alle details uit de onderstaande tabel in te voeren.

Naam | Naamformaat |

|---|---|

urn:oasis:names:tc:SAML:2.0:nameid | URI-referentie |

Naam | Onspecificeerd |

Onspecificeerd |

Klik op Opslaan.

Document360 naar Okta SAML SSO configuratie

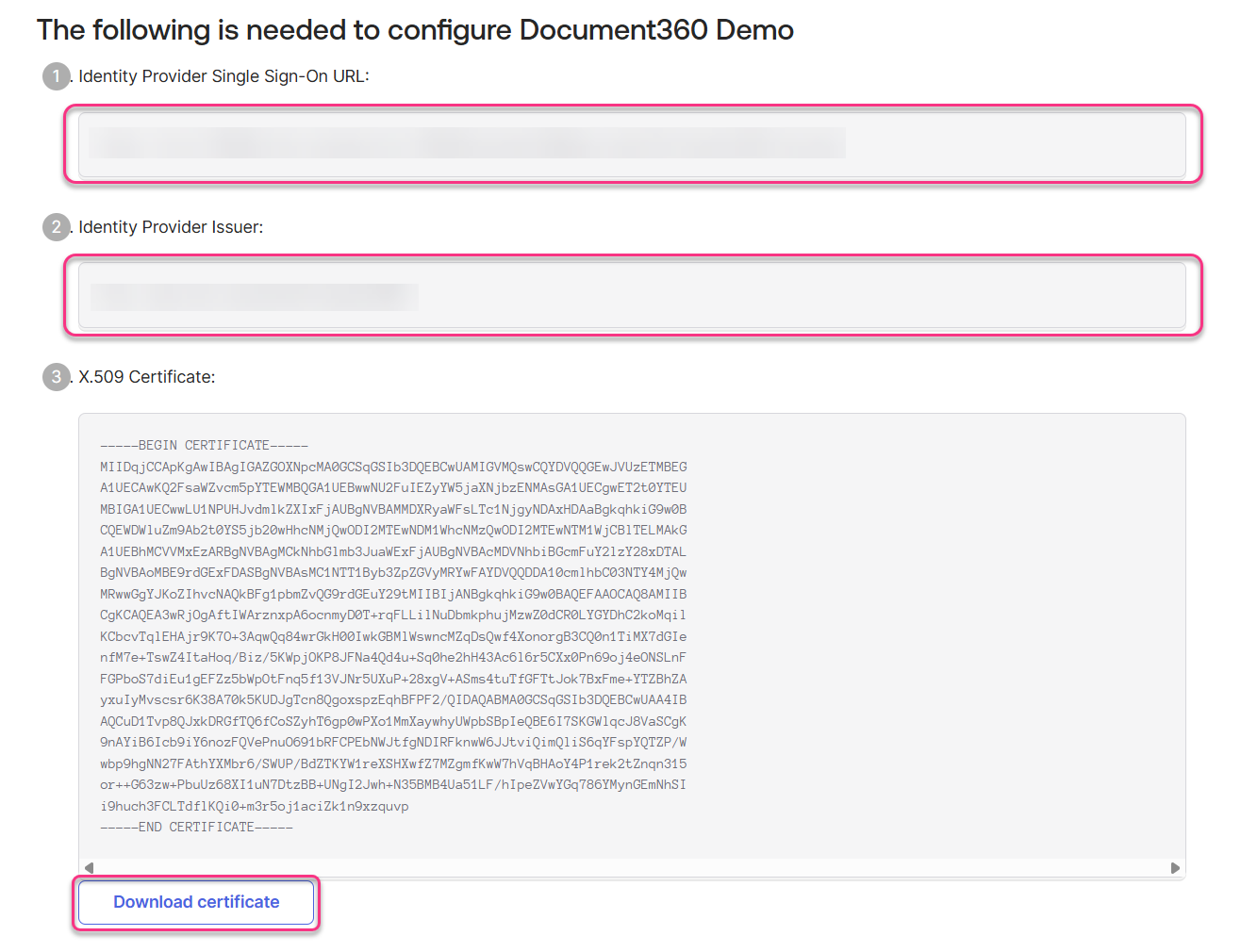

SAML-installatie-instructies op Okta

Klik op het Okta-dashboard op het keuzemenu Applicaties en selecteer Applicaties.

Selecteer op de pagina Applicaties de actieve applicatie die je wilt configureren in Document360.

Klik op het tabblad Aanmelden .

Klik op de knop View SAML installatie-instructies

De parameters die geconfigureerd moeten worden, openen in een nieuwe webpagina.

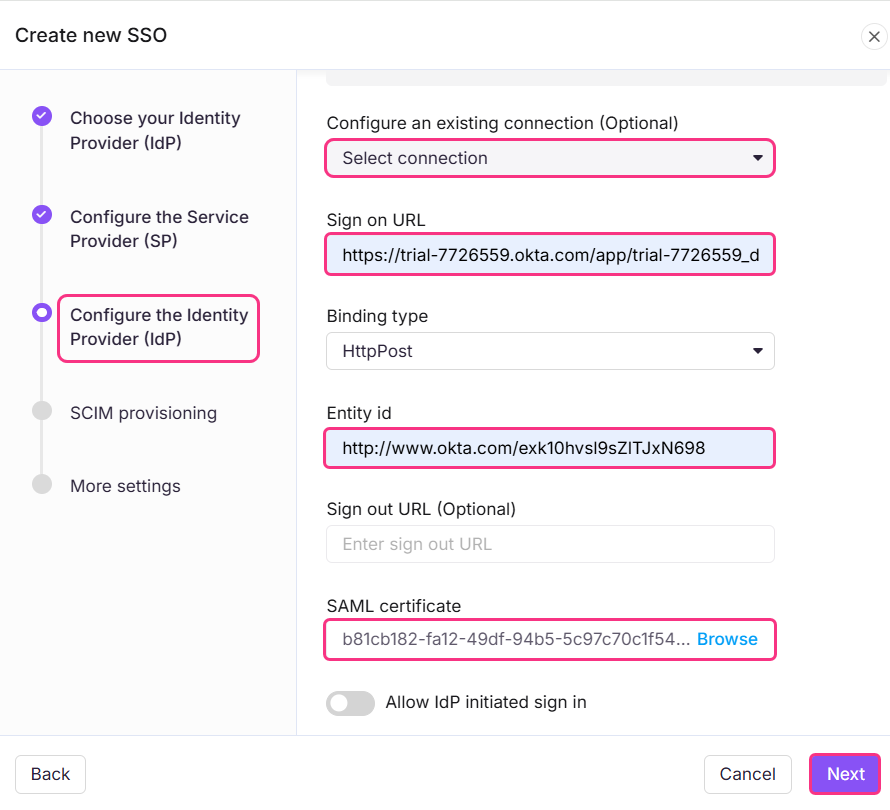

SSO-configuratie op Document360

Schakel over naar de Document360-pagina die je had geopend, waarop de pagina 'Configureer the Service Provider' (SP) wordt weergegeven.

In Configure a existing connection field kun je erven van een reeds aangemaakte SSO-configuratie die SCIM heeft ingeschakeld in het hoofdproject. Door deze verbinding te selecteren en te erven, wordt de huidige SSO-configuratie ingesteld als de door kind geërfde SSO-configuratie en erft deze automatisch de SCIM-configuratie van de ouder.

OPMERKING

Voor meer informatie over overerving, ga naar Gebruikers en lezers beheren met SCIM in Okta

Voltooi de velden op de pagina Configure the Identity Provider (IdP) met behulp van de setup-instructies van Okta.

Download het X.509-certificaat van Okta en voeg het gedownloade okta_cert-bestand toe in het SAML-certificaatveld op Document360.

Document360

Okta

Aanmeld-URL

Identiteitsprovider Single Sign-On URL

Entiteits-ID

Identiteitsaanbieder Uitgever

SAML-certificaat

X.509 Certificaat

Zet vervolgens de schakelaar ' IdP' toestaan die inlogen wordt geïnitieerd aan/uit, afhankelijk van je projectvereisten.

Als dat klaar is, klik je op de Volgende-knop om naar de SCIM-provisioningpagina te navigeren .

SCIM Provisioning met Okta

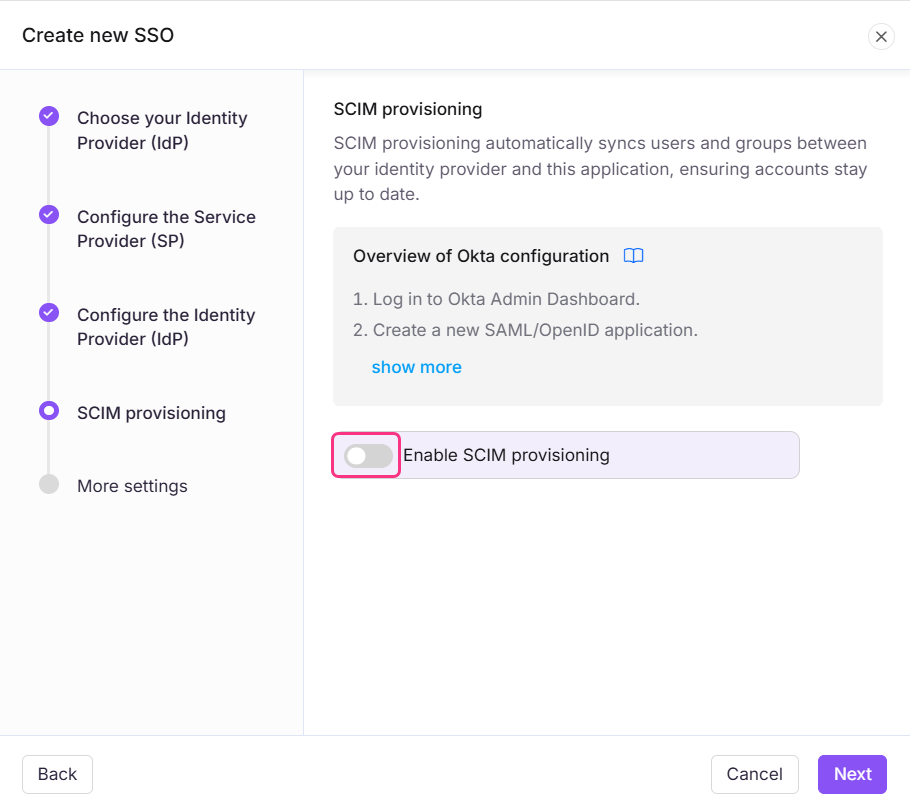

Als SCIM-provisioning vereist is,

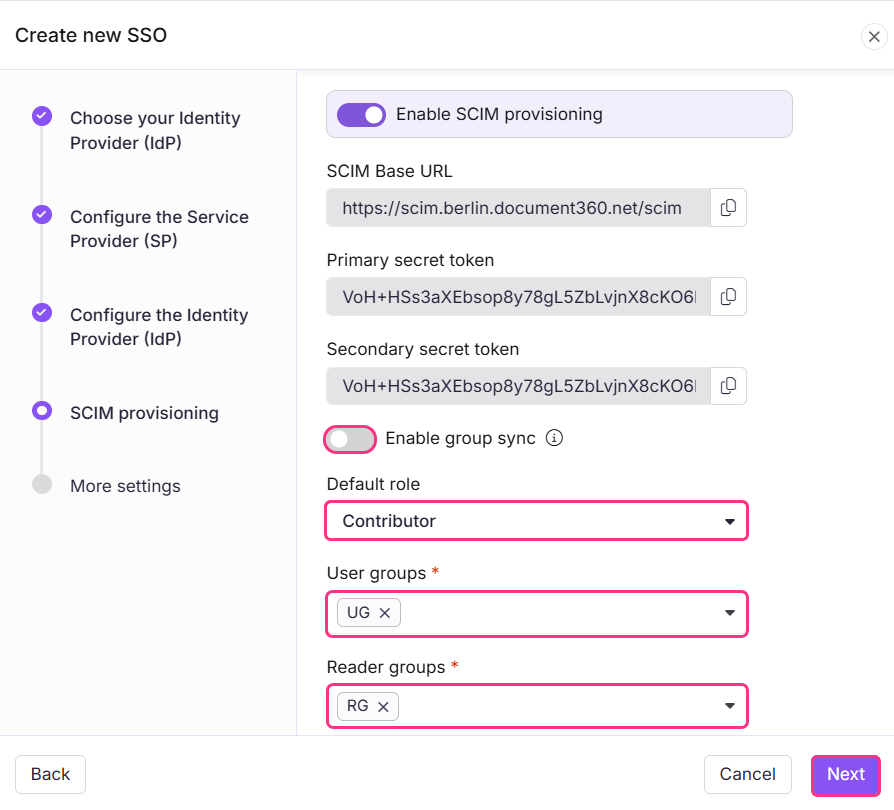

Zet de schakelaar SCIM Provisioning inschakelen aan.

Er zal een bevestigingsdialoog verschijnen waarin de voorwaarden voor het mogelijk maken van SCIM worden uiteengezet. Bekijk de voorwaarden, vink het vakje aan en klik op Akkoord.

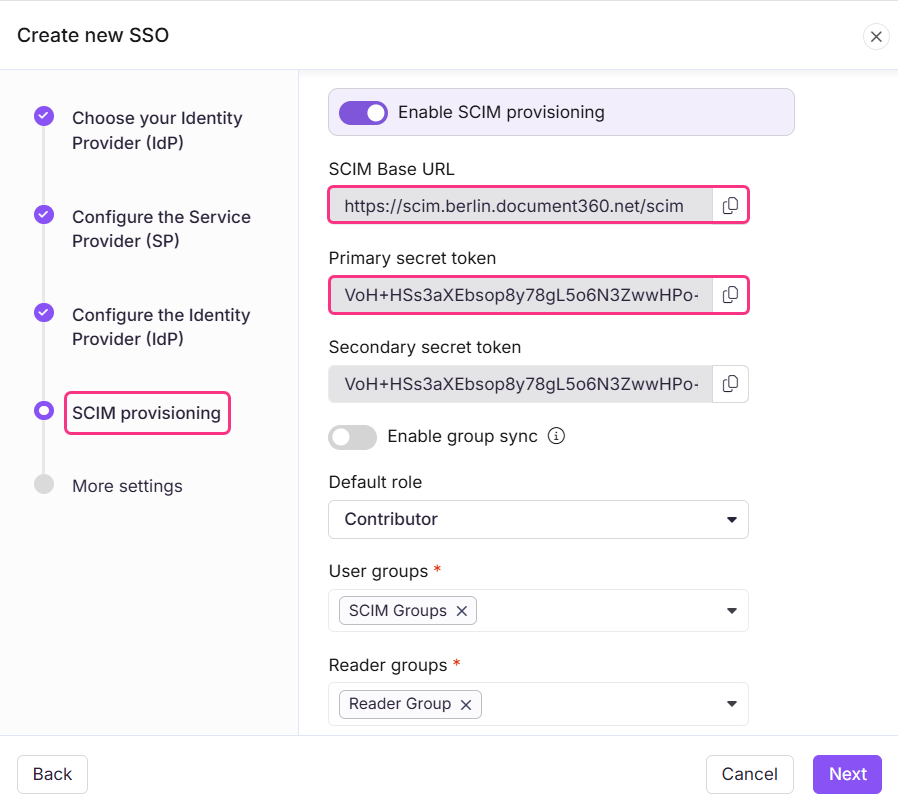

De parameters die nodig zijn om de SCIM-configuratie in Okta te voltooien, worden vervolgens weergegeven.

Ga naar Okta om SCIM-provisioning in te schakelen

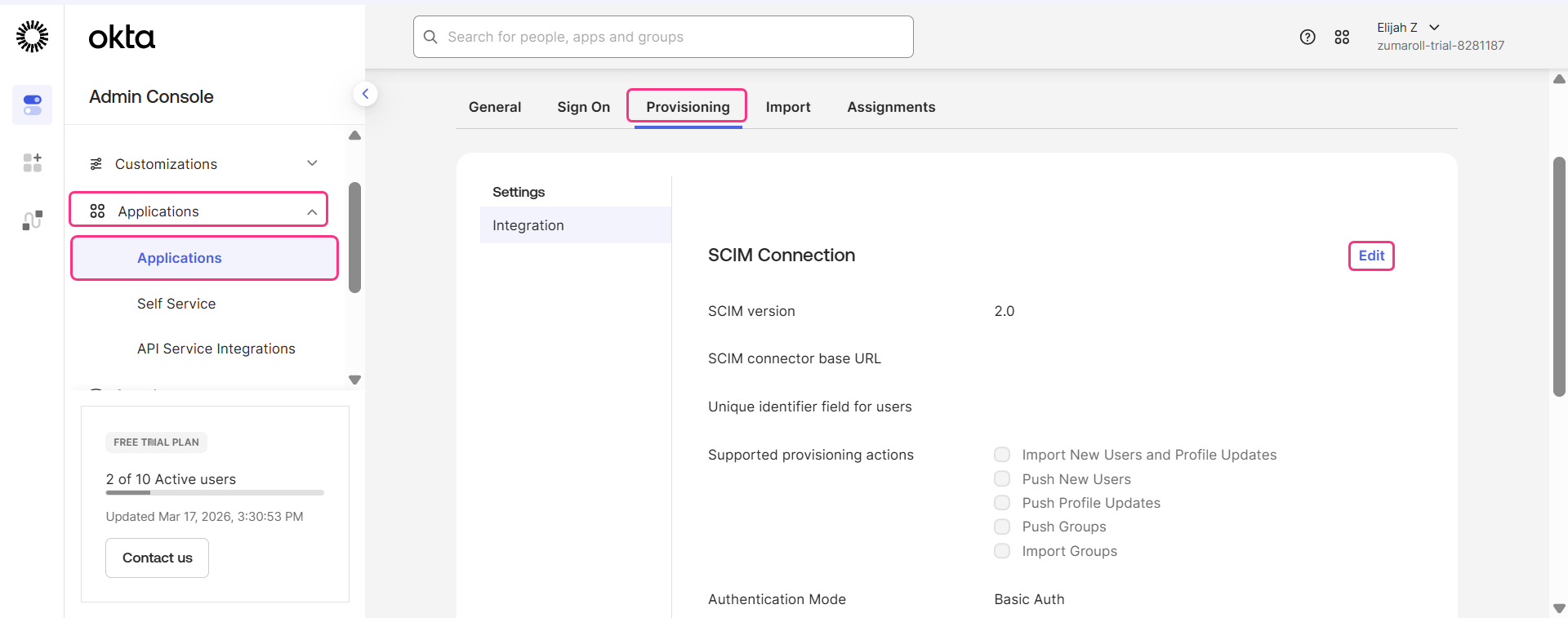

Vouw in de Okta Admin Console het keuzemenu Applicaties uit vanuit de linker navigatiebalk en klik op Applicaties.

Selecteer de applicatie waarin je SCIM-provisioning wilt inschakelen.

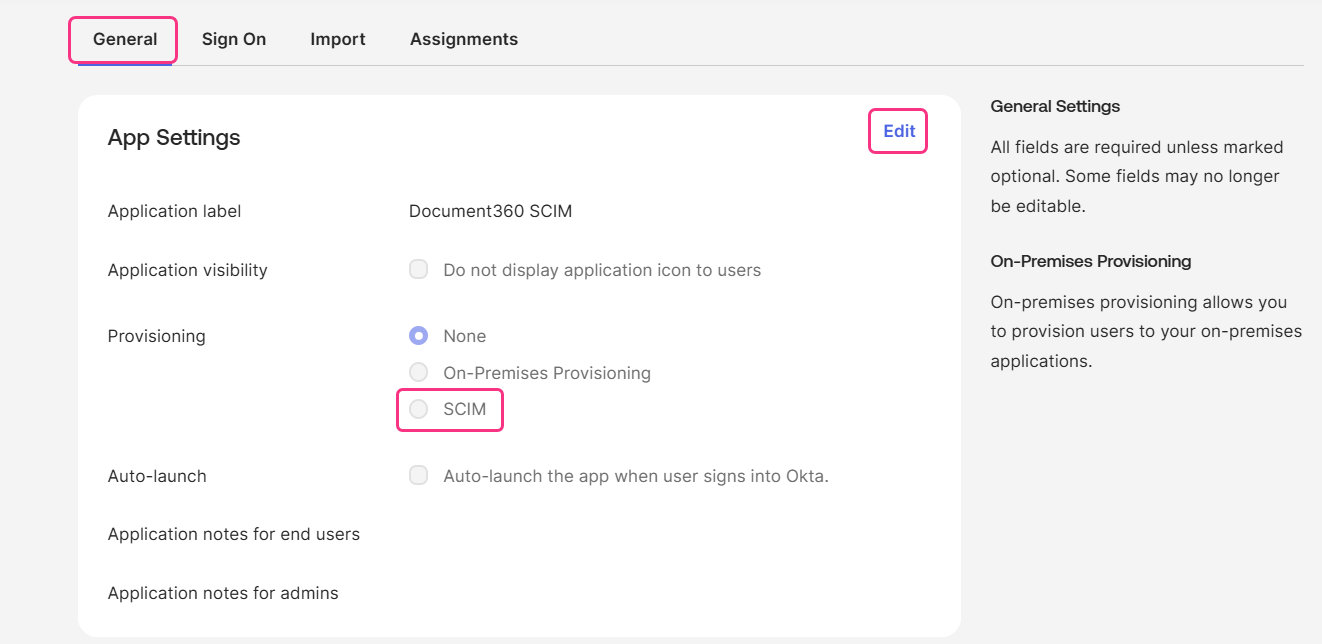

Ga naar het tabblad Algemeen en klik op Bewerken onder App-instellingen.

Selecteer de knop SCIM Provisioning en klik op Opslaan.

Provisionele SCIM in Okta met Document360

Ga naar het tabblad Provisioning en klik onderde sectie SCIM Connection, op Bewerken.

Voer de SCIM-basis-URL van Document360 in het SCIM-connectorbasis-URL-veld van Okta.

Okta | Document360 |

|---|---|

SCIM-connectorbasis-URL | SCIM Base URL |

HTTP Header Autorisatie | Primaire geheime token |

Voer in het veld Unieke identificatie voor gebruikers gebruikersnaam in.

Selecteer onder Ondersteunde provisioningacties alleen de opties die door Document360 worden ondersteund:

Nieuwe gebruikers pushen

Pushgroepen

Kies in het keuzemenu Authenticatiemodus HTTP Header.

Ga naar Document360 en kopieer op de SCIM-provisioningpagina het primaire geheime token.

Plak het primaire geheime token in het veld HTTP Header Authorization .

OPMERKING

De primaire en secundaire tokens worden eenmaal gegenereerd en alleen getoond op het moment van aanmaken. Je kunt ervoor kiezen om het primaire of het secundaire geheime token te kopiëren. Zorg ervoor dat je ze kopieert en op een veilige plek opslaat voordat je de configuratie opslaat. Zodra de SSO-configuratie is opgeslagen, verschijnen de tokens gemaskeerd wanneer je terugkomt om ze te bewerken en kunnen ze niet worden teruggehaald. Om een nieuwe token te verkrijgen, moet je deze opnieuw genereren. Het regenereren van een token maakt de bestaande ongeldig; je zult het nieuwe token in je Okta-configuratie moeten bijwerken om zonder onderbreking te kunnen blijven synchroniseren.

.png)

OPMERKING

Klik nog niet op Test Connector Configuration. Op dit moment werkt SCIM-provisioning niet met Document360 omdat de SSO-configuratie die in Document360 is ingesteld nog niet is voltooid.

Ga naar Document360 om een standaardrol toe te wijzen

Ga naar de SCIM-provisioningpagina in Document360 en zet indien nodig de schakelaar Groepssynchronisatie inschakelen in. Dit wijst automatisch gebruikers en lezers toe op basis van je IdP-groepsmapping.

In het veld Standaardrol staat de rol standaard op Bijdrager . Je kunt dit wijzigen via het dropdownmenu indien nodig.

Selecteer in de velden Gebruikersgroepen en Lezergroepen de groepen die je wilt toevoegen. Meerdere groepen kunnen worden toegevoegd, en ze erven de standaardrol die je eerder hebt gekozen.

Klik op Volgende om naar de pagina Meer-instellingen te gaan.

Meer settings

Om de SSO-instellingen aan te passen, volgt u de onderstaande stappen.

Voer op de pagina Meer-instellingen een naam in voor je SSO-configuratie in het veld SSO naame.

Voer de tekst in die je wilt weergeven op de inlogknop in het tekstveld 'Inlogknop Aanpassen '.

Activeer de uitloggende SSO-gebruiker indien nodig en stel de duur in waarna een inactieve SSO-gebruiker automatisch wordt uitgelogd.

Kies of je alle gebruikers of geselecteerde gebruikers uitnodigt met de Bestaande team- en lezersaccounts omzetten naar SSO-radioknoppen .

.png)

Klik op Aanmaken om de SSO-configuratie te voltooien.

Ga naar Okta om de SCIM-provisioning met Document360 te voltooien

Nadat de SSO-configuratie succesvol is aangemaakt in Document360, kan de SCIM-provisioning nu in Okta worden voltooid.

Ga terug naar de Okta Admin Console, zorg dat alle benodigde gegevens zijn ingevuld.

.png)

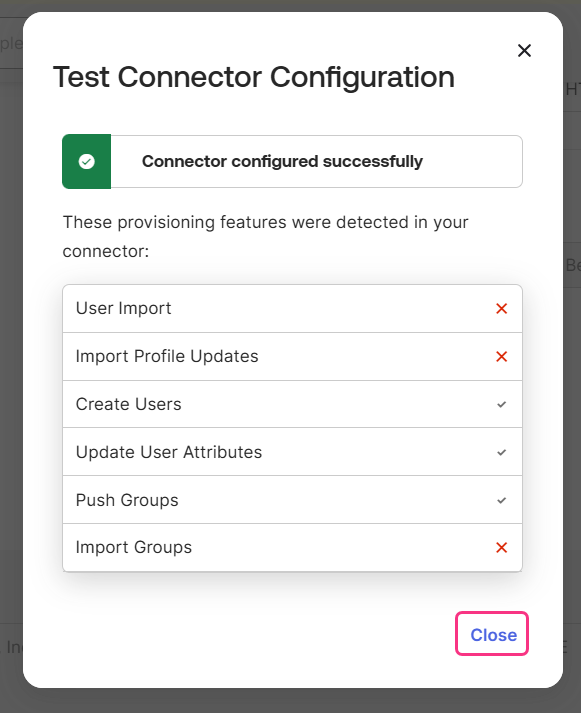

Klik vervolgens op Test Connector Configuration om de verbinding tussen Okta en Document360 te verifiëren.

Er verschijnt een bevestigingsdialoog, dat aangeeft dat de test succesvol was.

Klik op Opslaan om de configuratie te voltooien.

OPMERKING

Voor meer details over hoe je Gebruikers-, Lezers- en Gebruikers- en Lezergroepen toevoegt, ga naar Beheren van Gebruikers en Groepen met SCIM in Okta.

De SSO-configuratie gebaseerd op het SAML-protocol is succesvol geconfigureerd met Okta .

FAQ

Wat is het doel van het hebben van zowel een primaire als secundaire geheime token?

Met zowel een primaire als secundaire token kun je tokens veilig roteren zonder je SCIM-integratie te verstoren.

Als je primaire token bijvoorbeeld per ongeluk wordt blootgesteld in een logbestand of configuratie, hoef je het niet direct terug te trekken en loop je het risico je gebruikerssynchronisatie te verbreken. In plaats daarvan kun je je Okta-integratie omzetten naar eerst het secundaire token, en vervolgens het primaire token op de achtergrond opnieuw genereren. Dit zorgt ervoor dat de gebruikerprovisioning zonder onderbreking doorgaat terwijl het gecompromitteerde token wordt teruggeplaatst.