Deze gids leidt je door de stappen om Single Sign-On (SSO) in Document360 te configureren met OneLogin als Identity Provider (IdP) op basis van het SCIM SAML-protocol. Toegang tot een OneLogin-account is vereist. Let op: alleen gebruikers met Eigenaar of Beheerder als projectrol kunnen SSO configureren in Document360.

PRO TIP

Het wordt aanbevolen om Document360 en OneLogin in twee aparte tabbladen/browservensters te openen, omdat het configureren van SSO in Document360 vereist dat je meerdere keren tussen Okta en Document360 moet wisselen.

Maak SSO aan in Document360

Om SSO aan te maken en SAML SCIM te configureren in Document360 met OneLogin,

Ga naar Document360 en navigeer naar Instellingen > Gebruikers & machtigingen > SSO-configuratie in Document360.

Klik op de Create SSO-knop om een nieuwe SSO aan te maken.

.png)

Selecteer OneLogin als je identiteitsprovider op de pagina Kies je identiteitsprovider (IdP).

.png)

Een applicatie toevoegen in OneLogin

Om een SCIM toe te voegen met een SAML-geprovisioneerde app in OneLogin,

Log in op je OneLogin Admin Portal met je inloggegevens.

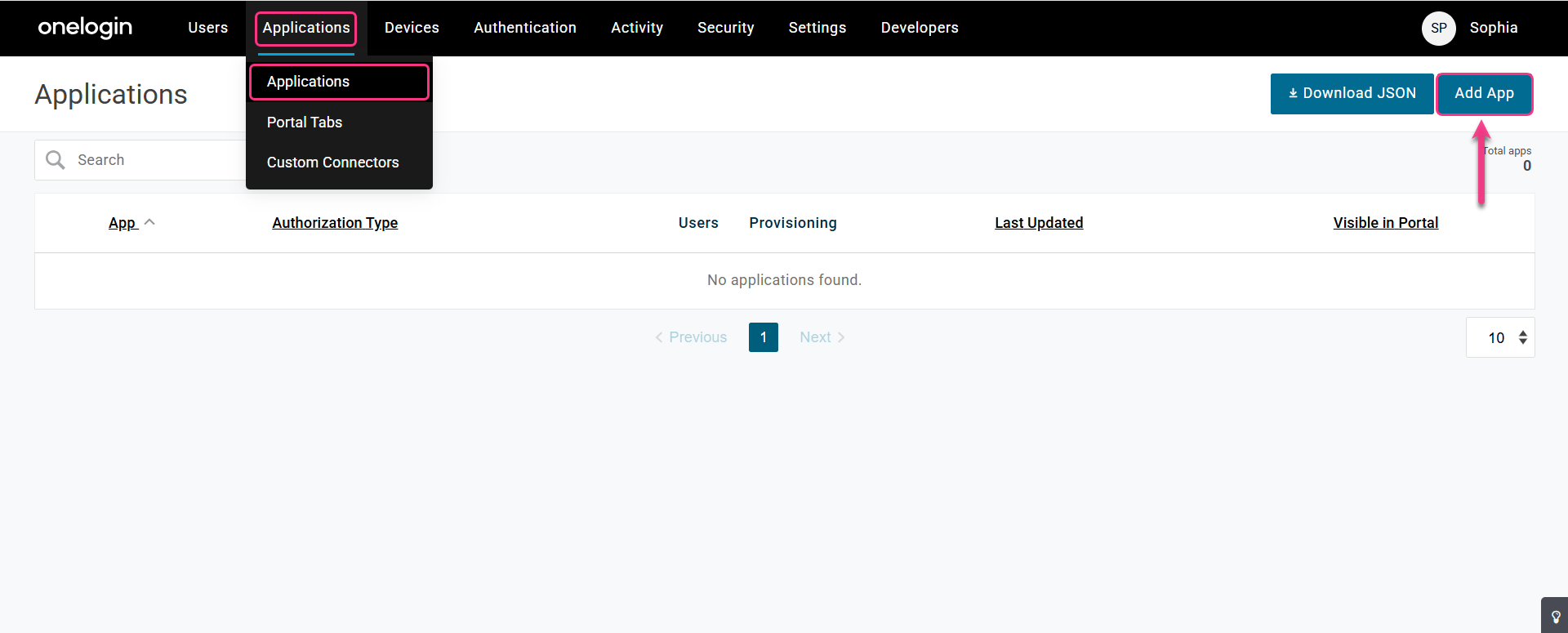

Selecteer in het bovenste menu Applicaties.

Klik op App toevoegen.

Typ in de zoekbalk SCIM en selecteer SCIM Provisioner met SAML (SCIM v2 Enterprise, SCIM2 PATCH for Groups) uit de lijst en klik op Opslaan.

Download X.509-certificaat

Om het certificaat te downloaden dat nodig is om Document360 met OneLogin te configureren,

Ga naar het SSO-tabblad in OneLogin en selecteer Bekijk Details om het certificaat te downloaden.

.png)

OPMERKING

Dit gedownloade certificaat is later nodig bij het configureren van Document360 met OneLogin IdP.

Configureer de Service Provider (SP)

Om de Service Provider in Document360 te configureren,

Ga naar de pagina Service Provider (SP) Configureren in Document360 en kopieer de parameters die nodig zijn om te configureren met OneLogin.

.png)

Ga naar OneLogin, ga naar het tabblad Configuratie , en voer de parameters van Document360 in naar OneLogin zoals hieronder weergegeven.

OneLogin | Document360 |

|---|---|

SAML Publiek-URL | Entiteits-ID van dienstverlener |

SAML Consumenten-URL | Callback-pad |

.png)

Configureer de identiteitsprovider

Om Document360 te configureren met OneLogin,

Ga in OneLogin naar het SSO-tabblad en kopieer deze parameters om in Document360 in te voeren.

.png)

Ga naar Document360 en klik op Volgend om naar de pagina Configureren van de Identity Provider (IdP) te gaan.

In het veld 'Configure an existing connection ' kun je erven van een reeds aangemaakte SSO-configuratie die SCIM heeft ingeschakeld in het hoofdproject. Door deze verbinding te selecteren en te erven, wordt de huidige SSO-configuratie ingesteld als de door kind geërfde SSO-configuratie en erft deze automatisch de SCIM-configuratie van de ouder.

OPMERKING

Voor meer informatie over Inheritance, ga naar Inherit from another application

Voer de parameters van OneLogin in naar Document360 op basis van de onderstaande tabel.

OneLogin | Document360 |

|---|---|

Uitgevende URL | Entiteits-ID |

SAML 2.0 Endpoint (HTTP) | Aanmeld-URL |

SAML-certificaat | X.509-certificaat |

Voeg vervolgens het eerder gedownloade X.509-certificaat toe in het SAML-certificaatveld op Document360.

Zet de schakelaar 'Admit IdP' die inlogen toestaat aan/uit volgens je projecteisen.

.png)

Klik op Volgend om naar de SCIM-provisioningpagina te gaan.

Provisioneer SCIM in Document360 met OneLogin

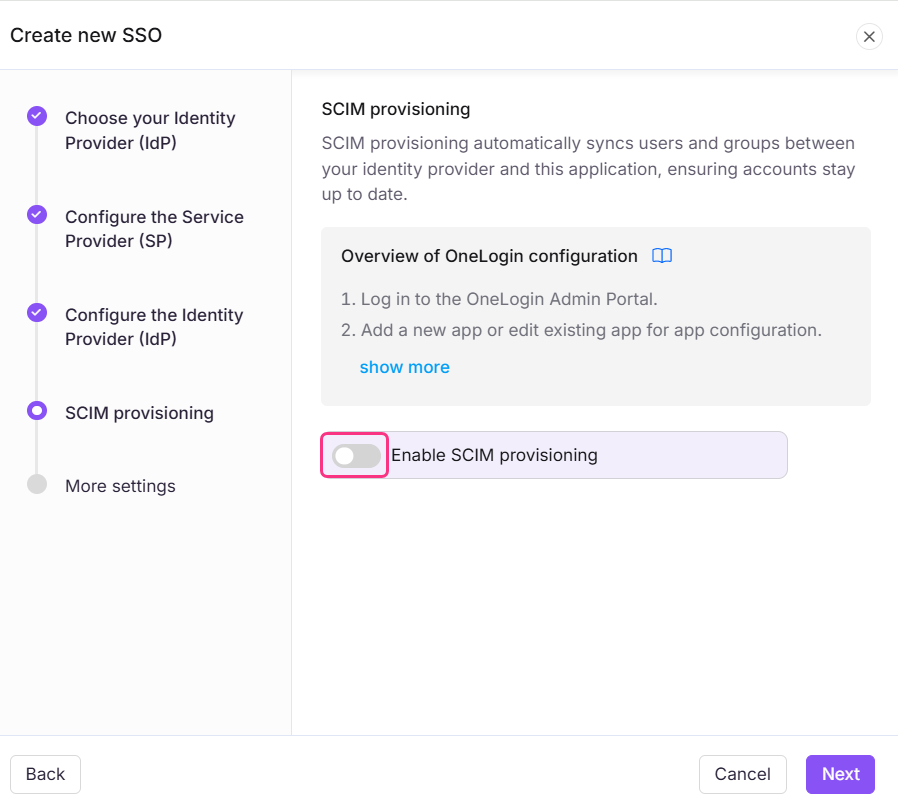

Als SCIM-provisioning vereist is,

Zet de schakelaar SCIM inschakelen in.

Er zal een bevestigingsdialoog verschijnen waarin de voorwaarden voor het mogelijk maken van SCIM worden uiteengezet. Bekijk de voorwaarden, vink het vakje aan en klik op Akkoord.

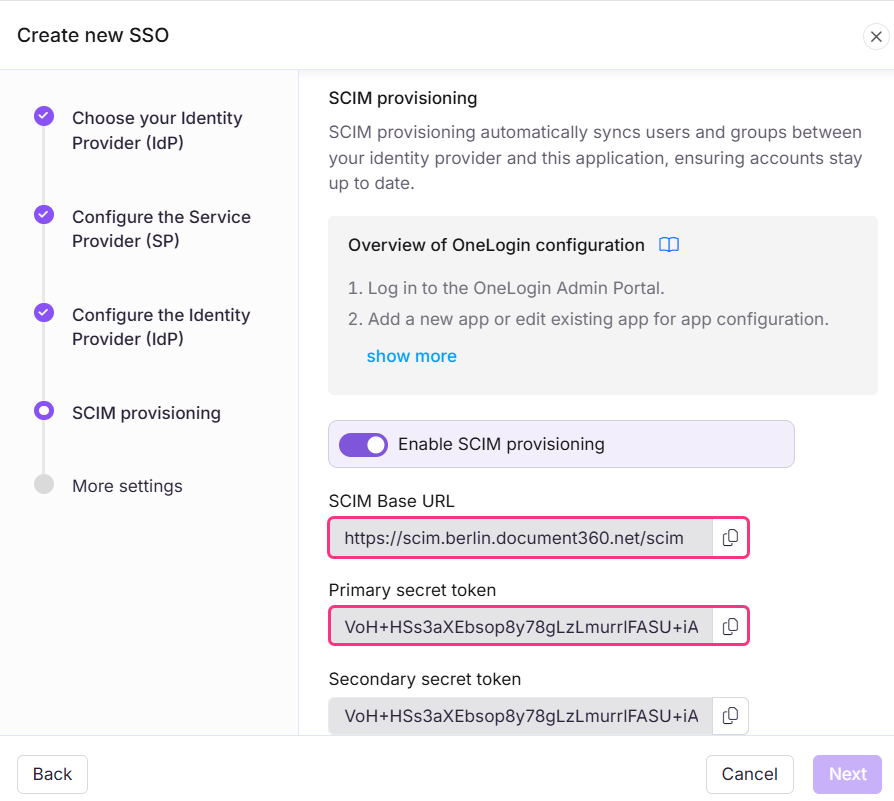

De parameters die nodig zijn om de SCIM-configuratie in OneLogin te voltooien, worden vervolgens weergegeven.

Ga naar OneLogin om de SCIM-provisioning te voltooien

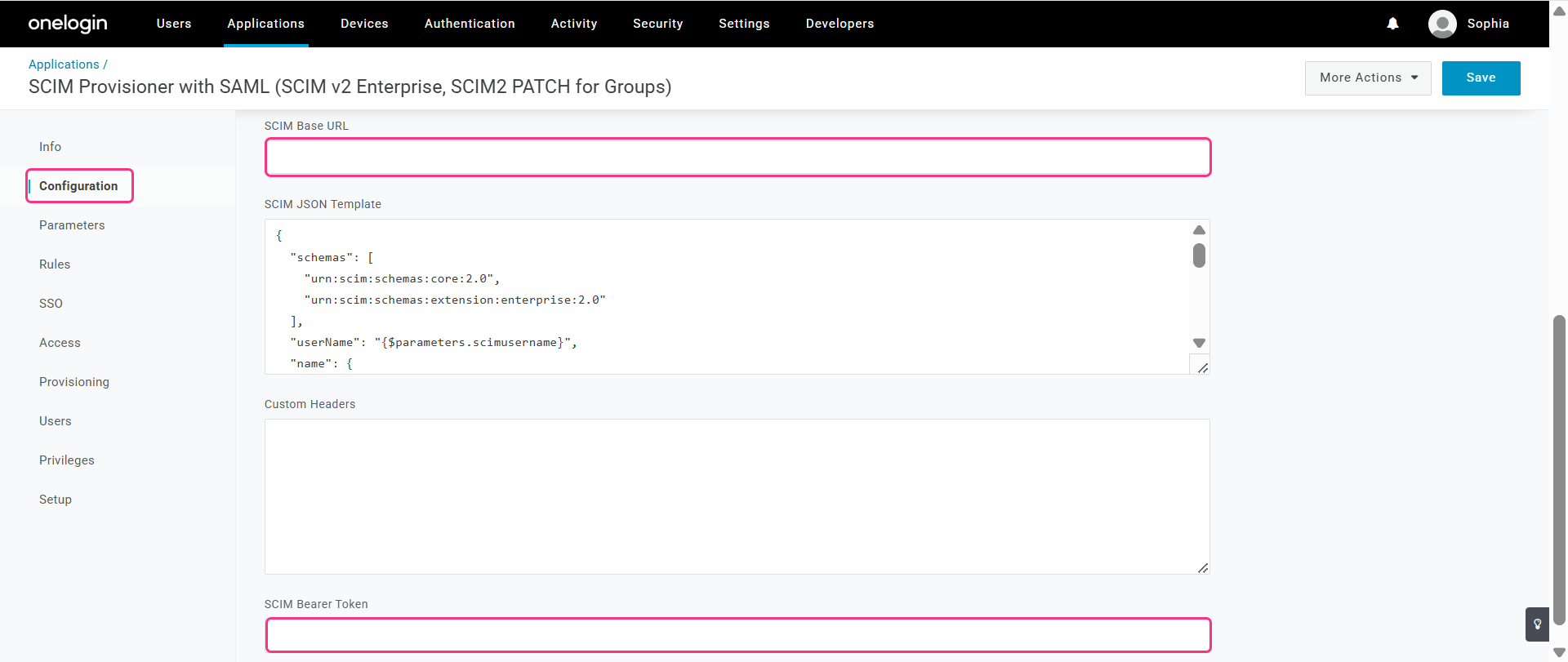

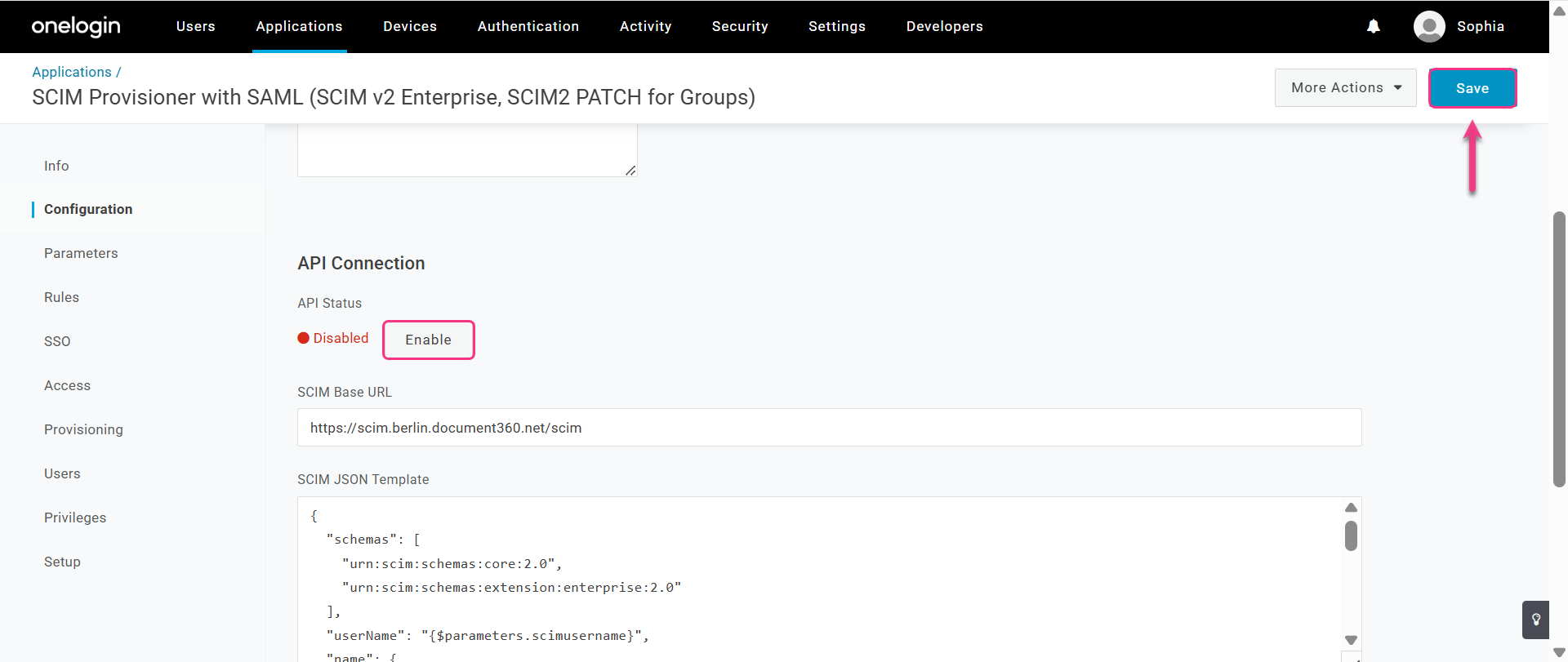

Ga naar OneLogin en ga naar het tabblad Configuratie .

Scroll naar beneden naar het gedeelte API-verbinding en voer de velden van Document360 naar OneLogin in zoals hieronder weergegeven.

Document360

OneLogin

SCIM Base URL

SCIM Base URL

Primaire geheime token

SCIM Drager Token

Zodra je bent ingevoerd, klik je op Enable to enable enable in OneLogin.

Klik vervolgens op Opslaan om succesvol een SAML-applicatie met SCIM ingeschakeld aan te maken.

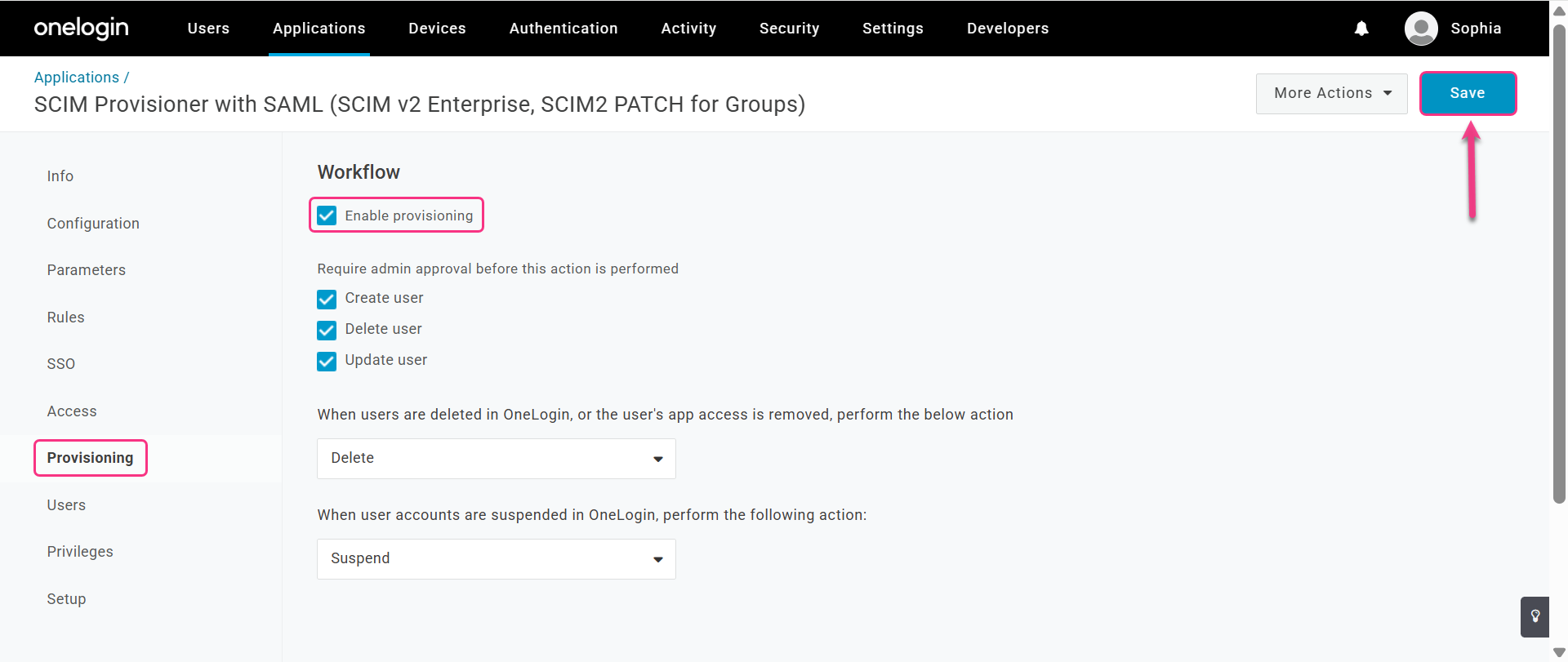

Schakel SCIM-provisioning in in OneLogin in

Ga in OneLogin naar het tabblad Provisioning, selecteer het vakje Provisioning Enable en klik op Opslaan.

SCIM provisioner met SAML-applicatie is succesvol gecreëerd.

OPMERKING

Zoals te zien is op de provisioning-pagina, kun je gebruikers beheren door de volgende acties uit te voeren:

Gebruiker aanmaken

Gebruiker verwijderen

Gebruiker bijwerken

Je kunt deze acties ook verder aanpassen door gebruik te maken van de beschikbare dropdown-opties.

Wijs standaardrol toe

Om een standaardrol toe te wijzen en gebruikers- en lezergroepen toe te voegen,

Ga terug naar Document360, en in het veld Standaardrol is de rol standaard ingesteld op Bijdrager . Je kunt dit wijzigen via het dropdownmenu indien nodig.

Selecteer in de velden Gebruikersgroepen en Lezergroepen de groepen die je wilt toevoegen. Meerdere groepen kunnen worden toegevoegd, en ze erven de standaardrol die je eerder hebt gekozen.

.png)

Klik op Volgende om naar Meer instellingen te navigeren.

Meer settings

Op de pagina Meer instellingen configureer je het volgende:

SSO-naam: Voer een naam in voor de SSO-configuratie.

Inlogknop aanpassen: Voer de tekst in voor de inlogknop die aan gebruikers wordt weergegeven.

Automatisch toewijzen van lezergroep: Deze optie is alleen beschikbaar voor bestaande SSO-configuraties. Voor nieuw aangemaakte SSO-configuraties wordt de schakelaar voor de automatische toewijzing van lezergroepen niet weergegeven , aangezien SCIM automatisch gebruikers en groepen provisioneert.

Log uit met idle SSO-gebruiker: Zet en of uit op basis van je behoeften.

Kies of je Alle gebruikers of alleen geselecteerde gebruikers uitnodigt voor SSO door de radioknoppen te selecteren.

.png)

Klik op Aanmaken om de SSO-configuratie te voltooien.

SAML SSO met SCIM is succesvol opgezet. Je kunt gebruikers nu direct beheren vanuit je OneLogin IdP.

Erven van een andere applicatie

Bij het aanmaken van een nieuwe SSO-configuratie in Document360 kun je SCIM-instellingen erven van een bestaande SSO-verbinding. Deze aanpak vereenvoudigt het installatieproces, voorkomt herhaling van configuratiestappen en helpt beheerders tijd te besparen terwijl consistentie tussen integraties wordt gewaarborgd.

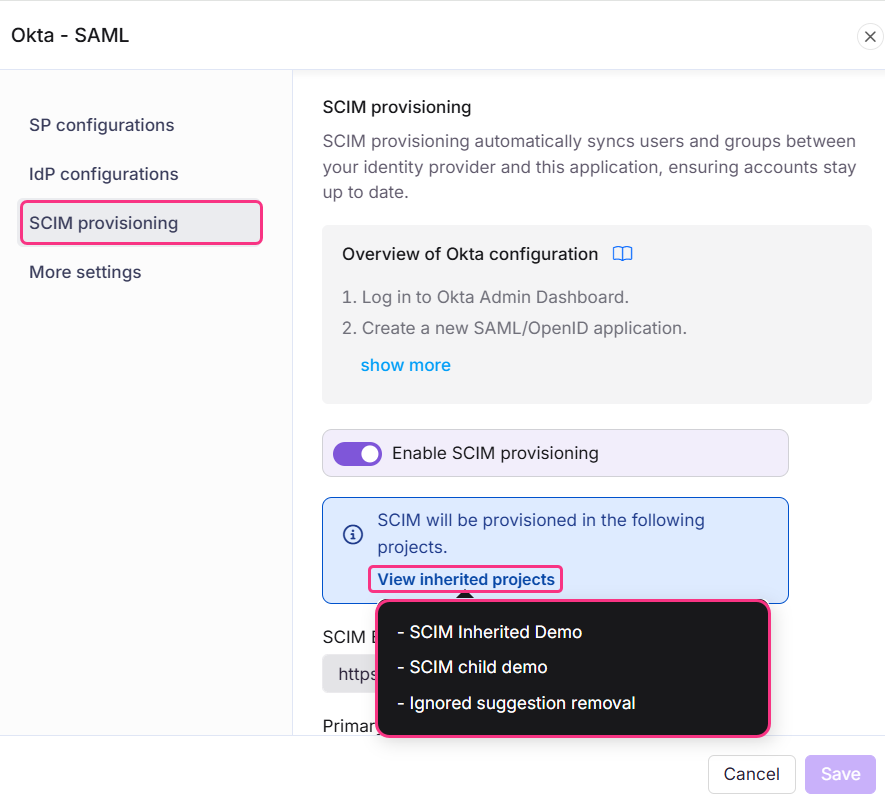

Kindgeërfde SSO-configuratie

Selecteer op de pagina Configure Identity Provider (IdP) het veld 'Configure an existing connection' en kies de ouderapplicatie van SSO SCIM waarvan je wilt erven. Door deze optie te selecteren, wordt het huidige project aangewezen als het kindproject, waarbij alle relevante eigenschappen van de ouder worden geërfd.

.png)

OPMERKING

Zodra de SSO-configuratie is aangemaakt, worden de SCIM-provisioning-instellingen overgenomen van de ouderapplicatie en kunnen ze niet meer worden aangepast in de kindapplicatie.

Oudergeërfde SSO-configuratie

De moederapplicatie toont een lijst van alle projecten die de configuratie hebben geërfd. Alle wijzigingen die aan de ouderapplicatie worden aangebracht, worden automatisch weergegeven in de kindapplicatie.

Als SCIM in het hoofdproject is ingeschakeld nadat kindprojecten het al hebben geërfd, worden de gebruikers en groepen automatisch aan alle kindprojecten op de achtergrond toegewezen.

Het inschakelen van overerving maakt het eenvoudiger om meerdere SSO-configuraties met SCIM ingeschakeld te beheren, omdat alle instellingen vanuit één ouderapplicatie worden bestuurd. Dit bespaart tijd en vermindert de inspanning die nodig is om elke configuratie afzonderlijk te beheren.

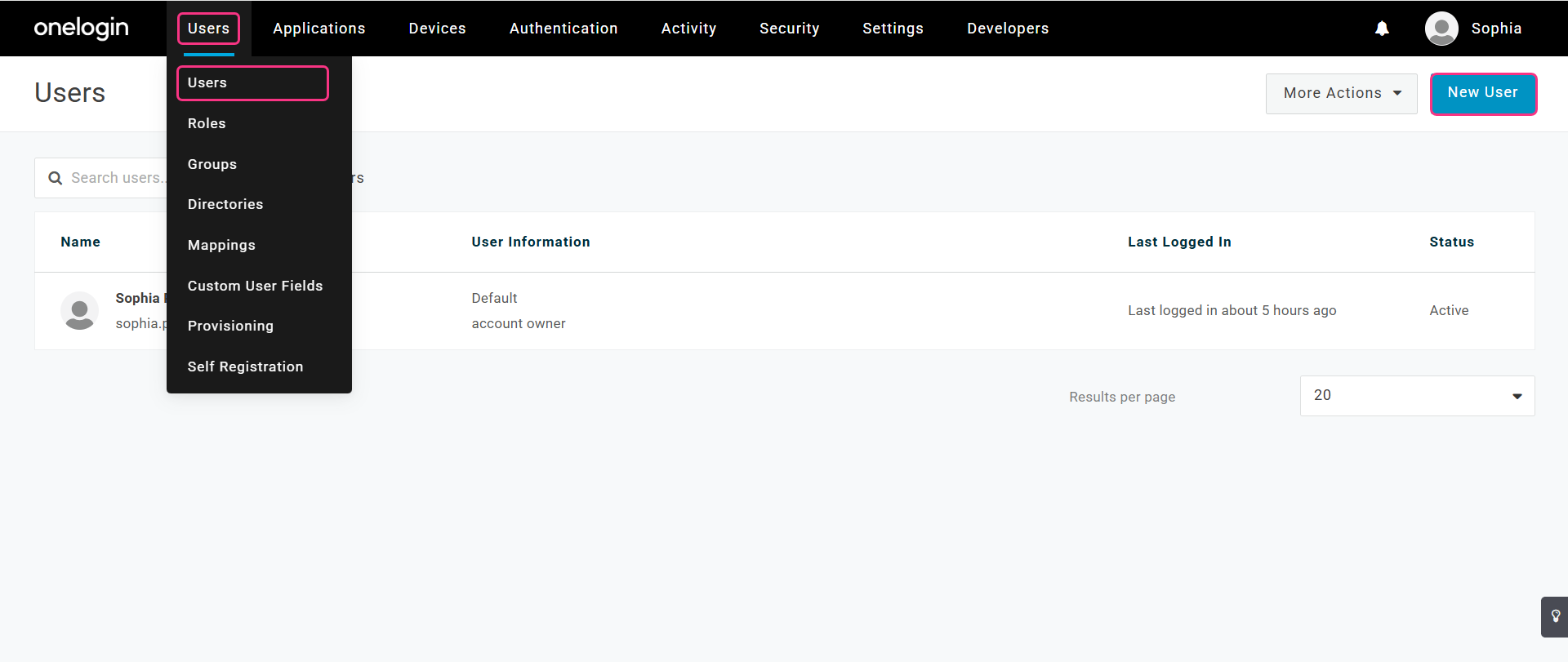

Document360 beheren met OneLogin

Zodra je de SAML-applicatie met SCIM succesvol hebt geprovisioneerd en aangemaakt in Document360 met OneLogin, kun je gebruikers, lezers en groepen direct beheren vanuit OneLogin, waarbij alle wijzigingen automatisch in Document360 worden weergegeven.

Gebruiker toevoegen

Om gebruikers toe te voegen, volgt u de onderstaande stappen.

Vouw in het bovenste menu het keuzemenu Gebruikers uit en selecteer Gebruikers.

Klik op Nieuwe Gebruiker , voer de vereiste gebruikersgegevens in en klik op Opslaan.

Er wordt nu een nieuwe gebruiker succesvol aangemaakt.

Toepassing toewijzen aan Gebruiker

Om de gebruiker aan de applicatie toe te wijzen,

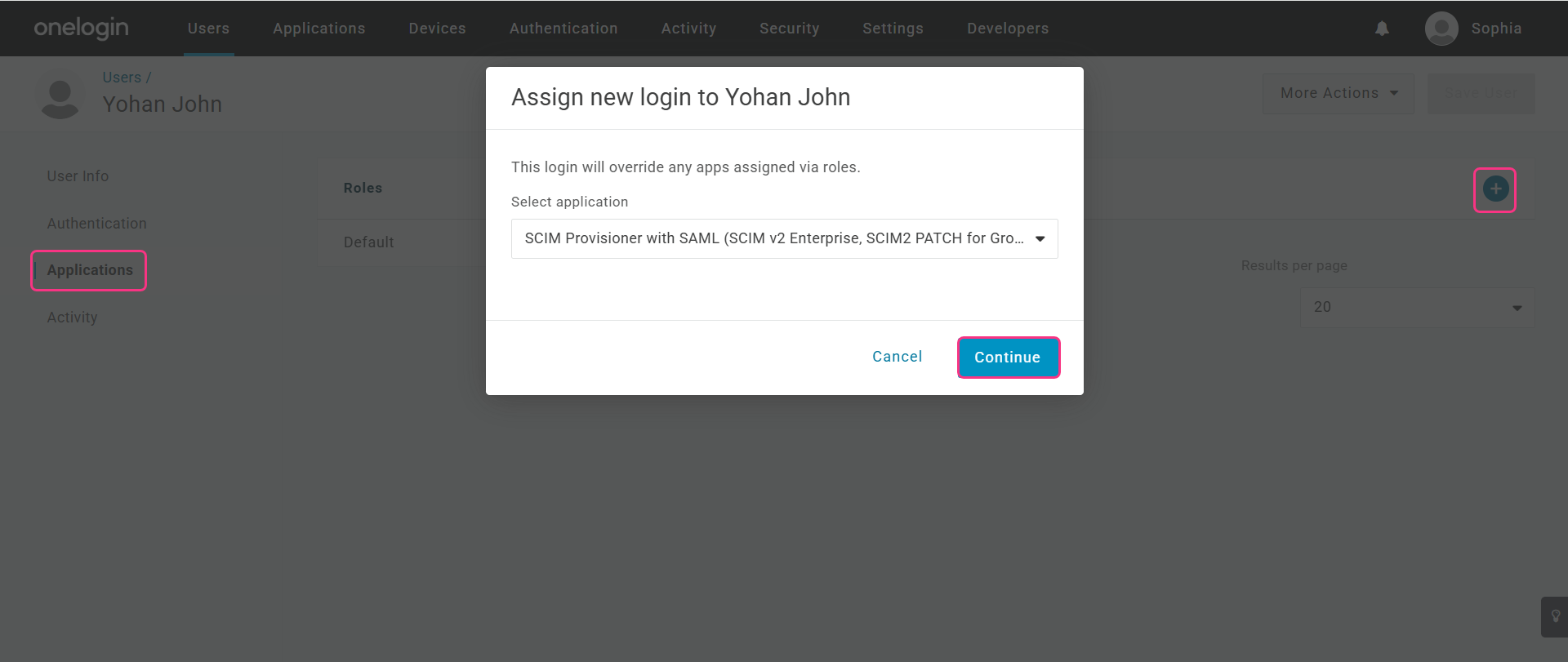

Na het aanmaken van de gebruiker ga je naar Applicatie in het linkermenu.

Klik op het '+'-icoon rechtsboven om een applicatie toe te voegen.

Selecteer de applicatie met SCIM-geprovisioneerde SAML ingeschakeld en klik op Doorgaan.

Voer het e-mailadres van de gebruiker in in het SCIM-gebruikersnaamveld en klik vervolgens op Opslaan.

De gebruiker is nu succesvol toegewezen aan de applicatie.

Gebruikersstatus goedkeuren

Om de gebruiker die aan de applicatie is toegewezen goed te keuren:

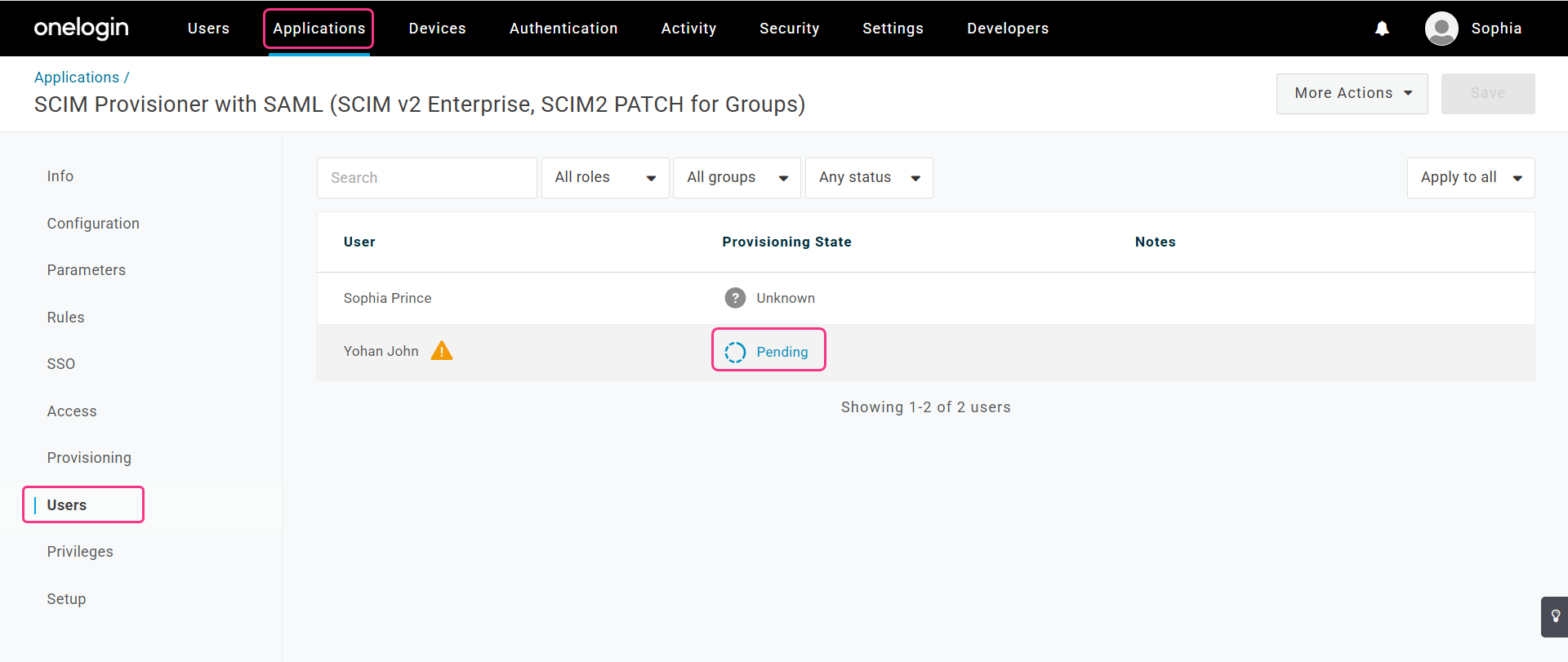

Klik in het bovenste menu op Applicaties en selecteer Applicaties.

Kies de SCIM-geprovisioneerde SAML-applicatie en open het tabblad Gebruikers .

Klik op de status van de gebruiker die in behandeling is, en kies vervolgens Goedkeuren in het bevestigingsmenu.

De gebruiker is nu goedgekeurd en succesvol toegevoegd aan Document360.

Controleer in Document360

Om te verifiëren dat de gebruiker succesvol is toegevoegd aan Document360 vanuit OneLogin IdP,

Ga naar Document360 en ga naar Instellingen > Gebruikers & rechten > Lezers & groepen.

.png)

De aangemaakte gebruiker wordt automatisch toegevoegd in Document360. De SSO-SCIM-badge naast de naam van de gebruiker geeft aan dat de gebruiker SCIM heeft ingeschakeld.

OPMERKING

Gebruikersattributen en groepsmapping worden niet ondersteund in OneLogin, je kunt alleen lezers beheren. Daarom kunnen gebruikers en groepen niet worden toegevoegd via OneLogin.

Gebruikers beheren in Document360

Wanneer SCIM is ingeschakeld, wordt het bewerken van de naam van een gebruiker of het direct verwijderen van een gebruiker in Document360 uitgeschakeld, omdat deze acties via je IdP moeten worden beheerd om beide platforms synchroon te houden.

.png)

Je kunt echter nog steeds de toegang tot de inhoud van de gebruiker beheren binnen Document360.

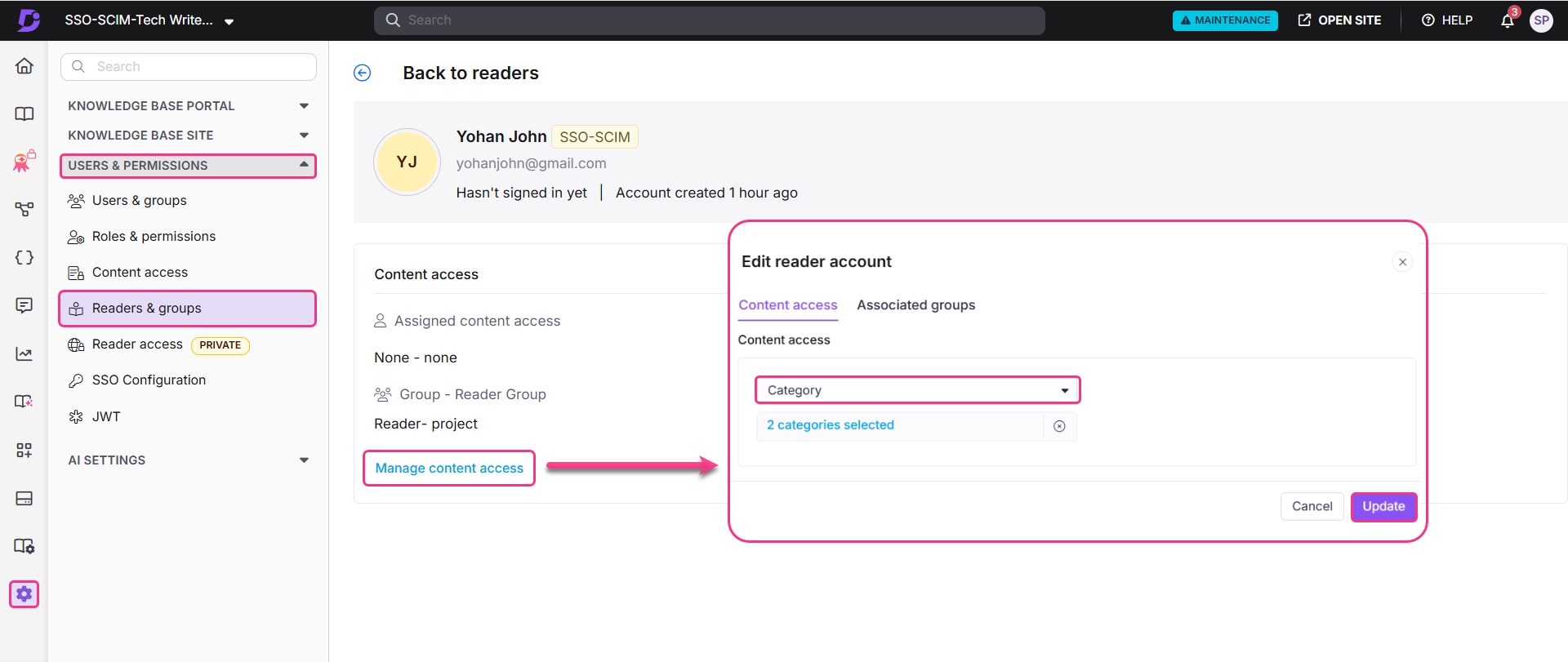

Beheer contenttoegang

Om de toegang tot inhoud voor een lezer te beheren,

Ga naar Document360, ga naar Instellingen > Gebruikers & machtigingen > Lezers & groepen.

Selecteer de gewenste gebruiker en klik op Inhoud beheren, en wijs de contenttoegang toe via het dropdownmenu.

Zodra toegewezen, klik je op Update.

Contenttoegang wordt nu succesvol aan de gebruiker toegewezen.

Gebruiker verwijderen

Om de gebruiker uit OneLogin te verwijderen,

Klik in het bovenste menu op Gebruikers en selecteer de gebruiker die je wilt verwijderen.

Vouw het keuzemenu Meer Acties uit en klik op Verwijderen.

.png)

Klik in het bevestigingsvenster opnieuw op Verwijderen .

De gebruiker wordt succesvol verwijderd en verschijnt niet meer in OneLogin.

OPMERKING

Wanneer je een gebruiker verwijdert in OneLogin, wordt de gebruiker niet verwijderd uit Document360. In plaats daarvan verandert de status van de gebruiker van Actief naar Inactief.